تا اینجا در قسمت 1 و 2 نحوه ریکاوری لجر را نشان دادیم دانه شما را به سهام تقسیم می کند و آن سهام را به صورت امن ارسال می کند به دوستان ارائه دهندگان پشتیبان مورد اعتماد در قسمت 3، نحوه آن را نشان دادیم سهام دانه خود را با خیال راحت ذخیره می کند (و بازیابی می کند).، با رمزگذاری سخت افزاری محافظت می شود، به هویت شما گره خورده و متنوع است. در قسمت 4، نحوه عملکرد Ledger Recover را بررسی کرده ایم دسترسی به نسخه پشتیبان خود را فقط به شما و شما بدهید.

اکنون زمان آن فرا رسیده است که نگاه دقیق تری به نحوه تضمین حداکثر امنیت در سطح عملیاتی بیندازیم. در یک نگاه، امنیت عملیاتی با موارد زیر حاصل می شود:

- سختتر کردن زیرساختهای زیربنای Ledger Recover،

- اعمال تفکیک وظایف برای اپراتورهای مختلف Ledger Recover،

- نظارت بر اجزای حیاتی و عملیات،

- پیادهسازی یک پاسخ حادثه خاص Recover.

بیایید به جزئیات معنای هر یک از آن موارد بپردازیم.

سخت شدن زیرساخت ها

سخت شدن زیرساخت اشکال مختلفی دارد. این یک تمرین 360 درجه است که شامل طیف گسترده ای از فعالیت ها است که با تجزیه و تحلیل کامل خطرات امنیتی هدایت می شود. معمولاً با نگهداری فهرستی از سناریوهای حمله شروع میشود که میتواند منجر به مسائل امنیتی شود (مانند نشت دادهها، جعل هویت مشتریان که منجر به بازیابی غیرمجاز سهام، سیستمهای غیر پاسخگو و اختلال در سرویس میشود). پیشگیری از این مسائل در سطح عملیاتی حول فعالیت هایی مانند جداسازی منابع، تنظیم دسترسی به سیستم، کنترل ترافیک شبکه، مدیریت آسیب پذیری و بسیاری موارد دیگر سازماندهی شده است.

در اینجا خلاصه ای از اقدامات کلیدی ما برای سخت تر کردن زیرساخت Ledger Recover آمده است:

در دسترس بودن خدمات

زیرساخت به گونه ای طراحی شده است که وجود داشته باشد بدون نقطه شکست (NSPOF)، به این معنی که سیستم در برابر خرابی هر جزء مقاوم است. بیایید مثال زیر را در نظر بگیریم: مراکز داده ما توسط دو ارائهدهنده خدمات اینترنت مستقل (ISP) در دو انتهای مخالف ساختمان سرویس میشوند. اگر فیبر به دلیل کار ساخت و ساز مداوم در یک قسمت از ساختمان آسیب ببیند، داده ها به سادگی از طریق ISP دیگر هدایت می شوند. تعمیر و نگهداری بدون اختلال مزیت دیگری است که دسترسی را افزایش می دهد. با توجه به اینکه حداقل دو نمونه از همه اجزای نرمافزاری Ledger Recover وجود دارد، میتوانیم سیستم را به گونهای پیکربندی مجدد کنیم که فقط از نمونه A استفاده کند در حالی که نمونه B را جایگزین/ارتقا/رفع میکنیم.

دسترسی مدیریت محدود به برنامه های Ledger Recover

فقط یک به مجموعه ای از کاربران کاهش یافته دسترسی مدیریت داده می شود به منابعی که به Ledger Recover اختصاص داده شده است. هرچه فهرست کاربران کوتاهتر باشد، میتوانیم خطر دسترسی ادمین را به تهدیدات داخلی کاهش دهیم.

مراکز داده فیزیکی ایمن

HSM های ارائه دهندگان پشتیبان در میزبانی می شوند از نظر جغرافیایی زائد مراکز داده فیزیکی، محافظت شده از تهدیدات فیزیکی و مجازی با استفاده از تکنیک ها و رویه های امنیتی درجه صنعتی. سطح حفاظت فیزیکی تضمین میکند که هیچ فرد غیرمجازی نمیتواند با HSM از آنجا خارج شود. اتکا به مراکز داده در چندین سایت به این معنی است که اگر یک مکان مشکلی را تجربه کند، مکان دیگری میتواند کنترل را به دست بگیرد. در دسترس بودن خدمات بدون وقفه. آخرین اما نه کم اهمیت، مدیریت HSM های خودمان به ما کمک می کند کنترل اینکه چه کسی دسترسی دارد به آنها و چه کدی مستقر شده است بر روی آنها.

جداسازی منابع بازیابی لجر

همه منابع Ledger Recover از هر منبع دیگری در ارائه دهندگان خدمات Ledger Recover، از جمله در Coincover و Ledger جدا شده اند. این جداسازی برای اطمینان از اینکه میتوانیم حملات بالقوه یک برش شبکه را با هدف بهرهبرداری از منابع سایر بخشهای شبکه مهار کنیم، مورد نیاز است.

امنیت در سطح کد از طریق چندین ستون تضمین می شود

- استفاده می کنیم اسکنرهای کد برای کمک به شناسایی و رفع آسیبپذیریها در مراحل اولیه، و جلوگیری از راهیابی آنها به تولید.

- رمز is بررسی و تصویب شد by یک تیم مستقل از یکی در حال توسعه Ledger Recover. این جداسازی یک اقدام دیگر برای کمک به بهبود کیفیت کلی کد با تشخیص نقصهای منطقی است که ممکن است منجر به نگرانیهای امنیتی شود.

- کد ماژول های حیاتی از Ledger Recover است با استفاده از امضای رمزنگاری امضا شده است. امضا تا حدی بر اساس محتوای کد ایجاد میشود و با مقایسه امضا با مقدار مورد انتظار آن، از استقرار کد دستکاری شده جلوگیری میکند. این بررسی امنیتی قبل از اجرای کد انجام می شود.

کنترل ترافیک شبکه

ترافیک شبکه از طریق سیاست هایی که قوانینی را برای جریان ترافیک برای هر 3 ارائه دهنده پشتیبان تعریف می کند، به شدت کنترل می شود. توسط تعریف قوانین برای ترافیک مجاز و ممنوع، سطح حمله را محدود می کنیم و خطر دسترسی های غیرمجاز را کاهش می دهیم. همچنین، محدود کردن ارتباط بین خدمات فردی تضمین می کند که حرکت جانبی مهاجم محدود است، حتی اگر یک جزء به خطر بیفتد. علاوه بر این، ما از تأیید هویت متقابل TLS (mTLS) برای جلوگیری از حملات Man-in-the-Middle (MiM) استفاده می کنیم. با تأیید هویت هر دو طرف با گواهی، TLS متقابل این را تضمین می کند فقط نهادهای قابل اعتماد می توانند یک اتصال امن برقرار کنند.

چرخش کلید

رمزگذاری کلید (برای مثال برای رمزگذاری داده ها یا ارتباطات استفاده می شود) هستند به طور منظم تغییر کرد مطابق با بهترین شیوه های رمزنگاری مزیت این کار این است که اگر یک کلید به خطر بیفتد، آسیب محدود است به زمان بین چرخش ها و داده های رمزگذاری شده با کلید قدیمی.

امنیت ترافیک خروجی

ترافیک خروجی فقط به دامنه های شناخته شده و آدرس های IP محدود می شود (ارائه دهندگان پشتیبان، ارائه دهندگان خدمات). محدود کردن و نظارت بر ترافیک خروجی راهی برای نسبت به نشت اطلاعات احتمالی هوشیار باشید. اگر حجم جریان داده های خروجی بیشتر از حد انتظار باشد، ممکن است یک عامل مخرب داده های حساس را از سیستم بازیابی لجر در مقیاس قابل توجهی استخراج کند.

امنیت ترافیک ورودی

ترافیک ورودی با ترکیبی از تکنیک های ضد DDoS، فیلتر برنامه وب (WAF) و فیلتر IP محافظت می شود. حملات انکار سرویس توزیع شده (DDoS) با پر کردن درخواستها به سیستم هدف آسیب میرسانند. محدود کردن تعداد درخواست های دریافتی اقدامی شناخته شده در برابر چنین حملاتی است. اکنون، همه حملات مربوط به کمیت نیستند، برخی از آنها در مورد کیفیت هستند. اینجاست که WAF وارد عمل می شود. WAF به درخواست های دریافتی نگاه می کند و رفتار مورد نظر آنها را بررسی می کند: اگر هدف درخواست به دست آوردن دسترسی غیرمجاز یا دستکاری داده ها باشد، فیلتر درخواست را مسدود می کند. در نهایت، فیلتر IP از تکنیک دوگانه a) استفاده می کند. لیست سفید، یعنی اجازه دادن ترافیک فقط از آدرس های IP خاص یا محدوده ها، و ب) لیست سیاه، یعنی مسدود کردن ترافیک از IP های مهاجم شناخته شده.

مدیریت آسیب پذیری

اجزای زیرساخت Ledger Recover به طور مداوم و سیستماتیک هستند اسکن برای آسیب پذیری های شناخته شده و پیکربندی نادرست، و وصله ها/به روز رسانی ها به طور منظم اعمال می شوند. این به واکنش به انواع جدیدی از تهدیدها در هنگام ظهور کمک می کند و اقدامات امنیتی را به روز و در سطح جهانی نگه می دارد.

جداسازی وظایف

تفکیک وظایف هسته اصلی استراتژی امنیتی Ledger Recover است.

تفکیک وظایف بین انواع مختلف ارائه دهندگان پشتیبان (قسمت 3) و ارائه دهنده IDVs (قسمت 4) در پست های قبلی توضیح داده شده است. ممکن است به یاد داشته باشید که وجود دارد:

- 3 اشتراک عبارت Secret Recovery که توسط 3 ارائه دهنده پشتیبان مستقل مدیریت می شود (با تنوع پایگاه داده در بالا برای جلوگیری از تبانی)

- 2 تایید کننده هویت مستقل (ارائه دهندگان IDV)

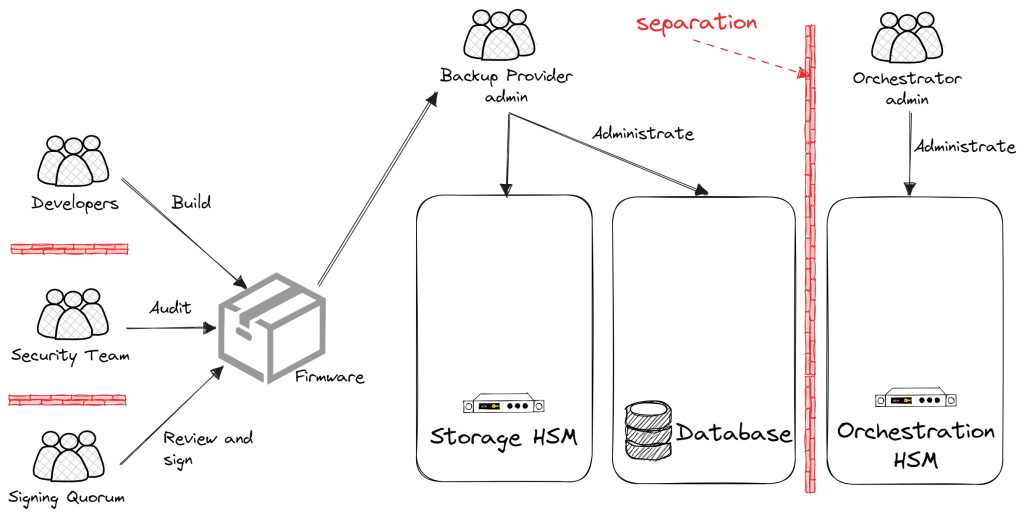

در سطح زیرساخت، تفکیک وظایف اعمال می شود بین نقش های مختلف دخیل در توسعه و عملیات Ledger Recover.

علاوه بر این، ما تفکیک وظایف را با اصل «حداقل امتیاز». "حداقل امتیاز" اصلی است که برای اپراتورها و مدیران سیستم اعمال می شود: به آنها حق داده می شود که فقط کارهایی را که باید انجام دهند انجام دهند، اطمینان حاصل شود که کمترین سطح مجوز لازم برای انجام وظایفشان به آنها داده می شود.

بنابراین، هنگامی که «کمترین امتیاز» با «تفکیک وظایف» همراه است., نقش های مدیریتی مختلفی به افراد مختلف اختصاص داده می شود به طوری که هیچ شخصی نتواند به محرمانه بودن یا یکپارچگی هر یک از اجزای سیستم آسیب برساند/به خطر بیاندازد. به عنوان مثال، توسعه دهندگان کد Ledger Recover به سیستمی که کدی را که نوشته اند اجرا می کند، دسترسی ندارند.

حاکمیت: حد نصاب

مشابه مکانیسم های اجماع بلاک چین ها که یکپارچگی و امنیت را با داشتن چندین بازیگر تأیید کننده بلوک ها تضمین می کند، ما حد نصابی را در سیستم Ledger Recover برای افزایش امنیت عملیاتی خود اتخاذ کرده ایم.

علیرغم بررسی های قوی پیشینه ما برای کارمندانمان، این واقعیت باقی می ماند که انسان ها می توانند حلقه ضعیفی در هر سیستمی باشند و کریپتوسفر نیز از این قاعده مستثنی نیست. حوادث امنیتی با مشخصات بالا، مانند هک Mt. Gox در سال 2014، نشان می دهد که چگونه افراد می توانند مورد سوء استفاده قرار گیرند یا منجر به نقص امنیتی شوند. افراد را می توان از طریق انگیزه های مختلفی تحت تأثیر قرار داد یا مجبور کرد - پول، ایدئولوژی، اجبار، نفس (معروف به موش (S)) - حتی دقیق ترین بررسی های پیشینه را کاملاً بی اشتباه نمی کند.

برای کاهش چنین خطراتی، ما از سیستمی مبتنی بر مفهوم حد نصاب استفاده می کنیم. این چارچوب به توافق حداقل سه فرد مجاز از تیمها یا بخشهای مختلف در ارائهدهندگان پشتیبان قبل از اتخاذ هر گونه تصمیم مهم یا اقدام حیاتی نیاز دارد.

تعداد دقیق افراد درگیر در حد نصاب های مختلف ما به دلایل امنیتی فاش نشده است. با این حال، وجود صرف آن به طور قابل توجهی امنیت عملیاتی ما را با کاهش نفوذ بالقوه هر فرد در معرض خطر افزایش می دهد.

در اینجا برخی از فعالیت هایی که در آنها از حد نصاب استفاده می کنیم آمده است:

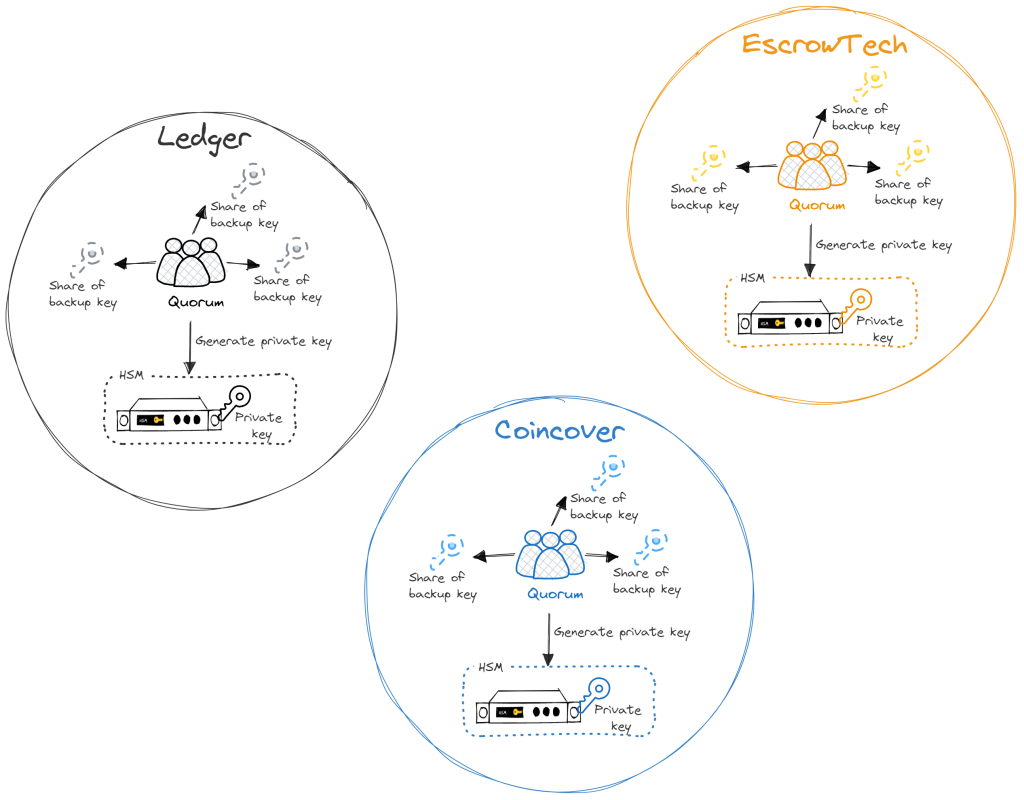

1. ایجاد کلیدهای خصوصی برای HSM های Ledger Recover: این عملیات حیاتی توسط حد نصاب های مستقل در هر نهاد محافظت می شود - Coincover، EscrowTech، و Ledger. هر یک از اعضای این حد نصاب های متمایز باید برای تولید کلیدهای خصوصی در HSM های مربوطه خود حضور داشته باشند. هر عضو حد نصاب به یک کلید پشتیبان دسترسی دارد که در صورت نیاز برای بازیابی و بازسازی اسرار HSM آنها بسیار مهم است. این ساختار نه تنها در برابر خطر نفوذ غیرقانونی هر شخص بر یکی از سه HSM ارائهدهنده پشتیبان محافظت میکند، بلکه یکپارچگی کلی سیستم را نیز افزایش میدهد، زیرا هر حد نصاب به طور مستقل عمل میکند و از ویژگیهای یکدیگر بیاطلاع است.

علاوه بر این، استخراج کلید خصوصی HSM، که برای رمزگشایی سهام موجود مورد نیاز است، با کلیدهای پشتیبان حد نصاب امکان پذیر نیست. اعضای حد نصاب ارائه دهنده پشتیبان فقط می توانند یک HSM جدید را بازیابی و ایجاد کنند.

2. تصمیم گیری در مورد آزادسازی استثنایی سهم مشتری: موقعیتهای خاص، هرچند نادر، ممکن است به آزادسازی استثنایی سهم مشتری نیاز داشته باشد. اینها میتواند به دلیل خرابیهای تأیید هویت (تغییر نام، تغییر شکل فیزیکی، و غیره) باشد یا اگر اقدامات امنیتی فاش نشده ما به اشتباه دستگاهی را در لیست سیاه مسدود کرده باشد. هنگامی که چنین وضعیتی پیش می آید، حد نصابی متشکل از چندین نفر از ارائه دهندگان پشتیبان گرد هم می آیند. این رویه، که نیاز به اجماع گسترده دارد، تضمین می کند که تصمیمات عجولانه یا یک طرفه گرفته نمی شوند، در نتیجه امنیت مشتری را افزایش می دهد. هر یک از اعضای حد نصاب از دستگاه Ledger Nano خود (با پین مخصوص به خود) برای تأیید انتشار استفاده می کند و یک لایه امنیتی دیگر در برابر تبانی احتمالی یا خطاهای فردی اضافه می کند.

3. امضای بهروزرسانی کد میانافزار HSM: قبل از استقرار یک بهروزرسانی میانافزار جدید برای HSM، تیم امنیتی محصول ما، Ledger Donjon، یک فرآیند بررسی جامع را انجام میدهد. Ledger Donjon به عنوان بخشی از حد نصاب سفتافزار، تضمین میکند که هیچ درب پشتی یا کد مخربی توسط یک خودی مخرب یا خط لوله توسعه آسیبدیده از طریق حمله زنجیره تامین معرفی نشده است. به این ترتیب، آنها یکپارچگی و امنیت به روز رسانی سیستم عامل را حفظ می کنند.

4. بهروزرسانی کد میانافزار دستگاههای Ledger (Nano & Stax): بهروزرسانیهای میانافزار دستگاه Ledger ما دقیقاً مانند سیستمافزار HSMها از طریق یک فرآیند بررسی دقیق انجام میشوند و قبل از اینکه از طریق Ledger Live به کاربران ما پیشنهاد شوند، نیاز به تأیید حد نصاب دارند.

در پایان، حد نصاب ها بخشی جدایی ناپذیر از معماری امنیتی Ledger Recover هستند. آنها نقش مهمی در تقویت دفاع در برابر تهدیدات سرکش داخلی و تبانی در طول عملیات حیاتی ایفا می کنند. با استفاده از امنیت درجه یک دستگاهها و سرویسهای Ledger، حد نصابها به اطمینان از اعتماد و محافظت از داراییهای دیجیتالی کاربران در برابر افراد مخرب کمک میکنند.

نظارت بر اجزای حیاتی و عملیات

همانطور که ما به این فصل می پردازیم، توجه به این نکته مهم است که به دلایل امنیتی، ما فقط زیرمجموعه ای از فعالیت های نظارتی گسترده برای سرویس Ledger Recover را افشا می کنیم. در حالی که بر تعهد خود به شفافیت می ایستیم، اهمیت حفظ صلاحدید در مورد جزئیات کنترل های داخلی و نظارت برای امنیت عملیاتی را نیز به رسمیت می شناسیم.

در لجر، امنیت اولویت ما است. این در هسته راهحلهای ما است که بر اساس پروتکلهای رمزنگاری قوی ساخته شدهاند که در ما توضیح داده شده است. وایت پیپر Ledger Recover. اما کار ما فراتر از ایجاد سیستم های امن ادامه دارد. ما دائماً عملیات خود را رصد و ارزیابی می کنیم و به دنبال هرگونه فعالیت مشکوک هستیم. این هوشیاری مستمر موضع امنیتی ما را تقویت می کند و تضمین می کند که ما همیشه آماده پاسخگویی هستیم.

بیایید چند نمونه از رویکرد چند لایه خود را بررسی کنیم:

نظارت بر فعالیت های مدیر: ما کنترل دسترسی سختگیرانه ای را برای مدیران خود اعمال می کنیم. ما نه تنها به 2FA (تأیید هویت دو مرحله ای) برای همه اتصالات اداری به زیرساخت خود نیاز داریم، بلکه اعتبارسنجی چند نفره را برای دسترسی به زیرساخت سرپرست در بخش های حیاتی سیستم الزامی می کنیم. علاوه بر این، سیستمهای ما بهدقت هر فعالیت اداری را ثبت و ردیابی میکنند. این گزارشها بهطور خودکار با سیستمهای فروش بلیط داخلی ما ارجاع داده میشوند تا هرگونه اقدام برنامهریزی نشده را شناسایی کنند. این همبستگی محتاطانه ما را قادر می سازد فوراً تیم های امنیتی خود را در مورد هر گونه رفتار غیرعادی یا مشکوک آگاه کنیم و امنیت عملیاتی خود را تقویت کنیم.

کنترل متقابل در میان ارائه دهندگان پشتیبان: شفافیت و پاسخگویی اساس روابط بین ارائه دهندگان پشتیبان، Ledger، EscrowTech و Coincover را تشکیل می دهد. ما یک تبادل بلادرنگ از گزارشهای مورد استفاده برای نظارت و امنیت سیستم ایجاد کردهایم. این امکان تأیید متقابل فعالیت ها را فراهم می کند. در صورت مشاهده هرگونه ناهماهنگی، سرویس فورا قفل می شود تا از دارایی های کاربران محافظت شود.

نظارت بر فعالیت انتشار استثنایی: موارد نادر انتشار اشتراکگذاری دستی، همانطور که در بخش قبل توضیح دادیم، از طریق یک فرآیند چند حد نصابی به دقت کنترل میشوند. پس از اجرای Exceptional Release Activity، سیستم های Ledger Recover با نظارت همه جانبه شامل ثبت گزارش و تجزیه و تحلیل دقیق طرف های درگیر، زمان بهره برداری و سایر جزئیات مربوطه اقدام می کنند. این فرآیند که شامل اجرای چند نصابی و نظارت پس از اقدام است، تضمین میکند که آزادسازی استثنایی سهام در تمام مراحل فرآیند تصمیمگیری به شدت کنترل میشود.

استفاده از اطلاعات امنیتی و مدیریت رویداد (SIEM): راه حل SIEM بخش مهمی از استراتژی نظارت بر بازیابی Ledger را تشکیل می دهد. این SIEM اختصاصی توانایی شناسایی و پاسخگویی به مسائل امنیتی احتمالی را در زمان واقعی افزایش می دهد. به لطف قوانین تشخیص خاص که به طور خاص برای سرویس Ledger Recover ایجاد شده است، به خوبی تنظیم شده است تا انواع شاخصهای سازش (IoC) را بر اساس گزارشهای برنامه Cluster و Ledger Recover شناسایی کند. اگر یک IoC سفارشی شناسایی شود، یک پاسخ خودکار و فوری است - کل خوشه قفل می شود تا زمانی که یک تجزیه و تحلیل کامل انجام شود. در سرویس Ledger Recover، محرمانه بودن بر در دسترس بودن سرویس اولویت دارد تا از حداکثر حفاظت از دارایی های کاربران اطمینان حاصل شود.

در چشم انداز پویای امنیت سایبری، ما برای سناریوهای مختلف استراتژی و آماده شده ایم. مدل تهدید ما شرایط غیرمحتملی را که در آن چندین مدیر زیرساخت از ارائهدهندگان مختلف پشتیبان ممکن است در معرض خطر قرار گیرند، به حساب میآورد. با وجود پادمانهای دقیق و پاسخهای خودکار، هدف خدمات Ledger Recover تضمین امنیت مستمر داراییهای کاربران حتی در چنین شرایط خارقالعادهای است. در بخش بعدی، اقدامات پاسخ جامعی را که برای مقابله با چنین موقعیتهای فرضی ساخته شده است، تشریح خواهیم کرد.

پاسخ به حادثه خاص Ledger Recover

با سرویس Ledger Recover، یک استراتژی واکنش به حادثه ساخته شده است که به طور مشترک با سه ارائه دهنده پشتیبان طراحی شده است. بخش مرکزی این استراتژی، پادمان های خودکار است که بلافاصله پس از شناسایی فعالیت مشکوک در هر قسمت از زیرساخت، کل سیستم را قفل می کند.

در اصل، یک پروتکل "همیشه امن، هرگز متاسفم" در سرویس Ledger Recover مهندسی شده است. امنیت اولویت شماره یک است و تعهدی است که هرگز به خطر نخواهد افتاد.

در حالی که ما به طور مداوم در تلاش هستیم تا یک تجربه کاربری یکپارچه برای 100 میلیون نفر بعدی در Web3 ارائه دهیم، هرگز در فعال کردن این حفاظت ها تردید نخواهیم کرد. در صورت بروز تهدید احتمالی، به طور موثر کل سرویس بازیابی لجر را قفل کنید. در مأموریت ما برای محافظت، انتخاب بین اجرای یک سرویس بالقوه به خطر افتاده و اطمینان از امنیت نهایی روشن است - ما امنیت را انتخاب می کنیم.

نتیجه

در اینجا ما در پایان بخش امنیت عملیاتی این مجموعه هستیم. در این قسمت سعی کرده ایم به هر گونه نگرانی در مورد چگونگی تضمین نفوذ ناپذیری تدابیر امنیتی سیستم لجر ریکاور پاسخ دهیم. در مورد زیرساخت ها، تفکیک وظایف، حاکمیت و نظارت و در نهایت استراتژی واکنش به حوادث صحبت کردیم.

یک بار دیگر از شما برای خواندن تمام راه تا این مرحله متشکرم! اکنون باید درک جامعی از امنیت عملیاتی Ledger Recover داشته باشید. بخش پایانی این مجموعه پست وبلاگ در مورد آخرین نگرانی های امنیتی ما خواهد بود و به طور دقیق تر: چگونه ممیزی های امنیتی داخلی و خارجی خود را مدیریت کردیم تا حداکثر سطح امنیت را برای کاربران خود تضمین کنیم؟ گوش به زنگ باشید!

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.ledger.com/blog/part-5-genesis-of-ledger-recover-operational-security

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 1

- 100

- 17

- 2F به

- 7

- a

- توانایی

- قادر

- درباره ما

- دسترسی

- مسئوليت

- حساب ها

- دست

- در میان

- اقدامات

- فعالیت ها

- فعالیت

- بازیگران

- اضافه کردن

- اضافه

- نشانی

- آدرس

- مدیر سایت

- اداری

- مدیران

- به تصویب رسید

- مزیت - فایده - سود - منفعت

- پس از

- از نو

- در برابر

- هدف

- اهداف

- نام

- هوشیار

- معرفی

- اختصاص داده شده است

- مجاز

- اجازه دادن

- همچنین

- همیشه

- در میان

- an

- تحلیل

- و

- دیگر

- پاسخ

- هر

- کاربرد

- اعمال می شود

- درخواست

- روش

- تصویب

- تصویب

- تایید کرد

- معماری

- هستند

- دور و بر

- AS

- ارزیابی کنید

- دارایی

- At

- حمله

- حمله

- ممیزی

- تصدیق

- مجاز

- اتوماتیک

- بطور خودکار

- دسترس پذیری

- دور

- پشتيباني

- زمینه

- پشتیبان گیری

- مستقر

- اساس

- BE

- بوده

- قبل از

- رفتار

- بودن

- سود

- بهترین

- بهترین شیوه

- میان

- خارج از

- انسداد

- بلاک ها

- بلاگ

- هر دو

- هر دو طرف

- پهن

- بنا

- ساخته

- اما

- by

- CAN

- نمی توان

- کاتالوگ

- محتاط

- مراکز

- مرکزی

- گواهینامه ها

- زنجیر

- تغییر دادن

- فصل

- بررسی

- چک

- انتخاب

- را انتخاب کنید

- موقعیت

- واضح

- مشتریان

- نزدیک

- خوشه

- رمز

- همزمانی

- ترکیب

- ترکیب

- ترکیب شده

- می آید

- تعهد

- ارتباط

- مقایسه

- جزء

- اجزاء

- جامع

- سازش

- در معرض خطر

- مفهوم

- نگرانی

- نگرانی ها

- انجام

- هدایت می کند

- محرمانه بودن

- اتصالات

- اجماع

- سازوکارهای اجماع

- شامل

- به طور مداوم

- ساخت و ساز

- شامل

- محتوا

- ادامه داد:

- ادامه

- مداوم

- به طور مداوم

- کنترل

- کنترل

- گروه شاهد

- هسته

- ارتباط

- میتوانست

- ایجاد

- بحرانی

- بسیار سخت

- رمزنگاری

- رمزنگاری

- رمزنگاری

- سفارشی

- مشتری

- امنیت سایبری

- داده ها

- مرکز دادهها

- پایگاه داده

- تاریخ

- از DDoS

- کشف کردن

- تصمیم گیری

- تصمیم گیری

- اختصاصی

- تعريف كردن

- غرق کردن

- نشان دادن

- تکذیب کرد

- گروه ها

- استقرار

- گسترش

- شرح داده شده

- طراحی

- دقیق

- جزئیات

- تشخیص

- شناسایی شده

- کشف

- توسعه

- توسعه دهندگان

- در حال توسعه

- پروژه

- دستگاه

- دستگاه ها

- DID

- مختلف

- دیجیتال

- دارایی های دیجیتال

- افشا کردن

- اختیار

- قطع

- متمایز

- توزیع شده

- شیرجه رفتن

- تنوع

- متنوع

- do

- میکند

- حوزه

- انجام شده

- دو برابر

- پایین

- رانده

- دو

- در طی

- پویا

- هر

- در اوایل

- ظهور

- کارکنان

- کار می کند

- را قادر می سازد

- رمزگذاری

- رمزگذاری

- پایان

- به پایان می رسد

- اعمال

- بالا بردن

- افزایش می یابد

- افزایش

- اطمینان حاصل شود

- تضمین

- تضمین می کند

- حصول اطمینان از

- تمام

- به طور کامل

- اشخاص

- موجودیت

- خطاهای

- ماهیت

- ایجاد

- تاسیس

- و غیره

- حتی

- واقعه

- هر

- مثال

- مثال ها

- استثنا

- استثنایی

- تبادل

- اجرا شده

- اعدام

- ورزش

- وجود

- موجود

- انتظار می رود

- تجربه

- تجارب

- توضیح داده شده

- سوء استفاده قرار گیرد

- بهره برداری از

- اکتشاف

- کشف

- وسیع

- خارجی

- فوق العاده

- واقعیت

- شکست

- بسیار

- فیلتر

- فیلتر

- نهایی

- سرانجام

- معایب

- جریانها

- پیروی

- برای

- فرم

- اشکال

- چارچوب

- از جانب

- کاملا

- بعلاوه

- به دست آوردن

- تولید می کنند

- تولید

- پیدایش

- گرفتن

- داده

- می دهد

- نگاه

- Go

- حکومت

- گوکس

- اعطا شده

- ضمانت

- هک

- بود

- دستگیره

- سخت افزار

- صدمه

- آیا

- داشتن

- کمک

- کمک می کند

- مشخصات بالا

- بالاتر

- میزبانی

- چگونه

- HTTPS

- انسان

- شناسایی

- هویت

- تایید هویت

- ايدئولوژي

- VDI

- if

- فوری

- بلافاصله

- اهمیت

- مهم

- غیر ممکن

- بهبود

- in

- حادثه

- پاسخ حادثه

- از جمله

- وارد شونده

- نادرست

- مستقل

- به طور مستقل

- شاخص ها

- فرد

- افراد

- نفوذ

- تحت تاثیر قرار گرفت

- اطلاعات

- شالوده

- محرم راز

- نمونه

- انتگرال

- تمامیت

- مورد نظر

- داخلی

- اینترنت

- به

- معرفی

- گرفتار

- شامل

- IP

- آدرس های IP

- جدا شده

- انزوا

- ISP

- موضوع

- مسائل

- IT

- اقلام

- ITS

- نگاه داشتن

- کلید

- کلید

- شناخته شده

- چشم انداز

- نام

- لایه

- رهبری

- برجسته

- نشت

- کمترین

- دفتر کل

- لجر زنده

- لجر نانو

- سطح

- بهره برداری

- پسندیدن

- محدود

- محدود شده

- محدود کردن

- لاین

- ارتباط دادن

- فهرست

- زنده

- محل

- قفل شده

- ورود به سیستم

- ورود به سیستم

- منطقی

- نگاه کنيد

- به دنبال

- مطالب

- پایین ترین

- پایین ترین سطح

- ساخته

- حفظ

- حفظ

- نگهداری

- ساخت

- مدیریت

- اداره می شود

- مدیریت

- مدیریت می کند

- مدیریت

- حکم

- دستکاری کردن

- کتابچه راهنمای

- بسیاری

- حداکثر عرض

- بیشترین

- ممکن است..

- معنی

- به معنی

- اندازه

- معیارهای

- مکانیسم

- عضو

- اعضا

- تولید گزارشات تاریخی

- با دقت

- قدرت

- میلیون

- MIM

- ذهن

- ماموریت

- کاهش

- مدل

- پول

- مانیتور

- نظارت بر

- بیش

- اکثر

- انگیزه

- جنبش

- بسیار

- چند لایه

- چندگانه

- باید

- متقابل

- نام

- نانو

- ضروری است

- نیاز

- ضروری

- شبکه

- ترافیک شبکه

- هرگز

- جدید

- بعد

- نه

- اکنون

- عدد

- of

- قدیمی

- on

- پردازنده

- یک بار

- ONE

- مداوم

- فقط

- عمل می کند

- عمل

- قابل استفاده

- عملیات

- اپراتور

- مقابل

- or

- سفارش

- سازمان یافته

- دیگر

- ما

- طرح کلی

- روی

- به طور کلی

- خود

- بخش

- احزاب

- بخش

- مردم

- انجام

- اجازه

- شخص

- شخصیت

- فیزیکی

- خط لوله

- محل

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازی

- نقطه

- سیاست

- ممکن

- پست

- پست ها

- پتانسیل

- بالقوه

- شیوه های

- دقیقا

- آماده شده

- در حال حاضر

- جلوگیری از

- جلوگیری

- پیشگیری

- قبلی

- اصل

- اولویت بندی شده

- اولویت

- خصوصی

- کلید خصوصی

- کلیدهای خصوصی

- روش

- ادامه

- روند

- محصول

- تولید

- پیشنهاد شده

- محافظت از

- محفوظ

- حفاظت

- پروتکل

- پروتکل

- ارائه

- ارائه دهنده

- ارائه دهندگان

- ارائه

- قرار دادن

- کیفیت

- مقدار

- محدوده

- نادر

- مطالعه

- اماده

- زمان واقعی

- دلایل

- شناختن

- بهبود یافتن

- بهبود

- كاهش دادن

- با توجه

- به طور منظم

- تنظیم

- روابط

- آزاد

- منتشر شده

- مربوط

- تکیه بر

- بقایای

- به یاد داشته باشید

- تفسیر

- درخواست

- درخواست

- نیاز

- ضروری

- نیاز

- انعطاف پذیر

- منابع

- منابع

- قابل احترام

- پاسخ

- پاسخ

- پاسخ

- ترمیم

- بازیابی

- بازگرداندن

- محدود کردن

- این فایل نقد می نویسید:

- حقوق

- دقیق

- خطر

- خطرات

- تنومند

- نقش

- نقش

- قوانین

- در حال اجرا

- s

- محافظت شده

- پادمان

- با خیال راحت

- مقیاس

- سناریوها

- بدون درز

- راز

- اسرار

- بخش

- امن

- تیم امنیت لاتاری

- ممیزی های امنیتی

- اقدامات امنیتی

- خطرات امنیتی

- دانه

- حساس

- سلسله

- سرویس

- ارائه دهندگان خدمات

- خدمات

- تنظیم

- اشکال

- اشتراک گذاری

- سهام

- باید

- نشان داده شده

- قابل توجه

- به طور قابل توجهی

- به سادگی

- تنها

- سایت

- وضعیت

- شرایط

- تکه

- So

- نرم افزار

- اجزای نرم افزار

- راه حل

- مزایا

- برخی از

- خاص

- به طور خاص

- جزئیات

- مراحل

- ایستادن

- شروع می شود

- استاکس

- ماندن

- هنوز

- استراتژی

- تقویت می کند

- سخت

- تلاش

- ساختار

- چنین

- عرضه

- زنجیره تامین

- سطح

- مشکوک

- سیستم

- سیستم های

- برخورد با

- گرفتن

- صورت گرفته

- هدف

- تیم

- تیم ها

- تکنیک

- نسبت به

- با تشکر

- که

- La

- شان

- آنها

- آنجا.

- اینها

- آنها

- این

- کسانی که

- تهدید

- تهدید

- سه

- از طریق

- بدین ترتیب

- فروش بلیط

- گره خورده است

- محکم

- زمان

- به

- با هم

- بالا

- مسیر

- ترافیک

- شفافیت

- سعی

- اعتماد

- مورد اعتماد

- دو

- انواع

- نهایی

- غیر مجاز

- زیرین

- درک

- بعید

- تا

- بروزرسانی

- به روز رسانی

- بر

- us

- استفاده کنید

- استفاده

- کاربر

- سابقه کاربر

- کاربران

- استفاده

- با استفاده از

- معمولا

- اعتبار سنجی

- اعتبار سنجی

- ارزش

- تنوع

- مختلف

- تایید

- بررسی

- تایید

- از طريق

- هوشیاری

- مجازی

- حیاتی

- حجم

- آسیب پذیری ها

- آسیب پذیری

- راه رفتن

- مسیر..

- we

- وب

- برنامه تحت وب

- Web3

- معروف

- چی

- چه زمانی

- که

- در حین

- WHO

- وسیع

- دامنه گسترده

- اراده

- با

- در داخل

- بدون

- مهاجرت کاری

- سطح جهانی

- نوشت

- هنوز

- شما

- شما

- زفیرنت