محققان ESET یک حمله لازاروس علیه یک شرکت هوافضا در اسپانیا را کشف کردند، جایی که این گروه چندین ابزار را به کار برد، که مهمترین آنها یک درب پشتی غیرمستند عمومی است که ما آن را LightlessCan نامیدیم. اپراتورهای Lazarus در سال گذشته پس از یک کمپین موفق spearphishing، به عنوان یک استخدام کننده برای Meta - شرکتی که در پشت فیس بوک، اینستاگرام و واتس اپ قرار دارد، به شبکه این شرکت دسترسی پیدا کردند.

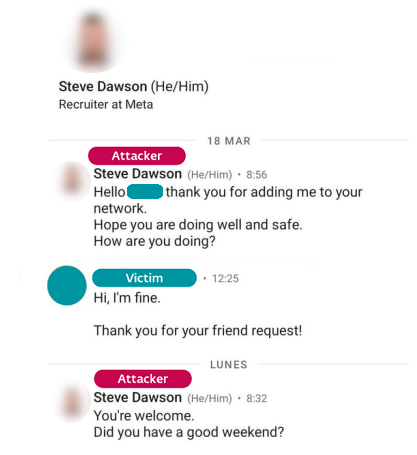

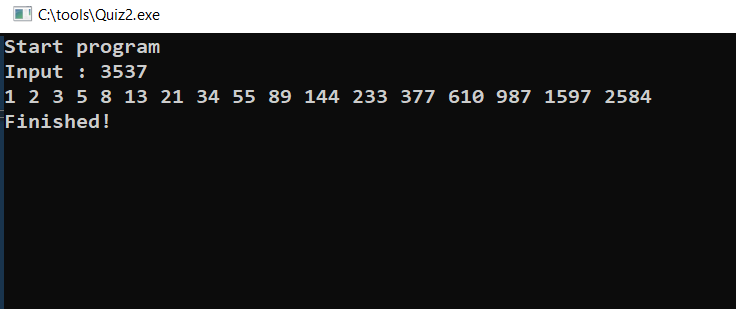

استخدامکننده جعلی از طریق پیامرسانی لینکدین، یکی از ویژگیهای پلتفرم شبکههای اجتماعی حرفهای لینکدین، با قربانی تماس گرفت و دو چالش کدگذاری مورد نیاز به عنوان بخشی از فرآیند استخدام را ارسال کرد که قربانی آنها را دانلود و بر روی دستگاه شرکت اجرا کرد. چالش اول یک پروژه بسیار اساسی است که متن "Hello, World!" را نمایش می دهد، چالش دوم یک دنباله فیبوناچی را چاپ می کند - یک سری اعداد که در آن هر عدد مجموع دو عدد قبلی است. ESET Research توانست به لطف همکاری با شرکت هوافضای آسیب دیده، مراحل دسترسی اولیه را بازسازی کرده و مجموعه ابزار مورد استفاده لازاروس را تجزیه و تحلیل کند.

در این وبلاگ، روش نفوذ و ابزارهای به کار رفته در این حمله لازاروس را شرح می دهیم. ما همچنین برخی از یافته های خود را در مورد این حمله در سایت ارائه خواهیم داد کنفرانس بولتن ویروس در اکتبر 4، 2023.

نکات کلیدی پست وبلاگ:

- کارمندان شرکت مورد نظر توسط یک استخدام کننده جعلی از طریق لینکدین تماس گرفتند و فریب خوردند تا یک فایل اجرایی مخرب را باز کنند که خود را به عنوان یک چالش کدنویسی یا مسابقه معرفی می کرد.

- ما چهار زنجیره اجرایی مختلف را شناسایی کردیم که سه نوع بار را از طریق بارگذاری جانبی DLL تحویل میدادند.

- قابل توجه ترین محموله، درب پشتی LightlessCan است که تکنیک هایی را برای جلوگیری از تشخیص توسط نرم افزار نظارت بر امنیت در زمان واقعی و تجزیه و تحلیل توسط متخصصان امنیت سایبری پیاده سازی می کند. این یک تغییر بزرگ در مقایسه با BlindingCan قبلی خود، یک HTTP(S) Lazarus RAT است.

- ما این فعالیت را با سطح بالایی از اطمینان به لازاروس نسبت میدهیم، بهویژه به کمپینهای مربوط به عملیات DreamJob.

- هدف نهایی این حمله جاسوسی سایبری بود.

لازاروس محموله های مختلفی را به سیستم قربانیان تحویل داد. قابل توجه ترین تروجان دسترسی از راه دور (RAT) غیر مستند و پیچیده است که ما آن را LightlessCan نامیدیم که نشان دهنده پیشرفت قابل توجهی در مقایسه با نسخه قبلی خود BlindingCan است. LightlessCan عملکردهای طیف گسترده ای از دستورات بومی ویندوز را تقلید می کند و اجرای محتاطانه را در خود RAT به جای اجرای نویز کنسول امکان پذیر می کند. این تغییر استراتژیک، پنهان کاری را افزایش می دهد و شناسایی و تجزیه و تحلیل فعالیت های مهاجم را چالش برانگیزتر می کند.

مکانیسم دیگری که برای به حداقل رساندن قرار گرفتن در معرض استفاده می شود، استفاده از نرده های محافظ است. لازاروس مطمئن شد که محموله را فقط می توان روی ماشین قربانی مورد نظر رمزگشایی کرد. حفاظهای اجرایی مجموعهای از پروتکلها و مکانیسمهای حفاظتی هستند که برای محافظت از یکپارچگی و محرمانه بودن محموله در حین استقرار و اجرای آن، به طور موثر از رمزگشایی غیرمجاز در ماشینهای ناخواسته، مانند ماشینهای محققان امنیتی، جلوگیری میکنند. ما اجرای این مکانیسم را در زنجیره اجرایی 3: LightlessCan (نسخه پیچیده) بخش.

انتساب به گروه لازاروس

گروه لازاروس (همچنین به عنوان کبرای پنهان شناخته می شود) یک گروه جاسوسی سایبری است. به کره شمالی مرتبط است که حداقل از سال 2009 فعال بوده است. مسئول حوادث پرمخاطب مانند هر دو هک Sony Pictures Entertainment و ده ها میلیون دلار سایبرهیست ها در سال 2016از WannaCryptor شیوع (معروف به WannaCry) در سال 2017، 3CX و X_TRADER حملات زنجیره تامین، و سابقه طولانی از حملات مخرب علیه کره جنوبی زیرساخت های عمومی و حیاتی حداقل از سال 2011. تنوع، تعداد و غیرمرکز بودن در اجرای کمپین های لازاروس این گروه را مشخص می کند و همچنین هر سه رکن فعالیت های مجرمانه سایبری را انجام می دهد: جاسوسی سایبری، خرابکاری سایبری و پیگیری منفعت مالی.

شرکت های هوافضا یک هدف غیرعادی برای گروه های تهدید دائمی پیشرفته (APT) همسو با کره شمالی نیستند. کشور انجام داده است چندین آزمایش هسته ای و موشک های بالستیک قاره پیما پرتاب کرد که ناقض شورای امنیت سازمان ملل است قطعنامه. سازمان ملل فعالیتهای هستهای کره شمالی را برای جلوگیری از توسعه بیشتر و تکثیر سلاحهای هستهای یا سلاحهای کشتار جمعی زیر نظر دارد و منتشر میکند. گزارش های دوسالانه ردیابی چنین فعالیت هایی بر اساس این گزارش ها، گروه های APT همسو با کره شمالی به شرکت های هوافضا در تلاش برای دسترسی به فناوری حساس و دانش هوافضا حمله می کنند، زیرا موشک های بالستیک قاره پیما فاز میانی خود را در فضای خارج از جو زمین سپری می کنند. این گزارش ها همچنین ادعا می کنند که پول به دست آمده از حملات سایبری بخشی از هزینه های توسعه موشکی کره شمالی را تشکیل می دهد.

ما حمله در اسپانیا را به گروه لازاروس، به ویژه به عملیات DreamJob، با سطح اعتماد بالا نسبت می دهیم. نام عملیات DreamJob در یک ابداع شد پست وبلاگ توسط ClearSky از آگوست 2020، توصیف کمپین لازاروس که شرکتهای دفاعی و هوافضا را با هدف جاسوسی سایبری هدف قرار میدهد. از آن زمان به بعد، ما از این اصطلاح برای اشاره به عملیات های مختلف Lazarus استفاده می کنیم که از فریب های پیشنهاد کار استفاده می کنند، اما ابزارهایی را که به وضوح شبیه به سایر فعالیت های آن هستند، به کار نمی برند. عملیات در (بین) تصور. به عنوان مثال، کمپین شامل ابزارهای امضا شده با 2 گواهینامه TOY GUYS (نگاه کنید به ESET Threat Report T1 2021، صفحه 11) و مورد فریب هایی با تم آمازون در هلند و بلژیک در سپتامبر 2022 منتشر شد.

انتساب ما بر اساس عوامل زیر است که بیشتر رابطه ای را با کمپین با موضوع آمازون که قبلا ذکر شد نشان می دهد:

1. بدافزار (مجموعه نفوذ):

- دسترسی اولیه با برقراری تماس از طریق لینکدین و سپس متقاعد کردن هدف برای اجرای بدافزار، به عنوان یک آزمایش، به منظور موفقیت در فرآیند استخدام به دست آمد. این یک تاکتیک شناخته شده لازاروس است که حداقل از زمان عملیات DreamJob استفاده شده است.

- ما انواع جدیدی از محمولهها را مشاهده کردیم که قبلاً در مورد هلندی از سال گذشته شناسایی شده بودند، مانند لودرهای میانی و درب پشتی BlindingCan مرتبط با لازاروس.

- انواع مختلفی از رمزگذاری قوی در ابزارهای این کمپین لازاروس - AES-128 و RC6 با یک کلید 256 بیتی - که در کمپین آمازون نیز مورد استفاده قرار گرفت، استفاده شد.

2. زیرساخت:

- برای سرورهای سطح اول C&C (که در بخش شبکه در انتهای این وبلاگ ذکر شده است)، مهاجمان سرورهای خود را راهاندازی نمیکنند، بلکه سرورهای موجود را به خطر میاندازند، معمولاً آنهایی که امنیت ضعیفی دارند و سایتهایی را با نگهداری نادیده گرفته میشوند. این یک است نوعیرفتار لازاروس، در عین حال با اعتماد به نفس ضعیف.

3. بونو چه کسی است:

- غارت دانش یک شرکت هوافضا با اهداف بلندمدت که توسط لازاروس آشکار شده است، هماهنگ است.

دسترسی اولیه

این گروه چندین کارمند شرکت را از طریق پیام رسانی لینکدین هدف قرار داد. جلوه دادن به عنوان یک متا مهاجم، برای جلب توجه و اعتماد هدف، از فریب پیشنهاد شغلی استفاده کرد. تصویری از این مکالمه که در طول همکاری با شرکت هوافضای اسپانیا به دست آورده ایم در شکل 1 نشان داده شده است.

در آغاز حملات لازاروس، اهداف ناآگاه معمولا متقاعد می شوند که سیستم های خود را بی پروا به خطر بیاندازند. برای این منظور، مهاجمان استراتژی های مختلفی را به کار می گیرند. به عنوان مثال، هدف برای اجرای یک نمایشگر PDF (و تروجانیزه شده) توسط مهاجم برای مشاهده محتوای کامل یک پیشنهاد شغلی اغوا می شود. متناوباً، هدف تشویق میشود تا با یک کلاینت تروجانیزهشده SSL/VPN ارتباط برقرار کند و یک آدرس IP و جزئیات ورود به آن ارائه شود. هر دو سناریو در یک توضیح داده شده است پست وبلاگ مایکروسافت در سپتامبر 2022 منتشر شد. روایت در این مورد درخواست کلاهبردار برای اثبات مهارت قربانی در زبان برنامه نویسی C++ بود.

دو فایل اجرایی مخرب، Quiz1.exe و Quiz2.exe، برای این منظور تهیه و از طریق Quiz1.iso و Quiz2.iso تصاویر میزبانی شده در یک پلت فرم ذخیره سازی ابری شخص ثالث. هر دو فایل اجرایی برنامه های خط فرمان بسیار ساده ای هستند که درخواست ورودی دارند.

اولین مورد یک پروژه Hello World است که یک برنامه بسیار ابتدایی است که اغلب فقط از یک خط کد تشکیل شده است که متن "Hello, World!" را نمایش می دهد. هنگام اجرا دومی یک دنباله فیبوناچی را تا بزرگترین عنصر کوچکتر از عدد وارد شده به عنوان ورودی چاپ می کند. دنباله فیبوناچی مجموعه ای از اعداد است که در آن هر عدد حاصل جمع دو عدد قبلی است که معمولاً با 0 و 1 شروع می شود. با این حال، در این چالش مخرب، دنباله با 1 و 2 شروع می شود. شکل 2 خروجی نمونه از چالش دنباله فیبوناچی را نشان می دهد. پس از چاپ خروجی، هر دو فایل اجرایی اقدام مخرب نصب بارهای اضافی از تصاویر ISO بر روی سیستم هدف را آغاز می کنند. وظیفه یک توسعه دهنده هدفمند درک منطق برنامه و بازنویسی آن در زبان برنامه نویسی C++ است.

زنجیره ای از رویدادهایی که منجر به سازش اولیه شد در شکل 3 ترسیم شده است. اولین باری که به سیستم هدف تحویل داده می شود، دانلود کننده HTTP(S) است که ما آن را NickelLoader نام گذاری کرده ایم. این ابزار به مهاجمان اجازه می دهد تا هر برنامه دلخواه را در حافظه رایانه قربانی مستقر کنند.

مجموعه ابزار پس از سازش

هنگامی که NickelLoader بر روی سیستم هدف اجرا می شود، مهاجمان از آن برای ارائه دو نوع RAT استفاده می کنند. یکی از این RAT ها قبلاً به عنوان بخشی از جعبه ابزار Lazarus شناخته شده است، به ویژه نوعی از درپشتی BlindingCan با عملکرد محدود اما منطق پردازش فرمان یکسان. برای متمایز کردن آن، پیشوند mini- را در مقابل نام آن قرار می دهیم. علاوه بر این، مهاجمان یک RAT را معرفی کردند که قبلاً به صورت عمومی مستند نشده بود، که ما آن را LightlessCan نامگذاری کردیم.

RATها به عنوان آخرین مرحله زنجیره مراحل با سطوح مختلف پیچیدگی به کار گرفته می شوند و قبل از آن ها فایل های اجرایی کمکی مانند قطره چکان و لودر قرار می گیرند. اگر یک فایل اجرایی حاوی یک پیلود تعبیه شده باشد، به عنوان قطره چکان نشان می دهیم، حتی اگر در سیستم فایل رها نشده باشد، بلکه مستقیماً در حافظه بارگذاری شده و اجرا شود. بدافزاری که یک آرایه داده جاسازی شده رمزگذاری شده ندارد، اما یک بار را از سیستم فایل بارگیری می کند، ما آن را به عنوان یک بارگذار معرفی می کنیم.

علاوه بر فریب های اولیه مربوط به مسابقه، جدول 1 فایل های اجرایی (EXE) و کتابخانه های پیوند پویا (DLL) تحویل داده شده به سیستم قربانی را خلاصه می کند. همه نمونههای بدافزار در ستون سوم، برنامههای منبع باز تروجانیشده هستند (به ستون چهارم برای پروژه زیربنایی مراجعه کنید)، با یک فایل اجرایی قانونی که یک DLL مخرب را بارگذاری میکند. به عنوان مثال، مخرب mscoree.dll یک نسخه تروجانیزه شده از NppyPluginDll قانونی است. DLL حاوی یک NickelLoader تعبیه شده است و توسط یک قانونی بارگذاری می شود PresentationHost.exe، هر دو واقع در ج: برنامه به اشتراک گذاشته شده است دایرکتوری.

جدول جدول SEQ * ARABIC 1. خلاصه ای از باینری های درگیر در حمله

|

فهرست مکان |

فرآیند قانونی والدین |

DLL مخرب جانبی بارگذاری شده |

پروژه تروجانیزه شده |

|

ج: برنامه به اشتراک گذاشته شده است |

PresentationHost.exe |

mscoree.dll |

NppyPluginDll |

|

ج:ProgramDataAdobe |

colorcpl.exe |

colorui.dll |

LibreSSL 2.6.5 |

|

C:ProgramDataOracleJava |

fixmapi.exe |

mapistub.dll |

افزونه Lua برای Notepad++ 1.4.0.0 |

|

ج:ProgramDataAdobeARM |

tabcal.exe |

HID.dll |

MZC8051 برای Notepad ++ 3.2 |

LightlessCan - درب پشتی جدید

جالبترین محموله مورد استفاده در این کمپین LightlessCan است که جانشین HTTP(S) Lazarus RAT با نام BlindingCan است. LightlessCan یک RAT پیچیده جدید است که از حداکثر 68 فرمان مجزا پشتیبانی می کند، که در یک جدول تابع سفارشی فهرست شده اند، اما در نسخه فعلی، 1.0، تنها 43 مورد از آن دستورات با برخی عملکردها پیاده سازی شده است. دستورات باقیمانده وجود دارند، اما یک پیادهسازی رسمی به شکل مکانبانها دارند، فاقد عملکرد واقعی. پروژه پشت RAT قطعا بر اساس کد منبع BlindingCan است، زیرا ترتیب دستورات مشترک به طور قابل توجهی حفظ می شود، حتی اگر ممکن است در نمایه سازی آنها تفاوت هایی وجود داشته باشد.

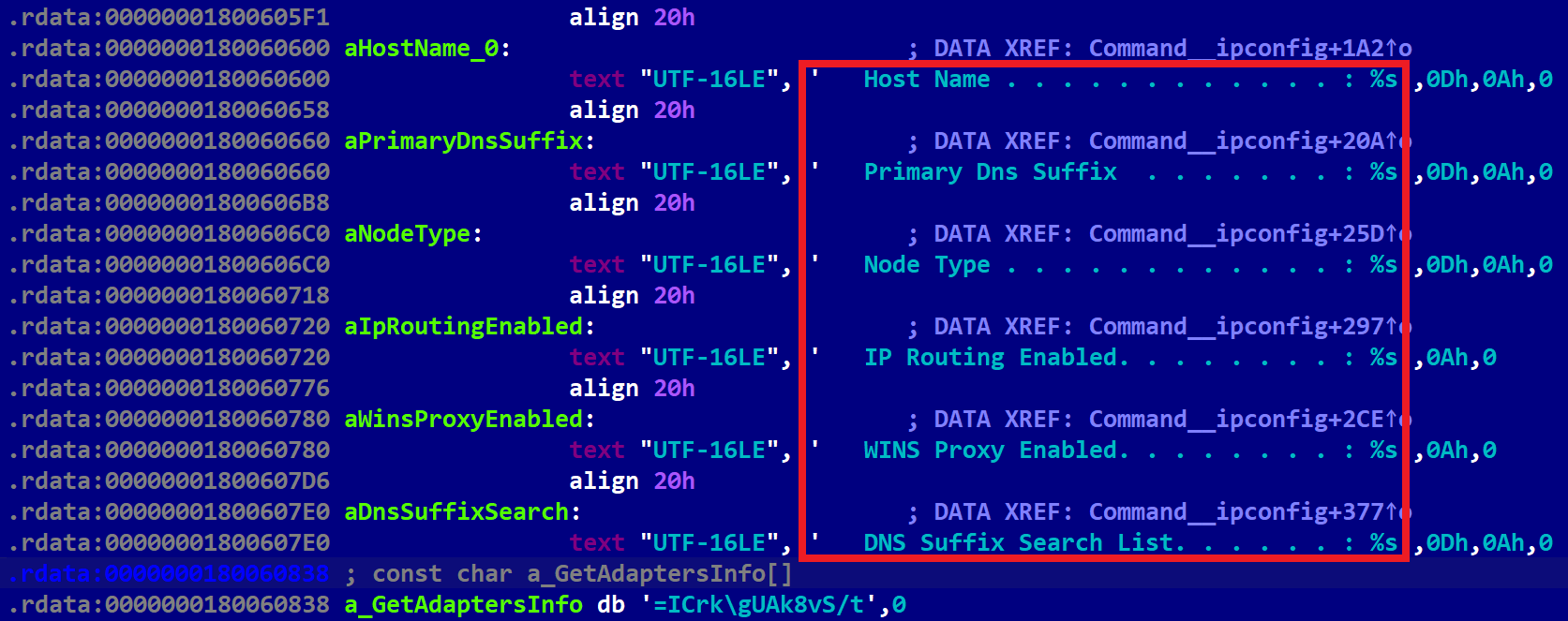

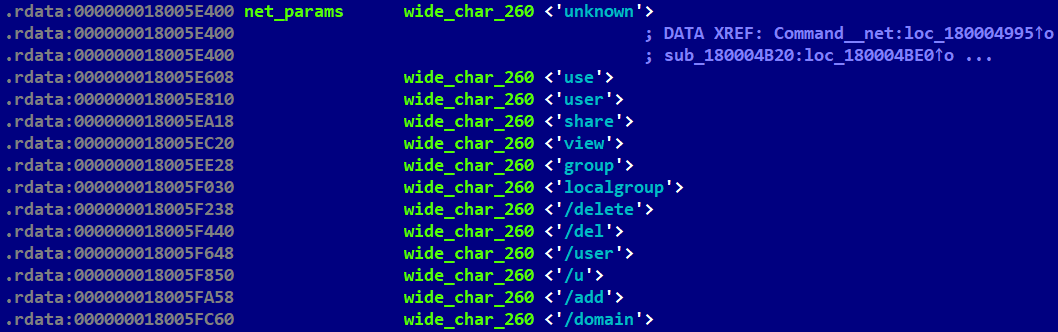

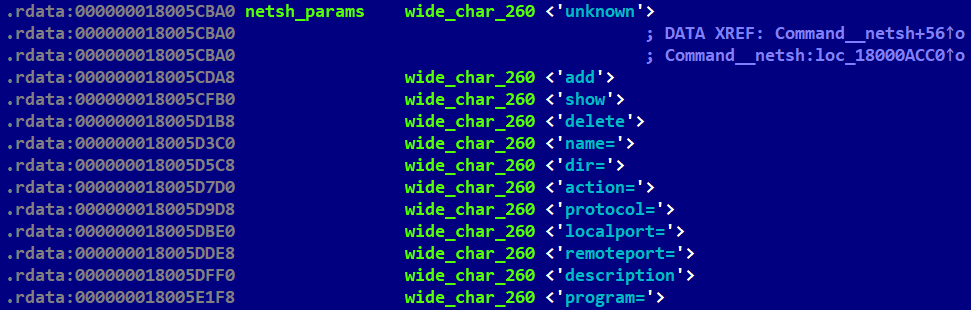

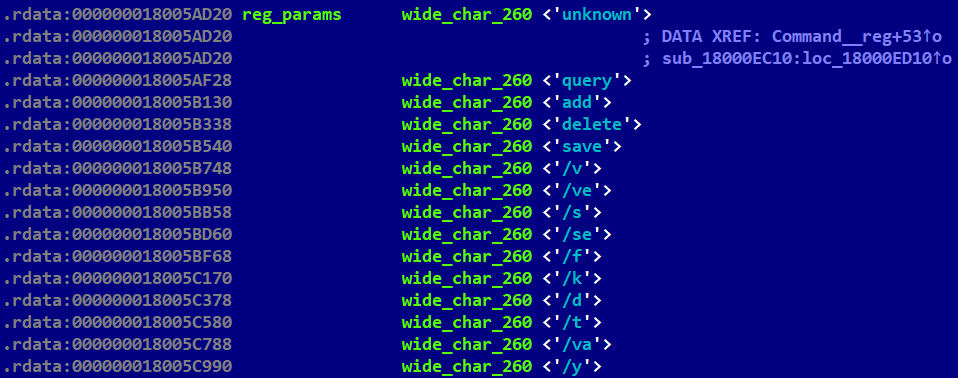

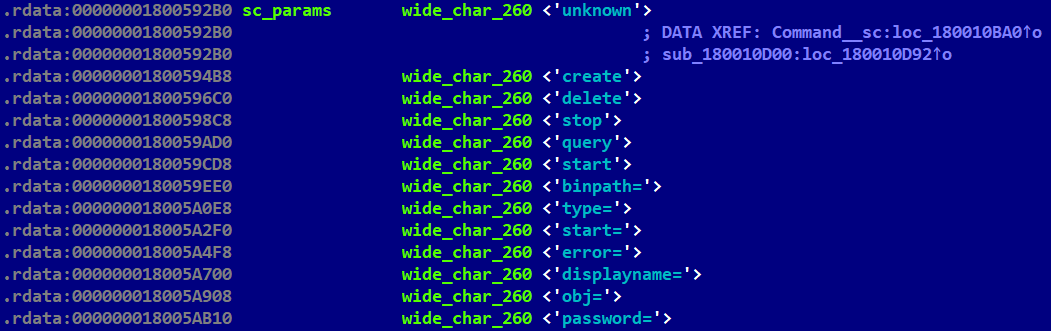

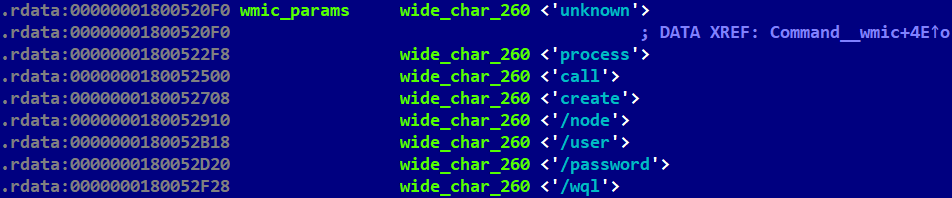

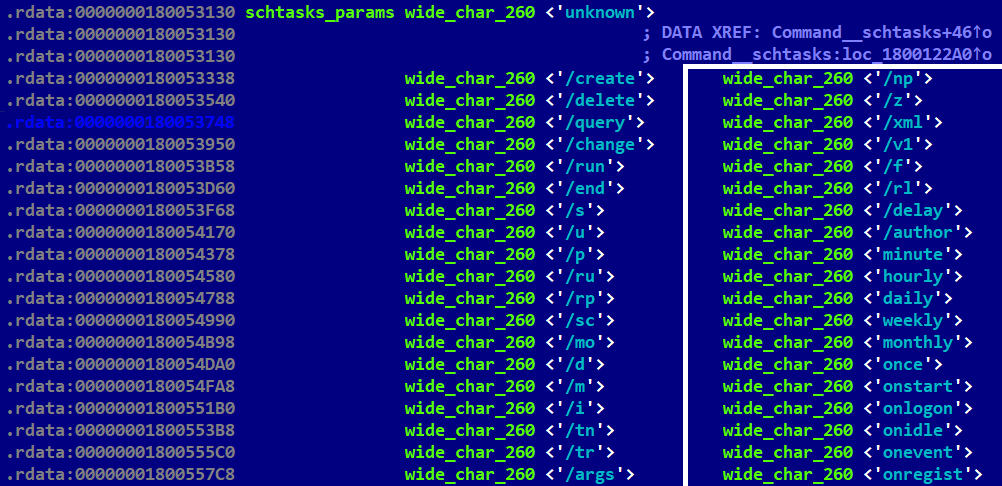

مهم ترین به روز رسانی، عملکرد تقلید شده بسیاری از بومی ها است دستورات ویندوز پسندیدن پینگ, IPCONFIG, اطلاعات سیستم, sc, خالصو غیره. رشته سخت کد شده "عملیات با موفقیت انجام شد."، پیام سیستم استاندارد برای ERROR_SUCCESS نتیجه، ما را به این ایده رساند. جدول 2 شامل لیستی از دستوراتی است که در LightlessCan پیاده سازی شده اند. در حملات لازاروس که قبلا گزارش شده است، همانطور که در پست های وبلاگی توسط فناوری های مثبت در آوریل 2021 و مشاوره HvS در دسامبر 2020، این دستورات بومی اغلب اجرا می شوند در بسیاری از موارد پس از اینکه مهاجمان در سیستم هدف جای پای خود را پیدا کردند. با این حال، در این مورد، این دستورات به جای اینکه به طور قابل مشاهده در کنسول سیستم اجرا شوند، به طور محرمانه در خود RAT اجرا می شوند. این رویکرد یک مزیت قابل توجه از نظر پنهان کاری، هم در اجتناب از راه حل های نظارت بلادرنگ مانند EDR ها و هم در ابزارهای پزشکی قانونی دیجیتال پس از مرگ ارائه می دهد. شماره نسخه داخلی (1.0) نشان می دهد که این نشان دهنده یک تلاش توسعه جدید توسط مهاجمان است.

از آنجایی که ابزارهای اصلی ویندوز اختصاصی هستند و منبع باز نیستند، توسعه دهندگان LightlessCan با یک انتخاب مواجه شدند: یا مهندسی معکوس باینری های سیستم منبع بسته یا الهام گرفتن از کدهای موجود از طریق شراب پروژه، که در آن بسیاری از برنامه ها به منظور تقلید از اجرای آنها در پلتفرم های دیگر مانند Linux، macOS یا ChromeOS بازنویسی می شوند. ما تمایل داریم که بر این باور باشیم که توسعه دهندگان گزینه اول را انتخاب کرده اند، زیرا برنامه های Wine مربوطه که در LightlessCan تقلید کرده اند کمی متفاوت بوده یا اصلاً اجرا نشده اند (به عنوان مثال، NETSH).

جالب توجه است، در یکی از مواردی که ما آنالیز کردیم، بار LightlessCan در یک فایل رمزگذاری شده روی دستگاه در معرض خطر ذخیره می شود، که فقط با استفاده از یک کلید وابسته به محیط قابل رمزگشایی است. جزئیات بیشتر در مورد این را می توان در یافت زنجیره اجرایی 3: LightlessCan (نسخه پیچیده) بخش. این برای اطمینان از این است که محموله را فقط می توان روی رایانه قربانی مورد نظر رمزگشایی کرد و نه، برای مثال، در دستگاه یک محقق امنیتی.

جدول 2. فهرستی از دستورات LightlessCan که دستورات مربوط به ویندوز را تقلید می کنند

|

شاخص |

توضیحات: |

|

33 |

تقلید کنید IPCONFIG دستور از خط فرمان ویندوز؛ شکل 4 را ببینید. |

|

34 |

تقلید کنید خالص دستور از اعلان ویندوز؛ شکل 5 را ببینید. |

|

35 |

تقلید کنید فایروال netshadvfirewall دستور از اعلان ویندوز؛ شکل 4 را ببینید. |

|

36 |

تقلید کنید netstat دستور از اعلان ویندوز |

|

37 |

تقلید کنید پینگ -6 دستور از اعلان ویندوز |

|

38 |

تقلید کنید REG دستور از اعلان ویندوز؛ شکل 7 را ببینید. |

|

39 |

تقلید کنید sc دستور از اعلان ویندوز؛ شکل 8 را ببینید. |

|

40 |

تقلید کنید پینگ دستور از اعلان ویندوز |

|

41 |

تقلید کنید فهرست وظیفه یا لیست کار دستور از اعلان ویندوز |

|

42 |

تقلید کنید ایجاد فراخوانی فرآیند wmic دستور از اعلان ویندوز؛ شکل 9 را ببینید. |

|

43 |

تقلید کنید nlookup دستور از پنجره سرور ویندوز |

|

44 |

تقلید کنید schstasks دستور از اعلان ویندوز؛ شکل 10 را ببینید. |

|

45 |

تقلید کنید اطلاعات سیستم دستور از اعلان ویندوز |

|

46 |

تقلید کنید آرپ دستور از اعلان ویندوز |

|

47 |

تقلید کنید mkdir دستور از اعلان ویندوز |

علاوه بر این، بررسی پیکربندی داخلی RAT نشان میدهد که در مقایسه با BlindingCan، Lazarus پیچیدگی کد را در LightlessCan افزایش داده است.

تجزیه و تحلیل فنی

در این بخش، ما جزئیات فنی را در مورد زنجیره سازش که دانلودر NickelLoader را تحویل می دهد و سه زنجیره اجرایی که Lazarus برای تحویل بارهای خود بر روی سیستم در معرض خطر استفاده می کرد، ارائه می دهیم.

زنجیره سازش: NickelLoader

NickelLoader یک دانلود کننده HTTP(S) است که بر روی سیستم در معرض خطر از طریق بارگذاری جانبی DLL اجرا می شود، که بعداً برای تحویل بارهای دیگر Lazarus استفاده می شود.

فرآیند تحویل NickelLoader در یک سری مراحل آشکار می شود که با اجرای آن شروع می شود. PresentationHost.exe، که پس از اینکه هدف به صورت دستی چالش های مسابقه اولیه را اجرا کرد، به طور خودکار فعال می شود. را آزمون 1 مورد در شکل 3 نشان داده شده است. mscoree.dll، سپس توسط مشروع بارگذاری می شود PresentationHost.exe - هر دو واقع در ج: برنامه به اشتراک گذاشته شده است. این DLL تروجانیزه شده است NppyPluginDll.dll، از غیر فعال DLL عمومی افزونه های پایتون برای Notepad++ پروژه از سال 2011. به عنوان قطره چکان عمل می کند و صادرات مختلفی دارد: تمام صادرات کپی شده از نسخه اصلی NppyPluginDll.dll به علاوه تمام صادرات از مشروع mscoree.dll. یکی از این صادرات مشروع، CorExit Process، حاوی کد مخربی است که مسئول رمزگشایی و اجرای مرحله بعدی بدافزار است.

برای رمزگشایی موفقیت آمیز یک آرایه داده رمزگذاری شده تعبیه شده در قطره چکان، سه کلمه کلیدی 16 کاراکتری توسط قطره چکان مورد نیاز است. این کلمات کلیدی به شرح زیر است:

- نام فرآیند والد (PresentationHost),

- پارامتر داخلی کدگذاری شده در باینری (9zCnQP6o78753qg8)، و

- پارامتر خارجی ارسال شده در خط فرمان (- embedding Object) که از فرآیند والد به ارث می رسد PresentationHost.exe، ارائه شده توسط Quiz1.exe or Quiz2.exe.

کلمات کلیدی بایت به بایت XOR هستند و خروجی کلید رمزگشایی AES-128 را تشکیل می دهد.

بارگیری یک بارگیری کننده HTTP(S) است که چهار دستور را تشخیص می دهد که هر پنج حرف در جدول 3 نشان داده شده است. به دلیل آن دستورات پنج حرفی، ما انتخاب کردیم که این بار را "NickelLoader" نام گذاری کنیم، که از اصطلاح محاوره ای ایالات متحده الهام گرفته شده است. سکه پنج سنتی - نیکل. مهمترین دستورات عبارتند از اودرق و gabnc. هنگامی که این دستورات صادر می شوند، هر یک از آنها داده های دریافت شده از سرور C&C را به عنوان یک DLL بارگیری می کند. برای این منظور احتمالا مهاجمان استفاده کرده اند MemoryModule، کتابخانه ای که می توان از آن برای بارگیری یک DLL به طور کامل از حافظه استفاده کرد.

جدول 3. فهرست کلمات کلیدی جادویی شناسایی شده در بافرهای دریافتی

|

کلید واژه |

توضیحات: |

|

abcde |

دستور فوری دیگری را بدون تاخیر طولانی خواب معمولی که اجرای دستورات را جدا می کند، درخواست می کند. |

|

اودرق |

یک DLL موجود در بافر دریافتی را بارگیری می کند و صادرات کدهای سخت آن را اجرا می کند اطلاعات. |

|

gabnc |

یک DLL موجود در بافر دریافتی را بارگیری می کند. |

|

dcrqv |

خود را خاتمه می دهد. |

زنجیره اجرایی 1: miniBlindingCan

یکی از محموله هایی که توسط NickelLoader دانلود و اجرا شده است، miniBlindingCan است که نسخه ساده شده BlindingCan RAT پرچمدار این گروه است. برای اولین بار توسط اجباری در سپتامبر 2022، با نام AIRDRY.V2.

برای بارگیری miniBlindingCan، یک کتابخانه 64 بیتی مخرب متصل به صورت پویا colorui.dll توسط یک مشروع بارگذاری شده است colorcpl.exe اعدام شده از ج:ProgramDataAdobe و به عنوان قطره چکان عمل می کند. DLL با استفاده از VMProtect مبهم است و شامل هزاران صادرات است که از آن ها انجام می شود راه اندازی ColorCpl مهم ترین است، زیرا اجرای مرحله بعدی را انجام می دهد. یک آرایه داده رمزگذاری شده در بدنه DLL وجود دارد، همراه با چندین نماد اشکال زدایی که دایرکتوری ریشه و پروژه ای که از آن ساخته شده است را نشان می دهد:

W:DevelopaToolShellCodeLoaderApplipresssl-2.6.5

به عنوان نام ShellCodeLoader نشان می دهد، هدف اصلی این مرحله اولیه رمزگشایی و بارگذاری آرایه داده از بدنه آن است که حاوی کد پوسته است. در ابتدای اجرای آن، ShellCodeLoader از تکنیک های ضد اشکال زدایی با بازرسی استفاده می کند Debugged شدن مقدار در ساختار بلوک محیط فرآیند (PEB) برای تعیین اینکه آیا با ابزارهای اشکال زدایی مورد بررسی یا تجزیه و تحلیل قرار می گیرد یا خیر، و از تکنیک های ضد جعبه ایمنی برای جلوگیری از شناسایی در محیط های جعبه شنی طراحی شده برای تجزیه و تحلیل امنیتی استفاده می کند. بدافزار همچنین صریحاً بررسی میکند که آیا فرآیند اصلی آن وجود دارد یا خیر colorcpl.exe; اگر نه، بلافاصله خارج می شود.

آرایه داده رمزگشایی شده یک DLL کامل نیست، بلکه یک لکه میانی با دو بخش تشکیل می دهد: کد پوسته و به دنبال آن آرایه داده رمزگذاری شده دیگری، که آخرین مرحله زنجیره را نشان می دهد. به نظر می رسد که کد پوسته توسط نمونه ای از پروژه منبع باز تولید شده است ShellcodeRDI - به طور خاص، ShellcodeRDI.c کد احتمالاً با اجرای اسکریپت پایتون تولید شده است ConvertToShellcode.py از این پروژه بر روی یک بار DLL که به عنوان منبع عمل می کند تزریق انعکاسی DLL.

بار نهایی با استفاده از XOR با یک کلید طولانی استخراج و رمزگشایی می شود، که رشته ای است که با الحاق نام فرآیند والد ساخته می شود.colorcpl.exe، نام فایل قطره چکان (colorui.dll، و پارامتر خط فرمان خارجی - در این مورد منجر به COLORCPL.EXECOLORUI.DLL669498484488D3F22712CC5BACA6B7A7. این فرآیند شبیه به چیزی است که با درب پشتی BlindingCan در مورد هلندی که قبلا در آن توضیح دادیم مشاهده کردیم. این پست وبلاگ WeLiveSecurity. رمزگشایی یک فایل اجرایی با قابلیت دانلود و اجرا را نشان می دهد که منطق درونی ارسال و تجزیه دستورات آن به شدت یادآور BlindingCan، یک HTTP(S) Lazarus RAT است. بر خلاف مورد در هلند، VMProtect-ed نیست و تنها زیر مجموعه کوچکی از دستورات موجود را پشتیبانی میکند: جدول 4 را در این وبلاگ و جدول 3 را مقایسه کنید. پست وبلاگ در مورد پرونده هلند از سپتامبر 2022. از آنجایی که ویژگیهای این RAT در مقایسه با ویژگیهای BlindingCan بهطور چشمگیری کوچکتر شده است، و با این حال به نظر میرسد که زیرساختهای سمت سرور یکسانی دارند، ما انتخاب کردهایم که آن را با اضافه کردن پیشوند «mini-» به نام آن متمایز کنیم. ، عملکرد کاهش یافته آن را در مقایسه با همتای RAT با ویژگی های کامل خود برجسته می کند.

جدول 4. دستورات miniBlindingCan

|

شناسه فرمان |

توضیحات: |

|

8201 |

اطلاعات سیستم مانند نام رایانه، نسخه ویندوز و صفحه کد را ارسال کنید. |

|

8232 |

فاصله ارتباط فعلی را با مقدار ارائه شده توسط سرور C&C به روز کنید. |

|

8233 |

اجرای دستور را متوقف کنید. |

|

8241 |

پیکربندی فعلی با اندازه 9,392 بایت را به سرور C&C ارسال کنید. |

|

8242 |

پیکربندی را با اندازه 9,392 بایت که به صورت رمزگذاری شده در سیستم فایل ذخیره می شود، به روز کنید. |

|

8247 |

منتظر دستور بعدی باشید. |

|

8248 |

فاصله ارتباط فعلی را با مقدار ذخیره شده در پیکربندی به روز کنید. |

|

8274 |

یک فایل را از سرور C&C دانلود و رمزگشایی کنید. |

|

8279 |

کد پوسته را که به عنوان پارامتر ارسال شده است، اجرا کنید. |

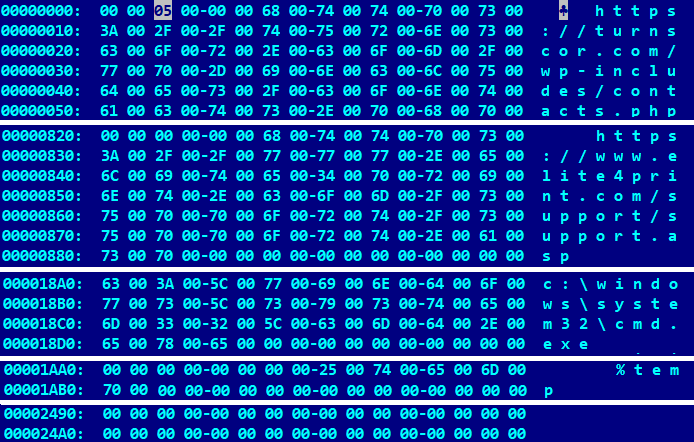

شکل 11 وضعیت رمزگشایی یک پیکربندی 9,392 بایتی را نشان می دهد که در RAT تعبیه شده است. این شامل پنج URL است، در این مورد وب سایت های در معرض خطر، که هر کدام با حداکثر اندازه 260 محدود شده اند شخصیت های گسترده.

زنجیره اجرایی 2: LightlessCan (نسخه ساده)

محموله دیگری که توسط NickelLoader اجرا شده است LightlessCan است، یک درب پشتی جدید Lazarus. ما دو زنجیر مختلف را در حال بارگذاری این درب پشتی مشاهده کردهایم.

در نسخه ساده زنجیره، قطره چکان این پیلود، کتابخانه مخرب پیوند شده پویا است. mapistub.dll که توسط مشروع بارگذاری شده است fixmapi.exe اعدام شده از C:ProgramDataOracleJava. DLL یک پلاگین Lua تروجانیزه شده، نسخه 1.4 است که تمام موارد صادراتی از ویندوز قانونی کپی شده است. mapi32.dll. صادرات FixMAPI حاوی کد مخربی است که مسئول رمزگشایی و بارگذاری مرحله بعدی است. تمام صادرات های دیگر حاوی کدهای خوش خیم هستند که منبع آن از یک در دسترس عموم است نمونه پروژه Mine Sweeper. این mapistub.dll قطره چکان از طریق یک کار برنامه ریزی شده تداوم دارد. متأسفانه، جزئیات بیشتری در مورد این کار نداریم، به جز اینکه فرآیند والد آن به صورت ظاهر می شود %WINDOWS%system32svchost.exe -k netsvcs -p -s جدول زمانی.

برای رمزگشایی موفقیت آمیز آرایه داده های جاسازی شده، قطره چکان نیاز به سه کلمه کلیدی دارد تا به درستی ارائه شود:

- نام فرآیند والد (fixmapi.exe),

- پارامتر داخلی کدگذاری شده در باینری (IP7pdINfE9uMz63n)، و

- پارامتر خارجی ارسال شده در خط فرمان (AudioEndpointBuilder).

کلمات کلیدی بایت به بایت XOR هستند و خروجی یک کلید AES 128 بیتی را تشکیل می دهد تا برای رمزگشایی استفاده شود. توجه داشته باشید که طول کلمات کلیدی همه دقیقاً 16 بایت نیستند، اما اگر رشته بزرگ به طول 16 بایت کوتاه شود، فرآیند رمزگشایی همچنان کار خواهد کرد (به عنوان مثال، AudioEndpointBuilder به AudioEndpointBuiو رشته کم اندازه، fixmapi.exe، به عنوان رفتار می شود fixmapi.exex00x00x00x00x00، زیرا رشته به عنوان 260 نمونه از آن مقداردهی اولیه شده است NUL شخصیت.

زنجیره اجرایی 3: LightlessCan (نسخه پیچیده)

پیچیده ترین زنجیره ای که ما در سیستم در معرض خطر مشاهده کردیم LightlessCan را نیز ارائه می دهد، با اجزای مختلف در زنجیره کامل مراحل نصب: یک برنامه کاربردی قانونی، یک قطره چکان اولیه، یک قطره چکان کامل (که شامل پیکربندی است)، یک قطره چکان میانی، یک پیکربندی فایل، یک فایل با اطلاعات سیستم (برای رمزگشایی محموله های رمزگذاری شده در سیستم فایل)، یک لودر میانی و مرحله آخر، LightlessCan RAT. ارتباطات و روابط بین این فایل ها در شکل 12 نشان داده شده است.

قطره چکان اولیه زنجیره چهارم یک کتابخانه مخرب مرتبط با پیوند پویا است HID.dll که توسط یک فایل اجرایی قانونی بارگذاری شده است، tabcal.exe، اجرا شده از ج:ProgramDataAdobeARM. DLL یک نسخه تروجانیزه شده است MZC8051.dll، یک فایل قانونی از پلاگین کامپایلر 8051 C پروژه برای Notepad ++. این شامل تمام صادرات از پروژه اصلی، اما همچنین صادرات لازم از کتابخانه قانونی Hid User Library توسط مایکروسافت است، به طوری که بارگذاری جانبی توسط tabcal.exe موفق خواهد بود. صادرات HidD_GetHidGuid حاوی کد مخربی است که مسئول حذف مرحله بعدی است و مانند قطره چکان زنجیره قبلی (زنجیره اجرا 2)، همه صادرات دیگر حاوی کد Mine Sweeper هستند.

مانند موارد قبلی، سه کلمه کلیدی طولانی باید برای رمزگشایی بار تعبیه شده ارائه شود:

- نام فرآیند والد (tabcal.exe),

- پارامتر داخلی کدگذاری شده در باینری (9zCnQP6o78753qg8)، و

- پارامتر خارجی (LocalServiceNetworkRestricted) – این بار به عنوان پارامتر خط فرمان بیان نمی شود، بلکه به عنوان محتوای یک فایل واقع در %WINDOWS%system32thumbs.db.

باز هم، کلمات کلیدی بایت به بایت XOR هستند و خروجی یک کلید AES 128 بیتی را تشکیل می دهد تا برای رمزگشایی استفاده شود. مانند مورد قبلی، طول کلمات کلیدی همه دقیقاً 16 بایت نیستند، اما اگر رشته بزرگتر کوتاه شود (مثلاً به LocalServiceNetw) و رشته کم اندازه با تهی (مثلاً به). tabcal.exex00x00x00x00x00x00).

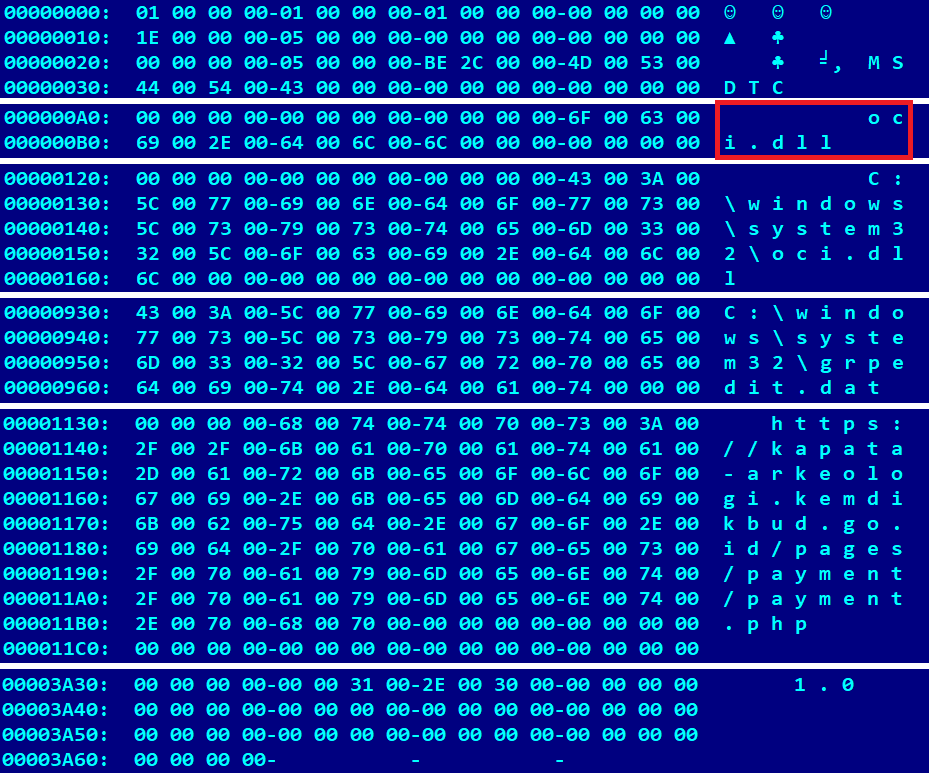

فایل اجرایی تولید شده توسط دستور فوق، قطره چکان کامل از شکل 12 است و دارای منبع InternalName است. AppResolver.dll (در منبع VERSIONINFO یافت می شود). این شامل دو آرایه داده رمزگذاری شده است: یک آرایه کوچک 126 بایتی و دیگری بزرگ از 1,807,464 بایت (که شامل سه بخش فرعی است). ابتدا، آرایه کوچک را با استفاده از الگوریتم RC6 با کلید 256 بیتی رمزگذاری شده رمزگشایی می کند. DA 48 A3 14 8D BF E2 D2 EF 91 12 11 FF 75 59 A3 E1 6E A0 64 B8 78 89 77 A0 37 91 58 5A FF FF 07. خروجی نشاندهنده مسیرهایی است که دو بخش اول حباب بزرگ به آنها رها میشوند (یعنی LightlessCan و قطرهکن میانی)، و رشتهها را به دست میدهد. C:windowssystem32oci.dll و C:windowssystem32grpedit.dat.

سپس، با رمزگشایی آرایه داده دوم - حباب بزرگ - با استفاده از همان کلید رمزگذاری قبلی ادامه مییابد. نتیجه یک حباب رمزگشایی شده حاوی سه بخش فرعی است: یک DLL مربوط به grpedit.dat (LightlessCan)، یک DLL مربوط به oci.dll (قطرهانداز میانی)، و یک فایل رمزگذاریشده 14,948 بایتی به پایین افتاد %WINDOWS%System32wlansvc.cpl (پیکربندی)؛ همانطور که در شکل 13 نشان داده شده است.

علاوه بر این، قطره چکان کامل نیز چندین ویژگی که سیستم در معرض خطر را شناسایی می کند را در فایل ذخیره می کند %WINDOWS%System324F59FB87DF2F، که نام آن در باینری هاردکد شده است. این ویژگی ها در درجه اول از بازیابی می شوند ComputerHKLMHARDWAREDESCRIPTIONSystemBIOS مسیر رجیستری در اینجا مقادیر خاص این ویژگی ها به همراه یک دستور PowerShell ارائه شده در براکت ارائه شده است که می تواند برای نمایش مقدار مربوطه در هر دستگاه ویندوز استفاده شود:

- SystemBIOSDate (Get-ItemProperty "HKLM:HARDWAREDescriptionSystemBIOS" -Name BIOSReleaseDate | Select-Object -Property BIOSReleaseDate)

- نسخه SystemBIOS (Get-CimInstance -ClassName Win32_Bios | نسخه Select-Object -Property)

- سازنده سیستم (Get-CimInstance -ClassName Win32_ComputerSystem | Select-Object -Property Manufacturer)

- SystemProductName (Get-CimInstance -ClassName Win32_ComputerSystemProduct | Select-Object -Property Name)

- شناسه در کامپیوترHKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystemMultifunctionAdapterDiskControllerDiskPeripheral

الحاق مقادیر برای رمزگشایی از رمزگذاری شده مورد نیاز است grpedit.dat از فایل سیستم در دستگاه آزمایشی که تصویری از ویندوز 10 را روی VMWare اجرا می کند، خروجی می تواند به صورت زیر باشد:

11/12/20INTEL – 6040000VMware, Inc.VMware Virtual Platform656ba047-20b25a2a-A

La oci.dll فایل یکی دیگر از لایه های در حال رها کردن است - قطره چکان میانی که بارگذار میانی را رها می کند، که محموله ای است مشابه آنچه در قسمت قبلی توضیح داده شد. مورد هلندی. باز هم مهاجمان از یک پروژه منبع باز استفاده کردند نکته چشمک زن افزونه Notepad++ که دیگر به صورت آنلاین در دسترس نیست. بر خلاف موارد قبلی، برای رمزگشایی موفقیت آمیز محموله جاسازی شده با استفاده از AES-128، تنها دو کلمه کلیدی طولانی باید ارائه شود:

- نام فرآیند والد (msdtc.exe)، و

- پارامتر داخلی کدگذاری شده در باینری (fb5XPNCr8v83Y85P).

هر دو کلمه کلیدی بایت به بایت با XOR ویرایش می شوند (نام فرآیند والد کوتاه شده است، یا در صورت لزوم برای پر کردن 16 بایت با NULL ها پر می شود). محصول رمزگشایی لودر میانی است (LLTMapperAPI.dll). از اطلاعات سیستم استفاده می کند (همان مقادیر ذخیره شده در 4F59FB87DF2F) برای رمزگشایی فایل پیکربندی wlansvc.cpl و برای مکان یابی، رمزگشایی، و بارگذاری رمزگذاری شده grpedit.datکه LightlessCan، RAT جدید با امکانات کامل است.

نتیجه

ما یک حمله جدید لازاروس را توصیف کردهایم که در لینکدین شروع شد، جایی که استخدامکنندگان جعلی به قربانیان احتمالی خود که از رایانههای شرکتی برای مقاصد شخصی استفاده میکردند، نزدیک شدند. اگرچه آگاهی عمومی از این نوع حملات باید بالا باشد، اما میزان موفقیت این کمپین ها هنوز به صفر نرسیده است.

نگران کننده ترین جنبه حمله، نوع جدید محموله، LightlessCan است، ابزاری پیچیده و احتمالاً در حال تکامل که سطح بالایی از پیچیدگی را در طراحی و عملکرد خود نشان می دهد، که نشان دهنده پیشرفت قابل توجهی در قابلیت های مخرب در مقایسه با نسخه قبلی خود، BlindingCan است.

مهاجمان اکنون می توانند به طور قابل توجهی رد اجرای برنامه های خط فرمان ویندوز مورد علاقه خود را که به شدت در فعالیت های پس از سازش آنها استفاده می شود، محدود کنند. این مانور دارای پیامدهای گسترده ای است که بر اثربخشی راه حل های نظارت لحظه ای و ابزارهای پزشکی قانونی دیجیتال پس از مرگ تأثیر می گذارد.

برای هر گونه سوال در مورد تحقیقات ما منتشر شده در WeLiveSecurity، لطفا با ما تماس بگیرید gefintel@eset.com.

ESET Research گزارش های اطلاعاتی خصوصی APT و فیدهای داده را ارائه می دهد. برای هرگونه سوال در مورد این سرویس، به آدرس زیر مراجعه کنید ESET Threat Intelligence احتمال برد مراجعه کنید.

IoC ها

فایل ها

|

SHA-1 |

نام فایل |

کشف |

توضیحات: |

|

C273B244EA7DFF20B1D6B1C7FD97F343201984B3 |

%TEMP%7zOC35416EEQuiz1.exe |

Win64/NukeSped.KT |

یک قطره چکان اولیه که به عنوان چالش "Hello World" مبدل شده و باعث سازش می شود. |

|

38736CA46D7FC9B9E5C74D192EEC26F951E45752 |

%TEMP%7zOCB3CC96DQuiz2.exe |

Win64/NukeSped.KT |

یک قطره چکان اولیه که به عنوان چالش "دنباله فیبوناچی" پنهان شده است که باعث سازش می شود. |

|

C830B895FB934291507E490280164CC4234929F0 |

%ALLUSERSPROFILE%Adobecolorui.dll |

Win64/NukeSped.KV |

یک قطره چکان VMProtect-ed که توسط مشروع بارگذاری شده است colorcpl.exe. این شامل رشته اطلاعات اشکال زدایی است W:DevelopaToolShellCodeLoaderApplipresssl-2.6.5. |

|

8CB37FA97E936F45FA8ECD7EB5CFB68545810A22 |

N / A |

Win64/NukeSped.KU |

درب پشتی miniBlindingCan از بین رفت colorui.dll. |

|

0F33ECE7C32074520FBEA46314D7D5AB9265EC52 |

%ALLUSERSPROFILE%OracleJavamapistub.dll |

Win64/NukeSped.KW |

یک قطره چکان از LightlessCan که توسط افراد قانونی بارگذاری شده است fixmapi.exe. |

|

C7C6027ABDCED3093288AB75FAB907C598E0237D |

N / A |

Win64/NukeSped.KW |

یک درب پشتی LightlessCan از بین رفت mapistub.dll. |

|

C136DD71F45EAEF3206BF5C03412195227D15F38 |

C:ProgramSharedmscoree.dll |

Win64/NukeSped.KT |

یک قطره چکان از NickelLoader، بارگذاری شده توسط PresentationHost.exe. توسط هر دو نمونه مربوط به مسابقه حذف شده است: C273B244EA7DFF20B1D6B1C7FD97F343201984B3 و 38736CA46D7FC9B9E5C74D192EEC26F951E45752. |

|

E61672B23DBD03FE3B97EE469FA0895ED1F9185D |

N / A |

Win64/NukeSped.KT |

دانلودر HTTPS که ما آن را NickelLoader نام گذاری کرده ایم، که توسط آن رها شده است mscoree.dll. |

|

E18B9743EC203AB49D3B57FED6DF5A99061F80E0 |

%ALLUSERSPROFILE%AdobeARMHID.dll |

Win64/NukeSped.KX |

یک قطره چکان اولیه که توسط مشروع بارگذاری شده است tabcal.exe. |

|

10BD3E6BA6A48D3F2E056C4F974D90549AED1B96 |

N / A |

Win64/NukeSped.KT |

قطره چکان کامل AppResolver.dll رها شده توسط HID.dll در زنجیره پیچیده تحویل LightlessCan. |

|

3007DDA05CA8C7DE85CD169F3773D43B1A009318 |

%WINDIR%system32grpedit.dat |

Win64/NukeSped.KW |

یک درب پشتی LightlessCan در زنجیره پیچیده تحویل آن افتاد. |

|

247C5F59CFFBAF099203F5BA3680F82A95C51E6E |

%WINDIR%system32oci.dll |

@Trojan.Win64/NukeSped.MI |

قطره چکان میانی بارگذار میانی را در زنجیره پیچیده تحویل LightlessCan رها می کند. |

|

EBD3EF268C71A0ED11AE103AA745F1D8A63DDF13 |

N / A |

Win64/NukeSped.KT |

لودر میانی LightlessCan. |

شبکه ارتباطی

|

IP |

دامنه |

ارائه دهنده هاست |

اولین بار دیده شد |

جزئیات |

|

46.105.57[.]169 |

bug.restoroad[.]com |

OVH SAS |

2021-10-10 |

یک سایت قانونی در معرض خطر میزبانی سرور C&C: http://bug.restoroad[.]com/admin/view_status.php |

|

50.192.28[.]29 |

hurricanepub[.]com |

Comcast Cable Communications, LLC |

2020-01-06 |

یک سایت قانونی در معرض خطر میزبانی سرور C&C: https://hurricanepub[.]com/include/include.php |

|

67.225.140[.]4 |

turnscor[.]com |

وب مایع، LLC |

2020-01-03 |

یک سایت قانونی مبتنی بر وردپرس که میزبان سرور C&C است: https://turnscor[.]com/wp-includes/contacts.php |

|

78.11.12[.]13 |

mantis.quick.net[.]pl |

نتیا SA |

2021-03-22 |

یک سایت قانونی در معرض خطر میزبانی سرور C&C: http://mantis.quick.net[.]pl/library/securimage/index.php |

|

89.187.86[.]214 |

www.radiographers[.]org |

Coreix Ltd |

2020-10-23 |

یک سایت قانونی در معرض خطر میزبانی سرور C&C: https://www.radiographers[.]org/aboutus/aboutus.php |

|

118.98.221[.]14 |

kapata-arkeologi.kemdikbud.go[.]id |

Pustekkom |

2020-01-02 |

یک سایت قانونی در معرض خطر میزبانی سرور C&C: https://kapata-arkeologi.kemdikbud.go[.]id/pages/payment/payment.php |

|

160.153.33[.]195 |

barsaji.com[.]mx |

GoDaddy.com، LLC |

2020-03-27 |

یک سایت قانونی در معرض خطر میزبانی سرور C&C: http://barsaji.com[.]mx/src/recaptcha/index.php |

|

175.207.13[.]231 |

www.keewoom.co[.]kr |

مخابرات کره |

2021-01-17 |

یک سایت قانونی در معرض خطر میزبانی سرور C&C: http://www.keewoom.co[.]kr/prod_img/201409/prod.php |

|

178.251.26[.]65 |

kerstpakketten.horeca-meppel[.]nl |

InterRacks BV |

2020-11-02 |

یک سایت قانونی مبتنی بر وردپرس که میزبان سرور C&C است: https://kerstpakketten.horesca-meppel[.]nl/wp-content/plugins/woocommerce/lib.php |

|

185.51.65[.]233 |

kittimasszazs[.]hu |

عملیات DoclerNet، ORG-DHK1-RIPE |

2020-02-22 |

یک سایت قانونی در معرض خطر میزبانی سرور C&C: https://kittimasszazs[.]hu/images/virag.php |

|

199.188.206[.]75 |

nrfm[.]lk |

Namecheap, Inc. |

2021-03-13 |

یک سایت قانونی مبتنی بر وردپرس که میزبان سرور C&C است: https://nrfm[.]lk/wp-includes/SimplePie/content.php |

تکنیک های MITER ATT&CK

این جدول با استفاده از 13 نسخه چارچوب MITER ATT&CK.

|

تاکتیک |

ID |

نام |

توضیحات: |

|

شناسایی |

جستجو در وب سایت ها/دامنه های باز: رسانه های اجتماعی |

مهاجمان Lazarus از LinkedIn برای شناسایی و تماس با کارکنان خاص یک شرکت مورد علاقه استفاده کردند. |

|

|

توسعه منابع |

زیرساخت به دست آوردن: سرور |

سرورهای در معرض خطر توسط درهای پشتی Lazarus HTTP(S) و دانلودکننده برای C&C استفاده میشوند. |

|

|

ایجاد حساب ها: حساب های رسانه های اجتماعی |

مهاجمان Lazarus یک هویت جعلی LinkedIn از یک Headhunter از متا ایجاد کردند. |

||

|

ایجاد حساب ها: حساب های ابری |

مهاجمان Lazarus مجبور بودند یک حساب کاربری در فضای ذخیره سازی ابری شخص ثالث ایجاد کنند تا تصاویر ISO اولیه را ارائه دهند. |

||

|

توسعه قابلیت ها: بدافزار |

ابزارهای سفارشی از حمله به احتمال زیاد توسط مهاجمان توسعه یافته است. برخی ظرفیتهای توسعه هسته بسیار خاص را نشان میدهند که قبلاً در ابزارهای Lazarus دیده شده بود. |

||

|

قابلیت های مرحله: آپلود بدافزار |

مهاجمان لازاروس تصاویر اولیه ISO را در فضای ذخیره سازی ابری آپلود کردند. |

||

|

دسترسی اولیه |

فیشینگ: پیوند Spearphishing |

هدف پیوندی به یک حافظه از راه دور شخص ثالث با تصاویر ISO مخرب دریافت کرد. |

|

|

فیشینگ: Spearphishing از طریق سرویس |

با هدف از طریق پیام رسانی لینکدین تماس گرفته شد. |

||

|

اعدام |

API بومی |

API های ویندوز برای عملکرد miniBlindingCan و LightlessCan ضروری هستند و در زمان اجرا به صورت پویا حل می شوند. |

|

|

کار/کار برنامه ریزی شده |

بر اساس فرآیند والد، احتمالاً یک کار زمانبندی شده برای راهاندازی زنجیره ساده اجرای LightlessCan ایجاد شده است. |

||

|

ماژول های مشترک |

NickelLoader می تواند یک DLL دلخواه را در حافظه بارگذاری و اجرا کند. |

||

|

اجرای کاربر: فایل مخرب |

مهاجمان لازاروس بر اعدام تکیه کردند Quiz1.exe و Quiz2.exe از فایل های ISO |

||

|

ابزار مدیریت ویندوز |

یکی از دستورات LightlessCan امکان ایجاد یک فرآیند جدید از طریق WMI را فراهم می کند. |

||

|

اصرار |

کار/کار برنامه ریزی شده |

بر اساس فرآیند والد، احتمالاً یک کار زمانبندی شده برای راهاندازی زنجیره ساده اجرای LightlessCan ایجاد شده است. علاوه بر این، LightlessCan می تواند از آن تقلید کند schtasks فرمان |

|

|

فرار از دفاع |

دستکاری توکن دسترسی: ایجاد فرآیند با توکن |

LightlessCan می تواند فرآیند جدیدی را در زمینه امنیتی کاربر که با توکن مشخص شده نشان می دهد ایجاد کند و خروجی را جمع آوری کند. |

|

|

فرار از اشکال زدا |

یک بررسی ضد اشکال در قطره چکان miniBlindingCan وجود دارد. |

||

|

گاردریل های اعدام |

یک بررسی فرآیند والد در قطره چکان miniBlindingCan وجود دارد. الحاق مقادیر برای رمزگشایی LightlessCan رمزگذاری شده از سیستم فایل مورد نیاز است. |

||

|

Deobfuscate/Decode فایل ها یا اطلاعات |

بسیاری از این ابزارها و تنظیمات Lazarus در سیستم فایل رمزگذاری شده اند، به عنوان مثال، LightlessCan در grpedit.dat و پیکربندی آن در wlansvc.cpl. |

||

|

جریان اجرای Hijack: DLL Side-Loading |

بسیاری از قطره چکان ها و لودرهای Lazarus از یک برنامه قانونی برای بارگذاری خود استفاده می کنند. |

||

|

فایل ها یا اطلاعات مبهم: بسته بندی نرم افزار |

لازاروس در این حمله چندین فایل اجرایی را توسط VMProtect مبهم کرد، به عنوان مثال، colorui.dll |

||

|

فایل ها یا اطلاعات مبهم: وضوح API پویا |

هر دو LightlessCan و miniBlindingCan می توانند API های ویندوز را به صورت پویا حل کنند. |

||

|

فایل ها یا اطلاعات مبهم: بارهای جاسازی شده |

قطره چکان تمام زنجیره های مخرب حاوی یک آرایه داده جاسازی شده با یک مرحله اضافی است. |

||

|

نقص دفاع: اختلال در ثبت تاریخچه فرمان |

ویژگی های جدید LightlessCan از مفیدترین ابزارهای خط فرمان ویندوز تقلید می کند تا از اجرای برنامه های اصلی کنسول جلوگیری شود. |

||

|

آسیب رساندن به دفاع: فایروال سیستم را غیرفعال یا اصلاح کنید |

LightlessCan می تواند تقلید کند NETSH فرمان و تعامل با قوانین فایروال |

||

|

حذف اندیکاتور: حذف فایل |

LightlessCan توانایی حذف امن فایل ها را دارد. |

||

|

حذف اندیکاتور: Timestomp |

LightlessCan می تواند مُهرهای زمانی اصلاح فایل ها را تغییر دهد. |

||

|

اجرای غیر مستقیم فرمان |

LightlessCan اجرای دستورات را با اجرای عملکرد آنها دور می زند. |

||

|

فرآیند تزریق |

LightlessCan و miniBlinding می توانند از انواع مختلف تزریق فرآیند استفاده کنند. |

||

|

مجازی سازی/گریز از جعبه شنی: فرار مبتنی بر زمان |

قطره چکان miniBlindingCan دارای تاخیر در اجرای اولیه عمدی است. |

||

|

بارگذاری کد بازتابی |

بیشتر قطره چکان ها از تزریق بازتابنده DLL استفاده می کنند. |

||

|

کشف |

کشف فایل و دایرکتوری |

LightlessCan می تواند یک فایل را با نام آن پیدا کند. |

|

|

کشف اشتراک شبکه |

LightlessCan می تواند تقلید کند سهم خالص فرمان |

||

|

کشف فرآیند |

LightlessCan فرآیندها را با نام شناسایی می کند. |

||

|

رجیستری پرس و جو |

LightlessCan رجیستری را برای اطلاعات مختلف سیستمی که برای رمزگذاری استفاده می کند، جستجو می کند. |

||

|

کشف سیستم از راه دور |

LightlessCan می تواند تقلید کند نمای خالص فرمان |

||

|

کشف پیکربندی شبکه سیستم |

LightlessCan می تواند تقلید کند آرپ و IPCONFIG دستورات |

||

|

کشف اتصالات شبکه سیستم |

LightlessCan می تواند تقلید کند netstat فرمان |

||

|

کشف خدمات سیستم |

LightlessCan می تواند تقلید کند پرس و جوی sc و فهرست وظیفه یا لیست کار دستورات |

||

|

دستور و کنترل |

پروتکل لایه کاربردی: پروتکل های وب |

NickelLoader، LightlessCan و miniBlinding میتوانند از HTTP و HTTPS برای C&C استفاده کنند. |

|

|

کانال رمزگذاری شده: رمزنگاری متقارن |

LightlessCan و miniBlinding می توانند ترافیک C&C را با استفاده از الگوریتم AES-128 رمزگذاری کنند. |

||

|

رمزگذاری داده ها: رمزگذاری استاندارد |

LightlessCan و miniBlindingCan می توانند ترافیک C&C را با استفاده از base64 رمزگذاری کنند. |

||

|

اکسفیلتراسیون |

خروج از کانال C2 |

LightlessCan می تواند داده ها را به سرور C&C خود استخراج کند. |

منابع

[1] اطلاعات تهدید امنیتی مایکروسافت،نرم افزار منبع باز تسلیحاتی ZINC,” 29 سپتامبر 2022. [آنلاین].

[2] D. Breitenbacher و O. Kaspars، "عملیات In(ter)ception: شرکت های هوافضا و نظامی در تیررس جاسوسان سایبری"، ژوئن 2020. [آنلاین].

[3] HvS-Consulting AG، "درود از لازاروس: آناتومی یک کمپین جاسوسی سایبری,” 15 دسامبر 2020. [آنلاین].

[4] مرکز امنیت تخصصی فناوری های مثبت، ”استخدام گروه لازاروس: شکارچیان تهدید در مقابل شکارچیان سر,” Positive Technologies, 27 آوریل 2021. [آنلاین].

[5] P. Kálnai، "کمپین های لازاروس با موضوع آمازون در هلند,” 30 سپتامبر 2022. [آنلاین].

[6] P. Kálnai، "کارزارهای لازاروس و درهای پشتی در 2022-2023"، در کنفرانس بین المللی ویروس بولتن، لندن، 2023.

[7] A. Martin، "هک سونی پیکچرز در هتل تایلند در حالی کشف شد که کره شمالی دست داشتن در آن را انکار کرد"WeLiveSecurity.com، 08 دسامبر 2014. [آنلاین].

[8] P. Kálnai و M.-É. M. Leveillé، "بدافزار لینوکس پیوندهای بین لازاروس و حمله زنجیره تامین 3CX را تقویت می کند"ESET، 20 آوریل 2023. [آنلاین].

[9] آژانس اطلاعات دفاعی، قدرت نظامی کره شمالی: یک تهدید در حال رشد منطقه ای و جهانی، واشنگتن، دی سی: دفتر انتشارات دولت ایالات متحده، 2021، ص. 98.

[10] هیئت کارشناسان سازمان ملل متحد، "قطعنامه های شورای امنیت سازمان ملل، 1993-2023. [برخط].

[11] ویرایشگر ESET، "WannaCryptor با نام مستعار WannaCry: سوالات کلیدی پاسخ داده شده است,” WeLiveSecurity.com، 15 مه 2017. [آنلاین].

[12] کمیته شورای امنیت،کمیته تحریم ها (DPRK)، هیئت کارشناسان، گزارش هاشورای امنیت سازمان ملل متحد، 2010-2023. [برخط].

[13] تیم تحقیقاتی ClearSky،عملیات "شغل رویایی" کمپین گسترده جاسوسی کره شمالی,” 13 آگوست 2020. [آنلاین].

[14] تحقیقات ESET، "گزارش تهدید T1 2022"ESET، ژوئن 2022. [آنلاین].

[15] دی استیپلز،تکنیک تزریق انعکاسی DLL بهبود یافته,” 30 ژانویه 2015. [آنلاین].

[16] J. Maclachlan، M. Potaczek، N. Isakovic، M. Williams و Y. Gupta، "زمان بتونه کردن است! فیشینگ فرصت شغلی کره شمالی از طریق واتس اپ,” Mandiant, 14 سپتامبر 2022. [آنلاین].

[17] اس. توموناگا، "استفاده از دستورات ویندوز توسط مهاجمان"JPCERT/CC، 26 ژانویه 2016. [آنلاین].

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.welivesecurity.com/en/eset-research/lazarus-luring-employees-trojanized-coding-challenges-case-spanish-aerospace-company/

- : دارد

- :است

- :نه

- :جایی که

- ][پ

- $UP

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- ٪۱۰۰

- 16

- 17

- 179

- 20

- 2011

- 2014

- 2015

- 2016

- 2017

- 2020

- 2021

- 2022

- 2023

- 225

- ٪۱۰۰

- 27

- 29

- 30

- 51

- 66

- 7

- 75

- 77

- 8

- 80

- 9

- 91

- 98

- a

- توانایی

- قادر

- درباره ما

- بالاتر

- دسترسی

- مطابق

- حساب

- حساب ها

- بازیگری

- عمل

- فعال

- فعالیت ها

- فعالیت

- واقعی

- اضافی

- علاوه بر این

- نشانی

- پیشرفته

- پیشرفت

- مزیت - فایده - سود - منفعت

- هوافضا

- AES

- پس از

- AG

- از نو

- در برابر

- نمایندگی

- نام

- الگوریتم

- هم راستا

- معرفی

- اجازه می دهد تا

- در امتداد

- قبلا

- همچنین

- در میان

- an

- تحلیل

- تحلیل

- تجزیه و تحلیل

- تجزیه و تحلیل

- تشریح

- و

- دیگر

- هر

- API

- رابط های برنامه کاربردی

- ظاهر می شود

- کاربرد

- برنامه های کاربردی

- روش

- آوریل

- APT

- عربی

- بایگانی

- هستند

- صف

- AS

- خواهان

- ظاهر

- At

- جو

- حمله

- حمله

- تلاشها

- توجه

- جذب

- اوت

- بطور خودکار

- در دسترس

- اجتناب از

- اطلاع

- درپشتی

- پشتيباني

- مستقر

- اساسی

- BE

- زیرا

- بوده

- قبل از

- شروع

- رفتار

- پشت سر

- بودن

- بلژیک

- باور

- میان

- بیت

- مسدود کردن

- بدن

- هر دو

- آورده

- بافر

- ساخته

- پژوهشنامه

- اما

- by

- ++C

- کابل

- صدا

- کمپین بین المللی حقوق بشر

- مبارزات

- CAN

- قابلیت های

- ظرفیت ها

- مورد

- موارد

- مرکز

- گواهینامه ها

- زنجیر

- زنجیر

- به چالش

- چالش ها

- به چالش کشیدن

- کانال

- شخصیت

- مشخصات

- بررسی

- چک

- انتخاب

- را انتخاب

- برگزیده

- ادعا

- به وضوح

- مشتری

- ابر

- فضای ذخیره ابری

- رمز

- برنامه نویسی

- سکه

- مشتاق

- جمع آوری

- ستون

- COM

- شروع می شود

- کمیسیون

- ارتباط

- ارتباطات

- شرکت

- شرکت

- شرکت

- مقايسه كردن

- مقایسه

- مقایسه

- کامل

- تکمیل شده

- به طور کامل

- تکمیل

- پیچیده

- پیچیدگی

- اجزاء

- سازش

- در معرض خطر

- کامپیوتر

- کامپیوتر

- انجام

- کنفرانس

- اعتماد به نفس

- محرمانه بودن

- پیکر بندی

- اتصال

- اتصالات

- شامل

- کنسول

- تماس

- شامل

- موجود

- شامل

- محتوا

- زمینه

- ادامه

- گفتگو

- متقاعد شده

- همکاری

- هسته

- شرکت

- متناظر

- هزینه

- شورا

- همتا

- کشور

- ایجاد

- ایجاد شده

- ایجاد

- بحرانی

- زیرساخت های بحرانی

- علامت ضربدر

- جاری

- سفارشی

- حملات سایبری

- مجرم سایبری

- امنیت سایبری

- DC

- داده ها

- دسامبر

- رمزگشایی کنید

- دفاع

- تعريف كردن

- قطعا

- تاخیر

- ارائه

- تحویل داده

- تحویل

- ارائه

- تحویل

- گسترش

- مستقر

- استقرار

- گسترش

- توصیف

- شرح داده شده

- طرح

- طراحی

- مطلوب

- جزئیات

- کشف

- مشخص کردن

- توسعه

- توسعه دهنده

- توسعه دهندگان

- پروژه

- دستگاه

- روز

- تفاوت

- مختلف

- دیجیتال

- مستقیما

- نمایش دادن

- صفحه نمایش

- متمایز

- تمیز دادن

- تنوع

- do

- نمی کند

- پایین

- dprk

- رسم

- کاهش یافته است

- رها کردن

- قطره

- در طی

- هلندی

- پویا

- بطور پویا

- e

- هر

- پیش از آن

- سردبیر

- به طور موثر

- اثر

- تلاش

- هر دو

- عنصر

- جاسازی شده

- کارکنان

- استخدام

- را قادر می سازد

- تشویق

- رمزگذاری

- رمزگذاری

- پایان

- مهندس

- افزایش می یابد

- اطمینان حاصل شود

- وارد

- سرگرمی

- محیط

- محیط

- تحقیقات ESET

- جاسوسی

- ضروری است

- تاسیس

- و غیره

- فرار از زندان

- حتی

- حوادث

- در حال تحول

- کاملا

- مثال

- جز

- اجرا کردن

- اجرا شده

- اجرا می کند

- اجرا کردن

- اعدام

- نمایش دادن

- نمایشگاه ها

- موجود

- خارج می شود

- کارشناس

- کارشناسان

- صادرات

- صادرات

- ارائه

- بیان

- خارجی

- فیس بوک

- در مواجهه

- عوامل

- جعلی

- گسترده

- محبوب

- ویژگی

- امکانات

- فیبوناچی

- شکل

- پرونده

- فایل ها

- پر کردن

- نهایی

- مالی

- یافته ها

- فایروال

- نام خانوادگی

- بار اول

- پنج

- کشتی دریادار

- جریان

- به دنبال

- پیروی

- به دنبال آن است

- برای

- پزشک قانونی

- فرم

- رسمی

- اشکال

- یافت

- چهار

- چهارم

- چارچوب

- از جانب

- جلو

- کامل

- تابع

- ویژگی های

- قابلیت

- بیشتر

- پیشرفتهای بعدی

- افزایش

- به دست آورد

- دریافت کنید

- جهانی

- هدف

- اهداف

- دولت

- گروه

- گروه ها

- در حال رشد

- گوپتا

- هک

- بود

- دستگیره

- آیا

- داشتن

- سر

- به شدت

- اینجا کلیک نمایید

- پنهان

- زیاد

- مشخصات بالا

- برجسته

- مشخص کردن

- خیلی

- مانع

- استخدام

- تاریخ

- میزبان

- میزبانی

- میزبانی وب

- هتل

- اما

- HTML

- HTTP

- HTTPS

- i

- ID

- اندیشه

- یکسان

- شناسایی

- شناسایی می کند

- شناسایی

- شناسایی

- هویت

- if

- تصویر

- تصاویر

- فوری

- بلافاصله

- تأثیرگذاری

- پیاده سازی

- اجرا

- اجرای

- پیامدهای

- مهم

- بهبود یافته

- in

- غیر فعال

- شیب دار

- افزایش

- نمایه شده

- نشان می دهد

- اطلاعات

- شالوده

- اول

- ورودی

- سوالات

- الهام

- الهام بخش

- اینستگرام

- نصب و راه اندازی

- نصب کردن

- نمونه

- در عوض

- تمامیت

- اطلاعات

- مورد نظر

- عمدی

- تعامل

- بین قاره ای

- علاقه

- جالب

- داخلی

- بین المللی

- به

- معرفی

- گرفتار

- شامل

- IP

- IP آدرس

- ISO

- صادر

- IT

- ITS

- خود

- ژانویه

- کار

- ژوئن

- تنها

- کلید

- کلید واژه ها

- شناخته شده

- کشور کره

- کره

- کره ای

- عدم

- زبان

- بزرگ

- بزرگترین

- نام

- پارسال

- بعد

- راه اندازی

- لایه

- جذامی

- گروه لازاروس

- کمترین

- رهبری

- قانونی

- طول

- نامه

- سطح

- سطح

- اهرم

- بهره برداری

- کتابخانه ها

- کتابخانه

- پسندیدن

- احتمالا

- محدود

- محدود شده

- لاین

- ارتباط دادن

- مرتبط

- لینک

- لینک ها

- لینوکس

- فهرست

- ذکر شده

- کوچک

- بار

- بارکننده

- بارگیری

- بارهای

- واقع شده

- منطق

- ورود

- لندن

- طولانی

- دراز مدت

- دیگر

- دستگاه

- ماشین آلات

- MacOS در

- ساخته

- شعبده بازي

- اصلی

- نگهداری

- عمده

- ساخت

- نرم افزارهای مخرب

- مدیریت

- دست کاری

- دستی

- بسیاری

- مارتین

- توده

- بیشترین

- ممکن است..

- مکانیزم

- مکانیسم

- رسانه ها

- حافظه

- ذکر شده

- پیام

- پیام

- متا

- روش

- مایکروسافت

- نظامی

- موشک ها

- تغییر

- پول

- نظارت بر

- مانیتور

- بیش

- علاوه بر این

- اکثر

- اغلب

- چندگانه

- باید

- نام

- تحت عنوان

- روایت

- سازمان ملل

- بومی

- لازم

- نیازهای

- خالص

- هلند

- شبکه

- شبکه

- جدید

- بعد

- نیکل

- نه

- شمال

- کره شمالی

- قابل توجه

- به ویژه

- دفترچه یادداشت + +

- اکنون

- هستهای

- عدد

- تعداد

- هدف

- به دست آمده

- اکتبر

- of

- ارائه

- پیشنهادات

- دفتر

- غالبا

- on

- ONE

- آنهایی که

- آنلاین

- فقط

- به سوی

- باز کن

- منبع باز

- افتتاح

- عمل

- عملیات

- اپراتور

- فرصت

- گزینه

- or

- سفارش

- اصلی

- نشات گرفته

- دیگر

- ما

- شیوع

- تولید

- خارج از

- روی

- خود

- با ما

- تابلو

- پارامتر

- بخش

- ویژه

- ویژه

- بخش

- گذشت

- مسیر

- انجام می دهد

- اصرار

- شخصی

- فاز

- فیشینگ

- تصاویر

- ستون ها

- سکو

- سیستم عامل

- افلاطون

- هوش داده افلاطون

- PlatoData

- لطفا

- پلاگین

- پلاگین ها

- به علاوه

- نقطه

- فقیر

- بخشی

- مثبت

- احتمالا

- پتانسیل

- قدرت

- PowerShell را

- سلف، اسبق، جد

- در حال حاضر

- هدیه

- جلوگیری از

- جلوگیری

- قبلی

- قبلا

- در درجه اول

- چاپ

- خصوصی

- شاید

- روند

- فرآیندهای

- در حال پردازش

- ساخته

- محصول

- حرفه ای

- حرفه ای

- برنامه

- برنامه نويسي

- برنامه ها

- پروژه

- اختصاصی

- محافظ

- پروتکل

- پروتکل

- ثابت كردن

- ارائه

- ارائه

- عمومی

- عمومی

- منتشر شده

- منتشر می کند

- انتشار

- هدف

- اهداف

- دستیابی

- قرار دادن

- پــایتــون

- نمایش ها

- سوالات

- سریع

- محدوده

- موش صحرایی

- نرخ

- نسبتا

- زمان واقعی

- اخذ شده

- دستور العمل

- بی پروا

- به رسمیت شناخته شده

- به رسمیت می شناسد

- استخدام

- کاهش

- رجیستر

- منطقهای

- رجیستری

- مربوط

- ارتباط

- روابط

- باقی مانده

- یادبود

- دور

- دسترسی از راه دور

- برداشت

- گزارش

- گزارش

- گزارش ها

- نمایندگی

- نمایندگی

- نشان دهنده

- درخواست

- ضروری

- تحقیق

- پژوهشگر

- محققان

- مصمم

- منابع

- مسئوليت

- نتیجه

- نتیجه

- آشکار

- فاش می کند

- معکوس

- ریشه

- قوانین

- در حال اجرا

- s

- همان

- SC

- سناریوها

- برنامه ریزی

- خط

- دوم

- بخش

- ایمن

- تیم امنیت لاتاری

- دیدن

- به نظر می رسد

- به نظر می رسد

- مشاهده گردید

- در حال ارسال

- حساس

- فرستاده

- سپتامبر

- دنباله

- سلسله

- سرور

- سرور

- خدمت

- سرویس

- تنظیم

- چند

- اشتراک گذاری

- به اشتراک گذاشته شده

- تغییر

- باید

- نشان

- نشان داده شده

- نشان می دهد

- امضاء شده

- قابل توجه

- به طور قابل توجهی

- مشابه

- ساده

- ساده شده

- پس از

- تنها

- سایت

- سایت

- اندازه

- خواب

- کوچک

- کوچکتر

- So

- آگاهی

- رسانه های اجتماعی

- شبکه اجتماعی

- نرم افزار

- مزایا

- برخی از

- مصنوعی

- پیچیدگی

- منبع

- کد منبع

- منبع

- جنوب

- فضا

- اسپانیا

- اسپانیایی

- خاص

- به طور خاص

- مشخص شده

- خرج کردن

- صحنه

- مراحل

- استاندارد

- راه افتادن

- شروع می شود

- دولت

- گام

- مراحل

- هنوز

- ذخیره سازی

- ذخیره شده

- پرده

- استراتژیک

- استراتژی ها

- تقویت می کند

- رشته

- قوی

- به شدت

- ساختار

- موفق شدن

- موفقیت

- موفق

- موفقیت

- چنین

- حاکی از

- خلاصه

- عرضه

- زنجیره تامین

- پشتیبانی

- پشتیبانی از

- مطمئن

- سیستم

- سیستم های

- T1

- جدول

- هدف

- هدف قرار

- هدف گذاری

- اهداف

- کار

- تیم

- فنی

- تکنیک

- فن آوری

- پیشرفته

- مدت

- قوانین و مقررات

- آزمون

- متن

- تایلندی

- نسبت به

- با تشکر

- که

- La

- هلند

- شان

- آنها

- سپس

- آنجا.

- اینها

- آنها

- سوم

- شخص ثالث

- این

- کسانی که

- اگر چه؟

- هزاران نفر

- تهدید

- گزارش تهدید

- سه

- زمان

- عنوان

- به

- با هم

- رمز

- ابزار

- ابزار

- ابزار

- پیگردی

- ترافیک

- ماشه

- باعث شد

- تروجان

- اعتماد

- دو

- نوع

- انواع

- به طور معمول

- ما

- دولت ایالات متحده

- UN

- غیر مجاز

- کشف

- زیر

- اساسی

- فهمیدن

- متاسفانه

- متحد

- سازمان ملل

- بر خلاف

- بروزرسانی

- آپلود شده

- us

- استفاده کنید

- استفاده

- کاربر

- استفاده

- با استفاده از

- معمولا

- آب و برق

- استفاده می کند

- ارزش

- ارزشها

- نوع دیگر

- مختلف

- متفاوت است

- نسخه

- بسیار

- از طريق

- قربانی

- قربانیان

- مجازی

- ویروس

- بازدید

- آموزش VMware

- vs

- بود

- واشنگتن

- we

- تسلیحات

- وب

- وب سایت

- خوب

- بود

- چی

- واتساپ

- چه زمانی

- چه

- که

- WHO

- که

- وسیع

- دامنه گسترده

- بطور گسترده

- عرض

- ویکیپدیا

- اراده

- ویلیامز

- پنجره

- شراب

- با

- در داخل

- بدون

- مهاجرت کاری

- جهان

- نگران کننده است

- سال

- بله

- هنوز

- بازده

- زفیرنت

- صفر