فقدان حفاظت از حریم خصوصی، گناه اصلی همه بلاک چینهای عمومی است – از کاغذ سفید بیت کوین اصلی ساتوشی گرفته تا پیشرفتهترین، ماژولارترین و موازیترین شبکهای که در هر ثانیه ۱۰۰ میلیون تراکنش را با زمان نهایی زپتو ثانیه انجام میدهد.

به طور کلی، حریم خصوصی کاربر برخلاف ماهیت بلاک چین های عمومی است: برای عملکرد یک دفتر کل عمومی، برخی از داده های تراکنش باید با گره ها و شرکت کنندگان شبکه به اشتراک گذاشته شود. میانبر برای آنلاین شدن سریع این سیستمها صرفاً عمومی کردن همه چیز به صورت پیشفرض است.

با این حال، این شفافیت نهایی کاربران را در معرض نظارت، اجبار و پیامدهای ناخواسته مانند نشت سیگنال تجاری قرار می دهد. این از نظر تجاری غیرقابل دوام است و حق تعیین سرنوشت را مخرب می کند. اگر کاربران دادههای خود را کنترل نکنند، حق حضانت شخصی نمیتواند وجود داشته باشد. حریم خصوصی در مورد بازگرداندن آزادی کاربران برای انتخاب کارهایی است که انجام می دهند و آنچه را که به دنیای خارج فاش نمی کنند.

در اینجا هفت نقص مرگبار که در ابزارهای حفظ حریم خصوصی کریپتو رایج است آورده شده است:

گناه 1 - سیستم های متمرکز

در دنیای غیرمتمرکز، متمرکز شدن است تنبل. اجرای یک دفتر کل در پایگاه داده داخلی SQL بانک آسان تر (سریع تر و ارزان تر) از ارسال تراکنش ها حتی روی بلاک چین های با کارایی است.

با این حال، تمرکززدایی برابر با تاب آوری است. این دلیلی است که کریپتو ارزش بازاری دارد. بدون آن، کاربران با صرفه جویی در هزینه و سرعت مؤسسات متمرکز وضعیت بهتری خواهند داشت.

این حتی برای پروتکلهای حریم خصوصی مهمتر است، جایی که تمرکز به این معناست که توسعهدهندگان به خود دسترسی ممتازی به دادههای کاربران میدهند.

سازندگان پروتکل باید هرگز به خود کلیدهای مدیریتی می دهند که می تواند کاربران را مسدود یا بی نام کند. (RAILGUN از مکانیسم هایی مانند مشاهده کلیدها برای ارائه شفافیت بدون تبعیض و کنترل شده توسط کاربر در صورت لزوم.)

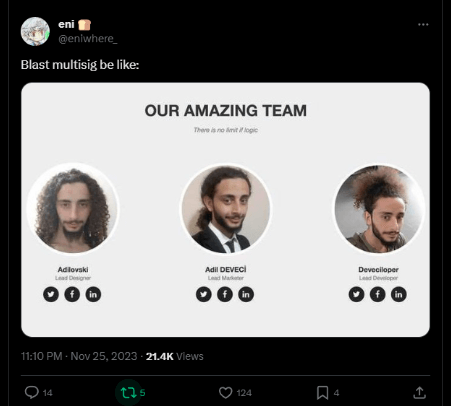

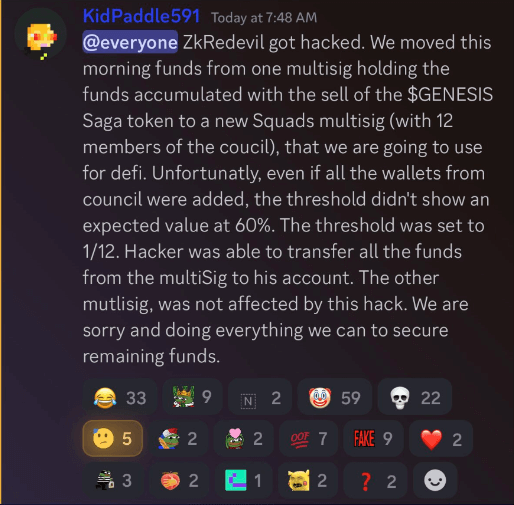

یکی دیگر از بردارهای تمرکز، چند سیگ آستانه است، به ویژه برای پروتکل هایی که به دنبال دور زدن پل های ناامن هستند. حتی زمانی که "به درستی" تنظیم شود، 3 از 5 چند علامتی در مورد مفروضات اعتماد بدتر از بانک محله شما است.

و زمانی که چند علامت به درستی پیکربندی نشده است….

گناه 2 - شهوت ورود به سیستم

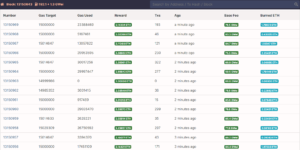

ابزارهای حفظ حریم خصوصی باید هر اقدامی را برای اطمینان از عدم ردیابی فعالیت کاربر، به ویژه دادههای شناسایی شخصی مانند آدرسهای IP و فعالیت مرور انجام دهند.

پروتکلهای حریم خصوصی باید با یک فلسفه همه جانبه طراحی شوند که فقط از عدم قضاوت لحظهای برای بینام کردن کاربران استفاده میکند.

برای مثال، Railway Wallet (که فناوری حریم خصوصی RAILGUN را ادغام کرده است) به طور پیشفرض برای همه کاربران تماسهای RPC را پراکسی میکند تا حتی اگر شخصی از VPN استفاده نمیکند (که باید 🙁)، IP او به گرههای RPC لو نرود.

گناه 3 - حالت رمزگذاری شده

چرا کل سیستم را خصوصی نمی کنید؟ وسوسه انگیز است... اما داشتن یک حالت کاملاً رمزگذاری شده به همان اندازه نامطلوب است، از جهاتی که کاملا عمومی بودن.

حالت رمزگذاری یک جعبه سیاه ایجاد می کند که در آن کاربران و ناظران نمی دانند dApp چه می کند. مهم ترین ویژگی امنیتی بلاک چین ها را حذف می کند: قابلیت ممیزی عمومی.

اگر dApp خصوصی است، چگونه تأیید می کنید که اقتصاد و بازیگران به درستی عمل می کنند؟ اگر نمیدانید اتفاقی افتاده است، چگونه به یک سوءاستفاده یا تلاش مخرب واکنش مناسب نشان میدهید؟

حریم خصوصی کاربر خوب است - و همچنین شفافیت پروتکل.

گناه 4 - وابستگی به تولیدکنندگان خاص

"بی اعتماد" بودن به این معنی است که برای اطمینان از کارکرد پروتکل، لازم نیست به شخص ثالث (به عنوان مثال، یک شرکت، نماینده یا عابر بانک) اعتماد کنید. نقطه قوت رمزگذاری مبتنی بر دانش صفر این است که وابستگی های کمتری از جمله به تولیدکنندگان ایجاد می کند.

برای مثال، در نظر بگیرید که یک سیستم حفظ حریم خصوصی ایجاد می کنید که به افزونه های Software Guard ساخته شده توسط اینتل در پردازنده های خود متکی است. امنیت سیستم شما به یک نقطه شکست بالقوه بستگی دارد - اعتماد به اینتل که محصول خود را به درستی پیاده سازی کرده است.

انگیزه های اینتل این است که به درستی عمل کند، اما تکیه بر SGX یک آسیب پذیری ثابت و فرض غیرضروری اعتماد ایجاد می کند. همچنین ملاحظات دروازهبانی بر اساس طراحی وجود دارد، زیرا SGX به سختافزار تخصصی نیاز دارد که نسبتاً گران، مبهم و نگهداری آن سخت است. در مقابل، اعتبار سنجی اثبات سهام را می توان روی Raspberry Pi اجرا کرد.

گناه 5 - سرکش رفتن

حفظ حریم خصوصی رمزنگاری یک روایت قانعکننده است، اما ارزش پیشنهادی آنقدر قوی نیست که ایجاد یک بلاک چین یا مجموعهای کاملاً جدید را تضمین کند (مگر اینکه زنجیره تخصصی یک نوآوری فنی دقیق به همراه داشته باشد).

سیستمهای حریم خصوصی زمانی بیشترین تأثیر را دارند که در زنجیرههایی که کاربران و فعالیتهای مالی وجود دارند در دسترس باشند. برای بهتر یا بدتر، DEFI اطراف جمع شده است Ethereum, EVM، و چند محیط دیگر مانند سولانا. Solidity پادشاه است و بنابراین از بیشترین تحقیقات امنیتی بهره برده است.

ایجاد یک محیط اجرایی جدید و فریب دادن توسعه دهندگان و کاربران نیازمند زمان و انگیزه های اغلب ناپایدار است. در همین حال، میلیاردها دلار ارزش در حال حاضر در زنجیره های عمومی نشسته است که به شدت به حریم خصوصی نیاز دارند.

زنجیرههای حریم خصوصی اختصاصی همچنین سؤالات امنیتی بیشتری ایجاد میکنند، مانند نیاز به پل - که بارها و بارها نشان داده شده است که کمایمنترین مؤلفه شبکههای بلاک چین هستند. نگرانی های دیگر شامل تمرکز اجماع، اعتبار سنجی و ترتیب دهنده ها است.

گناه 6 - پیچیدگی سازنده

توسعه دهندگان اغلب به عنوان نابغه در نظر گرفته می شوند (و برخی از آنها هستند). با این حال، رمزنگاری به اندازهای دشوار است که مجبور ساختن سازندگان به یادگیری و استفاده از یک زبان اختصاصی، زنجیره ابزار یا اکوسیستم غیرضروری پیچیده و معکوس باشد.

قراردادهایی که به زبان هایی مانند Solidity یا Vyper نوشته شده اند در بین شبکه های پشتیبانی کننده EVM قابل حمل هستند. این مورد در مورد Rust و دیگر زنجیره های WebAssembly صدق نمی کند. همه آنها استانداردهای خود را برای زمان اجرا دارند. از نقطه نظر سازنده، این بدان معناست که با وجود استفاده از زبان یکسان، باید پایههای کد قرارداد جداگانه برای هر زنجیره حفظ شود.

در نتیجه، محصول کمتر در دسترس است.

گناه 7 - فناوری نابالغ

"پول اینترنتی جادویی" یک الگوی رفتاری واقعا عالی است. با این حال، توسعه دهندگان کریپتو در حال ساخت فناوری مالی هستند که پیامدهای دنیای واقعی دارد و پول واقعی را مدیریت می کند.

فناوری حفظ حریم خصوصی وظیفه مضاعف در نظر گرفتن «واقعی بودن پول» و «حریم خصوصی» را بر عهده دارد - یعنی باید در برابر سوء استفادههای مالی و هر چیزی که ممکن است نام کاربران را از بین ببرد، ایمن باشد. حجم قابل توجهی از تحقیقات آکادمیک موجود در مورد فناوری به دلایلی وجود دارد.

مبادا در نهایت مانند IOTAیک اصل آزمایش شده و واقعی این است که «هرگز رمزنگاری خود را رول نکنید».

بهویژه فناوری حریم خصوصی باید آزمایششده و قابل تامل باشد، با ممیزیهای گسترده از سوی شرکتهای امنیتی، ارزیابیهای حامیان حریم خصوصی، آزمایش قلم توسط کلاه سفیدها و غیره.

در غیر این صورت، چگونه میتوانید انتظار داشته باشید که مردم - بهویژه کاربران اصلی مورد انتظار جدید - هویت و پول خود را در یک پلتفرم پیچیده فناوری به خطر بیندازند؟

نتیجه

بلاک چین های عمومی «dox-by-design» هستند. ساختن سیستمهای حفظ حریم خصوصی زنجیرهای و در وهله اول حفظ دلایل استفاده از رمزنگاری مانند قابلیت حسابرسی و غیرمتمرکز کردن، کار سادهای نیست.

یک منبع عالی برای ارزیابی سطوح حریم خصوصی ابزار حریم خصوصی انتخابی شما است حریم خصوصی Web3 حالا ابتکار عمل که ابزارهای مختلف حفظ حریم خصوصی ارزهای دیجیتال را دسته بندی کرده و امتیاز داده اند. آن را به عنوان اولین گام عالی برای محافظت از هویت آنلاین و امور مالی خود بررسی کنید.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://cryptoslate.com/the-seven-deadly-sins-of-crypto-privacy/

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 1

- 100

- 17

- 39

- 58

- 7

- a

- درباره ما

- دانشگاهی

- تحقیقات دانشگاهی

- دسترسی

- در دسترس

- حساب

- عمل

- بازیگری

- فعالیت

- بازیگران

- اضافی

- آدرس

- مدیر سایت

- طرفداران

- از نو

- در برابر

- عامل

- معرفی

- قبلا

- همچنین

- در میان

- an

- و

- هر

- هر چیزی

- به درستی

- هستند

- شاید، قابل بحث

- دور و بر

- AS

- ارزیابی

- ارزیابی ها

- فرض

- مفروضات

- کوشش

- قابلیت حسابرسی

- ممیزی

- در دسترس

- بانک

- BE

- بوده

- بودن

- بهتر

- میلیاردها

- بیت کوین

- White Whitepaper

- سیاه پوست

- بلاکچین

- شبکه های بلاک چین

- blockchains

- بدن

- جعبه

- پل

- به ارمغان می آورد

- مرور

- ساختن

- سازنده

- سازندگان

- بنا

- ساخته

- اما

- by

- گذرگاه

- تماس ها

- CAN

- نمی توان

- مورد

- تفکیک شده

- تمرکز

- متمرکز

- زنجیر

- زنجیر

- ارزان تر

- بررسی

- برگزیده

- تجاری

- مشترک

- شرکت

- متقاعد کننده

- پیچیده

- جزء

- نگرانی ها

- پیکربندی

- اجماع

- عواقب

- ملاحظات

- ثابت

- قرارداد

- کنتراست

- کنترل

- به درستی

- هزینه

- صرفه جویی در هزینه

- ضد تولید کننده

- ایجاد

- ایجاد

- سازندگان

- عضو سازمانهای سری ومخفی

- رمزنگاری

- لبه برش

- dapp

- داده ها

- پایگاه داده

- عدم تمرکز

- غیر متمرکز

- به طور پیش فرض

- نشان

- وابستگی

- وابستگی

- بستگی دارد

- طراحی

- به شدت

- با وجود

- مشخص کردن

- توسعه دهندگان

- مشکل

- do

- میکند

- عمل

- دلار

- آیا

- دو برابر

- پایین

- e

- هر

- آسان تر

- ساده

- اقتصاد (Economics)

- اکوسیستم

- حذف می شود

- رمزگذاری

- رمزگذاری

- پایان

- کافی

- اطمینان حاصل شود

- فریبنده

- تمام

- به طور کامل

- محیط

- محیط

- برابر است

- به خصوص

- و غیره

- حتی

- هر

- همه چیز

- EVM

- مثال

- عالی

- اعدام

- وجود داشته باشد

- موجود

- انتظار

- گران

- بهره برداری

- سوء استفاده

- ضمیمهها

- وسیع

- شکست

- سریعتر

- شاهکار

- ویژگی

- ویژه

- کمی از

- کمتر

- نهایی

- امور مالی

- مالی

- فن آوری مالی

- شرکت ها

- نام خانوادگی

- معایب

- برای

- مجبور

- آزادی

- منجمد

- از جانب

- کاملا

- تابع

- واقعا

- گرفتن

- دادن

- دادن

- می رود

- رفتن

- خوب

- بزرگ

- گارد

- دستگیره

- اتفاق افتاده است

- سخت

- سخت افزار

- آیا

- داشتن

- زیاد

- چگونه

- اما

- HTTPS

- i

- قابل شناسایی

- هویت

- if

- تأثیرگذار

- اجرا

- مهم

- in

- انگیزه

- شامل

- از جمله

- ابداع

- ناامن

- یکپارچه

- اینتل

- داخلی

- اینترنت

- به

- IP

- آدرس های IP

- IT

- ITS

- خود

- تنها

- کلید

- پادشاه

- دانستن

- عدم

- عدم وجود حریم خصوصی

- زبان

- زبان ها

- نشت

- یاد گرفتن

- کمترین

- دفتر کل

- کمتر

- سطح

- پسندیدن

- مسیر اصلی

- حفظ

- حفظ

- ساخت

- مخرب

- تولید کنندگان

- بازار

- ارزش بازار

- حداکثر عرض

- ممکن است..

- به معنی

- در ضمن

- اندازه

- مکانیسم

- الگوهای رفتاری

- میلیون

- پیمانهای

- پول

- بیش

- اکثر

- باید

- روایت

- طبیعت

- نیاز

- ضروری

- نیازمند

- شبکه

- شبکه

- جدید

- نه

- گره

- رمان

- ناظران

- of

- خاموش

- غالبا

- on

- روی زنجیره

- آنلاین

- فقط

- or

- اصلی

- دیگر

- خارج

- خارج از

- خود

- شرکت کنندگان

- ویژه

- ویژه

- حزب

- مردم

- برای

- شخصا

- فلسفه

- محل

- سکو

- افلاطون

- هوش داده افلاطون

- PlatoData

- pm

- نقطه

- قابل حمل

- پتانسیل

- حفظ کردن

- فشار

- خلوت

- ابزارهای حفظ حریم خصوصی

- خصوصی

- ممتاز

- محصول

- مدارک اثبات شده

- به درستی

- پیشنهاد

- اختصاصی

- حفاظت

- پروتکل

- پروتکل

- ارائه

- عمومی

- سوالات

- به سرعت

- راه آهن

- تمشک

- واقعی

- پول واقعی

- دنیای واقعی

- دلیل

- دلایل

- با توجه

- نسبتا

- تکیه می کند

- تکیه بر

- نیاز

- تحقیق

- حالت ارتجاعی

- منابع

- پاسخ

- نتیجه

- فاش کردن

- راست

- خطر

- نورد

- جمع شدن

- دویدن

- زمان اجرا

- زنگ

- حفاظت

- همان

- ساتوشی

- پس انداز

- گل

- دوم

- امن

- تیم امنیت لاتاری

- به دنبال

- را انتخاب کنید

- خود حضانت

- در حال ارسال

- جداگانه

- تنظیم

- هفت

- SGX

- به اشتراک گذاشته شده

- باید

- سیگنال

- قابل توجه

- به سادگی

- تنها

- نشسته

- So

- نرم افزار

- استحکام

- برخی از

- کسی

- چیزی

- صحبت کردن

- تخصصی

- تخصص

- خاص

- سرعت

- استانداردهای

- دیدگاه

- دولت

- گام

- استحکام

- سخت

- قوی

- چنین

- حمایت از

- نظارت

- سیستم

- سیستم های

- گرفتن

- طول می کشد

- مصرف

- فن آوری

- فنی

- فنی

- پیشرفته

- تست

- نسبت به

- که

- La

- هفت گناه مرگبار

- شان

- آنها

- خودشان

- آنجا.

- اینها

- آنها

- سوم

- این

- فکر

- آستانه

- بدین ترتیب

- زمان

- به

- ابزار

- ابزار

- نسبت به

- پیگردی

- تجارت

- معامله

- معاملات

- شفافیت

- درست

- اعتماد

- اعتماد کردن

- نهایی

- مگر

- بدون نیاز

- غیر ضروری

- ناپایدار

- استفاده کنید

- کاربر

- حریم خصوصی کاربر

- کاربران

- استفاده

- با استفاده از

- اعتبار سنجی

- تأیید اعتبار

- ارزش

- مختلف

- بررسی

- VPN

- آسیب پذیری

- وایپر

- کیف پول

- حکم

- راه

- مونتاژ وب

- چی

- چه زمانی

- که

- در حین

- سفید

- نشریه

- با

- بدون

- با این نسخهها کار

- جهان

- بدتر

- خواهد بود

- کتبی

- شما

- شما

- زفیرنت

- صفر