احتمالاً با این کلمه آشنا هستید روشن کردن گاز، به افرادی اطلاق می شود که عادت نفرت انگیز دروغ گفتن را دارند نه فقط برای پوشاندن اشتباه خود، بلکه برای اینکه به نظر برسد که شخص دیگری مقصر است، حتی تا حدی که طرف مقابل را به شک در حافظه خود وادار کند. نجابت و سلامت عقل

با این حال، ممکن است ندانید که این اصطلاح از یک نمایشنامه هیجان انگیز روانشناختی دهه 1930 به نام می آید چراغ گاز (هشدار اسپویل) که در آن یک شوهر دستکاری و قاتل وانمود می کند که شب های خود را در شهر با دوستانش سپری می کند و همسر طولانی مدت خود را در بدبختی در خانه رها می کند.

In fact, he’s secretly sneaking into the apartment upstairs, where he previously murdered the occupant to steal her jewels.

اگرچه او از قتل فرار کرد، اما در آن زمان با دست خالی رفت، بنابراین او همچنان به صحنه جنایت باز می گردد تا با ناامیدی بیشتری در آپارتمان زن مقتول برای یافتن اشیاء قیمتی جستجو کند.

مزیت تبهکاری او این است که در ملاقات های شبانه اش، نه تنها صداهایی از طبقه پایین شنیده می شود، بلکه باید چراغ های گاز را روشن کند تا ببیند چه کار می کند.

Because the entire building is connected to the same gas supply (the play is set in 1880s London, before household electricity replaced gas for lighting), opening and igniting a gas burner in any room causes a temporary pressure drop in the whole system, so that the murderer’s wife notices a brief but telltale dimming of her own lights every time he’s upstairs.

این عارضه جانبی اجتناب ناپذیر، یعنی استفاده از چراغ های یک قسمت از خانه باعث ایجاد اختلال قابل تشخیص در جای دیگر می شود، در نهایت منجر به یقه شدن شوهر توسط پلیس می شود.

اگر تعجب می کنید، استعاره کلامی به چراغ گاز در معنای امروزی آن از این واقعیت ناشی می شود که جنایتکار در نمایشنامه با وقاحت، نورهای کم نور و صداهای مرموز را به عنوان شاهدی بر دیوانه شدن همسرش توضیح می دهد. نقشه شیطانی او هم این است که سوء ظن را از جنایت اصلی خود منحرف کند و هم او را دیوانه اعلام کند تا پس از یافتن ثروتی که به دنبالش است، از شر او خلاص شود. وقتی پلیس به دنبال او میآید، او با تظاهر به کمک به فرار او، میزها را برمیگرداند تا مطمئن شود که در نهایت دستگیر شده است. همانطور که او اشاره می کند، با توجه به این که او در تمام مدت برای "اثبات" دیوانه بودن او دچار چنین دردسری شده است، اکنون هیچ کس نمی تواند باور کند یا حتی گمان نکند که او کاملاً عمدی به طناب جلاد خیانت کرده است…

بازگشت Rowhammer

ما می دانیم که شما به چه فکر می کنید: چه ارتباطی بین چراغ های گاز و رفتار بی ثبات آنها در زیر بار و چالش امنیت سایبری معروف به چکش پارویی?

Well, rowhammering is an electronics problem that’s caused by unwanted inside-the-system interactions, just like the flickering gas light in the eponymous play.

در روزهای اولیه کامپیوترها، دادهها با استفاده از طرحهای مختلفی برای نمایش یک سری ارقام باینری یا بیتها ذخیره میشدند، از جمله: پالسهای صوتی که از لولههای بلند جیوه عبور میکردند. میدانهای مغناطیسی ذخیره شده در شبکهای از حلقههای فریت ریز که به عنوان هسته شناخته میشوند، که اصطلاح اصطلاحات مدرن امروزی را از آن دریافت میکنیم. زباله هسته ای when saving RAM after a program crash; and electrostatic charges stored as blobs of light on an oscilloscope screen.

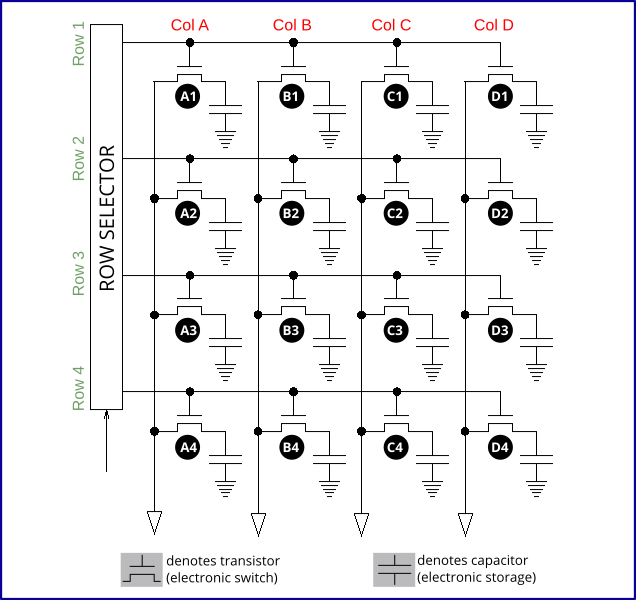

تراشه های DRAM مدرن (حافظه با دسترسی تصادفی پویادر مقابل، به شبکهای کاملا فشرده از خازنهای نانوسکوپی تکیه کنید که هر کدام میتوانند یک بار الکتریکی (که ما آن را یک باینری 1 میدانیم) ذخیره کنند یا نه (برای یک بیت 0).

با کمال تعجب، شاید تراشههای DRAM بیشتر از آنچه فکر میکنید، با ذخیرهسازی خط تاخیری جیوه در دهههای 1940 و 1950 مشترک هستند، یعنی:

- شما فقط می توانید یک خط کامل از داده ها را در یک زمان بخوانید. خواندن بیت 112 در یک خط تاخیر جیوه 1024 بیتی به معنای خواندن تمام 1024 بیت است (آنها با جیوه به ترتیب با سرعتی بیش از 5000 کیلومتر در ساعت حرکت می کنند و زمان دسترسی به خط تاخیری را به طرز شگفت انگیزی سریع می کند). تراشه های DRAM از سیستم مشابهی برای تخلیه یک خط خازن در شبکه خود در یک حرکت استفاده می کنند تا از داشتن مدار کنترل جداگانه برای هر نانوخازن در آرایه جلوگیری کنند.

- خواندن داده ها حافظه را از بین می برد. در خطوط تأخیر، نمی توان به پالس های صوتی اجازه داد تا در طول لوله برگردند یا اکو بیت های در حال گردش را خراب می کند. بنابراین، دادهها در یک انتها خوانده میشوند و سپس در انتهای دیگر لوله تاخیر، به صورت اختیاری اصلاح میشوند. به طور مشابه، خواندن خازنهای موجود در DRAM خازنهایی را که در حال حاضر ۱ بیت ذخیره میکردند تخلیه میکند، بنابراین به طور موثر آن خط داده را صفر میکند، بنابراین هر خواندنی باید با بازنویسی دنبال شود.

- داده ها اگر مرتباً بازنویسی نشوند محو می شوند. Delay lines are unidirectional, because echoes aren’t allowed, so you need to read out and write back the bits in a continuous, regular cycle to keep the data alive, or else it vanishes after one transit through the mercury tube. DRAM capacitors also suffer unavoidable data dissipation, because they can typically retain a charge reliably for no more than tenth of a second before the charge leaks away. So, each line of capacitors in the chip gets automatically read-and-rewritten every 64 milliseconds (about 1/15th of a second) to keep the data alive indefinitely.

نوشتن در حافظه فقط خواندنی

بنابراین، به اصطلاح چکش پارویی از کجا می آید؟

هر بار که به خطی از خازن ها در شبکه حافظه تراشه DRAM می نویسید، احتمال بسیار کمی وجود دارد که فعالیت الکتریکی در آن خط به طور تصادفی روی یک یا چند خازن در خطوط کنار آن، به همان روش، تأثیر بگذارد. که روشن کردن چراغ گاز در یک اتاق باعث سوسو زدن در اتاق های دیگر می شود.

The more frequently you write to a single line of capacitors (or, more cunningly, if you can figure out the right memory addresses to use, to the two lines of capacitors either side of your target capacitors for greater bit-blasting energy), the more likely you are to provoke some sort of semi-random bit flip.

و خبر بد در اینجا این است که، چون خواندن از DRAM، سخت افزار را مجبور می کند تا داده ها را فوراً در همان سلول های حافظه بنویسد، شما فقط نیاز دارید دسترسی خواندن به یک دسته خاص از سلول های حافظه به منظور تحریک سطح پایین بازنویسی های الکترونیکی از آن سلول ها

(مشابه ای در مسئله «گاز روشن شدن» از نمایشنامه وجود دارد، یعنی اینکه در واقع لازم نیست لامپی را روشن کنید تا چراغ های نزدیک شما را روشن کنند؛ فقط باز کردن و بستن لحظه ای شیر گاز بدون روشن کردن شعله کافی است. برای ایجاد اثر کاهش نور.)

Simply put, merely by reading from the same block of DRAM memory over and over in a tight loop, you automatically cause it to be rewritten at the same rate, thus greatly increasing the chance that you’ll deliberately, if unpredictably, induce one or more bit flips in nearby memory cells.

استفاده از این نوع خیانت برای تحریک عمدی خطاهای حافظه چیزی است که در اصطلاح با نام خود توصیفی شناخته می شود. چکش پارویی.

Rowhammer به عنوان یک تکنیک حمله

حملات امنیت سایبری متعددی بر اساس rowhammering پیشنهاد شده است، حتی اگر پیش بینی عوارض جانبی آن دشوار است.

انجام برخی از این حملات دشوار است، زیرا مستلزم آن است که مهاجم کنترل دقیقی بر چیدمان حافظه، تنظیمات پردازنده و پیکربندی سیستم عامل داشته باشد.

به عنوان مثال، بیشتر تراشههای پردازنده (CPU) و سیستمهای عامل دیگر اجازه نمیدهند برنامههای غیرمجاز حافظه پنهان پردازنده را پاک کنند، که ذخیرهسازی موقت و سریع RAM در خود CPU است که برای دادههایی که اغلب به آنها دسترسی پیدا میکند استفاده میشود.

همانطور که می توانید تصور کنید، کش های حافظه CPU در درجه اول برای بهبود عملکرد وجود دارند، اما آنها همچنین به این هدف عمل می کنند که مانع از خواندن بارها و بارها به معنای واقعی کلمه یک حلقه برنامه فشرده، با تامین داده های مورد نیاز بدون دسترسی به تراشه های DRAM در یک دستگاه هستند. همه.

همچنین برخی از مادربردها اجازه به اصطلاح DRAM را می دهند نرخ تازه کردن باید تقویت شود، بنابراین سریعتر از مقدار سنتی هر 64 میلی ثانیه یک بار است که در بالا ذکر کردیم.

این کار عملکرد سیستم را کاهش میدهد (اگر برنامهها سعی میکنند دادهها را از DRAM بخوانند در حالی که توسط سختافزار تازهسازی میشوند، برای مدت کوتاهی متوقف میشوند)، اما با «پر کردن» شارژ تمام خازنهای روی تراشه بهطور منظمتر از میزان احتمال ضربه زدن به رم را کاهش میدهد. به شدت مورد نیاز است.

خازن های تازه بازنویسی شده به احتمال زیاد در سطح ولتاژی قرار دارند که به طور واضح نشان می دهد که آیا آنها کاملاً شارژ شده اند (یک بیت) یا کاملاً تخلیه شده اند (1 بیت)، به جای اینکه به طور نامطمئن در جایی بین این دو حرکت کنند.

This means that individual capacitors are less likely to be affected by interference from writes into nearby memory cells.

و بسیاری از تراشه های DRAM مدرن این روزها دارای هوشمندی های اضافی در سخت افزار به روز رسانی حافظه خود هستند، از جمله کاهشی به نام TRR (بازخوانی ردیف هدف).

این سیستم عمدا و به طور خودکار خازن های ذخیره سازی را در خطوط حافظه ای که نزدیک به مکان های حافظه هستند که به طور مکرر به آنها دسترسی دارند، بازنویسی می کند.

بنابراین TRR همان هدف الکتریکی "پر کردن خازن ها" را به عنوان افزایش نرخ تازه سازی کلی انجام می دهد، اما بدون تحمیل تأثیر عملکرد بر کل تراشه.

Rowhammering به عنوان یک سوپر کوکی

جالب است که مقاله ای اخیراً منتشر شده توسط محققان دانشگاه کالیفرنیا، دیویس (UCD) استفاده از چکش چکشی به منظور نفوذ به رایانه از طریق اصلاح حافظه به روشی قابل بهره برداری و در نتیجه باز کردن یک حفره امنیتی اجرای کد را بررسی می کند.

اما در عوض صرفاً برای "اثرانگشت" رایانه به طوری که آنها بتوانند بعداً دوباره آن را تشخیص دهند.

با سادهسازی بسیار، آنها دریافتند که تراشههای DRAM از فروشندگان مختلف، زمانی که در معرض حملات rowhammering قرار میگیرند، الگوهای متفاوتی از رفتار نادرست بیتگردانی دارند.

همانطور که میتوانید تصور کنید، این بدان معناست که فقط با چکش پارویی، ممکن است بتوانید جزئیات سختافزاری را در مورد رایانه قربانی که میتواند با ویژگیهای دیگر (مانند نسخه سیستم عامل، سطح وصله، نسخه مرورگر، مجموعه کوکیهای مرورگر و غیره ترکیب شود، تشخیص دهید. روشن) به شما کمک می کند آن را از سایر رایانه های موجود در اینترنت متمایز کنید.

در چهار کلمه: ردیابی و نظارت یواشکی!

More dramatically, the researchers found that even externally identical DRAM chips from the same manufacturer typically showed their own distinct and detectable patterns of bit flips, to the point that individual chips could be recognised later on simply by rowhammering them once again.

به عبارت دیگر، روشی که یک ماژول حافظه DRAM خاص در هنگام چکش ردیفی رفتار میکند، بهعنوان نوعی «ابر کوکی» عمل میکند که کامپیوتری را که به آن متصل است، هرچند ناقص، شناسایی میکند.

کاربران دسکتاپ به ندرت حافظه خود را تغییر داده یا ارتقا می دهند و بسیاری از کاربران لپ تاپ نمی توانند این کار را انجام دهند، زیرا ماژول های DRAM مستقیماً به مادربرد لحیم می شوند و بنابراین نمی توان آنها را تعویض کرد.

بنابراین محققان هشدار میدهند که چکش پارویی نه تنها یک راه یواشکی، بلکه غیرقابل اعتماد برای نفوذ به رایانه است، بلکه یک راه ممکن برای ردیابی و شناسایی دستگاه شما است، حتی در صورت عدم وجود سایر دادههای ارائه شده مانند شماره سریال، کوکیهای مرورگر. ، فراداده سیستم فایل و غیره.

نگهداری محافظ اوضاع را بدتر می کند

به طور شگفتانگیزی، محققان ادعا میکنند که وقتی سعی کردند با برداشتن عمدی و جایگزین کردن (قرار دادن مجدد) ماژولهای حافظه در مادربردهای خود در بین تستها، از مشابه بودن در کار خود اطمینان حاصل کنند…

... تشخیص تطابق ماژول های حافظه در واقع آسان تر شد.

ظاهراً تنها گذاشتن ماژولهای حافظه قابل جابجایی باعث میشود که اثرانگشت چکشکن آنها در طول زمان تغییر کند.

We’re guessing that’s due to factors such as heat creep, humidity changes and other environmental variations causing conductivity changes in the metal contacts on the memory stick, and thus subtly altering the way that current flows into and thus inside the chip.

از قضا، یک ماژول حافظه که با گذشت زمان در مقاومت در برابر اثرات جانبی rowhammering بدتر می شود، حداقل در تئوری، بیشتر و بیشتر در برابر سوء استفاده های اجرای کد آسیب پذیر می شود.

دلیل این امر این است که حملات مداوم به تدریج باعث تلنگرهای بیشتر و بیشتری می شوند و بنابراین احتمالاً فرصت های بیشتر و قابل بهره برداری بیشتری برای تخریب حافظه ایجاد می کنند.

اما همان ماژول حافظه، ipso حقوقی، در برابر حملات چکش های ردیفی مبتنی بر شناسایی مقاوم تر می شوند، زیرا این حملات به رفتار نادرست تراشه بستگی دارد که در طول زمان ثابت بماند تا نتایجی با "وفاداری" کافی (اگر کلمه درست باشد) برای شناسایی قابل اعتماد تراشه ایجاد کند.

جالب اینجاست که محققان بیان میکنند که نمیتوانستند تکنیک اثرانگشت خود را اصلاً روی ماژولهای حافظه یک فروشنده خاص کار کنند، اما از ذکر نام سازنده خودداری کردند زیرا مطمئن نیستند چرا.

بر اساس آنچه که میبینیم، مصونیت مشاهدهشده این تراشهها در برابر شناسایی الکترونیکی ممکن است بر اساس رفتاری که به راحتی تغییر میکند در کدی که محققان برای انجام چکشکاری استفاده میکردند، تصادفی باشد.

بنابراین، انعطاف ظاهری آن مارک حافظه ممکن است به دلیل برتری فنی خاصی در محصول مورد نظر نباشد، که نام شرکت سازنده را برای دیگران ناعادلانه خواهد کرد.

چه کاری انجام دهید؟

آیا باید نگران بود؟

There’s not an awful lot you can do right now to avoid rowhammering, given that it’s a fundamental electrical charge leakage problem that stems from the incredibly small size and close proximity of the capacitors in modern DRAM chips.

با این وجود، ما فکر نمی کنیم که شما خیلی نگران باشید.

به هر حال، برای استخراج این «سوپرکوکیهای» DRAM، محققان باید شما را متقاعد کنند که برنامهای با دقت کدگذاری شده را به انتخاب خود اجرا کنید.

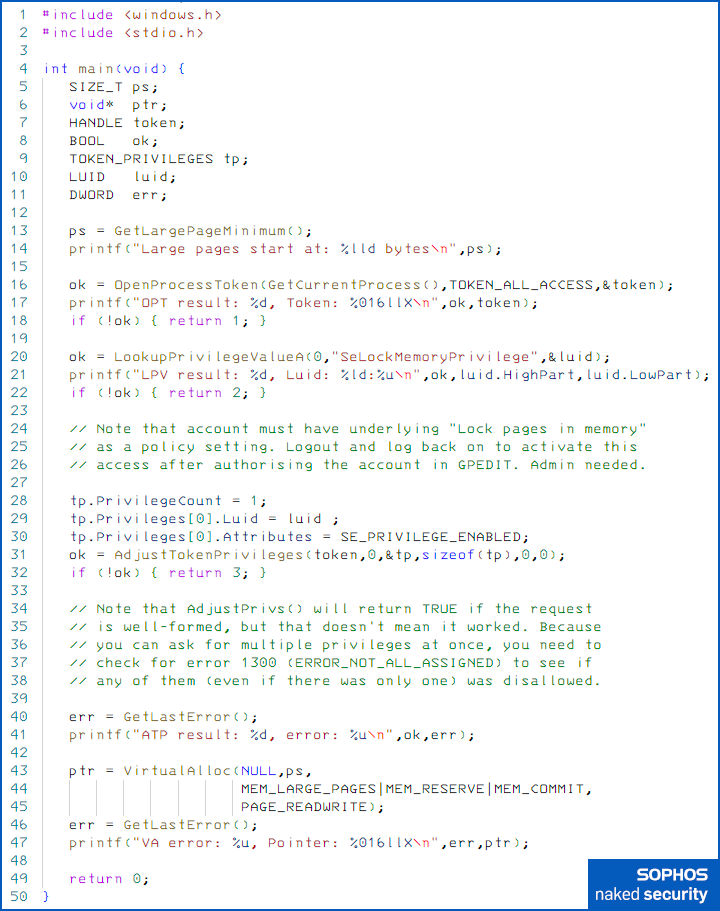

آنها نمی توانند برای ترفندهایی از این دست به مرورگرها و جاوا اسکریپت مبتنی بر مرورگر اعتماد کنند، به ویژه به این دلیل که کد مورد استفاده در این تحقیق، دوبله شده است. کنتاوری، به دسترسی سیستمی سطح پایین تری نسبت به اکثر مرورگرهای معاصر، اگر نه همه، نیاز دارد.

اولاً، کد Cenaturi به این امتیاز نیاز دارد که حافظه پنهان CPU را در صورت تقاضا پاک کند، به طوری که هر حافظه خوانده شده واقعاً باعث دسترسی الکتریکی مستقیم به یک تراشه DRAM می شود.

Without this, the acceleration provided by the cache won’t let enough actual DRAM rewrites through to produce a statistically significant number of bit flips.

ثانیاً، کد قنطورس متکی به دسترسی کافی در سطح سیستم برای وادار کردن سیستم عامل به تخصیص حافظه در قطعات 2 مگابایتی به هم پیوسته است (که در اصطلاح به عنوان صفحات بزرگ) به جای یک دسته از صفحات حافظه 4 کیلوبایتی، همانطور که ویندوز و لینوکس به طور پیش فرض انجام می دهند.

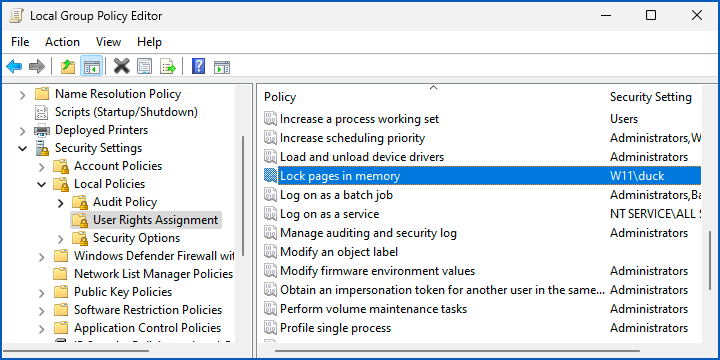

As shown below, you need to make special system function calls to activate large-page memory allocation rights for a program; your user account needs authority to activate that privilege in the first place; and no Windows user accounts have that privilege by default. Loosely speaking, at least on a corporate network, you will probably need sysadmin powers up front to assign yourself the right to activate the تخصیص صفحات بزرگ privilege that’s required to get the Centauri code working.

برای اثر انگشت رایانه شما، محققان باید شما را فریب دهند تا بدافزار را اجرا کنید، و احتمالاً در وهله اول شما را فریب دهند تا حداقل با حقوق سرپرست محلی وارد شوید.

البته، اگر آنها بتوانند این کار را انجام دهند، راههای مطمئنتر و قطعیتر دیگری وجود دارد که میتوانند دستگاه شما را بررسی یا دستکاری کنند تا شناسههای قوی سیستم را استخراج کنند.

این موارد عبارتند از: تهیه یک موجودی سخت افزار کامل با شناسه های دستگاه. بازیابی شماره سریال هارد دیسک؛ جستجو برای نام های فایل منحصر به فرد و مُهر زمانی؛ بررسی تنظیمات پیکربندی سیستم؛ دانلود لیستی از برنامه های نصب شده؛ و خیلی بیشتر.

Lastly, because the Centauri code aims not to attack and exploit your computer directly (in which case, risking a crash along the way might be well worth it), there’s a worrying risk that collecting the rowhammering data needed to fingerprint your computer would crash it dramatically, and thus attract your undivided cybersecurity attention.

Rowhammering برای اهداف اجرای کد از راه دور چیزی است که کلاهبرداران می توانند به طور نسبی و به آرامی آن را امتحان کنند، به این دلیل که وقتی کار می کند، در آن هستند، اما اگر نشد، چیزی از دست نمی دهند.

But Centauri explicitly relies on provoking sufficiently many bit-flip errors to construct a statistically significant fingerprint, without which it can’t function as a “supercookie” identification technique.

وقتی نوبت به نرم افزار ناشناخته ای می رسد که از شما دعوت شده است «چون می دانید می خواهید» آن را اجرا کنید، لطفاً به یاد داشته باشید: اگر شک دارید، آن را کنار بگذارید!

فعال کردن تخصیص صفحات بزرگ در ویندوز

To compile and play with this program for yourself, you can use a full-blown development kit such as Clang for Windows (free, open source) or Visual Studio Community (free for personal and open-source use), or just download our port of Fabrice Bellard’s awesome کامپایلر Tiny C برای ویندوز 64 بیتی. (زیر 500 کیلوبایت، شامل هدرهای اولیه، فایل های باینری آماده برای استفاده و کد منبع کامل، اگر می خواهید ببینید چگونه کار می کند!)

کد منبعی که می توانید کپی و جایگذاری کنید:

#عبارتند از #عبارتند از int main(void) { SIZE_T ps; void* ptr; نشانه هندل؛ BOOL باشه TOKEN_PRIVILEGES tp; LUID مایع; خطای DWORD؛ ps = GetLargePageMinimum(); printf("صفحات بزرگ با: %lld bytesn" شروع می شوند، ps); ok = OpenProcessToken(GetCurrentProcess()،TOKEN_ALL_ACCESS،&token); printf("نتیجه OPT: %d، توکن: %016llXn"، ok، توکن); if (!ok) { return 1; } ok = LookupPrivilegeValueA(0,SeLockMemoryPrivilege,&luid); printf("نتیجه LPV: %d، Luid: %ld:%un"، خوب، luid.HighPart،luid.LowPart); if (!ok) { return 2; } // توجه داشته باشید که حساب باید به عنوان یک تنظیم خط مشی زیر "قفل کردن صفحات در حافظه" // را داشته باشد. پس از تأیید حساب در GPEDIT، از سیستم خارج شوید و دوباره وارد شوید تا این دسترسی // را فعال کنید. نیاز به ادمین tp.PrivilegeCount = 1; tp.Privileges[0].Luid = luid ; tp.Privileges[0].Attributes = SE_PRIVILEGE_ENABLED. ok = AdjustTokenPrivileges(token,0,&tp,sizeof(tp),0,0); if (!ok) { return 3; } // توجه داشته باشید که AdjustPrivs() اگر درخواست // به خوبی شکل گرفته باشد، TRUE را برمی گرداند، اما این بدان معنا نیست که کار می کند. از آنجا که // می توانید چندین امتیاز را همزمان بخواهید، باید // خطای 1300 (ERROR_NOT_ALL_ASSIGNED) را بررسی کنید تا ببینید آیا // هیچ یک از آنها (حتی اگر فقط یکی وجود داشته باشد) مجاز نیست. err = GetLastError(); printf("نتیجه ATP: %d، خطا: %un"، خوب، err); ptr = VirtualAlloc(NULL,ps, MEM_LARGE_PAGES|MEM_RESERVE|MEM_COMMIT, PAGE_READWRITE); err = GetLastError(); printf("خطای VA: %u، اشاره گر: %016llXn"، err,ptr); بازگشت 0; }

مطابق شکل زیر با دستوری بسازید و اجرا کنید.

در اولین تلاشم با خطای 1300 (ERROR_NOT_ALL_ASSIGNED) زیرا حساب من برای درخواست از قبل مجوز داده نشده بود قفل کردن صفحات در حافظه امتیاز در وهله اول و خطای 1314 (ERROR_PRIVILEGE_NOT_HELD) به علاوه a NULL (صفر) نشانگر برگشت از VirtualAlloc() به عنوان یک اثر ضربه ای آن:

C:UsersduckPAGES> petcc64 -v -stdinc -stdlib p1.c -ladvapi32 کامپایلر Tiny C - حق چاپ (C) 2001-2023 Fabrice Bellard توسط Paul Ducklin برای استفاده به عنوان یک ابزار یادگیری حذف شد نسخه petcc64-0.9.27 - [0006] فقط PE های 64 بیتی تولید می کند -> p1.c ------------------------------- بخش اندازه فایل virt 1000 200 318. text 2000 600 35c .data 3000 a00 18 .pdata ------------------------------- <- p1.exe (3072 بایت ) C:UsersduckPAGES> p1 Large pages start at: 2097152 bytes OPT result: 1, Token: 00000000000000C4 LPV result: 1, Luid: 0:4 ATP result: 1, error: 1300 VA error: 1314, Pointer: 0000000000000000

برای اینکه به خودم اجازه درخواست امتیاز مربوطه را بدهم (ویندوز همیشه صفحات بزرگ قفل شده را به RAM فیزیکی اختصاص میدهد، بنابراین نمیتوانید آنها را بدون آن خاص خریداری کنید. قفل کردن صفحات در حافظه setting turned on), I used the GPEDIT.MSC ابزاری برای اختصاص دادن حق به خودم به صورت محلی.

رفتن به سیاست رایانه محلی > پیکربندی کامپیوتر > تنظیمات ویندوز > تنظیمات امنیتی > سیاست های محلی > واگذاری حقوق کاربر و نام کاربری خود را اضافه کنید قفل کردن صفحات در حافظه گزینه.

این کار را بدون درخواست اولیه در رایانه کاری انجام ندهید و از انجام آن در رایانه خانگی معمولی خود اجتناب کنید (به جای آن از رایانه شخصی یا ماشین مجازی استفاده کنید):

پس از اینکه حق لازم را به خود اختصاص دادم، سپس از سیستم خارج شدم و دوباره وارد شدم تا آن را بدست بیاورم، درخواست من برای گرفتن 2 مگابایت رم مجازی اختصاص داده شده به عنوان یک بلوک از RAM فیزیکی، مطابق شکل انجام شد:

C:UsersduckPAGES>p1 صفحات بزرگ با: 2097152 بایت شروع می شوند نتیجه OPT: 1، رمز: 00000000000000AC نتیجه LPV: 1، Luid: 0:4 نتیجه ATP: 1، خطا: 0 خطای VA: 0، نشانگر: 0000000001600000:

نمودار از سلول های DRAM بازنویسی شده از ویکیمدیا تحت CC BY-SA-3.0.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. خودرو / خودروهای الکتریکی، کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- BlockOffsets. نوسازی مالکیت افست زیست محیطی. دسترسی به اینجا.

- منبع: https://nakedsecurity.sophos.com/2023/07/10/serious-security-rowhammer-returns-to-gaslight-your-computer/

- :است

- :نه

- :جایی که

- $UP

- 1

- ٪۱۰۰

- 200

- 2000

- 25

- 27

- 3000

- 50

- 5000

- 70

- 700

- 9

- a

- قادر

- درباره ما

- بالاتر

- مطلق

- دسترسی

- قابل دسترسی است

- دسترسی

- حساب

- حساب ها

- به دست آوردن

- فعالیت

- اعمال

- واقعی

- واقعا

- اضافه کردن

- آدرس

- مدیر سایت

- اثر

- پس از

- از نو

- اهداف

- هوشیار

- معرفی

- اختصاص داده شده است

- تخصیص می دهد

- تخصیص

- تخصیص ها

- اجازه دادن

- مجاز

- اجازه دادن

- تنها

- در امتداد

- همچنین

- همیشه

- an

- و

- هر

- جدا

- اپارتمان

- ظاهر

- کاربرد

- برنامه های کاربردی

- درخواست

- هستند

- صف

- AS

- At

- حمله

- حمله

- توجه

- جذب

- خواص

- سمعی

- نویسنده

- قدرت

- خودکار

- بطور خودکار

- اجتناب از

- دور

- به عقب

- تصویر پس زمینه

- بد

- مستقر

- اساسی

- BE

- شد

- زیرا

- شدن

- بوده

- قبل از

- بودن

- باور

- در زیر

- میان

- بیت

- مسدود کردن

- تقویت شده

- مرز

- هر دو

- پایین

- گزاف گویی

- نام تجاری

- شکستن

- بطور خلاصه

- مرورگر

- مرورگرهای

- بنا

- ساخته

- دسته

- اما

- by

- مخزن

- کالیفرنیا

- نام

- تماس ها

- آمد

- CAN

- اسیر

- Осторожно

- مورد

- علت

- ایجاد می شود

- علل

- باعث می شود

- سلول ها

- مرکز

- به چالش

- شانس

- تغییر دادن

- تبادل

- مشخصات

- بار

- متهم

- بار

- بررسی

- تراشه

- چیپس

- انتخاب

- در گردش

- ادعا

- نزدیک

- بسته

- رمز

- جمع آوری

- رنگ

- ستون

- ترکیب شده

- بیا

- می آید

- مشترک

- انجمن

- نسبتاً

- کامل

- کامپیوتر

- کامپیوتر

- علاقمند

- پیکر بندی

- متصل

- ارتباط

- استوار

- ساختن

- اطلاعات تماس

- معاصر

- مداوم

- کنتراست

- کنترل

- متقاعد کردن

- بیسکویت ها

- حق چاپ

- شرکت

- فساد

- میتوانست

- دوره

- پوشش

- سقوط

- جرم

- کیفری

- جاری

- در حال حاضر

- امنیت سایبری

- چرخه

- داده ها

- دیویس

- روز

- کاهش می دهد

- به طور پیش فرض

- قطعی

- تاخیر

- تقاضا

- نشان می دهد

- به شدت

- جزئیات

- مشخص

- پروژه

- دستگاه

- مختلف

- رقم

- مستقیما

- نمایش دادن

- متمایز

- do

- میکند

- ندارد

- نمی کند

- عمل

- آیا

- شک

- پایین

- دانلود

- به طور چشمگیری

- قطره

- دوبله شده

- دو

- هر

- در اوایل

- آسان تر

- پژواک

- اثر

- به طور موثر

- هر دو

- برق

- الکترونیکی

- الکترونیک

- دیگر

- در جای دیگر

- پایان

- انرژی

- کافی

- اطمینان حاصل شود

- تمام

- به طور کامل

- محیطی

- خطا

- خطاهای

- فرار

- حتی

- تا کنون

- هر

- هر کس

- مدرک

- در حال بررسی

- مثال

- اعدام

- وجود داشته باشد

- توضیح می دهد

- بهره برداری

- سوء استفاده

- بیرون

- اضافی

- عصاره

- واقعیت

- عوامل

- محو می شود

- آشنا

- FAST

- سریعتر

- زمینه

- شکل

- پرونده

- فایل ها

- پیدا می کند

- اثر انگشت

- انگشت نگاری

- نام خانوادگی

- فلیپ

- فلیپس

- جریانها

- به دنبال

- برای

- استحکام

- نیروهای

- یافت

- چهار

- رایگان

- غالبا

- دوستان

- از جانب

- جلو

- کامل

- کاملا

- تابع

- اساسی

- GAS

- تولید می کند

- دریافت کنید

- گرفتن

- دادن

- سادگی

- داده

- Go

- رفتن

- رفته

- گرفتن

- بتدریج

- بیشتر

- تا حد زیادی

- توری

- زمینه

- دسته

- سیار

- سخت

- سخت افزار

- آیا

- داشتن

- he

- هدر

- شنیده

- ارتفاع

- کمک

- او

- اینجا کلیک نمایید

- او را

- خود را

- صفحه اصلی

- خانه

- خانواده

- در تردید بودن

- چگونه

- اما

- HTTPS

- i

- یکسان

- شناسایی

- شناسه ها

- شناسایی می کند

- شناسایی

- شناسایی

- if

- مشتعل شدن

- روشن شده

- تصور کنید

- مصونیت

- تأثیر

- تحمیل

- بهبود

- in

- شامل

- از جمله

- افزایش

- بطور باور نکردنی

- فرد

- اینسان

- داخل

- نصب شده

- در عوض

- فعل و انفعالات

- دخالت

- اینترنت

- به

- فهرست

- تحقیق می کند

- دعوت

- IT

- ITS

- خود

- اصطلاحات مخصوص یک صنف

- جاوا اسکریپت

- تنها

- نگاه داشتن

- نوع

- دانستن

- شناخته شده

- لپ تاپ

- بزرگ

- بعد

- طرح

- منجر می شود

- نشت

- یادگیری

- کمترین

- ترک کردن

- ترک

- ترک کرد

- کمتر

- اجازه

- سطح

- سبک

- روشنایی

- پسندیدن

- احتمال

- احتمالا

- لاین

- خطوط

- لینوکس

- فهرست

- بار

- محلی

- به صورت محلی

- مکان

- قفل شده

- ورود به سیستم

- ورود به سیستم

- لندن

- طولانی

- دیگر

- نگاه کنيد

- از دست رفته

- خیلی

- دستگاه

- نگهداری

- ساخت

- سازنده

- باعث می شود

- ساخت

- نرم افزارهای مخرب

- سازنده

- بسیاری

- حاشیه

- حداکثر عرض

- ممکن است..

- متوسط

- به معنی

- حافظه

- ذکر شده

- عطارد

- صرفا - فقط

- متاداده

- فلز

- قدرت

- کاهش

- مدرن

- اصلاح شده

- ماژول ها

- ماژول ها

- بیش

- اکثر

- بسیار

- چندگانه

- باید

- my

- مرموز

- نام

- از جمله

- لازم

- نیاز

- ضروری

- نیازهای

- شبکه

- اخبار

- بعد

- نه

- طبیعی

- هیچ چی

- اکنون

- عدد

- تعداد

- of

- خاموش

- on

- یک بار

- ONE

- مداوم

- فقط

- باز کن

- منبع باز

- افتتاح

- عملیاتی

- سیستم عامل

- سیستم های عامل

- گزینه

- or

- سفارش

- اصلی

- دیگر

- ما

- خارج

- روی

- به طور کلی

- خود

- صفحات

- مقاله

- بخش

- ویژه

- گذشت

- وصله

- الگوهای

- پل

- PC

- مردم

- کارایی

- شاید

- شخص

- شخصی

- فیزیکی

- محل

- برنامه

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازی

- لطفا

- وصل شده

- به علاوه

- نقطه

- نقطه

- پلیس

- سیاست

- موقعیت

- ممکن

- پست ها

- قدرت

- قدرت

- دقیق

- پیش بینی

- فشار

- جلوگیری

- قبلا

- در درجه اول

- امتیاز

- امتیازات

- شاید

- کاوشگر

- مشکل

- پردازنده

- تولید کردن

- تولید می کند

- محصول

- برنامه

- برنامه ها

- پیشنهاد شده

- ارائه

- هدف

- اهداف

- قرار دادن

- رم

- تصادفی

- به ندرت

- نرخ

- نسبتا

- خواندن

- مطالعه

- واقعا

- تازه

- تشخیص

- شناسایی شده

- را کاهش می دهد

- منظم

- به طور منظم

- نسبی

- مربوط

- قابل اعتماد

- تکیه

- باقی مانده

- به یاد داشته باشید

- دور

- از بین بردن

- به طور مکرر

- جایگزین

- نشان دادن

- درخواست

- نیاز

- ضروری

- تحقیق

- محققان

- حالت ارتجاعی

- مقاوم

- نتیجه

- نتایج

- نگه داشتن

- برگشت

- عودت

- بازده

- خلاص شدن از شر

- راست

- حقوق

- خطر

- خطرناک است

- اتاق

- اتاق

- ROW

- خراب کردن

- دویدن

- در حال اجرا

- همان

- صرفه جویی کردن

- صحنه

- طرح ها

- پرده

- جستجو

- جستجو

- دوم

- بخش

- تیم امنیت لاتاری

- دیدن

- حس

- دنباله

- سریال

- سلسله

- جدی

- خدمت

- خدمت

- تنظیم

- محیط

- تنظیمات

- برپایی

- او

- باید

- نشان داد

- نشان داده شده

- طرف

- قابل توجه

- امضای

- مشابه

- به طور مشابه

- ساده شده

- به سادگی

- تنها

- نشسته

- اندازه

- کوچک

- So

- نرم افزار

- جامد

- برخی از

- کسی

- یک جایی

- منبع

- کد منبع

- صحبت کردن

- ویژه

- خاص

- خرج کردن

- شروع

- دولت

- ساقه ها

- ذخیره سازی

- opbevare

- ذخیره شده

- ذخیره سازی

- قوی

- استودیو

- چنین

- کافی

- عرضه

- تهیه

- مطمئن

- SVG

- سیستم

- سیستم های

- گرفتن

- مصرف

- شیر

- هدف

- فنی

- گفتن

- موقت

- مدت

- نسبت به

- که

- La

- شان

- آنها

- سپس

- نظریه

- آنجا.

- در نتیجه

- از این رو

- اینها

- آنها

- چیز

- اشیاء

- فکر می کنم

- تفکر

- این

- کسانی که

- اگر چه؟

- از طریق

- محکم

- زمان

- بار

- به

- رمز

- ابزار

- بالا

- tp

- پیگردی

- سنتی

- عبور

- انتقال

- شفاف

- سفر

- سعی

- ماشه

- زحمت

- TRR

- درست

- امتحان

- دور زدن

- تبدیل

- عطف

- تبدیل

- دو

- به طور معمول

- در نهایت

- زیر

- اساسی

- غیر منصفانه

- منحصر به فرد

- دانشگاه

- دانشگاه کالیفرنیا

- ناشناخته

- ناخواسته

- ارتقاء

- از پله ها

- URL

- استفاده کنید

- استفاده

- کاربر

- کاربران

- با استفاده از

- سودمندی

- ارزش

- ارزشها

- تنوع

- فروشندگان

- نسخه

- بسیار

- مجازی

- ماشین مجازی

- بازدیدکننده داشته است

- ولتاژ

- آسیب پذیر

- می خواهم

- بود

- مسیر..

- راه

- we

- خوب

- بود

- چی

- چه زمانی

- چه

- که

- در حین

- تمام

- چرا

- عرض

- زن

- اراده

- پنجره

- سیم

- با

- بدون

- تعجب کردم

- کلمه

- کلمات

- مهاجرت کاری

- مشغول به کار

- کارگر

- با این نسخهها کار

- نگران

- بدتر

- با ارزش

- خواهد بود

- نوشتن

- کتبی

- شما

- شما

- خودت

- زفیرنت

- صفر