فضای امنیتی Web3 در سال 2023 شاهد یک تغییر چشمگیر بود که هم پیشرفت در انعطاف پذیری و هم مشکلات پایدار را نشان داد. حملات سایبری علیه بخش Web3 منجر شد بیش از $ 1.7 میلیارد خسارت در سال 2023؛ 453 حادثه ثبت شد. انواع خطرات نشان داده شده توسط این حملات، ضرورت حیاتی جامعه Web3 را برای حفظ آگاهی مداوم برجسته می کند. تیمی از کارشناسان در سالوس، یک تجارت امنیتی web3 با تمرکز بر تحقیق، این گزارش تجزیه و تحلیل گسترده را توسعه داد.

هک ها: یک سال الگوهای متفاوت

حتی در حالی که کل ضرر و زیان در سال 2023 به میزان قابل توجهی کاهش یافت، بهره برداری های پرمخاطب همچنان تأثیر قابل توجهی داشتند. ضرر 200 میلیون دلاری شبکه Mixin در سپتامبر، همراه با ضرر 197 میلیون دلاری اویلر فاینانس در ماه مارس و ضرر 126.36 میلیون دلاری متحمل شده توسط Multichain در ماه ژوئیه، خطرات مداوم برای پل ها را برجسته می کند. DEFI پروتکل ها

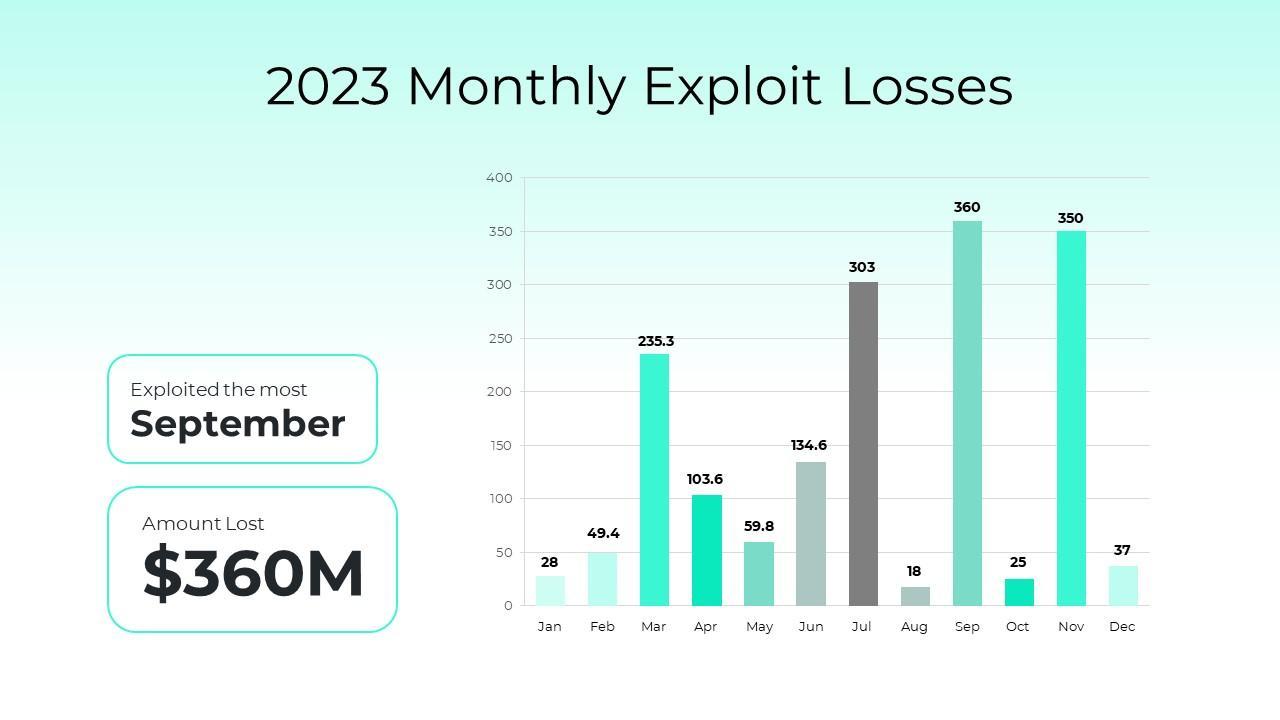

بررسی زیان های ماهانه با جزئیات بیشتر الگوی جالبی را نشان می دهد. اگرچه در ماه های سپتامبر، نوامبر و ژوئیه خسارات زیادی وجود داشت، اما در ماه های اکتبر و دسامبر کاهش قابل توجهی داشت که نشان می دهد آگاهی امنیتی و اجرای حفاظت های قوی روز به روز اهمیت بیشتری پیدا می کند.

عکس فوری 2023 از آسیب پذیری های امنیتی Web3

خروج از کلاهبرداری:

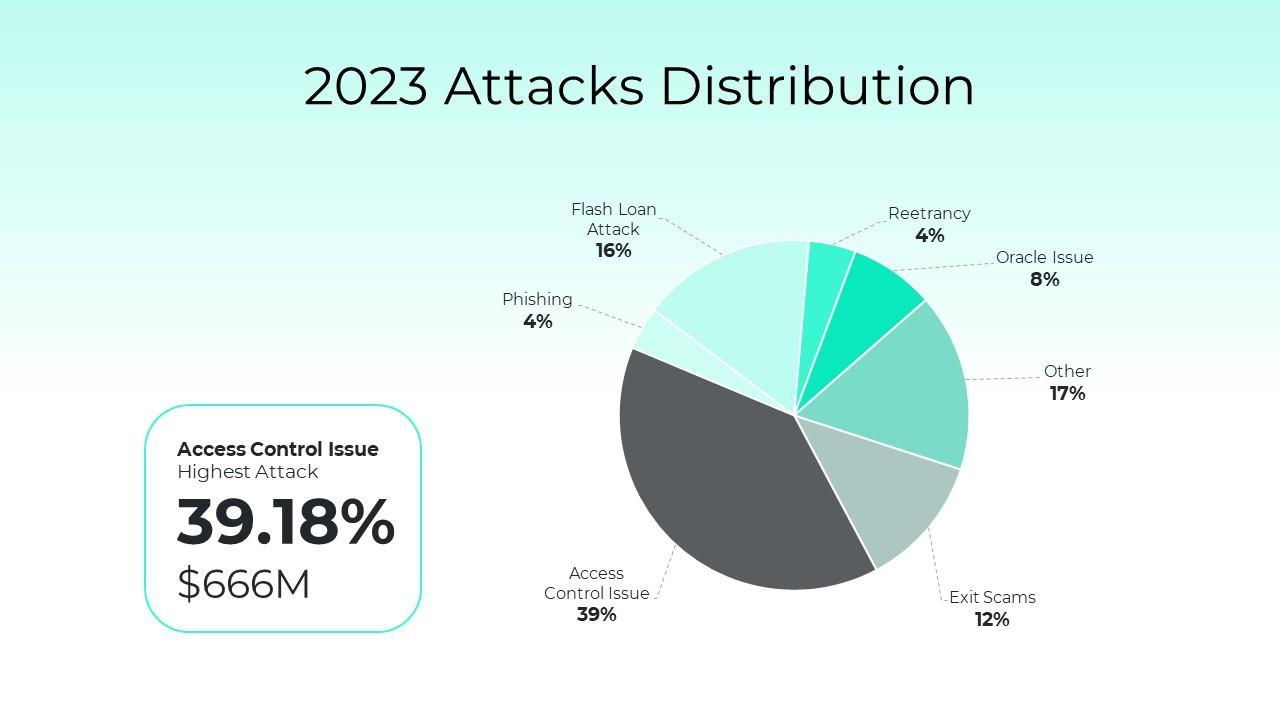

از بین تمام حملات، کلاهبرداری های خروج از کشور 12.24 درصد را تشکیل می دهند که 276 مورد آن منجر به ضرر 208 میلیون دلاری شده است. موارد برجسته ای از سرمایه گذاری هایی که وعده سود قابل توجهی می دادند اما ناگهان با پول سرمایه گذاران ناپدید شدند.

ملاحضات امنیتی:

1. بررسی عمیق پروژه ها و تیم ها، اطمینان از داشتن سابقه اثبات شده و رتبه بندی پروژه ها بر اساس ارزیابی های امنیتی شفاف ارائه شده توسط شرکت های قابل اعتماد.

2. سبد سرمایه گذاری خود را تغییر دهید و هنگام در نظر گرفتن سرمایه گذاری هایی که بازده غیر منطقی بالایی ارائه می دهند، احتیاط کنید.

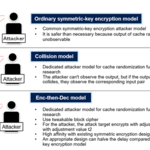

مشکلات کنترل دسترسی:

39.18 درصد از حملات دارای مشکلات کنترل دسترسی بودند و 29 مورد از این موارد منجر به خسارت قابل توجهی به مبلغ 666 میلیون دلار شد. نمونههای برجسته شامل مواردی است که در Multichain، Poloniex و Atomic Wallet به کار گرفته شدهاند.

ملاحضات امنیتی:

به اصل کمترین امتیاز پایبند باشید، رویه های احراز هویت و مجوز قوی را در جای خود قرار دهید و مجوزهای دسترسی را اغلب به روز کنید. علاوه بر این، به پرسنل آموزش های امنیتی منظم، به ویژه آنهایی که دارای امتیازات بالا هستند، ارائه دهید و سیستم های نظارتی کاملی را برای شناسایی سریع و رسیدگی به هرگونه فعالیت مشکوک در برنامه ها و زیرساخت ها راه اندازی کنید.

فیشینگ:

موارد فیشینگ 3.98 درصد از حملات را تشکیل میدهند و 13 مورد از این حوادث 67.6 میلیون دلار خسارت داشته است. مهاجمان از انواع استراتژیهای فیشینگ که دائماً در حال تغییر هستند استفاده میکردند، همانطور که حمله AlphaPo توسط گروه Lazarus نشان داده شد.

ملاحضات امنیتی:

حملات Front-end در عرصه web3 در نتیجه ابتکاراتی که امنیت front-end را کم ارزش میدانند افزایش یافته است. انجام آن ضروری است Web3 تست نفوذ برای یافتن نقص ها و آسیب پذیری های سیستم که هکرها می توانند از آنها سوء استفاده کنند. آموزش کاربر را در اولویت قرار دهید، استفاده از احراز هویت چند عاملی (MFA) و کیف پول های سخت افزاری را تشویق کنید و از نظارت دامنه و تأیید ایمیل استفاده کنید.

حملات با استفاده از وام های فلش:

16.12 درصد از حملات، حملات قرض الحسنه بوده است که 37 مورد منجر به ضرر 274 میلیون دلاری شده است. حملات وام فلش دقیق علیه Yearn Finance، KyberSwap و Euler Finance آغاز شد.

ملاحضات امنیتی:

با ایجاد محدودیت هایی مانند محدودیت های زمانی و حداقل مقادیر وام، خطرات مرتبط با وام های فوری را کاهش دهید. با افزایش هزینه برای مهاجمان، دریافت هزینه برای استفاده از وام های فلش ممکن است به عنوان یک بازدارنده برای استفاده از حملات خصمانه عمل کند.

ورود مجدد:

4.35 درصد از حملات ناشی از آسیبپذیریهای ورود مجدد بوده و 15 مورد از این اتفاقات منجر به ضرر 74 میلیون دلاری شده است. پیامدهای یک نقص کوچک که منجر به خسارات بزرگ می شود، با مسئله Vyper و حمله Exactly Protocol آشکار شد.

ملاحضات امنیتی:

1. به شدت از مدل چک-اثر-تعامل پیروی کنید: مطمئن شوید که تمام بررسی ها و اعتبارسنجی های مربوطه قبل از ادامه انجام شده است. فقط زمانی که این تست ها را با موفقیت انجام دادید، باید تغییرات حالت ایجاد کنید و با نهادهای خارجی درگیر شوید.

2. حفاظت جامع از ورود مجدد را در عمل قرار دهید: از آن برای هر عملکردی در قرارداد که شامل رویه های حساس است استفاده کنید.

مشکلات اوراکل:

7.88 درصد از حملات ناشی از مشکلات اوراکل بوده و 7 مورد از این موارد به ضرر 134 میلیون دلاری منجر شده است. هک BonqDAO نشان داد که چگونه می توان قیمت توکن ها را با استفاده از نقاط ضعف اوراکل تغییر داد.

ملاحضات امنیتی:

1. پیش بینی قیمت نباید در بازارهایی با نقدینگی کم انجام شود.

2. قبل از فکر کردن در مورد هر طرح اوراکل قیمت مشخص، تعیین کنید که آیا نقدینگی توکن برای تضمین یکپارچگی پلت فرم کافی است یا خیر.

3. قیمت میانگین وزن شده با زمان (TWAP) را برای افزایش هزینه دستکاری برای مهاجم اضافه کنید.

آسیب پذیری های اضافی

16.47 درصد از حملات با استفاده از آسیبپذیریهای دیگر انجام شده است و 76 مورد از این موارد منجر به ضرر 280 میلیون دلاری شده است. بسیاری از آسیبپذیریهای web2 و نقض پایگاه داده Mixin، طیف گستردهای از مسائل امنیتی را که در دامنه Web3 با آن مواجه میشوند، نشان میدهند.

10 هک برتر 2023: خلاصه

ده هک برتر سال 2023، که حدود 70 درصد از خسارت سال را به خود اختصاص داد (حدود 1.2 میلیارد دلار)، یک ضعف رایج را شناسایی کرد: مشکلات کنترل دسترسی، به ویژه مواردی که شامل سرقت کلیدهای خصوصی است. اکثر این تخلفات در نیمه دوم سال اتفاق افتاده است. سه حمله مهم در نوامبر اتفاق افتاد.

قابل ذکر است، گروه لازاروس در بسیاری از موارد نقض شده بود که منجر به از دست دادن وجوه از طریق سازش کیف پول داغ شد. Mixin Network، Euler Finance، Multichain، Poloniex، BonqDAO، Atomic Wallet، HECO Bridge، Curve، Vyper، AlphaPo و CoinEx از جمله پروتکل هایی بودند که مورد بهره برداری قرار گرفتند.

نتیجه:

تا پایان سال، تلفات کلی سال 2023 کمتر از ضررهای سال 2022 است. اما تمرکز آسیب در 10 حمله برتر نشان می دهد که محافظت بهتر چقدر مهم است. به دلیل طیف گسترده ای از آسیب پذیری ها، حفاظت از فضای Web3 نیازمند یک استراتژی چند وجهی است.

غیرممکن است که اهمیت ممیزی های کامل و افزایش دانش تست نفوذ Web3 را بیش از حد تخمین بزنیم، به ویژه با توجه به تکنیک های نفوذ جدید مانند روش های مورد استفاده در حملات گروه لازاروس. اکیداً توصیه میشود که کاربران و ذینفعان پلتفرمها و خدماتی را اولویتبندی کنند که هم خواستههای عملکردی و هم بالاترین استانداردهای امنیتی را برآورده میکنند تا راه را برای آینده ایمن Web3 هموار کنند.

اینجا کلیک کنید برای دیدن گزارش زنده توسط تیم متخصص در سالوس.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/

- :است

- $UP

- 10

- 12

- 13

- ٪۱۰۰

- 2022

- 2023

- ٪۱۰۰

- 29

- ٪۱۰۰

- 36

- 7

- a

- درباره ما

- ناگهان

- دسترسی

- مطابق

- اختصاص

- در میان

- فعالیت

- اضافه

- نشانی

- پیشرفت

- در برابر

- معرفی

- هر چند

- در میان

- an

- تحلیل

- و

- و زیرساخت

- هر

- برنامه های

- هستند

- عرصه

- دور و بر

- AS

- حمله

- ارزیابی ها

- مرتبط است

- At

- اتمی

- حمله

- حمله

- ممیزی

- تصدیق

- مجوز

- میانگین

- اطلاع

- BE

- زیرا

- تبدیل شدن به

- قبل از

- بهتر

- بیلیون

- قرض گرفتن

- هر دو

- شکاف

- نقض

- بریج

- پل

- پهن

- آورده

- کسب و کار

- اما

- by

- ایجاد می شود

- احتیاط

- تبادل

- متغیر

- شارژ

- چک

- Coinex

- مشترک

- انجمن

- شرکت

- تکمیل شده

- جامع

- غلظت

- با توجه به

- ثابت

- به طور مداوم

- ادامه داد:

- قرارداد

- کنترل

- هزینه

- میتوانست

- بحرانی

- منحنی

- حملات سایبری

- خسارت

- خطرات

- پایگاه داده

- دسامبر

- کاهش

- کاهش یافته

- خواسته

- نشان

- جزئیات

- مشخص کردن

- توسعه

- متفاوت

- مشکلات

- do

- دامنه

- انجام شده

- نمایشی

- آموزش

- پست الکترونیک

- تشویق

- پایان

- پایدار

- تعامل

- کافی

- اشخاص

- به خصوص

- ضروری است

- اویلر فاینانس

- هر

- کاملا

- نمایشگاه

- خروج

- کارشناس

- کارشناسان

- بهره برداری

- سوء استفاده قرار گیرد

- سوء استفاده

- وسیع

- خارجی

- فیس بوک

- سرمایه گذاری

- پیدا کردن

- یافته ها

- فلاش

- وام های فلاش

- نقص

- معایب

- متمرکز شده است

- به دنبال

- برای

- تابع

- تابعی

- بودجه

- آینده

- گروه

- ضمانت

- هک

- هکرها

- هک

- بود

- اتفاق افتاده است

- سخت افزار

- کیف جیبی

- آیا

- زیاد

- مشخصات بالا

- بالاترین

- نماد

- های لایت

- خیلی

- HOT

- کیف پول گرم

- چگونه

- چگونه

- HTTPS

- شناسایی

- شناسایی

- if

- تأثیر

- پیاده سازی

- پیامدهای

- مهم

- غیر ممکن

- in

- در عمق

- شامل

- ترکیب کردن

- افزایش

- افزایش

- شالوده

- ابتکارات

- ادغام

- جالب

- به

- تحقیق

- سرمایه گذاری

- نمونه کارها سرمایه گذاری

- گرفتار

- شامل

- موضوع

- مسائل

- IT

- جولای

- کلید

- کلید

- دانش

- مبادله سایبری

- بزرگ

- راه اندازی

- جذامی

- گروه لازاروس

- کمترین

- کمتر

- اهرم

- سبک

- پسندیدن

- محدودیت

- محدودیت

- لینک

- نقدینگی

- کوچک

- زنده

- وام

- وام

- خاموش

- تلفات

- خیلی

- ساخته

- حفظ

- اکثریت

- ساخت

- ساخت

- دست کاری

- بسیاری

- مارس

- بازارها

- ممکن است..

- دیدار

- MFA

- میلیون

- حد اقل

- مخلوط

- شبکه Mixin

- مدل

- پول

- نظارت بر

- ماهیانه

- بیش

- چند زنجیره ای

- چند وجهی

- ضرورت

- شبکه

- جدید

- نوامبر

- اکتبر

- of

- ارائه

- غالبا

- on

- یک بار

- مداوم

- فقط

- وحی

- سفارش

- دیگر

- به طور کلی

- بخش

- ویژه

- ویژه

- الگو

- سنگفرش

- نفوذ

- مجوز

- پرسنل

- فیشینگ

- پی اچ پی

- محل

- برنامه

- سکو

- سیستم عامل

- افلاطون

- هوش داده افلاطون

- PlatoData

- poloniex

- مقام

- تمرین

- دقت

- قیمت

- قیمت

- اصل

- اولویت بندی

- اولویت

- خصوصی

- کلیدهای خصوصی

- امتیاز

- امتیازات

- مشکلات

- روش

- تولید

- منافع

- پیش بینی

- پروژه ها

- برجسته

- وعده داده شده

- حفاظت

- حفاظت

- پروتکل

- پروتکل

- اثبات شده

- ارائه

- ارائه

- قرار دادن

- قرار دادن

- به سرعت

- بالا بردن

- محدوده

- رتبه بندی

- توصیه می شود

- رکورد

- منظم

- مربوط

- قابل اعتماد

- گزارش

- گزارش 2023

- نیاز

- تحقیق

- حالت ارتجاعی

- نتیجه

- نتیجه

- بازده

- نشان داد

- امن

- دید

- کلاهبرداری

- دوم

- بخش

- تیم امنیت لاتاری

- آگاهی از امنیت

- دیدن

- حساس

- سپتامبر

- خدمت

- خدمات

- تنظیم

- اشتراک گذاری

- تغییر

- باید

- نشان داده شده

- نشان می دهد

- اهمیت

- قابل توجه

- فضا

- طیف

- سهامداران

- استانداردهای

- دولت

- استراتژی ها

- استراتژی

- قوی

- قابل توجه

- موفقیت

- چنین

- رنج

- مطمئن

- مشکوک

- SVG

- سیستم

- سیستم های

- مصرف

- تیم

- تیم ها

- تکنیک

- ده

- تست

- تست

- نسبت به

- که

- La

- سرقت

- آنجا.

- اینها

- آنها

- تفکر

- این

- کسانی که

- سه

- زمان

- به

- با هم

- رمز

- بالا

- بالا 10

- ده بالا

- جمع

- مسیر

- رکورد

- آموزش

- شفاف

- توییتر

- بروزرسانی

- استفاده

- استفاده کنید

- استفاده

- کاربر

- کاربران

- با استفاده از

- استفاده کنید

- تنوع

- سرمایه گذاری

- تایید

- از طريق

- چشم انداز

- آسیب پذیری ها

- وایپر

- کیف پول

- کیف پول

- بود

- مسیر..

- ضعف

- Web2

- Web3

- جامعه Web3

- فضای وب 3

- بود

- چه زمانی

- که

- در حین

- وسیع

- دامنه گسترده

- با

- سال

- مشتاق بودن

- شما

- شما

- زفیرنت