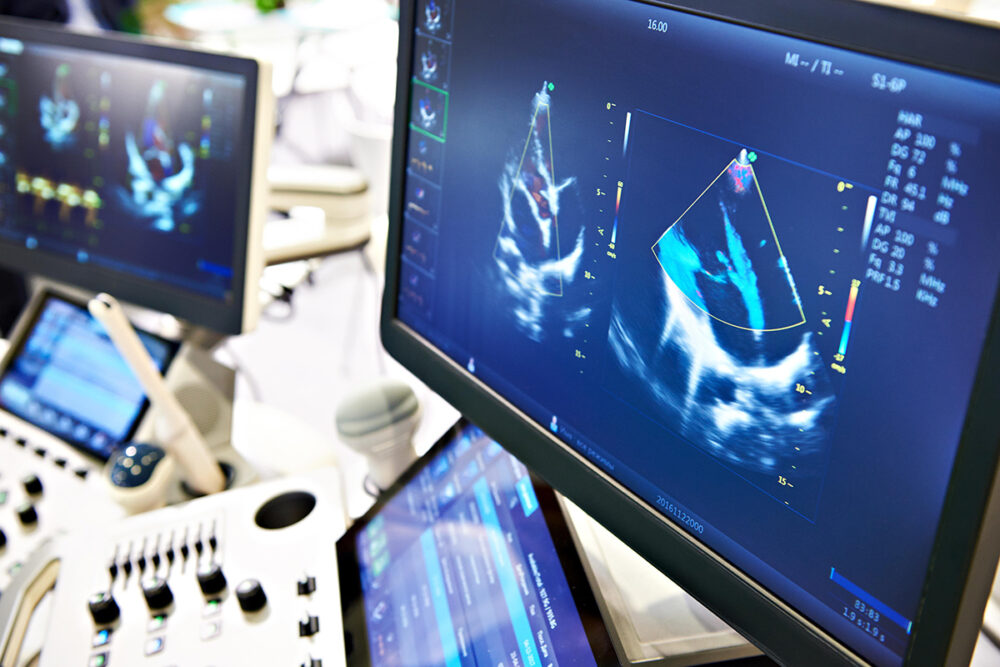

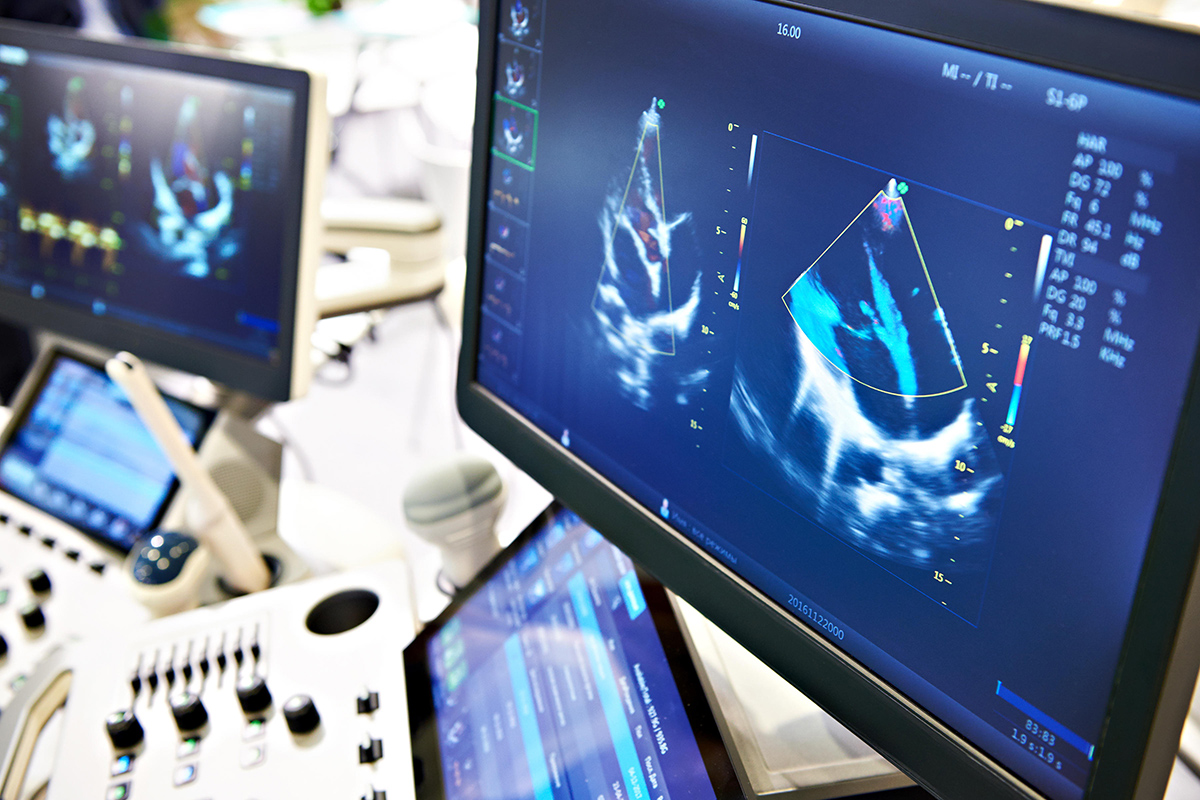

دستگاه های پزشکی متصل مراقبت و تجربه بیمار را متحول کرده است. با این حال، استفاده از این دستگاهها برای انجام وظایف بالینی و عملیاتی، آنها را به هدف مهاجمانی تبدیل کرده است که به دنبال سود بردن از دادههای ارزشمند بیمار و اختلال در عملیات هستند. در واقع، هنگامی که Palo Alto Networks بیش از 200,000 پمپ تزریق را در شبکه های بیمارستان ها و سایر سازمان های مراقبت های بهداشتی اسکن کرد، دریافت که 75 درصد از آن پمپ های تزریق حداقل یک آسیب پذیری یا هشدار امنیتی داشت.

علاوه بر اینکه محافظت از این دستگاههای متصل دشوار است، هنگام پیروی از الزامات امنیتی قوانینی مانند قانون مسئولیتپذیری و مسئولیتپذیری بیمه سلامت (HIPAA) با چالشهایی روبرو هستند. خوشبختانه، چندین استراتژی وجود دارد که بیمارستان ها می توانند برای تقویت سیستم دفاعی خود استفاده کنند. در اینجا پنج روش عملی وجود دارد که بیمارستانها میتوانند به ایمن کردن دستگاههای پزشکی کمک کنند و مراقبتهای نجاتبخش بیمار را بدون اختلال ارائه دهند.

1. حفظ دید هوشیار

توسعه یک رویکرد امنیتی صفر اعتماد (ZT). برای دفاع در برابر حملات پیچیده امروزی بسیار مهم است، اما اولین قدم ایجاد دید کامل همه دارایی ها در سراسر شبکه است. هر دو تیم InfoSec و Biomed نیاز به تصویری جامع از تمام داراییهای مورد استفاده در شبکه بیمارستان و تعداد دستگاههای پزشکی متصل دارند تا درک روشنی از نقاط آسیبپذیری خود داشته باشند. سپس، تیمها باید با شناسایی برنامههای اصلی و اجزای کلیدی که در زیر سیستم عامل در حال اجرا هستند، فراتر از سطح دستگاه بروند تا رویکرد ZT را واقعاً اجرا کنند. به عنوان مثال داشتن بینش در مورد کاربردهای مختلف مانند پرونده الکترونیک سلامت (EHRs), آرشیو تصاویر و سیستم های ارتباطی (PACS) که پردازش تصویربرداری دیجیتال و ارتباطات در پزشکی (DICOM) و داده های منابع تعاملی مراقبت های بهداشتی سریع (FHIR) و سایر برنامه های کاربردی حیاتی تجاری می تواند وضعیت دید کلی دارایی ها را بهبود بخشد.

2. شناسایی قرار گرفتن در معرض دستگاه

بسیاری از دستگاهها با آسیبپذیریهای مختلفی مرتبط هستند که در دو دسته قرار میگیرند: قرار گرفتن در معرض استاتیک و پویا. برای مثال، قرار گرفتن در معرض استاتیک معمولاً شامل آسیبپذیریها و مواجهههای مشترک (CVE) است که میتواند به طور مستقل مورد بررسی قرار گیرد. در مقابل، نوردهیهای پویا را میتوان در نحوه ارتباط دستگاهها با یکدیگر و مکان ارسال اطلاعات (در داخل بیمارستان یا اشخاص ثالث) یافت که شناسایی و آدرسدهی آنها را چالشبرانگیزتر میکند. خوشبختانه، هوش مصنوعی و اتوماسیون نقش فزایندهای در کمک به بیمارستانها برای شناسایی این مواجههها با ارائه بینشهای مبتنی بر دادهها و توصیههای پیشگیرانه در مورد چگونگی اصلاح کارآمدتر آنها ایفا خواهند کرد.

3. اجرای رویکرد اعتماد صفر

هنگامی که بیمارستان ها درک روشنی از دارایی ها و مواجهه های خود داشته باشند، می توانند با محدود کردن دسترسی به دستگاه ها و برنامه های کاربردی آسیب پذیر، رویکرد ZT را بپذیرند. با تفکیک دستگاه ها و بارهای کاری به ریز سگمنت ها، مدیران بهتر می توانند سیاست های امنیتی را بر اساس مدیریت کنند حداقل دسترسی. این میتواند به بیمارستانها کمک کند سطح حمله خود را کاهش دهند، مهار نقض را بهبود بخشند و با قرار دادن دستگاهها در بخشهای مختلف با الزامات و کنترلهای امنیتی متفاوت، انطباق با مقررات را تقویت کنند. به عنوان مثال، اگر رایانه ای در بیمارستان آسیب ببیند، میکروسگمنتیشن می تواند آسیب آن دستگاه خاص را بدون تأثیرگذاری بر دستگاه های پزشکی حیاتی برای مراقبت از بیمار محدود کند.

4. راه اندازی وصله مجازی برای سیستم های قدیمی

دستگاههای پزشکی معمولاً برای بیش از یک دهه در بیمارستانها استفاده میشوند و به همین دلیل اغلب بر روی نرمافزارها و سیستمهای قدیمی اجرا میشوند. به دلیل الزامات استفاده، بیمارستان ها ممکن است نتوانند سیستم پزشکی تخصصی را ارتقا دهند یا وصله کنند، که می تواند منجر به انواع مسائل امنیتی منحصر به فرد شود. بهعلاوه، بیمارستانها ممکن است به دلیل خطرات از دست دادن مراقبت از بیمار، توانایی آفلاین کردن دستگاهها را برای بهروزرسانی یا وصله نداشته باشند. از آنجایی که بیمارستانها رویکرد ZT را اتخاذ میکنند، میتوانند در سایر اشکال حفاظت سرمایهگذاری کنند، مانند وصله مجازی برای کاهش قرار گرفتن در معرض دستگاه های پزشکی به عنوان مثال، ابزارهایی مانند فایروال های نسل بعدی می توانند بدون نیاز به لمس فیزیکی دستگاه، دفاعی را در اطراف شبکه و لایه های برنامه دستگاه اعمال کنند.

5. ایجاد شفافیت در سراسر اکوسیستم

ارتباطات و شفافیت برای جلوگیری از تهدیدات از ابتدا حیاتی است. سازمانهای مدنی بیمارستان و تیمهای InfoSec باید در فرآیند تهیه دستگاهها مشارکت داشته باشند، زیرا آنها دیدگاهی انتقادی در مورد نحوه بهترین محافظت از دستگاهها در طول چرخه عمرشان ارائه میدهند. بیمارستانها، تیمهای امنیتی، فروشندگان و سازندگان دستگاهها باید برای ایجاد راهحلها و استراتژیهایی که امنیت را در خط مقدم دفاع از دستگاههای پزشکی نگه میدارند، با یکدیگر همکاری کنند. از لحاظ تاریخی، زمانی که بیمارستان ها مورد حمله قرار می گیرند، تیم های امنیتی برای دفاع در برابر مهاجمان با یکدیگر همکاری می کنند. با این حال، پس از حمله، اطلاعات بین تیمهای امنیتی و بیمارستانها باقی میماند و اطلاعات بسیار کمی (در صورت وجود) برای اطلاعرسانی به سازنده دستگاه در مورد چگونگی بهبود امنیت دستگاه خود باقی میماند. وقتی صحبت از به اشتراک گذاشتن بازخورد مستقیم با سازندگان دستگاه در زمینههای بهبود است، بیمارستانها باید فعالتر باشند.

در نهایت، با ادامه تکامل سیاستهای امنیت سایبری برای دستگاههای پزشکی، راههایی وجود دارد که از طریق آن میتوانیم راهحلهایی برای حل چالشهای امنیتی هم اکنون و هم در آینده ایجاد کنیم. صرفنظر از ناشناختهها، میتوانیم تلاشهای پیشگیرانهتری انجام دهیم تا اطمینان حاصل کنیم که رویکرد چپگرا را برای امنیت و پرورش فرهنگ انعطافپذیری سایبری برای جامعه پزشکی فراهم میکنیم.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.darkreading.com/dr-tech/5-ways-hospitals-can-help-improve-their-iot-security

- : دارد

- :است

- :نه

- :جایی که

- 000

- 200

- a

- قادر

- درباره ما

- دسترسی

- مسئوليت

- در میان

- عمل

- علاوه بر این

- نشانی

- خطاب

- مدیران

- اتخاذ

- در برابر

- در برابر مهاجمان

- AI

- هوشیار

- معرفی

- an

- و

- هر

- کاربرد

- برنامه های کاربردی

- درخواست

- روش

- هستند

- مناطق

- دور و بر

- AS

- دارایی

- At

- حمله

- حمله

- اتوماسیون

- به عقب

- مستقر

- BE

- زیرا

- بودن

- بهترین

- بهتر

- میان

- خارج از

- تقویت کنید

- هر دو

- شکاف

- اما

- by

- CAN

- اهميت دادن

- دسته

- چالش ها

- به چالش کشیدن

- واضح

- بالینی

- می آید

- مشترک

- ارتباط

- ارتباطات

- سیستم های ارتباطی

- انجمن

- کامل

- انطباق

- اجزاء

- جامع

- در معرض خطر

- کامپیوتر

- متصل

- مهار

- ادامه دادن

- کنتراست

- گروه شاهد

- ایجاد

- بحرانی

- فرهنگ

- سایبر

- امنیت سایبری

- داده ها

- داده محور

- دهه

- دفاع

- دستگاه

- دستگاه ها

- مختلف

- مشکل

- دیجیتال

- مستقیم

- مختل شد

- قطع

- دو

- پویا

- هر

- موثر

- تلاش

- در اغوش گرفتن

- را قادر می سازد

- اعمال

- اطمینان حاصل شود

- ایجاد

- تکامل یابد

- مثال

- تجربه

- واقعیت

- سقوط

- FAST

- باز خورد

- فایروال ها

- نام خانوادگی

- پنج

- برای

- خط مقدم

- اشکال

- پرورش دادن

- یافت

- از جانب

- آینده

- دریافت کنید

- Go

- رفتن

- فهم

- بود

- دسته

- آیا

- داشتن

- سلامتی

- بیمه خدمات درمانی

- بهداشت و درمان

- کمک

- کمک

- اینجا کلیک نمایید

- به لحاظ تاریخی

- بیمارستان

- بیمارستان ها

- چگونه

- چگونه

- اما

- HTTPS

- شناسایی

- شناسایی

- if

- تصویربرداری

- تأثیرگذاری

- اجرای

- مهم

- بهبود

- بهبود

- in

- در دیگر

- مشمول

- به طور فزاینده

- به طور مستقل

- اطلاع دادن

- اطلاعات

- infosec

- تزریق

- بینش

- بیمه

- قابلیت همکاری

- به

- سرمایه گذاری

- اینترنت اشیا

- مسائل

- IT

- JPG

- نگاه داشتن

- کلید

- قوانین

- لایه

- رهبری

- کمترین

- میراث

- سطح

- قدرت نفوذ

- wifecycwe

- پسندیدن

- محدود

- محدود کردن

- مرتبط

- کوچک

- به دنبال

- خاموش

- ساخته

- اصلی

- حفظ

- ساخت

- ساخت

- مدیریت

- سازنده

- تولید کنندگان

- بسیاری

- ممکن است..

- پزشکی

- دستگاه پزشکی

- پزشکی

- بیش

- باید

- نیاز

- نیازمند

- شبکه

- شبکه

- نسل بعدی

- اکنون

- of

- خاموش

- ارائه

- آنلاین نیست.

- غالبا

- on

- ONE

- به سوی

- عملیاتی

- سیستم عامل

- قابل استفاده

- عملیات

- or

- سازمان های

- دیگر

- خارج

- روی

- به طور کلی

- پالو آلتو

- احزاب

- وصله

- پچ کردن

- بیمار

- چشم انداز

- از نظر جسمی

- تصویر

- دادن

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازی

- نقطه

- سیاست

- قابل حمل بودن

- در حال حاضر

- جلوگیری

- امتیاز

- بلادرنگ

- روند

- خرید

- سود

- محافظت از

- حفاظت

- ارائه

- ارائه

- پمپ

- RE

- توصیه

- سوابق

- كاهش دادن

- بدون در نظر گرفتن

- تنظیم کننده

- پیروی از مقررات

- مورد نیاز

- منابع

- انقلابی

- خطرات

- نقش

- نورد

- دویدن

- در حال اجرا

- s

- امن

- تیم امنیت لاتاری

- سیاست های امنیتی

- بخش ها

- ارسال

- جدا کردن

- چند

- اشتراک

- نرم افزار

- مزایا

- حل

- مصنوعی

- تخصصی

- خاص

- شروع

- گام

- استراتژی ها

- تقویت

- چنین

- سطح

- سیستم

- سیستم های

- گرفتن

- هدف

- وظایف

- تیم ها

- نسبت به

- که

- La

- آینده

- اطلاعات

- شان

- آنها

- سپس

- آنجا.

- اینها

- آنها

- سوم

- اشخاص ثالث

- این

- کسانی که

- تهدید

- سراسر

- به

- امروز

- با هم

- ابزار

- لمس

- شفافیت

- صادقانه

- اعتماد

- دو

- به طور معمول

- زیر

- در زیر

- درک

- منحصر به فرد

- بروزرسانی

- ارتقاء

- استفاده کنید

- استفاده

- ارزشمند

- تنوع

- مختلف

- فروشندگان

- بسیار

- مجازی

- دید

- آسیب پذیری ها

- آسیب پذیری

- آسیب پذیر

- راه

- we

- چه زمانی

- که

- اراده

- با

- در داخل

- بدون

- مهاجرت کاری

- همکاری

- زفیرنت

- صفر

- اعتماد صفر

- ZT