واقعیت امنیت سایبری برای شرکتها این است که دشمنان دائماً سیستمها و شبکهها را به خطر میاندازند و حتی برنامههای پیشگیری از نقض به خوبی مدیریت شده اغلب باید با مهاجمان در محدوده خود مقابله کنند.

در 5 مارس، آژانس امنیت ملی به توصیه بهترین عملکرد خود به آژانس های فدرال ادامه داد و آخرین برگه اطلاعات امنیت سایبری (CIS) خود را در مورد ستون شبکه و محیط زیست چارچوب اعتماد صفر خود منتشر کرد. سند NSA توصیه می کند که سازمان ها شبکه های خود را تقسیم بندی کنند تا کاربران غیرمجاز را از دسترسی به اطلاعات حساس از طریق تقسیم بندی محدود کنند. این به این دلیل است که اقدامات امنیتی سایبری قوی می تواند با محدود کردن دسترسی همه کاربران به مناطقی از شبکه که هیچ نقش قانونی در آن ندارند، از تبدیل شدن مصالحه به نقض تمام عیار جلوگیری کند.

La راهنمایی از NSA همچنین به تیمهای امنیتی اجازه میدهد تا موارد تجاری قویتری را برای حفاظتهای امنیتی در اختیار مدیریت قرار دهند، اما CISOها باید انتظارات خود را تعیین کنند زیرا پیادهسازی فرآیندی چند لایه و پیچیده است.

استیو وینترفلد، مشاور CISO در غول خدمات اینترنتی Akamai، میگوید در حالی که این سند سازمانها و صنایع دولتی مرتبط با دفاع را هدف قرار میدهد، دنیای تجارت گستردهتر میتواند از راهنماییهای بدون اعتماد بهره مند شود.

او میگوید: «واقعیت این نیست که شما حوادث دسترسی غیرمجاز داشته باشید، بلکه در صورتی است که بتوانید آنها را قبل از تبدیل شدن به رخنهها دستگیر کنید. «کلید «قابلیت دید با زمینه» است که ریزبخشیسازی میتواند فراهم کند و با توانایی جداسازی سریع رفتارهای مخرب پشتیبانگیری شود.»

شرکت ها دارند ابتکارات اعتماد صفر را آغاز کرد تا دادهها، سیستمها و شبکههای خود را سختتر به خطر بیاندازند و در صورت به خطر افتادن، سرعت مهاجمان را کاهش دهند. مایک مسترویچ، CISO در Rubrik، ارائهدهنده امنیت داده و اعتماد صفر، میگوید این چارچوب مجموعهای محکم از دستورالعملها برای چگونگی ادامه است، اما اجرای آن آسان نیست.

او میگوید: «بیشتر شبکهها در طول زمان تکامل یافتهاند و بازگشت به گذشته و معماری مجدد آنها در حالی که کسبوکار را ادامه میدهد، بسیار دشوار است. این کار شدنی است، اما هم از نظر زمان و هم از نظر هزینه می تواند پرهزینه باشد.

در اینجا شش نکته از دستورالعمل NSA آورده شده است.

1. همه هفت ستون اعتماد صفر را بیاموزید

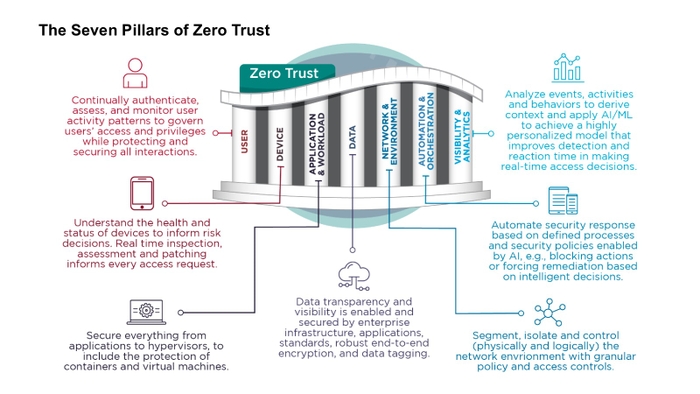

آخرین سند آژانس امنیت ملی به رکن پنجم از هفت ستون اعتماد صفر می پردازد: شبکه و محیط زیست. اشلی لئونارد، مدیرعامل Syxsense، یک شرکت مدیریت آسیبپذیری و نقطه پایانی خودکار، میگوید: با این حال، شش ستون دیگر به همان اندازه مهم هستند و نشان میدهند که «یک استراتژی اعتماد صفر برای موفقیت چقدر گسترده و تحولآفرین است».

«شبکه و محیط زیست» پنجمین رکن در هفت ستون اعتماد صفر آژانس امنیت ملی است. منبع: NSA

او میگوید: «برای شرکتهایی که میخواهند با اعتماد صفر شروع به کار کنند، من به شدت آنها را تشویق میکنم که برگههای اطلاعات NSA را در ستونهای کاربر و دستگاه - به ترتیب ستون اول و دوم اعتماد صفر، مرور کنند». "اگر یک شرکت تازه شروع به کار کرده است، نگاه کردن به این ستون شبکه و محیط، کمی شبیه قرار دادن گاری قبل از اسب است."

2. انتظار داشته باشید که مهاجمان محیط شما را بشکنند

ستون شبکه و محیط زیست طرح اعتماد صفر آژانس امنیت ملی در مورد تلاش برای جلوگیری از گسترش نفوذ مهاجمان پس از به خطر انداختن یک سیستم است. دستورالعمل های NSA به این اشاره دارد نقض هدف در سال 2013 - بدون نام بردن صریح شرکت - زیرا مهاجمان از طریق یک آسیب پذیری در سیستم HVAC شخص ثالث شرکت وارد شدند، اما سپس توانستند در شبکه حرکت کنند و دستگاه های نقطه فروش را با بدافزار آلوده کنند.

شرکتها باید تصور کنند که در معرض خطر قرار خواهند گرفت و راههایی برای محدود کردن یا کند کردن مهاجمان بیابند. راب جویس، مدیر امنیت سایبری NSA در بیانیه ای گفت اعلام انتشار سند NSA.

او گفت: «سازمانها باید با این طرز فکر عمل کنند که تهدیدها در محدوده سیستمهایشان وجود دارد. این دستورالعمل برای تجهیز مالکان و اپراتورهای شبکه به فرآیندهایی است که برای مقاومت، شناسایی و پاسخگویی به تهدیدهایی که از ضعفها یا شکافهای معماری سازمانی آنها استفاده میکنند، نیاز دارند.»

3. نقشه جریان داده ها برای شروع

راهنمای NSA یک مدل لایهبندی است که در آن شرکتها باید با اصول اولیه شروع کنند: نقشهبرداری جریان داده در شبکههای خود برای درک اینکه چه کسی به چه چیزی دسترسی دارد. در حالی که سایر رویکردهای اعتماد صفر مستند شده اند، مانند NIST's SP 800-207 Zero Trust Architectureوینترفلد از Akamai می گوید، ستون های NSA راهی را برای سازمان ها فراهم می کند تا در مورد کنترل های امنیتی خود فکر کنند.

او میگوید: «درک جریان دادهها در درجه اول آگاهی موقعیتی از خطرات احتمالی کجا و چیست را فراهم میکند. "به یاد داشته باشید، شما نمی توانید از چیزی که در مورد آن نمی دانید محافظت کنید."

4. به Macrosegmentation بروید

پس از پرداختن به هر ستون اساسی دیگر، شرکتها باید با تقسیمبندی شبکههای خود - شاید در ابتدا به طور گسترده، اما با افزایش جزئیات، به دنبال ورود به ستون شبکه و محیط زیست باشند. حوزههای عملکردی اصلی شامل بخشهای تجارت به کسبوکار (B2B)، بخشهای روبهروی مصرفکننده (B2C)، فناوری عملیاتی مانند اینترنت اشیا، شبکههای نقطهفروش و شبکههای توسعه است.

Rubrik's Mestrovich میگوید پس از تقسیمبندی شبکه در سطح بالا، شرکتها باید به دنبال اصلاح بیشتر بخشها باشند.

او میگوید: «اگر میتوانید این حوزههای عملکردی عملیاتی را تعریف کنید، میتوانید شبکه را به گونهای تقسیمبندی کنید که موجودیتهای احراز هویت شده در هر یک از این مناطق، بدون انجام تمرینهای احراز هویت اضافی به مناطق دیگر، دسترسی نداشته باشند. از بسیاری جهات، متوجه خواهید شد که به احتمال زیاد کاربران، دستگاهها و حجم کاری که در یک منطقه کار میکنند، در واقع به هیچ حقی برای فعالیت یا منابع در مناطق دیگر نیاز ندارند.»

5. بالغ به شبکه های نرم افزاری تعریف شده

شبکهسازی بدون اعتماد شرکتها را ملزم میکند تا توانایی واکنش سریع به حملات احتمالی را داشته باشند و شبکههای تعریفشده با نرمافزار (SDN) را به یک رویکرد کلیدی نه تنها برای پیگیری ریزبخشبندی، بلکه برای قفل کردن شبکه در طول یک سازش احتمالی تبدیل کنند.

وینترفلد از Akamai می گوید، با این حال، SDN تنها رویکرد نیست.

او می گوید: «SDN بیشتر حول مدیریت عملیات است، اما بسته به زیرساخت شما ممکن است راه حل بهینه نباشد. با این اوصاف، شما به انواع مزایایی که SDN ارائه می دهد، صرف نظر از اینکه چگونه محیط خود را طراحی می کنید، نیاز دارید.

6. متوجه شوید که پیشرفت تکراری خواهد بود

در نهایت، هر ابتکار اعتماد صفر یک پروژه یک بار مصرف نیست، بلکه یک ابتکار مداوم است. نه تنها سازمانها باید در به کارگیری فناوری صبر و استقامت داشته باشند، بلکه تیمهای امنیتی باید برنامه را مجدداً بررسی کرده و در صورت مواجهه و غلبه بر چالشها، آن را اصلاح کنند.

وینترفلد میگوید: «هنگامی که در مورد شروع سفر بدون اعتماد فکر میکنیم، راهنماییهای آنها برای شروع با نقشهبرداری جریانهای داده و سپس تقسیمبندی آنها به درستی انجام میشود. به روز رسانی طرح.»

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.darkreading.com/cybersecurity-operations/6-ciso-takeaways-nsa-zero-trust-guidance

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 1

- 7

- 8

- a

- توانایی

- قادر

- درباره ما

- دسترسی

- دسترسی

- واقعا

- اضافه کردن

- اضافی

- مشاوره

- پس از

- سازمان

- نمایندگی

- هدف

- معرفی

- اجازه می دهد تا

- قبلا

- همچنین

- an

- و

- اعلام كردن

- هر

- روش

- معماری

- هستند

- محدوده

- مناطق

- ARM

- دور و بر

- AS

- فرض

- At

- حمله

- تأیید اعتبار

- تصدیق

- خودکار

- اطلاع

- B2B

- B2C

- به عقب

- حمایت کرد

- مبانی

- BE

- زیرا

- شدن

- بوده

- قبل از

- شروع

- رفتار

- سود

- مزایای

- بیت

- هر دو

- مرز

- شکاف

- نقض

- گسترده

- کسب و کار

- اما

- by

- CAN

- موارد

- کشتی

- مدیر عامل شرکت

- چالش ها

- CIS

- CISO

- شرکت

- شرکت

- پیچیده

- سازش

- در معرض خطر

- زمینه

- ادامه داد:

- گروه شاهد

- گران

- امنیت سایبری

- داده ها

- امنیت داده ها

- مقدار

- تعريف كردن

- بستگی دارد

- استقرار

- تشخیص

- پروژه

- دستگاه

- دستگاه ها

- مشکل

- مدیر

- کشف

- do

- سند

- دان

- آیا

- پایین

- در طی

- ساده

- تشویق

- نقطه پایانی

- وارد

- سرمایه گذاری

- اشخاص

- محیط

- به همان اندازه

- حتی

- تکامل

- وجود داشته باشد

- گسترش

- انتظار

- انتظارات

- به صراحت

- بهره برداری

- چهره

- فدرال

- پیدا کردن

- شرکت

- نام خانوادگی

- جریان

- جریانها

- برای

- پیش بینی

- چارچوب

- از جانب

- تابعی

- اساسی

- بیشتر

- شکاف

- دریافت کنید

- گرفتن

- غول

- Go

- رفتن

- حکومت

- دولت

- راهنمایی

- دستورالعمل ها

- سخت تر

- آیا

- he

- زیاد

- خیلی

- اسب

- چگونه

- چگونه

- HTTPS

- i

- if

- تصویر

- پیاده سازی

- اجرای

- مهم

- in

- در دیگر

- شامل

- افزایش

- لوازم

- اطلاعات

- شالوده

- ابتکار عمل

- داخل

- مورد نظر

- اینترنت

- به

- اینترنت اشیا

- IT

- ITS

- سفر

- JPG

- تنها

- نگهداری

- کلید

- پا زدن

- دانستن

- آخرین

- یاد گرفتن

- قانونی

- لئونارد

- سطح

- پسندیدن

- احتمالا

- محدود

- محدود کردن

- قفل

- نگاه کنيد

- به دنبال

- عمده

- ساخت

- ساخت

- مخرب

- نرم افزارهای مخرب

- مدیریت

- بسیاری

- نقشه

- نقشه برداری

- مارس

- بالغ

- معیارهای

- قدرت

- مخفف کلمه میکروفون

- ذهنیت

- مدل

- تغییر

- پول

- بیش

- اکثر

- حرکت

- نامگذاری

- ملی

- امنیت ملی

- نیاز

- شبکه

- شبکه

- شبکه

- نه

- ناسا

- of

- خاموش

- غالبا

- on

- ONE

- مداوم

- فقط

- کار

- عمل

- قابل استفاده

- عملیات

- اپراتور

- بهینه

- or

- سازمان های

- دیگر

- روی

- غلبه بر

- صاحبان

- صبر

- شاید

- دوره

- اصرار

- ستون

- ستون ها

- برنامه

- افلاطون

- هوش داده افلاطون

- PlatoData

- نقطه

- پتانسیل

- در درجه اول

- ادامه

- روند

- فرآیندهای

- برنامه ها

- پیشرفت

- پروژه

- محافظت از

- ارائه

- ارائه دهنده

- فراهم می کند

- انتشار

- قرار دادن

- به سرعت

- سریعا

- واکنش نشان می دهند

- واقعیت

- تحقق بخشیدن

- توصیه

- توصیه می کند

- خالص کردن

- بدون در نظر گرفتن

- با احترام

- آزاد

- به یاد داشته باشید

- نیاز

- نیاز

- منابع

- به ترتیب

- پاسخ

- این فایل نقد می نویسید:

- حقوق

- خطرات

- دستبرد زدن

- نقش

- در حال اجرا

- s

- سعید

- می گوید:

- sdn

- دوم

- تیم امنیت لاتاری

- بخش

- تقسیم بندی

- بخش ها

- حساس

- خدمات

- تنظیم

- هفت

- ورق

- ورق

- باید

- نشان

- شش

- کند

- So

- جامد

- راه حل

- منبع

- Spot

- شروع

- آغاز شده

- راه افتادن

- استیو

- توقف

- استراتژی

- قوی

- قوی

- موفق

- چنین

- سیستم

- سیستم های

- مقابله با

- Takeaways

- اهداف

- تیم ها

- پیشرفته

- قوانین و مقررات

- که

- La

- مبانی

- شان

- آنها

- سپس

- اینها

- آنها

- فکر می کنم

- تفکر

- شخص ثالث

- این

- اگر چه؟

- تهدید

- از طریق

- زمان

- به

- تحول آمیز

- اعتماد

- تلاش

- عطف

- انواع

- غیر مجاز

- فهمیدن

- درک

- به روز رسانی

- کاربر

- کاربران

- بسیار

- از طريق

- دید

- آسیب پذیری

- مسیر..

- راه

- نقاط ضعف

- بود

- چی

- چه زمانی

- چه

- که

- در حین

- WHO

- گسترده تر

- اراده

- با

- در داخل

- بدون

- جهان

- خواهد بود

- هنوز

- شما

- شما

- زفیرنت

- صفر

- اعتماد صفر