زمان خواندن: 8 دقیقه

زمان خواندن: 8 دقیقه

کومودو وان. مشاهده سیستم های امنیتی در ITSM

کومودو وان. مشاهده سیستم های امنیتی در ITSM

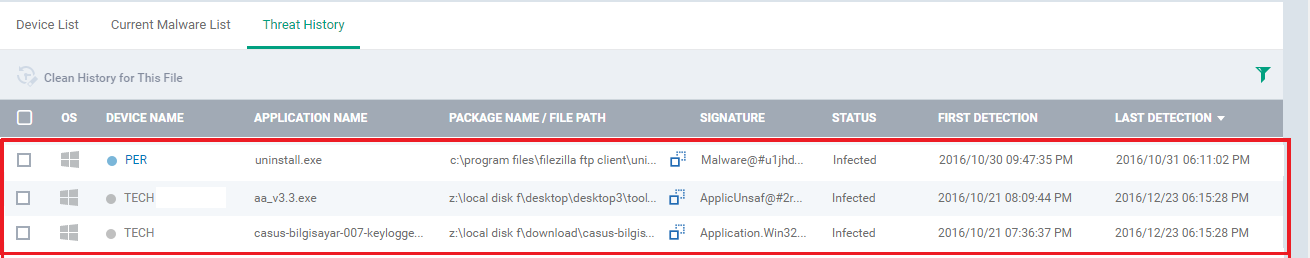

نحوه مشاهده تمام تهدیدات شناسایی شده در دستگاه های Android، Windows و Mac OS X در طول زمان در ITSM

فایلهای تهدیدی که در دستگاهها شناسایی میشوند، در زیر گزینه Threat History در لیست قرار خواهند گرفت. ITSM. "تاریخچه تهدید" تهدیدهای حذف شده و حذف نشده را در دستگاه ها نمایش می دهد.

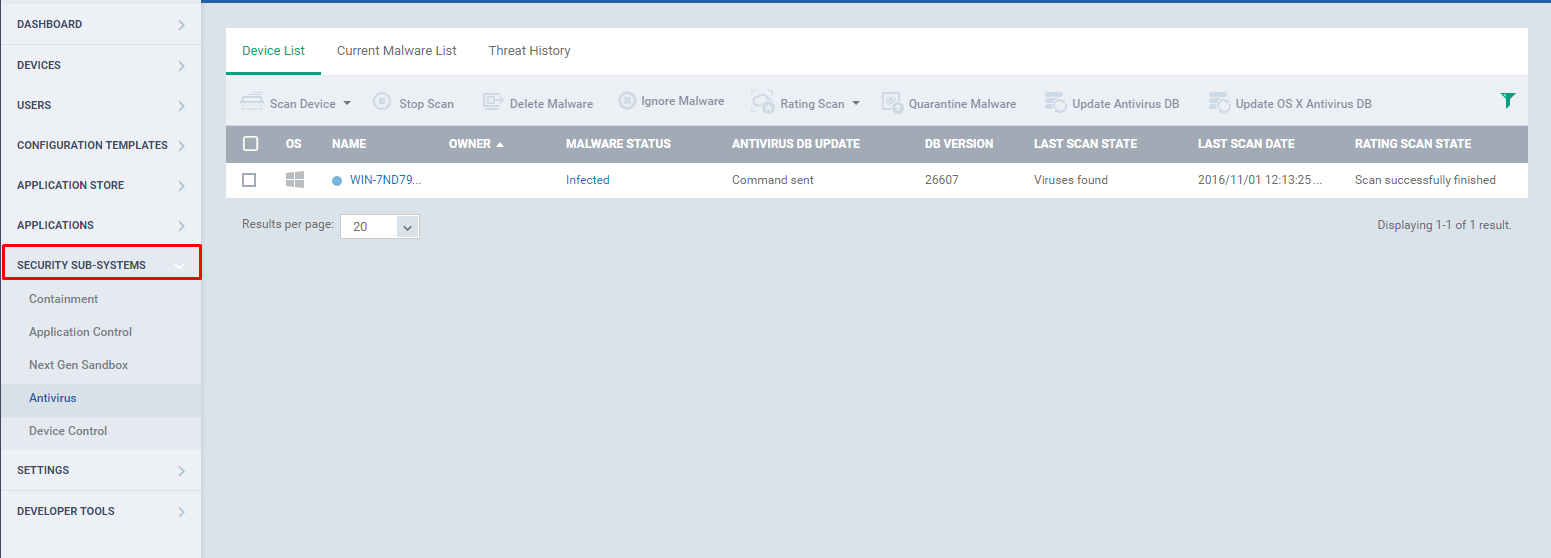

مرحله 1: به "Security Sub-Systems" -> Antivirus بروید.

مرحله 2: به برگه "تاریخچه تهدید" بروید. فایل هایی که به عنوان تهدید طبقه بندی می شوند در اینجا نمایش داده می شوند.

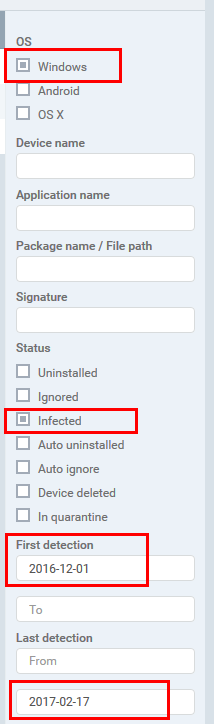

مرحله 3: تهدیدها را نیز می توان با استفاده از فیلتر مرتب و فیلتر کرد. برای فیلتر کردن نتیجه، روی دکمه قیف کلیک کنید.

یک کادر محاوره ای ظاهر می شود، جزئیات را ارائه کرده و روی "اعمال" کلیک کنید و تهدیدهایی که داده های فیلتر را برآورده می کنند نمایش داده می شوند.

1. سیستم عامل - نوع سیستم عامل را انتخاب کنید. مثال: ویندوز.

2. نام دستگاه - نام دستگاه را وارد کنید.

3. نام برنامه - نام برنامه را وارد کنید.

4. نام بسته/نام فایل – برای اندروید، نام بسته را وارد کنید و برای دستگاه های Windows و Mac OS X، مسیر فایل را وارد کنید.

5. وضعیت - وضعیت تهدید را ذکر کنید. مثال: آلوده.

6. اولین تشخیص - از و تا تاریخ را ارائه دهید، که بین آنها تهدید برای اولین بار شناسایی می شود. مثال: 2017-12-01.

7. آخرین شناسایی - تاریخ "از" و "تا" را که بین آن تهدید برای آخرین بار شناسایی می شود، ارائه دهید. مثال:2017-02-17.

مرحله 4: فایل تهدید را از لیست انتخاب کنید و روی دکمه "Clean History for this file" کلیک کنید.

یک کادر محاوره ای "حذف تاریخچه فایل" ظاهر می شود.

روی تایید کلیک کنید و فایل ها از لیست حذف خواهند شد.

نحوه مشاهده لیستی از تمام برنامه هایی که در داخل Containment در ITSM اجرا شده اند

قوانینی که در بخش نمایه محتوی تنظیم شده اند، برنامه ها/فایل های خاصی را در دستگاه شناسایی می کنند. چنین فایل هایی در منوی "Containment" در ITSM فهرست می شوند.

Containment یک محیط محافظت شده برای اجرای چنین برنامه های ناشناخته ای فراهم می کند. مزیت اجرای از محفظه این است که برنامه اجازه دسترسی به داده های موجود در آن را ندارد دور ماشین آلات.

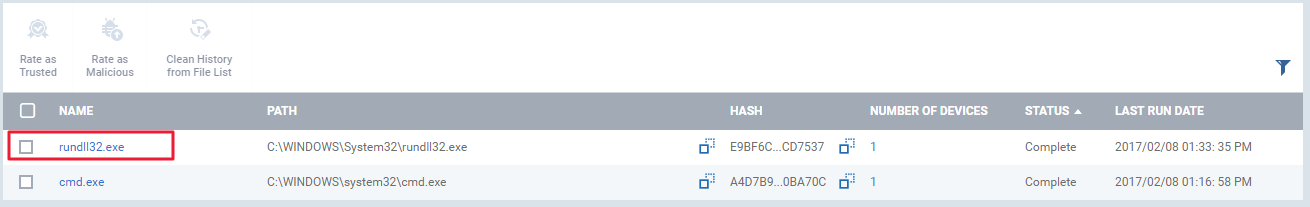

مرحله 1: به "Security Sub-Systems" بروید و منوی "Containment" را انتخاب کنید. تمام فایل های محفظه در اینجا فهرست می شوند.

مرحله 2: فایل ها را می توان با استفاده از گزینه فیلتر فیلتر و مرتب کرد.

برای اعمال فیلترها، روی نماد قیف کلیک کنید و فرم را پر کنید و روی دکمه «اعمال» کلیک کنید.

1. نام - نام فایل را وارد کنید. مثال:rundll32.exe.

2. Path - مسیر را وارد کنید.

3. Hash - مقدار هش را وارد کنید.

4. وضعیت - وضعیت را ارائه دهید. مثال: کامل.

5. آخرین تاریخ اجرا - آخرین تاریخ اجرا را ارائه دهید. مثال: از: 2017-02-08 تا:2017-02-08.

6. نمایش فایل های نادیده گرفته شده – برای نمایش فایل های نادیده گرفته شده، کادر را انتخاب کنید.

مرحله 3: روی نام فایل کلیک کنید و جزئیات را در "اطلاعات فایل" و "فهرست دستگاه" مشاهده کنید.

1. اطلاعات فایل - اطلاعات دقیق در مورد فایل مانند مقدار "Hash"، "Age"، "Version" در اینجا در دسترس خواهد بود.

2. لیست دستگاه - جزئیات دستگاه در اینجا ذکر خواهد شد.

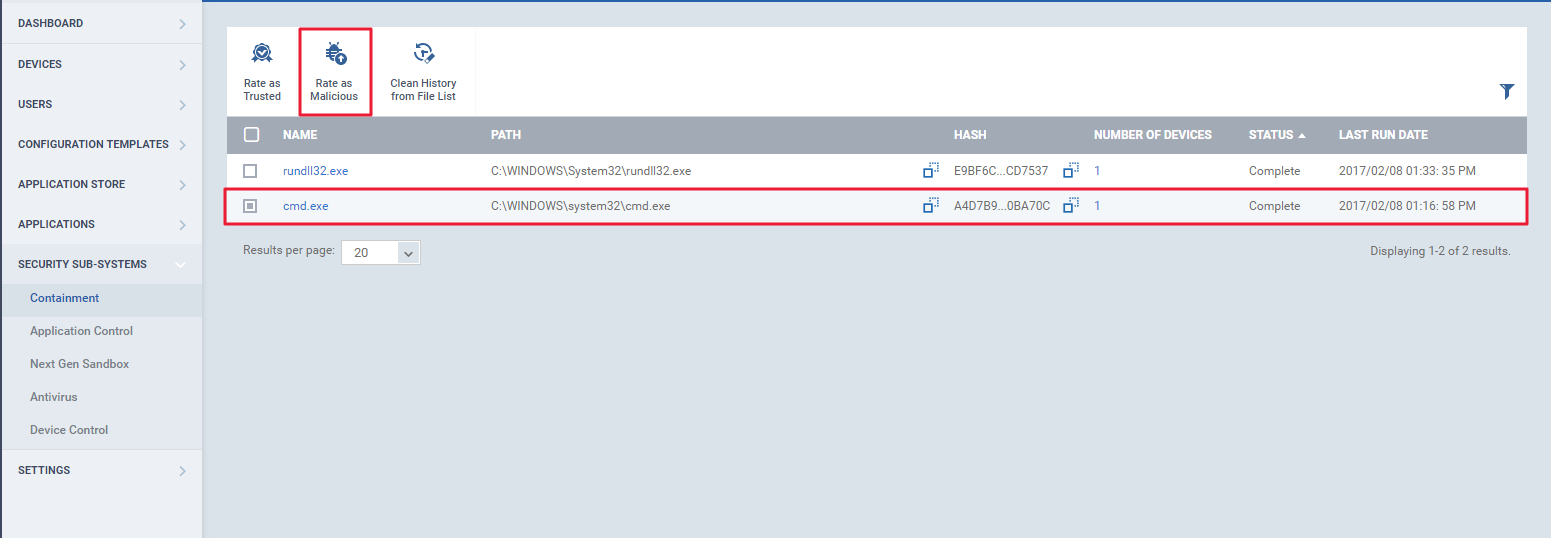

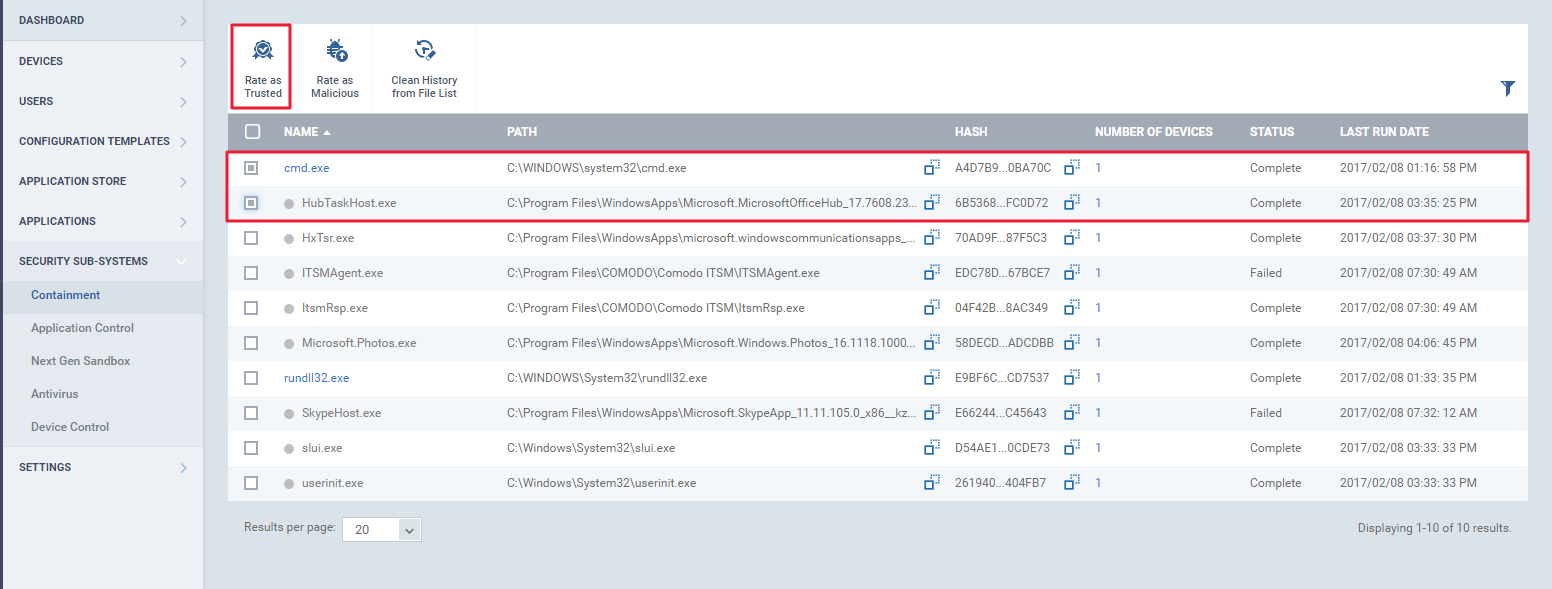

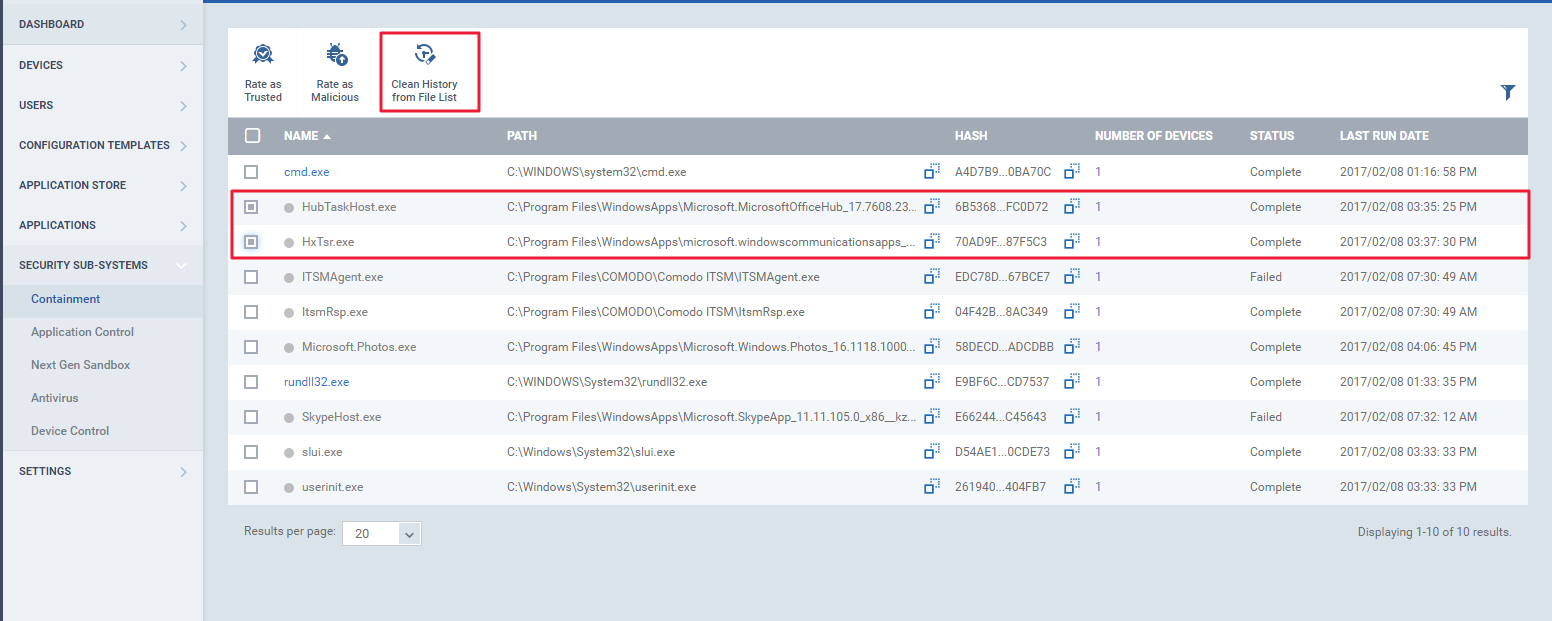

مرحله 4: یک فایل را می توان به عنوان "مخلف" یا "معتمد" رتبه بندی کرد. برای رتبهبندی یک فایل، کادرهای یک یا چند فایل را انتخاب کنید و روی «رتبهگذاری بهعنوان مورد اعتماد» یا «رتبهگذاری به عنوان مخرب» کلیک کنید.

مرحله 5: یک فایل را می توان با کلیک بر روی نام فایل ها و کلیک بر روی دکمه "Clean History from File List" از لیست موجود حذف کرد.

یک "حذف سابقه فایل" باز می شود. برای حذف فایل روی دکمه "تأیید" کلیک کنید.

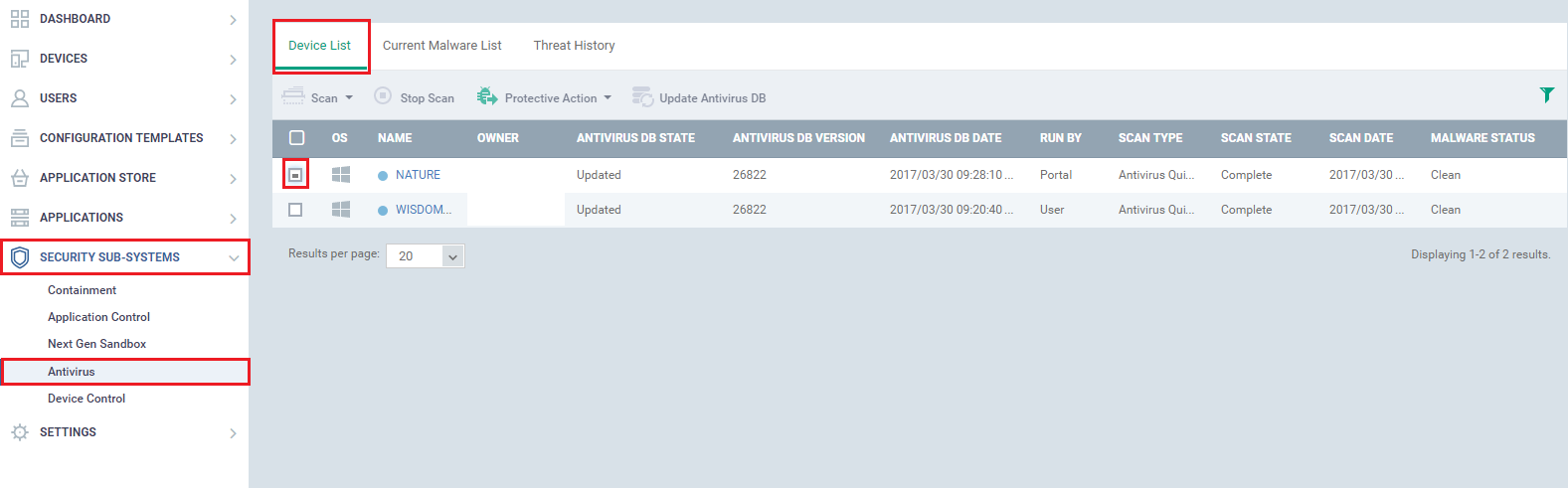

نحوه بررسی وضعیت به روز رسانی آنتی ویروس و اسکن وضعیت هایی که به صورت محلی اجرا می شوند

به روز رسانی آنتی ویروس و وضعیت اسکن ITSM را می توان از طریق ITSM → SECURITY SUB-SYSTEMS → Antivirus مشاهده کرد. این ویژگی به ادمین امکان می دهد تا پیگیری کند آنتی ویروس و جزئیات اسکن طبق درخواست به طور منظم در دستگاه کاربر محلی انجام می شود.

توجه: برای اجرای آنتی ویروس اسکن، دستگاه باید با Comodo Client Security نصب شود.

1. وضعیت اسکن آنتی ویروس Endpoint را در ITSM مشاهده کنید

مرحله 1: برنامه Comodo Client Security را در نقطه پایانی باز کنید.

مرحله 2: دکمه اسکن را انتخاب کنید، روی آن هر گزینه اسکن را برای انجام آن انتخاب کنید. اسکن پس از فشار دادن دکمه اسکن روی برنامه شروع می شود. به عنوان مثال: اسکن سریع،

کاربران قادر به پیگیری برنامه در پورتال هستند. هنگامی که اسکن یک نقطه پایانی شروع می شود، وضعیت اسکن آنتی ویروس در پورتال به اسکن تغییر خواهد کرد.

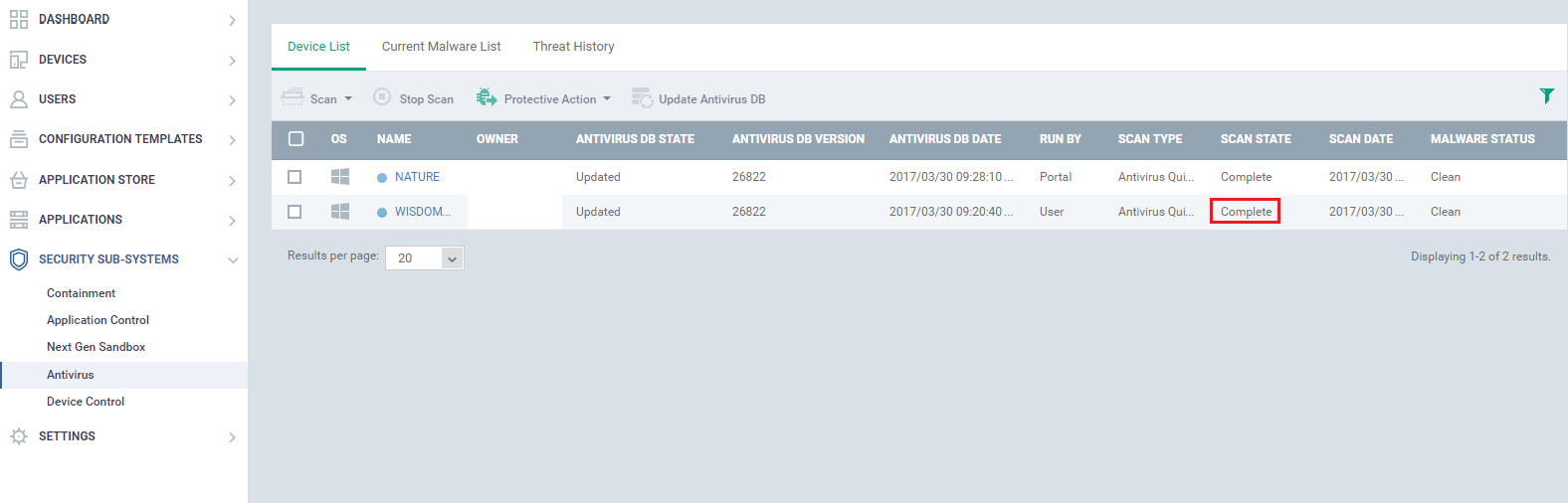

مرحله 3: در تکمیل موفقیت آمیز فرآیند اسکن، در نقطه پایانی به عنوان وضعیت پایان اسکن نشان داده می شود.

در پورتال، وضعیت وضعیت اسکن پس از اتمام اسکن آنتی ویروس در نقطه پایانی به کامل تغییر کرد.

کاربران می توانند در صورت لزوم اسکن را متوقف کنند. می توان آن را به عنوان اسکن در نقطه پایانی اعلام کرد.

این فرآیند در پورتال به عنوان لغو در وضعیت اسکن اعلام شده است.

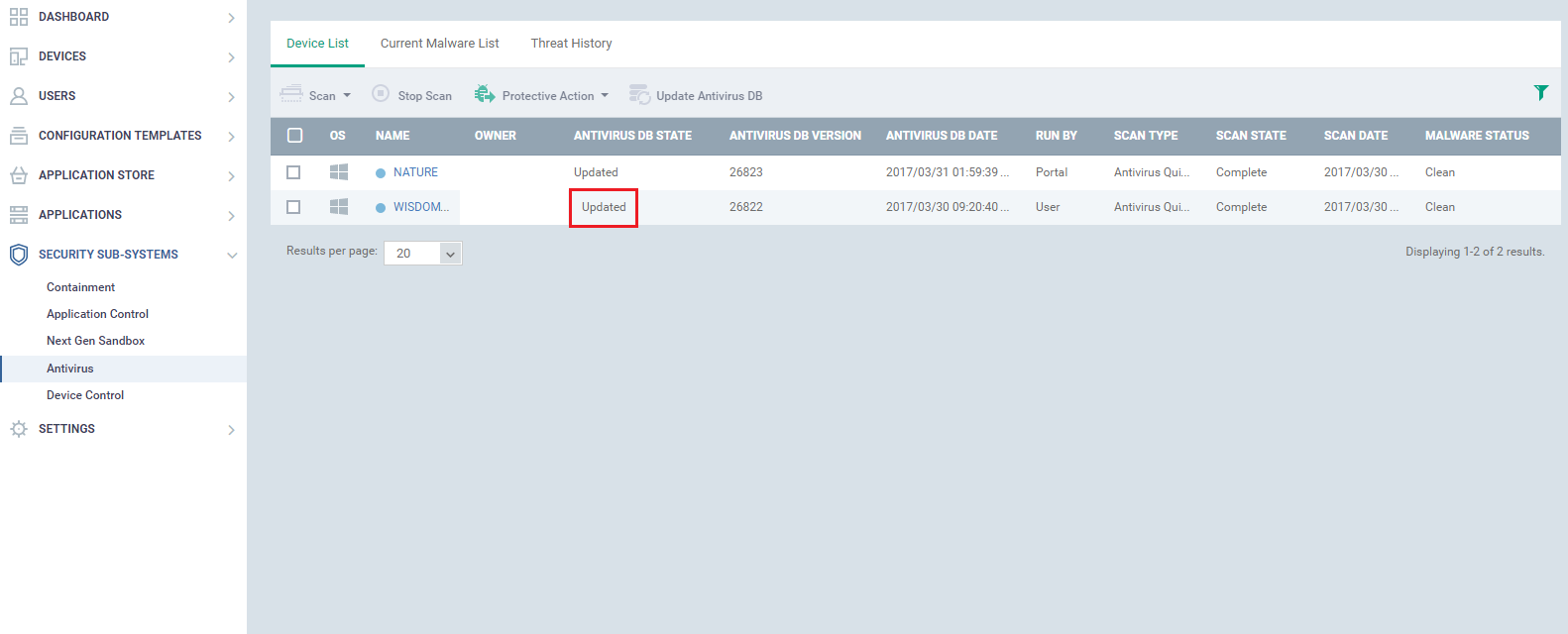

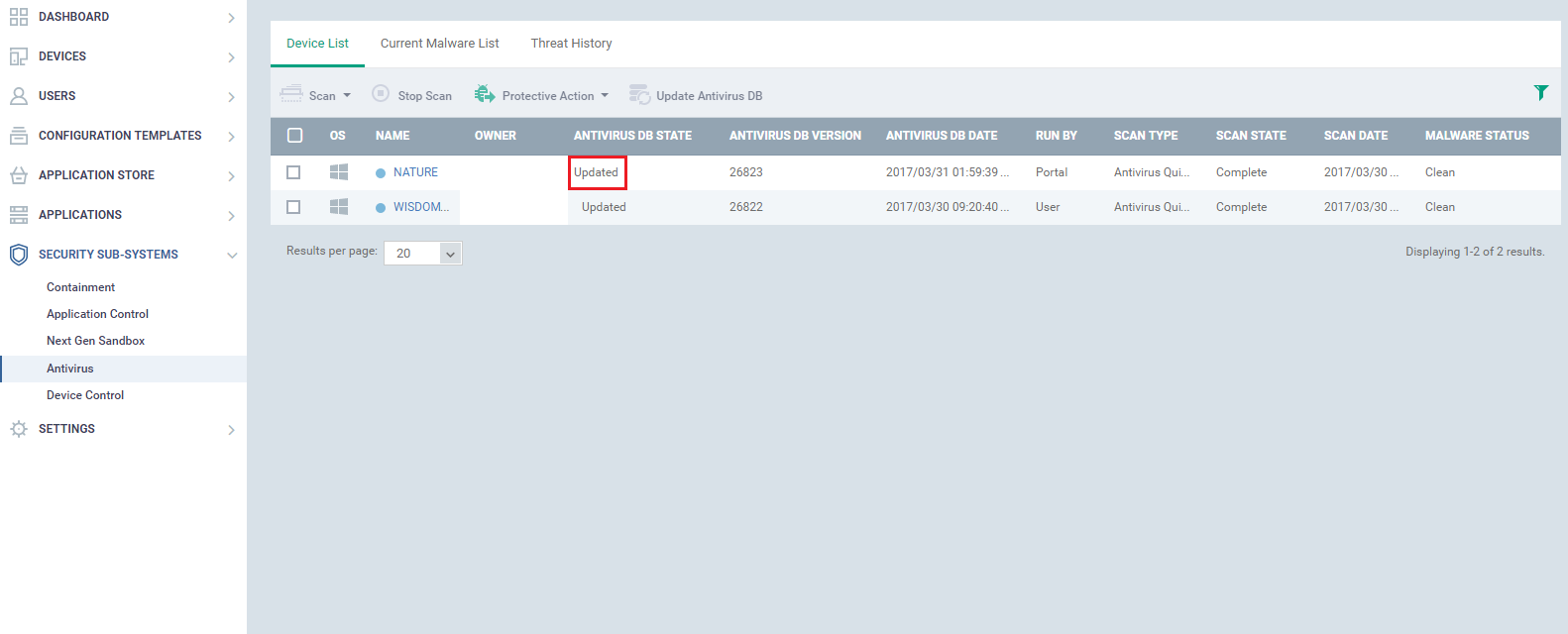

کاربران می توانند پایگاه داده را با انتخاب دکمه "به روز رسانی" در نقطه پایانی به روز کنند. در به روز رسانی کامل فرآیند اسکن آنتی ویروس در پورتال ITSM به روز می شود.

2. اقدامات سریع بر روی آنتی ویروس Endpoint از پورتال ITSM

مرحله 1: به ITSM > SECURITY SUB-SYSTEMS > «Antivirus» بروید و «Device» را در «فهرست دستگاه» انتخاب کنید تا اسکن آنتی ویروس انجام شود.

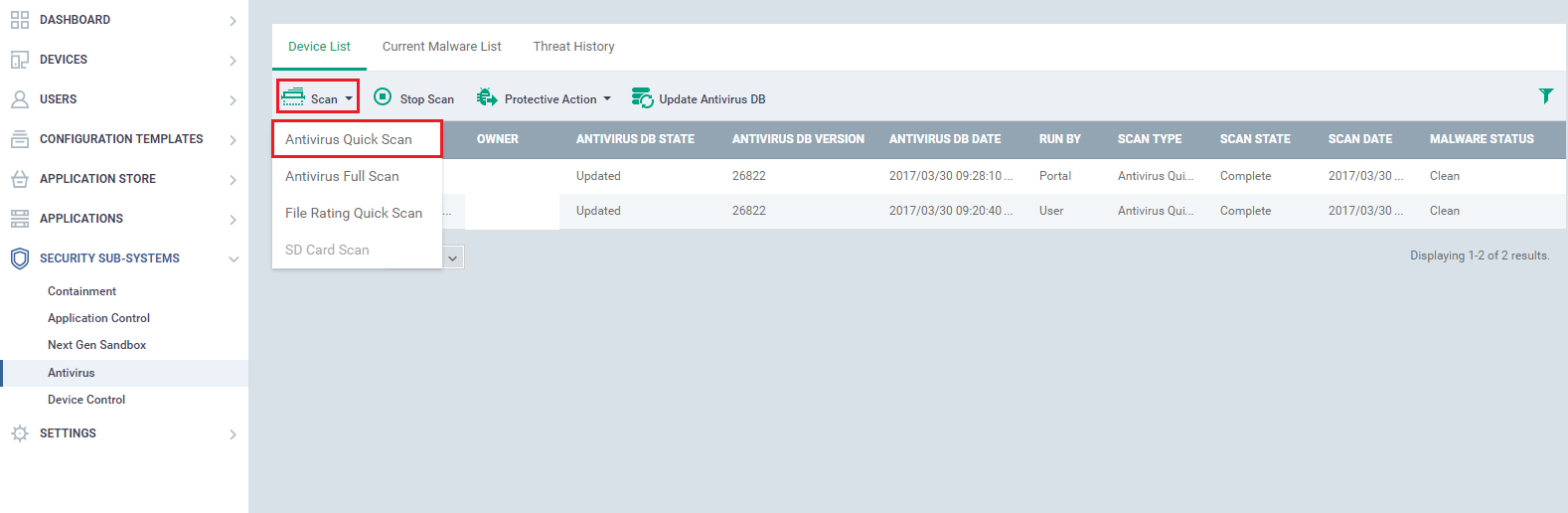

مرحله 2: نوع اسکن را برای انجام در دستگاه انتخاب کنید. با فشردن گزینه اسکن دستور درخواست اسکن به دستگاه انتخابی ارسال می شود. سپس وضعیت اسکن به دستور ارسال شده تغییر می کند و شروع به انجام اسکن می کند. به عنوان مثال: اسکن سریع آنتی ویروس،

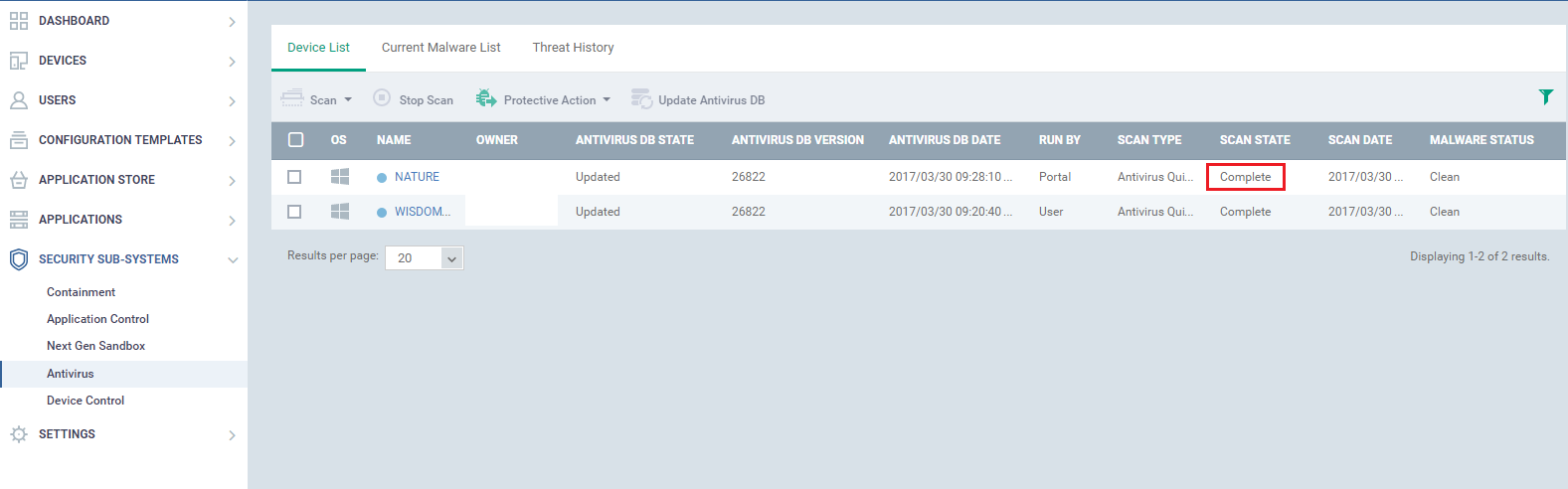

مرحله 3: با تکمیل اسکن، وضعیت اسکن به کامل تغییر می کند.

مرحله 4: کاربران می توانند با فعال کردن DB آنتی ویروس به روز رسانی با انتخاب دستگاه خاص، اسکن را به روز کنند. و سپس پایگاه داده به روز می شود.

مرحله 5: کاربر می تواند اسکن را در صورت لزوم متوقف کند.

نحوه فیلتر کردن فایل هایی که در هیچ نقطه پایانی وجود ندارند

فایل(های) پاک شده که داده های قدیمی و غیر ضروری را برای همیشه از نقاط پایانی حذف می کنند. کلاینتهای امنیتی ویندوز اکنون فایلهای پاکسازی شده خودکار را در ITSM بهروزرسانی میکنند. مدیر می تواند فایل پاک شده را با این ویژگی جدید حفظ کند.

مرحله 1: روی منوی 'SECURITY SUB-SYSTEMS' و سپس روی "Application Control" از منوی کشویی کلیک کنید. تمام انواع فایل ها (معتمد، مخرب، ناشناس و هیچکدام) موجود در نقاط پایانی را فهرست می کند.

مرحله 2: فایل های پاک شده را مشاهده کنید.

روی گزینه «فیلتر» در بالا سمت راست کلیک کنید. کادر "نمایش فایل(های) پاک شده" را انتخاب کنید و روی دکمه "اعمال" کلیک کنید. تمام فایل های پاک شده را با جزئیات نوع، رتبه بندی Comodo و رتبه مدیریت لیست می کند.

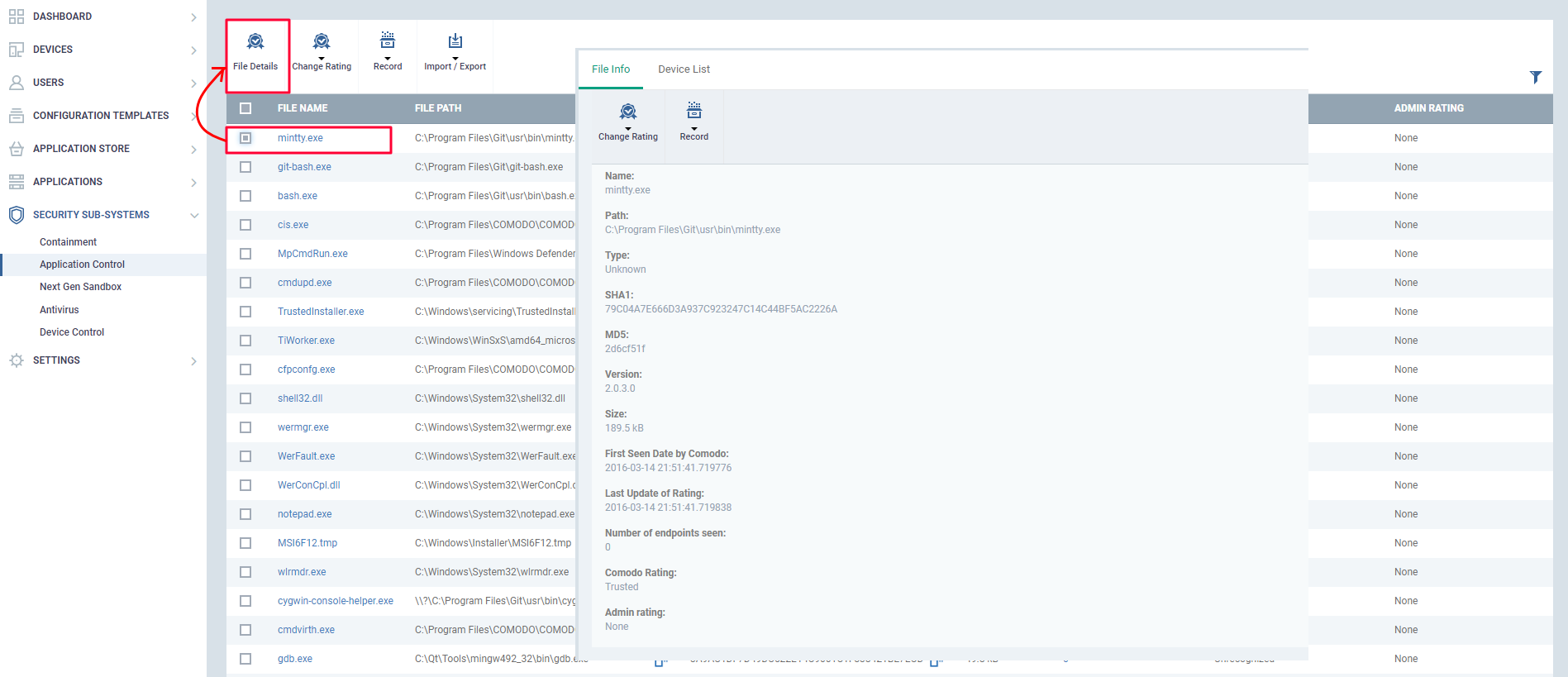

مرحله 3: برای دریافت جزئیات فایل. فایل را انتخاب کنید و سپس روی دکمه "جزئیات فایل" کلیک کنید. جزئیات فایل مانند نسخه، مسیر فایل و غیره و لیست دستگاه را نیز نمایش می دهد.

مرحله 4: اگر هر یک از فایل های پاک شده دارای رفتار مخرب یا قابل اعتماد یا ناشناخته باشد، رتبه مدیریت آن را می توان تغییر داد.

فایل مناسب را از لیست انتخاب کنید و سپس روی گزینه Change Rating کلیک کنید و نرخ مناسب را انتخاب کنید. در نهایت رتبه مدیریت فایل تغییر می کند.

نحوه مشاهده تمام لیست رایج فایل ها با احکام بیش از "فهرست فایل"

مدیران میتوانند پیشنمایش همه فهرست رایج فایلها را با احکام در برگه «فهرست فایل» در زیر سیستمهای امنیتی> منوی کنترل برنامه مشاهده کنند. برگه های ناشناس، قابل اعتماد و مخرب با هم ادغام می شوند که به مدیران اجازه می دهد تا تمام لیست رایج احکام پرونده را در یک منوی یکپارچه نظارت کنند.

مرحله 1: به "Security Sub-SYSTEMS" -> "Application Control" بروید. تمام فایل های رایج را به صورت لیستی تحت دسته بندی هایی مانند قابل اعتماد، مخرب، ناشناس نمایش می دهد.

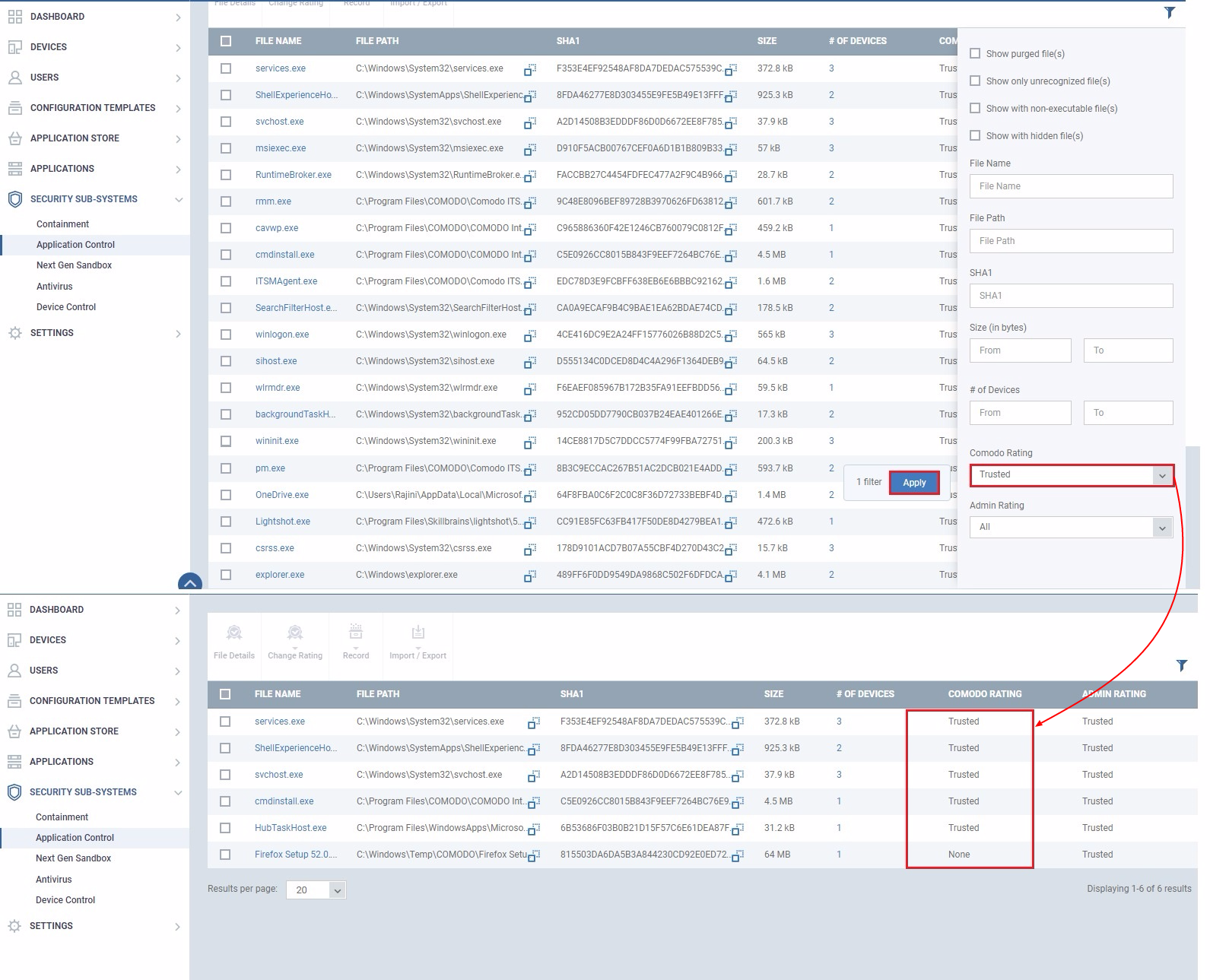

مرحله 2: برای مشاهده فایلهای مورد اعتماد تحت رتبهبندی Comodo از فیلتر «Comodo Rating» استفاده کنید.

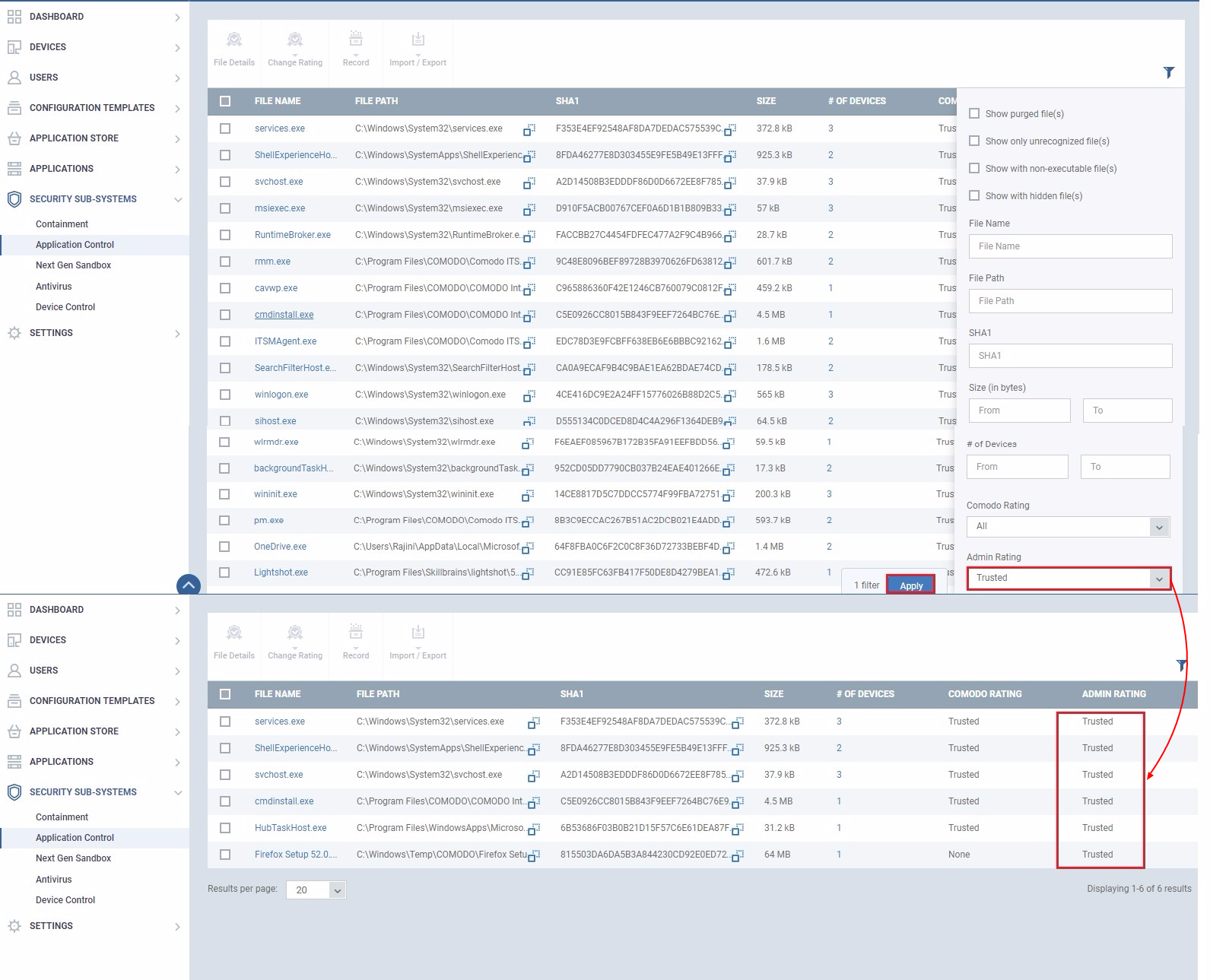

برای مشاهده فایل های مورد اعتماد تایید شده توسط ادمین را می توان با استفاده از فیلتر 'Admin Rating' فیلتر کرد.

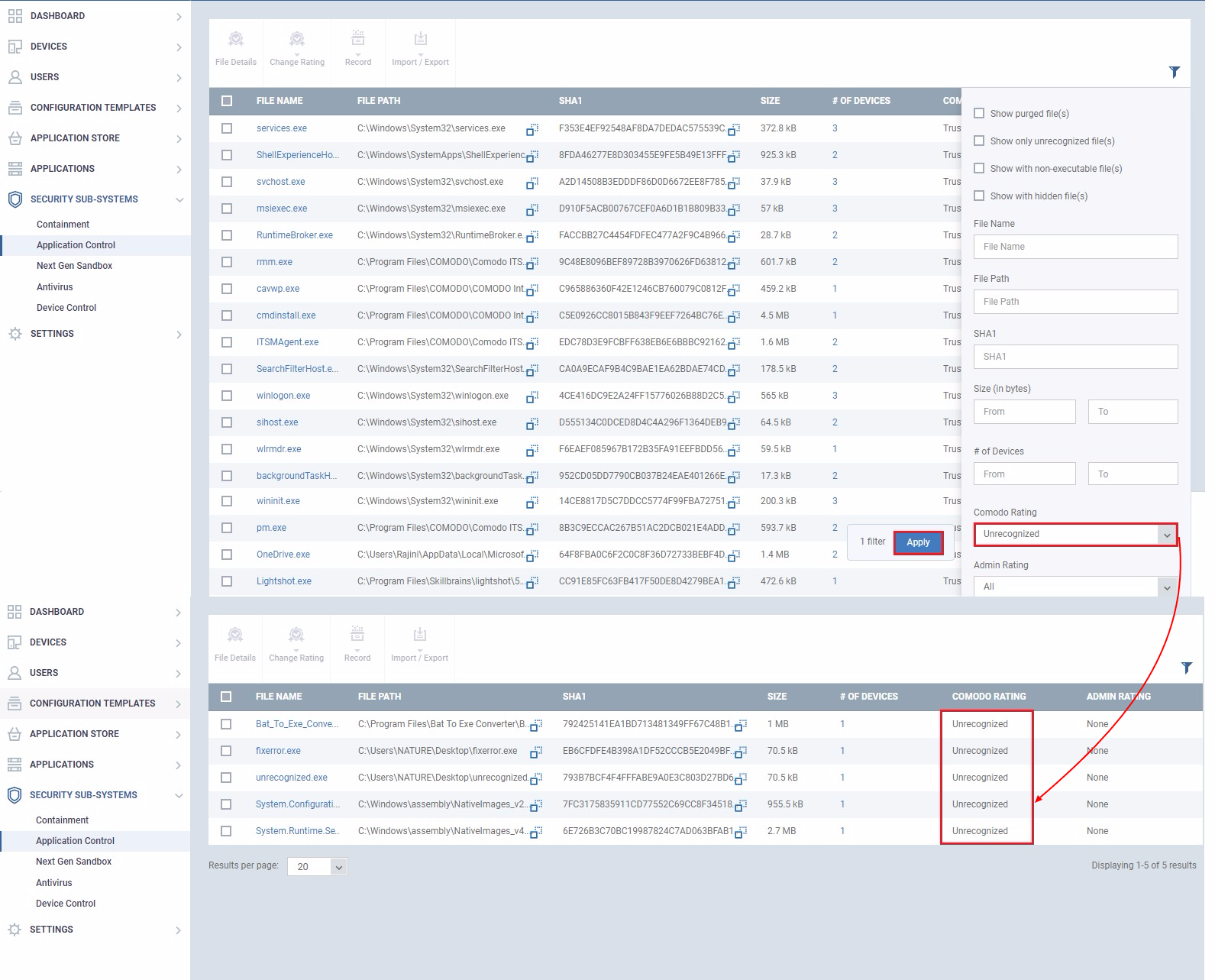

مرحله 3: برای مشاهده فایلهای ناشناخته در لیست فایلهای رایج، از فیلتر Comodo Rating استفاده کنید.

فایلهای ناشناخته بر اساس رتبهبندی ادمین را میتوان به این صورت فیلتر کرد،

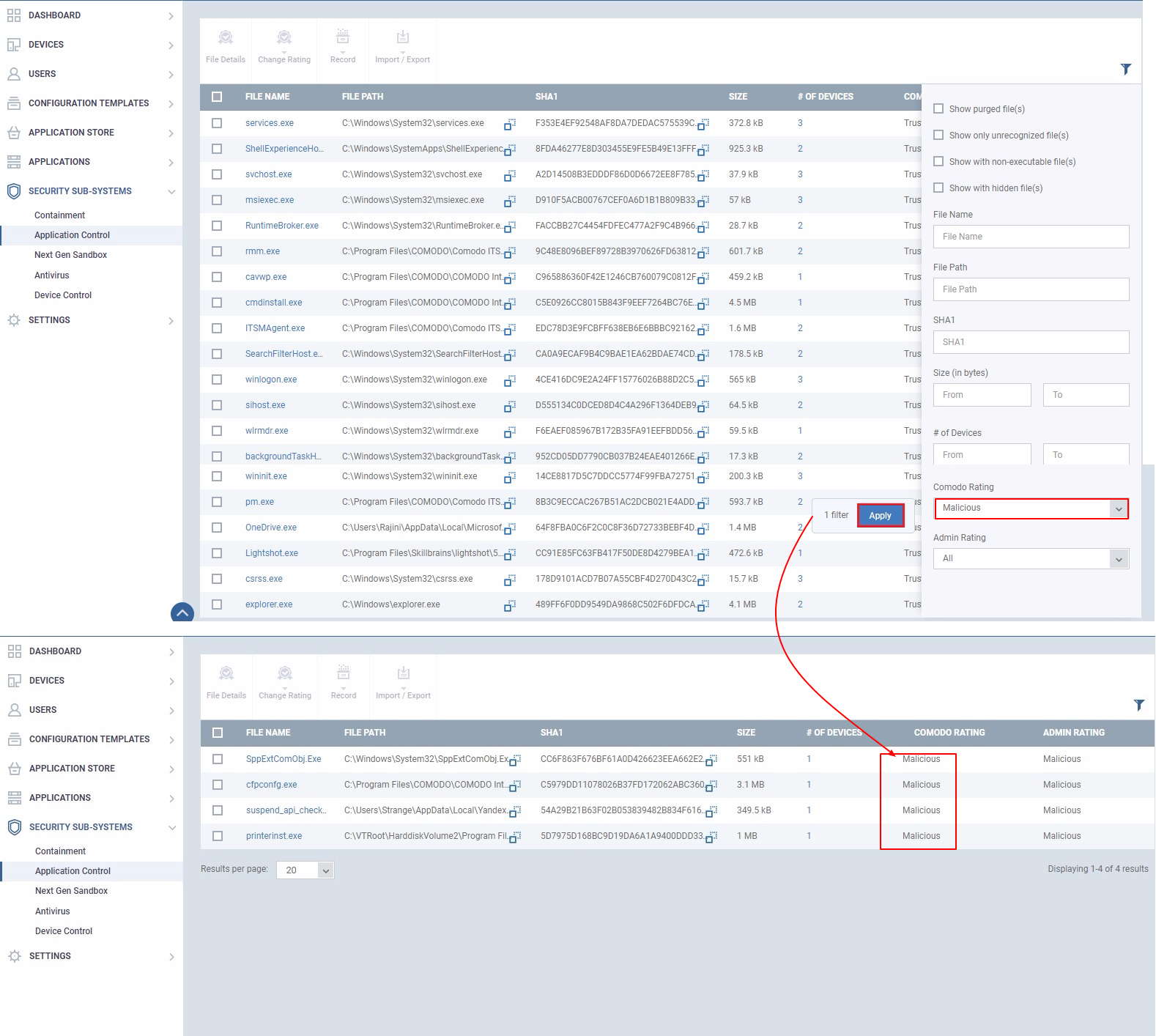

مرحله 4: به همین ترتیب فایل های مخرب نیز می توانند به عنوان یک لیست در رتبه بندی Comodo دیده شوند.

فایل های مخرب تایید شده توسط مدیر تحت رتبه بندی مدیر نشان داده می شوند،

آزمایش رایگان را شروع کنید کارت امتیازی امنیتی فوری خود را به صورت رایگان دریافت کنید

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- منبع: https://blog.comodo.com/it-management/comodo-one-viewing-security-systems-itsm/

- :است

- 1

- a

- قادر

- درباره ما

- دسترسی

- اقدامات

- مدیر سایت

- مزیت - فایده - سود - منفعت

- پس از

- معرفی

- اجازه می دهد تا

- و

- اندروید

- آنتی ویروس

- کاربرد

- درخواست

- مناسب

- تایید کرد

- هستند

- AS

- At

- در دسترس

- مستقر

- BE

- میان

- بلاگ

- جعبه

- جعبه

- دکمه

- by

- CAN

- دسته

- معین

- بررسی

- را انتخاب کنید

- برگزیده

- طبقه بندی

- کلیک

- مشتری

- مشتریان

- COM

- مشترک

- کامل

- اتمام

- تکرار

- مهار

- کنترل

- داده ها

- پایگاه داده

- تاریخ

- جزئیات

- دقیق

- جزئیات

- کشف

- دستگاه

- دستگاه ها

- گفتگو

- نمایش دادن

- صفحه نمایش

- آیا

- قطره

- هر دو

- را قادر می سازد

- را قادر می سازد

- نقطه پایانی

- وارد

- محیط

- و غیره

- واقعه

- مثال

- ویژگی

- پرونده

- فایل ها

- پر کردن

- فیلتر

- فیلترها برای تصفیه آب

- سرانجام

- نام خانوادگی

- بار اول

- برای

- فرم

- رایگان

- از جانب

- دریافت کنید

- دادن

- Go

- مخلوط

- آیا

- اینجا کلیک نمایید

- تاریخ

- HTTPS

- ICON

- شناسایی

- شناسایی می کند

- in

- اطلاعات

- اطلاعات

- نصب شده

- فوری

- IT

- ITS

- JPG

- نگاه داشتن

- نام

- فهرست

- ذکر شده

- محلی

- مک

- دستگاه

- ماشین آلات

- حداکثر عرض

- ذکر شده

- فهرست

- مانیتور

- بیش

- نام

- لازم

- جدید

- مشاهده کردن

- of

- قدیمی

- on

- ONE

- باز کن

- گزینه

- OS

- OS X

- بسته

- ویژه

- مسیر

- انجام

- انجام

- به طور دائم

- پی اچ پی

- افلاطون

- هوش داده افلاطون

- PlatoData

- پورتال

- پیش نمایش

- روند

- مشخصات

- برنامه ها

- محفوظ

- ارائه

- فراهم می کند

- سریع

- نرخ

- رتبه

- به طور منظم

- دور

- دسترسی از راه دور

- برداشتن

- حذف شده

- درخواست

- نتیجه

- نگه داشتن

- قوانین

- دویدن

- در حال اجرا

- s

- اسکن

- پویش

- کارت امتیازی

- بخش

- تیم امنیت لاتاری

- انتخاب

- تنظیم

- نشان

- نشان داده شده

- شروع می شود

- دولت

- وضعیت

- توقف

- موفق

- چنین

- سیستم های

- که

- La

- تهدید

- تهدید

- از طریق

- زمان

- به

- بالا

- مسیر

- مورد اعتماد

- زیر

- یکپارچه

- بروزرسانی

- به روز شده

- به روز رسانی

- استفاده کنید

- کاربر

- کاربران

- ارزش

- نسخه

- چشم انداز

- غربی

- که

- اراده

- پنجره

- با

- X

- شما

- زفیرنت