MITRE، با همکاری محققان سه سازمان دیگر، این هفته پیشنویس چارچوب جدید مدلسازی تهدید را برای سازندگان دستگاههای تعبیهشده مورد استفاده در محیطهای زیرساختی حیاتی منتشر کرد.

هدف از مدل جدید تهدید EMB3D این است که به سازندگان دستگاهها درک مشترکی از آسیبپذیریهای موجود در فناوریهایشان که حملات هدف قرار میدهند، بدهد – و مکانیسمهای امنیتی برای رفع این نقاط ضعف.

مدل تهدید EMB3D

ماری استنلی کالینز، مدیر بخش MITRE میگوید: «EMB3D برای کمک به فروشندگان و OEMهای [دستگاههای تعبیهشده] در ایجاد امنیت در نظر گرفته شده است. کاهشها بر روی کارهایی که باید در طول طراحی دستگاه انجام شود، متمرکز شدهاند، نه اینکه توسط مالک دارایی بر روی آنها انجام شود.» او میگوید، با این حال، صاحبان داراییها و محققان امنیتی میتوانند از آن برای ارزیابی و ارزیابی امنیت یک دستگاه با بررسی تهدیدات احتمالی و اقدامات کاهشی استفاده کنند.

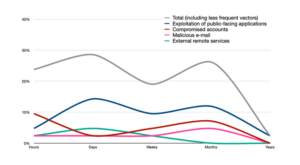

دستگاههای تعبیهشده در محیطهای ICS و OT به دلیل فقدان نسبی امنیت مناسب و تست ناکافی آسیبپذیری، هدف جذابی برای مهاجمان هستند. تحقیق کنید که شبکه های Nozomi در اوایل سال جاری منتشر شد، نشان داد که عوامل تهدید حملاتی را که این دستگاهها را هدف قرار میدهند در سال گذشته افزایش دادهاند، بهویژه در بخشهایی مانند غذا و کشاورزی، شیمیایی، تصفیه آب و تولید. در طول سال گذشته نیز افزایش مستمری داشته است مشاوره و راهنمایی از آژانس امنیت سایبری و امنیت زیرساخت ایالات متحده (CISA) مربوط به تهدیدات برای محیط های ICS و OT.

کالینز میگوید: «امنیت بسیاری از دستگاههای تعبیهشده که برای پشتیبانی از زیرساختهای حیاتی استفاده میشوند، همگام با تهدیدات مشاهدهشده نیست. "بسیاری از صاحبان دارایی ... اغلب درک کافی در مورد دستگاه های خود برای کاهش کافی این خطرات ندارند."

معادل سیستم تعبیه شده ATT&CK و CWE؟

EMB3D معادل سیستم جاسازی شده دیگر مدلها و چارچوبهای تهدید MITER است که به طور گسترده مورد استفاده قرار میگیرد، مانند ATT&CK و کاتالوگ Common Weakness Enumeration (CWE). همانطور که ATT&CK به مدافعان واژگان مشترکی برای تاکتیکها، تکنیکها و رویههای عامل تهدید میدهد و CWE یک راه استاندارد برای دستهبندی و توصیف آسیبپذیریهای سختافزاری و نرمافزاری ارائه میدهد، EMB3D یک پایگاه دانش مرکزی از تهدیدات برای دستگاههای تعبیهشده فراهم میکند.

کالینز میگوید: «EMB3D مخزن واحدی از تهدیدات شناختهشده، ویژگیهای دستگاهی که در برابر آن تهدید آسیبپذیر هستند و اقدامات کاهشدهنده کلیدی لازم برای مقابله با این خطر فراهم میکند. چنین اطلاعاتی حیاتی است زیرا در سطح بالا، دستگاههای تعبیهشده دارای تهدیدات متمرکز بر سختافزار و سفتافزار نسبت به تهدیدات معمولی فناوری اطلاعات هستند. کالینز خاطرنشان می کند، آنها همچنین دارای فناوری های منحصر به فردی هستند، مانند آن هایی که برای اجرای منطق سفارشی، مانند کنترل کننده های منطقی قابل برنامه ریزی.

او میگوید در حالی که فروشندگان دستگاههای جاسازی شده اغلب مدلسازی تهدید را بهعنوان روشی برای شناسایی مکانیسمهای امنیتی در یک دستگاه انجام میدهند، تهدیدات علیه دستگاهها بهطور مداوم با افزایش حملات و تحقیقات آسیبپذیری در حال تغییر هستند. کالینز می افزاید: «ردیابی همه این تهدیدها و شناسایی اقدامات کاهشی لازم برای محافظت در برابر آنها برای یک تیم امنیتی محصول دشوار است. EMB3D مکانیزم یکنواختی را برای ردیابی و برقراری ارتباط تهدیدات و مکانیسمهای امنیتی مرتبط در یک دستگاه تعبیه شده فراهم میکند.

MITER و محققان ONE Gas، Red Balloon Security، و Narf Industries که EMB3D را توسعه دادند، با بررسی منابع متعدد، از جمله تکنیکهای ATT&CK، تحقیقات، اثبات اثبات مفهوم و آسیبپذیریهای کشف شده در دستگاههای تعبیهشده، تهدیداتی را برای سیستمهای جاسازی شده شناسایی کردند. مانند ATT&CK و CWE، نگهبانان EMB3D همچنان تهدیدات و اقدامات کاهشی جدیدی را به پایگاه دانش اضافه می کنند. و همانطور که با مدل های تهدید قبلی، EMB3D نیز یک منبع جامعه عمومی خواهد بود که ذینفعان امنیتی می توانند در آن اضافه شده و تجدید نظر کنند.

MITER گفت: «با این اطلاعیه، درخواستی برای اقدام به فروشندگان، صاحبان دارایی، محققان و دانشگاهیان علاقه مند می شود تا این چارچوب را قبل از انتشار عمومی رسمی آن در اوایل سال 2024 بررسی کنند.

معامله بزرگ برای امنیت جاسازی شده

کریس گرو، مدیر استراتژی امنیت سایبری در Nozomi Networks، میگوید EMB3D میتواند یکی دیگر از تغییرات بازی شبیه به MITER ATT&CK برای امنیت دستگاههای جاسازی شده باشد. گرو میگوید: «آنچه در مورد EMB3D هیجانانگیز است این است که چگونه قرار است بهترین بخشهای چارچوبهای موجود را بگیرد و آنها را در دنیای سیستمهای جاسازی شده اعمال کند». "این یک معامله بزرگ برای امنیت سایبری امروز است، جایی که سیستم های تعبیه شده چالش های منحصر به فرد خود را دارند - کاملاً متفاوت از فناوری اطلاعات و در عین حال حیاتی تر."

Grove EMB3D را منبع مفیدی برای صاحبان دارایی های کوچک می داند که ممکن است همیشه منابع لازم برای مقابله با تهدیدات را به تنهایی نداشته باشند. EMB3D مانند یک نقشه راه است که ناوبری امنیت سایبری را بسیار ساده تر می کند. او پیشبینی میکند که شرکتهای کوچکتر، که ممکن است از ابزارهای امنیتی سفارشیسازی شده برخوردار نباشند، این امر بهویژه مفید خواهد بود.

در عین حال، شرکتهای بزرگتر نیز میتوانند سود ببرند، زیرا میتواند آنها را از دردسر و هزینه توسعه معیارها و اقدامات امنیتی خود نجات دهد. Grove می گوید: «EMB3D یک روش استاندارد و کارآمد برای مدیریت خطرات امنیت سایبری ارائه می دهد. این فقط یافتن مشکلات نیست؛ این در مورد ایجاد امنیت در دستگاه ها از همان ابتدا است."

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.darkreading.com/ics-ot-security/mitre-debuts-ics-cyber-threat-modeling-embedded-systems

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 2024

- 7

- a

- درباره ما

- دانشگاهیان

- مطابق

- عمل

- بازیگران

- اضافه کردن

- اضافات

- نشانی

- خطاب به

- می افزاید:

- به اندازه کافی

- در برابر

- نمایندگی

- کشاورزی

- معرفی

- همچنین

- همیشه

- an

- و

- و زیرساخت

- خبر

- دیگر

- درخواست

- هستند

- AS

- ارزیابی کنید

- دارایی

- مرتبط است

- At

- حمله

- جالب

- پایه

- BE

- زیرا

- بوده

- قبل از

- بودن

- سود

- بهترین

- بزرگ

- ساختن

- بنا

- by

- صدا

- CAN

- کاتالوگ

- مرکزی

- چالش ها

- شیمیایی

- همکاری

- می آید

- مشترک

- ارتباط

- انجمن

- شرکت

- به طور مستمر

- کمک

- میتوانست

- بحرانی

- زیرساخت های بحرانی

- سفارشی

- سفارشی

- امنیت سایبری

- مقدار

- آغاز بکار

- مدافعان

- بخش

- توصیف

- طرح

- توسعه

- در حال توسعه

- دستگاه

- دستگاه ها

- مختلف

- مشکل

- مدیر

- کشف

- انجام شده

- پیش نویس

- در طی

- پیش از آن

- در اوایل

- موثر

- جاسازی شده

- ظهور

- محیط

- معادل

- به خصوص

- ارزیابی

- در حال تحول

- مهیج

- اجرا کردن

- وجود داشته باشد

- موجود

- پیدا کردن

- پیدا کردن

- متمرکز شده است

- غذا

- غذا و کشاورزی

- برای

- چارچوب

- چارچوب

- از جانب

- تغییر دهنده ی بازی

- GAS

- دادن

- می دهد

- هدف

- دسته

- سخت افزار

- آیا

- he

- کمک

- مفید

- زیاد

- چگونه

- اما

- HTTPS

- شناسایی

- شناسایی

- in

- مشمول

- از جمله

- افزایش

- لوازم

- اطلاعات

- شالوده

- مورد نظر

- علاقه مند

- به

- IT

- ITS

- JPG

- تنها

- نگاه داشتن

- نگهداری

- کلید

- دانش

- شناخته شده

- عدم

- بزرگتر

- سطح

- پسندیدن

- احتمالا

- منطق

- خیلی

- لوکس

- سازندگان

- باعث می شود

- مدیر

- تولید

- بسیاری

- معیارهای

- مکانیزم

- مکانیسم

- روش

- متریک

- قدرت

- کاهش

- مدل

- مدل سازی

- مدل

- بیش

- پیمایش

- لازم

- شبکه

- جدید

- یادداشت

- متعدد

- of

- پیشنهادات

- رسمی

- غالبا

- on

- ONE

- سازمان های

- دیگر

- روی

- خود

- مالک

- صاحبان

- سرعت

- ویژه

- بخش

- گذشته

- انجام

- مربوط

- افلاطون

- هوش داده افلاطون

- PlatoData

- پیش بینی می کند

- در حال حاضر

- قبلی

- مشکلات

- روش

- محصول

- قابل برنامه ریزی

- مناسب

- املاک

- محافظت از

- فراهم می کند

- عمومی

- کاملا

- نسبتا

- قرمز

- نسبی

- آزاد

- منتشر شد

- مخزن

- تحقیق

- محققان

- منابع

- منابع

- این فایل نقد می نویسید:

- بازبینی

- تجدید نظر

- خطر

- خطرات

- نقشه راه

- s

- سعید

- همان

- ذخیره

- می گوید:

- بخش ها

- تیم امنیت لاتاری

- او

- باید

- نشان داد

- ساده تر

- تنها

- کوچک

- کوچکتر

- نرم افزار

- منابع

- سهامداران

- استاندارد

- استنلی

- شروع

- ثابت

- استراتژی

- چنین

- پشتیبانی

- مفروض

- سطح

- سیستم

- سیستم های

- برخورد با

- تاکتیک

- گرفتن

- هدف

- هدف گذاری

- تیم

- تکنیک

- فن آوری

- تست

- نسبت به

- که

- La

- جهان

- شان

- آنها

- آنجا.

- اینها

- آنها

- این

- این هفته

- در این سال

- کسانی که

- تهدید

- بازیگران تهدید

- تهدید

- سه

- زمان

- به

- امروز

- هم

- مسیر

- پیگردی

- رفتار

- نوعی

- درک

- منحصر به فرد

- us

- استفاده کنید

- استفاده

- فروشندگان

- آسیب پذیری ها

- آسیب پذیری

- آسیب پذیر

- آب

- مسیر..

- ضعف

- هفته

- خوب

- چی

- که

- WHO

- به طور گسترده ای

- اراده

- با

- جهان

- سال

- هنوز

- زفیرنت