![S3 Ep130: درهای گاراژ را باز کنید، HAL [صوتی + متن] S3 Ep130: درهای ورودی گاراژ را باز کنید، HAL [صوت + متن] PlatoBlockchain Data Intelligence. جستجوی عمودی Ai.](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep130-open-the-garage-bay-doors-hal-audio-text.png)

من متاسفم، دیو، می ترسم ... متاسفم، اشتباه من، من می توانم آن را به راحتی انجام دهم

پخش کننده صوتی زیر نیست؟ گوش بده مستقیما در Soundcloud

با داگ آموت و پل داکلین. موسیقی مقدماتی و بیرونی توسط ادیت ماج.

شما می توانید به ما گوش دهید Soundcloud, پادکست های اپل, پادکست های Google, Spotify, Stitcher به و هر جایی که پادکست های خوب پیدا می شود. یا فقط رها کنید URL فید RSS ما به پادکچر مورد علاقه شما

رونوشت را بخوانید

DOUG وصله های فراوان، درهای گاراژ متصل، و خرابی مادربرد.

همه اینها و بیشتر در پادکست Naked Security.

[مودم موزیکال]

به پادکست خوش آمدید، همه.

من داگ آموت هستم. او پل داکلین است.

پل، شما چطور؟

کوبیدن من هنوز هم سعی می کنم زمانی را که شما گفتید "درهای گاراژ متصل" را درک کنم، داگ.

زیرا این اتصال در مقیاسی کاملاً جدید است!

DOUG آه بله!

چه اتفاقی می افتد اشتباه باشد؟

وارد آن می شویم…

ما دوست داریم نمایش را با بخش This Week in Tech History شروع کنیم.

ما گزینه های زیادی داریم... امروز ما چرخ را می چرخانیم.

این هفته چه اتفاقی افتاد؟

اولین انسان در فضا، یوری گاگارین، در سال 1961; رونالد وین اپل را ترک می کند و سهام خود را به قیمت 800 دلار در سال 1976 می فروشد - احتمالاً در آنجا کمی پشیمان است. جوانه زدن COBOL در سال 1959. اولین پرتاب شاتل فضایی در سال 1981. ماموریت نجات آپولو 13 در سال 1970. متالیکا از Napster در سال 2000 شکایت کرد. و اولین نمایشگاه کامپیوتر ساحل غربی در سال 1977.

بیایید جلوتر برویم و چرخ را اینجا بچرخانیم و ببینیم کجا فرود می آییم.

[FX: WHEEL of Fortune]

کوبیدن [تشویق چرخ] COBOL، COBOL، COBOL!

[FX: چرخ آهسته و متوقف می شود]

DOUG و COBOL گرفتیم!

تبریک می گویم، پل - کار خوبی است.

این هفته، در سال 1959، جلسه ای برگزار شد، و در آن جلسه تعدادی از پیشگامان محاسبات بسیار مهم و تاثیرگذار بودند که در مورد ایجاد یک زبان برنامه نویسی مشترک و مناسب برای کسب و کار بحث کردند.

یک و تنها گریس هاپر پیشنهاد کرد که وزارت دفاع ایالات متحده بودجه چنین زبانی را تامین کند.

و، خوشبختانه، یک مدیر محاسبات وزارت دفاع آمریکا در همان جلسه بود، از این ایده خوشش آمد و موافقت کرد که آن را تامین کند.

و با آن، COBOL متولد شد، پل.

کوبیدن بله!

COBOL: زبان تجاری متداول.

و از چیزی به نام CODASYL بیرون آمد.

[خنده] این مخفف برای شروع/پایان دادن همه کلمات اختصاری است: کنفرانس/کمیته زبان های سیستم های داده.

اما این ایده جالبی بود که البته چندین بار، به ویژه با جاوا اسکریپت در مرورگر، دایره کاملی پیدا کرده است.

زبانی مانند FORTRAN (ترجمه فرمول) در آن زمان برای محاسبات علمی بسیار محبوب بود.

اما هر شرکت، هر کامپایلر، هر گروه کوچکی از برنامه نویسان نسخه مخصوص به خود را از FORTRAN داشتند که بهتر از بقیه بود.

و ایده COBOL این بود: «آیا خوب نیست اگر میتوانستید کد را بنویسید، و سپس میتوانید آن را به هر کامپایلر سازگار در هر سیستمی ببرید، و کد، در محدودههای سیستم، یکسان عمل میکند. ؟"

بنابراین، این راهی برای ارائه یک زبان cmmon و تجاری محور بود... دقیقاً همانطور که از نام آن پیداست.

DOUG دقیقا!

خوش نام!

بسیار خوب، ما راه درازی را پیموده ایم (کار خوب، همه)، از جمله تا جدیدترین پچ سه شنبه.

ما یک روز صفر داریم. ما دو اشکال کنجکاو داریم. و ما حدود 90 اشکال دیگر داریم.

اما بیایید به چیزهای خوب برسیم، پل…

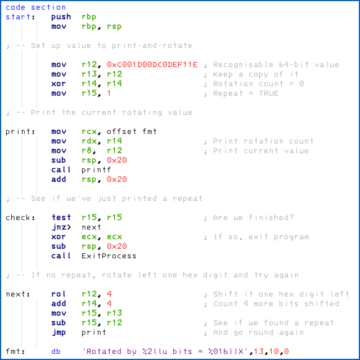

کوبیدن بله، بیایید روز صفر را که CVE-2023-28252 است، بکوبیم، اگر می خواهید آن را جستجو کنید.

زیرا بدیهی است که کلاهبرداران از قبل می دانند چگونه از آن بهره برداری کنند.

این یک باگ در بخشی از ویندوز است که قبلاً باگ هایی در آن دیده بودیم، یعنی درایور Common Log File System.

و این یک درایور سیستمی است که به هر سرویس یا برنامه ای در دستگاه شما اجازه می دهد تا ورود به سیستم (ظاهراً) را به روشی کنترل شده و ایمن انجام دهد.

شما گزارش های خود را می نویسید... آنها گم نمی شوند. هر کس روش خود را برای انجام آن اختراع نمی کند. آنها به درستی مهر زمانی می گیرند. آنها ثبت می شوند، حتی اگر بار سنگینی وجود داشته باشد. و غیره.

متأسفانه، درایوری که این گزارشها را پردازش میکند... اساساً کارهای خود را در زیر آن انجام میدهد SYSTEM حساب.

بنابراین، اگر اشکالی در آن وجود داشته باشد، وقتی چیزی را به گونهای ثبت میکنید که قرار نیست اتفاق بیفتد، معمولاً اتفاقی که میافتد این است که شما چیزی به نام Elevation of Privilege یا EoP دارید.

و کسی که لحظه ای پیش ممکن بود فقط یک GUEST کاربر به طور ناگهانی در حال اجرا در زیر است SYSTEM حساب، که اساساً به آنها کنترل کامل سیستم را می دهد.

آنها می توانند درایورهای دیگر را بارگیری و تخلیه کنند. آنها می توانند تقریباً به همه پرونده ها دسترسی داشته باشند. آنها می توانند از برنامه های دیگر جاسوسی کنند. آنها می توانند فرآیندها را شروع و متوقف کنند. و غیره

این 0 روز است.

فقط امتیاز گرفت مهم توسط مایکروسافت... من فرض میکنم چون اجرای کد از راه دور نیست، بنابراین نمیتواند توسط یک کلاهبردار برای هک کردن سیستم شما در وهله اول استفاده شود.

اما هنگامی که آنها وارد شدند، این باگ میتواند در تئوری (و در عمل، با توجه به اینکه روز O-day است)، توسط یک کلاهبردار که از قبل وارد شده است برای دریافت قدرتهای موثر بر روی رایانه شما استفاده شود.

DOUG و سپس، اگر Secure را از Secure Boot خارج کنید، چه چیزی می شود، Paul؟

فقط

کوبیدن "بوت"، فکر کنم؟

بله، این دو باگ هستند که به اندازه کافی من را مجذوب خود کردند تا بخواهم در مقاله امنیت برهنه روی آنها تمرکز کنم. (اگر می خواهید همه چیز را در مورد همه وصله ها بدانید، به news.sophos.com و گزارش SophosLabs در مورد این اشکالات را بخوانید.)

من اعداد را نمی خوانم، آنها در مقاله هستند ... هر دو با کلمات زیر تیتر شده اند: آسیب پذیری دور زدن ویژگی امنیتی Windows Boot Manager.

و من نحوه توصیف مایکروسافت را خواهم خواند:

مهاجمی که با موفقیت از این آسیبپذیریها سوء استفاده کرده باشد، میتواند Secure Boot را برای اجرای کدهای غیرمجاز دور بزند.

برای موفقیت، مهاجم یا به دسترسی فیزیکی یا امتیازات سرپرست نیاز دارد…

... که من تصور می کنم آنها ممکن است بتوانند از اشکالی که در ابتدا در مورد آن صحبت کردیم عبور کنند. [می خندد]

DOUG دقیقا منم داشتم به این فکر میکردم!

کوبیدن اما چیزی که در مورد "هی، بچه ها، نگران نباشید، آنها نیاز به دسترسی فیزیکی به کامپیوتر شما دارند"، به نظر من، کمی شاه ماهی قرمز است، داگ.

از آنجایی که کل ایده Secure Boot این است که از شما محافظت کند حتی در برابر افرادی که به رایانه شما دسترسی فیزیکی دارند، زیرا مواردی مانند حمله به اصطلاح "پاک کننده شیطانی" را متوقف می کند.

... جایی که شما به تازگی لپ تاپ خود را در اتاق هتل خود به مدت 20 دقیقه در حالی که مشغول صرف صبحانه هستید، رها کرده اید.

نظافتچی ها هر روز به اتاق های هتل می آیند. آنها قرار است آنجا باشند.

لپ تاپ شما آنجاست. این بسته است؛ فکر می کنید، "آنها رمز عبور را نمی دانند، بنابراین نمی توانند وارد سیستم شوند."

اما چه می شد اگر آنها فقط می توانستند درب را باز کنند، یک کلید USB را در آن بچسبانند و در حالی که تمیز کردن اتاق شما را کامل می کنند، آن را روشن کنند...

...بنابراین آنها نیازی به صرف هیچ زمانی برای انجام هک ندارند، زیرا این همه خودکار است.

لپ تاپ را ببندید؛ کلید USB را بردارید

اگر آنها بدافزاری را کاشته باشند چه؟

این همان چیزی است که در اصطلاح به عنوان a شناخته می شود بوت کیت.

نه یک روت کیت، حتی پایین تر از آن: یک کیت BOOT.

چیزی که در واقع بین زمانی که سیستم عامل اجرا می شود و خود ویندوز شروع به کار می کند، بر کامپیوتر شما تأثیر می گذارد.

به عبارت دیگر، زیربناهایی را که خود ویندوز امنیت بعدی را بر اساس آن قرار می دهد، کاملاً زیر و رو می کند.

به عنوان مثال، چه میشد اگر ضربههای کلید BitLocker شما را ثبت کرده بود، بنابراین اکنون رمز عبور را برای باز کردن قفل کل رایانه شما برای دفعه بعد میدانست؟

و کل ایده Secure Boot این است که می گوید: "خب، هر چیزی که به صورت دیجیتالی توسط کلیدی که از قبل در رایانه شما بارگذاری شده است (در آنچه ماژول پلتفرم مورد اعتماد نامیده می شود) امضا نشده باشد، هر کدی که کسی معرفی می کند، خواه این باشد. یک پاک کننده شیطانی یا یک مدیر فناوری اطلاعات با نیت خوب، به سادگی اجرا نمی شود.

اگرچه مایکروسافت فقط به این باگ ها امتیاز می دهد مهم از آنجایی که آنها اکسپلویتهای سنتی اجرای کد از راه دور شما نیستند، اگر من یک کاربر ویندوز با درایور روزانه بودم، فکر میکنم وصله میکردم، اگر فقط برای آنها باشد.

DOUG بنابراین، اکنون وصله کنید!

می توانید در مورد این موارد خاص بخوانید امنیت برهنه، و یک مقاله گسترده تر در مورد سوفوس نیوز که در مجموع 97 CVE که وصله شده اند را شرح می دهد.

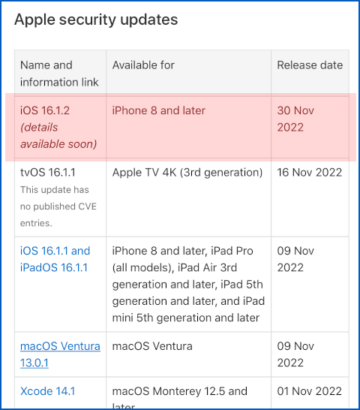

و بیایید در قطار پچ بمانیم، و در مورد اپل صحبت کنید، از جمله چند روز صفر، پل.

کوبیدن اینها در واقع روزهای صفر بودند که تنها مواردی بودند که در این آپدیت خاص منتشر شده توسط اپل وصله شدند.

مثل همیشه، اپل از قبل نمیگوید قرار است چه کاری انجام دهد، هیچ هشداری به شما نمیدهد، و نمیگوید چه کسی قرار است چه کاری را دریافت کند.

... درست در ابتدای آخر هفته عید پاک، این وصله ها را دریافت کردیم که یک WebKit یک روز صفر را پوشش می داد.

بنابراین، به عبارت دیگر، صرفاً نگاه کردن به یک وبسایت انفجاری میتواند اجرای کد از راه دور را دریافت کند، *و* یک اشکال در هسته وجود داشت که به این معنی بود که وقتی یک برنامه را pwn کردید، سپس میتوانید هسته را pwn کنید و اساساً آن را به دست بگیرید. کل دستگاه

که اساساً بوی این را می دهد: «هی، وب سایت دوست داشتنی من را مرور کن. اوه عزیزم. اکنون من نرم افزارهای جاسوسی را در سراسر تلفن شما دارم. و من فقط مرورگر شما را تسخیر نکرده ام، بلکه همه چیز را در اختیار گرفته ام.

و به روش واقعی اپل… در ابتدا، برای macOS 13 Ventura (آخرین نسخه macOS) و iOS و iPad OS 16 بهروزرسانیهایی در برابر هر دوی این باگها وجود داشت.

برای دو نسخه قدیمی macOS اصلاحات جزئی وجود داشت - اصلاحات WebKit وجود داشت، اما هیچ وصلهای برای آسیبپذیری سطح هسته وجود نداشت.

و اصلاً چیزی برای iOS و iPadOS 15 وجود نداشت.

آیا این بدان معناست که نسخه های قدیمی macOS باگ هسته ندارند؟

اینکه آنها باگ هسته را دارند، اما هنوز وصله نشده اند؟

آیا iOS 15 مصون است یا نیاز به یک پچ دارد اما آنها نمی گویند؟

و سپس، ببینید، در عاقبت آخر هفته عید پاک، ناگهان [می خندد] سه به روز رسانی دیگر بیرون آمد که تمام قطعات گمشده را پر کرد.

وصلههای نرمافزار جاسوسی روز صفر اپل برای پوشش مکهای قدیمی، آیفونها و آیپدها گسترش یافت

در واقع مشخص شد که همه iOS و iPadOS های پشتیبانی شده (که نسخه های 15 و 16 است) و همه macOS های پشتیبانی شده (یعنی نسخه های 11، 12 و 13) هر دوی این اشکالات را دارند.

و اکنون همه آنها وصله هایی علیه هر دوی آنها دارند.

با توجه به اینکه ظاهراً این باگ توسط ترکیبی از آزمایشگاه امنیتی عفو بینالملل و تیم پاسخگویی به تهدید Google پیدا شده است…

...خوب، احتمالاً می توانید حدس بزنید که در زندگی واقعی برای جاسوس افزار استفاده شده است.

بنابراین، حتی اگر فکر نمیکنید که از آن دسته افرادی هستید که احتمالاً در معرض خطر چنین مهاجمی قرار میگیرید، معنایش این است که این باگها نه تنها وجود دارند، بلکه به نظر میرسد که در طبیعت نیز به خوبی کار میکنند. .

بنابراین اگر اخیراً در مک یا آی دیوایس خود بررسی بهروزرسانی انجام ندادهاید، لطفاً این کار را انجام دهید.

فقط در صورت از دست دادن.

DOUG خوب!

همانطور که می دانیم، شرکت های مرتبط با درب گاراژ، این درب های گاراژ را با در نظر گرفتن امنیت سایبری کدگذاری می کنند.

بنابراین شوکه کننده است چیزی شبیه به این اتفاق افتاده است، پل…

هک کنید و وارد شوید! درهای "ایمن" گاراژ که هر کسی می تواند از هر جایی باز کند - آنچه شما باید بدانید

کوبیدن بله.

در این مورد، داگ (و من احساس می کنم بهتر است نام تجاری را بگوییم: Nexx است)، به نظر می رسد که آنها شکل خاصی از امنیت سایبری را معرفی کرده اند.

احراز هویت با فاکتور صفر، داگ!

اینجاست که چیزی را می گیرید که قرار نیست عمومی شود (برخلاف آدرس ایمیل یا دسته توییتر، جایی که می خواهید مردم آن را بدانند)، اما در واقع یک راز نیست.

بنابراین، یک مثال ممکن است آدرس MAC کارت بی سیم شما باشد.

در این مورد، آنها به هر یک از دستگاه های خود یک شناسه دستگاه احتمالاً منحصر به فرد داده اند…

... و اگر می دانستید که شناسه هر دستگاهی چیست، این شناسه اساساً به عنوان نام کاربری، رمز عبور و کد ورود به سیستم به حساب می آید.

DOUG [نال] این راحت است…

کوبیدن حتی راحتتر، داگ: یک رمز عبور سخت کدگذاری شده در میانافزار هر دستگاه وجود دارد.

DOUG اوه، ما می رویم! [می خندد]

کوبیدن [می خندد] هنگامی که کسی می داند آن رمز عبور جادویی چیست، به او اجازه می دهد تا وارد سیستم پیام رسانی ابری شود که این دستگاه ها در سراسر جهان از آن استفاده می کنند.

محققی که این کار را انجام داد چه چیزی را دریافت، زیرا او یکی از این وسایل را در اختیار داشت…

...او متوجه شد که در حالی که مراقب ترافیک خودش بود، که احتمالاً انتظار دیدن آن را داشت، دیگران را نیز از جمله شناسه دستگاه آنها دریافت کرد.

DOUG [ناله بزرگتر] اوه، خدای من!

کوبیدن فقط در صورتی که شناسه دستگاه کافی نبود، آدرس ایمیل، حرف اول و نام خانوادگی شما را نیز در داده های JSON درج می کند.

فقط در صورتی که قبلاً نمی دانستید چگونه شخص را به محل زندگی خود بازگردانید.

بنابراین، می توانید به خانه آنها بروید و گاراژ آنها را باز کنید و سپس وسایل آنها را بدزدید. (اوه، اتفاقاً، به نظر می رسد که این مورد برای سیستم های زنگ خانه آنها نیز اعمال می شود، بنابراین می توانید قبل از باز کردن درب گاراژ، زنگ هشدار را خاموش کنید.)

یا، اگر به اندازه کافی قصد شیطانی داشتید، میتوانید بهطور تصادفی درهای گاراژ افراد را در هر کجا که زندگی میکردند باز کنید، زیرا ظاهراً این بسیار سرگرمکننده است. داگ

DOUG [آخرین] حداقل کاری که این محقق میتوانست انجام دهد این بود که مثلاً سه ماه پیش به شرکت هشدار داد و به آنها زمان داد تا این مشکل را برطرف کنند.

کوبیدن بله، این کمترین کاری است که او می توانست انجام دهد.

کاری که او دقیقاً انجام داد.

و در نهایت به همین دلیل است که چندین ماه بعد (فکر میکنم در ژانویه بود که او برای اولین بار با آنها تماس گرفت، و او فقط نتوانست آنها را وادار به حرکت در این زمینه کند)…

... در نهایت او گفت: "من فقط می خواهم این را عمومی کنم."

برای حمایت از او، CISA ایالات متحده [آژانس امنیت سایبری و امنیت زیرساخت] در واقع نوعی APB را در مورد این جمله منتشر کرد: «به هر حال، فقط برای اینکه بدانید، این شرکت پاسخگو نیست، و ما واقعاً پاسخگو نیستیم. بدانید چه چیزی به شما توصیه کنم.»

خوب، توصیه من این بود که از کلیدهای فیزیکی قدیمی استفاده کنید. از برنامه استفاده نکنید

اگر بخواهیم منصف باشیم، اگرچه محقق ماهیت اشکالات را توصیف کرد، همانطور که من آنها را در اینجا برای شما شرح دادم، او در واقع یک اثبات مفهوم ارائه نکرد.

اینطور نبود که او این کار را برای همه آسان کرده باشد.

اما فکر میکنم او احساس میکرد که تقریباً وظیفه دارد از افرادی که این محصول را دارند مراقبت کند تا بداند شاید آنها نیز باید به فروشنده تکیه کنند.

DOUG بسیار خوب، این یک نوع داستان کلاسیک است که "ما آن را زیر نظر خواهیم داشت".

و یک یادآوری عالی در پایان مقاله ... شما می نویسید، همانطور که جوک قدیمی بیان می کند، "S در اینترنت اشیا مخفف امنیت است"، که بسیار درست است.

کوبیدن بله، وقت آن رسیده است که S را در اینترنت اشیا قرار دهیم، اینطور نیست؟

نمیدانم چند بار قرار است داستانهایی مانند این درباره دستگاههای اینترنت اشیا بگوییم… هر بار که این کار را انجام میدهیم، امیدواریم آخرین بار باشد، نه؟

رمزهای عبور سخت کد شده

امکان پخش مجدد حملات وجود دارد، زیرا در هر درخواست خاصیت رمزنگاری وجود ندارد.

افشای اطلاعات دیگران

از جمله موارد غیر ضروری در درخواستها و پاسخها... اگر شناسه دستگاه را دارید و میخواهید دستگاه را شناسایی کنید، لازم نیست هر بار که میخواهید در باز شود، آدرس ایمیل صاحب آن را به دستگاه بگویید!

این فقط ضروری نیست و اگر آن را بیرون ندهید، نمی تواند نشت کند!

[آخر] اما به غیر از این، داگ، من به شدت در مورد آن احساس نمی کنم.

DOUG [می خندد] باشه، خیلی خوب.

آخرین داستان روز ما، اما مطمئناً نه کم اهمیت ترین.

MSI سازنده مادربرد دارای برخی گواهینامه است سردرد سیستم عامل در این اواخر.

کوبیدن بله، این یک داستان نسبتاً وحشتناک است.

ظاهراً یک خدمه باجافزار با نام Money Message به MSI، سازنده مادربرد، نفوذ کرده است. (آنها بین گیمرها بسیار محبوب هستند زیرا مادربردهای بسیار قابل تغییر هستند.)

مجرمان ادعا می کنند که مقادیر زیادی داده در اختیار دارند که تا زمانی که پول را به دست نیاورند، آنها را نقض می کنند.

آنها اطلاعات واقعی را در سایت لو رفته خود دریافت نکردهاند (حداقل وقتی دیشب نگاه کردم، که درست قبل از پایان مهلت تعیین شده بود، نداشتند)، اما ادعا میکنند که کد منبع MSI را دارند.

آنها ادعا میکنند که چارچوبی را دارند که MSI برای توسعه بایوس یا فایلهای میانافزار استفاده میکند، بنابراین به عبارت دیگر آنها به این معنا هستند که قبلاً دانش خودی مورد نیاز برای ساختن سیستمافزاری مناسب را دریافت کردهاند. قالب

و آنها می گویند، "همچنین، ما کلیدهای خصوصی داریم."

آنها از ما دعوت میکنند استنباط کنیم که آن کلیدهای خصوصی به آنها اجازه میدهد تا هر سفتافزار سرکشی را که میسازند امضا کنند، که برای MSI، که به نوعی در این مورد بهخاطر پایینتر رفتهاند، بسیار نگرانکننده است.

آنها نقض را پذیرفتند. آنها آن را به تنظیم کننده فاش کرده اند. آنها آن را به مجریان قانون فاش کرده اند. و این تقریباً تمام چیزی است که آنها گفته اند.

کاری که آنها انجام دادهاند این است که توصیههایی را ارائه میکنند که ما اکیداً توصیه میکنیم به هر حال از آنها پیروی کنید، یعنی به مشتریانش بگویید:

بهروزرسانیهای میانافزار یا بایوس را فقط از وبسایت رسمی MSI دریافت کنید و از فایلهای منابعی غیر از وبسایت رسمی استفاده نکنید.

اکنون، ما امیدواریم که خارج از پیست نروید و نروید و به هر حال BLOB های سفت افزاری بالقوه سرکش را برای خود به ارمغان بیاورید... همانطور که برخی از نظر دهندگان ما گفته اند، "مردم وقتی این کار را انجام می دهند چه فکری می کنند؟"

اما در گذشته، اگر نمیتوانستید آنها را از سایت MSI دریافت کنید، اگر دوست داشتید، حداقل میتوانستید به اعتبار گواهی دیجیتال توسط خودتان اعتماد کنید.

بنابراین من فکر می کنم شما باید بگویید که معمولاً در مورد تماشای این فضا چه می کنید، داگ…

DOUG پس بیایید به این یکی نیز توجه کنیم!

و این سوال را از یکی از خوانندگان ما (خودم نمی توانستم بهتر بگویم) در مورد داستان MSI ایجاد می کند ... پیتر می پرسد:

آیا MSI نمی تواند گواهینامه ای را که برای امضای فایل ها استفاده شده است باطل کند؟

بنابراین حتی اگر کسی فایلی را دانلود کرده باشد که در معرض خطر قرار گرفته است، در بررسی گواهینامه با شکست مواجه می شود؟

یا اینطوری کار نمیکنه؟

کوبیدن خوب، در *نظریه* اینطور عمل می کند، داگ.

اما اگر کورکورانه شروع به امتناع هر کسی کنید که قبلاً سفتافزاری دارد که با گواهی منسوخ شده امضا شده است، اساساً این خطر را دارید که افرادی را داشته باشید که «کلیدهای خود را در ماشین قفل کردهاند»، اگر میدانید چیست. منظور من این است که.

به عنوان مثال، تصور کنید که فقط میگویید: «درسته! در هر رایانه ای در جهان از فردا، هر سیستم عامل MSI امضا شده با این کلید که در معرض خطر قرار گرفته باشد (اگر کلاهبرداران حقیقت را می گویند) کار نخواهد کرد. شما باید یک مورد جدید تهیه کنید.»

خوب، چگونه می خواهید رایانه خود را برای آنلاین شدن برای دریافت رایانه جدید بوت کنید؟ [می خندد]

DOUG [می خندد] یک مشکل جزئی!

کوبیدن مشکل مرغ و تخم مرغ وجود دارد.

و این فقط در مورد سفتافزار صدق نمیکند... اگر در مسدود کردن دسترسی همه به فایلهایی که قابل اعتماد هستند، اما با گواهینامهای امضا شدهاند که اکنون غیرقابل اعتماد شدهاند، خیلی سریع هستید، ممکن است بیشتر ضرر کنید تا سود.

شما باید کمی یک دوره همپوشانی را ترک کنید.

DOUG بسیار خوب، سوال عالی و پاسخ عالی.

بسیار متشکرم، پیتر، برای ارسال آن.

اگر داستان، نظر یا سوال جالبی دارید که میخواهید ارسال کنید، مایلیم آن را در پادکست بخوانید.

میتوانید به tips@sophos.com ایمیل بزنید، میتوانید در مورد هر یک از مقالههای ما نظر دهید، یا میتوانید در شبکههای اجتماعی به ما مراجعه کنید: @nakedsecurity.

این نمایش امروز ماست. خیلی ممنون که گوش دادید

برای پل داکلین، من داگ آموت هستم، تا دفعه بعد به شما یادآوری می کنم که…

هر دو ایمن بمان

[مودم موزیکال]

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- منبع: https://nakedsecurity.sophos.com/2023/04/13/s3-ep130-open-the-garage-bay-doors-hal-audio-text/

- :است

- $UP

- 11

- a

- قادر

- درباره ما

- در مورد IT

- دسترسی

- حساب

- واقعا

- نشانی

- پذیرفته

- پیشرفت

- نصیحت

- عواقب بعدی

- در برابر

- نمایندگی

- پیش

- هشدار

- هوشیار

- معرفی

- اجازه می دهد تا

- تنها

- قبلا

- بسيار خوب

- هر چند

- و

- و زیرساخت

- پاسخ

- هر کس

- هر جا

- نرم افزار

- اپل

- اعمال می شود

- درخواست

- هستند

- دور و بر

- مقاله

- مقالات

- AS

- At

- حمله

- سمعی

- تصدیق

- نویسنده

- خودکار

- به عقب

- اساسا

- سرخ مایل به قرمز

- BE

- زیرا

- شدن

- قبل از

- شروع

- بودن

- در زیر

- بهتر

- میان

- بزرگتر

- بیت

- کورکورانه

- انسداد

- متولد

- نام تجاری

- شکاف

- صبحانه

- گسترده تر

- مرورگر

- اشکال

- اشکالات

- ساختن

- by

- نام

- CAN

- کارت

- اهميت دادن

- مورد

- قطعا

- گواهی نامه

- بررسی

- دایره

- ادعا

- مدعی

- کلاسیک

- تمیز کاری

- به وضوح

- بسته

- ابر

- ساحل

- COBOL

- رمز

- COM

- ترکیب

- بیا

- آینده

- توضیح

- مشترک

- شرکت

- شرکت

- کامل

- به طور کامل

- موافق

- در معرض خطر

- کامپیوتر

- محاسبه

- متصل

- اتصال

- در نظر بگیرید

- کنترل

- کنترل

- مناسب

- میتوانست

- دوره

- پوشش

- پوشش داده شده

- ایجاد

- جنایتکاران

- رمزنگاری

- کنجکاو

- مشتریان

- امنیت سایبری

- داده ها

- دیو

- روز

- ضرب الاجل

- دفاع

- بخش

- وزارت دفاع

- شرح داده شده

- جزئیات

- توسعه

- دستگاه

- دستگاه ها

- DID

- دیجیتال

- گواهی دیجیتال

- دیجیتالی

- مدیر

- بحث کردیم

- نمی کند

- عمل

- آیا

- توسط

- درب

- پایین

- دانلود

- راننده

- درایور

- قطره

- هر

- به طور موثر

- هر دو

- دیگر

- پست الکترونیک

- اورژانس

- اجرای

- کافی

- اساسا

- و غیره

- حتی

- در نهایت

- تا کنون

- هر

- هر روز

- هر کس

- همه چیز

- کاملا

- مثال

- عالی

- اعدام

- انتظار

- بهره برداری

- سوء استفاده قرار گیرد

- سوء استفاده

- چشم

- FAIL

- منصفانه

- خانواده

- ویژگی

- پرونده

- فایل ها

- پر شده

- نام خانوادگی

- رفع

- تمرکز

- به دنبال

- پیروی

- برای

- فرم

- قالب

- فرمول

- ثروت

- یافت

- چارچوب

- از جانب

- کامل

- صندوق

- FX

- پارسه

- گاراژ

- دریافت کنید

- دادن

- داده

- می دهد

- زمین

- Go

- رفتن

- خوب

- افرین

- گوگل

- بزرگ

- گروه

- هک

- هک

- دسته

- رخ دادن

- اتفاق افتاده است

- اتفاق می افتد

- سخت

- آیا

- داشتن

- سر

- سنگین

- اینجا کلیک نمایید

- تاریخ

- اصابت

- صفحه اصلی

- امید

- هتل

- خانه

- چگونه

- چگونه

- HTTPS

- i

- من می خواهم

- ID

- اندیشه

- شناسایی

- مهم

- in

- در دیگر

- شامل

- از جمله

- موثر

- شالوده

- اول

- محرم راز

- قصد

- جالب

- بین المللی

- معرفی

- معرفی می کند

- دعوت کردن

- IOS

- اینترنت اشیا

- اپل

- iPadOS

- مسائل

- IT

- اقلام

- ITS

- خود

- ژانویه

- اصطلاحات مخصوص یک صنف

- جاوا اسکریپت

- کار

- json

- نگاه داشتن

- کلید

- کلید

- نوع

- دانستن

- دانش

- شناخته شده

- آزمایشگاه

- زمین

- زبان

- زبان ها

- لپ تاپ

- نام

- آخرین

- راه اندازی

- قانون

- اجرای قانون

- نشت

- ترک کردن

- سطح

- زندگی

- پسندیدن

- احتمالا

- محدودیت

- استماع

- کوچک

- بار

- طولانی

- نگاه

- به دنبال

- عشق

- مک

- MacOS در

- ساخته

- شعبده بازي

- ساخت

- سازنده

- سازندگان

- نرم افزارهای مخرب

- مرد

- مدیر

- سازنده

- بسیاری

- به معنی

- نشست

- صرفا - فقط

- پیام

- پیام

- مایکروسافت

- متوسط

- قدرت

- ذهن

- دقیقه

- گم

- ماموریت

- اشتباه

- ماژول ها

- لحظه

- پول

- ماه

- بیش

- اکثر

- متحرک

- MSI

- موسیقی

- موسیقی

- امنیت برهنه

- پادکست امنیتی برهنه

- نام

- از جمله

- نپستر

- طبیعت

- لازم

- نیاز

- نیازمند

- جدید

- بعد

- شب

- تعداد

- of

- رسمی

- وب سایت رسمی

- قدیمی

- on

- ONE

- آنلاین

- باز کن

- باز

- نظر

- OS

- دیگر

- خود

- بخش

- ویژه

- کلمه عبور

- کلمه عبور

- گذشته

- وصله

- پچ های

- پل

- مردم

- مردم

- شاید

- دوره

- شخص

- از پا افتادن

- تلفن

- فیزیکی

- قطعات

- پیشگامان

- محل

- سکو

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازیکن

- لطفا

- پادکست

- پــادکـست

- پاپ

- محبوب

- ممکن

- پست ها

- بالقوه

- قدرت

- تمرین

- زیبا

- خصوصی

- کلیدهای خصوصی

- شاید

- مشکل

- فرآیندهای

- محصول

- برنامه نویسان

- برنامه نويسي

- برنامه ها

- به درستی

- محافظت از

- ارائه

- عمومی

- قرار دادن

- قرار می دهد

- سوال

- سریع

- باجافزار

- نرخ

- نسبتا

- خواندن

- خوانندگان

- واقعی

- زندگی واقعی

- اخیر

- توصیه

- ثبت

- قرمز

- امتناع

- پشیمانی

- تنظیم کننده

- منتشر شد

- دور

- برداشتن

- گزارش

- درخواست

- درخواست

- نجات

- پژوهشگر

- پاسخ

- پاسخگو

- خطر

- اتاق

- اتاق

- دور

- RSS

- دویدن

- در حال اجرا

- s

- سعید

- همان

- می گوید:

- علمی

- جستجو

- راز

- امن

- تیم امنیت لاتاری

- به نظر می رسد

- بخش

- فروش

- در حال ارسال

- حس

- سرویس

- چند

- باید

- نشان

- امضاء

- امضاء شده

- به سادگی

- سایت

- کند می شود

- So

- آگاهی

- برخی از

- کسی

- چیزی

- sophoslabs

- Soundcloud

- منبع

- کد منبع

- منابع

- فضا

- ویژه

- خاص

- خرج کردن

- چرخش

- Spotify

- نرم افزارهای جاسوسی

- می ایستد

- شروع

- شروع می شود

- ماندن

- هنوز

- موجودی

- توقف

- توقف

- داستان

- داستان

- به شدت

- ارسال

- موفق

- موفقیت

- چنین

- شکایت می کند

- حاکی از

- پشتیبانی

- مفروض

- سیستم

- سیستم های

- گرفتن

- فن آوری

- با تشکر

- که

- La

- جهان

- شان

- آنها

- اینها

- چیز

- اشیاء

- تفکر

- این هفته

- تهدید

- از طریق

- زمان

- بار

- به

- امروز

- فردا

- هم

- جمع

- سنتی

- ترافیک

- قطار

- ترجمه

- درست

- مورد اعتماد

- قابل اعتماد

- حقیقت

- سه شنبه

- دور زدن

- تبدیل

- توییتر

- زیر

- زیربناها

- منحصر به فرد

- باز

- بروزرسانی

- به روز رسانی

- URL

- us

- USB

- استفاده کنید

- کاربر

- معمولا

- وسیع

- فروشنده

- نسخه

- آسیب پذیری ها

- آسیب پذیری

- هشدار

- تماشای

- مسیر..

- وب کیت

- سایت اینترنتی

- هفته

- اخر هفته

- خوب

- غرب

- چی

- چرخ

- چه

- که

- در حین

- WHO

- تمام

- وحشی

- اراده

- پنجره

- بي سيم

- با

- در داخل

- کلمات

- مهاجرت کاری

- جهان

- خواهد بود

- نوشتن

- اشتباه

- شما

- شما

- خودت

- زفیرنت