یک گروه تهدید مداوم پیشرفته (APT). معروف به ToddyCat در حال جمع آوری داده ها در مقیاس صنعتی از اهداف دولتی و دفاعی در منطقه آسیا و اقیانوسیه است.

محققان کسپرسکی که این کمپین را ردیابی میکنند، این عامل تهدید را به عنوان استفاده از چندین اتصال همزمان به محیطهای قربانی برای حفظ پایداری و سرقت دادهها از آنها توصیف کردند. آنها همچنین مجموعه ای از ابزارهای جدید را کشف کردند که ToddyCat (که نامی رایج برای آن است سیکوت نخل آسیایی) برای فعال کردن جمع آوری داده ها از سیستم ها و مرورگرهای قربانی استفاده می شود.

تونل های ترافیکی متعدد در حملات سایبری ToddyCat

محققان امنیتی کسپرسکی در گزارشی میگویند: «داشتن چندین تونل به زیرساختهای آلوده که با ابزارهای مختلف پیادهسازی شدهاند، به مهاجمان اجازه میدهد حتی در صورت کشف و حذف یکی از تونلها، دسترسی به سیستمها را حفظ کنند.» ارسال این هفته در وبلاگ. با ایمن کردن دسترسی مداوم به زیرساخت، [مهاجم] قادر به انجام شناسایی و اتصال به میزبان های راه دور هستند.

ToddyCat احتمالاً یک بازیگر تهدیدکننده به زبان چینی است که کسپرسکی توانسته است آن را به حملاتی مرتبط کند که حداقل به دسامبر 2020 باز میگردد. در مراحل اولیه، به نظر میرسید این گروه فقط بر تعداد کمی از سازمانها در تایوان و ویتنام متمرکز شده بود. اما بازیگر تهدید به دنبال افشای عمومی این به اصطلاح به سرعت حملات را افزایش داد آسیب پذیری های ProxyLogon در مایکروسافت اکسچنج سرور در فوریه 2021. کسپرسکی معتقد است که ToddyCat ممکن است در میان گروهی از عوامل تهدید قرار داشته باشد که آسیبپذیریهای ProxyLogon را حتی قبل از فوریه 2021 هدف قرار دادهاند، اما میگوید هنوز مدرکی برای تأیید این حدس پیدا نکرده است.

در سال 2022، کسپرسکی گزارش پیدا کردن بازیگران ToddyCat با استفاده از دو ابزار پیچیده جدید بدافزار سامورایی و نینجا برای توزیع China Chopper - یک پوسته وب کالای معروف که در حملات مایکروسافت اکسچنج سرور مورد استفاده قرار میگیرد - بر روی سیستمهای متعلق به قربانیان در آسیا و اروپا پخش میشود.

حفظ دسترسی مداوم، بدافزار جدید

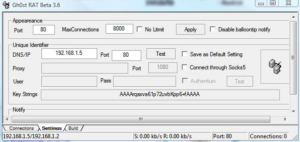

آخرین تحقیقات کسپرسکی در مورد فعالیتهای ToddyCat نشان داد که تاکتیک عامل تهدید برای حفظ دسترسی دائمی از راه دور به یک شبکه در معرض خطر، ایجاد چندین تونل به آن با استفاده از ابزارهای مختلف است. اینها شامل استفاده از یک تونل معکوس SSH برای دسترسی به خدمات شبکه از راه دور است. با استفاده از SoftEther VPN، یک ابزار منبع باز که اتصالات VPN را از طریق OpenVPN، L2TP/IPSec و پروتکل های دیگر فعال می کند. و با استفاده از یک عامل سبک وزن (Ngrok) برای هدایت فرمان و کنترل از یک زیرساخت ابری تحت کنترل مهاجم به هدف قرار دادن میزبان ها در محیط قربانی.

علاوه بر این، محققان کسپرسکی دریافتند که بازیگران ToddyCat از یک کلاینت پراکسی معکوس سریع استفاده می کنند تا دسترسی از اینترنت به سرورهای پشت فایروال یا مکانیزم ترجمه آدرس شبکه (NAT) را امکان پذیر کنند.

تحقیقات کسپرسکی همچنین نشان داد که عامل تهدید از حداقل سه ابزار جدید در کمپین جمعآوری دادههای خود استفاده میکند. یکی از آنها بدافزاری است که کسپرسکی آن را «Cuthead» نامیده بود که به ToddyCat اجازه میدهد فایلهایی با پسوندها یا کلمات خاص را در شبکه قربانی جستجو کند و آنها را در یک آرشیو ذخیره کند.

یکی دیگر از ابزارهای جدیدی که کسپرسکی پیدا کرد ToddyCat از آن استفاده می کند "WAExp" است. وظیفه این بدافزار جستجو و جمع آوری داده های مرورگر از نسخه وب WhatsApp است.

محققان کسپرسکی میگویند: «برای کاربران برنامه وب واتساپ، فضای ذخیرهسازی محلی مرورگر آنها شامل جزئیات نمایه، دادههای چت، شماره تلفن کاربرانی که با آنها چت میکنند و دادههای جلسه جاری است.» فروشنده امنیتی خاطرنشان کرد WAExp به حملات اجازه می دهد تا با کپی کردن فایل های ذخیره سازی محلی مرورگر به این داده ها دسترسی پیدا کنند.

ابزار سوم در عین حال "TomBerBil" نام دارد و به بازیگران ToddyCat اجازه می دهد تا رمزهای عبور مرورگرهای کروم و اج را سرقت کنند.

کسپرسکی گفت: «ما چندین ابزار را بررسی کردیم که به مهاجمان اجازه میدهد دسترسی به زیرساختهای هدف را حفظ کنند و بهطور خودکار دادههای مورد علاقه را جستجو و جمعآوری کنند. مهاجمان در تلاش برای پنهان کردن حضور خود در سیستم، فعالانه از تکنیکهایی برای دور زدن دفاع استفاده میکنند.

فروشنده امنیتی توصیه میکند که سازمانها آدرسهای IP سرویسهای ابری را که تونلسازی ترافیک را ارائه میدهند مسدود کنند و ابزارهایی را که مدیران میتوانند برای دسترسی از راه دور به هاستها استفاده کنند، محدود کنند. به گفته کسپرسکی، سازمانها همچنین باید ابزارهای دسترسی از راه دور استفادهنشده در محیط را حذف یا نظارت دقیق داشته باشند و کاربران را تشویق کنند که رمزهای عبور را در مرورگرهای خود ذخیره نکنند.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.darkreading.com/cyber-risk/-toddycat-apt-is-stealing-data-on-an-industrial-scale-

- : دارد

- :است

- :نه

- $UP

- 2020

- 2021

- 2022

- 7

- a

- قادر

- دسترسی

- فعالانه

- فعالیت ها

- بازیگران

- اضافه

- نشانی

- آدرس

- مدیران

- پیشرفته

- عامل

- اجازه دادن

- اجازه می دهد تا

- همچنین

- در میان

- an

- و

- هر

- نرم افزار

- به نظر می رسد

- APT

- بایگانی

- هستند

- AS

- آسیا

- At

- حمله

- کوشش

- بطور خودکار

- به عقب

- BE

- بوده

- پشت سر

- معتقد است که

- متعلق به

- مسدود کردن

- مرورگر

- مرورگرهای

- اما

- by

- گذرگاه

- کمپین بین المللی حقوق بشر

- CAN

- گپ

- چین

- کروم

- مشتری

- نزدیک

- ابر

- زیرساخت های ابری

- خدمات ابر

- جمع آوری

- جمع آوری

- مجموعه

- کالا

- مشترک

- در معرض خطر

- حدس

- اتصال

- اتصالات

- ثابت

- شامل

- کپی برداری

- جاری

- حملات سایبری

- داده ها

- دسامبر

- دفاع

- دفاع

- شرح داده شده

- جزئیات

- مختلف

- افشاء

- کشف

- توزیع کردن

- دوبله شده

- لبه

- هر دو

- حذف شد

- قادر ساختن

- را قادر می سازد

- تشویق

- محیط

- محیط

- ایجاد

- اروپا

- حتی

- مدرک

- تبادل

- ضمیمهها

- FAST

- فوریه

- فایل ها

- پیدا کردن

- فایروال

- متمرکز شده است

- پیروی

- برای

- یافت

- تازه

- از جانب

- افزایش

- رفتن

- دولت

- گروه

- بود

- آیا

- داشتن

- میزبان

- HTTPS

- if

- اجرا

- in

- شامل

- صنعتی

- عفونی

- شالوده

- شالوده

- اول

- علاقه

- اینترنت

- به

- تحقیق

- IP

- آدرس های IP

- IT

- ITS

- JPG

- تنها

- کسپرسکی

- آخرین

- کمترین

- سبک وزن

- احتمالا

- محدود

- ارتباط دادن

- محلی

- نگاه

- حفظ

- حفظ

- نرم افزارهای مخرب

- ماسک

- در ضمن

- مکانیزم

- مایکروسافت

- قدرت

- مانیتور

- چندگانه

- نام

- نیاز

- شبکه

- جدید

- نینجا

- اشاره کرد

- عدد

- تعداد

- of

- on

- ONE

- باز کن

- منبع باز

- or

- سازمان های

- دیگر

- سایر پروتکل ها

- نخل

- کلمه عبور

- انجام

- اصرار

- تلفن

- افلاطون

- هوش داده افلاطون

- PlatoData

- پست

- حضور

- قبلا

- مشخصات

- پروتکل

- ارائه

- پروکسی

- عمومی

- به سرعت

- توصیه می کند

- تغییر مسیر

- منطقه

- دور

- دسترسی از راه دور

- از راه دور

- برداشتن

- محققان

- معکوس

- s

- سعید

- می گوید:

- مقیاس

- جستجو

- امنیت

- تیم امنیت لاتاری

- سرور

- سرور

- خدمات

- جلسه

- تنظیم

- چند

- صدف

- نشان داد

- کوچک

- مصنوعی

- منبع

- صحبت کردن

- خاص

- SSH

- مراحل

- سرقت

- سرقت

- ذخیره سازی

- opbevare

- سیستم

- سیستم های

- تایوان

- هدف

- هدف قرار

- اهداف

- کار

- تکنیک

- که

- La

- شان

- آنها

- اینها

- آنها

- سوم

- این

- این هفته

- تهدید

- بازیگران تهدید

- سه

- به

- ابزار

- ابزار

- پیگردی

- ترافیک

- ترجمه

- تونل

- استفاده نشده

- استفاده کنید

- استفاده

- کاربران

- با استفاده از

- فروشنده

- نسخه

- از طريق

- قربانی

- قربانیان

- ویتنام

- VPN

- آسیب پذیری ها

- we

- وب

- هفته

- معروف

- واتساپ

- که

- ویکیپدیا

- با

- کلمات

- هنوز

- زفیرنت