کاربردهای هوش مصنوعی مولد (AI) که بر اساس مدلهای زبان بزرگ (LLM) ساخته شدهاند، پتانسیل ایجاد و تسریع ارزش اقتصادی برای کسبوکارها را نشان دادهاند. نمونه هایی از برنامه های کاربردی عبارتند از جستجوی مکالمه، کمک عامل پشتیبانی مشتری, تجزیه و تحلیل پشتیبانی مشتری, دستیاران مجازی سلف سرویس، chatbots, نسل رسانه های غنی, تعدیل محتوا, همراهان کدنویسی برای سرعت بخشیدن به توسعه نرم افزار ایمن و با کارایی بالا, بینش عمیق تر از منابع محتوای چندوجهی, تسریع تحقیقات و اقدامات امنیتی سازمان شما، و خیلی بیشتر. بسیاری از مشتریان به دنبال راهنمایی در مورد نحوه مدیریت امنیت، حریم خصوصی و انطباق با توسعه برنامه های کاربردی هوش مصنوعی هستند. درک و رسیدگی به آسیبپذیریها، تهدیدها و خطرات LLM در طول مراحل طراحی و معماری به تیمها کمک میکند تا بر حداکثر کردن مزایای اقتصادی و بهرهوری که هوش مصنوعی مولد میتواند داشته باشد تمرکز کنند. آگاهی از خطرات شفافیت و اعتماد را در برنامههای هوش مصنوعی مولد تقویت میکند، افزایش قابلیت مشاهده را تشویق میکند، به برآورده کردن الزامات انطباق کمک میکند و تصمیمگیری آگاهانه توسط رهبران را تسهیل میکند.

هدف این پست، توانمندسازی مهندسان هوش مصنوعی و یادگیری ماشین (ML)، دانشمندان داده، معماران راه حل، تیمهای امنیتی و سایر ذینفعان برای داشتن یک مدل ذهنی و چارچوب مشترک برای اعمال بهترین شیوههای امنیتی است که به تیمهای AI/ML اجازه میدهد حرکت کنند. سریع بدون معاوضه امنیت با سرعت. به طور خاص، این پست به دنبال کمک به دانشمندان AI/ML و داده است که ممکن است قبلاً در معرض اصول امنیتی قرار نگرفتهاند، درک درستی از بهترین شیوههای امنیت و حریم خصوصی در زمینه توسعه برنامههای کاربردی هوش مصنوعی مولد با استفاده از LLM داشته باشند. ما همچنین نگرانیهای امنیتی مشترکی را که میتواند اعتماد به هوش مصنوعی را تضعیف کند، همانطور که توسط سازمان شناسایی شده است، مورد بحث قرار میدهیم باز کردن پروژه امنیت جهانی برنامه (OWASP) 10 مورد برتر برای برنامه های LLMو راه هایی را نشان دهید که می توانید از AWS برای افزایش وضعیت امنیتی و اعتماد به نفس خود در حین نوآوری با هوش مصنوعی مولد استفاده کنید.

این پست سه مرحله راهنمایی را برای معمار کردن استراتژی های مدیریت ریسک در حین توسعه برنامه های کاربردی هوش مصنوعی با استفاده از LLM ارائه می دهد. ما ابتدا آسیبپذیریها، تهدیدها و خطرات ناشی از پیادهسازی، استقرار و استفاده از راهحلهای LLM را بررسی میکنیم و راهنمایی میکنیم که چگونه با در نظر گرفتن امنیت، نوآوری را شروع کنیم. سپس بحث می کنیم که چگونه ساختن یک پایه ایمن برای هوش مصنوعی مولد ضروری است. در نهایت، ما این موارد را با یک نمونه کار LLM به هم وصل می کنیم تا رویکردی به سمت معماری با امنیت عمیق دفاعی در سراسر مرزهای اعتماد توصیف کنیم.

تا پایان این پست, مهندسان AI/ML، دانشمندان داده و فنشناسان امنیتی قادر خواهند بود استراتژیهایی را برای معماری دفاع لایهای برای کاربردهای هوش مصنوعی خود شناسایی کنند، نحوه ترسیم OWASP Top 10 برای نگرانیهای امنیتی LLM را به برخی از کنترلهای مربوطه درک کنند، و دانش بنیادی را در مورد ایجاد کنند. پاسخ دادن به مضامین اصلی سوالات مشتری AWS زیر برای برنامه های آنها:

- برخی از خطرات رایج امنیتی و حفظ حریم خصوصی با استفاده از هوش مصنوعی مولد مبتنی بر LLM در برنامههای من چیست که میتوانم با این راهنمایی بیشترین تأثیر را داشته باشم؟

- چند راه برای پیاده سازی کنترل های امنیتی و حریم خصوصی در چرخه عمر توسعه برای برنامه های کاربردی AI LLM مولد در AWS چیست؟

- چه بهترین شیوه های عملیاتی و فنی را می توانم در نحوه ایجاد برنامه های کاربردی AI LLM مولد سازمانم برای مدیریت ریسک و افزایش اعتماد به برنامه های کاربردی هوش مصنوعی با استفاده از LLM ادغام کنم؟

هنگام توسعه هوش مصنوعی مولد، نتایج امنیتی را بهبود بخشید

نوآوری با هوش مصنوعی مولد با استفاده از LLM مستلزم شروع با امنیت در ذهن برای توسعه انعطاف پذیری سازمانی، ایجاد بر پایه ای امن و ادغام امنیت با رویکرد امنیتی عمیق دفاعی است. امنیت یک است مسیولیت تقسیم شده بین مشتریان AWS و AWS. تمام اصول مدل مسئولیت مشترک AWS برای راه حل های هوش مصنوعی مولد قابل اجرا هستند. درک خود را از مدل مسئولیت مشترک AWS همانطور که در زیرساختها، خدمات و دادهها در هنگام ساخت راهحلهای LLM اعمال میشود، تازه کنید.

برای توسعه انعطافپذیری سازمانی، با امنیت در ذهن شروع کنید

برای توسعه انعطافپذیری سازمانی برای توسعه برنامههای کاربردی هوش مصنوعی که اهداف امنیتی و انطباق شما را برآورده میکنند، با امنیت شروع کنید. تابآوری سازمانی از آن استفاده میکند و آن را گسترش میدهد تعریف انعطاف پذیری در چارچوب AWS به خوبی معماری گنجاندن و آماده شدن برای توانایی سازمان برای بازیابی از اختلالات. هنگام ارزیابی آمادگی کلی برای توسعه هوش مصنوعی مولد با LLM و انعطاف پذیری سازمانی خود در برابر هرگونه تأثیر بالقوه، وضعیت امنیتی، حکمرانی و تعالی عملیاتی خود را در نظر بگیرید. همانطور که سازمان شما استفاده از فناوری های نوظهور مانند هوش مصنوعی و LLM را پیش می برد، تاب آوری کلی سازمانی باید به عنوان سنگ بنای یک استراتژی دفاعی لایه ای برای محافظت از دارایی ها و خطوط کسب و کار در برابر پیامدهای ناخواسته در نظر گرفته شود.

تاب آوری سازمانی به طور قابل توجهی برای برنامه های کاربردی LLM اهمیت دارد

اگرچه همه برنامههای مدیریت ریسک میتوانند از تابآوری بهره ببرند، اما تابآوری سازمانی برای هوش مصنوعی مولد اهمیت زیادی دارد. پنج مورد از 10 خطر اصلی شناسایی شده توسط OWASP برای برنامه های کاربردی LLM بر تعریف کنترل های معماری و عملیاتی و اعمال آنها در مقیاس سازمانی به منظور مدیریت ریسک متکی هستند. این پنج خطر عبارتند از: مدیریت ناامن خروجی، آسیب پذیری های زنجیره تامین، افشای اطلاعات حساس، نمایندگی بیش از حد و اتکای بیش از حد. افزایش انعطافپذیری سازمانی را با اجتماعی کردن تیمهای خود شروع کنید تا هوش مصنوعی، ML، و امنیت هوش مصنوعی مولد را یک نیاز اصلی کسبوکار و اولویت اصلی در کل چرخه عمر محصول، از آغاز ایده، تا تحقیق، تا توسعه برنامه، استقرار، و استفاده کنید. علاوه بر آگاهی، تیمهای شما باید اقداماتی را برای در نظر گرفتن هوش مصنوعی مولد در شیوههای حاکمیت، تضمین و اعتبارسنجی انطباق انجام دهند.

ایجاد انعطاف پذیری سازمانی حول هوش مصنوعی مولد

سازمانها میتوانند راههایی را برای ایجاد ظرفیت و قابلیتهای خود برای AI/ML و امنیت هوش مصنوعی مولد در سازمان خود اتخاذ کنند. شما باید با گسترش برنامههای امنیتی، تضمین، انطباق و توسعه موجود خود شروع کنید تا هوش مصنوعی مولد را در نظر بگیرید.

در زیر پنج حوزه کلیدی مورد علاقه برای هوش مصنوعی سازمانی، ML، و امنیت هوش مصنوعی مولد آمده است:

- چشم انداز امنیتی AI/ML را درک کنید

- دیدگاه های متنوعی را در استراتژی های امنیتی لحاظ کنید

- برای ایمن سازی فعالیت های تحقیق و توسعه فعالانه اقدام کنید

- مشوق ها را با نتایج سازمانی هماهنگ کنید

- برای سناریوهای امنیتی واقعی در AI/ML و هوش مصنوعی مولد آماده شوید

یک مدل تهدید در طول چرخه حیات هوش مصنوعی خود ایجاد کنید

سازمانهایی که با هوش مصنوعی مولد ساخته میشوند باید بر مدیریت ریسک تمرکز کنند، نه حذف ریسک و شامل مدل سازی تهدید در و برنامهریزی تداوم کسبوکار برنامه ریزی، توسعه و عملیات بارهای کاری مولد هوش مصنوعی. با ایجاد یک مدل تهدید برای هر برنامه با استفاده از خطرات امنیتی سنتی و همچنین خطرات ویژه هوش مصنوعی مولد، از استفاده تولیدی از هوش مصنوعی مولد عقب نشینی کنید. برخی از ریسکها ممکن است برای کسبوکار شما قابل قبول باشند، و یک تمرین مدلسازی تهدید میتواند به شرکت شما کمک کند تا میزان ریسک پذیری شما را شناسایی کند. به عنوان مثال، کسب و کار شما ممکن است نیازی به 99.999٪ آپتایم در یک برنامه هوش مصنوعی مولد نداشته باشد، بنابراین زمان بازیابی اضافی مربوط به بازیابی با استفاده از پشتیبان گیری AWS با یخچال طبیعی آمازون S3 ممکن است یک ریسک قابل قبول باشد. برعکس، داده های مدل شما ممکن است بسیار حساس و بسیار تنظیم شده باشند، بنابراین انحراف از سرویس مدیریت کلید AWS (AWS KMS) کلید مدیریت شده توسط مشتری (CMK) چرخش و استفاده از فایروال شبکه AWS کمک به اعمال امنیت لایه حمل و نقل (TLS) برای ترافیک ورودی و خروجی برای محافظت در برابر نفوذ داده ها ممکن است یک خطر غیرقابل قبول باشد.

خطرات (ذاتی در مقابل باقیمانده) استفاده از برنامه کاربردی هوش مصنوعی مولد در یک محیط تولید را ارزیابی کنید تا کنترلهای پایه و سطح کاربردی مناسب را شناسایی کنید. برای بازگشت و بازیابی از رویدادهای امنیتی تولید و اختلالات سرویس مانند تزریق سریع، مسمومیت داده های آموزشی، انکار مدل از سرویس و سرقت مدل در اوایل برنامه ریزی کنید، و در هنگام تعریف الزامات برنامه، اقدامات کاهشی را که از آن استفاده خواهید کرد، تعریف کنید. یادگیری در مورد ریسکها و کنترلهایی که باید اعمال شوند، به تعریف بهترین رویکرد پیادهسازی برای ساخت اپلیکیشن هوش مصنوعی مولد کمک میکند و اطلاعاتی را در اختیار سهامداران و تصمیمگیرندگان قرار میدهد تا تصمیمات تجاری آگاهانه در مورد ریسک اتخاذ کنند. اگر با گردش کار کلی هوش مصنوعی و ML آشنا نیستید، با بررسی شروع کنید 7 روش برای بهبود امنیت بارهای کاری یادگیری ماشین شما برای افزایش آشنایی با کنترل های امنیتی مورد نیاز برای سیستم های سنتی AI/ML.

درست مانند ساختن هر برنامه ML، ساخت یک برنامه کاربردی هوش مصنوعی مولد شامل گذراندن مجموعه ای از مراحل چرخه حیات تحقیق و توسعه است. ممکن است بخواهید آن را مرور کنید AWS Generative AI Security Scoping Matrix برای کمک به ساخت یک مدل ذهنی برای درک رشته های امنیتی کلیدی که باید بسته به راه حل مولد هوش مصنوعی که انتخاب می کنید در نظر بگیرید.

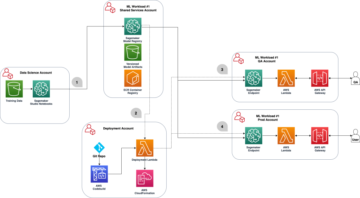

برنامه های کاربردی هوش مصنوعی مولد با استفاده از LLM ها معمولاً به شرح زیر مراحل سفارش داده شده توسعه یافته و اجرا می شوند:

- الزامات برنامه - اهداف، الزامات و معیارهای موفقیت کسب و کار مورد استفاده را شناسایی کنید

- انتخاب مدل – مدل پایه ای را انتخاب کنید که با الزامات مورد استفاده مطابقت داشته باشد

- انطباق مدل و تنظیم دقیق - دادهها را آماده کنید، درخواستهای مهندسان را تنظیم کنید و مدل را تنظیم کنید

- ارزیابی مدل - مدلهای پایه را با معیارهای مورد خاص ارزیابی کنید و بهترین مدل را انتخاب کنید

- استقرار و ادغام - مدل پایه انتخابی را بر روی زیرساخت بهینه خود مستقر کنید و با برنامه هوش مصنوعی مولد خود یکپارچه شوید

- نظارت بر برنامه - نظارت بر عملکرد برنامه و مدل برای فعال کردن تجزیه و تحلیل علت اصلی

مطمئن شوید که تیمها ماهیت حیاتی امنیت را بهعنوان بخشی از مراحل طراحی و معماری چرخه عمر توسعه نرمافزار شما در روز اول درک میکنند. این به معنای بحث در مورد امنیت در هر لایه پشته و چرخه عمر شما، و قرار دادن امنیت و حریم خصوصی به عنوان توانمندساز برای دستیابی به اهداف تجاری است. معمار قبل از اینکه برنامه LLM خود را راه اندازی کنید، تهدیدات را کنترل می کند و در نظر بگیرید که آیا داده ها و اطلاعاتی که برای انطباق مدل و تنظیم دقیق استفاده خواهید کرد، اجرای کنترل در محیط های تحقیق، توسعه و آموزش را تضمین می کند یا خیر. به عنوان بخشی از تستهای تضمین کیفیت، تهدیدات امنیتی مصنوعی (مانند تلاش برای مسموم کردن دادههای آموزشی، یا تلاش برای استخراج دادههای حساس از طریق مهندسی سریع مخرب) را معرفی کنید تا وضعیت دفاعی و امنیتی خود را به طور منظم آزمایش کنید.

علاوه بر این، ذینفعان باید یک روند بازبینی ثابت برای تولید AI، ML، و بارهای کاری هوش مصنوعی ایجاد کنند و اولویت سازمانی را برای درک مبادله بین کنترل انسان و ماشین و خطا قبل از راه اندازی تعیین کنند. اعتبارسنجی و اطمینان از رعایت این مبادلات در برنامههای کاربردی LLM، احتمال موفقیت کاهش ریسک را افزایش میدهد.

برنامه های کاربردی هوش مصنوعی را روی پایه های ابری امن بسازید

در AWS، امنیت اولویت اصلی ما است. AWS به عنوان ایمنترین زیرساخت ابری جهانی برای ساخت، مهاجرت و مدیریت برنامهها و بارهای کاری طراحی شده است. این توسط مجموعه عمیق ما از بیش از 300 ابزار امنیتی ابری و اعتماد میلیونها مشتری ما، از جمله حساسترین سازمانهای امنیتی مانند دولت، مراقبتهای بهداشتی، و خدمات مالی پشتیبانی میشود. هنگام ساخت برنامه های هوش مصنوعی مولد با استفاده از LLM در AWS، از مزایای امنیتی بهره مند می شوید محیط محاسباتی AWS Cloud ایمن، قابل اعتماد و انعطاف پذیر.

از یک زیرساخت جهانی AWS برای امنیت، حفظ حریم خصوصی و انطباق استفاده کنید

هنگامی که برنامههای فشرده داده را در AWS توسعه میدهید، میتوانید از زیرساخت منطقه جهانی AWS بهرهمند شوید، که به گونهای طراحی شده است که قابلیتهایی را برای برآوردن الزامات اصلی امنیت و انطباق شما فراهم کند. این توسط ما تقویت شده است تعهد حاکمیت دیجیتال AWS، تعهد ما به ارائه پیشرفته ترین مجموعه کنترل های حاکمیتی و ویژگی های موجود در فضای ابری است. ما متعهد هستیم که توانایی های خود را گسترش دهیم تا به شما امکان دهیم با خود ملاقات کنید حاکمیت دیجیتال بدون به خطر انداختن عملکرد، نوآوری، امنیت یا مقیاس AWS Cloud نیاز دارد. برای سادهسازی اجرای بهترین شیوههای امنیت و حفظ حریم خصوصی، استفاده از طرحها و زیرساختهای مرجع به عنوان منابع کد مانند معماری مرجع امنیتی AWS (AWS SRA) و AWS Privacy Reference Architecture (AWS PRA). بیشتر بخوانید در مورد راه حل های حفظ حریم خصوصی معماری, حاکمیت بر اساس طراحیو مطابقت با AWS و از خدماتی مانند پیکربندی AWS, مصنوع AWSو مدیر حسابرسی AWS برای حمایت از نیازهای حریم خصوصی، انطباق، ممیزی و قابلیت مشاهده شما.

با استفاده از AWS Well-Architected و Cloud Adoption Frameworks وضعیت امنیتی خود را درک کنید

AWS بهترین راهنمای عملی را ارائه می دهد که از سال ها تجربه در پشتیبانی از مشتریان در معماری محیط های ابری با چارچوب AWS Well-Architected و در حال تکامل برای درک ارزش تجاری از فناوری های ابری با AWS Cloud Adoption Framework (AWS CAF). با انجام یک بررسی چارچوبی با معماری خوب، وضعیت امنیتی بارهای کاری هوش مصنوعی، ML و هوش مصنوعی خود را درک کنید. بررسی ها را می توان با استفاده از ابزارهایی مانند ابزار خوش معماری AWS، یا با کمک تیم AWS خود از طریق پشتیبانی سازمانی AWS. ابزار خوش معماری AWS به طور خودکار بینش ها را ادغام می کند از جانب مشاور مورد اعتماد AWS ارزیابی بهترین شیوه ها و فرصت هایی برای بهبود عملکرد و بهینه سازی هزینه ها. ابزار AWS Well-Architected Tool همچنین لنزهای سفارشی شده را با بهترین شیوه های خاص مانند لنز یادگیری ماشینی تا بتوانید به طور منظم معماری های خود را با بهترین شیوه ها اندازه گیری کنید و زمینه های بهبود را شناسایی کنید. با درک اینکه چگونه مشتریان AWS استراتژیهایی را برای توسعه قابلیتهای سازمانی اتخاذ میکنند، سفر خود را در مسیر تحقق ارزش و بلوغ ابری بررسی کنید. چارچوب پذیرش ابری AWS برای هوش مصنوعی، یادگیری ماشینی و هوش مصنوعی مولد. همچنین ممکن است در درک آمادگی کلی خود در فضای ابری با شرکت در یک منفعت پیدا کنید ارزیابی آمادگی ابری AWS. AWS فرصتهای بیشتری برای تعامل ارائه میکند—از تیم حساب AWS خود بخواهید اطلاعات بیشتری در مورد نحوه شروع کار با مرکز نوآوری هوش مصنوعی.

امنیت و یادگیری AI/ML خود را با راهنمایی، آموزش و صدور گواهینامه بهترین شیوه تسریع کنید

AWS همچنین توصیه هایی را ارائه می کند بهترین روش ها برای امنیت، هویت و انطباق و اسناد امنیتی AWS برای کمک به شما در شناسایی راه هایی برای ایمن سازی محیط های آموزشی، توسعه، آزمایش و عملیاتی. اگر تازه شروع کرده اید، در آموزش و صدور گواهینامه امنیتی عمیق تر غوطه ور شوید، شروع کنید مبانی امنیت AWS و برنامه یادگیری امنیتی AWS. همچنین می توانید از مدل بلوغ امنیتی AWS برای کمک به شما در یافتن و اولویتبندی بهترین فعالیتها در مراحل مختلف بلوغ در AWS، با پیروزیهای سریع، از طریق مراحل پایه، کارآمد و بهینهشده. پس از اینکه شما و تیمهایتان درک اولیه ای از امنیت در AWS به دست آوردید، اکیداً توصیه میکنیم آن را بررسی کنید چگونه به مدل سازی تهدید نزدیک شویم و سپس با تیمهای خود تمرین مدلسازی تهدید را رهبری کنید کارگاه آموزشی مدل سازی تهدید برای سازندگان برنامه آموزشی. بسیاری دیگر وجود دارد منابع آموزشی و صدور گواهینامه AWS Security در دسترس نیست.

از یک رویکرد دفاعی عمیق برای ایمن سازی برنامه های LLM استفاده کنید

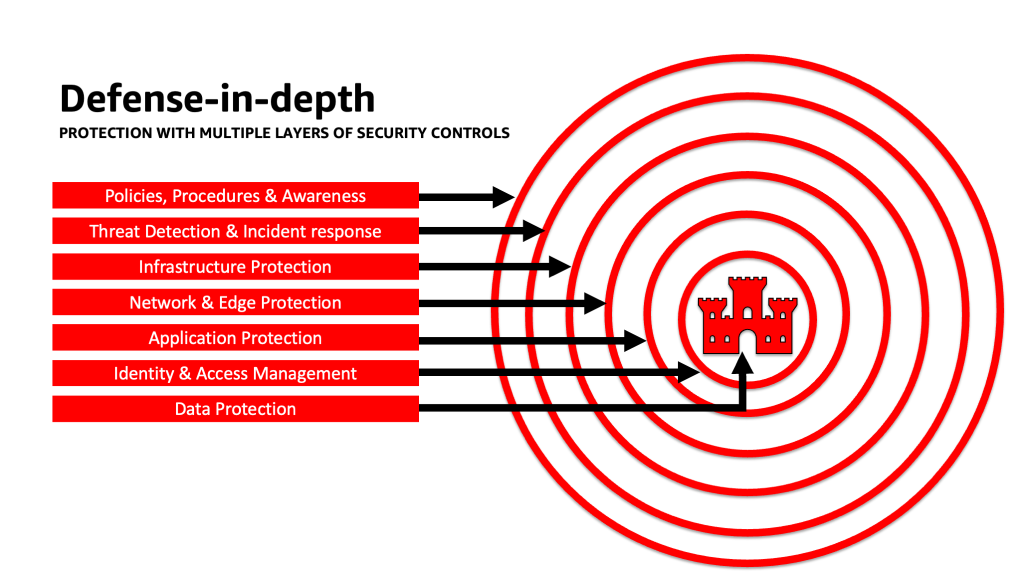

استفاده از یک رویکرد امنیتی دفاعی عمیق برای بار کاری، داده ها و اطلاعات هوش مصنوعی شما می تواند به ایجاد بهترین شرایط برای دستیابی به اهداف تجاری شما کمک کند. بهترین شیوههای امنیتی دفاعی عمیق بسیاری از خطرات رایجی را که هر حجم کاری با آن مواجه است کاهش میدهد و به شما و تیمهایتان کمک میکند تا نوآوریهای مولد هوش مصنوعی خود را سرعت بخشید. یک استراتژی امنیتی دفاعی عمیق از چندین دفاع اضافی برای محافظت از حسابهای AWS، حجم کاری، دادهها و داراییهای شما استفاده میکند. این کمک می کند مطمئن شوید که اگر هر یک از کنترل های امنیتی به خطر بیفتد یا شکست بخورد، لایه های اضافی برای کمک به جداسازی تهدیدها و جلوگیری، شناسایی، پاسخگویی و بازیابی از رویدادهای امنیتی وجود دارد. میتوانید از ترکیبی از استراتژیها، از جمله خدمات و راهحلهای AWS، در هر لایه برای بهبود امنیت و انعطافپذیری بارهای کاری هوش مصنوعی خود استفاده کنید.

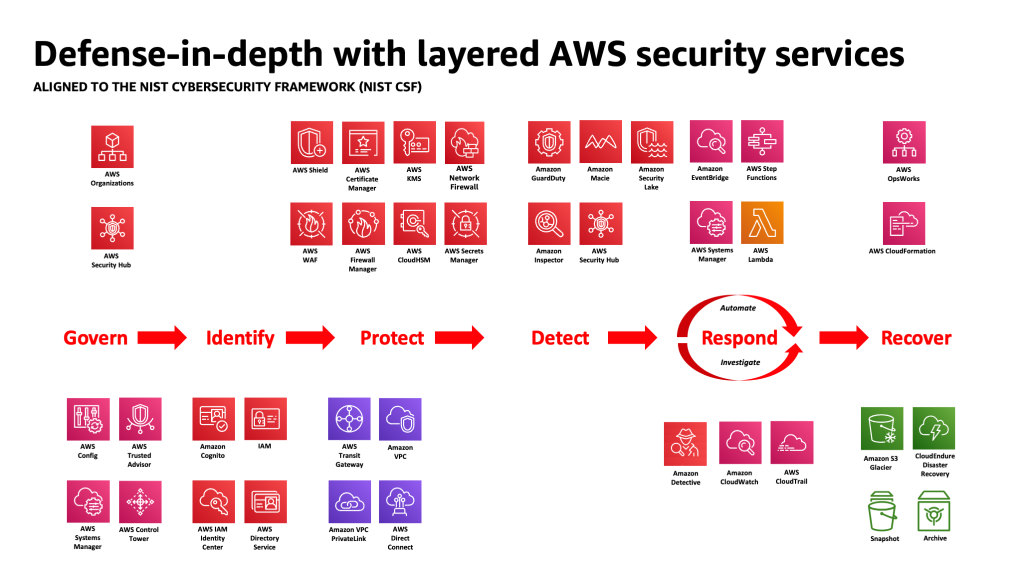

بسیاری از مشتریان AWS با چارچوبهای استاندارد صنعتی، مانند چارچوب امنیت سایبری NIST. این چارچوب کمک میکند تا اطمینان حاصل شود که سیستمهای دفاعی امنیتی شما در ستونهای شناسایی، محافظت، شناسایی، پاسخ، بازیابی و اخیراً اضافهشده، Govern، محافظت دارند. سپس این چارچوب میتواند به راحتی به سرویسهای امنیتی AWS و سرویسهای اشخاص ثالث یکپارچه نگاشت شود تا به شما کمک کند تا پوشش و خطمشیهای کافی را برای هر رویداد امنیتی که سازمانتان با آن مواجه میشود تأیید کنید.

دفاع در عمق: محیط خود را ایمن کنید، سپس قابلیت های امنیتی و حریم خصوصی پیشرفته ویژه هوش مصنوعی/ML را اضافه کنید

یک استراتژی دفاعی عمیق باید ابتدا با محافظت از حسابها و سازمان شما شروع شود و سپس روی ویژگیهای اضافی داخلی و ارتقا یافته امنیت و حریم خصوصی سرویسهایی مانند بستر آمازون و آمازون SageMaker. آمازون بیش از 30 سرویس در مجموعه امنیت، هویت و انطباق دارد که با خدمات AWS AI/ML ادغام شدهاند و میتوانند با هم برای کمک به ایمن کردن حجم کاری، حسابها و سازمان شما استفاده شوند. برای دفاع صحیح در برابر 10 برتر OWASP برای LLM، اینها باید همراه با خدمات AWS AI/ML استفاده شوند.

با اجرای سیاستی با کمترین امتیاز، با استفاده از خدماتی مانند شروع کنید IAM Access Analyzer به به دنبال حساب ها، نقش ها و منابع بیش از حد مجاز باشید تا دسترسی را با استفاده از اعتبارنامه های کوتاه مدت محدود کنید. در مرحله بعد، مطمئن شوید که تمام دادهها در حالت استراحت با AWS KMS رمزگذاری شدهاند، از جمله استفاده از CMK، و همه دادهها و مدلها نسخهبندی شده و با استفاده از نسخه پشتیبان تهیه شدهاند. سرویس ذخیره سازی ساده آمازون (Amazon S3) نسخه سازی و اعمال تغییرناپذیری در سطح شی با قفل شیء آمازون S3. از تمام داده های در حال انتقال بین سرویس ها با استفاده از آن محافظت کنید مدیر گواهی AWS و / یا AWS Private CA، و با استفاده از آن در VPC ها نگهداری کنید AWS PrivateLink. قوانین دقیق ورود و خروج داده را برای کمک به محافظت در برابر دستکاری و خروج با استفاده از VPCها تعریف کنید فایروال شبکه AWS سیاست های. درج را در نظر بگیرید فایروال برنامه وب AWS (AWS WAF) در مقابل به از برنامه های کاربردی وب و API ها محافظت کنید از جانب ربات های مخرب, حملات تزریق SQL، اسکریپت بین سایتی (XSS)، و تصاحب حساب با کنترل تقلب. ورود به سیستم با AWS CloudTrail, ابر خصوصی مجازی آمازون گزارش های جریان (Amazon VPC) و سرویس الاستیک کوبرنتز آمازون گزارشهای حسابرسی (Amazon EKS) به ارائه بررسی قانونی هر تراکنش در دسترس خدماتی مانند کارآگاه آمازون. شما می توانید استفاده کنید بازرس آمازون به طور خودکار کشف و مدیریت آسیب پذیری برای ابر محاسبه الاستیک آمازون (Amazon EC2) نمونه ها، ظروف، AWS لامبدا توابع، و دسترسی به شبکه بارهای کاری خود را شناسایی کنید. با استفاده از دادهها و مدلهای خود از فعالیتهای مشکوک محافظت کنید وظیفه گارد آمازونمدلهای تهدید مبتنی بر ML و فیدهای اطلاعاتی، و فعال کردن ویژگیهای اضافی آن برای محافظت EKS، حفاظت ECS، حفاظت S3، حفاظت RDS، محافظت از بدافزار، محافظت از لامبدا، و موارد دیگر. می توانید از خدماتی مانند هاب امنیتی AWS برای متمرکز کردن و خودکار کردن بررسیهای امنیتی خود برای شناسایی انحرافات از بهترین شیوههای امنیتی و تسریع در بررسی و اصلاح خودکار یافتههای امنیتی با کتابهای بازی. شما همچنین می توانید اجرای a اعتماد صفر معماری در AWS برای افزایش بیشتر کنترلهای احراز هویت دقیق و مجوز برای آنچه کاربران انسانی یا فرآیندهای ماشین به ماشین میتوانند بر اساس درخواست به آن دسترسی داشته باشند. استفاده را نیز در نظر بگیرید دریاچه امنیتی آمازون برای متمرکز کردن خودکار دادههای امنیتی از محیطهای AWS، ارائهدهندگان SaaS، در محلها و منابع ابری در یک دریاچه دادهای ساختهشده که در حساب شما ذخیره میشود. با Security Lake، می توانید درک کامل تری از داده های امنیتی خود در کل سازمان خود داشته باشید.

پس از اینکه محیط بار کاری هوش مصنوعی مولد شما ایمن شد، میتوانید ویژگیهای خاص AI/ML مانند Amazon SageMaker Data Rangler برای شناسایی سوگیری احتمالی در طول آماده سازی داده ها و Amazon SageMaker Clarify برای تشخیص سوگیری در داده ها و مدل های ML. همچنین می توانید استفاده کنید مانیتور مدل آمازون SageMaker برای ارزیابی کیفیت مدلهای SageMaker ML در حال تولید، و هنگامی که در کیفیت دادهها، کیفیت مدل و انتساب ویژگیها تغییر میکند، به شما اطلاع میدهد. این سرویسهای AWS AI/ML که با هم کار میکنند (از جمله SageMaker که با Amazon Bedrock کار میکند) با سرویسهای امنیتی AWS میتوانند به شما در شناسایی منابع بالقوه سوگیری طبیعی و محافظت در برابر دستکاری دادههای مخرب کمک کنند. این فرآیند را برای هر یک از 10 آسیبپذیری برتر OWASP برای LLM تکرار کنید تا اطمینان حاصل کنید که ارزش خدمات AWS را برای اجرای عمیق دفاع برای محافظت از دادهها و بار کاری خود به حداکثر میرسانید.

همانطور که کلارک راجرز، استراتژیست AWS Enterprise در پست وبلاگ خود نوشت "CISO Insight: هر سرویس AWS یک سرویس امنیتی است"، "من استدلال می کنم که تقریباً هر سرویس در فضای ابری AWS یا به خودی خود یک نتیجه امنیتی را ممکن می کند یا می تواند (به تنهایی یا همراه با یک یا چند سرویس) توسط مشتریان برای دستیابی به یک هدف امنیتی، خطر یا انطباق استفاده شود." و «افسران ارشد امنیت اطلاعات مشتری (CISO) (یا تیمهای مربوطه آنها) ممکن است بخواهند زمان بگذارند تا اطمینان حاصل کنند که با تمام خدمات AWS آشنا هستند زیرا ممکن است یک هدف امنیتی، خطر یا انطباق وجود داشته باشد. حتی اگر یک سرویس در دسته "امنیت، هویت و انطباق" قرار نگیرد."

دفاع لایه در مرزهای اعتماد در برنامه های LLM

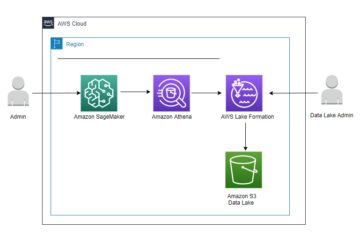

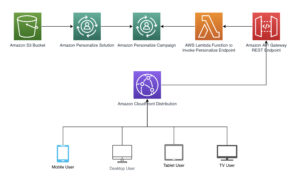

هنگام توسعه سیستمها و برنامههای کاربردی مبتنی بر هوش مصنوعی، باید همان نگرانیهایی را که در مورد سایر برنامههای ML وجود دارد، در نظر بگیرید، همانطور که در ماتریس تهدید یادگیری ماشین MITER ATLASمانند توجه به مبدأ نرم افزار و اجزای داده (مانند انجام ممیزی نرم افزار منبع باز، بررسی صورتحساب مواد نرم افزاری (SBOM) و تجزیه و تحلیل گردش کار داده ها و ادغام های API) و اجرای حفاظت های لازم در برابر تهدیدات زنجیره تامین LLM. بینشهایی را از چارچوبهای صنعتی وارد کنید و از روشهای استفاده از منابع متعدد اطلاعات تهدید و اطلاعات خطر برای تنظیم و گسترش دفاعهای امنیتی خود برای در نظر گرفتن ریسکهای امنیتی هوش مصنوعی، ML و مولد هوش مصنوعی آگاه باشید که در چارچوبهای سنتی گنجانده نشدهاند. به دنبال اطلاعات همراه در مورد خطرات خاص هوش مصنوعی از منابع صنعتی، دفاعی، دولتی، بینالمللی و دانشگاهی باشید، زیرا تهدیدهای جدید به طور منظم در این فضا ظاهر میشوند و تکامل مییابند و چارچوبها و راهنماهای همراه اغلب بهروزرسانی میشوند. به عنوان مثال، هنگام استفاده از یک مدل Retrieval Augmented Generation (RAG)، اگر مدل شامل داده های مورد نیاز خود نباشد، ممکن است آن را از یک منبع داده خارجی برای استفاده در حین استنتاج و تنظیم دقیق درخواست کند. منبعی که پرس و جو می کند ممکن است خارج از کنترل شما باشد و می تواند منبع بالقوه ای برای سازش در زنجیره تامین شما باشد. یک رویکرد دفاعی عمیق باید به سمت منابع خارجی گسترش یابد تا اعتماد، احراز هویت، مجوز، دسترسی، امنیت، حریم خصوصی و دقت دادههایی که به آنها دسترسی پیدا میکند، ایجاد شود. برای غواصی عمیق تر، بخوانیدبا استفاده از آمازون SageMaker JumpStart یک برنامه سازمانی امن با هوش مصنوعی و RAG تولید کنید"

ریسک را در برنامه های LLM خود تحلیل و کاهش دهید

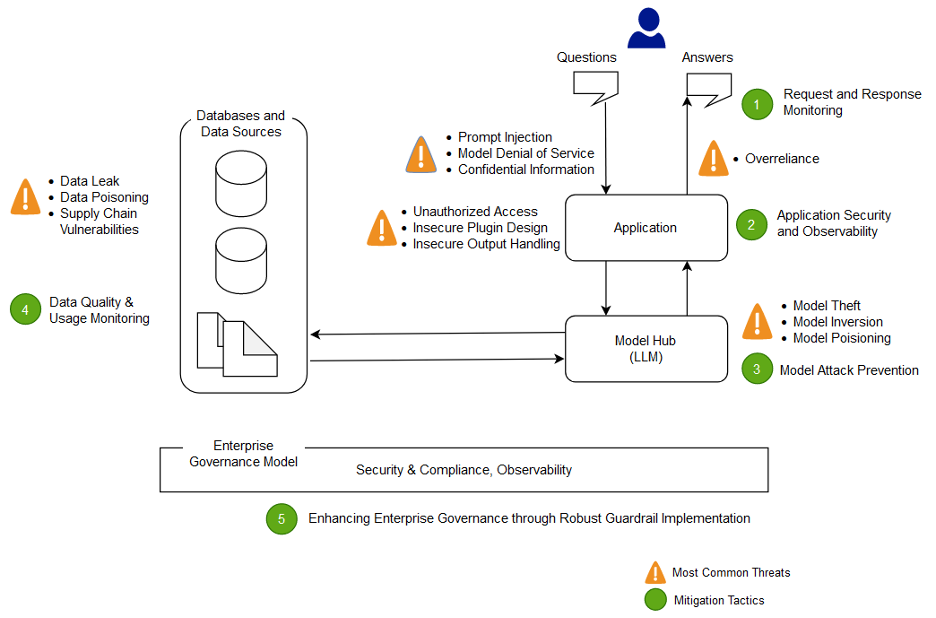

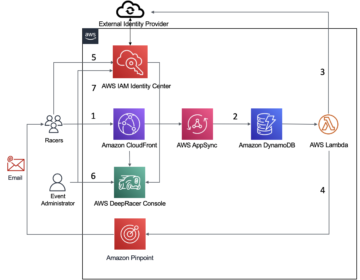

در این بخش، ما برخی از تکنیکهای کاهش ریسک را بر اساس مرزهای اعتماد و تعاملات، یا مناطق مجزا از حجم کاری با دامنه کنترلهای مناسب و نمایه ریسک تحلیل و مورد بحث قرار میدهیم. در این نمونه معماری یک برنامه چت بات، پنج مرز اعتماد وجود دارد که در آن کنترل ها نشان داده می شوند، بر اساس اینکه مشتریان AWS معمولاً برنامه های LLM خود را چگونه می سازند. برنامه LLM شما ممکن است دارای مرزهای اعتماد قابل تعریف بیشتر یا کمتری باشد. در معماری نمونه زیر، این مرزهای اعتماد به صورت زیر تعریف می شوند:

- تعاملات رابط کاربری (درخواست و پاسخ)

- تعاملات کاربردی

- تعاملات مدل

- تعاملات داده ها

- تعاملات سازمانی و استفاده

تعاملات رابط کاربر: نظارت بر درخواست و پاسخ را توسعه دهید

با ارزیابی استراتژی برای پرداختن به ریسک ناشی از ورودی ها و خروجی های برنامه هوش مصنوعی مولد، حوادث سایبری مرتبط با هوش مصنوعی مولد را به موقع شناسایی و پاسخ دهید. به عنوان مثال، در صورتی که در برنامه LLM استفاده می شود، ممکن است نیاز به نظارت اضافی برای رفتارها و خروجی داده ها برای شناسایی افشای اطلاعات حساس خارج از دامنه یا سازمان شما باشد.

برنامه های کاربردی هوش مصنوعی مولد همچنان باید بهترین شیوه های امنیتی استاندارد را در هنگام حفاظت از داده ها رعایت کنند. ایجاد یک محیط امن داده و ایمن ذخیره داده های حساس. رمزگذاری داده ها و اطلاعات مورد استفاده برای برنامه های LLM در حالت استراحت و حمل و نقل. از دادههای مورد استفاده برای آموزش مدل خود در برابر مسمومیت دادههای آموزشی محافظت کنید، با درک و کنترل اینکه کدام کاربران، فرآیندها و نقشهایی مجاز به مشارکت در ذخیرهسازی دادهها هستند، همچنین نحوه جریان دادهها در برنامه، نظارت بر انحرافات سوگیری، و استفاده از نسخهسازی و ذخیره سازی تغییرناپذیر در سرویس های ذخیره سازی مانند Amazon S3. با استفاده از سرویس هایی مانند فایروال شبکه AWS و VPC های AWS برای محافظت در برابر ورودی های مشکوک و احتمال خروج داده ها، کنترل های دقیق ورود و خروج داده را ایجاد کنید.

در طول آموزش، بازآموزی، یا فرآیند تنظیم دقیق، باید از هر داده حساسی که استفاده می شود آگاه باشید. پس از استفاده از داده ها در طی یکی از این فرآیندها، باید برای سناریویی برنامه ریزی کنید که در آن هر کاربر از مدل شما به طور ناگهانی قادر به استخراج داده یا اطلاعات با استفاده از تکنیک های تزریق سریع می شود. خطرات و مزایای استفاده از داده های حساس در مدل ها و استنتاج خود را درک کنید. مکانیزمهای احراز هویت و مجوز قوی را برای ایجاد و مدیریت مجوزهای دسترسی دقیق، که به منطق برنامه LLM برای جلوگیری از افشای اطلاعات متکی نیستند، پیادهسازی کنید. ورودی کنترل شده توسط کاربر به یک برنامه هوش مصنوعی مولد تحت برخی شرایط نشان داده شده است که قادر به ارائه یک برداری برای استخراج اطلاعات از مدل یا هر بخش غیر کنترل شده توسط کاربر از ورودی است. این می تواند از طریق تزریق سریع رخ دهد، جایی که کاربر ورودی ارائه می دهد که باعث می شود خروجی مدل از حفاظ های مورد انتظار برنامه LLM منحرف شود، از جمله ارائه سرنخ هایی به مجموعه داده هایی که مدل در ابتدا بر روی آنها آموزش دیده است.

اجرای سهمیه های دسترسی در سطح کاربر برای کاربرانی که ورودی و خروجی را از یک مدل دریافت می کنند. شما باید رویکردهایی را در نظر بگیرید که اجازه دسترسی ناشناس را در شرایطی که دادهها و اطلاعات آموزشی مدل حساس هستند، یا در جایی که خطری از جانب دشمن وجود دارد که یک فکس مدل شما را بر اساس ورودی آنها و خروجی مدل همتراز شما آموزش میدهد، در نظر بگیرید. به طور کلی، اگر بخشی از ورودی یک مدل شامل متن دلخواه کاربر باشد، خروجی را مستعد تزریق سریع در نظر بگیرید و بر این اساس اطمینان حاصل کنید که استفاده از خروجیها شامل اقدامات متقابل فنی و سازمانی اجرا شده برای کاهش مدیریت ناامن خروجی، نمایندگی بیش از حد است. ، و اتکای بیش از حد. در مثالی که قبلاً مربوط به فیلتر کردن ورودی های مخرب با استفاده از AWS WAF بود، در نظر بگیرید که در مقابل برنامه خود فیلتری برای چنین سوء استفاده های احتمالی از اعلان ها بسازید و خط مشی ای برای نحوه مدیریت و تکامل آن ها با رشد مدل و داده ها ایجاد کنید. همچنین بررسی فیلتر شده خروجی را قبل از بازگرداندن آن به کاربر در نظر بگیرید تا مطمئن شوید که استانداردهای کیفیت، دقت یا تعدیل محتوا را رعایت می کند. ممکن است بخواهید این را برای نیازهای سازمان خود با یک لایه کنترل اضافی روی ورودی ها و خروجی ها در مقابل مدل های خود سفارشی کنید تا الگوهای ترافیکی مشکوک را کاهش دهید.

تعاملات برنامه: امنیت برنامه و قابلیت مشاهده

برنامه LLM خود را با توجه به اینکه چگونه یک کاربر می تواند از مدل شما برای دور زدن مجوز استاندارد به ابزار یا زنجیره ابزار پایین دستی استفاده کند که مجوز دسترسی یا استفاده از آن را ندارد، مرور کنید. نگرانی دیگر در این لایه شامل دسترسی به فروشگاه های داده خارجی با استفاده از یک مدل به عنوان مکانیزم حمله با استفاده از خطرات فنی یا سازمانی LLM است. برای مثال، اگر مدل شما برای دسترسی به برخی از فروشگاههای دادهای که میتوانند حاوی دادههای حساس باشند، آموزش دیده است، باید اطمینان حاصل کنید که بررسیهای مجوز مناسب بین مدل خود و فروشگاههای داده انجام میدهید. هنگام انجام بررسی های مجوز از ویژگی های تغییرناپذیر در مورد کاربران استفاده کنید که از مدل نمی آیند. مدیریت ناامن خروجی، طراحی ناامن افزونه، و نمایندگی بیش از حد می تواند شرایطی را ایجاد کند که در آن عامل تهدید ممکن است از مدلی برای فریب دادن سیستم مجوز برای افزایش امتیازات مؤثر استفاده کند، که منجر به این می شود که یک مؤلفه پایین دستی معتقد باشد که کاربر مجاز به بازیابی داده یا گرفتن یک داده خاص است. عمل.

هنگام پیادهسازی هر افزونه یا ابزار هوش مصنوعی، بررسی و درک سطح دسترسی اعطا شده و همچنین بررسی دقیق کنترلهای دسترسی پیکربندی شده ضروری است. استفاده از افزونههای مولد ناامن هوش مصنوعی ممکن است سیستم شما را در معرض آسیبپذیریها و تهدیدات زنجیره تامین قرار دهد که به طور بالقوه منجر به اقدامات مخرب از جمله اجرای کد راه دور میشود.

تعاملات مدل: پیشگیری از حمله مدل

برای ارزیابی و کاهش آسیبپذیریهای زنجیره تأمین، باید از منشأ هر مدل، افزونه، ابزار یا دادهای که استفاده میکنید آگاه باشید. به عنوان مثال، برخی از قالبهای مدل معمولی اجازه جاسازی کدهای قابل اجرا دلخواه را در خود مدلها میدهند. از آینه های بسته، اسکن، و بازرسی های اضافی به عنوان مرتبط با اهداف امنیتی سازمان خود استفاده کنید.

مجموعه دادههایی که شما آموزش میدهید و مدلهای خود را بر روی آنها تنظیم میکنید نیز باید بررسی شوند. اگر به طور خودکار یک مدل را بر اساس بازخورد کاربر (یا سایر اطلاعات قابل کنترل توسط کاربر نهایی) تنظیم کنید، باید در نظر بگیرید که آیا یک عامل تهدید مخرب می تواند مدل را به طور خودسرانه بر اساس دستکاری پاسخ های خود تغییر دهد و به داده های آموزشی مسموم شود.

تعامل داده ها: نظارت بر کیفیت و استفاده از داده ها

مدلهای هوش مصنوعی مولد مانند LLM معمولاً به خوبی کار میکنند، زیرا بر روی حجم زیادی از دادهها آموزش دیدهاند. اگرچه این داده ها به LLM ها کمک می کند تا کارهای پیچیده را انجام دهند، اما همچنین می تواند سیستم شما را در معرض خطر مسمومیت داده های آموزشی قرار دهد، که زمانی رخ می دهد که داده های نامناسب در مجموعه داده آموزشی گنجانده شده یا حذف شود که می تواند رفتار مدل را تغییر دهد. برای کاهش این خطر، باید به زنجیره تامین خود نگاه کنید و فرآیند بررسی داده ها را برای سیستم خود قبل از استفاده در مدل خود درک کنید. اگرچه خط لوله آموزشی منبع اصلی برای مسمومیت داده ها است، شما همچنین باید به نحوه دریافت داده ها مانند مدل RAG یا دریاچه داده و اینکه آیا منبع آن داده ها قابل اعتماد و محافظت می شود نگاه کنید. از خدمات امنیتی AWS مانند AWS Security Hub، Amazon GuardDuty و Amazon Inspector برای کمک به نظارت مستمر برای فعالیت مشکوک در Amazon EC2، Amazon EKS، Amazon S3، استفاده کنید. سرویس پایگاه داده رابطه آمازون (آمازون RDS)، و دسترسی به شبکه که ممکن است نشانگر تهدیدهای نوظهور باشد، و از Detective برای تجسم تحقیقات امنیتی استفاده کنید. همچنین استفاده از خدماتی مانند دریاچه امنیتی آمازون برای تسریع تحقیقات امنیتی با ایجاد یک دریاچه داده هدفمند برای متمرکز کردن خودکار دادههای امنیتی از محیطهای AWS، ارائهدهندگان SaaS، در محلها و منابع ابری که به حجم کاری AI/ML شما کمک میکنند.

تعاملات سازمانی: اجرای حفاظ های حاکمیت شرکتی برای هوش مصنوعی مولد

خطرات مرتبط با استفاده از هوش مصنوعی مولد برای کسب و کار خود را شناسایی کنید. شما باید طبقه بندی ریسک سازمان خود را بسازید و ارزیابی ریسک را انجام دهید تا هنگام استقرار راه حل های هوش مصنوعی مولد تصمیمات آگاهانه بگیرید. توسعه یک طرح تداوم کسب و کار (BCP) که شامل AI، ML و بارهای کاری مولد AI است و می تواند به سرعت برای جایگزینی عملکرد از دست رفته یک برنامه تحت تاثیر یا آفلاین LLM برای پاسخگویی به SLA های شما اعمال شود.

شکافها، ناکارآمدیها و ناسازگاریها در فرآیند و منابع را شناسایی کنید و آگاهی و مالکیت را در سراسر تجارت خود بهبود بخشید. مدل تهدید همه بارهای کاری مولد هوش مصنوعی برای شناسایی و کاهش تهدیدهای امنیتی بالقوه که ممکن است منجر به پیامدهای تأثیرگذار بر تجارت شود، از جمله دسترسی غیرمجاز به داده ها، انکار خدمات و سوء استفاده از منابع. از امکانات جدید بهره ببرید AWS Threat Composer Modeling Tool برای کمک به کاهش زمان به ارزش هنگام انجام مدلسازی تهدید. بعداً در چرخه های توسعه خود، معرفی را در نظر بگیرید مهندسی آشوب امنیتی آزمایشهای تزریق خطا برای ایجاد شرایط واقعی برای درک نحوه واکنش سیستم شما به مجهولات و ایجاد اطمینان در انعطافپذیری و امنیت سیستم.

دیدگاههای متنوعی را در توسعه استراتژیهای امنیتی و مکانیسمهای مدیریت ریسک برای اطمینان از پایبندی و پوشش AI/ML و امنیت مولد در همه نقشها و عملکردهای شغلی لحاظ کنید. یک ذهنیت امنیتی را از آغاز و تحقیق در مورد هر برنامه کاربردی هوش مصنوعی مولد برای هماهنگی با الزامات به میز بیاورید. اگر به کمک اضافی از AWS نیاز دارید، از مدیر حساب AWS خود بخواهید تا با درخواست از معماران راه حل های AWS از AWS Security و AI/ML برای کمک پشت سر هم مطمئن شود که پشتیبانی یکسانی وجود دارد.

اطمینان حاصل کنید که سازمان امنیتی شما به طور معمول اقداماتی را برای تقویت ارتباط در مورد آگاهی از ریسک و درک مدیریت ریسک در میان ذینفعان هوش مصنوعی مولد مانند مدیران محصول، توسعه دهندگان نرم افزار، دانشمندان داده و رهبری اجرایی انجام می دهد، و به اطلاعات تهدید و راهنمایی کنترل ها اجازه می دهد تا به تیم هایی که ممکن است دسترسی پیدا کنند. تحت تاثیر قرار گیرد. سازمانهای امنیتی میتوانند با مشارکت در بحثها و ارائه ایدهها و اطلاعات جدید به ذینفعان هوش مصنوعی که با اهداف تجاری آنها مرتبط است، از فرهنگ افشای مسئولانه و بهبود مکرر حمایت کنند. بیشتر بدانید تعهد ما به هوش مصنوعی مسئول و اضافی منابع مسئول هوش مصنوعی برای کمک به مشتریان خود

با رفع انسداد زمان برای ارزش گذاری در فرآیندهای امنیتی موجود سازمان خود، در ایجاد موقعیت سازمانی بهتر برای هوش مصنوعی مولد مزیت کسب کنید. فعالانه ارزیابی کنید که سازمان شما ممکن است به فرآیندهایی نیاز داشته باشد که با توجه به زمینه امنیتی مولد هوش مصنوعی بیش از حد سنگین هستند و آنها را اصلاح کنید تا به توسعه دهندگان و دانشمندان مسیر روشنی برای راه اندازی با کنترل های صحیح ارائه شود.

ارزیابی کنید که در چه مواردی ممکن است فرصتهایی برای همسو کردن انگیزهها، تمسخر کردن، و ارائه یک خط دید واضح در مورد نتایج مورد نظر وجود داشته باشد. بهروزرسانی، راهنماییها و دفاعها را برای برآوردن نیازهای در حال تحول AI/ML و توسعه برنامههای کاربردی هوش مصنوعی برای کاهش سردرگمی و عدم قطعیت که میتواند هزینه زمان توسعه، افزایش ریسک و افزایش تأثیر را داشته باشد، کنترل میکند.

اطمینان حاصل کنید که ذینفعانی که متخصص امنیت نیستند، می توانند هم درک کنند که چگونه حاکمیت سازمانی، سیاست ها و مراحل مدیریت ریسک در بار کاری خود اعمال می شود و همچنین مکانیزم های مدیریت ریسک را به کار می برند. سازمان خود را برای پاسخگویی به رویدادها و سناریوهای واقعی که ممکن است با برنامههای هوش مصنوعی مولد رخ دهد، آماده کنید و مطمئن شوید که نقشهای سازنده هوش مصنوعی و تیمهای پاسخ از مسیرها و اقدامات تشدید در صورت نگرانی برای هرگونه فعالیت مشکوک آگاه هستند.

نتیجه

برای تجاریسازی موفقیتآمیز نوآوری با هر فناوری جدید و نوظهور، نیاز به شروع با یک طرز فکر امنیت، ایجاد زیرساختهای ایمن، و تفکر در مورد چگونگی ادغام بیشتر امنیت در هر سطح از پشته فناوری اولیه با امنیت دفاعی عمیق است. رویکرد. این شامل تعاملات در چندین لایه پشته فناوری شما و نقاط ادغام در زنجیره تامین دیجیتال شما برای اطمینان از انعطاف پذیری سازمانی است. اگرچه هوش مصنوعی مولد برخی از چالشهای امنیتی و حریم خصوصی جدید را معرفی میکند، اما اگر از بهترین شیوههای امنیتی اساسی مانند استفاده از دفاع عمیق با سرویسهای امنیتی لایهای پیروی کنید، میتوانید از سازمان خود در برابر بسیاری از مسائل رایج و تهدیدات در حال تحول محافظت کنید. شما باید سرویسهای امنیتی لایهای AWS را در بارهای کاری هوش مصنوعی تولیدی و سازمانهای بزرگتر پیادهسازی کنید و بر روی نقاط یکپارچهسازی در زنجیره تامین دیجیتال خود تمرکز کنید تا محیطهای ابری خود را ایمن کنید. سپس میتوانید از قابلیتهای امنیتی و حفظ حریم خصوصی پیشرفته در سرویسهای AWS AI/ML مانند Amazon SageMaker و Amazon Bedrock برای افزودن لایههای بیشتری از کنترلهای امنیتی و حریم خصوصی پیشرفته به برنامههای هوش مصنوعی خود استفاده کنید. تعبیه امنیت از همان ابتدا، نوآوری با هوش مصنوعی مولد را سریعتر، آسانتر و مقرون به صرفهتر میکند و در عین حال انطباق را سادهتر میکند. این به شما کمک میکند تا کنترلها، اطمینان و قابلیت مشاهده برنامههای هوش مصنوعی تولیدی خود را برای کارمندان، مشتریان، شرکا، قانونگذاران و سایر ذینفعان مرتبط افزایش دهید.

مراجع اضافی

- چارچوب های استاندارد صنعتی برای مدیریت ریسک و امنیت خاص AI/ML:

درباره نویسندگان

کریستوفر رائه یک متخصص اصلی امنیت جهانی GTM است که بر توسعه و اجرای ابتکارات استراتژیک متمرکز است که پذیرش خدمات امنیتی AWS را تسریع و مقیاس می کند. او مشتاق تلاقی امنیت سایبری و فناوری های نوظهور است، با بیش از 20 سال تجربه در نقش های رهبری استراتژیک جهانی که راه حل های امنیتی را برای مشتریان رسانه، سرگرمی و مخابرات ارائه می دهد. او از طریق مطالعه، مسافرت، غذا و شراب، کشف موسیقی جدید و مشاوره به استارتآپهای اولیه شارژ میشود.

کریستوفر رائه یک متخصص اصلی امنیت جهانی GTM است که بر توسعه و اجرای ابتکارات استراتژیک متمرکز است که پذیرش خدمات امنیتی AWS را تسریع و مقیاس می کند. او مشتاق تلاقی امنیت سایبری و فناوری های نوظهور است، با بیش از 20 سال تجربه در نقش های رهبری استراتژیک جهانی که راه حل های امنیتی را برای مشتریان رسانه، سرگرمی و مخابرات ارائه می دهد. او از طریق مطالعه، مسافرت، غذا و شراب، کشف موسیقی جدید و مشاوره به استارتآپهای اولیه شارژ میشود.

الیاس زمستان یک مهندس ارشد امنیت در امنیت آمازون است، دارای مدرک لیسانس در مهندسی امنیت سایبری و سرشار از عشق به هری پاتر است. Elijah در شناسایی و رسیدگی به آسیبپذیریها در سیستمهای هوش مصنوعی برتری دارد و تخصص فنی را با کمی جادوگری ترکیب میکند. الیجا پروتکلهای امنیتی مناسبی را برای اکوسیستمهای هوش مصنوعی طراحی میکند و استعدادی جادویی به دفاع دیجیتال میآورد. الیجا با یکپارچگی، پیشینه امنیتی در سازمانهای بخش عمومی و تجاری دارد که بر حفاظت از اعتماد متمرکز شدهاند.

الیاس زمستان یک مهندس ارشد امنیت در امنیت آمازون است، دارای مدرک لیسانس در مهندسی امنیت سایبری و سرشار از عشق به هری پاتر است. Elijah در شناسایی و رسیدگی به آسیبپذیریها در سیستمهای هوش مصنوعی برتری دارد و تخصص فنی را با کمی جادوگری ترکیب میکند. الیجا پروتکلهای امنیتی مناسبی را برای اکوسیستمهای هوش مصنوعی طراحی میکند و استعدادی جادویی به دفاع دیجیتال میآورد. الیجا با یکپارچگی، پیشینه امنیتی در سازمانهای بخش عمومی و تجاری دارد که بر حفاظت از اعتماد متمرکز شدهاند.

رام ویتال یک معمار اصلی ML Solutions در AWS است. او بیش از 3 دهه تجربه معماری و ساخت برنامه های کاربردی توزیع شده، ترکیبی و ابری دارد. او مشتاق ساختن راهحلهای AI/ML و کلان داده ایمن و مقیاسپذیر است تا به مشتریان سازمانی در پذیرش و سفر بهینهسازی ابر برای بهبود نتایج کسبوکارشان کمک کند. او در اوقات فراغت خود با موتور سیکلت خود سوار می شود و با شیپادول 3 ساله اش راه می رود!

رام ویتال یک معمار اصلی ML Solutions در AWS است. او بیش از 3 دهه تجربه معماری و ساخت برنامه های کاربردی توزیع شده، ترکیبی و ابری دارد. او مشتاق ساختن راهحلهای AI/ML و کلان داده ایمن و مقیاسپذیر است تا به مشتریان سازمانی در پذیرش و سفر بهینهسازی ابر برای بهبود نتایج کسبوکارشان کمک کند. او در اوقات فراغت خود با موتور سیکلت خود سوار می شود و با شیپادول 3 ساله اش راه می رود!

ناونتی توتجا یک متخصص داده در خدمات وب آمازون است. قبل از پیوستن به AWS، Navneet به عنوان تسهیلکننده برای سازمانهایی که به دنبال مدرنسازی معماری دادههای خود و پیادهسازی راهحلهای جامع AI/ML بودند، کار میکرد. او دارای مدرک مهندسی از دانشگاه تاپار و همچنین مدرک کارشناسی ارشد آمار از دانشگاه تگزاس A&M است.

ناونتی توتجا یک متخصص داده در خدمات وب آمازون است. قبل از پیوستن به AWS، Navneet به عنوان تسهیلکننده برای سازمانهایی که به دنبال مدرنسازی معماری دادههای خود و پیادهسازی راهحلهای جامع AI/ML بودند، کار میکرد. او دارای مدرک مهندسی از دانشگاه تاپار و همچنین مدرک کارشناسی ارشد آمار از دانشگاه تگزاس A&M است.

امیلی ساوارد یک دانشمند داده با خدمات حرفه ای AWS است. او دارای مدرک کارشناسی ارشد علوم با ممتاز در هوش مصنوعی از دانشگاه ادینبورگ در اسکاتلند، بریتانیا با تاکید بر پردازش زبان طبیعی (NLP) است. امیلی در نقشهای علمی و مهندسی کاربردی متمرکز بر تحقیق و توسعه محصول مبتنی بر هوش مصنوعی، تعالی عملیاتی، و حاکمیت برای حجم کاری هوش مصنوعی در سازمانهای بخش دولتی و خصوصی خدمت کرده است. او به عنوان سخنران ارشد AWS و اخیراً به عنوان نویسنده AWS Well-Architected in the Machine Learning Lens در راهنمایی مشتری مشارکت دارد.

امیلی ساوارد یک دانشمند داده با خدمات حرفه ای AWS است. او دارای مدرک کارشناسی ارشد علوم با ممتاز در هوش مصنوعی از دانشگاه ادینبورگ در اسکاتلند، بریتانیا با تاکید بر پردازش زبان طبیعی (NLP) است. امیلی در نقشهای علمی و مهندسی کاربردی متمرکز بر تحقیق و توسعه محصول مبتنی بر هوش مصنوعی، تعالی عملیاتی، و حاکمیت برای حجم کاری هوش مصنوعی در سازمانهای بخش دولتی و خصوصی خدمت کرده است. او به عنوان سخنران ارشد AWS و اخیراً به عنوان نویسنده AWS Well-Architected in the Machine Learning Lens در راهنمایی مشتری مشارکت دارد.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://aws.amazon.com/blogs/machine-learning/architect-defense-in-depth-security-for-generative-ai-applications-using-the-owasp-top-10-for-llms/

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 1

- 10

- 100

- 125

- 140

- 150

- 30

- 300

- 7

- a

- توانایی

- قادر

- درباره ما

- دانشگاهی

- شتاب دادن

- قابل قبول

- دسترسی

- دسترسی به داده ها

- دسترسی

- بر این اساس

- حساب

- حساب ها

- دقت

- رسیدن

- دستیابی به

- در میان

- عمل

- اقدامات

- فعالیت ها

- فعالیت

- انطباق

- اضافه کردن

- اضافه

- اضافه

- اضافی

- نشانی

- خطاب به

- تبعیت

- اتخاذ

- تصویب

- اتخاذ

- پیشرفته

- پیشرفت

- مزیت - فایده - سود - منفعت

- مشاوره

- پس از

- در برابر

- نمایندگی

- عامل

- AI

- مدل های هوش مصنوعی

- سیستم های هوش مصنوعی

- AI / ML

- تراز

- هم راستا

- تراز می کند

- معرفی

- اجازه دادن

- مجاز

- اجازه دادن

- تنها

- همچنین

- هر چند

- آمازون

- آمازون EC2

- آمازون RDS

- آمازون SageMaker

- آمازون خدمات وب

- در میان

- مقدار

- an

- تحلیل

- تجزیه و تحلیل

- و

- و زیرساخت

- ناشناس

- دیگر

- پاسخ دادن

- هر

- API

- اشتها

- مربوط

- کاربرد

- برنامه توسعه

- امنیت نرم افزار

- برنامه های کاربردی

- اعمال می شود

- اعمال میشود

- درخواست

- با استفاده از

- روش

- رویکردها

- مناسب

- معماران

- معماری

- معماری

- هستند

- مناطق

- استدلال

- بوجود می آیند

- دور و بر

- مصنوعی

- هوش مصنوعی

- هوش مصنوعی (AI)

- AS

- پرسیدن

- ارزیابی

- ارزیابی ها

- دارایی

- کمک

- دستیاران

- مرتبط است

- اطمینان

- At

- حمله

- حمله

- تلاش

- توجه

- خواص

- حسابرسی

- افزوده شده

- تصدیق

- نویسنده

- مجوز

- مجاز

- خودکار بودن

- بطور خودکار

- در دسترس

- مطلع

- اطلاع

- AWS

- مشتری AWS

- خدمات حرفه ای AWS

- به عقب

- حمایت کرد

- زمینه

- مستقر

- اساسی

- اساس

- BE

- زیرا

- شود

- بوده

- قبل از

- شروع

- رفتار

- رفتار

- بودن

- باور کردن

- سود

- مزایای

- بهترین

- بهترین شیوه

- بهتر

- میان

- تعصب

- بزرگ

- بزرگ داده

- لایحه

- ترکیب

- بلاگ

- هر دو

- مرز

- به ارمغان بیاورد

- آوردن

- ساختن

- سازنده

- سازندگان

- بنا

- می سازد

- ساخته

- ساخته شده در

- کسب و کار

- کسب و کار

- by

- گذرگاه

- CAN

- می توانید دریافت کنید

- قابلیت های

- ظرفیت

- مورد

- دسته بندی

- علت

- علل

- متمرکز کردن

- معین

- گواهی نامه

- گواهی

- زنجیر

- زنجیر

- چالش ها

- تغییر دادن

- هرج و مرج

- chatbot

- چک

- رئیس

- واضح

- ابر

- پذیرش ابر

- محاسبات ابری

- زیرساخت های ابری

- امنیت ابر

- رمز

- ترکیب

- بیا

- می آید

- تجاری

- تجاری کردن

- تعهد

- مرتکب شده

- مشترک

- عموما

- ارتباط

- همراه و همدم

- همراهان

- شرکت

- کامل

- پیچیده

- انطباق

- جزء

- آهنگساز

- درک

- جامع

- سازش

- در معرض خطر

- مصالحه

- محاسبه

- محاسبه

- نگرانی

- علاقمند

- نگرانی ها

- شرایط

- رفتار

- اعتماد به نفس

- پیکربندی

- گیجی

- پیوستگی

- اتصال

- عواقب

- در نظر بگیرید

- در نظر گرفته

- با توجه به

- استوار

- تشکیل شده است

- شامل

- ظروف

- محتوا

- زمینه

- پیوستگی

- به طور مداوم

- کمک

- کمک می کند

- کنترل

- کنترل

- گروه شاهد

- متقابلا

- هسته

- بنیاد

- اصلاح

- متناظر

- هزینه

- مقرون به صرفه

- میتوانست

- پوشش

- ایجاد

- ایجاد

- بحرانی

- فرهنگ

- سرپرستی می کند

- مشتری

- مشتریان

- سفارشی

- سفارشی

- سایبر

- امنیت سایبری

- امنیت سایبری

- چرخه

- داده ها

- دریاچه دریاچه

- آماده سازی داده ها

- دانشمند داده

- دستکاری داده ها

- پایگاه داده

- مجموعه داده ها

- روز

- دهه

- تصمیم گیری

- تصمیم گیرندگان

- تصمیم گیری

- عمیق

- عمیق تر

- دفاع

- دفاعی

- تعريف كردن

- مشخص

- تعریف کردن

- درجه

- تحویل

- غرق کردن

- نشان

- خود داری از خدمات

- بستگی دارد

- گسترش

- مستقر

- استقرار

- گسترش

- عمق

- توصیف

- طرح

- طرح

- مطلوب

- تشخیص

- توسعه

- توسعه

- توسعه دهندگان

- در حال توسعه

- پروژه

- منحرف شدن

- انحراف

- مختلف

- دیجیتال

- رشته ها

- افشاء

- کشف

- کشف

- بحث و تبادل نظر

- بحث در مورد

- بحث و گفتگو

- اختلالات

- متمایز

- فرق

- توزیع شده

- شیرجه رفتن

- مختلف

- دیدگاه های متنوع

- نمی کند

- دامنه

- آیا

- تساوی

- رانده

- در طی

- هر

- پیش از آن

- در اوایل

- مرحله اولیه

- آسان تر

- به آسانی

- اقتصادی

- ارزش اقتصادی

- اکوسیستم

- موثر

- موثر

- هر دو

- تعبیه کردن

- ظهور

- سنگ سنباده

- فن آوری های نوظهور

- فناوری در حال ظهور

- تاکید

- کارکنان

- قدرت دادن

- قادر ساختن

- را قادر می سازد

- را قادر می سازد

- تشویق می کند

- رمزگذاری

- پایان

- اعمال

- اجرای قانون

- مهندس

- مهندسی

- مورد تأیید

- افزایش

- اطمینان حاصل شود

- سرمایه گذاری

- سرگرمی

- تمام

- محیط

- محیط

- برابر

- خطا

- تشدید

- ضروری است

- ایجاد

- ایجاد

- ارزیابی

- ارزیابی

- ارزیابی

- حتی

- واقعه

- حوادث

- هر

- تکامل یابد

- در حال تحول

- معاینه کردن

- مثال

- مثال ها

- برتری

- بیش از اندازه

- اجرا کردن

- اجرایی

- ورزش

- استخراج

- وجود داشته باشد

- موجود

- گسترش

- انتظار می رود

- تجربه

- آزمایش

- تخصص

- کارشناسان

- ارائه

- گسترش

- تمدید شده

- گسترش

- گسترش می یابد

- خارجی

- اضافی

- عصاره

- خیلی

- چهره ها

- تسهیل می کند

- تسهیل کننده

- نتواند

- سقوط

- آشنایی

- FAST

- سریعتر

- ویژگی

- امکانات

- باز خورد

- کمتر

- فیلتر

- فیلتر

- مالی

- خدمات مالی

- پیدا کردن

- پیدا کردن

- یافته ها

- فایروال

- نام خانوادگی

- پنج

- قابل انعطاف

- جریان

- جریانها

- تمرکز

- متمرکز شده است

- به دنبال

- پیروی

- غذا

- برای

- پزشک قانونی

- پرورش دادن

- پرورش دهنده

- پایه

- بنیادین

- چارچوب

- چارچوب

- غالبا

- از جانب

- جلو

- قابلیت

- توابع

- اساسی

- بیشتر

- افزایش

- شکاف

- سوالات عمومی

- عموما

- نسل

- مولد

- هوش مصنوعی مولد

- دریافت کنید

- گرفتن

- داده

- جهانی

- هدف

- اهداف

- رفتن

- حکومت می کند

- حکومت

- دولت

- دولتی

- اعطا شده

- رشد می کند

- راهنمایی

- راهنمایی

- هدایت شده

- راهنما

- بود

- دسته

- اداره

- آیا

- he

- بهداشت و درمان

- کمک

- کمک

- کمک می کند

- عملکرد بالا

- خیلی

- خود را

- برگزاری

- دارای

- چگونه

- چگونه

- HTML

- HTTP

- HTTPS

- قطب

- انسان

- ترکیبی

- i

- اندیشه

- ایده ها

- شناسایی

- شناسایی

- شناسایی

- هویت

- if

- تغییرناپذیری

- تغییر ناپذیر

- تأثیر

- نهفته

- اثرات

- امری ضروری

- انجام

- پیاده سازی

- اجرا

- اجرای

- بهبود

- بهبود

- in

- انگیزه

- آغازگر

- شامل

- مشمول

- شامل

- از جمله

- تناقضات

- افزایش

- افزایش

- افزایش

- شاخص ها

- صنعت

- ناکارآمدی

- اطلاعات

- امنیت اطلاعات

- اطلاع

- شالوده

- دم کرده

- ذاتی

- ابتکارات

- نوآوری

- نوآوری

- ابداع

- ورودی

- ورودی

- ناامن

- داخل

- بینش

- بینش

- ادغام

- یکپارچه

- ادغام

- ادغام

- یکپارچگی

- تمامیت

- اطلاعات

- فعل و انفعالات

- علاقه

- رابط

- بین المللی

- تقاطع

- به

- معرفی

- معرفی می کند

- معرفی

- تحقیق

- تحقیقات

- شامل

- مسائل

- IT

- ITS

- خود

- کار

- پیوستن

- سفر

- JPG

- تنها

- نگاه داشتن

- کلید

- مناطق کلیدی

- پادشاهی

- دانش

- دریاچه

- زبان

- بزرگ

- بزرگتر

- در آخر

- بعد

- راه اندازی

- لایه

- لایه لایه

- لایه

- رهبری

- رهبران

- رهبری

- برجسته

- یاد گرفتن

- یادگیری

- کمترین

- لنز

- لنز

- سطح

- wifecycwe

- پسندیدن

- احتمال

- لاین

- خطوط

- LLM

- ورود به سیستم

- منطق

- نگاه کنيد

- به دنبال

- از دست رفته

- عشق

- دستگاه

- فراگیری ماشین

- ساخت

- مخرب

- نرم افزارهای مخرب

- مدیریت

- اداره می شود

- مدیریت

- مدیر

- مدیران

- مدیریت

- دستکاری کردن

- دست کاری

- روش

- بسیاری

- نقشه

- استاد

- کارشناسی ارشد

- مصالح

- مسائل

- بلوغ

- به حداکثر رساندن

- ممکن است..

- به معنی

- اندازه

- مکانیزم

- مکانیسم

- رسانه ها

- دیدار

- ملاقات

- روانی

- ذکر شده

- با

- متریک

- قدرت

- مهاجرت

- میلیون ها نفر

- ذهن

- ذهنیت

- سوء استفاده

- کاهش

- کاهش

- ML

- مدل

- مدل سازی

- مدل

- اعتدال

- نوین کردن

- مانیتور

- نظارت بر

- بیش

- اکثر

- موتورسیکلت

- حرکت

- بسیار

- چندگانه

- موسیقی

- باید

- my

- طبیعی

- پردازش زبان طبیعی

- طبیعت

- لازم

- نیاز

- ضروری

- نیازهای

- شبکه

- جدید

- بعد

- نیست

- nlp

- هدف

- هدف

- اهداف

- of

- خاموش

- ارائه

- پیشنهادات

- مامورین

- آنلاین نیست.

- on

- ONE

- باز کن

- منبع باز

- عمل

- قابل استفاده

- عملیات

- فرصت ها

- بهینه سازی

- بهینه

- or

- سفارش

- کدام سازمان ها

- سازمانی

- سازمان های

- منشاء

- در اصل

- ریشه

- دیگر

- ما

- خارج

- نتیجه

- نتایج

- تولید

- خروجی

- خارج از

- روی

- به طور کلی

- مالکیت

- بسته

- بخش

- شرکت کننده

- احزاب

- شرکای

- بخش

- احساساتی

- مسیر

- راه ها

- الگوهای

- کارایی

- انجام

- انجام

- مجوز

- دیدگاه

- فاز

- ستون ها

- خط لوله

- محل

- برنامه

- برنامه ریزی

- افلاطون

- هوش داده افلاطون

- PlatoData

- پلاگین

- پلاگین ها

- نقطه

- سم

- سیاست

- سیاست

- تثبیت موقعیت

- پست

- پتانسیل

- بالقوه

- تمرین

- شیوه های

- تهیه

- آماده

- جلوگیری از

- قبلی

- نخستین

- اصلی

- از اصول

- قبلا

- اولویت بندی

- اولویت

- خلوت

- خصوصی

- بخش خصوصی

- امتیاز

- امتیازات

- روند

- فرآیندهای

- در حال پردازش

- محصول

- تولید

- بهره وری

- حرفه ای

- مشخصات

- برنامه

- برنامه ها

- پروژه

- پرسیدن

- مناسب

- به درستی

- محافظت از

- محفوظ

- حفاظت

- حفاظت

- پروتکل

- ارائه

- ارائه دهندگان

- فراهم می کند

- ارائه

- عمومی

- قرار دادن

- کیفیت

- نمایش ها

- سوال

- سریع

- به سرعت

- پارچه

- رسیدن به

- واکنش نشان می دهند

- خواندن

- آمادگی

- مطالعه

- دنیای واقعی

- واقع بینانه

- تحقق

- تحقق بخشیدن

- دریافت

- تازه

- توصیه

- توصیه

- بهبود یافتن

- بهبود

- كاهش دادن

- مرجع

- خالص کردن

- منطقه

- منظم

- به طور منظم

- تنظیم

- رگولاتور

- مربوط

- مربوط

- قابل اعتماد

- تکیه

- تصفیه

- دور

- محصول

- تکرار

- جایگزین کردن

- درخواست

- درخواست

- نیاز

- نیاز

- مورد نیاز

- نیاز

- تحقیق

- تحقیق و توسعه

- حالت ارتجاعی

- منابع

- منابع

- احترام

- قابل احترام

- پاسخ

- پاسخ

- پاسخ

- مسئوليت

- مسئوليت

- REST

- محدود کردن

- بازیابی

- این فایل نقد می نویسید:

- بررسی

- بازبینی

- بررسی

- سواری

- راست

- خطر

- اشتهای خطرناک

- مدیریت ریسک

- خطرات

- تنومند

- راجرز

- نقش

- ریشه

- به طور معمول

- قوانین

- در حال اجرا

- s

- SAAS

- حکیم ساز

- همان

- مقیاس پذیر

- مقیاس

- پویش

- سناریو

- سناریوها

- علم

- علمی

- دانشمند

- دانشمندان

- حوزه

- محدوده بندی

- جستجو

- بخش

- بخش

- امن

- امن

- امنیت

- تیم امنیت لاتاری

- مزایای امنیتی

- رویدادهای امنیتی

- خطرات امنیتی

- تهدیدات امنیتی

- به دنبال

- به دنبال

- جستجو می کند

- را انتخاب کنید

- انتخاب شد

- ارشد

- حساس

- خدمت کرده است

- سرویس

- خدمات

- تنظیم

- محیط

- به اشتراک گذاشته شده

- او

- باید

- نشان

- منظره

- مشابه

- ساده

- ساده کردن

- ساده

- So

- معاشرت کردن

- نرم افزار

- قبض نرم افزار

- توسعه دهندگان نرم افزار

- توسعه نرم افزار

- راه حل

- مزایا

- برخی از

- منبع

- منابع

- حق حاکمیت

- فضا

- گوینده

- متخصص

- خاص

- به طور خاص

- سرعت

- پشته

- مراحل

- سهامداران

- استاندارد

- استانداردهای

- شروع

- آغاز شده

- راه افتادن

- نوپا

- ارقام

- مراحل

- هنوز

- ذخیره سازی

- ذخیره شده

- پرده

- استراتژیک

- استراتژی ها

- رزمارا

- استراتژی

- سخت

- به شدت

- قابل ملاحظه ای

- موفقیت

- موفقیت

- چنین

- عرضه

- زنجیره تامین

- زنجیره تامین

- پشتیبانی

- حمایت از

- مطمئن

- مناسب

- مشکوک

- ترکیبی

- سیستم

- سیستم های

- جدول

- طراحی شده

- گرفتن

- طول می کشد

- پشت سر هم

- وظایف

- طبقه بندی

- تیم

- تیم ها

- فنی

- تکنیک

- فن آوری

- تکنسین ها

- پیشرفته

- مخابراتی

- آزمون

- تست

- تست

- وابسته به تکزاس

- متن

- که

- La

- منبع

- سرقت

- شان

- آنها

- تم

- خودشان

- سپس

- آنجا.

- اینها

- آنها

- تفکر

- سوم

- اشخاص ثالث

- این

- کسانی که

- تهدید

- تهدید

- سه

- از طریق

- سراسر

- زمان

- بموقع

- به

- با هم

- ابزار

- ابزار

- بالا

- بالا 10

- لمس

- طرف

- تجارت

- سنتی

- ترافیک

- قطار

- آموزش دیده

- آموزش

- معامله

- عبور

- شفافیت

- حمل و نقل

- سفر

- اعتماد

- مورد اعتماد

- به طور معمول

- غیر مجاز

- تردید

- زیر

- تضعیف

- فهمیدن

- درک

- نا آشنا

- متحد

- انگلستان

- دانشگاه

- کاهش نیافته

- بروزرسانی

- به روز شده

- حمایت

- آپ تایم

- استفاده کنید

- مورد استفاده

- استفاده

- کاربر

- کاربران

- استفاده

- با استفاده از

- استفاده کنید

- استفاده

- با استفاده از

- تصدیق

- اعتبار سنجی

- اعتبار سنجی

- ارزش

- متبحر

- از طريق

- مجازی

- عملا

- تجسم

- vs

- آسیب پذیری ها

- آسیب پذیری

- پیاده روی

- می خواهم

- حکم

- بود

- راه

- we

- وب

- برنامه تحت وب

- برنامه های وب

- خدمات وب

- خوب

- چی

- چه زمانی

- چه

- که

- در حین

- WHO

- تمام

- اراده

- شراب

- برنده

- با

- در داخل

- بدون

- مهاجرت کاری

- مشغول به کار

- گردش کار

- گردش کار

- کارگر

- در سرتاسر جهان

- خواهد بود

- نوشت

- XSS

- سال

- شما

- شما

- زفیرنت