آیا تا به حال واقعاً به طور تصادفی به کلیک روی یک پیوند فیشینگ نزدیک شده اید؟

ما چند شگفتی داشتیم، مانند زمانی که چند سال پیش یک تلفن همراه از یک فروشگاه کلیک و جمع آوری خریدیم.

این اولین خرید ما از این تجارت خاص برای بیش از یک دهه بود که سال ها قبل از آن در خارج از بریتانیا زندگی می کردیم…

... با این حال صبح روز بعد پیامکی دریافت کردیم که ادعا می کرد از همین فروشگاه است و به ما توصیه می کرد که پول بیشتری پرداخت کرده ایم و بازپرداخت در انتظار است.

نه تنها این اولین تعامل ما با نام تجاری X برای چندین سال بود، بلکه اولین پیامک (واقعی یا غیر واقعی) بود که با نام تجاری X دریافت کردیم.

احتمال وقوع آن چقدر است؟

(از آن زمان، ما چند خرید دیگر از X انجام دادیم، از قضا یک تلفن همراه دیگر را به دنبال کشف این موضوع که تلفن ها همیشه در دوچرخه سواری خوب عمل نمی کنند، انجام دادیم، و چندین پیامک کلاهبرداری دیگر با هدف X داشتیم، اما آنها هرگز اینقدر باورپذیر صف آرایی نکردهام.)

بیایید حساب را انجام دهیم

به طرز آزاردهنده ای، اگر حسابی را انجام دهید، احتمال تصادفات کلاهبرداری با زندگی واقعی به طرز شگفت انگیزی خوب است.

به هر حال، شانس حدس زدن اعداد برنده در بخت آزمایی بریتانیا (6 توپ شماره گذاری شده از 59 توپ) تقریباً بی نهایت کوچک 1 در 45 میلیون است که از طریق فرمول شناخته شده به عنوان محاسبه می شود. 59C6 or 59 choose 6است که 59!/6!(59-6)!، که به عنوان بیرون می آید 59x56x55x54x53x52/6x5x4x3x2x1 = 45,057,474.

از همین رو تو هستی هرگز برنده جکپات نشد…

…بااینکه تعداد کمی از مردم دارند، در طول سالیان متمادی این کار ادامه دارد.

به همین ترتیب، کلاهبرداران فیشینگ نیازی به هدف قرار دادن یا فریب ندارند شما، اما صرفا برای فریب دادن کسیو یک روز، شاید، فقط شاید، آن کسی ممکن است شما باشید.

همین دیشب، وقتی روی مبل نشسته بودیم و در حال خواندن مقاله ای در نشریه فناوری بودیم، یادآوری عجیبی از این موضوع داشتیم. ثبت نام در مورد کلاهبرداری 2FA

اولین شگفتی این بود که در همان لحظه ای که فکر کردیم، "هی، ما چیزی شبیه به این را حدود دو هفته پیش نوشتیم." به پاراگراف موجود در ال رج داستانی که نه تنها همین را گفت، بلکه مستقیماً به آن پیوند خورد به مقاله خودمان!

احتمال وقوع آن چقدر است؟

البته، هر نویسندهای که بگوید اذیت نمیشود که آیا دیگران متوجه کارشان میشوند یا نه، تقریباً مطمئناً قابل اعتماد نیست، و ما آمادهایم اعتراف کنیم که از پاراگراف مربوطه عکس گرفتهایم و آن را ایمیل کردهایم. به خودمان («صرفاً برای اهداف اسناد روابط عمومی» توضیحی بود که ما در مورد آن تصمیم گرفتیم).

حالا عجیب تر می شود

اینجاست که تصادف تصادفات عجیب تر می شود.

پس از ارسال ایمیل از تلفن خود به لپتاپ، کمتر از دو متر به سمت چپ خود حرکت کردیم و برای ذخیره تصویر پیوست، روبروی لپتاپ نشستیم و متوجه شدیم که در طول چند ثانیه ما ایستاده بودیم...

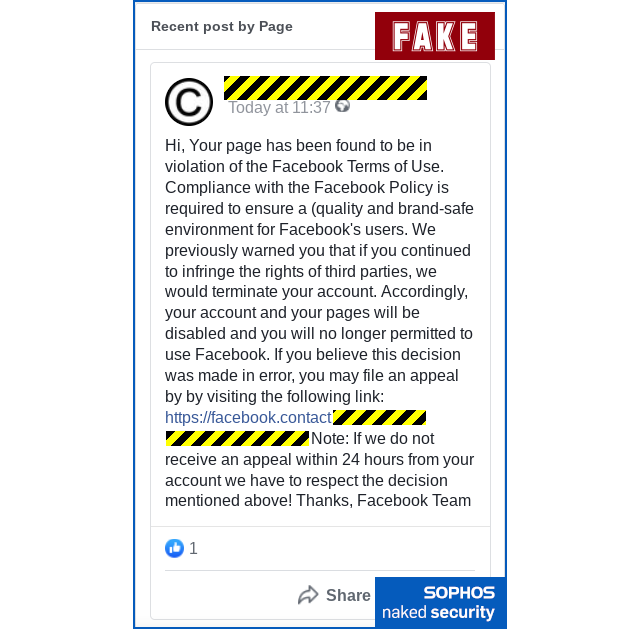

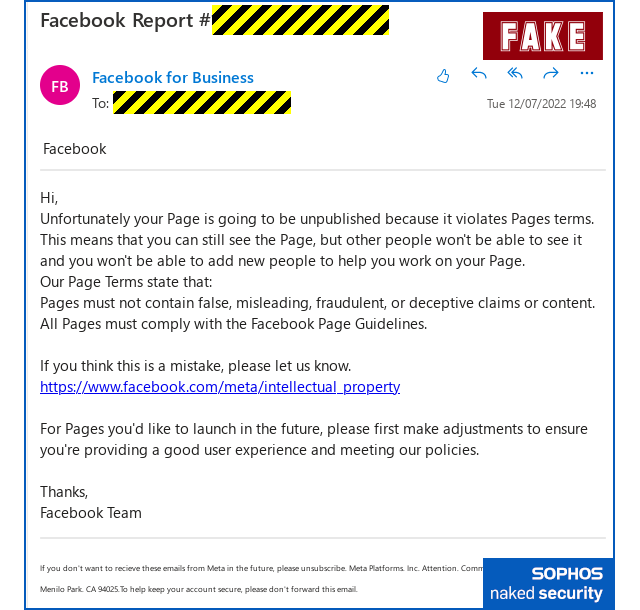

... همان کلاهبرداران قبلی، یک ایمیل دیگر برای ما ارسال کرده بودند صفحات فیس بوک کلاهبرداری 2FA، حاوی متن تقریباً یکسان با متن قبلی:

احتمال وقوع آن، همراه با احتمال تصادف قبلی که همین الان در حین خواندن مقاله رخ داد، چقدر است؟

متأسفانه، با توجه به سهولتی که مجرمان سایبری می توانند نام دامنه های جدید را ثبت کنند، سرورهای جدید راه اندازی کنند و میلیون ها ایمیل را در سراسر جهان منتشر کنند…

... شانس آنقدر زیاد است که اگر این نوع تصادف هرگز اتفاق نیفتاده باشد تعجب آورتر خواهد بود.

تغییرات کوچک در کلاهبرداری

جالب اینجاست که این کلاهبرداران تغییرات کمی در کلاهبرداری خود ایجاد کرده بودند.

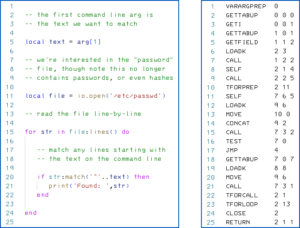

مانند دفعه قبل، آنها یک ایمیل HTML با یک پیوند قابل کلیک ایجاد کردند که خودش شبیه یک URL بود، حتی اگر URL واقعی که به آن پیوند داده شده بود، همان آدرسی نبود که در متن ظاهر شد.

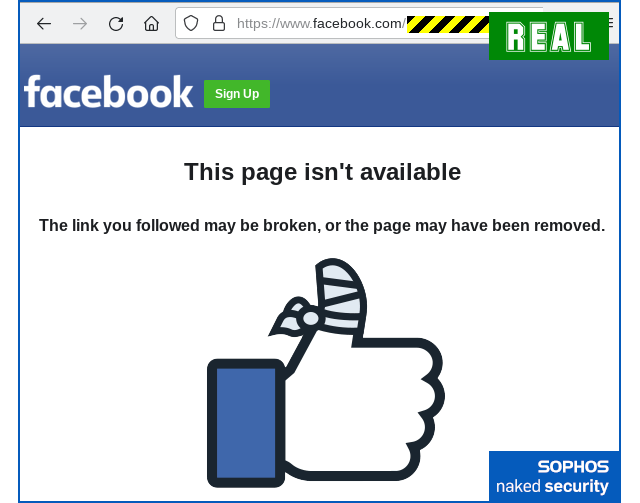

با این حال، این بار، پیوندی که اگر روی متن آبی موجود در ایمیل نگه داشتید، مشاهده کردید (the واقعی هدف URL به جای یک مورد ظاهری) در واقع یک پیوند به یک URL بود که در آن میزبانی شده بود facebook.com دامنه.

مجرمان به جای پیوند مستقیم از ایمیل خود به سایت کلاهبرداری خود، با رمز عبور جعلی و اعلان های 2FA، به یک صفحه فیس بوک خود پیوند داده و به آنها یک facebook.com پیوند برای استفاده در خود ایمیل:

این ترفند با یک کلیک اضافی به مجرمان سه مزیت کوچک می دهد:

- پیوند مبهم نهایی مستقیماً برای نرم افزار فیلترینگ ایمیل قابل مشاهده نیست، و اگر ماوس را روی پیوند در سرویس گیرنده ایمیل خود نگه دارید، ظاهر نمی شود.

- پیوند کلاهبرداری مشروعیت ظاهری را جلب می کند از ظاهر شدن در خود فیسبوک.

- کلیک کردن روی پیوند کلاهبرداری به نوعی کمتر احساس خطر می کند زیرا شما به جای اینکه مستقیماً از طریق ایمیل به آنجا بروید، از مرورگر خود بازدید می کنید، که به همه ما آموزش داده شده است که مراقب آن باشیم.

ما از طنز یک صفحه کاملا جعلی در فیس بوک که به طور خاص برای محکوم کردن ما به دلیل کیفیت پایین صفحه فیس بوک خودمان راه اندازی شده است، غافل نشدیم، همانطور که امیدواریم شما هم چنین نکنید!

از این نقطه به بعد، کلاهبرداری دقیقاً همان گردش کاری را دنبال می کند که دفعه قبل نوشتیم:

در ابتدا، از شما نام و سایر مقادیر معقول اطلاعات شخصی خواسته می شود.

در مرحله دوم، باید درخواست تجدیدنظر خود را با وارد کردن رمز عبور فیس بوک خود تأیید کنید.

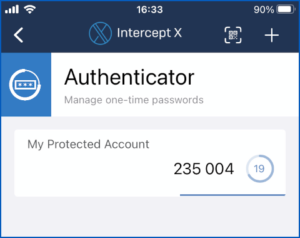

در نهایت، همانطور که ممکن است هنگام استفاده از رمز عبور خود انتظار داشته باشید، از شما خواسته می شود کد یکبار مصرف 2FA را که برنامه تلفن همراه شما به تازگی ایجاد کرده یا از طریق پیامک دریافت کرده است، وارد کنید.

البته، به محض ارائه هر مورد داده در این فرآیند، کلاهبرداران از اطلاعات فیش شده برای ورود به سیستم در زمان واقعی استفاده میکنند که انگار شما هستید، بنابراین به جای شما به حساب شما دسترسی پیدا میکنند.

آخرین بار، فقط 28 دقیقه بین کلاهبرداران ایجاد دامنه جعلی که در کلاهبرداری استفاده کردند (لینکی که در خود ایمیل قرار دادند) سپری شد، که ما فکر کردیم بسیار سریع بود.

این بار، فقط 21 دقیقه بود، هرچند، همانطور که اشاره کردیم، دامنه جعلی مستقیماً در ایمیل جعلی که دریافت کردیم استفاده نشد، بلکه در یک صفحه وب آنلاین میزبانی شده قرار گرفت، از قضا، به عنوان یک صفحه در facebook.com خود.

ما به محض اینکه صفحه جعلی را پیدا کردیم به فیس بوک گزارش دادیم. خبر خوب این است که اکنون آفلاین شده است، بنابراین ارتباط بین ایمیل کلاهبرداری و دامنه جعلی فیس بوک قطع شده است:

چه کاری انجام دهید؟

گرفتار کلاهبرداری های این چنینی نشوید.

- از پیوندهای موجود در ایمیل ها برای دسترسی به صفحات رسمی "تجدید نظر" در سایت های رسانه های اجتماعی استفاده نکنید. خودتان بیاموزید که کجا بروید و یک رکورد محلی (بر روی کاغذ یا در نشانکهای خود) نگه دارید تا هرگز نیازی به استفاده از پیوندهای وب ایمیل، خواه واقعی یا غیر واقعی نباشید.

- آدرس های ایمیل را به دقت بررسی کنید. پیوندی با متنی که خودش شبیه یک URL است، لزوماً URLی نیست که پیوند شما را به آن هدایت می کند. برای یافتن پیوند مقصد واقعی، با ماوس روی پیوند حرکت کنید (یا پیوند را روی تلفن همراه خود لمس کنید و نگه دارید).

- تصور نکنید که تمام آدرس های اینترنتی با دامنه شناخته شده به نوعی ایمن هستند. دامنه هایی مانند

facebook.com,outlook.comorplay.google.comخدمات قانونی هستند، اما همه کسانی که از آن خدمات استفاده می کنند قابل اعتماد نیستند. حسابهای ایمیل فردی در سرور پست الکترونیکی، صفحات روی پلتفرم رسانههای اجتماعی یا برنامههای موجود در یک فروشگاه نرمافزار آنلاین، همگی توسط پلتفرمهایی با نامهای دامنه قابل اعتماد میزبانی میشوند. اما محتوای ارائه شده توسط تک تک کاربران نه توسط آن پلتفرم ایجاد شده و نه به شدت مورد بررسی قرار گرفته است (مهم نیست که پلتفرم چقدر تأیید خودکار ادعا می کند که انجام می دهد). - نام دامنه وب سایت را به دقت بررسی کنید. هر شخصیت مهم است، و بخش تجاری هر نام سرور در انتها قرار دارد (سمت راست در زبان های اروپایی که از چپ به راست می روند)، نه در ابتدا. اگر مالک دامنه هستم

dodgy.exampleسپس می توانم هر نام تجاری را که دوست دارم در ابتدا قرار دهم، مانندvisa.dodgy.exampleorwhitehouse.gov.dodgy.example. اینها به سادگی زیر دامنه های دامنه تقلبی من هستند و به همان اندازه غیرقابل اعتماد هستند که هر بخش دیگری از آنdodgy.example. - اگر نام دامنه به وضوح در تلفن همراه شما قابل مشاهده نیست، منتظر بمانید تا بتوانید از یک مرورگر دسکتاپ معمولی استفاده کنید که معمولاً فضای صفحه نمایش بیشتری برای نشان دادن مکان واقعی URL دارد.

- یک مدیر رمز عبور را در نظر بگیرید. مدیران رمز عبور نامهای کاربری و رمزهای ورود به سیستم را با سرویسها و URLهای خاص مرتبط میکنند. اگر در نهایت وارد یک سایت تقلبی شوید، مهم نیست چقدر قانع کننده به نظر می رسد، مدیر رمز عبور شما گول نمی خورد زیرا سایت را از روی URL آن می شناسد، نه با ظاهر آن.

- برای قرار دادن کد 2FA خود عجله نکنید. از اختلال در گردش کار خود (به عنوان مثال این واقعیت که برای دسترسی به برنامه تولید کد باید قفل گوشی خود را باز کنید) به عنوان دلیلی برای بررسی مجدد URL استفاده کنید، فقط برای اطمینان و اطمینان.

- گزارش صفحات کلاهبرداری به فیس بوک را در نظر بگیرید. به طور آزاردهنده، برای انجام این کار باید یک حساب کاربری فیس بوک داشته باشید (کاربران غیر فیس بوک نمی توانند گزارش هایی را برای کمک به جامعه بزرگتر ارسال کنند، که حیف است) یا دوستی داشته باشید که گزارش را برای شما ارسال کند. . اما تجربه ما در این مورد این بود که گزارش آن کارساز بود، زیرا فیس بوک به زودی دسترسی به صفحه متخلف را مسدود کرد.

به یاد داشته باشید، هنگامی که صحبت از داده های شخصی، به خصوص رمزهای عبور و کدهای 2FA می شود…

...اگر شک دارید/آن را بیرون ندهید.

![S3 Ep130: درهای گاراژ را باز کنید، HAL [صوتی + متن] S3 Ep130: درهای گاراژ را باز کنید، HAL [صوتی + متن]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep130-open-the-garage-bay-doors-hal-audio-text-300x157.png)

![S3 Ep117: بحران کریپتو که نبود (و خداحافظی برای همیشه با Win 7) [صوت + متن] S3 Ep117: بحران کریپتو که نبود (و خداحافظی برای همیشه با Win 7) [صوت + متن]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep117-the-crypto-crisis-that-wasnt-and-farewell-forever-to-win-7-audio-text-360x188.png)

![S3 Ep125: وقتی سخت افزار امنیتی دارای حفره های امنیتی است [صوت + متن] S3 Ep125: وقتی سخت افزار امنیتی دارای حفره های امنیتی است [صوت + متن]](https://platoblockchain.com/wp-content/uploads/2023/03/s3-ep125-when-security-hardware-has-security-holes-audio-text-300x156.png)