پورتلند، اوره - 23 اوت 2022

- اکلیپسیوم®

و ونسون بورن امروز گزارش جدیدی منتشر کرد که نشان میدهد بخش مالی برای مقابله موثر با تهدید مداوم حملات زنجیره تامین مربوط به سیستم عامل ضعیف است. در واقع، 92 درصد از CISOها در امور مالی معتقدند که دشمنان در تسلیح کردن سفتافزار مجهزتر از تیمهایشان در تأمین امنیت آن هستند. علاوه بر این، از هر چهار نفر، سه شکاف در آگاهی در مورد نقطه کور سیستم عامل سازمان وجود دارد. در نتیجه، 88 درصد از افراد مورد بررسی اعتراف کردهاند که تنها در دو سال گذشته یک حمله سایبری مرتبط با سیستم عامل را تجربه کردهاند.

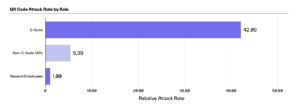

امنیت سیستم عامل در زنجیره تامین خدمات مالی گزارش بینشهایی را از 350 تصمیمگیرنده امنیت فناوری اطلاعات در بخش مالی، بهویژه آنهایی که در ایالات متحده، کانادا، سنگاپور، استرالیا، نیوزلند و مالزی مستقر هستند، به اشتراک میگذارد. یافتهها نه تنها وضعیت امنیت سیستمافزار و فقدان کنترلهای پیشگیرانه یا تاکتیکهای اصلاحی را آشکار میکند، بلکه رضایت و عدم آگاهی در مورد اقدامات امنیتی فعلی را نیز روشن میکند. نگرانکنندهتر، اجماع درباره سرمایهگذاری یا منابع اختصاصی کم به هیچ وجه و فقدان مهارتهای عمومی برای مقابله با یکی از بزرگترین تهدیدات امنیت سایبری امروز است. داده ها نشان می دهد:

- بیش از نیمی از آنها (55٪) بیش از یک بار در دو سال گذشته قربانی یک سازش در سطح سیستم عامل شدند.

- تقریباً 10 در XNUMX نرخ از دست دادن داده (و نقض GDPR) به عنوان پیامد اصلی حمله. ترس از دست دادن کنترل های امنیتی حیاتی در رتبه های یکسان قرار دارد.

- تخریب دستگاه های حیاتی (35٪)، از دست دادن مشتری (34٪) و دسترسی دشمن به دستگاه های دیگر (34٪) همه به همان اندازه به عنوان یک تأثیر مضر پس از حمله مربوط به سیستم عامل ذکر شده است.

«سازمانهای خدمات مالی هدف اصلی حملات سایبری هستند. این توضیح میدهد که چرا آنها برای اتخاذ فناوریهای حفاظتی جدید پیشتاز هستند، همه اینها در حالی که تحت نظارت دائمی تنظیمکنندهها و سایر صنایع در انتظار پیروی از رهبری خود در تلاش برای مبارزه با بردارهای حمله در حال تکامل هستند. رامی حسینی، مدیر اجرایی انعطافپذیری سایبری جهانی، گفت: با این حال در مورد ایمنسازی سیستمافزار و زنجیره تامین سختافزار، ما شاهد نقاط کور بالقوه هستیم. اگر بخواهیم به طور موثر از زنجیره تامین فناوری محافظت کنیم، تغییر در اولویتها حیاتی است. سازمانهای مالی باید همچنان به عنوان پیشگام عمل کنند و شکاف امنیتی سیستمافزار را ببندند.»

سازمانهای مالی فاقد بینش ریسک میانافزار برای اقدام هستند

بر اساس گزارش موسسه ملی استاندارد و فناوری (NIST)، حملات سطح میانافزار از سال 500 تا 2018 درصد افزایش یافته است، اما 93 درصد از پاسخدهندگان از فقدان بینش نسبت به تهدیدات میانافزار فعلی شگفتزده شدهاند. تنها در هشت ماه گذشته، Eclypsium Research رشته های اصلی را کشف کرده است تهدیدات درون وحشی، شامل حملات Intel ME توسط گروه باج افزار Conti.

متأسفانه، فقدان بینش ناشی از شکاف های قابل توجه در دانش سیستم عامل و زنجیره تامین است. در حقیقت:

- کمی بیش از نیمی (53%) میدانند که کنترلهای امنیتی (دیوارهای آتش، کنترلهای دسترسی، و غیره) به سیستمافزار متکی هستند، 44٪ وقتی سؤال مشابهی در مورد لپتاپها پرسیده میشوند آگاه هستند و 56٪ از آنها بیاطلاع ماندهاند.

- 47 درصد معتقدند که از سطح حمله سیستم عامل کلی سازمان خود آگاهی کامل دارند، 49 درصد عمدتاً آگاه هستند. تنها 39 درصد می گویند که اگر دستگاهی در معرض خطر قرار گرفته باشد، بلافاصله به آنها اطلاع داده می شود.

با وجود دانش درک شده، 91٪ نگران شکاف در امنیت سیستم عامل در زنجیره تامین سازمان خود هستند.

تصورات نادرست، بودجه محدود و کمبود مهارت/منابع باعث افزایش موج می شود

سفتافزار اساسیترین مؤلفه هر دستگاه و بنابراین، زنجیره تأمین کلی است، با این حال نادیده گرفتهشدهترین و نادیده گرفتهشدهترین بخش پشته فناوری باقی میماند - ایجاد یک کاتالیزور عالی برای حمله. از هر پنج نفر، چهار نفر موافق هستند که آسیبپذیریهای میانافزار در حال افزایش است و تقریباً همه (93٪) اظهار میکنند که ایمن کردن سیستم عامل باید یک اولویت فوری باشد. برای حرکت دادن سوزن، سازمان های مالی تقریباً به اتفاق آرا معتقدند که افزایش سرمایه گذاری و منابع ضروری است. به طور مثبت، پاسخ دهندگان پیش بینی می کنند که در 8.5-1 سال آینده 2٪ افزایش بودجه امنیت فناوری اطلاعات اختصاص داده شده به سیستم عامل را افزایش دهد. علاوه بر این عوامل برای موفقیت، این سازمانها باید افسانههای مربوط به فنآوریها و روشهای کنونی را که احساس امنیت کاذب ایجاد میکنند، از بین ببرند، مانند:

- راهحلهای مدیریت آسیبپذیری (۸۱%) و/یا برنامههای تشخیص و پاسخ نقطه پایانی آنها (EDR) میتوانند آسیبپذیریهای میانافزار را شناسایی کرده و به اصلاح (۸۳%) کمک کنند.

- طبق گفته 37 درصد از پاسخ دهندگان، تمرینات مدل سازی تهدید منبع قابل اعتمادی از بینش آگاهانه در مورد شکاف های بالقوه سفت افزار است، 57 درصد اظهار داشتند که برخی اوقات از این فرآیند استفاده می کنند. جالب اینجاست که 96 درصد گزارش می دهند که تمرینات مدل سازی تهدید سازمانشان با چشم انداز تهدید امروز مطابقت ندارد.

- 12 ساعت میانگین زمان پاسخگویی تیمهای فناوری اطلاعات به حمله مبتنی بر سیستمافزار است و پاسخدهندگان کمبود دانش (39 درصد) و منابع محدود (37 درصد) را بهعنوان دلایل اصلی طولانیمدت بیمورد نسبت میدهند. با این حال، 71٪، بودجه ادعایی یک عامل نیست.

"بر اساس هجوم حملات مربوط به سیستم عامل در ماه های اخیر، بدیهی است که دشمنان مجبور نیستند به اندازه کافی سخت کار کنند تا از نقص های زنجیره تامین فناوری سوء استفاده کنند. یوری بولیگین، مدیر عامل و یکی از بنیانگذاران Eclypsium گفت: متأسفانه، داده های تحقیقاتی ما نشان دهنده یک رگرسیون است که صرفاً ناشی از عدم آگاهی و بی عملی ناشی از "دور از دید، خارج از ذهن" است. دستورالعملها و ابتکارات جدید دولتی مانند کاتالوگ آسیبپذیریهای شناخته شده CISA و دستورالعمل عملیاتی الزامآور آن، خواستار اقدام فوری برای محافظت بهتر از لایه سفتافزار حیاتی زنجیره تامین هستند. پیشرفت ممکن است کند باشد، اما ما در مسیر درست حرکت می کنیم.»

در مورد اکلیپسیوم

پلتفرم مبتنی بر ابر Eclypsium، سفتافزار را در لپتاپها، سرورها، تجهیزات شبکه و دستگاههای متصل شناسایی، تأیید و تقویت میکند. پلت فرم Eclypsium زنجیره تامین دستگاه شما را با نظارت بر تهدیدها، خطرات حیاتی و اصلاح سیستم عامل در سراسر ناوگان دستگاه، ایمن می کند. برای اطلاعات بیشتر مراجعه کنید eclypsium.com.

درباره ونسون بورن

ونسون بورن یک متخصص مستقل در تحقیقات بازار برای بخش فناوری است. شهرت آنها برای تجزیه و تحلیل مبتنی بر تحقیق قوی و معتبر بر اساس اصول تحقیق دقیق و توانایی آنها در جستجوی نظرات تصمیم گیرندگان ارشد در سراسر عملکردهای فنی و تجاری، در تمام بخش های تجاری و همه بازارهای اصلی است. برای اطلاعات بیشتر مراجعه کنید

www.vansonbourne.com.