میز خبری دارک ریدینگ با آدام مایرز، رئیس عملیات مقابله با دشمن برای CrowdStrike در Black Hat USA 2023 مصاحبه کرد. کلیپ میز اخبار را در یوتیوب (نسخه زیر).

دارک ریدینگ، بکی براکن: سلام به همه، و خوش آمدید به میز اخبار دارک ریدینگ که از Black Hat 2023 به شما می آید. من بکی براکن هستم، سردبیر دارک ریدینگ، و اینجا هستم تا به آدام مایرز، رئیس عملیات مقابله با دشمن با CrowdStrike، خوش آمد بگویم. به میز اخبار تاریک خواندن.

از اینکه به ما ملحق شدید متشکرم، آدام. من از آن قدردانی می کنم. سال گذشته همه تمرکز زیادی روی آن داشتند گروه های APT در روسیه، چه بودند در اوکراین انجام می دهد، و چگونه جامعه امنیت سایبری می تواند گرد هم آمده و به آنها کمک کند. به نظر می رسد که از آن زمان به بعد، یک تغییر قابل توجه در زمین وجود داشته است. آیا میتوانید بهروزرسانی آنچه در روسیه در حال حاضر در مقایسه با شاید یک سال پیش اتفاق میافتد را به ما ارائه دهید؟

آدام مایرز: بنابراین من فکر می کنم نگرانی زیادی در مورد آن وجود دارد، البته. مطمئناً فکر میکنم دیدیم که اختلالاتی که عموماً پس از شروع درگیری ایجاد شد، از بین نمیرود. اما در حالی که (ما متمرکز بودیم)، می دانید، چینی ها روی آنچه که با روس ها می گذشت، ایجاد کردند تلاش گسترده برای جمع آوری داده ها در اطراف آن

دکتر: آیا آنها (دولت چین در گروه های وابسته به APT) از تهاجم روسیه به عنوان پوشش استفاده می کردند در حالی که همه به اینجا نگاه می کردند؟ آیا قبل از آن این کار را می کردند؟

صبح: این سوال خوبی است. من فکر میکنم که چنین پوششی را فراهم کرد، زیرا همه بر آنچه در روسیه و اوکراین اتفاق میافتد تمرکز کردهاند. بنابراین حواس او از صدای طبل همگانی که چین را صدا می زدند یا کارهایی را انجام می دادند که آنجا بودند منحرف شد.

دکتر: بنابراین ما انگیزه های روسیه را می دانیم. چه در مورد گروه های APT چینی? انگیزه های آنها چیست؟ آنها سعی دارند چه کار کنند؟

صبح: بنابراین یک عظیم است پلت فرم جمع آوری. چین تعدادی برنامه اصلی مختلف دارد. آنها چیزهایی مانند برنامه های پنج ساله دیکته شده توسط دولت چین با تقاضاهای توسعه تهاجمی دارند. آنها "ساخته شده در چین 2025ابتکار، آنها دارند کمربند و جاده ای. و بنابراین آنها همه این برنامه های مختلف را به منظور رشد اقتصاد و توسعه اقتصاد در چین ساخته اند.

برخی از موارد عمده ای که آنها هدف قرار داده اند در مورد مواردی مانند مراقبت های بهداشتی است. این اولین باری است که چینی ها با طبقه متوسط رو به افزایشی سروکار دارند و بنابراین مسائل مراقبت های بهداشتی پیشگیرانه (الویت هستند)، دیابت، درمان های سرطان و همه اینها. و آنها مقدار زیادی از آن را از غرب تامین می کنند. آنها (چینی ها) می خواهند آنجا را بسازند. آنها می خواهند محصولاتی مشابه داخلی داشته باشند تا بتوانند به بازار خود خدمات ارائه دهند و سپس آن را به منطقه اطراف، یعنی منطقه وسیع تر آسیا و اقیانوسیه توسعه دهند. و از طریق انجام این کار، آنها نفوذ بیشتری ایجاد می کنند. آنها این پیوندها را با این کشورها ایجاد می کنند، جایی که می توانند شروع به ترویج محصولات چینی و راه حل های تجاری و برنامه های چینی کنند ... به طوری که وقتی فشار بر روی یک موضوع - یک تایوان یا چیزی - که آنها در سازمان ملل دوست ندارند، فشار بیاورند. می تواند بگوید "هی، شما واقعا باید به این شکل رای دهید. ما از آن قدردانی خواهیم کرد.»

دکتر: بنابراین واقعاً یک مجموعه اطلاعاتی و سود مالکیت معنوی برای آنها. و بنابراین در چند سال آینده چه چیزی را خواهیم دید؟ آیا قرار است این اطلاعات را عملیاتی کنند؟

صبح: این در حال حاضر اتفاق می افتد، اگر به آنچه آنها با هوش مصنوعی انجام داده اند نگاه کنید. به آنچه که آنها با مراقبت های بهداشتی و تولید تراشه های مختلف انجام داده اند، نگاه کنید، جایی که بیشتر تراشه های خود را از خارج تهیه می کنند. آنها نمی خواهند این کار را انجام دهند.

آنها فکر می کنند که مردم آنها را به عنوان کارگاه جهانی می بینند و واقعاً می خواهد یک مبتکر شود. و راهی که آنها به دنبال انجام این کار هستند، استفاده از اهرم است گروه های APT چینی و جهش (کشورهای رقیب) از طریق عملیات سایبری، جاسوسی سایبری، (سرقت) آنچه که در حال حاضر پیشرفته است، و سپس آنها می توانند سعی در تکرار و نوآوری در کنار آن داشته باشند.

دکتر: جالب هست. خوب، پس از چین حرکت می کنیم، اکنون به کره شمالی می رویم، و آنها در تجارت هستند - گروه های APT آنها پولساز هستند، درست است؟ این چیزی است که آنها به دنبال انجام آن هستند.

صبح: آره بنابراین سه قطعه از آن وجود دارد. یکی، آنها مطمئناً در خدمت دیپلماتیک، نظامی و سیاسی هستند فرآیند جمع آوری اطلاعات، اما آنها نیز انجام می دهند مالکیت معنوی.

آنها برنامه ای به نام استراتژی توسعه اقتصادی ملی یا NEDS راه اندازی کردند. و با آن، شش حوزه اصلی وجود دارد که بر مواردی مانند انرژی، معدن، کشاورزی، ماشینآلات سنگین، همه چیزهایی که با اقتصاد کره شمالی مرتبط هستند، تمرکز دارند.

آنها باید هزینه ها و سبک زندگی متوسط شهروندان کره شمالی را افزایش دهند. فقط 30 درصد از جمعیت دارای برق قابل اعتماد هستند، بنابراین چیزهایی مانند انرژی های تجدید پذیر و راه های دریافت انرژی (از نوع داده ها هستند. گروه های APT کره شمالی به دنبال).

و بعد درآمدزایی. آنها از سیستم بین المللی سوئیفت و اقتصادهای مالی بین المللی قطع شدند. و بنابراین اکنون آنها باید راه هایی برای درآمدزایی پیدا کنند. آنها چیزی به نام دفتر سوم دارند که با رژیم و همچنین برای خانواده درآمد ایجاد می کند.

و بنابراین آنها (دفتر سوم) کارهای زیادی مانند مواد مخدر، قاچاق انسان و همچنین جرایم سایبری انجام می دهند. بنابراین گروه های APT کره شمالی در هدف قرار دادن شرکت های مالی سنتی و همچنین شرکت های ارزهای دیجیتال بسیار موثر بوده است. و ما این را دیدهایم - یکی از چیزهایی که در گزارش ما که دیروز منتشر شد نشان میدهد که دومین هدف عمودی در سال گذشته، مالی بود که جایگزین مخابرات شد. بنابراین تأثیر می گذارد.

دکتر: آن ها پول زیادی به دست می آورند. بیایید به اطراف بچرخیم، که من حدس میزنم رکن اصلی دیگر اقدام APT باشد، در ایران است. چه خبر است در میان گروه های APT ایرانی?

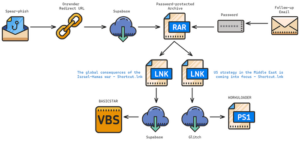

صبح: بنابراین، در بسیاری از موارد، شخصیتهای جعلی را دیدهایم که دشمنان (ایرانی) خود را هدف قرار میدهند - برای دنبال کردن اسرائیل و ایالات متحده، به نوعی کشورهای غربی. گروه های APT با حمایت ایران این پرسوناهای جعلی را ایجاد کنید و باج افزار را به کار بگیرید، اما واقعاً باج افزار نیست زیرا آنها لزوماً به جمع آوری پول اهمیت نمی دهند. آنها (گروه های APT ایرانی) فقط می خواهید آن اختلال را ایجاد کنید و سپس اطلاعات حساس را جمع آوری کنید. همه اینها باعث میشود مردم ایمان یا اعتقاد خود را نسبت به سازمانهای سیاسی یا شرکتهایی که هدف قرار میدهند از دست بدهند. بنابراین واقعاً یک کمپین مخرب است که به عنوان باجافزار ظاهر میشود بازیگران تهدید ایرانی

دکتر: تلاش برای تعیین انگیزه برای بسیاری از این حملات باید بسیار دشوار باشد. چطوری این کار را انجام میدهی؟ منظورم این است که شما از کجا می دانید که این فقط یک جبهه برای اخلال است و یک عملیات پولساز نیست؟

صبح: این یک سوال عالی است، اما در واقع آنقدرها هم سخت نیست، زیرا اگر به آنچه در واقع اتفاق می افتد نگاه کنید، درست است؟ - چه اتفاقی می افتد - اگر آنها مجرم باشند و انگیزه مالی داشته باشند، پرداخت می کنند. این هدف است، درست است؟

اگر واقعاً به نظر می رسد که به پول درآوردن اهمیت نمی دهند، مانند نه پتیا برای مثال، این برای ما کاملاً واضح است. ما زیرساخت ها را هدف قرار خواهیم داد و سپس به خود انگیزه نگاه می کنیم.

دکتر: و به طور کلی، در میان گروه های APT، برخی از حملات چیست دو روز? آنها واقعاً در حال حاضر به چه چیزی تکیه می کنند؟

صبح: بنابراین ما بسیاری از آنها را دیده ایم گروه های APT دنبال وسایل شبکه حملات بیشتری علیه دستگاههایی که در معرض سیستمهای ابری مختلف و لوازم شبکه قرار دارند، صورت گرفته است، چیزهایی که معمولاً پشتههای امنیتی نقطه پایانی مدرن روی آنها وجود ندارد.

و این فقط گروه های APT نیستند. ما این را به شدت با گروه های باج افزار می بینیم. بنابراین 80 درصد از حملات از اعتبار قانونی برای ورود استفاده می کنند. آنها در خارج از زمین زندگی می کنند و از آنجا به صورت جانبی حرکت می کنند. و سپس اگر بتوانند، در بسیاری از موارد، سعی میکنند باجافزاری را روی یک هایپروایزر که از ابزار DVR شما پشتیبانی نمیکند، مستقر کنند و سپس میتوانند تمام سرورهایی را که روی آن اجرا میشوند قفل کنند. hypervisor و سازمان را از کار بیاندازند.

دکتر: متأسفانه وقت ما تمام شده است. من واقعاً می خواهم در این مورد برای مدت طولانی تری بحث کنم، اما آیا می توانید سریعاً پیش بینی های خود را به ما ارائه دهید؟ به نظر شما 12 ماه آینده در فضای APT به دنبال چه چیزی هستیم؟

صبح: فضا بسیار منسجم بوده است. من فکر میکنم که شاهد ادامه آنها (گروههای APT) به تکامل چشمانداز آسیبپذیری باشیم.

برای مثال، اگر به چین نگاه کنید، عملاً هر تحقیق آسیبپذیری باید از طریق وزارت امنیت دولتی انجام شود. تمرکز بر جمع آوری اطلاعات وجود دارد. این انگیزه اصلی در برخی موارد است. اختلال نیز وجود دارد

و سپس، به عنوان یک پیش بینی، چیزی که همه باید به آن فکر کنند این است مدیریت هویت، به دلیل تهدیداتی که می بینیم. این نقضها شامل هویت میشوند. ما چیزی به نام "زمان شکست" داریم که مدت زمانی را که طول می کشد تا یک بازیگر از جایگاه اولیه به محیط خود به سیستم دیگری منتقل شود را اندازه گیری می کند. سریع ترین (زمان شکست) که دیدیم هفت دقیقه بود. بنابراین این بازیگران سریعتر حرکت می کنند. بزرگترین پیشنهاد این است که آنها (گروه های APT) از اعتبارنامه های قانونی استفاده می کنند و به عنوان یک کاربر قانونی وارد می شوند. و برای محافظت در برابر آن، حفاظت از هویت حیاتی است. نه فقط نقاط پایانی

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. خودرو / خودروهای الکتریکی، کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- ChartPrime. بازی معاملاتی خود را با ChartPrime ارتقا دهید. دسترسی به اینجا.

- BlockOffsets. نوسازی مالکیت افست زیست محیطی. دسترسی به اینجا.

- منبع: https://www.darkreading.com/edge/why-identity-management-key-stopping-apt-cyberattacks

- : دارد

- :است

- :نه

- :جایی که

- 12

- ماه 12

- 2023

- 7

- a

- درباره ما

- عمل

- بازیگران

- واقعا

- آدم

- اضافی

- پس از

- در برابر

- مهاجم

- پیش

- کشاورزی

- AI

- معرفی

- همچنین

- am

- در میان

- an

- و

- دیگر

- هر

- لوازم

- قدردانی

- APT

- هستند

- محدوده

- مناطق

- دور و بر

- AS

- آسیا

- آسیا و اقیانوسیه

- مرتبط است

- At

- حمله

- میانگین

- دور

- به عقب

- حمایت کرد

- BE

- زیرا

- شدن

- بوده

- قبل از

- باور

- در زیر

- بزرگترین

- سیاه پوست

- کلاه سیاه

- نقض

- برک آوت

- گسترده تر

- ساختن

- ساخته

- کسب و کار

- اما

- by

- نام

- فراخوانی

- آمد

- کمپین بین المللی حقوق بشر

- CAN

- سرطان

- اهميت دادن

- موارد

- علت

- قطعا

- بررسی

- چین

- چینی

- تراشه

- چیپس

- شهروند

- کلاس

- ابر

- جمع آوری

- جمع آوری

- مجموعه

- می آید

- آینده

- انجمن

- شرکت

- رقابت

- نگرانی

- تضاد

- استوار

- ادامه دادن

- هسته

- هزینه

- میتوانست

- مقابله با

- کشور

- دوره

- پوشش

- ایجاد

- مجوزها و اعتبارات

- کیفری

- بحرانی

- کریپتو کارنسی (رمز ارزها )

- در حال حاضر

- برش

- سایبر

- حملات سایبری

- جرایم اینترنتی

- امنیت سایبری

- تاریک

- تاریک خواندن

- داده ها

- معامله

- خواسته

- گسترش

- میز

- توسعه

- پروژه

- دستگاه ها

- دیابت

- دیکته شده

- مختلف

- مشکل

- بحث و تبادل نظر

- قطع

- اختلالات

- نفاق افکن

- do

- ندارد

- عمل

- دان

- مواد مخدر

- اقتصادی

- توسعه اقتصادی

- اقتصاد

- اقتصاد

- سردبیر

- موثر

- به طور موثر

- نقطه پایانی

- امنیت پایانی

- دشمنان

- انرژی

- محیط

- جاسوسی

- تاسیس

- هر کس

- تکامل یابد

- مثال

- قرار گرفتن در معرض

- بیرون

- ایمان

- جعلی

- خانواده

- سریعتر

- سریعترین

- کمی از

- مالی

- به لحاظ مالی

- مالی

- پیدا کردن

- نام خانوادگی

- بار اول

- تمرکز

- متمرکز شده است

- برای

- از جانب

- جلو

- عموما

- تولید می کنند

- تولید می کند

- نسل

- دریافت کنید

- دادن

- Go

- رفتن

- خوب

- کردم

- دولت

- بزرگ

- زمین

- گروه ها

- شدن

- اتفاق می افتد

- اتفاق می افتد

- است

- آیا

- سر

- سلامتی

- مراقبت های بهداشتی

- بهداشت و درمان

- سنگین

- کمک

- اینجا کلیک نمایید

- hi

- چگونه

- HTTPS

- انسان

- i

- هویت

- مدیریت هویت

- if

- تأثیر

- in

- افزایش

- نفوذ

- اطلاعات

- شالوده

- اول

- ابتکار عمل

- نوآوری

- اطلاعات

- جالب

- بین المللی

- مصاحبه

- به

- تهاجم

- شامل

- ایران

- ایرانی

- اسرائيل

- موضوع

- مسائل

- IT

- خود

- پیوستن

- پیوستن به ما

- JPG

- تنها

- کلید

- نوع

- دانستن

- کشور کره

- کره ای

- زمین

- چشم انداز

- نام

- پارسال

- راه اندازی

- قانونی

- اجازه

- بهره برداری

- سبک زندگی

- پسندیدن

- زنده

- ll

- طولانی

- دیگر

- نگاه کنيد

- به دنبال

- از دست دادن

- خیلی

- دستگاه

- عمده

- ساخت

- باعث می شود

- ساخت

- مدیریت

- تولید

- بسیاری

- بازار

- عظیم

- شاید

- متوسط

- معیارهای

- متوسط

- نظامی

- استخراج معدن

- وزارتخانه

- دقیقه

- مدرن

- پول

- پول سازی

- ماه

- بیش

- اکثر

- انگیزه

- انگیزه

- انگیزه

- انگیزه

- حرکت

- متحرک

- بسیار

- باید

- ملی

- سازمان ملل

- لزوما

- نیاز

- نیازهای

- شبکه

- اخبار

- بعد

- شمال

- کره شمالی

- اکنون

- عدد

- هدف

- واضح

- of

- خاموش

- دفتر

- on

- ONE

- فقط

- عمل

- عملیات

- or

- سفارش

- کدام سازمان ها

- سازمان های

- دیگر

- ما

- خارج

- روی

- خود

- ارام

- مبلغ پرداختی

- مردم

- قطعات

- ستون

- محور

- برنامه

- افلاطون

- هوش داده افلاطون

- PlatoData

- سیاسی

- جمعیت

- قدرت

- پیش گویی

- پیش بینی

- زیبا

- اصلی

- اولویت

- محصولات

- برنامه

- برنامه ها

- ویژگی

- محافظت از

- حفاظت

- ارائه

- فشار

- قرار دادن

- سوال

- به سرعت

- بالا بردن

- گرد

- باجافزار

- RE

- مطالعه

- واقعا

- رژیم

- منطقه

- قابل اعتماد

- تکیه بر

- تجدید پذیر

- انرژی تجدید پذیر

- جایگزین

- گزارش

- تحقیق

- درامد

- درآمد

- راست

- جاده

- در حال اجرا

- روسیه

- روسی

- روس

- s

- دید

- گفتن

- دوم

- تیم امنیت لاتاری

- دیدن

- مشاهده

- به نظر می رسد

- به نظر می رسد

- مشاهده گردید

- حساس

- سرور

- سرویس

- هفت

- تغییر

- باید

- نشان می دهد

- پس از

- شش

- قابل اندازه

- So

- مزایا

- برخی از

- چیزی

- منبع

- سپارش

- فضا

- پشته

- شروع

- آغاز شده

- دولت

- وضعیت هنر

- ایالات

- ثابت

- متوقف کردن

- استراتژی

- پشتیبانی

- اطراف

- SWIFT

- سیستم

- سیستم های

- تایوان

- طول می کشد

- هدف

- هدف قرار

- هدف گذاری

- ارتباطات

- که

- La

- غرب

- جهان

- شان

- آنها

- سپس

- آنجا.

- اینها

- آنها

- چیز

- اشیاء

- فکر می کنم

- تفکر

- سوم

- این

- تهدید

- بازیگران تهدید

- تهدید

- سه

- از طریق

- روابط

- زمان

- به

- لحن

- ابزار

- بالا

- تجارت

- سنتی

- رونوشت

- فوق العاده

- امتحان

- تلاش

- نوع

- به طور معمول

- اوکراین

- متاسفانه

- متحد

- سازمان ملل

- ایالات متحده

- بروزرسانی

- us

- ایالات متحده

- کاربر

- با استفاده از

- مختلف

- Ve

- در مقابل

- عمودی

- بسیار

- رای

- آسیب پذیری

- می خواهم

- می خواهد

- بود

- مسیر..

- راه

- we

- خوش آمد

- خوب

- بود

- غرب

- غربی

- چی

- چه شده است

- چه زمانی

- که

- در حین

- چرا

- با

- مشغول به کار

- کارگاه

- جهان

- خواهد بود

- سال

- سال

- دیروز

- شما

- شما

- یوتیوب

- زفیرنت