زمان خواندن: 4 دقیقهاکثر مردم تا به حال از باج افزار آگاه هستند، قطعاً کسانی که به طور منظم بخش وبلاگ Comodo و نشریات مشابه را مطالعه می کنند. برای کسانی که این کار را نمیکنند، باجافزار حملهای است که در آن مهاجم تمام فایلهای روی رایانه یا سرور قربانی را رمزگذاری میکند و آنها را کاملا غیرقابل استفاده میکند. سپس مهاجم برای رمزگشایی فایلها، مبلغی را طلب میکند که معمولاً یک باج است. زیبایی حمله از دیدگاه جنایتکار این است که تقریباً هرگز راه حلی برای قربانی پس از انجام رمزگذاری وجود ندارد. هیچ آنتی ویروس، هیچ کمکی از کارشناسان فنی، هیچ نیروی پلیسی، و هیچ مقدار گریه نمی تواند آن فایل ها را برای شما بازیابی کند. شما باید کلید رمزگشایی را داشته باشید یا با فایل های خود خداحافظی کنید.

هنگامی که به لوله نابخشودنی این تفنگ خیره می شوند، بسیاری از قربانیان سرشناس متوجه می شوند که چاره ای جز پرداخت هزینه ندارند. آنها برای ادامه کار یا ارائه خدمات خود به جامعه به آن فایل ها نیاز دارند و اصلاً نمی توانند از پس هزینه های خود برآیند. بیمارستانها، ادارات دولتی، مؤسسات خیریه، دانشگاهها، دادگاههای قضایی و دفاتر روزنامهها تنها چند نمونه از مؤسسات بزرگی هستند که تسلیم شده و باج را پرداخت کردهاند.

باج افزار معمولاً در فرم یک برنامه اسب تروا اینها برنامه هایی هستند که هنگام نصب آنها را فریب می دهند تا فکر کنید یک برنامه معمولی هستند اما در واقع یک فایل اجرایی مخرب هستند که درایوهای شما را رمزگذاری می کنند. هر باج افزار روش منحصر به فرد خود را برای آلوده کردن ماشین هدف دارد و هر کدام از چندین سطح مبهم سازی برای جلوگیری از شناسایی استفاده می کنند. این وبلاگ یک فرو رفتن عمیق از یکی از مهندسان برجسته Comodo به درون عملکرد یکی از این قطعات است. باجافزار - WONSYS.

باج افزار WONSYS چیست؟

Wonsys گونهای از بدافزار است که یا توسط نرمافزار رمزنگاری مبهم میشود یا در فایلهایی مانند UPX، ASPROTECT یا VMPROTECT بستهبندی میشود. فایل اجرایی واقعی، wonsys.exe، در اعماق برنامه دیگری، ظاهراً بیگناه، دفن شده است، بنابراین یکی از آن تروجانهایی است که قبلاً به آن اشاره کردیم. این یک روش رایج است که توسط یک مجرم برای کمک به جلوگیری از شناسایی توسط آن استفاده می شود آنتی ویروس محصولات می باشد.

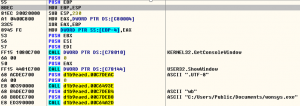

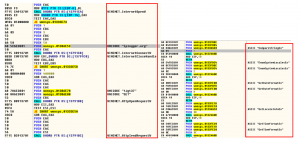

بدافزار خود را روی رایانه مورد نظر میاندازد و با استفاده از SHELL32 API، ShellExecuteW اجرا میشود:

هنگامی که باج افزار توسط کاربر اجرا می شود، کلید RunOnce را در رجیستری ایجاد می کند:

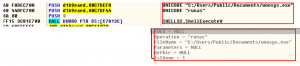

همچنین تمام درایوهای دستگاه مورد نظر را می شمارد تا بتواند همه آنها را رمزگذاری کند:

سپس Wonsys یک لیست کشتار از فرآیندهایی ایجاد می کند که باید آنها را خاموش کند. اینها برنامه هایی هستند که در صورت اجرا باقی بمانند، به طور بالقوه می توانند از آلوده کردن کل سیستم Wonsys جلوگیری کنند. به طور خاص، آنها برنامههایی مانند Word، PowerPoint، Notepad، Thunderbird هستند که میتوانند فایلها را قفل کرده و از رمزگذاری آنها جلوگیری کنند. پس از بستن این برنامه ها، Wonsys کپی سایه فایل ها را نیز حذف می کند تا کاربر نتواند آنها را بازیابی کند:

پنجره خط فرمان از طریق COMSPEC در پوشه system32 با امتیازات مدیر باز می شود:![]()

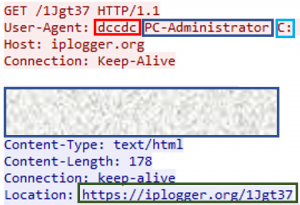

مهاجم همچنین تاریخ، قالب زمان، نام سیستم و اطلاعات محلی را با استفاده از توابع API جمعآوری میکند و به سایت iplogger.org پینگ میکند، بنابراین اطلاعات دقیقی را روی دستگاه جمعآوری میکند.

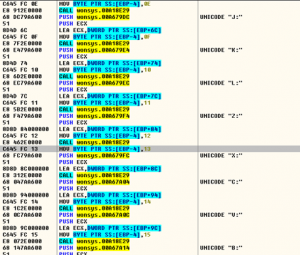

Wonsys اکنون تمام اطلاعات مورد نیاز خود را دارد. تصویر زیر نشان میدهد که «dccdc» پسوندی است که پس از رمزگذاری به همه نامهای فایل اضافه میکند، «PC-Administrator» نام رایانه است و درایو «C:» درایوی است که آن را آلوده میکند:

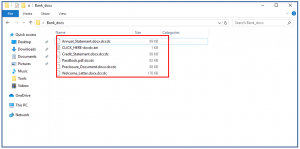

در نهایت، WONSYS باجافزار بار خود را آزاد می کند و تمام فایل های روی دستگاه را رمزگذاری می کند. همه فایلها با پسوند «.dccdc» باقی میمانند جدا از یک فایل واحد و رمزگذاری نشده که کاربر میتواند آن را باز کند - «CLICK_HERE-dccdc.txt»:

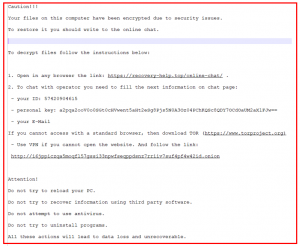

این فایل txt به این صورت است که مهاجم به قربانی می گوید که در مرحله بعد چه کاری انجام دهد. به هر دستگاه آلوده شناسه و کلید شخصی خود داده می شود. این یادداشت به کاربر میگوید که از یک صفحه وب بازدید کند که در آن به این اطلاعات برای ورود به یک سرویس چت نیاز دارد:

یادداشت سعی میکند این تصور را ایجاد کند که چت یک سرویس دوستانه با اپراتور مهربان است که به آنها کمک میکند فایلهایشان را بازیابی کنند. در واقعیت، چت جایی است که هکر پرداخت خود را به بیت کوین مطالبه می کند در غیر این صورت فایل های قربانی برای همیشه از بین می روند.

پست WONSYS - آناتومی یک حمله باج افزار به نظر می رسد برای اولین بار در اخبار Comodo و اطلاعات امنیت اینترنت.

- a

- معرفی

- مقدار

- تحلیل

- تشریح

- دیگر

- آنتی ویروس

- جدا

- API

- زیبایی

- در زیر

- بیت کوین

- مسدود کردن

- بلاگ

- کسب و کار

- انتخاب

- بسته

- جمع آوری

- مشترک

- به طور کامل

- کامپیوتر

- ادامه دادن

- میتوانست

- دادگاه

- ایجاد

- ایجاد

- کیفری

- گریان

- عمیق

- خواسته

- دقیق

- کشف

- نمایش دادن

- پایین

- مدت از کار افتادگی

- راندن

- هر

- رمزگذاری

- مورد تأیید

- مثال ها

- کارشناسان

- نام خانوادگی

- برای همیشه

- قالب

- از جانب

- توابع

- دولت

- هکر

- کمک

- اسب

- بیمارستان ها

- چگونه

- HTTPS

- اطلاعات

- اطلاعات

- نصب

- موسسات

- اینترنت

- امنیت اینترنت

- IT

- خود

- کلید

- برجسته

- سطح

- دستگاه

- عمده

- ساخت

- نرم افزارهای مخرب

- ذکر شده

- نیازهای

- اخبار

- بعد

- طبیعی

- دفاتر

- باز کن

- اپراتور

- خود

- بسته بندی شده

- پرداخت

- پرداخت

- پرداخت

- مردم

- شخصی

- قطعه

- نقطه

- نقطه مشاهده

- پلیس

- فرآیندهای

- محصولات

- برنامه

- برنامه ها

- حفاظت

- ارائه

- انتشارات

- فدیه

- باجافزار

- حمله باج افزار

- واقعیت

- بهبود یافتن

- دویدن

- در حال اجرا

- تیم امنیت لاتاری

- سرویس

- خدمات

- چند

- سایه

- مشابه

- تنها

- سایت

- So

- جامعه

- نرم افزار

- راه حل

- به طور خاص

- گسترش

- سیستم

- هدف

- فنی

- می گوید

- La

- تفکر

- از طریق

- زمان

- تروجان

- منحصر به فرد

- دانشگاه ها

- معمولا

- قربانیان

- چشم انداز

- وب

- چی

- WHO

- شما