JetBrains TeamCity -ohjelmistokehitysalustan hallinnan pilviversiot on jo päivitetty uusia kriittisiä haavoittuvuuksia vastaan, mutta paikalliset asennukset vaativat välitöntä korjausta, toimittaja varoitti tällä viikolla.

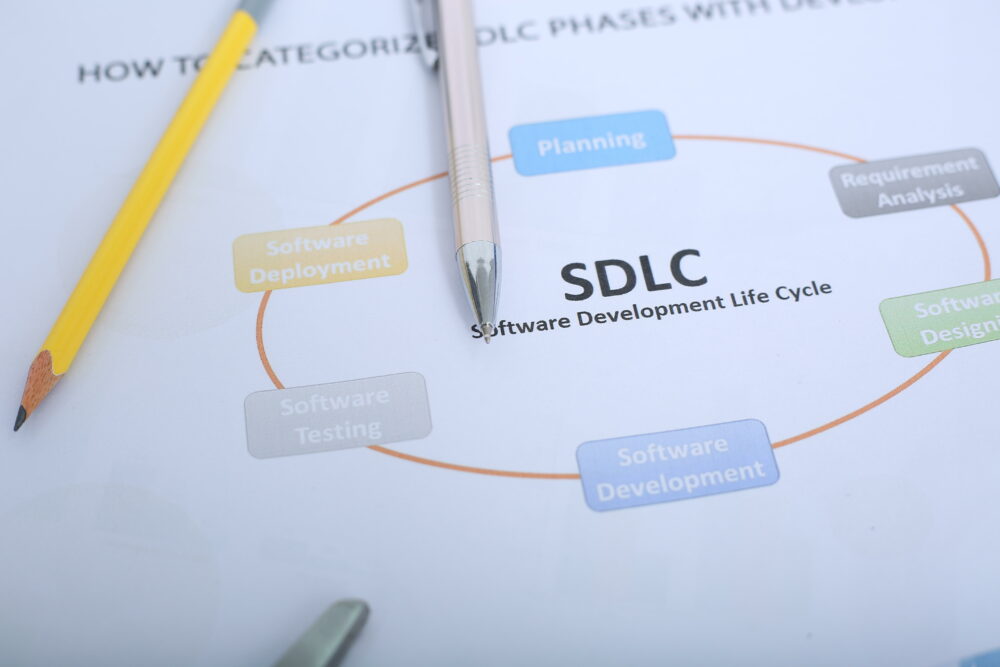

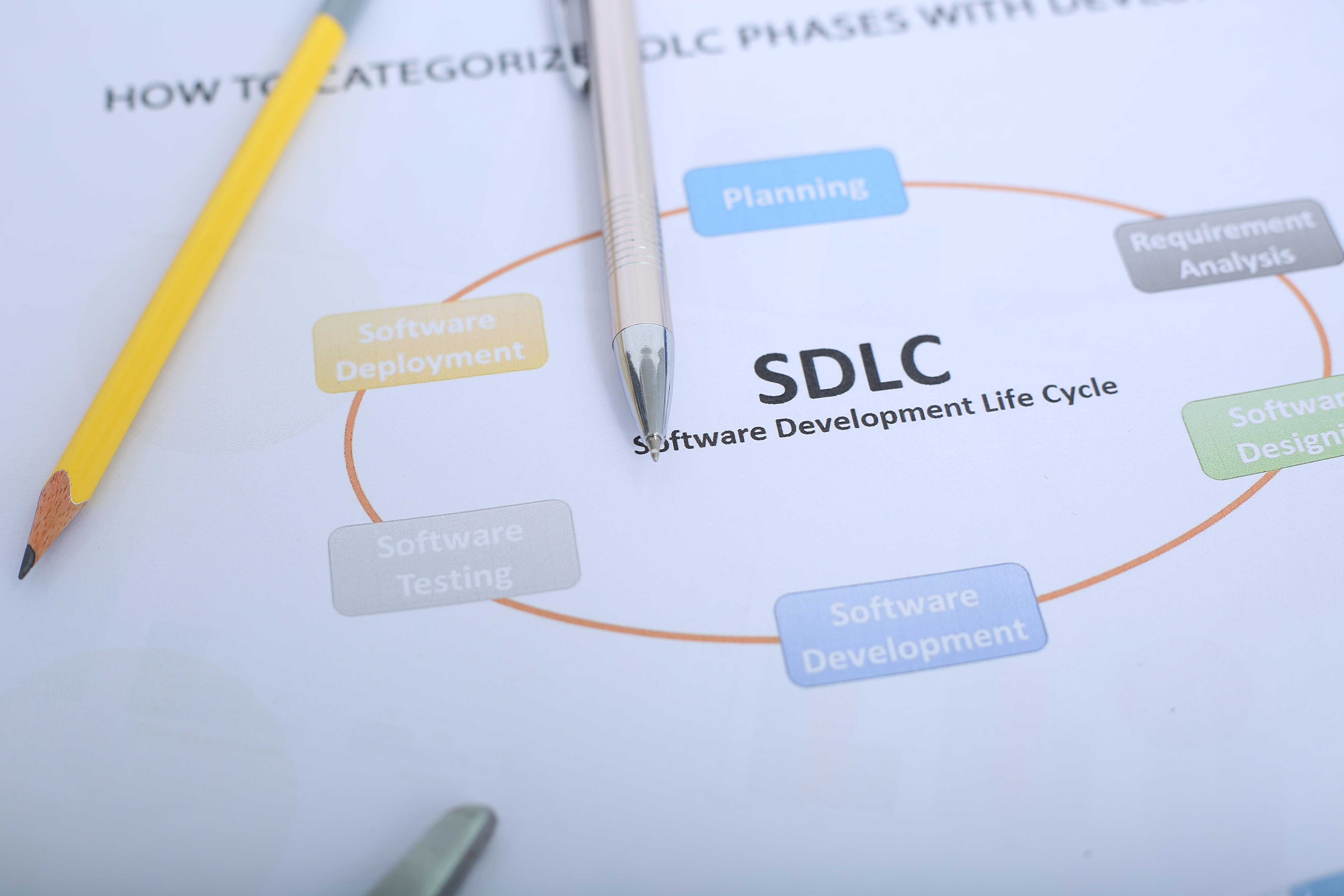

Tämä on toinen kierros kriittisiä TeamCity-haavoittuvuuksia viimeisen kahden kuukauden aikana. Seuraukset voivat olla laajat: Yrityksen ohjelmistokehityksen elinkaaren (SDLC) alustaa käytetään 30,000 XNUMX organisaatiossa, mukaan lukien Citibank, Nike ja Ferrari.

TeamCity-työkalu hallitsee ohjelmistokehityksen CI/CD-putkia, joka on prosessi, jolla koodi rakennetaan, testataan ja otetaan käyttöön. Uudet haavoittuvuudet, joita seurataan CVE-2024-27198:lla ja CVE-2024-27199:llä, voivat antaa uhkatekijöille mahdollisuuden ohittaa todennuksen ja saada uhrin TeamCity-palvelimen järjestelmänvalvojan hallintaan. blogikirjoitus TeamCityltä.

Rapid7 havaitsi puutteet ja ilmoitti niistä helmikuussa, yhtiö lisäsi. Rapid7-tiimi on valmis julkaisemaan kaikki tekniset tiedot lähiaikoina, joten TeamCityn paikallisia versioita 2023.11.3 asti käyttävien tiimien on ehdottomasti korjattava järjestelmänsä ennen kuin uhkatoimijat tarttuvat tilaisuuteen, yritys neuvoi.

Päivitetyn TeamCity-version 2023-11.4 julkaisun lisäksi toimittaja tarjosi tietoturvakorjauslaajennuksen tiimeille, jotka eivät pystyneet päivittämään nopeasti.

CI/CD-ympäristö on ohjelmistojen toimitusketjun perusta, joten se on houkutteleva hyökkäysvektori kehittyneille, APT-ryhmille.

JetBrains TeamCity Bug Endangers Software Supply Chain

Vuoden 2023 lopulla hallitukset ympäri maailmaa herättivät hälytyksen, että Venäjän valtion tukema ryhmä APT29 (alias Nobelium, Midnight Blizzard ja Cozy Bear – vuoden 2020 uhkatoimija) SolarWinds-hyökkäys) käytti aktiivisesti samanlaista haavoittuvuus JetBrains TeamCityssä mikä voisi myös mahdollistaa ohjelmistojen toimitusketjun kyberhyökkäykset.

"Todistamattoman hyökkääjän kyky ohittaa todennustarkistukset ja saada järjestelmänvalvojan hallinta on merkittävä riski paitsi välittömälle ympäristölle myös tällaisten vaarantuneiden CI/CD-putkien kautta kehitettävän ja käyttöön otettavan ohjelmiston eheydelle ja turvallisuudelle", Ryan Smith , Deepfencen tuotepäällikkö, sanoi lausunnossaan.

Smith lisäsi, että tiedot osoittavat "huomattavan nousun" sekä ohjelmistojen toimitusketjun kyberhyökkäysten määrässä että monimutkaisuudessa yleensä.

"Äskettäinen JetBrains-tapahtuma on jyrkkä muistutus nopean haavoittuvuuden hallinnan ja ennakoivien uhkien havaitsemisstrategioiden kriittisyydestä", Smith sanoi. "Ketteryyden ja joustavuuden kulttuuria edistämällä organisaatiot voivat parantaa kykyään torjua uusia uhkia ja suojata digitaalisia omaisuuksiaan tehokkaasti."

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- Lähde: https://www.darkreading.com/application-security/critical-teamcity-bugs-endanger-software-supply-chain

- :On

- :ei

- 000

- 11

- 2020

- 2023

- 30

- 7

- a

- kyky

- Mukaan

- poikki

- aktiivisesti

- toimijoiden

- lisä-

- Lisäksi

- admin

- hallinnollinen

- kehittynyt

- neuvoi

- neuvontapalvelut

- vastaan

- alias

- hälytys

- sallia

- jo

- Myös

- an

- ja

- APT

- AS

- Varat

- hyökkäys

- hyökkääjä

- houkutteleva

- Authentication

- BE

- Bear

- ollut

- ennen

- takana

- ovat

- sekä

- Vika

- Bugs

- rakennettu

- mutta

- by

- ohittaa

- CAN

- paini

- ketju

- Tarkastukset

- Citibank

- koodi

- yritys

- monimutkaisuus

- Vaarantunut

- ohjaus

- voisi

- kriittinen

- kriittisyys

- Kulttuuri

- cyberattacks

- tiedot

- käyttöön

- käyttöönotot

- yksityiskohdat

- Detection

- kehitetty

- Kehitys

- digitaalinen

- Digitaaliset varat

- tehokkaasti

- syntymässä

- parantaa

- ympäristö

- hyödyntäminen

- helmikuu

- Ferrari

- puutteita

- varten

- edistäminen

- löytyi

- alkaen

- koko

- perus-

- Saada

- general

- saada

- hallitukset

- Ryhmä

- Ryhmän

- Olla

- pää

- HTTPS

- Välitön

- imperatiivi

- in

- tapaus

- Mukaan lukien

- eheys

- IT

- jpg

- Myöhään

- elinkaari

- Tekeminen

- johto

- johtaja

- hallinnoi

- keskiyö

- kk

- Tarve

- Uusi

- NIKE

- merkittävä

- of

- tarjotaan

- vain

- päälle

- Tilaisuus

- organisaatioiden

- pari

- Ohi

- läikkä

- kauneuspilkku

- putki

- foorumi

- Platon

- Platonin tietotieto

- PlatonData

- kytkeä

- valmis

- aiheuttaa

- Kirje

- Ennakoiva

- prosessi

- Tuotteet

- nopeasti

- esille

- seurauksia

- äskettäinen

- vapauta

- vapauttamalla

- muistutus

- raportoitu

- kimmoisuus

- Riski

- kierros

- juoksu

- Venäjän kieli

- Ryan

- s

- turvata

- Said

- Toinen

- turvallisuus

- turvallisuuskorjaus

- palvelin

- palvelee

- Näytä

- merkittävä

- samankaltainen

- seppä

- Tuotteemme

- ohjelmistokehitys

- ohjelmistojen toimitusketju

- hienostunut

- karu

- Lausunto

- strategiat

- niin

- toimittaa

- toimitusketju

- järjestelmät

- joukkue-

- tiimit

- Tekninen

- testattu

- että

- -

- heidän

- tätä

- tällä viikolla

- uhkaus

- uhka toimijat

- uhat

- Kautta

- estää

- että

- työkalu

- kaksi

- kykenemätön

- varten

- päivitetty

- parantaa

- käytetty

- myyjä

- versio

- versiot

- Uhri

- tilavuus

- haavoittuvuuksia

- alttius

- varoitti

- oli

- viikko

- olivat

- joka

- leveä

- maailmanlaajuisesti

- zephyrnet