Osa Twitterin omasta lähdekoodista oli ollut julkisesti saatavilla Githubissa lähes kolmen kuukauden ajan. DMCA-poistopyyntö jätetty maaliskuun 24.

GitHub on maailman suurin koodin isännöintialusta. Microsoftin omistama se palvelee enemmän kuin 100 miljoonaa kehittäjää ja sisältää lähes 400 tietovarastoa kaikkiaan.

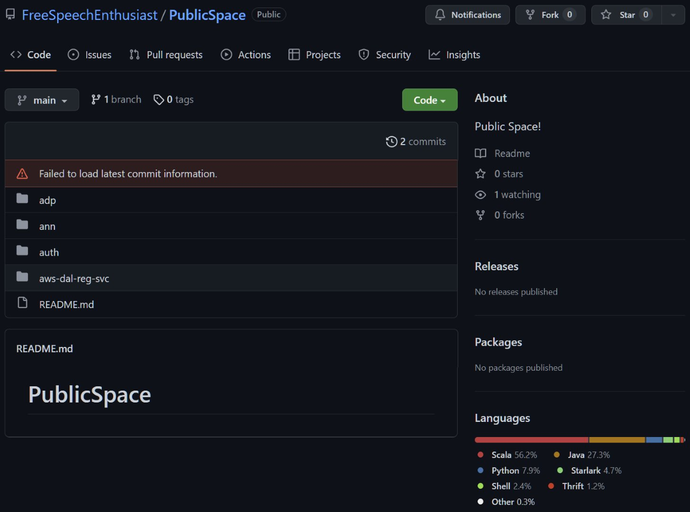

24. maaliskuuta GitHub kunnioitti Twitterin työntekijän pyyntöä poistaa "omistettu lähdekoodi Twitterin alustalta ja sisäisiltä työkaluilta". Koodi oli julkaistu a arkisto nimeltä "PublicSpace", henkilö, jolla on käyttäjätunnus "FreeSpeechEnthusiast.” Nimi on ilmeinen viittaus Elon Muskiin casus belli Twitterin haltuunotosta lokakuussa (filosofia, joka on ollut toteutettu epätasaisesti kuukausien aikana).

Vuotanut koodi sisältyi neljään kansioon. Vaikka jotkin kansion nimet eivät olleet käytettävissä 24. maaliskuuta, ne näyttävät antavan vihjeen siitä, mitä ne sisältävät.

Ars Technican mukaan FreeSpeechEnthusiast liittyi Githubiin 3. tammikuuta ja teki kaiken vuotaneen koodin samana päivänä. Tämä tarkoittaa, että koodi oli kokonaisuudessaan yleisön saatavilla lähes kolmen kuukauden ajan.

Kuinka yrityksen lähdekoodivuodot tapahtuvat

Suuret ohjelmistoyritykset on rakennettu miljoonille koodiriville, ja aina niin usein syystä tai toisesta osa siitä voi vuotaa.

"Huonoilla näyttelijöillä on tietysti tärkeä rooli", sanoo GitGuardianin kehittäjien puolestapuhuja Dwayne McDaniel. "Näimme sen viime vuonna tällaisissa tapauksissa Samsung ja Uber johon Lapsus$-ryhmä"

Hakkerit eivät kuitenkaan aina ole osa tarinaa. Twitterin tapauksessa satunnaiset todisteet viittaavat tyytymättömään työntekijään. Ja "suuri osa siitä tulee myös koodin päätymisestä sinne, missä se ei tahattomasti kuulu, kuten näimme Toyotan kohdalla, jossa alihankkija teki kopion yksityisestä koodikannasta julkiseksi", hän lisää. "Gitin ja CI/CD:n kanssa työskentelyn monimutkaisuus yhdistettynä jatkuvasti kasvavaan nykyaikaisten sovellusten repojen määrään tarkoittaa, että yksityisten repojen koodit voivat tulla julkisiksi vahingossa."

Yritysten lähdekoodivuotojen ongelma

Twitterille ja sen kaltaisille yrityksille lähdekoodivuodot voivat olla paljon suurempi ongelma kyberturvallisuudelle kuin tekijänoikeusrikkomukset. Kun yksityinen tietovarasto tulee julkiseksi, siitä voi seurata kaikenlaista haittaa.

"On tärkeää muistaa, että lähdetietovarastot sisältävät usein muutakin kuin vain koodin", toteaa Tim Mackey, Synopsys Cybersecurity Research Centerin tärkein turvallisuusstrategi. "Löydät testitapauksia, mahdollisesti näytetietoja sekä ohjelmiston konfigurointitietoja."

Koodissa voi olla myös arkaluonteisia henkilötietoja ja todennustietoja. Esimerkiksi "joissakin sovelluksissa, joita ei koskaan ole tarkoitus toimittaa asiakkaille, lähdekoodivaraston oletuskokoonpano saattaa olla vain käynnissä oleva kokoonpano", Mackey sanoo. Hakkerit voivat käyttää varastettuja todennus- ja määritystietoja tehdäkseen suurempia ja parempia hyökkäyksiä vuodon uhria vastaan.

Siksi "yritysten tulisi ottaa käyttöön turvallisempi salaisuuksien hallintastrategia, jossa salaisuuksien tallennus ja salaisuuksien havaitseminen yhdistetään", sanoo GitGuardianin McDaniel. "Organisaatioiden tulisi myös tarkastaa nykyinen salainen vuototilanne saadakseen selville, mitkä järjestelmät ovat vaarassa, jos koodivuoto tapahtuu, ja mihin priorisointi kannattaa keskittyä."

Mutta tapauksissa, joissa vuoto tulee sisältä - kuten Twitterin - on syytä olla varovainen. Se edellyttää perusteellista uhkien mallintamista ja yrityksen lähdekoodinhallinnan analysointia, Mackey sanoo.

"Tämä on tärkeää, koska jos joku voi laukaista lähdekoodivuodon, hänellä saattaa olla myös mahdollisuus muuttaa lähdekoodia", hän sanoo. "Jos et käytä monitekijätodennusta pääsyyn, pakottamalla rajoitettua pääsyä vain hyväksytyille käyttäjille, pakottamaan käyttöoikeuksia ja valvomaan käyttöoikeuksia, sinulla ei ehkä ole täydellistä kuvaa siitä, kuinka joku saattaa hyödyntää kehitystiiminne oletuksia, kun he ovat tehneet turvasivat lähdekoodivaraston."

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- Platoblockchain. Web3 Metaverse Intelligence. Tietoa laajennettu. Pääsy tästä.

- Lähde: https://www.darkreading.com/attacks-breaches/twitter-source-code-leak-github-potential-cyber-nightmare

- :On

- $ YLÖS

- 100

- 7

- a

- kyky

- pääsy

- saatavilla

- Mukaan

- toimijoiden

- Lisää

- hyväksyä

- puolestapuhuja

- vastaan

- Kaikki

- aina

- analyysi

- ja

- Toinen

- näennäinen

- sovellukset

- hyväksytty

- OVAT

- AS

- At

- Hyökkäykset

- tilintarkastus

- auth

- Authentication

- saatavissa

- takaisin

- Huono

- BE

- koska

- tulevat

- tulee

- Paremmin

- suurempi

- rakennettu

- by

- nimeltään

- CAN

- kaapata

- kuljettaa

- tapaus

- tapauksissa

- keskus

- muuttaa

- koodi

- ao

- yhdistetty

- yhdistely

- sitoutunut

- Yritykset

- monimutkaisuus

- Konfigurointi

- sisältää

- sisältää

- tekijänoikeus

- tekijänoikeusrikkomus

- Kurssi

- Nykyinen

- Asiakkaat

- cyber

- tietoverkkojen

- tiedot

- päivä

- sopimus

- oletusarvo

- yksityiskohdat

- Detection

- Kehittäjä

- Kehitys

- Elon

- Elon Musk

- Työntekijä

- täytäntöön

- yritys

- täysin

- Jopa

- alati kasvava

- Joka

- näyttö

- esimerkki

- Käyttää hyväkseen

- Löytää

- Keskittää

- seurata

- varten

- alkaen

- koko

- mennä

- GitHub

- Antaa

- hyvä

- suurempi

- hakkerit

- Olla

- kätketty

- kunnioitettava

- hotellit

- Miten

- HTTPS

- tärkeä

- in

- luoksepääsemätön

- henkilökohtainen

- tiedot

- rikkominen

- sisäinen

- IT

- Johannes

- liittyi

- Tietää

- suurin

- Sukunimi

- Viime vuonna

- vuotaa

- Vuodot

- pitää

- rajallinen

- rajoitettu pääsy

- linjat

- tehty

- merkittävä

- johto

- maaliskuu

- max-width

- välineet

- Microsoft

- ehkä

- miljoona

- miljoonia

- virhe

- Moderni

- seuranta

- kk

- lisää

- monitekijäinen todennus

- Myski

- nimi

- nimet

- lähes

- Huomautuksia

- numero

- lokakuu

- of

- on

- ONE

- organisaatioiden

- omistuksessa

- osa

- henkilöstö

- filosofia

- kuva

- foorumi

- Platon

- Platonin tietotieto

- PlatonData

- Pelaa

- pistettä

- mahdollinen

- mahdollisesti

- Pääasiallinen

- priorisointi

- yksityinen

- Ongelma

- patentoitu

- julkinen

- julkisesti

- julkaistu

- RE

- reason

- muistaa

- poistaa

- säilytyspaikka

- pyyntö

- Vaatii

- tutkimus

- oikeudet

- Riski

- Rooli

- juoksu

- s

- sama

- sanoo

- Näytön

- turvallinen

- turvattu

- turvallisuus

- sensible

- palvelee

- toimitetaan

- shouldnt

- koska

- tilanne

- So

- Tuotteemme

- jonkin verran

- Joku

- lähde

- lähdekoodi

- varastettu

- Levytila

- Tarina

- Strategi

- Strategia

- järjestelmät

- ottaen

- tiimit

- testi

- että

- -

- Lähde

- maailma

- heidän

- uhkaus

- kolmella

- Tim

- että

- työkalut

- toyota

- laukaista

- viserrys

- käyttää

- Käyttäjät

- Uhri

- Mitä

- joka

- with

- sisällä

- työskentely

- maailman-

- vuosi

- Voit

- Sinun

- zephyrnet