Globaalit tietosuojalait luotiin vastaamaan kuluttajien kasvavaan huoleen yksilöiden yksityisyydestä. Nämä lait sisältävät useita yrityksille suunnattuja parhaita käytäntöjä kuluttajien henkilötietojen tallentamisesta ja käytöstä, jotta henkilökohtaisten tunnistetietojen (PII) paljastumista rajoitetaan tietoturvaloukkauksen sattuessa.

Kuitenkin useita viimeaikaisia tietojen rikkomukset todistaa, että kuluttajatiedot ovat edelleen haavoittuvia. Miksi näin tiukat määräykset eivät ole kyenneet turvaamaan kuluttajatietoja – sen lisäksi, että ne ovat tuottaneet tilapäisiä tuloja rankaisemalla muutamia yrityksiä, jotka rikkovat räikeästi yksityisyyttä koskevia huolenaiheita? Vastaus voi löytyä siitä, kuinka yritysten täytyy tehdä herkkä tanssi kuluttajien yksityisyyden suojan, tuotteensa tehokkuuden ylläpitämisen ja tietoturvaloukkausten riskien poistaminen.

Tietojen tunnistamisen puutteet digitaalisessa maailmassa

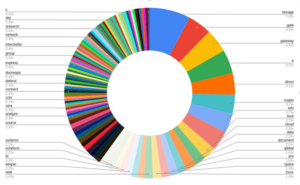

Online-yksityisyyttä ohjaa kaksi ensisijaista lakia: yleinen tietosuoja-asetus (GDPR) ja California Privacy Rights Act (CPRA), vaikka monet maat ja osavaltiot ovat alkaneet kirjoittaa omia. Erilaisten suojatoimenpiteiden joukossa tietojen tunnistamisen poistaminen on tärkein toimenpide.

Molemmat määrittelevät tietojen poistamisen prosessiksi, jossa henkilökohtaisia tunnistetietoja anonymisoidaan siten, että henkilötietoihin liittyvät toissijaiset tiedot eivät pysty tunnistamaan henkilöä. Toimiala hyväksyy yksimielisesti joistakin henkilötiedoista, mukaan lukien nimi, osoite, sähköpostiosoite ja puhelinnumero. Muut, kuten IP-osoite (ja sen versiot), perustuvat tulkintaan. Näissä laeissa ei nimenomaisesti luetella henkilökohtaisia ominaisuuksia, eikä niissä mainita, kuinka ja milloin anonymisoida, muutamien parhaiden käytäntöjen jakamisen lisäksi.

Henkilötietojen ja niihin linkitettyjen tietojen täydellinen anonymisointi on kuitenkin hyödytöntä yrityksille tässä alati digitaalisessa maailmassa. Jokainen uusi teknologinen läpimurto vaatii valtavan määrän tietojoukkoja – sekä henkilökohtaisia että aggregoituja. Esimerkiksi yritysten on ylläpidettävä anonymisoimattomia tietojoukkoja, jotta käyttäjät voivat vahvistaa kirjautumisyritykset, estää tilien kaappaukset, tarjota henkilökohtaisia suosituksia ja paljon muuta. Rahoituslaitos tarvitsee useita keskeisiä henkilötietoja noudattaakseen niitä tunne asiakkaasi (KYC) säännöt; esimerkiksi verkkokaupan tarjoaja tarvitsee loppukäyttäjänsä toimitusosoitteen.

Tällaisia käyttötapauksia ei voida toteuttaa täysin tunnistamattomilla tietosarjoilla. Tästä syystä yritykset käyttävät pseudo-anonymisointia, peruuttamatonta tietojen hajautustekniikkaa, joka sisältää henkilötietojen muuntamisen satunnaisten merkkien jonoksi, jota ei voida palauttaa. Mutta tällä tekniikalla on vakava puute: samojen henkilötietojen uudelleentarkistus tuottaa saman satunnaisen merkkijonon.

Tietoturvaloukkauksen sattuessa, jos hakkeri saa pääsyn pseudoanonymisoitujen henkilötietojen tietokantaan ja avaimeen (kutsutaan myös suolaksi), jota käytetään henkilötietojen pseudoanonymisoimiseen, hän voi päätellä todelliset kuluttajatiedot. suorittamalla useita luetteloita rikotuista henkilötiedoista, jotka ovat saatavilla Dark Webissä, ja vertaamalla tuloksia puhtaalla raa'alla voimalla. Mikä pahinta: yksittäisten laitteiden ja selaimen metatiedot tallennetaan lähes aina raakamuodossa, mikä helpottaa hakkerin muodostamista yhdistysten ja petosten havaitsemisjärjestelmien ohittamisesta.

Jos hakkeri pääsee käsiksi rahoituslaitoksen tietokantaan, joka sisältää pseudo-anonymisoituja henkilökohtaisia puhelinnumeroita sekä erilaisia selain- ja laiteattribuutteja, jotka on sidottu loppukäyttäjään, hakkeri voi suorittaa mahdollisia puhelinnumeroyhdistelmiä saman algoritmin avulla ja sovittaa tulosteen. tietokannan kanssa. Kaikkien mahdollisten puhelinnumeroiden suorittaminen Yhdysvalloissa tyypillisellä SHA-256-salausalgoritmilla kestää alle kaksi tuntia nykyaikaisella MacBookilla. Ottelun suorittaminen vie vielä vähemmän aikaa.

Puhelinnumeron, selaimen ja laitteen attribuuttien avulla hyökkääjä voi suorittaa tilin haltuunottoyrityksen. Vielä pahempaa on, että ne voivat laukaista tietojenkalasteluviestin, joka voi johtaa kaapattuihin evästeisiin tai tunnuksiin ja toistaa nämä määritteet uudelleen saadakseen pääsyn loppukäyttäjän taloustilille.

Kuluttajatietojen turvaaminen pseudo-anonymisoinnin aikakaudella

Henkilötietojen suojaaminen edellyttää jatkuvaa seurantaa ja uhkien lieventämistä kehittyneitä hakkereita vastaan. Tietoinfrastruktuurin puolella tietosuojavarastot voivat erottaa arkaluonteiset tiedot yrityksen ydininfrastruktuurista. Rikkomuksen sattuessa arkaluontoiset tiedot säilyvät suojaisessa varastossa. On myös suositeltavaa käyttää erillisiä infrastruktuureja pseudoanonymisoitujen tietojen avaimen (suolan) tallentamiseen tietomurtojen vaikutuksen vähentämiseksi.

Muita suosituksia ovat avaimen kiertäminen optimaalisesti (yleensä kolmen kuukauden välein). Kierrettynä avain voi avata henkilötietojen lukituksen vain siihen asti, mikä vähentää vaarassa olevien tietojen määrää. Useiden avainten luominen on lisäpuolustustekniikka. Henkilötietojen lukituksen avaamiseen käytettävän yhden avaimen lisäksi ylimääräisten "tyhjennettyjen" avainten tallentaminen hämmentää hakkereita käytettävän avaimen suhteen. Jokainen ylimääräinen valeavain pidentää eksponentiaalisesti aikaa tietojen avaamiseen, mikä ostaa lisää aikaa yritykselle lieventämistoimien toteuttamiseen.

Ei-henkilökohtaisten tietojen, kuten kuluttajaan liittyvien laite- ja verkkotietojen anonymisoiminen lisää myös hakkerin monimutkaisuutta, koska heillä on nyt enemmän avattavaa dataa mahdollisesti korkeammilla kardinaaleilla kuin itse henkilötiedot.

Vaikka yritysten tulisi ryhtyä ennakoiviin seuranta- ja lieventäviin toimiin, kaikki ennakoivat toimet eivät voi estää jokaista hyökkäystä. Siksi vahvoja taannehtivia lieventäviä toimenpiteitä suositellaan yhtä lailla.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- Lähde: https://www.darkreading.com/risk/data-de-identification-balancing-privacy-efficacy-cybersecurity-

- :on

- :On

- :ei

- a

- pystyy

- Meistä

- pääsy

- Tili

- Toimia

- todellinen

- lisä-

- osoite

- vastaan

- algoritmi

- Kaikki

- melkein

- pitkin

- Myös

- Vaikka

- aina

- keskuudessa

- an

- ja

- vastaus

- Kaikki

- OVAT

- AS

- liittyvä

- yhdistykset

- At

- hyökkäys

- yritys

- yrityksiä

- attribuutteja

- saatavissa

- tasapainotus

- perustua

- BE

- ollut

- PARAS

- parhaat käytännöt

- välillä

- Jälkeen

- sekä

- rikkominen

- läpimurto

- selain

- raaka voima

- liiketoiminta

- yritykset

- mutta

- Ostaminen

- by

- Kalifornia

- CAN

- ei voi

- tapaus

- tapauksissa

- merkkejä

- yhdistelmät

- Yritykset

- täysin

- monimutkaisuus

- noudatettava

- huolenaiheet

- vakio

- kuluttaja

- kuluttajatiedot

- kuluttajien yksityisyys

- Kuluttajat

- jatkuu

- muuntaminen

- keksit

- Ydin

- voisi

- maahan

- luotu

- Luominen

- salauksen

- cyber

- tietoverkkojen

- tanssi

- tumma

- tumma Web

- tiedot

- tietoturvaloukkauksesta

- tietoinfrastruktuuri

- Tietosuoja

- tietosuoja

- tietueita

- tietokanta

- Puolustus

- määritellä

- toimitus

- vaatii

- laite

- digitaalinen

- do

- verkkokaupan

- kukin

- helpompaa

- tehokkuus

- loppu

- suunniteltu

- yksiköt

- yhtä

- Aikakausi

- Jopa

- tapahtuma

- Joka

- esimerkki

- nimenomaisesti

- eksponentiaalisesti

- Valotus

- harvat

- taloudellinen

- rahoituslaitos

- virhe

- varten

- voima

- muoto

- alkaen

- koko

- Saada

- GDPR

- general

- yleisdata

- Yleinen tietosuojadirektiivi

- tuottaa

- saada

- Kasvava

- hakkeri

- hakkerit

- hajautusta

- Olla

- siten

- korkeampi

- TUNTIA

- Miten

- HTTPS

- tunnistaa

- if

- Vaikutus

- in

- sisältää

- Mukaan lukien

- Lisäykset

- henkilökohtainen

- teollisuus

- tiedot

- Infrastruktuuri

- infrastruktuuri

- panos

- Laitos

- tulkinta

- tulee

- IP

- IP-osoite

- IT

- SEN

- itse

- jpg

- vain

- avain

- avaimet

- tunnettu

- KYC

- Lait

- johtava

- vähemmän

- valehdella

- rajallinen

- liittyvät

- Lista

- Listat

- Kirjaudu sisään

- ylläpitää

- Tekeminen

- monet

- massiivinen

- ottelu

- matching

- Saattaa..

- mitata

- toimenpiteet

- viesti

- Metadata

- lieventäminen

- Moderni

- seuranta

- kk

- lisää

- moninkertainen

- nimi

- Tarve

- tarpeet

- Eikä

- verkko

- Verkkotiedot

- Uusi

- nyt

- numero

- numerot

- of

- on

- kerran

- ONE

- verkossa

- online yksityisyyden

- vain

- optimaalinen

- or

- Muuta

- ulostulo

- oma

- Ohi

- Suorittaa

- henkilöstö

- henkilökohtaiset tiedot

- yksilöllinen

- Henkilökohtaisesti

- Phishing

- Tietojenkalasteluviesti

- puhelin

- kappale

- kappaletta

- Platon

- Platonin tietotieto

- PlatonData

- mahdollinen

- mahdollisesti

- mahdollisesti

- käytännöt

- estää

- ensisijainen

- tärkein

- yksityisyys

- Ennakoiva

- prosessi

- Tuotteet

- suojaus

- todistaa

- toimittaa

- toimittaja

- satunnainen

- alue

- raaka

- äskettäinen

- suosituksia

- suositeltu

- vähentää

- vähentämällä

- tarkoitettuja

- Asetus

- määräykset

- uudelleentarkistus

- liittyvä

- Vaatii

- tulot

- käänteinen

- oikeudet

- Riski

- säännöt

- ajaa

- juoksu

- s

- suolaa

- sama

- toissijainen

- sensible

- erillinen

- vakava

- Setit

- useat

- jakaminen

- shouldnt

- puoli

- koska

- So

- jonkin verran

- hienostunut

- alkoi

- Valtiot

- pysyä

- Askeleet

- tallennettu

- tallentamiseksi

- Tiukka

- jono

- vahva

- niin

- SWIFT

- järjestelmät

- ottaa

- vallata

- vie

- tekniikka

- teknologinen

- kuin

- että

- -

- heidän

- Nämä

- ne

- tätä

- ne

- uhkaus

- kolmella

- Kautta

- Näin

- estää

- tied

- aika

- että

- tokens

- laukaista

- kaksi

- tyypillinen

- tyypillisesti

- yksimielisesti

- Yhtenäinen

- Yhdysvallat

- avata

- asti

- puolustaminen

- käyttää

- käytetty

- hyödytön

- käyttäjä

- Käyttäjät

- käyttämällä

- VAHVISTA

- eri

- Holvi

- holvit

- versiot

- tilavuus

- Haavoittuva

- Tapa..

- verkko

- olivat

- Mitä

- kun

- joka

- miksi

- tulee

- with

- maailman-

- huonompi

- kirjoittaa

- saannot

- zephyrnet