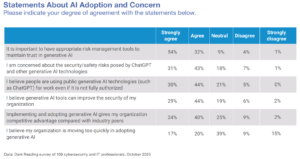

NEW YORK, Helmikuu 14, 2023 / PRNewswire / - Vuoden 2 toisella puoliskolla (2022H) paljastetut kyberfyysisten järjestelmien haavoittuvuudet ovat vähentyneet 14 % saavuttuaan huippunsa vuoden 2 toisella puoliskolla, kun taas sisäisten tutkimus- ja tuoteturvatiimien löytämät haavoittuvuudet ovat lisääntyneet 2021 % samana ajanjaksona. kohtaan XIoT:n turvallisuusraportti: 2H 2022 julkaissut tänään Selkeys, kyberfyysisten järjestelmien suojausyritys. Nämä havainnot osoittavat, että tietoturvatutkijoilla on myönteinen vaikutus Extended Internet of Things (XIoT) -turvallisuuden vahvistamiseen. Kyseessä on laaja kyberfyysisten järjestelmien verkosto teollisuus-, terveydenhuolto- ja kaupallisissa ympäristöissä, ja että XIoT-toimittajat omistavat enemmän resursseja. tutkimaan tuotteidensa turvallisuutta enemmän kuin koskaan ennen.

Koonnut Team82, Clarotyn palkittu tutkimusryhmä, kuudes puolivuosittain julkaistava XIoT:n turvallisuusraportti on syvällinen tutkimus ja analyysi XIoT:hen vaikuttavista haavoittuvuuksista, mukaan lukien toimintateknologia ja teolliset ohjausjärjestelmät (OT/ICS), lääketieteellisten asioiden Internet (IoMT), rakennus hallintajärjestelmät ja yritysten IoT. Tietojoukko sisältää haavoittuvuuksia, jotka Team2 on julkistanut 2022H 82:ssa ja luotettavista avoimista lähteistä, mukaan lukien National Vulnerability Database (NVD), Industrial Control Systems Cyber Emergency Response Team (ICS-CERT), , MITRE sekä teollisuusautomaatiotoimittajat Schneider Electric ja Siemens.

”Kyberfyysiset järjestelmät ohjaavat elämäntapaamme. Juomamme vesi, kotimme lämmittävä energia, saamamme sairaanhoito – kaikki nämä perustuvat tietokonekoodiin ja niillä on suora yhteys todellisiin tuloksiin", sanoi Amir Preminger, Clarotyn tutkimusjohtaja. "Team82:n tutkimuksen ja tämän raportin laatimisen tarkoituksena on antaa näiden kriittisten alojen päättäjille tiedot, joita he tarvitsevat arvioidakseen, priorisoidakseen ja käsitelläkseen riskejä toisiinsa liittyvissä ympäristöissään, joten on erittäin rohkaisevaa, että alamme nähdä hedelmät. myyjien ja tutkijoiden työvoimasta jatkuvasti kasvavassa sisäisten ryhmien hankinnassa. Tämä osoittaa, että toimittajat omaksuvat tarpeen turvata kyberfyysiset järjestelmät omistamalla aikaa, ihmisiä ja rahaa ohjelmistojen ja laiteohjelmistojen haavoittuvuuksien korjaamisen lisäksi myös tuoteturvatiimeille yleisesti."

Avainlöydökset

- Laitteet, joita tämä koskee: 62 % julkaistuista OT-haavoittuvuuksista vaikuttaa ICS:n Purdue-mallin tason 3 laitteisiin. Nämä laitteet hallitsevat tuotannon työnkulkuja ja voivat olla keskeisiä risteyspisteitä IT- ja OT-verkkojen välillä, joten ne ovat erittäin houkuttelevia uhkatoimijoille, jotka pyrkivät häiritsemään teollista toimintaa.

- vakavuus: 71 % haavoittuvuuksista arvioitiin CVSS v3:n arvosanaksi "kriittinen" (9.0-10) tai "korkea" (7.0-8.9), mikä kuvastaa tietoturvatutkijoiden taipumusta keskittyä haavoittuvuuksien tunnistamiseen, joilla on suurin mahdollinen vaikutus haittojen vähentämisen maksimoimiseksi. . Lisäksi neljä tietojoukon viidestä suurimmasta yleisimmästä heikkoudesta (CWE) ovat myös MITREn vuoden 2022 CWE:n 25 vaarallisimman ohjelmistoheikkouden viiden parhaan joukossa, joita voi olla suhteellisen helppo hyödyntää ja antaa vastustajille mahdollisuuden häiritä järjestelmän saatavuutta ja palvelujen toimittamista. .

- Hyökkäysvektori: 63 % haavoittuvuuksista on etäkäyttökelpoisia verkon kautta, mikä tarkoittaa, että uhkatekijä ei vaadi paikallista, viereistä tai fyysistä pääsyä kyseiseen laitteeseen voidakseen hyödyntää haavoittuvuutta.

- Vaikutukset: Suurin mahdollinen vaikutus on luvaton etäkoodin tai komentojen suorittaminen (yleinen 54 prosentissa haavoittuvuuksista), jota seuraavat palvelunestoolosuhteet (kaatumis, poistuminen tai uudelleenkäynnistys) 43 prosentilla.

- Lievennykset: Suurin lievennysvaihe on verkon segmentointi (suositus 29 %:ssa haavoittuvuuksista paljastuksista), jota seuraa suojattu etäkäyttö (26 %) ja kiristysohjelmien, tietojenkalastelun ja roskapostin suojaus (22 %).

- Team82-avustukset: Team82 on säilyttänyt tuottelias, vuosia kestänyt johtoaseman OT-haavoittuvuustutkimuksessa 65 haavoittuvuusilmoituksella vuoden 2 toisella puoliskolla, joista 2022:lle arvioitiin CVSS v30 -pistemäärä 3 tai korkeampi, ja tähän mennessä yli 9.5 haavoittuvuutta.

Voit käyttää Team82:n täydellistä löydössarjaa, perusteellista analyysiä ja suositeltuja suojatoimenpiteitä haavoittuvuustrendeihin vastaamiseksi lataamalla koko XIoT:n turvallisuusraportti: 2H 2022 raportoida.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- Platoblockchain. Web3 Metaverse Intelligence. Tietoa laajennettu. Pääsy tästä.

- Lähde: https://www.darkreading.com/ics-ot/cyber-physical-systems-vulnerability-disclosures-reach-peak-while-disclosures-by-internal-teams-increase-80-over-18-months

- 2021

- 2022

- 26%

- 7

- 9

- a

- pääsy

- Mukaan

- poikki

- toimijoiden

- Lisäksi

- osoite

- vaikuttaa

- Tähtäimessä

- Kaikki

- analyysi

- ja

- arvioitu

- houkutteleva

- Automaatio

- saatavuus

- Palkittu

- ennen

- Alku

- välillä

- Rakentaminen

- joka

- koodi

- kaupallinen

- Yhteinen

- yritys

- täydellinen

- tietokone

- olosuhteet

- kytketty

- maksut

- ohjaus

- Crash

- kriittinen

- cyber

- Vaarallinen

- tiedot

- tietojoukko

- tietokanta

- Päivämäärä

- päätös

- syvä

- toimitus

- laite

- Laitteet

- ohjata

- Häiritä

- download

- Juoda

- aikana

- sähköinen

- syleilee

- hätä

- mahdollistaa

- energia

- yritys

- ympäristöissä

- EVER

- tutkii

- teloitus

- poistuminen

- Käyttää hyväkseen

- Keskittää

- seurannut

- löytyi

- alkaen

- Hedelmät

- Antaa

- suurin

- Kasvava

- Puoli

- ottaa

- terveydenhuollon

- Korkea

- korkeampi

- lyömällä

- Kodit

- HTTPS

- tunnistaminen

- Vaikutus

- in

- perusteellinen

- Mukaan lukien

- Kasvaa

- kasvoi

- osoittaa

- teollinen

- tiedot

- sisäinen

- Internet

- Internet asioita

- Esineiden internet

- IT

- avain

- työ

- Johto

- johtava

- Taso

- elämä

- LINK

- paikallinen

- Makers

- hoitaa

- johto

- Maksimoida

- merkitys

- toimenpiteet

- lääketieteellinen

- lääketieteellistä hoitoa

- lieventäminen

- malli

- raha

- kk

- lisää

- eniten

- kansallinen

- Tarve

- verkko

- verkot

- numero

- avata

- toiminta-

- Operations

- tilata

- yleinen

- kauneuspilkku

- Peak

- Ihmiset

- aika

- Phishing

- fyysinen

- Platon

- Platonin tietotieto

- PlatonData

- pistettä

- sijainti

- positiivinen

- mahdollinen

- teho

- vallitseva

- Asettaa etusijalle

- Tuotteet

- tuotanto

- Tuotteemme

- asianmukaisesti

- suojattu

- suojaus

- julkisesti

- julkaistu

- tarkoitus

- ransomware

- tavoittaa

- todellinen maailma

- vastaanottaa

- suositeltu

- suhteellisesti

- kaukosäädin

- etäkäyttö

- raportti

- edellyttää

- tutkimus

- Tutkijat

- Esittelymateriaalit

- vastaus

- riskit

- Turvallisuus

- sama

- Schneider Electric

- Toinen

- sektorit

- turvallinen

- turvallisuus

- jakautuminen

- palvelu

- setti

- Näytä

- Siemens

- Yksinkertainen

- koska

- kuudes

- So

- Tuotteemme

- Lähteet

- spam

- Osavaltio

- Vaihe

- vahvistaminen

- järjestelmä

- järjestelmät

- joukkue-

- tiimit

- Elektroniikka

- -

- tiedot

- heidän

- asiat

- uhkaus

- uhka toimijat

- aika

- että

- tänään

- ylin

- Trendit

- luotettu

- valtava

- myyjät

- haavoittuvuuksia

- alttius

- vesi

- heikkous

- joka

- vaikka

- työnkulkuja

- zephyrnet