Sana "protokolla" esiintyy kaikkialla IT-alalla, ja se kuvaa yleensä yksityiskohtia siitä, kuinka tietoja vaihdetaan pyytäjän ja vastaajan välillä.

Siksi meillä on HTTP, lyhenne sanoista hypertekstin siirtoprotokolla, joka selittää kuinka kommunikoida verkkopalvelimen kanssa; SMTP tai yksinkertainen postinsiirtoprotokolla, joka säätelee sähköpostin lähettämistä ja vastaanottamista; ja BGP, rajayhdyskäytäväprotokolla, jonka avulla Internet-palveluntarjoajat kertovat toisilleen, mihin Internet-kohteisiin he voivat auttaa toimittamaan dataa ja kuinka nopeasti.

Mutta olemassa on myös tärkeä protokolla, joka auttaa IT-alan ihmisiä, mukaan lukien tutkijat, vastaajat, järjestelmänvalvojat, johtajat ja käyttäjät, olemaan varovaisia kyberturvallisuusuhkia koskevien tietojen käsittelyssä.

Tämä protokolla tunnetaan nimellä TLP, lyhenne sanoista Liikennevaloprotokolla, joka on suunniteltu todella yksinkertaiseksi tapaksi merkitä kyberturvallisuustiedot, jotta vastaanottaja voi helposti selvittää, kuinka arkaluonteisia ne ovat ja kuinka laajasti niitä voidaan jakaa ilman, että se pahentaa asiaa.

Mielenkiintoista on, että kaikki eivät hyväksy ajatusta, että kyberturvallisuustiedon levittämistä pitäisi koskaan rajoittaa, edes vapaaehtoisesti.

Harrastajat ns täydellinen julkistaminen vaatia, että mahdollisimman suuren tiedon julkaiseminen mahdollisimman laajasti ja mahdollisimman nopeasti on itse asiassa paras tapa käsitellä haavoittuvuuksia, hyväksikäyttöjä, kyberhyökkäyksiä ja vastaavia.

Täydellisen paljastamisen puolestapuhujat myöntävät vapaasti, että tämä joskus pelaa kyberrikollisten käsiin, koska he tunnistavat selkeästi tiedot, joita he tarvitsevat (ja luovuttavat tietoa, jota heillä ei ehkä ole aiemmin ollut) aloittaakseen hyökkäykset heti, ennen kuin kukaan on valmis.

Täysi paljastaminen voi myös häiritä kyberpuolustusta pakottamalla järjestelmänvalvojat kaikkialla lopettamaan tekemänsä ja kääntämään huomionsa välittömästi johonkin, johon olisi muuten turvallisesti voitu ajoittaa huomiota hieman myöhemmin, jos sitä ei vain olisi huudettu katoilta.

Yksinkertaista, helppoa ja oikeudenmukaista

Täydellisen paljastamisen kannattajat kertovat kuitenkin, ettei mikään voisi olla yksinkertaisempaa, helpompaa tai oikeudenmukaisempaa kuin vain kertoa kaikille samaan aikaan.

Loppujen lopuksi, jos kerrot joillekin ihmisille, mutta et toisille, jotta he voivat alkaa valmistella mahdollisia puolustuskeinoja suhteellisen salassa ja siten ehkä päästä kyberrikollisten edelle, saatat itse asiassa pahentaa koko maailmaa.

Jos edes yksi sisäpiirin ihmisistä osoittautuu roistoksi tai vahingossa paljastaa salaisuuden yksinkertaisesti luonteensa perusteella, miten he reagoivat, tai suunnitelmien perusteella, joita he yhtäkkiä päättävät toteuttaa, niin roistot voivat hyvinkin kääntää salaiset tiedot itselleen joka tapauksessa…

…ja sitten kaikki muut, jotka eivät kuulu sisäpiiriin, heitetään susien käsiin.

Joka tapauksessa, kuka päättää, mitkä henkilöt tai organisaatiot pääsevät sisäpiiriin (tai "Vanhojen poikien kerhoon", jos haluat olla halventava)?

Lisäksi täydellinen tiedonantodoktriini varmistaa, etteivät yritykset pääse lakaisemaan ongelmat maton alle ja olemaan tekemättä niille mitään.

Surullisen (ja ongelmallisen, mutta se on argumentti toiselle päivälle) vuoden 1992 hakkerielokuvan Sneakers sanoin: "Ei enää salaisuuksia, Marty."

Vastuullinen paljastaminen

Täysi paljastaminen ei kuitenkaan ole tapa, jolla kyberturvallisuusvastaukset yleensä tehdään nykyään.

Tietyntyyppistä kyberuhkiin liittyvää dataa ei todellakaan voida jakaa eettisesti tai laillisesti, jos se saattaisi vahingoittaa jonkun yksityisyyttä tai saattaa vastaanottajat itse rikkomaan tietosuoja- tai tiedonhallintamääräyksiä.

Sen sijaan kyberturvallisuusteollisuus on pääosin asettunut eräänlaiselle kyberturvallisuustietojen raportointiin, joka tunnetaan epävirallisesti ns. vastuullinen paljastaminen.

Tämä prosessi perustuu ajatukseen, että turvallisin ja oikeudenmukaisin tapa saada kyberturvallisuusongelmat korjattua ilman, että ne levitetään välittömästi koko maailmalle, on antaa ongelmien aiheuttajille "ensimmäiset ohjeet" niiden korjaamiseen.

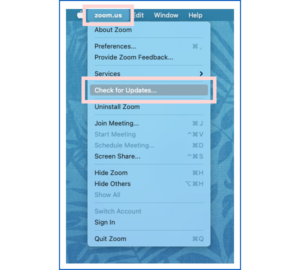

Jos esimerkiksi löydät etäkäyttötuotteessa aukon, joka voi johtaa tietoturvan ohitukseen, tai jos löydät palvelimesta vian, joka voi johtaa koodin etäsuorittamiseen, ilmoita siitä yksityisesti tuotteen toimittajalle (tai tiimi, joka huolehtii siitä, jos se on avoimen lähdekoodin).

Sitten sovit heidän kanssaan salassapitoajan, joka kestää tyypillisesti muutamasta päivästä muutamaan kuukauteen, jonka aikana he voivat halutessaan selvittää asian salaa ja paljastaa veriset yksityiskohdat vasta korjaustensa valmistuttua.

Mutta jos sovittu aika umpeutuu ilman tulosta, siirryt täysin julkisuuteen ja paljastat yksityiskohdat joka tapauksessa kaikille, jolloin varmistat, että ongelmaa ei voida vain lakaista maton alle ja jättää huomiotta loputtomiin.

Hallittu jakaminen

Vastuullinen paljastaminen ei tietenkään tarkoita sitä, että alustavan raportin vastaanottanut organisaatio olisi pakotettu pitämään tiedot omana tietonaan

Yksityisen raportin ensimmäiset vastaanottajat voivat päättää, että he haluavat tai tarvitsevat jakaa uutisen joka tapauksessa, ehkä rajoitetusti.

Jos sinulla on esimerkiksi kriittinen korjaustiedosto, joka edellyttää useiden organisaatiosi osien yhteistyötä, sinulla ei ole muuta vaihtoehtoa kuin jakaa tiedot sisäisesti.

Ja jos sinulla on tulossa korjaustiedosto, jonka tiedät korjaavan äskettäin havaitun tietoturva-aukon, mutta vain jos asiakkaasi tekevät joitain kokoonpanomuutoksia ennen sen julkaisua, sinun kannattaa varoittaa heitä etukäteen, jotta he voivat valmistautua.

Samalla saatat haluta pyytää heitä kauniisti olemaan kertomatta muulle maailmalle kaikesta asiasta.

Tai saatat tutkia meneillään olevaa kyberhyökkäystä ja haluat ehkä paljastaa erilaisia yksityiskohtia eri yleisöille tutkimuksen edetessä.

Sinulla saattaa olla yleisiä neuvoja, jotka voidaan turvallisesti ja hyödyllisesti jakaa juuri nyt koko maailman kanssa.

Sinulla voi olla tiettyjä tietoja (kuten IP-estolistoja tai muita kompromissimerkkejä), jotka haluat jakaa vain yhden yrityksen kanssa, koska tiedot paljastavat väistämättä heidät uhrina.

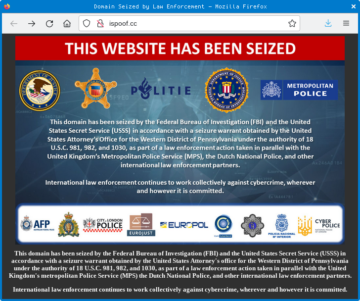

Ja saatat haluta paljastaa kaiken, mitä tiedät, heti kun tiedät sen yksittäisille lainvalvontatutkijoille, joiden uskot lähtevän rikollisten jäljille.

Miten tiedot merkitään?

Kuinka merkitä nämä eri tasot kyberturvallisuustiedot yksiselitteisesti?

Lainvalvontaviranomaisilla, turvallisuuspalveluilla, armeijalla ja virallisilla kansainvälisillä elimillä on tyypillisesti oma ammattikieltä, joka tunnetaan nimellä suojaava merkintä, tämänkaltaisiin asioihin, tarroilla, jotka me kaikki tiedämme vakoiluelokuvista, kuten SECRET, TOP SECRET, FOR YOUR EYES ONLY, NO FOREIGN NATIONALS, Ja niin edelleen.

Mutta eri tarrat tarkoittavat eri asioita eri puolilla maailmaa, joten tällainen suojamerkintä ei sovellu hyvin julkiseen käyttöön monilla eri kielillä, alueilla ja kyberturvallisuuskulttuureissa.

(Joskus nämä tarrat voivat olla kielellisesti haastavia. Pitäisikö esimerkiksi YK:n tuottama luottamuksellinen asiakirja merkitä UN - CLASSIFIED? Vai tulkittaisiinko se väärin UNCLASSIFIED ja jaetaan laajalti?)

Entä merkintäjärjestelmä, joka käyttää yksinkertaisia sanoja ja ilmeistä globaalia metaforaa?

Siellä Liikennevaloprotokolla tulee sisään

Metafora, kuten arvaattekin, on vaatimaton liikennevalo, joka käyttää samoja värejä ja paljon samoja merkityksiä melkein kaikissa maailman maissa.

PUNAINEN tarkoittaa pysähdystä, eikä mitään muuta kuin stop; KELTAINEN tarkoittaa pysähtymistä, ellei sen tekeminen itsessään ole vaarallista; ja VIHREÄ tarkoittaa, että voit mennä, olettaen, että se on turvallista.

Nykyaikaiset liikennevalot, jotka käyttävät LEDejä tuottamaan tiettyjä valotaajuuksia suodattimien sijaan, jotka poistavat ei-toivottuja värikaistoja hehkulampuista, ovat niin kirkkaita ja tarkasti kohdistettuja, että jotkut lainkäyttöalueet eivät enää vaivaudu testaamaan mahdollisia kuljettajia niin sanotun värisokeuden varalta, koska kolme lähetettyä taajuuskaistaa ovat niin kapeita, että niitä on lähes mahdotonta sekoittaa, ja niiden merkitykset ovat niin vakiintuneita.

Vaikka asuisit maassa, jossa liikennevaloissa on ylimääräisiä "välissä olevia" signaaleja, kuten vihreä+keltainen yhdessä, punainen+keltainen yhdessä tai yksi väri vilkkuu jatkuvasti yksinään, melkein kaikki ihmiset ymmärtävät liikennevalometaforat. perustuu vain näihin kolmeen pääväriin.

Todellakin, vaikka oletkin tottunut kutsumaan keskivaloa KELTAISEksi KELTAISEksi, kuten jotkut maat tekevät, on selvää, mihin KELTAINEN viittaa, vaikka vain siksi, että se keskellä oleva valo ei ole PUNAINEN tai VIHREÄ.

TLP versio 2.0

- Liikennevaloprotokolla otettiin käyttöön ensimmäisen kerran vuonna 1999 ja noudattamalla periaatetta Pidä se yksinkertaisena ja suoraviivaisena (KISS), on tullut hyödyllinen merkintäjärjestelmä kyberturvallisuusraporteissa.

Loppujen lopuksi TLP vaati neljä tasoa, ei kolme, joten väri VALKOINEN lisättiin merkitsemään "voit jakaa tämän kenen tahansa kanssa", ja tunnukset määriteltiin erittäin tarkasti tekstijonoiksi. TLP:RED (kaikki isot kirjaimet, ei välilyöntejä), TLP:AMBER, TLP:GREEN ja TLP:WHITE.

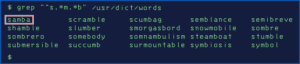

Pitämällä välilyönnit poissa tarroista ja pakottamalla ne isoiksi kirjaimille ne erottuvat selkeästi sähköpostin aiheriveistä, niitä on helppo käyttää lajittelussa ja haussa, eivätkä ne jakaannu vahingossa riveille.

No, yli 20 vuoden palvelun jälkeen TLP on läpikäynyt pienen päivityksen, joten elokuusta 2022 alkaen olemme Liikennevaloprotokolla 2.0.

Ensinnäkin väri VALKOINEN on korvattu värillä CLEAR.

Valkoisella ei ole vain rodullisia ja etnisiä sävyjä, joita yleinen säädyllisyys kehottaa meitä välttämään, vaan se edustaa myös hämmentävästi kaikkia muita keskenään sekoitettuja värejä, ikään kuin se voisi tarkoittaa "mene ja lopeta" samaan aikaan.

CLEAR ei siis ole vain sana, joka sopii nykypäivän yhteiskunnassa mukavammin, vaan myös sana, joka sopii aiottuun tarkoitukseen paremmin (ahem) selvemmin.

Ja viides merkki on lisätty, nimittäin TLP:AMBER+STRICT.

Tasot tulkitaan seuraavasti:

TLP:RED |

"Vain yksittäisten vastaanottajien silmille ja korville." Tämä on melko helppo tulkita: jos saat TLP:RED-kyberturvallisuusasiakirjan, voit toimia sen mukaan, mutta et saa välittää sitä kenellekään muulle. Sinun ei siis tarvitse yrittää selvittää, pitäisikö sinun kertoa ystävillesi, työtovereillesi tai tutkijoille. Tämä taso on varattu tiedoille, jotka voivat aiheuttaa "merkittävä riski asianomaisten organisaatioiden yksityisyydelle, maineelle tai toiminnalle." |

TLP:AMBER+STRICT |

Voit jakaa nämä tiedot, mutta vain muiden organisaatiossasi olevien henkilöiden kanssa. Voit siis keskustella siitä ohjelmointitiimien tai IT-osaston kanssa. Mutta sinun on säilytettävä se "talossa". Et saa erityisesti välittää sitä asiakkaillesi, liikekumppaneillesi tai toimittajillesi. Valitettavasti TLP-dokumentaatio ei yritä määritellä, onko urakoitsija tai palveluntarjoaja talon sisäinen vai ulkoinen. Suosittelemme, että käsittelet lausetta "rajoita jakaminen organisaatioon vain" niin tiukasti kuin mahdollista, kuten tämän suojaustason nimi antaa ymmärtää, mutta epäilemme, että jotkut yritykset päätyvät liberaalimpaan tulkintaan tästä säännöstä. |

TLP:AMBER |

Kuten TLP:KELTAINEN+TILA, mutta voit jakaa tiedot asiakkaiden kanssa (TLP-asiakirjassa käytetään sanaa asiakkaat) jos välttämätöntä. |

TLP:GREEN |

Voit jakaa nämä tiedot yhteisössäsi. TLP jättää sinun päätettäväksi, ketkä ihmiset muodostavat yhteisösi, huomioi vain sen "kun 'yhteisöä' ei ole määritelty, oletetaan kyberturvallisuus/puolustusyhteisö." Käytännössä voit yhtä hyvin olettaa, että kaikki TLP:GREEN-muodossa julkaistut tiedot päätyvät julkiseksi tiedoksi, mutta sinun on harkittava, kuinka itse jaat sen. |

TLP:CLEAR |

Hyvin yksinkertaisesti, voit jakaa nämä tiedot kenen tahansa kanssa, josta haluat. Kuten TLP sanoo: "Vastaanottajat voivat levittää tämän maailman-; paljastamiselle ei ole rajoituksia." Tämä tarra on erityisen hyödyllinen, kun jaat kahta tai useampaa asiakirjaa luotettavan osapuolen kanssa ja ainakin yksi asiakirjoista on merkitty rajoitettua jakamista varten. TLP:CLEAR:n lisääminen sisältöön, jota he voivat jakaa, ja ehkä haluat heidän jakavan tietoisuuden lisäämiseksi, tekee huomiostasi täysin selväksi, jos annat anteeksi sanapelin. |

Selvyyden vuoksi (anteeksi!), emme laita TLP:CLEAR jokaisessa julkaisemassamme Naked Security -artikkelissa, koska tämä verkkosivusto on jo julkisesti saatavilla, mutta kehotamme sinua olettamaan sen.

- blockchain

- coingenius

- cryptocurrency-lompakot

- cryptoexchange

- tietoverkkoturvallisuus

- verkkorikollisille

- tietoverkkojen

- sisäisen turvallisuuden osasto

- digitaaliset lompakot

- palomuuri

- Kaspersky

- haittaohjelmat

- McAfee

- MDR

- MTR

- Naked Security

- NexBLOC

- Platon

- plato ai

- Platonin tietotieto

- Platon peli

- PlatonData

- platopeliä

- tutkimus

- Turvallisuusjohtajuus

- TLP

- VPN

- verkkosivuilla turvallisuus

- zephyrnet

![S3 Ep100.5: Uber-rikkomus – asiantuntija puhuu [ääni + teksti] S3 Ep100.5: Uber-loukkaus – asiantuntija puhuu [ääni + teksti] PlatoBlockchain Data Intelligence. Pystysuuntainen haku. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/1005-csezlaw-1200-360x188.png)

![S3 Ep115: Todellisia rikostarinoita – päivä kyberrikollisuuden taistelijan elämässä [Ääni + teksti] S3 Ep115: Todellisia rikostarinoita – Päivä kyberrikollisuuden taistelijan elämässä [Ääni + teksti] PlatoBlockchain Data Intelligence. Pystysuuntainen haku. Ai.](https://platoblockchain.com/wp-content/uploads/2022/12/pm-expert-1200-360x188.png)

![S3 Ep119: Rikkomukset, paikat, vuodot ja parannukset! [Ääni + teksti] S3 Ep119: Rikkomukset, paikat, vuodot ja parannukset! [Ääni + teksti]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text-300x156.jpg)