Agenda ransomware -ryhmä on lisännyt tartuntoja maailmanlaajuisesti virtuaalikonekeskeisen kiristysohjelman uuden ja parannetun version ansiosta.

Agenda (alias Qilin ja Water Galura) havaittiin ensimmäisen kerran vuonna 2022. Sen ensimmäistä, Golang-pohjaista kiristysohjelmaa käytettiin umpimähkäisiä kohteita vastaan: terveydenhuollossa, valmistuksessa ja koulutuksessa Kanadasta Kolumbiaan ja Indonesiaan.

Vuoden 2022 lopulla Agendan omistajat kirjoittivat sen haittaohjelmat uudelleen Ruoste, hyödyllinen kieli haittaohjelmien tekijöille, jotka haluavat levittää työtään käyttöjärjestelmiin. Rust-version avulla Agenda pystyi tekemään kompromisseja rahoituksen, lakien, rakentamisen ja muiden alojen organisaatioissa pääasiassa Yhdysvalloissa, mutta myös Argentiinassa, Australiassa, Thaimaassa ja muualla.

Trend Micro tunnisti äskettäin uusi Agenda ransomware -versio luonnossa. Tämä uusin Rust-pohjainen versio sisältää useita uusia toimintoja ja salaperäisiä mekanismeja, ja se keskittyy suoraan VMware vCenter- ja ESXi-palvelimiin.

"ESXi-palvelimia vastaan kohdistuvat kiristysohjelmahyökkäykset ovat kasvava trendi", huomauttaa Stephen Hilt, vanhempi uhkatutkija Trend Microsta. "Ne ovat houkuttelevia kohteita kiristysohjelmahyökkäyksille, koska ne isännöivät usein tärkeitä järjestelmiä ja sovelluksia, ja onnistuneen hyökkäyksen vaikutus voi olla merkittävä."

New Agenda Ransomware

Agenda-infektiot alkoivat lisääntyä joulukuussa Trend Micron mukaan, ehkä siksi, että ryhmä on nyt aktiivisempi tai ehkä siksi, että ne ovat tehokkaampia.

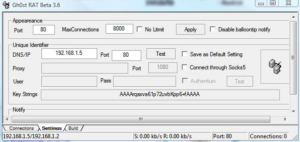

Infektiot alkavat, kun ransomware-binaari toimitetaan joko Cobalt Striken tai etävalvonta- ja hallintatyökalun (RMM) kautta. Binaariin upotettu PowerShell-skripti mahdollistaa kiristysohjelman leviämisen vCenter- ja ESXi-palvelimien välillä.

Kun haittaohjelma on levitetty oikein, se muuttaa pääsalasanan kaikissa ESXi-isännissä ja sulkee siten niiden omistajat ja käyttää sitten SSH:ta (Secure Shell) haitallisen hyötykuorman lataamiseen.

Tämä uusi, tehokkaampi Agenda-haittaohjelma jakaa kaikki samat toiminnot kuin edeltäjänsä: tiettyjen tiedostopolkujen skannaus tai poissulkeminen, etäkoneille leviäminen PsExecin kautta, tarkka aikakatkaisu, kun hyötykuorma suoritetaan, ja niin edelleen. Mutta se lisää myös joukon uusia komentoja oikeuksien laajentamiseen, tokeneihin esiintymiseen, virtuaalikoneiden klustereiden poistamiseen käytöstä ja paljon muuta.

Yksi kevytmielinen, mutta psykologisesti vaikuttava uusi ominaisuus antaa hakkereille mahdollisuuden tulostaa lunnaita sen sijaan, että ne esittäisivät sen vain tartunnan saaneella näytöllä.

Hyökkääjät suorittavat aktiivisesti kaikkia näitä erilaisia komentoja kuoren kautta, jolloin he voivat suorittaa haitallisia toimiaan jättämättä tiedostoja todisteeksi.

Parantaakseen varkautta entisestään Agenda lainaa myös viime aikoina suosittua kiristysohjelmien hyökkääjien keskuudessa - tuo oma haavoittuva ohjain (BYOVD) — haavoittuvien SYS-ajureiden käyttäminen suojausohjelmistojen kiertämiseen.

Ransomware riski

Kiristysohjelmat, jotka kerran olivat yksinomaan Windowsissa, ovat kukoistaneet Linux ja VWware ja jopa macOS, kiitos siitä, kuinka paljon arkaluontoista tietoa yritykset säilyttävät näissä ympäristöissä.

"Organisaatiot tallentavat erilaisia tietoja ESXi-palvelimille, mukaan lukien arkaluontoiset tiedot, kuten asiakastiedot, taloustiedot ja immateriaalioikeudet. Ne voivat myös tallentaa kriittisten järjestelmien ja sovellusten varmuuskopioita ESXi-palvelimille”, Hilt selittää. Ransomware-hyökkääjät saalistavat tällaisia arkaluontoisia tietoja, joissa muut uhkatekijät voivat käyttää näitä samoja järjestelmiä uusien verkkohyökkäysten käynnistyslevynä.

Raportissaan Trend Micro suosittelee, että riskiorganisaatiot valvovat tarkasti järjestelmänvalvojan oikeuksia, päivittävät säännöllisesti tietoturvatuotteita, suorittavat skannauksia ja varmuuskopioivat tiedot, kouluttavat työntekijöitä sosiaalisesta suunnittelusta ja harjoittavat huolellista kyberhygieniaa.

"Kustannusten vähentäminen ja lähtökohtana pysyminen saavat organisaatiot virtualisoimaan ja käyttämään ESXin kaltaisia järjestelmiä järjestelmien virtualisointiin", Hilt lisää, joten virtualisoinnin kyberhyökkäysten riski todennäköisesti vain kasvaa.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- Lähde: https://www.darkreading.com/cloud-security/agenda-ransomware-vmware-esxi-servers

- :on

- :On

- :missä

- $ YLÖS

- 2022

- 7

- a

- pystyy

- Meistä

- Mukaan

- poikki

- aktiivinen

- aktiivisesti

- toimijoiden

- Lisää

- hallinnollinen

- vastaan

- esityslista

- alias

- Kaikki

- mahdollistaa

- Myös

- keskuudessa

- an

- ja

- Kaikki

- sovellukset

- OVAT

- Argentina

- AS

- At

- hyökkäys

- Hyökkäykset

- houkutteleva

- Australia

- Tekijät

- Varmuuskopiointi

- varmuuskopiot

- BE

- koska

- ollut

- alkoi

- alkaa

- käyttäytymistä

- takana

- mutta

- CAN

- Kanada

- kuljettaa

- Aiheuttaa

- tietty

- Muutokset

- lähellä

- Koboltti

- Kolumbia

- tulee

- Yritykset

- kompromissi

- rakentaminen

- jatkaa

- Hinta

- kustannusten vähentäminen

- kriittinen

- asiakas

- asiakastiedot

- cyber

- cyberattacks

- tiedot

- joulukuu

- toimitettu

- kuljettaja

- kuljettajat

- kouluttaa

- koulutus

- Tehokas

- myöskään

- muualla

- upotettu

- työntekijää

- mahdollistaa

- loppu

- Tekniikka

- parantaa

- ympäristöissä

- laajeneminen

- kiertää

- Jopa

- näyttö

- lukuun ottamatta

- Exclusive

- suorittaa

- teloitettiin

- selittää

- Ominaisuus

- filee

- Asiakirjat

- rahoittaa

- taloudellinen

- Etunimi

- varten

- alkaen

- toiminnallisuudet

- toiminnallisuus

- edelleen

- Ryhmä

- Kasvaa

- Kasvava

- hakkerit

- terveydenhuollon

- isäntä

- isännät

- Miten

- HTML

- HTTPS

- tunnistettu

- Vaikutus

- vaikuttavia

- parani

- in

- Mukaan lukien

- umpimähkäinen

- Indonesia

- tartunnan

- infektiot

- tiedot

- sen sijaan

- henkinen

- tekijänoikeuksien

- IT

- SEN

- jpg

- vain

- Pitää

- laji

- uusin

- Launchpad

- Laki

- jättäen

- pitää

- Todennäköisesti

- lukitus

- näköinen

- kone

- Koneet

- ilkeä

- haittaohjelmat

- johto

- valmistus

- Saattaa..

- mekanismit

- mikro

- ehkä

- monitori

- seuranta

- lisää

- paljon

- verkko

- Uusi

- huomata

- Huomautuksia

- nyt

- numero

- of

- usein

- on

- kerran

- vain

- toiminta

- käyttöjärjestelmät

- or

- organisaatioiden

- Muut

- ulos

- yli

- oma

- omistajat

- Salasana

- polut

- Suorittaa

- ehkä

- Platon

- Platonin tietotieto

- PlatonData

- Suosittu

- voimakas

- PowerShell

- harjoitusta.

- tarkasti

- edeltäjä

- pääasiallisesti

- esittäminen

- saalis

- Painaa

- oikeudet

- Tuotteemme

- asianmukaisesti

- omaisuus

- Työnnä

- riehua

- alue

- Lunnaat

- ransomware

- Ransomware hyökkäykset

- RE

- äskettäin

- suosittelee

- asiakirjat

- vähentäminen

- säännöllisesti

- jäljellä oleva

- kaukosäädin

- raportti

- tutkija

- Riski

- juuri

- Ruoste

- s

- sama

- skannaus

- skannaa

- käsikirjoitus

- turvallinen

- turvallisuus

- vanhempi

- sensible

- servers

- Setit

- osakkeet

- Kuori

- Nähtävyydet

- merkittävä

- So

- sosiaalinen

- Sosiaalinen insinööri

- Tuotteemme

- levitä

- ssh

- Stealth

- Stephen

- verkkokaupasta

- lakko

- onnistunut

- niin

- SYS

- järjestelmät

- tavoitteet

- Thaimaa

- Kiitos

- että

- -

- heidän

- Niitä

- sitten

- siten

- Nämä

- ne

- tätä

- uhkaus

- uhka toimijat

- ajoitus

- että

- tokens

- työkalu

- Trend

- Päivitykset

- päälle

- us

- käyttää

- käytetty

- hyödyllinen

- käyttötarkoituksiin

- käyttämällä

- variantti

- lajike

- eri

- versio

- kautta

- Virtual

- virtuaalikone

- vMware

- Haavoittuva

- oli

- Katso

- vesi

- Aalto

- kun

- Villi

- tulee

- ikkunat

- with

- sisällä

- ilman

- Referenssit

- maailmanlaajuisesti

- Sinun

- zephyrnet