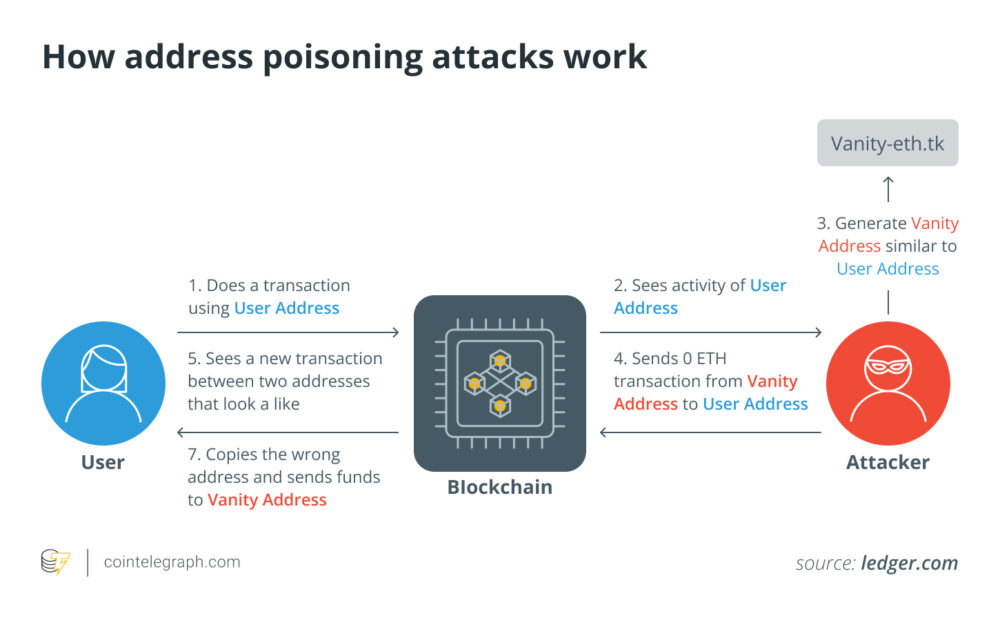

Osoitemyrkytyshyökkäykset ovat hyökkääjien käyttämiä haitallisia taktiikoita, jotka voivat reitittää liikenteen uudelleen, keskeyttää palvelut tai saada luvattoman pääsyn arkaluontoisiin tietoihin lisäämällä vääriä tietoja tai muuttamalla reititystaulukoita. Tietojen eheys ja verkkoturvallisuus uhkaavat vakavasti nämä hyökkäykset, jotka käyttävät hyväkseen verkkoprotokollien puutteita.

Tässä artikkelissa kerrotaan, mitä osoitemyrkytyshyökkäykset ovat, niiden tyypit ja seuraukset sekä kuinka suojautua tällaisilta hyökkäyksiltä.

Käsittele myrkytyshyökkäyksiä kryptossa, selitti

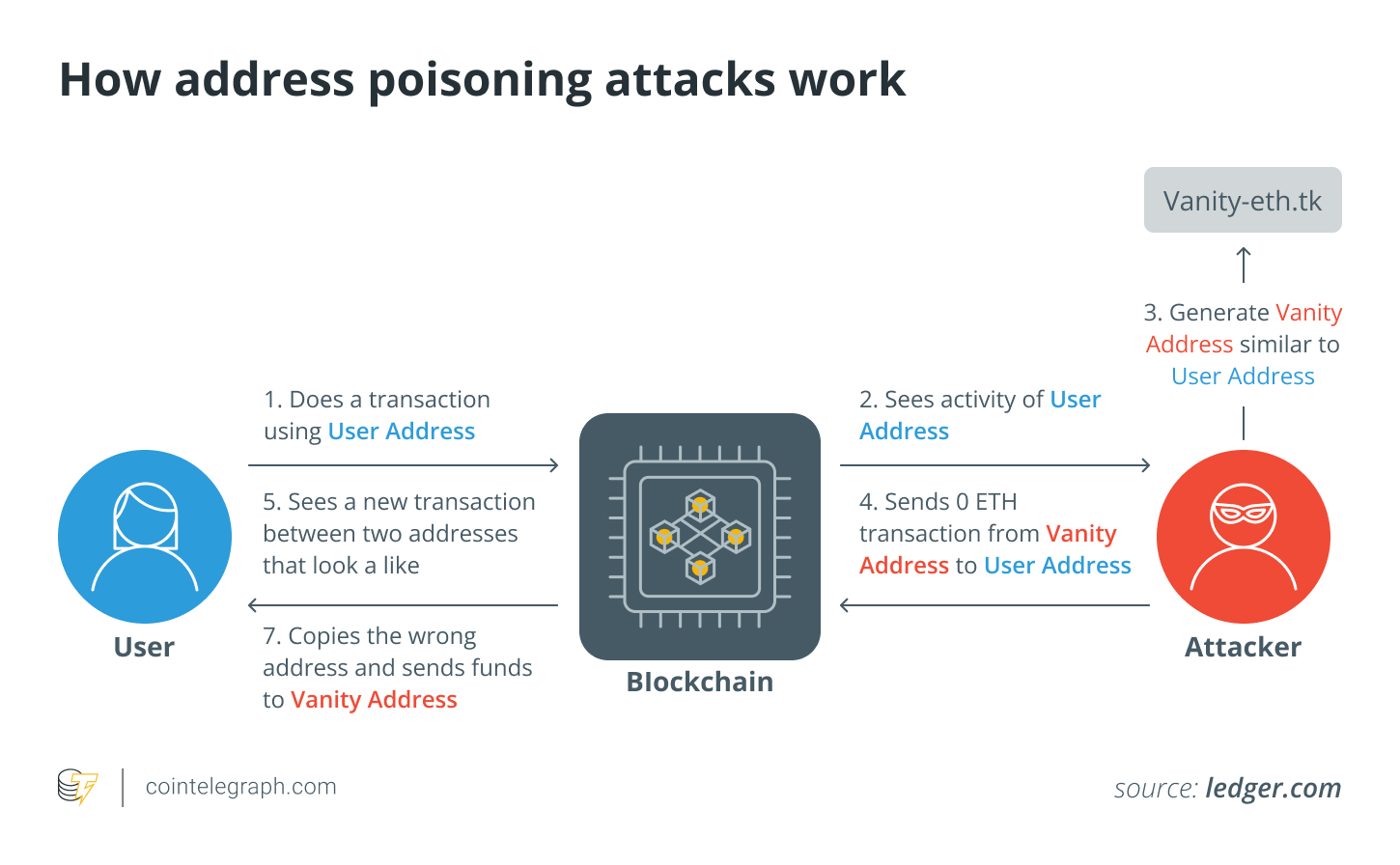

Kryptovaluuttojen maailmassa vihamielisiä toimia, joissa hyökkääjät vaikuttavat tai pettävät kuluttajia manipuloimalla kryptovaluuttaosoitteita, kutsutaan nimellä käsitellä myrkytyskohtauksia.

Lohkoketjuverkossa nämä osoitteet, jotka koostuvat erillisistä aakkosnumeerisista merkkijonoista, toimivat tapahtumien lähteenä tai määränpäänä. Nämä hyökkäykset käyttävät useita menetelmiä heikentääkseen salauslompakoiden ja tapahtumien eheyttä ja turvallisuutta.

Osoitemyrkytyshyökkäykset kryptoavaruudessa käytetään enimmäkseen joko digitaalisen omaisuuden laittomaan hankkimiseen tai blockchain-verkkojen sujuvan toiminnan heikentämiseen. Nämä hyökkäykset voivat sisältää:

varkaus

Hyökkääjät voivat huijata käyttäjiä siirtämään varojaan haitallisiin osoitteisiin käyttämällä strategioita, kuten tietojenkalastelu, tapahtumien sieppaus tai osoitteen manipulointi.

Häiriö

Osoitemyrkytystä voidaan käyttää häiritsemään lohkoketjuverkkojen normaalia toimintaa aiheuttamalla ruuhkaa, viiveitä tai keskeytyksiä tapahtumiin ja älykkäisiin sopimuksiin, mikä heikentää verkon tehokkuutta.

Petos

Hyökkääjät yrittävät usein johtaa kryptovaluutan käyttäjiä harhaan esiintymällä tunnettuina hahmoina. Tämä heikentää yhteisön luottamusta verkkoon ja voi johtaa virheellisiin tapahtumiin tai hämmennykseen käyttäjien keskuudessa.

Digitaalisen omaisuuden ja lohkoketjuteknologian yleisen eheyden suojelemiseksi osoitemyrkytyshyökkäykset korostavat tiukkojen turvamenettelyjen ja jatkuvan huomion merkitystä kryptovaluuttaekosysteemissä.

Related: Kuinka pienentää kryptomaksuihin liittyviä turvallisuusriskejä

Osoitemyrkytyshyökkäysten tyypit

Osoitemyrkytyshyökkäyksiin krypto-alalla kuuluvat tietojenkalastelu, tapahtumien sieppaus, osoitteiden uudelleenkäytön hyödyntäminen, Sybil-hyökkäykset, väärennetyt QR-koodit, osoitehuijaukset ja älykkäiden sopimusten haavoittuvuudet, joista jokainen aiheuttaa ainutlaatuisia riskejä käyttäjien omaisuudelle ja verkon eheydelle.

Phishing-hyökkäykset

Kryptovaluuttojen alalla tietojenkalasteluhyökkäykset ovat yleinen osoitemyrkytystyyppi, jossa rikolliset toimijat rakentavat vääriä verkkosivustoja, sähköposteja tai viestintää, jotka muistuttavat läheisesti hyvämaineisia yrityksiä, kuten kryptovaluuttapörssejä tai lompakon tarjoajia.

Nämä vilpilliset alustat yrittävät huijata pahaa-aavistamattomat käyttäjät paljastamaan kirjautumistietonsa, yksityiset avaimensa tai muistolauseensa (palautus-/siemenlausekkeet). Saavutettuaan hyökkääjät voivat suorittaa laittomia liiketoimia ja saada luvattoman pääsyn uhrien Bitcoiniin (BTC) omaisuutta esimerkiksi.

Hakkerit voivat esimerkiksi rakentaa väärennetyn pörssisivuston, joka näyttää täsmälleen todelliselta, ja pyytää kuluttajia kirjautumaan sisään. Kun he tekevät niin, hyökkääjät voivat päästä käsiksi asiakkaiden varoihin varsinaisessa pörssissä, mikä johtaisi huomattaviin taloudellisiin tappioihin.

Tapahtuman sieppaus

Toinen osoitteenmyrkytystapa on transaktioiden sieppaus, jossa hyökkääjät sieppaavat kelvollisia kryptovaluuttatransaktioita ja muuttavat kohdeosoitetta. Aidolle vastaanottajalle tarkoitetut varat ohjataan muuttamalla vastaanottajan osoite hyökkääjän hallinnassa olevaan osoitteeseen. Tällaiset hyökkäykset sisältävät usein haittaohjelmia, jotka vaarantavat käyttäjän laitteen tai verkon tai molemmat.

Osoita uudelleenkäytön hyväksikäyttöä

Hyökkääjät tarkkailevat lohkoketjua osoitteen toiston varalta, ennen kuin käyttävät tällaisia tapauksia edukseen. Osoitteiden uudelleenkäyttö voi olla turvallisuuden kannalta riskialtista, koska se saattaa paljastaa osoitteen tapahtumahistorian ja haavoittuvuuksia. Haitalliset toimijat käyttävät näitä heikkouksia päästäkseen käyttäjien lompakoihin ja varastaakseen varoja.

Jos käyttäjä esimerkiksi saa jatkuvasti varoja samasta Ethereum-osoitteesta, hyökkääjä saattaa huomata tämän mallin ja hyödyntää käyttäjän lompakkoohjelmiston virhettä päästäkseen käsiksi käyttäjän varoihin ilman lupaa.

Sybil-iskut

Jotta kryptovaluuttaverkon toimintaa voitaisiin valvoa suhteettomasti, Sybil-iskut aiheuttaa useiden väärien henkilöllisyyksien tai solmujen luomisen. Tällä ohjauksella hyökkääjät voivat muokata tietoja, huijata käyttäjiä ja ehkä vaarantaa verkon turvallisuuden.

Hyökkääjät voivat käyttää suurta määrää vilpillisiä solmuja yhteydessä vaakatodistus (PoS) blockchain-verkot voivat vaikuttaa merkittävästi konsensusmekanismiin ja antaa niille mahdollisuuden muokata tapahtumia ja mahdollisesti kaksinkertaistaa kryptovaluuttoja.

Väärennetyt QR-koodit tai maksuosoitteet

Osoitemyrkytystä voi tapahtua myös silloin, kun jaetaan vääriä maksuosoitteita tai QR-koodeja. Hyökkääjät toimittavat usein näitä vääriä koodeja fyysisessä muodossa varomattomille käyttäjille yrittääkseen huijata heidät lähettämään kryptovaluuttoja paikkaan, jota he eivät ole suunnitelleet.

Hakkeri saattaa esimerkiksi levittää QR-koodeja kryptovaluuttalompakoihin, jotka näyttävät aidoilta mutta sisältävät pieniä muutoksia koodattuihin osoitteisiin. Käyttäjät, jotka skannaavat näitä koodeja, lähettävät rahaa vahingossa hyökkääjän osoitteeseen aiotun vastaanottajan osoitteen sijaan, mikä aiheuttaa taloudellisia menetyksiä.

Osoitteen huijaus

Osoitteiden huijausta käyttävät hyökkääjät luovat kryptovaluuttaosoitteita, jotka muistuttavat läheisesti todellisia. Ajatuksena on huijata käyttäjiä siirtämään rahaa hyökkääjän osoitteeseen aiotun vastaanottajan osoitteen sijaan. Tässä osoitemyrkytysmenetelmässä käytetään väärän osoitteen ja oikean osoitteen visuaalista samankaltaisuutta.

Hyökkääjä voi esimerkiksi luoda Bitcoin-osoitteen, joka jäljittelee läheisesti hyvämaineisen hyväntekeväisyysjärjestön lahjoitusosoitetta. Tietämättömät lahjoittajat voivat vahingossa siirtää rahaa hyökkääjän osoitteeseen lähettäessään lahjoituksia organisaatiolle ja ohjata varat aiottuun käyttöönsä.

Älykkäiden sopimusten haavoittuvuudet

Hyökkääjät hyödyntävät puutteita tai haavoittuvuuksia in hajautetut sovellukset (DApps) tai älykkäitä sopimuksia lohkoketjujärjestelmistä osoitemyrkytysten suorittamiseksi. Hyökkääjät voivat ohjata rahaa uudelleen tai saada sopimuksen toimimaan vahingossa selvittämällä, miten liiketoimet suoritetaan. Käyttäjät voivat kärsiä rahan menetyksiä tämän seurauksena, ja hajautettu rahoitus (DeFi) palveluissa saattaa ilmetä häiriöitä.

Osoitemyrkytyshyökkäysten seuraukset

Osoitemyrkytyshyökkäyksillä voi olla tuhoisia vaikutuksia sekä yksittäisiin käyttäjiin että lohkoketjuverkkojen vakauteen. Koska hyökkääjät voivat varastaa kryptoomistuksia tai muuttaa tapahtumia ohjatakseen rahaa omiin lompakoihinsa, nämä hyökkäykset aiheuttavat usein suuria taloudellisia tappioita uhreilleen.

Rahallisten menetysten lisäksi nämä hyökkäykset voivat myös heikentää kryptovaluuttojen käyttäjien luottamusta. Käyttäjien luottamus blockchain-verkkojen ja niihin liittyvien palvelujen turvallisuuteen ja luotettavuuteen voi vahingoittua, jos he joutuvat petollisiin järjestelmiin tai heidän arvotavaransa varastetaan.

Lisäksi jotkut käsittelevät myrkytyshyökkäyksiä, kuten Sybil-hyökkäyksiä tai väärinkäyttöä älykäs sopimus puutteita, voi estää lohkoketjuverkkoja toimimasta normaalisti, mikä johtaa viiveisiin, ruuhkautumiseen tai odottamattomiin seurauksiin, jotka vaikuttavat koko ekosysteemiin. Nämä vaikutukset korostavat tarvetta vahvistaa vahvat turvatarkastukset ja käyttäjien tietoisuus kryptoekosysteemissä, jotta voidaan vähentää myrkytyshyökkäysten riskiä.

Related: Kuinka laittaa sanoja Bitcoin-osoitteeseen? Näin turhamaisuusosoitteet toimivat

Kuinka välttää osoitemyrkytyshyökkäykset

Käyttäjien digitaalisen omaisuuden suojelemiseksi ja lohkoketjuverkkojen turvaamiseksi on erittäin tärkeää välttää osoitemyrkytyshyökkäykset kryptovaluuttamaailmassa. Seuraavat keinot voivat auttaa estämään joutumasta tällaisten hyökkäysten kohteeksi:

Käytä uusia osoitteita

Luomalla jokaiselle tapahtumalle uusi kryptolompakko-osoite, voidaan vähentää mahdollisuutta, että hyökkääjät yhdistävät osoitteen henkilön henkilöllisyyteen tai menneisiin tapahtumiin. Esimerkiksi osoitemyrkytyshyökkäyksiä voidaan vähentää käyttämällä hierarkkiset deterministiset (HD) lompakot, jotka luovat uudet osoitteet jokaiselle tapahtumalle ja vähentävät osoitteiden ennustettavuutta.

HD-lompakon käyttö lisää käyttäjän suojaa osoitemyrkytyshyökkäyksiltä, koska lompakon automaattinen osoitteenkierto vaikeuttaa hakkereiden varojen uudelleenohjaamista.

Käytä laitteistolompakoita

Verrattuna ohjelmistolompakoihin, laitteisto lompakot ovat turvallisempi vaihtoehto. Ne minimoivat altistumisen pitämällä yksityiset avaimet offline-tilassa.

Ole varovainen paljastaessasi julkisia osoitteita

Ihmisten tulee olla varovaisia paljastaessaan krypto-osoitteitaan julkisuudessa, erityisesti sosiaalisen median sivustoilla, ja valita salanimien käyttö.

Valitse hyvämaineiset lompakot

On tärkeää käyttää tunnettuja lompakkotoimittajia, jotka ovat tunnettuja suojausominaisuuksistaan ja säännöllisistä ohjelmistopäivityksistä suojautuaksesi osoitemyrkytyksiltä ja muilta hyökkäyksiltä.

Säännölliset päivitykset

Jotta pysyt suojattuna osoitemyrkytyshyökkäyksiltä, on tärkeää päivittää lompakkoohjelmisto johdonmukaisesti uusimpien tietoturvakorjausten kanssa.

Ota käyttöön sallittujen luettelo

Käyttää sallittujen luettelon lisääminen tapahtumien rajoittamiseksi hyvämaineisille lähteille. Jotkut lompakot tai palvelut antavat käyttäjien lisätä sallittujen luetteloon tiettyjä osoitteita, jotka voivat lähettää varoja heidän lompakoihinsa.

Harkitse multisig-lompakoita

Lompakot, jotka vaativat useita yksityisiä avaimia tapahtuman hyväksymiseen, tunnetaan nimellä multisignature (multisig) lompakot. Nämä lompakot voivat tarjota lisäsuojaa vaatimalla useita allekirjoituksia tapahtuman hyväksymiseksi.

Käytä lohkoketjuanalyysityökaluja

Mahdollisen haitallisen toiminnan havaitsemiseksi ihmiset voivat seurata ja tutkia saapuvia tapahtumia käyttämällä blockchain-analyysityökaluja. Lähettää näennäisen triviaalia, pieniä määriä kryptoa (pölyä) useisiin osoitteisiin on yleinen käytäntö, joka tunnetaan nimellä pölytys. Analyytikot voivat havaita mahdolliset myrkytysyritykset tutkimalla näitä pölykaupan malleja.

Käyttämättömät tapahtumat (UTXO:t) pieniä määriä kryptovaluuttaa ovat usein seurausta pölytransaktioista. Analyytikot voivat paikantaa mahdollisesti myrkytetyt osoitteet paikallistamalla pölytapahtumiin liittyvät UTXO:t.

Ilmoita epäillyistä hyökkäyksistä

Yksityishenkilöiden tulee reagoida välittömästi epäillyn osoitemyrkytyshyökkäyksen sattuessa ottamalla yhteyttä kryptolompakkoaan tarjoavaan yritykseen virallisten tukikanavien kautta ja kertomalla tapahtumasta yksityiskohtaisesti.

Lisäksi he voivat ilmoittaa tapahtumasta asianomaisille lainvalvonta- tai valvontaviranomaisille lisätutkimuksia ja mahdollisia oikeustoimia varten, jos hyökkäykseen liittyy huomattavaa taloudellista vahinkoa tai ilkeä tarkoitus. Mahdollisten riskien vähentämiseksi ja sekä yksittäisten että ryhmien etujen turvaamiseksi kryptovaluuttaekosysteemissä, oikea-aikainen raportointi on välttämätöntä.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. Autot / sähköautot, hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- ChartPrime. Nosta kaupankäyntipeliäsi ChartPrimen avulla. Pääsy tästä.

- BlockOffsets. Ympäristövastuun omistuksen nykyaikaistaminen. Pääsy tästä.

- Lähde: https://cointelegraph.com/news/address-poisoning-attacks-in-crypto

- :On

- :ei

- :missä

- $ YLÖS

- a

- kyky

- pystyy

- hyväksikäyttö

- pääsy

- hankkia

- Toiminta

- toimet

- toimijoiden

- todellinen

- todella

- lisä-

- osoite

- osoitteet

- Etu

- vaikuttaa

- vastaan

- sallia

- Myös

- vaihtoehto

- keskuudessa

- määrät

- an

- analyysi

- analyytikot

- ja

- sovellukset

- hyväksyä

- OVAT

- artikkeli

- AS

- kysyä

- Varat

- liittyvä

- hyökkäys

- Hyökkäykset

- huomio

- Viranomaiset

- lupa

- automaattisesti

- välttää

- tietoisuus

- pois

- BE

- koska

- ennen

- ovat

- välillä

- Bitcoin

- bitcoin-osoite

- blockchain

- Blockchain-analyysi

- Blockchain-verkko

- Blockchain-verkot

- Lohkotekniikka

- sekä

- rakentaa

- Rakentaminen

- mutta

- by

- CAN

- kuljettaa

- kuljettaa

- Aiheuttaa

- syyt

- varovaisuus

- mahdollisuus

- muuttaa

- Muutokset

- muuttuviin

- kanavat

- hyväntekeväisyys

- tarkasti

- koodit

- Cointelegraph

- Yhteinen

- Yhteydenpito

- yhteisö

- Yritykset

- yritys

- verrattuna

- vaarantamatta

- Suorittaa

- luottamus

- sekaannus

- ruuhka

- kytketty

- Kytkeminen

- Yhteisymmärrys

- konsensusmekanismi

- Seuraukset

- huomattava

- johdonmukaisesti

- vakio

- Kuluttajat

- tausta

- sopimus

- sopimukset

- ohjaus

- valvonta

- luoda

- Luominen

- luominen

- Rikollinen

- ratkaiseva

- Crypto

- Kryptoekosysteemi

- crypto tilaa

- Krypto lompakko

- cryptocurrencies

- kryptovaluutta

- cryptocurrency ekosysteemi

- Kryptocurrency vaihto

- cryptocurrency-lompakot

- salauksen

- asiakas

- Asiakasvarat

- DApps

- tiedot

- Hylkää

- vähentynyt

- defi

- Aste

- viiveet

- toimittaa

- määränpää

- tarkoitettu

- Detailing

- tuhoisa

- laite

- DID

- vaikea

- digitaalinen

- Digitaaliset varat

- Paljastaminen

- suhteeton

- Häiritä

- häiriöistä

- selvä

- jaettu

- do

- lahjoitus

- lahjoitukset

- Pöly

- kukin

- ekosysteemi

- vaikutus

- tehokkuuden

- vaikutukset

- vaivaa

- ponnisteluja

- myöskään

- sähköpostit

- käsittää

- täytäntöönpano

- Koko

- erityisesti

- olennainen

- ethereum

- tapahtuma

- täsmälleen

- tutkia

- tutkii

- esimerkki

- Vaihdetaan

- Vaihto

- Käyttää

- experience

- Selittää

- hyväksikäyttö

- Valotus

- väärennös

- Pudota

- väärä

- Ominaisuudet

- luvut

- rahoittaa

- taloudellinen

- virhe

- puutteita

- jälkeen

- varten

- muoto

- vilpillinen

- usein

- tuore

- alkaen

- toiminta

- varat

- edelleen

- Saada

- saadut

- general

- aito

- saada

- saada

- Antaminen

- Ryhmä

- hakkeri

- hakkerit

- tapahtua

- Palvelimet

- vahingoittaa

- haitallinen

- Olla

- auttaa

- Korostaa

- historia

- Holdings

- Miten

- Miten

- HTTPS

- ajatus

- identiteetit

- Identiteetti

- if

- laittomasti

- tärkeä

- in

- vahingossa

- sisältää

- Saapuva

- Lisäykset

- henkilökohtainen

- vaikutus

- tiedot

- esimerkki

- eheys

- tarkoitettu

- tahallisuus

- etu

- tulee

- käyttöön

- tutkimus

- osallistuva

- IT

- Vaarantaa

- jpg

- Pitää

- pito

- avaimet

- laji

- tunnettu

- suuri

- Laki

- lainvalvontaviranomaisten

- johtava

- juridinen

- Oikeustoimet

- pitää

- RAJOITA

- sijainti

- log

- Kirjaudu sisään

- katso

- ulkonäkö

- tappiot

- tehty

- TEE

- haittaohjelmat

- Manipulointi

- Saattaa..

- ehkä

- mekanismi

- Media

- menetelmä

- menetelmät

- ehkä

- vähäinen

- lieventää

- muokata

- Raha

- raha

- monitori

- lisää

- enimmäkseen

- moninkertainen

- Multisig

- Tarve

- verkko

- Network Security

- verkot

- Uusi

- Uusimmat

- solmut

- normaali

- Normaalisti

- Ilmoitus..

- numero

- useat

- saada

- esiintyminen

- of

- virallinen

- offline

- usein

- on

- kerran

- ONE

- yhdet

- toiminta

- toiminta

- Operations

- or

- organisaatio

- Muut

- ulos

- yli

- oma

- erityinen

- Ohi

- Kuvio

- kuviot

- maksu

- Ihmiset

- Phishing

- tekaistu

- lausekkeet

- fyysinen

- suunnitelma

- Platforms

- Platon

- Platonin tietotieto

- PlatonData

- POS

- mahdollinen

- mahdollisesti

- mahdollinen

- mahdollisesti

- harjoitusta.

- vallitseva

- estää

- yksityinen

- Yksityiset avaimet

- menettelyt

- suojella

- suojattu

- suojaus

- protokollat

- toimittaa

- tarjoajat

- tarjoaa

- julkinen

- laittaa

- qr-koodit

- pikemminkin

- todellinen

- valtakunta

- kääntää

- vähentää

- Vähentynyt

- vähentämällä

- tarkoitettuja

- säännöllinen

- sääntelyn

- liittyvä

- merkityksellinen

- raportti

- Raportointi

- hyvämaineinen

- edellyttää

- Vastata

- johtua

- uudelleenkäyttö

- paljastaa

- oikein

- riskit

- riskialtis

- reititys

- sama

- skannata

- järjestelmiä

- turvallinen

- turvallisuus

- turvallisuusriskit

- näennäisesti

- lähettää

- lähettäminen

- sensible

- vakavasti

- palvella

- Palvelut

- useat

- shouldnt

- allekirjoitukset

- merkitys

- merkittävästi

- Sivustot

- fiksu

- älykäs sopimus

- Smart-sopimukset

- sujuvaa

- So

- sosiaalinen

- sosiaalinen media

- Tuotteemme

- jonkin verran

- lähde

- Lähteet

- Tila

- Kaupallinen

- Pysyvyys

- pysyä

- varastettu

- strategiat

- Tiukka

- vahva

- merkittävä

- niin

- tuki

- järjestelmät

- taktiikka

- ottaa

- Kohde

- Elektroniikka

- kuin

- että

- -

- Lähde

- maailma

- heidän

- Niitä

- Nämä

- ne

- asia

- tätä

- Kautta

- ajankohtainen

- että

- työkalut

- kosketa

- raita

- kauppaa

- liikenne

- kauppa

- Liiketoimet

- siirtää

- Siirtäminen

- Luottamus

- yrittää

- tyyppi

- tyypit

- luvaton

- varten

- heikentää

- ennakoimaton

- unique

- Päivitykset

- Päivitykset

- käyttää

- käytetty

- käyttäjä

- Käyttäjät

- käyttämällä

- TURHAMAISUUS

- lajike

- uhrit

- haavoittuvuuksia

- Lompakko

- Lompakot

- tavalla

- Verkkosivu

- sivustot

- tunnettu

- Mitä

- kun

- joka

- vaikka

- whitelist

- KUKA

- tulee

- with

- sisällä

- ilman

- sanoja

- maailman-

- olisi

- zephyrnet