NET-ohjelmistokehittäjien NuGet-varastossa isännöidyn leipurin tusina paketteja ovat itse asiassa haitallisia troijalaisia osia, jotka vaarantavat asennusjärjestelmän ja lataavat salausvarastavia haittaohjelmia takaoven toiminnallisuuksilla.

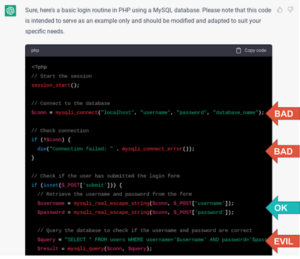

Ohjelmiston toimitusketjun tietoturvayritys JFrog totesi 21. maaliskuuta julkaistussa analyysissä, että 13 pakettia, jotka on sittemmin poistettu, on ladattu yli 166,000 1 kertaa ja jäljittelevät muita laillisia ohjelmistoja, kuten Coinbase ja Microsoft ASP.NET. JFrog havaitsi hyökkäyksen, kun yrityksen tutkijat havaitsivat epäilyttävää toimintaa, kun tiedosto - init.psXNUMX - suoritettiin asennuksen yhteydessä ja ladattiin sitten suoritettava tiedosto ja suoritettiin se.

Haitallisen koodin löytäminen korostaa, että hyökkääjät haaroittuvat edelleen ohjelmistojen toimitusketjuun keinona vaarantaa varomattomat kehittäjät, vaikka .NET ja C#-ohjelmointikielet ovatkin vähemmän tunnettuja hyökkääjien keskuudessa, sanoo Shachar Menashe, tietoturvatutkimuksen johtaja JFrog.

"Tekniikat, joilla haitallinen koodi suoritetaan NuGet-paketin asennuksessa, vaikka ovatkin triviaaleja, ovat vähemmän dokumentoituja kuin Pythonissa tai JavaScriptissä, ja jotkut niistä on vanhentuneita, joten jotkut aloittelevat hyökkääjät saattavat ajatella, että se ei ole mahdollista", hän sanoo. "Ja ehkä NuGetillä on parempi haitallisten pakettien automaattinen suodatus."

Ohjelmistojen toimitusketju on joutunut yhä useammin hyökkääjien kohteeksi, kun ne yrittävät murtautua kehittäjien järjestelmiin tai levittää huomaamatonta koodia loppukäyttäjälle kehittäjien sovellusten kautta. Python Package Index (PyPI) ja JavaScript-painotteinen Node Package Manager (npm) ekosysteemit ovat tiheä toimitusketjuhyökkäysten kohteet suunnattu avoimen lähdekoodin projekteihin.

Hyökkäys .NET-ohjelmistoekosysteemiin, joka koostuu lähes 350,000 XNUMX ainutlaatuista pakettiaJFrogin mukaan on ensimmäinen kerta, kun haitalliset paketit ovat kohdistuneet NuGetiin, vaikka yritys huomautti, että roskapostikampanjalla oli aiemmin työntäneet phishing-linkkejä kehittäjille.

Kirjoituskyykky on edelleen ongelma

Hyökkäys korostaa, että kirjoitusvirheet ovat edelleen ongelma. Tämä hyökkäystyyli sisältää pakettien luomisen, joilla on samankaltaiset kuulostavat nimet - tai sama nimi, jolla on yleisiä kirjoitusvirheitä - laillisiksi paketeiksi siinä toivossa, että käyttäjä kirjoittaa väärin yleisen paketin tai ei huomaa virheitä.

Kehittäjien tulisi antaa uusille paketeille hyvä ulkoasu ennen niiden sisällyttämistä ohjelmointiprojektiin, JFrogin tutkijat Natan Nehorai ja Brian Moussalli kirjoittivat online-neuvonnassa.

"Vaikka NuGet-tietovarastossa ei havaittu aiempia haitallisen koodin hyökkäyksiä, pystyimme löytämään todisteita ainakin yhdestä viimeaikaisesta kampanjasta käyttämällä menetelmiä, kuten kirjoitusvirheitä haitallisen koodin levittämiseksi", he kirjoittivat. "Kuten muissakin arkistoissa, turvatoimenpiteitä tulee toteuttaa ohjelmistokehityksen elinkaaren jokaisessa vaiheessa, jotta ohjelmistojen toimitusketju pysyy turvallisena."

Koodin välitön suorittaminen on ongelmallista

Kehitystyökalujen automaattisesti suorittamat tiedostot ovat tietoturvaheikkous, ja ne tulisi poistaa tai rajoittaa hyökkäyksen pinta-alan pienentämiseksi, tutkijat totesivat. Tämä toiminnallisuus on merkittävä syy siihen, miksi npm- ja PyPI-ekosysteemeillä on myrkytysongelmia verrattuna esimerkiksi Go-paketin ekosysteemiin.

"Huolimatta siitä, että löydetyt haitalliset paketit on sittemmin poistettu NuGetista, .NET-kehittäjät ovat edelleen suuressa vaarassa haitallisen koodin suhteen, koska NuGet-paketit sisältävät edelleen mahdollisuudet suorittaa koodia heti paketin asennuksen jälkeen", JFrog-tutkijat totesivat blogikirjoituksessaan. . "[A]Vaikka se on vanhentunut, Visual Studio kunnioittaa [alustusta] komentosarjaa, ja se toimii ilman varoitusta NuGet-pakettia asennettaessa."

JFrog neuvoi kehittäjiä tarkistamaan kirjoitusvirheet maahantuoduissa ja asennetuissa paketeissa ja sanoi, että kehittäjien tulisi varmistaa, etteivät ne "asenna niitä vahingossa projektiinsa tai mainitse niitä riippuvuutena", yhtiö totesi.

Lisäksi kehittäjien tulee tarkastella pakettien sisältöä varmistaakseen, ettei niissä ole suoritettavia tiedostoja, joita ladataan ja suoritetaan automaattisesti. Vaikka tällaiset tiedostot ovat yleisiä joissakin ohjelmistoekosysteemeissä, ne ovat yleensä osoitus haitallisesta tarkoituksesta.

Erilaisten vastatoimien ansiosta NuGet-tietovarasto - samoin kuin npm ja PyPI - poistavat hitaasti mutta varmasti tietoturvaheikkoudet, sanoo JFrog's Menashe.

"En odota, että NuGetista tulee enemmän kohde tulevaisuudessa, varsinkaan jos NuGet-ylläpitäjät poistaisivat kokonaan tuen koodin suorittamiselle pakettiasennuksessa – minkä he ovat jo osittain tehneet", hän sanoo.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- Platoblockchain. Web3 Metaverse Intelligence. Tietoa laajennettu. Pääsy tästä.

- Lähde: https://www.darkreading.com/application-security/net-devs-targeted-with-malicious-nuget-packages

- :On

- 000

- 7

- a

- pystyy

- Mukaan

- toiminta

- todella

- Lisäksi

- jo

- Vaikka

- keskuudessa

- analyysi

- ja

- sovellukset

- OVAT

- ALUE

- AS

- Asp.net

- At

- hyökkäys

- Hyökkäykset

- yrityksiä

- Automatisoitu

- automaattisesti

- takaoven

- BE

- tulevat

- ennen

- ovat

- Paremmin

- Blogi

- Brian

- by

- Kampanja

- ketju

- tarkastaa

- koodi

- coinbase

- Yhteinen

- yritys

- verrattuna

- osat

- kompromissi

- sisältää

- sisältö

- jatkuu

- riippuvuus

- Huolimatta

- havaittu

- kehittäjille

- Kehitys

- kehitystyökalut

- devs

- Johtaja

- löysi

- löytö

- download

- tusina

- ekosysteemi

- ekosysteemit

- eliminoitu

- poistamalla

- varmistaa

- virheet

- erityisesti

- Jopa

- Joka

- näyttö

- teloitus

- odottaa

- filee

- Asiakirjat

- suodatus

- Löytää

- Yritys

- Etunimi

- ensimmäistä kertaa

- varten

- alkaen

- täysin

- toiminnallisuus

- edelleen

- tulevaisuutta

- saada

- Antaa

- Go

- hyvä

- Olla

- Korkea

- raidat

- kunnioitettava

- toivoo

- isännöi

- HTTPS

- i

- heti

- in

- Mukaan lukien

- yhä useammin

- indeksi

- osoitus

- asentaa

- asennetaan

- asentaminen

- tahallisuus

- kysymykset

- IT

- JavaScript

- jpg

- tunnettu

- kielet

- vähemmän

- elinkaari

- rajallinen

- linkit

- katso

- tehdä

- haittaohjelmat

- johtaja

- maaliskuu

- toimenpiteet

- menetelmät

- Microsoft

- lisää

- nimi

- nimet

- lähes

- netto

- Uusi

- solmu

- huomattava

- noviisi

- of

- on

- ONE

- verkossa

- avata

- avoimen lähdekoodin

- Muut

- paketti

- paketit

- ehkä

- Phishing

- Platon

- Platonin tietotieto

- PlatonData

- mahdollinen

- Kirje

- Aikaisempi

- Ongelma

- Ohjelmointi

- ohjelmointikielet

- projekti

- hankkeet

- julkaistu

- työntää

- Python

- reason

- äskettäinen

- vähentää

- jäännökset

- poistaa

- poistettu

- säilytyspaikka

- tutkimus

- Tutkijat

- Riski

- ajaa

- juoksu

- s

- Turvallisuus

- Said

- sama

- sanoo

- turvallinen

- turvallisuus

- shouldnt

- merkittävä

- samankaltainen

- koska

- Hitaasti

- So

- Tuotteemme

- Ohjelmistokehittäjät

- ohjelmistokehitys

- jonkin verran

- lähde

- totesi

- Vaihe

- Yhä

- studio

- tyyli

- niin

- toimittaa

- toimitusketju

- tuki

- varmasti

- pinta

- epäilyttävä

- järjestelmä

- järjestelmät

- Kohde

- kohdennettu

- kohdistaminen

- tekniikat

- että

- -

- Tulevaisuus

- heidän

- Niitä

- Kautta

- aika

- kertaa

- että

- työkalut

- Troijalainen

- unique

- käyttäjä

- yleensä

- lajike

- Näytä

- varoitus

- Tapa..

- heikkous

- HYVIN

- joka

- vaikka

- tulee

- with

- ilman

- Voitetut

- zephyrnet