Toisen kerran viime kuukausina Progress Software vaatii yritysten tietoturvatiimejä luopumaan kaikesta ja toimimaan nopeasti suojellakseen organisaatiotaan tiedostonsiirtoohjelmistonsa kriittisiltä haavoittuvuuksilta – tällä kertaa noin 40 miljoonan ihmisen käyttämä WS_FTP-tiedostonsiirtotuote.

Vakavin virheistä mahdollistaa ennalta varmennetun etäkoodin suorittamisen (RCE) ilman käyttäjän toimia. Lisäksi ryhmään kuuluu myös bugi, joka on lähellä maksimivakavuutta, ja kuusi, jotka ovat joko korkea- tai keskivakavia.

Uutisia uusista haavoittuvuuksista tulee jopa niin tuhansia Progress-asiakkaita kärsivät MOVEit-tiedostonsiirtotekniikan nollapäivän haavoittuvuudesta jonka yhtiö ilmoitti toukokuun lopulla. Niin kaukana, yli 2,100 organisaatiota ovat joutuneet virhettä hyödyntävien hyökkäysten uhriksi, monet heistä Cl0p lunnasohjelmaryhmä. Äskettäin paljastetut virheet voivat olla yhtä vaarallisia: Ne vaikuttavat kaikkiin tuettuihin WS_FTP-versioihin, jotka ovat MOVEitin tapaan yritystason ohjelmistoja, joita organisaatiot käyttävät mahdollistaakseen suojatun tiedostosiirron järjestelmien, ryhmien ja yksilöiden välillä.

Dark Readingille lähetetyssä sähköpostilausunnossa Progressin tiedottaja sanoi, että yhtiö ei ole toistaiseksi nähnyt merkkejä hyväksikäyttötoiminnasta, joka kohdistuisi mihinkään puutteisiin.

"Olemme vastuullisesti paljastaneet nämä haavoittuvuudet yhdessä Assetnoten tutkijoiden kanssa", lausunnossa sanotaan. "Tällä hetkellä emme ole nähneet mitään merkkejä siitä, että näitä haavoittuvuuksia olisi käytetty hyväksi. Olemme julkaisseet korjauksen ja rohkaisseet asiakkaitamme päivittämään ohjelmistomme korjatun version."

Korjaa WS_FTP nyt

Progress on korjannut haavoittuvuudet ja julkaissut versiokohtaisia hotfix-korjauksia kaikille kyseisille tuotteille. Yhtiö kehottaa asiakkaitaan päivittämään välittömästi tai toteuttamaan suositeltuja lieventäviä toimia; Progress haluaa, että organisaatiot, jotka käyttävät ei-tuettuja WS_FTP-versioita, päivittävät myös tuettuun ja kiinteään versioon ASAP.

"Päivitys korjattuun julkaisuun täydellä asennusohjelmalla on ainoa tapa korjata tämä ongelma", Progress sanoi. "Järjestelmään tulee käyttökatkos päivityksen aikana."

Tarkemmin sanottuna Progressin tällä viikolla paljastamat haavoittuvuudet ovat WS_FTP-palvelimen Ad hoc -siirtomoduulissa ja WS_FTP-palvelimen hallintaliittymässä.

Kriittinen haavoittuvuus on "helposti hyödynnettävissä"

Suurin haavoittuvuus, jota seurataan CVE-2023-40044 vaikuttaa WS_FTP-palvelimen versioita 8.7.4 ja 8.8.2 vanhempiin versioihin, ja kuten mainittiin, se antaa hyökkääjille tavan saada esitodennus RCE kyseisissä järjestelmissä. Progress kuvaili ongelmaa .NET-serialisoinnin haavoittuvuudeksi – yleiseksi bugiksi, jossa sovellus käsittelee pyyntöhyötykuormia epävarmalla tavalla. Tällaiset puutteet voivat mahdollistaa palvelunestohyökkäykset, tietovuodot ja RCE:n. Progress tunnusti kaksi Assetnoten tutkijaa, jotka löysivät puutteet ja raportoivat niistä yritykselle.

Rapid7:n haavoittuvuustutkimuksen johtaja Caitlin Condon sanoo, että hänen yrityksensä tutkimusryhmä pystyi tunnistamaan haavoittuvuuden ja testaamaan sen hyödynnettävyyttä. "[Rapid 7 on] varmistanut, että sitä voidaan helposti hyödyntää HTTPS POST -pyynnöllä - ja tietyillä moniosaisilla tiedoilla - mihin tahansa URI:iin tietyn polun alla. Todennusta ei vaadita, eikä käyttäjän toimia vaadita", Condon sanoo.

Yksi Assetnoten tutkijoista ilmoitti X:ssä (entinen Twitter) 28. syyskuuta julkaisemassaan viestissä yrityksen suunnitelmista julkaise täydellinen kirjoitus ongelmista, jotka he löysivät 30 päivän kuluessa – tai jos hyväksikäytön yksityiskohdat tulevat julkisiksi ennen sitä.

Samaan aikaan toinen kriittinen virhe on hakemiston läpikulkuhaavoittuvuus, CVE-2023-42657, WS_FTP-palvelimen versioissa ennen 8.7.4 ja 8.8.2.

"Hyökkääjä voi hyödyntää tätä haavoittuvuutta suorittaakseen tiedostotoimintoja (poisto, nimeäminen uudelleen, rmdir, mkdir) tiedostoille ja kansioihin valtuutetun WS_FTP-kansiopolun ulkopuolella", Progress varoittaa neuvonnassaan. "Hyökkääjät voivat myös paeta WS_FTP-palvelimen tiedostorakenteen kontekstia ja suorittaa samantasoisia toimintoja (poistaa, nimetä uudelleen, rmdir, mkdir) tiedostojen ja kansioiden sijainneissa taustalla olevassa käyttöjärjestelmässä." Virheen CVSS-pistemäärä on 9.9/10, mikä tekee siitä lähes maksimaalisen haavoittuvuuden. Hakemiston läpikulkuvirheitä, tai polun läpikulku, ovat haavoittuvuuksia, jotka pohjimmiltaan antavat hyökkääjille tavan päästä luvattomiin tiedostoihin ja hakemistoihin.

Kuinka paljastaa käynnissä olevat tiedostonsiirron viat

Muihin ongelmiin kuuluu kaksi erittäin vakavaa bugia (CVE-2023-40045 ja CVE-2023-40047), jotka ovat sivustojen välisen komentosarjan (XSS) haavoittuvuuksia, jotka mahdollistavat haitallisen JavaScriptin suorittamisen. Keskisuuria tietoturvavirheitä ovat mm CVE-2023-40048, cross-site request forgery (CSRF) -virhe; ja CVE-2023-40049, muun muassa tietojen paljastamiseen liittyvä ongelma.

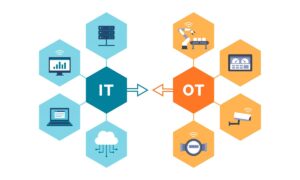

"WF_FTP:llä on rikas historia, ja sitä käytetään tyypillisesti IT:n ja kehittäjien keskuudessa", sanoo Taniumin turvallisuusneuvonantaja Timothy Morris ja lisää, että organisaatioilla, jotka ylläpitävät hyvää ohjelmistovarastoa ja/tai joilla on ohjelmia ohjelmiston käytön valvontaan ympäristössään, tulisi olla WS_FTP:n haavoittuvien esiintymien jäljittäminen ja päivittäminen on suhteellisen helppoa."

Hän lisää: "Koska WS_FTP:n käynnissä olevissa versioissa on yleensä saapuvat portit avoinna yhteyspyyntöjen hyväksymistä varten, sitä ei olisi vaikea havaita verkonvalvontatyökaluilla."

"Aloitin ohjelmiston inventaariotyökaluilla ympäristön skannaamiseksi – sovellus asennettuna, palvelu käynnissä - ja sitten tiedostohakujen avulla etsiä ja löytää WS_FTP-versioita lepotilassa", hän sanoo.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- Lähde: https://www.darkreading.com/cloud/moveit-progress-critical-bug-ws_ftp-software

- :on

- :On

- :ei

- :missä

- 10

- 100

- 28

- 30

- 40

- 7

- 8

- 9

- a

- pystyy

- Hyväksyä

- pääsy

- toiminta

- Ad

- lisää

- Lisäksi

- Lisää

- neuvonantaja

- neuvontapalvelut

- vaikuttaa

- vastaan

- Kaikki

- mahdollistaa

- Myös

- keskuudessa

- an

- ja

- ilmoitti

- Kaikki

- sovelluksen

- käyttää

- OVAT

- AS

- At

- Hyökkäykset

- Authentication

- valtuutettu

- saatavissa

- Pohjimmiltaan

- BE

- tulevat

- ollut

- ennen

- välillä

- Vika

- Bugs

- by

- CAN

- päällikkö

- koodi

- tulee

- Yhteinen

- yritys

- yhdessä

- liitäntä

- tausta

- voisi

- kriittinen

- Tällä hetkellä

- Asiakkaat

- cve

- Vaarallinen

- tumma

- Pimeää luettavaa

- tiedot

- päivää

- on kuvattu

- yksityiskohdat

- kehittäjille

- vaikea

- hakemistot

- ilmitulo

- löysi

- löytämässä

- alas

- Pudota

- helposti

- helppo

- myöskään

- Emsisoft

- mahdollistaa

- kannusti

- yritys

- yrityksen turvallisuus

- yritystason

- ympäristö

- paeta

- Jopa

- kaikki

- teloitus

- Käyttää hyväkseen

- hyödynnetään

- Fallen

- paljon

- filee

- Asiakirjat

- Löytää

- Korjata

- kiinteä

- virhe

- puutteita

- varten

- ennen

- alkaen

- koko

- Saada

- Antaa

- antaa

- hyvä

- Ryhmä

- Ryhmän

- Olla

- he

- pää

- hänen

- Korkea

- historia

- HTTPS

- i

- Identiteetti

- if

- heti

- in

- sisältää

- sisältää

- Saapuva

- osoitus

- henkilöt

- tiedot

- turvaton

- asennetaan

- vuorovaikutus

- liitäntä

- inventaario

- kysymys

- Annettu

- kysymykset

- IT

- SEN

- JavaScript

- jpg

- laji

- Myöhään

- Vuodot

- Taso

- Vaikutusvalta

- vipuvaikutuksen

- pitää

- sijainnit

- ylläpitää

- Tekeminen

- johtaja

- tapa

- monet

- maksimi

- Saattaa..

- keskikokoinen

- menetelmä

- Microsoft

- miljoona

- lieventäminen

- Moduulit

- monitori

- seuranta

- kk

- eniten

- liikkua

- Lähellä

- netto

- verkko

- Uusi

- hiljattain

- Nro

- of

- on

- ONE

- vain

- avata

- toiminta

- käyttöjärjestelmän

- Operations

- or

- organisaatioiden

- Muut

- Muuta

- meidän

- ulos

- sähkökatkos

- ulkopuolella

- yli

- polku

- Ihmiset

- Suorittaa

- suunnitelmat

- Platon

- Platonin tietotieto

- PlatonData

- Kirje

- esittää

- Aikaisempi

- Tuotteet

- Tuotteemme

- Ohjelmat

- Edistyminen

- suojella

- julkisesti

- nopeasti

- ransomware

- nopea

- Lukeminen

- äskettäinen

- suositeltu

- suhteellisesti

- vapauta

- kaukosäädin

- Raportointi

- pyyntö

- pyynnöt

- tarvitaan

- tutkimus

- Tutkijat

- REST

- Rikas

- juoksu

- s

- Said

- sama

- sanoo

- skannata

- pisteet

- Haku

- haut

- Toinen

- toissijainen

- turvallinen

- turvallisuus

- nähneet

- seitsemän

- palvelin

- palvelu

- vaikea

- shouldnt

- Signs

- samalla lailla

- koska

- SIX

- So

- niin kaukana

- Tuotteemme

- jonkin verran

- erityinen

- Kaupallinen

- Alkaa

- Lausunto

- Askeleet

- rakenne

- niin

- Tuetut

- järjestelmä

- järjestelmät

- kohdistaminen

- joukkue-

- tiimit

- Elektroniikka

- testi

- kuin

- että

- -

- heidän

- Niitä

- sitten

- Siellä.

- Nämä

- ne

- tätä

- tällä viikolla

- aika

- että

- työkalut

- Seuranta

- siirtää

- siirrot

- viserrys

- kaksi

- tyypillisesti

- luvaton

- paljastaa

- varten

- taustalla oleva

- Päivitykset

- päivittäminen

- parantaa

- kehottaen

- käyttää

- käytetty

- käyttäjä

- käyttämällä

- todennettu

- versio

- versiot

- Uhri

- haavoittuvuuksia

- alttius

- Haavoittuva

- haluaa

- oli

- Tapa..

- we

- viikko

- HYVIN

- joka

- vaikka

- tulee

- with

- ilman

- ei

- X

- XSS

- zephyrnet