Kiitokset Tommy Mysk ja Talal Haj -leipomo of @mysk_co tämän artikkelin takana olevasta sysäyksestä ja tiedoista. Kaksikko kuvailee itseään "kahdeksi iOS-kehittäjäksi ja satunnaiseksi tietoturvatutkijaksi kahdella mantereella". Toisin sanoen, vaikka kyberturvallisuus ei olekaan heidän ydinliiketoimintaansa, he tekevät sitä, mitä toivomme kaikkien ohjelmoijien tekevän: eivät pidä sovellusten tai käyttöjärjestelmän suojausominaisuuksia itsestäänselvyytenä, vaan pitävät omin silmin näiden ominaisuuksien toiminnassa tosielämässä. välttääkseen kompastumasta muiden ihmisten virheisiin ja oletuksiin.

Yllä oleva esitelty kuva perustuu yhteen heidän twiitteistään, jonka näet kokonaisuudessaan alla.

Twitter äskettäin ilmoitti että se ei usko SMS-pohjaista kaksivaiheista todennusta (2FA) enää tarpeeksi turvalliseksi.

Ironista kyllä, kuten selitimme viime viikolla, juuri käyttäjät, joille uskot tämän muutoksen olevan tärkein, ovat "huipputason" Twitterin käyttäjät – ne, jotka maksavat Twitterin sinisestä tunnuksesta, jotta he voisivat saada enemmän kattavuutta ja lähetä pidempiä twiittejä...

…mutta nämä pay-to-play-käyttäjät saavat jatkaa tekstiviestien (SMS) käyttöä saadakseen 2FA-koodinsa.

Meidän muiden on vaihdettava toisenlaiseen 2FA-järjestelmään seuraavan kolmen viikon aikana (ennen perjantaita 2023).

Tämä tarkoittaa sitä, että käytät sovellusta, joka luo salaisen "siementetyn" kertaluonteisten koodien sarjan, tai käytät laitteistotunnusta, kuten Yubikey-tunnusta, joka suorittaa salausosuuden henkilöllisyytesi todistamisessa.

Laitteistoavaimet vai sovelluspohjaiset koodit?

Laitteiston suojausavaimet maksavat noin 100 dollaria kukin (käymme Yubikeyn likimääräisen hinnan mukaan laitteelle, jossa on sormenjäljesi perusteella suojattu biometrinen suojaus), tai 50 dollaria, jos olet valmis valitsemaan vähemmän turvallisen lajittelun, joka voidaan aktivoida koskettamalla. kenenkään sormesta.

Siksi olemme valmiita olettamaan, että jokainen, joka on jo investoinut laitteiston suojaustunnukseen, on tehnyt sen tarkoituksella, eikä ole ostanut sitä jättääkseen sen joutilaina kotiin.

Nämä käyttäjät ovat siksi jo siirtyneet pois tekstiviestipohjaisesta tai sovelluspohjaisesta 2FA:sta.

Mutta arvelemme, että kaikki muut kuuluvat johonkin kolmesta leiristä:

- Ne, jotka eivät käytä 2FA:ta ollenkaan, koska he pitävät sitä tarpeettomana ylimääräisenä vaivana kirjautuessaan.

- Ne, jotka ottivat käyttöön tekstiviestipohjaisen 2FA:n, koska se on yksinkertainen, helppokäyttöinen ja toimii minkä tahansa matkapuhelimen kanssa.

- Ne, jotka valitsivat sovelluspohjaisen 2FA:n, koska he olivat haluttomia luovuttamaan puhelinnumeroaan tai olivat jo päättäneet siirtyä tekstiviestistä 2FA.

Jos kuulut toiselle leirille, toivomme, että et vain luovu 2FA:sta ja anna sen raueta Twitter-tililläsi, vaan vaihdat sen sijaan sovellukseen luomaan nuo kuusinumeroiset koodit.

Ja jos olet ensimmäisellä leirillä, toivomme, että julkisuus ja keskustelu Twitterin muutoksesta (tehdäänkö se todella turvallisuussyistä vai vain siksi, että säästät rahaa niin monen tekstiviestin lähettämisessä?) on se sysäys, jota tarvitset adoptoi 2FA itse.

Kuinka tehdä sovelluspohjainen 2FA?

Jos käytät iPhonea, iOS:n sisäänrakennettu salasananhallinta voi luoda sinulle 2FA-koodeja niin monelle verkkosivustolle kuin haluat, joten sinun ei tarvitse asentaa lisäohjelmistoja.

Androidissa Google tarjoaa oman autentikointisovelluksensa, jota ei yllättäen kutsutaan Google Authenticator, jonka saat Google Playsta.

Googlen lisäsovellus tuottaa tarvittavat kertakirjautumiskoodisarjat, aivan kuten Applen Asetukset > salasanat apuohjelma iOS:ssä.

Mutta oletamme, että ainakin jotkut ihmiset, ja mahdollisesti monet, ovat täysin kohtuudella kysyneet itseltään, "Mitä muita todennussovelluksia on olemassa, jotta minun ei tarvitse laittaa kaikkia kyberturvallisuusmunia Applen (tai Googlen) koriin?"

Monet hyvämaineiset yritykset (mukaan lukien Sophos, muuten molemmille iOS ja Android) tarjoavat ilmaisia, luotettavia todennusapuohjelmia, jotka tekevät juuri sen, mitä tarvitset, ilman röyhelöitä, maksuja tai mainoksia, jos tunnet mieli käyttää 2FA-sovellusta, joka ei ole peräisin samalta toimittajalta kuin käyttöjärjestelmäsi.

Todellakin, voit löytää laajan ja houkuttelevan valikoiman todentajia vain etsimällä Authenticator-sovellus Google Playssa tai App Storessa.

Valinnan varassa runsautta

Ongelmana on, että tällaisia sovelluksia on epätodennäköinen, ehkä jopa käsittämätön määrä, ja kaikki ilmeisesti ovat laadukkaita hyväksymällä ne Applen ja Googlen virallisissa "seinäpuutarhoissa".

Itse asiassa Naked Securityn ystävät @mysk_co lähetti meille vain sähköpostin kertoakseen, että he olivat itse etsineet todennussovelluksia ja olivat hämmästyneitä ja järkyttyneitä löytämistään.

Tommy Mysk, @mysk_co:n perustaja, ilmaisi sen selkeästi ja yksinkertaisesti sähköpostissa:

Analysoimme useita autentikointisovelluksia sen jälkeen, kun Twitter oli lopettanut SMS-menetelmän 2FA:lle. Näimme monet huijaussovellukset näyttävän melkein samalta. He kaikki huijaavat käyttäjiä tekemään vuositilauksen 40 dollarilla vuodessa. Saimme neljä, joilla on lähes identtiset binaarit. Saimme myös yhden sovelluksen, joka lähettää jokaisen skannatun QR-koodin kehittäjän Google-analytiikkatiliin.

Kuten Tommy kehottaa sinua kysymään itseltäsi, kuinka jopa hyvin perillä olevan käyttäjän pitäisi tietää, että hänen suosituin hakutulos haulla "Authenticator-sovellus”Voiko itse asiassa välttää hinnalla millä hyvänsä?

Tämän luokan huijaussovellukset näyttävät yleensä yrittävän saada sinut maksamaan niistä 20–40 dollaria vuodessa – suunnilleen yhtä paljon kuin maksaisi hyvämaineisen laitteiston 2FA-tunnuksen ostaminen, joka kestäisi vuosia ja olisi melkein varmasti turvallisempi. :

Monet näistä epäilyttävistä todennussovelluksista käyttävät tätä tekniikkaa käyttäjien huijaamiseen. Kun olet suorittanut ohjatun tervetulotoiminnon ensimmäisen käynnistyksen jälkeen, saat sovelluksen sisäisen ostonäkymän. Ja x-painike näkymän sulkemiseksi tulee näkyviin muutaman sekunnin kuluttua (oikea yläkulma)#Sovelluskauppa pic.twitter.com/sgxEo5ZwF0

— Mysk 🇨🇦🇩🇪 (@mysk_co) Helmikuu 20, 2023

Kun yritimme tehdä hakuja esimerkiksi App Storesta, suosituin osumamme oli sovellus, jonka kuvaus rajoittui lukutaidottomiin (toivomme, että tämä epäammattimaisuuden taso saisi ainakin joidenkin ihmisten hämmentymään heti), jonka on luonut yritys käyttää tunnetun kiinalaisen matkapuhelinbrändin nimeä.

Ottaen huomioon sovelluksen ilmeisen huonon laadun (vaikka se oli kuitenkin päässyt App Storeen, älä unohda), ensimmäinen ajatuksemme oli, että tarkastelimme yrityksen nimen rikkomista.

Olimme yllättyneitä siitä, että oletetut huijarit olivat voineet hankkia Applen koodin allekirjoitussertifikaatin nimellä, jota emme uskoneet heillä olevan oikeutta käyttää.

Meidän piti lukea yrityksen nimi kahdesti, ennen kuin tajusimme, että yksi kirjain oli vaihdettu samankaltaiseen hahmoon, ja olimme tekemisissä vanhan kunnon "kirjoitusvirheen" kanssa tai mitä lakimies voisi kutsua. kulkee pois – tarkoituksella nimen valitseminen, joka ei täsmää kirjaimellisesti, mutta on visuaalisesti riittävän samanlainen johtaakseen sinut harhaan yhdellä silmäyksellä.

Kun etsimme Google Playsta, suosituin oli sovellus, josta @mysk_co oli jo twiittannut varoittaen, että se ei ainoastaan vaadi rahaa, jota sinun ei tarvitse kuluttaa, vaan myös varastaa siemenet or aloitussalaisuuksia tileistä, jotka olet määrittänyt 2FA:lle.

Muista salainen merkkijono 6QYW4P6KWALGCUWM QR-koodissa ja TOTP-numeroissa 660680 jotka näet alla olevista kuvista, koska tapaamme heidät myöhemmin uudelleen:

Miksi siemenet ovat salaisuuksia

Selittää.

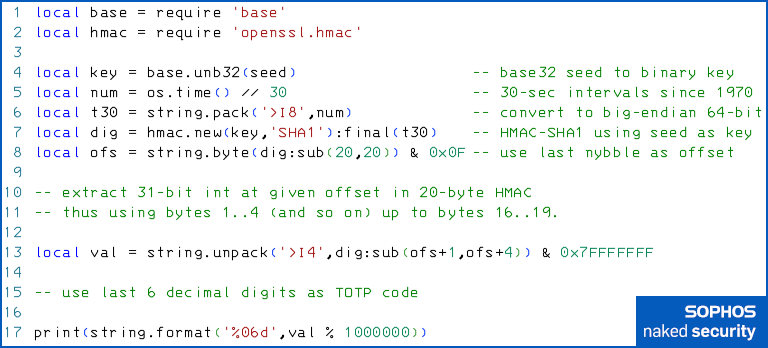

Useimmat sovelluspohjaiset 2FA-koodit perustuvat salausprotokollaan, joka tunnetaan nimellä TOTP, lyhenne sanoista aikaperusteinen kertaluonteinen salasana, määritelty kohdassa RFC 6238.

Algoritmi on yllättävän yksinkertainen, kuten voit nähdä alla olevasta Lua-esimerkistä:

Prosessi toimii näin:

A. Muunna siemen tai "aloitussalaisuus", joka alun perin toimitettiin sinulle base32-koodatuksi merkkijonoksi (tekstina tai QR-koodin kautta), tavujen merkkijonoksi [rivi 4].

B. Jaa nykyinen "Unix epoch time" sekunneissa 30:llä murto-osaa huomioimatta. Unix-aika on sekuntien lukumäärä vuodesta 1970-01-01T00:00:00Z [5].

C. Tallenna tämä luku, joka on käytännössä puolen minuutin laskuri, joka alkoi vuonna 1970, muistipuskuriin 64-bittisenä (8-tavuisena) etumerkittömänä kokonaislukuna [6].

D. Tiivistä tämä 8-tavuinen puskuri käyttämällä yhtä HMAC-SHA1-iteraatiota ja avaimena base32-dekoodattua aloitussiementä [7].

E. Pura 160-bittisen HMAC-SHA1-tiivisteen viimeinen tavu (tavu 20/20) ja ota sitten sen neljä alinta bittiä (loppuosa jaettuna 16:lla) saadaksesi luvun X väliltä 0–15 [8] .

F. Pura tavut X+1,X+2,X+3,X+4 hashista eli 32 bittiä, jotka on vedetty minne tahansa ensimmäisistä neljästä tavusta (1..4) viimeisiin neljään mutta yksi tavuun ( 16..19) [13].

G. Muunna 32-bittiseksi etumerkittömäksi kokonaisluvuksi ja nollaa merkittävin bitti, joten se toimii siististi riippumatta siitä, käsitelläänkö sitä myöhemmin etumerkillisenä tai etumerkittömänä [13].

H. Ota kokonaisluvun 6 viimeistä desimaalilukua (laske loput miljoonalla jaettuna) ja tulosta se alkunollien kanssa saadaksesi TOTP-koodin [17].

Toisin sanoen minkä tahansa tilin aloitussiemen tai salaisuus, kuten näet yllä @mysk_co:n twiitissä, on kirjaimellisesti avain jokaisen TOTP-koodin tuottamiseen, jota koskaan tarvitset kyseiselle tilille.

Koodit ovat käyttöä varten, siemenet turvaamista varten

On kolme syytä, miksi kirjoitat vain ne oudosti lasketut kuusinumeroiset koodit kirjautuessasi etkä koskaan käytä (tai edes tarvitse nähdä) siementä uudelleen suoraan:

- Et voi työskennellä taaksepäin mistään koodeista niiden luomiseen käytettyyn avaimeen. Joten TOTP-koodien sieppaaminen, edes suuria määriä, ei auta sinua suunnittelemaan tietäsi menneisiin tai tuleviin kirjautumiskoodeihin.

- Et voi siirtyä nykyisestä koodista peräkkäin seuraavaan. Jokainen koodi lasketaan itsenäisesti siemenen perusteella, joten koodin sieppaaminen tänään ei auta sinua kirjautumaan sisään tulevaisuudessa. Koodit toimivat siksi kertaluonteisina salasanoina.

- Sinun ei koskaan tarvitse kirjoittaa itse siementä verkkosivulle tai salasanalomakkeeseen. Nykyaikaisessa matkapuhelimessa se voidaan siis tallentaa täsmälleen kerran turvalliselle tallennussirulle (jota joskus kutsutaan nimellä an erillisalue) laitteessa, josta hyökkääjä, joka varastaa puhelimesi sen ollessa lukittuna tai sammutettuna, ei voi purkaa sitä.

Yksinkertaisesti sanottuna generoitu koodi on turvallista kertakäyttöön, koska siementä ei voi kääntää taaksepäin koodista.

Mutta siemen on pidettävä salassa ikuisesti, koska mikä tahansa koodi vuoden 1970 alusta aina kauan universumin todennäköisen lämpökuoleman jälkeen (263 sekuntia tulevaisuuteen eli noin 0.3 biljoonaa vuotta), voidaan tuottaa lähes välittömästi siemenestä.

Tietenkin palvelu, johon kirjaudut, tarvitsee kopion siemenestäsi varmistaakseen, että olet antanut koodin, joka vastaa ajankohtaa, jolloin yrität kirjautua.

Joten sinun täytyy luota palvelimiin toisessa päässä pitääksesi siemenesi turvassa, jopa (tai ehkä erityisesti) jos palvelua rikotaan.

Sinun tarvitsee myös luota käyttämääsi sovellukseen Älä koskaan paljasta siemeniäsi.

Se tarkoittaa ei näytä niitä siemeniä kenellekään (oikein koodattu sovellus ei edes näytä siementä sinulle, kun olet syöttänyt sen tai skannannut sen, koska sinun ei yksinkertaisesti tarvitse nähdä sitä uudelleen), ei vapauta siemeniä muihin sovelluksiin, ei kirjoita niitä ulos lokitiedostoihin, niiden lisäämiseen varmuuskopioihin tai niiden sisällyttämiseen virheenkorjaustulokseen...

…ja erittäin, hyvin ehdottomasti Älä koskaan lähetä siemeniäsi verkon kautta.

Itse asiassa sovellus, joka lataa siemeniäsi palvelimelle missä tahansa maailmassa, on joko niin epäpätevä, että sinun pitäisi lopettaa sen käyttö välittömästi, tai niin epäluotettava, että sinun pitäisi käsitellä sitä kyberrikollisena haittaohjelmana.

Mitä tehdä?

Jos olet äskettäin tarttunut todennussovellukseen, varsinkin jos teit sen kiireessä Twitterin äskettäisen ilmoituksen seurauksena, tarkista valintasi sen valossa, mitä nyt tiedät.

Jos sinut pakotettiin maksamaan tilaus siitä; jos sovellus on täynnä mainoksia; jos sovelluksen mukana tulee elämää laajempaa markkinointia ja hehkuvia arvosteluja, mutta se on peräisin yrityksestä, josta et ole koskaan kuullut; tai jos sinulla on vain toisia ajatuksia, ja jokin siinä ei tunnu oikealta…

…harkitse vaihtamista yleiseen sovellukseen, jonka IT-tiimisi on jo hyväksynyt tai jonka joku tuttu ja luotettava tekninen henkilö voi taata.

Kuten edellä mainittiin, Applella on sisäänrakennettu 2FA-koodigeneraattori Asetukset > salasanat, ja Googlella on omansa Google Authenticator sovellus Play Kaupassa.

Suosikkitietoturvatoimittajallasi on luultavasti ilmainen, ei mainoksia, ei jännitystä koodigeneraattorisovellus, jota voit myös käyttää. (Sophosilla on itsenäinen autentikaattori iOS:lle ja todennuskomponentin ilmaisessa Sophos Intercept X for Mobile -sovelluksessa molemmissa iOS ja Android.)

Jos päätät vaihtaa todennussovellusta, koska et ole varma siitä, mitä sinulla on, muista tehdä se nollaa kaikki 2FA-siemenet kaikille sille uskomillesi tileille.

(Itse asiassa, jos vanhassa sovelluksessa on mahdollisuus viedä siemeniäsi, jotta voit lukea ne uuteen sovellukseen, tiedät nyt, että sinun ei pitäisi käyttää tätä ominaisuutta, vaan myös sen, että sovelluksesi vaihtaminen oli hyvä. yksi!)

RISKIN MÄÄRITTÄMINEN ITSESI

Riski jättää tilisi suojattuna 2FA-siemenellä, jonka uskot jonkun muun jo tietävän (tai voivan selvittää), on ilmeinen.

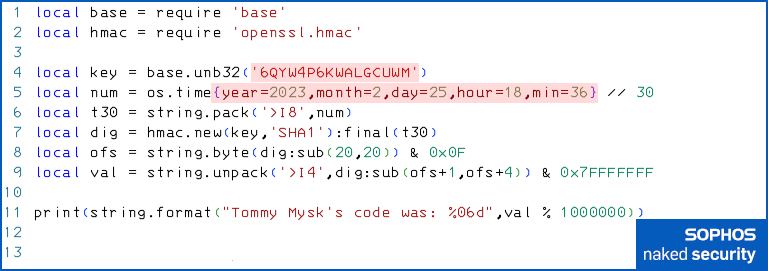

Voit todistaa tämän itsellesi käyttämällä aiemmin esittämäämme TOTP-algoritmia ja syöttämällä [A]:een Tommy Myskin "salainen" merkkijono. piipittää yläpuolella ja [B] aika, jolloin hän otti kuvakaappauksen, joka oli 7 Keski-Euroopan aikaa 36, tunti ennen UTC:tä (Zulun aika, merkitty Z alla olevassa aikaleimassa).

Varastettu siemen on: 6QYW4P6KWALGCUWM Zulu-aika oli: 2023-02-25T18:36:00Z Mikä on: 1,677,350,160 XNUMX XNUMX XNUMX sekuntia Unixin aikakaudella

Kuten saatat odottaa ja kuten voit yhdistää yllä olevan twiitin kuviin, koodi tuottaa seuraavan tulosteen:

$ luax totp-mysk.lua Tommy Myskin koodi oli: 660680

Kuten kuuluisa videopelimeemi saattaa ilmaista: Kaikki hänen TOTP-koodinsa kuuluvat meille.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- Platoblockchain. Web3 Metaverse Intelligence. Tietoa laajennettu. Pääsy tästä.

- Lähde: https://nakedsecurity.sophos.com/2023/02/27/beware-rogue-2fa-apps-in-app-store-and-google-play-dont-get-hacked/

- 1

- 2FA

- 7

- a

- pystyy

- Meistä

- edellä

- absoluuttinen

- hyväksyminen

- Tili

- Tilit

- hankkia

- Toimia

- Lisäosan

- lisä-

- hyväksyä

- mainokset

- Jälkeen

- eteenpäin

- algoritmi

- Kaikki

- jo

- Vaikka

- Analytics

- ja

- android

- Ilmoitus

- joku

- kaikkialla

- sovelluksen

- App Store

- näennäinen

- omena

- Hakemus

- hyväksytty

- sovellukset

- noin

- artikkeli

- Authentication

- kirjoittaja

- auto

- background-image

- varmuuskopiot

- perustua

- kori

- koska

- ennen

- takana

- alle

- välillä

- Varo

- biometriset

- Bitti

- sininen

- sininen merkki

- reunus

- pohja

- osti

- merkki

- puskuri

- rakennettu

- sisäänrakennettu

- liiketoiminta

- nappia

- Ostetaan

- laskea

- soittaa

- nimeltään

- Leiri

- Voi saada

- joka

- Kategoria

- kiinni

- keskus

- keskeinen

- varmasti

- todistus

- muuttaa

- merkki

- kiinalainen

- siru

- Perustaja

- koodi

- väri

- Tulla

- Yritykset

- yritys

- komponentti

- Harkita

- muuntaa

- Ydin

- Kulma

- Hinta

- kustannukset

- Laskuri

- Kurssi

- kattaa

- luotu

- salauksen

- Nykyinen

- KYBERRIKOLLINEN

- tietoverkkojen

- tekemisissä

- Kuolema

- keskustelu

- päätti

- päätös

- ehdottomasti

- vaatii

- kuvata

- kuvaus

- kehittäjille

- laite

- DID

- eri

- Sulattaa

- numeroa

- suoraan

- erottaa

- näyttö

- näyttämällä

- jaettu

- ei

- tekee

- Dont

- kukin

- Aikaisemmin

- tehokkaasti

- Munat

- myöskään

- tarpeeksi

- astui sisään

- uskottu

- aikakausi

- erityisesti

- Eurooppalainen

- Jopa

- EVER

- Joka

- jokainen

- täsmälleen

- esimerkki

- odottaa

- Selittää

- selitti

- vienti

- laaja

- lisää

- uute

- katse

- Falls

- kuuluisa

- Ominaisuus

- varustellun

- Ominaisuudet

- ruokinta

- Maksut

- harvat

- Kuva

- Asiakirjat

- Löytää

- sormi

- sormenjälki

- viimeistely

- Etunimi

- jälkeen

- ikuisesti

- muoto

- löytyi

- murto-

- Ilmainen

- Perjantai

- ystäviä

- alkaen

- koko

- tulevaisuutta

- yleensä

- tuottaa

- syntyy

- synnyttää

- tuottaa

- generaattori

- saada

- Antaa

- silmäys

- Go

- menee

- hyvä

- Google Analytics

- Google Play

- Googlen

- myönnetty

- käsi

- Palvelimet

- Laitteistoturva

- hasis

- ottaa

- kuuli

- korkeus

- auttaa

- Osuma

- Etusivu

- toivoen

- liihottaa

- Miten

- HTTPS

- identtinen

- Identiteetti

- kuva

- kuvien

- heti

- tärkeä

- epätodennäköinen

- in

- Muilla

- Mukaan lukien

- täydellinen

- itsenäisesti

- tiedot

- rikkominen

- asentaa

- sen sijaan

- investoineet

- ohjeita

- iOS

- iPhone

- IT

- iteraatio

- itse

- Job

- Pitää

- pito

- avain

- avaimet

- Tietää

- tunnettu

- suuri

- Sukunimi

- käynnistää

- lakimies

- johtava

- jättää

- jättäen

- kirjain

- Taso

- elämä

- valo

- Todennäköisesti

- linja

- lukittu

- Pitkät

- kauemmin

- näköinen

- tehty

- Valtavirta

- haittaohjelmat

- johtaja

- monet

- Marginaali

- Marketing

- ottelu

- max-width

- välineet

- Tavata

- meme

- Muisti

- mainitsi

- viestien

- menetelmä

- ehkä

- miljoona

- virheitä

- Puhelinnumero

- Mobiilisovellus

- kännykkä

- Moderni

- raha

- lisää

- eniten

- liikkua

- Naked Security

- nimi

- Lähellä

- Tarve

- tarpeet

- silti

- Uusi

- uusi sovellus

- seuraava

- normaali

- numero

- numerot

- Ilmeinen

- satunnainen

- Tarjoukset

- virallinen

- Vanha

- ONE

- toiminta

- käyttöjärjestelmän

- Vaihtoehto

- tilata

- alun perin

- Muut

- oma

- osa

- Salasana

- Password Manager

- salasanat

- Ohi

- Paavali

- Maksaa

- maksaa

- Ihmiset

- ihmisten

- ehkä

- puhelin

- Platon

- Platonin tietotieto

- PlatonData

- Pelaa

- Pelaa Store

- kehno

- sijainti

- posted

- Viestejä

- esitetty

- hinta

- Painaa

- todennäköisesti

- Ongelma

- prosessi

- Ohjelmoijat

- suojattu

- suojaus

- protokolla

- todistaa

- toimittaa

- mikäli

- julkisuus

- osto

- tarkoitus

- laittaa

- QR code

- laatu

- alue

- tavoittaa

- Lue

- todellinen

- oikea elämä

- syistä

- vastaanottaa

- äskettäinen

- äskettäin

- hyvämaineinen

- Tutkijat

- REST

- johtua

- paljastaa

- Arvostelut

- Riski

- turvallista

- sama

- Säästä

- Huijaus

- huijaussovellukset

- Haku

- haku

- Toinen

- sekuntia

- salaisuus

- turvallinen

- turvallisuus

- turvallisuusmerkki

- siemenet

- siemenet

- näyttää

- lähettäminen

- Järjestys

- Sarjat

- servers

- palvelu

- setti

- useat

- pöyristynyt

- Lyhyt

- shouldnt

- näyttää

- allekirjoitettu

- merkittävä

- allekirjoittaminen

- samankaltainen

- Yksinkertainen

- yksinkertaisesti

- koska

- Istuminen

- SMS

- So

- Tuotteemme

- vankka

- jonkin verran

- Joku

- jotain

- jonnekin

- määritelty

- viettää

- Alkaa

- alkoi

- Aloita

- varastaa

- varastettu

- stop

- pysähtynyt

- Levytila

- verkkokaupasta

- tilaus

- niin

- toimitetaan

- tarkoitus

- yllättynyt

- epäilyttävä

- SVG

- Vaihtaa

- kytketty

- järjestelmä

- ottaa

- ottaen

- joukkue-

- Tekninen

- -

- heidän

- itse

- siksi

- ajatus

- kolmella

- aika

- aikaleima

- että

- tänään

- symbolinen

- liian

- ylin

- TOTP

- kosketa

- siirtyminen

- läpinäkyvä

- kohdella

- Biljoona

- totta

- Luottamus

- luotettava

- Sorvatut

- piipittää

- tweets

- Kahdesti

- viserrys

- ymmärrettävästi

- CasinoUniverse

- unix

- URL

- us

- käyttää

- käyttäjä

- Käyttäjät

- UTC

- apuohjelmia

- hyödyllisyys

- myyjä

- todentaa

- kautta

- Näytä

- varoitus

- verkko

- sivustot

- viikko

- viikkoa

- tervetuloa

- tunnettu

- Mitä

- onko

- joka

- KUKA

- leveys

- tulee

- halukas

- sisällä

- ilman

- sanoja

- Referenssit

- toimii

- olisi

- kirjoittaminen

- X

- vuosi

- vuotta

- Voit

- Sinun

- itse

- zephyrnet

- nolla-

![S3 Ep90: Chrome 0 päivää taas, todellinen kyberrikollisuus ja 2FA ohitus [Podcast + Transcript] S3 Ep90: Chrome 0-päivä jälleen, todellinen kyberrikollisuus ja 2FA ohitus [Podcast + Transcript] PlatoBlockchain Data Intelligence. Pystysuuntainen haku. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-1200-logo-podcast-300x157.png)

![S3 Ep97: Ostettiinko iPhonesi? Miten sinä voisit tietää? [Ääni + teksti] S3 Ep97: Ostettiinko iPhonesi? Miten sinä voisit tietää? [Ääni + teksti] PlatoBlockchain Data Intelligence. Pystysuuntainen haku. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/iph-1200-300x156.png)

![S3 Ep107: Kahdeksan kuukautta aikaa karkottaa roistot ja se on mielestäsi HYVÄ? [Ääni + teksti] S3 Ep107: Kahdeksan kuukautta aikaa karkottaa roistot ja se on mielestäsi HYVÄ? [Ääni + teksti] PlatoBlockchain Data Intelligence. Pystysuuntainen haku. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)