Un tour d'horizon de certains des outils les plus pratiques que les professionnels de la sécurité peuvent utiliser pour rechercher et surveiller les appareils accessibles depuis Internet

La sécurité sur Internet est une préoccupation constante pour les professionnels de la technologie et de la cybersécurité. Avec le nombre toujours croissant d'appareils et de services en ligne, il est important d'avoir une vision claire et précise de la présence en ligne de ces appareils et services afin de les protéger, ainsi que les données, contre les menaces en ligne. Certains moteurs de recherche pour appareils connectés à Internet, tels que Shodan, Censys, Zoomeye, Fofa et BinaryEdge, jouent un rôle crucial dans cette tâche.

Ils permettent aux professionnels de la cybersécurité et d'autres technologies d'avoir une vue complète et précise de la présence en ligne de leurs appareils et services. Chacun offre des informations détaillées sur chaque appareil et service, y compris leur adresse IP, leur système d'exploitation, leur logiciel et leurs ports ouverts. De plus, ils offrent des fonctionnalités uniques qui les distinguent des autres moteurs de recherche Internet.

En surveillant ces appareils et services, les professionnels de la cybersécurité peuvent prendre des mesures pour les protéger contre les menaces en ligne, y compris l'analyse automatisée des ports, la propagation de logiciels malveillants et l'analyse des vulnérabilités. En outre, ces moteurs de recherche peuvent également être utiles à d'autres professionnels de la technologie qui souhaitent surveiller la présence en ligne de leurs marques et protéger leur réputation en ligne.

Dans cet article de blog, nous examinerons cinq de ces outils, à savoir Shodan, Censys, Zoomeye, Fofa et BinaryEdge, et discuterons de leurs caractéristiques uniques, de leurs applications et de leur importance pour la sécurité numérique.

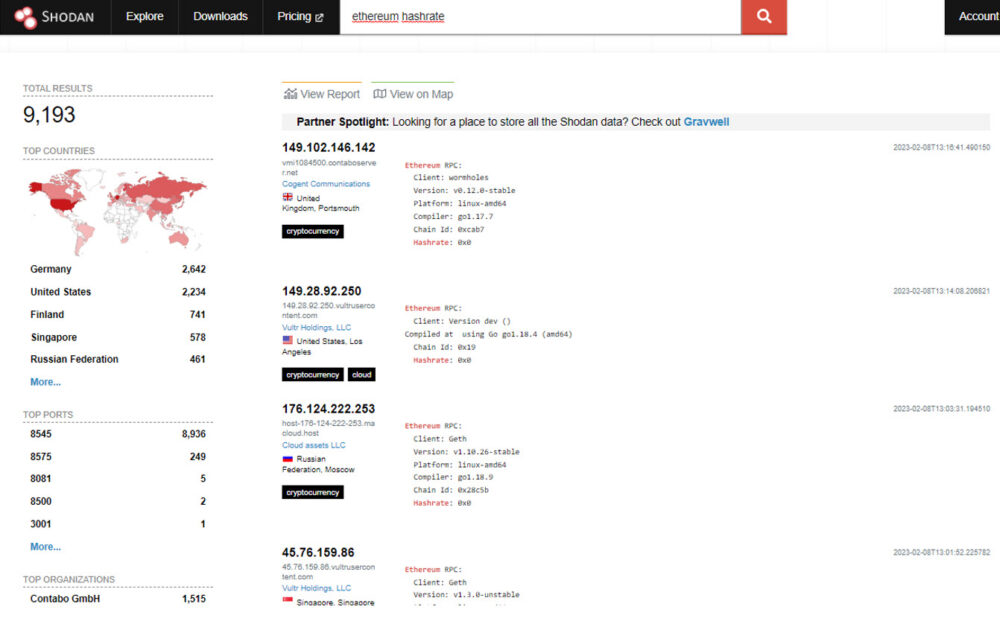

Shodan

Shodan vous permet de trouver des appareils connectés à Internet, y compris des serveurs Web, des caméras IP, des routeurs et plus encore. Shodan est unique en ce qu'il se concentre sur la recherche de ces appareils et fournit des informations détaillées sur chaque appareil, y compris l'adresse IP, le système d'exploitation, le logiciel et les ports ouverts. C'est un outil précieux pour les professionnels de la cybersécurité qui souhaitent identifier les appareils et les services susceptibles d'être exposés à des vulnérabilités de sécurité potentielles.

censys

censys est un autre moteur de recherche qui se concentre sur la recherche d'appareils connectés à Internet. Comme Shodan, Censys fournit des informations détaillées sur chaque appareil, y compris l'adresse IP, le système d'exploitation, le logiciel et les ports ouverts. Cependant, contrairement à Shodan, Censys se concentre également sur la sécurité des appareils et fournit des informations sur les vulnérabilités connues et les certificats SSL. Ces informations sont précieuses pour surveiller et sécuriser les appareils et les services en ligne.

Zoom oeil

Zoom oeil est une autre plate-forme de recherche populaire pour les appareils et services connectés à Internet. Il vous permet de rechercher et de surveiller des appareils et des services en ligne et de recevoir des alertes en temps réel sur les changements dans leurs résultats de recherche. Zoomeye se concentre sur l'identification des appareils et services en ligne et fournit des informations détaillées sur chaque appareil.

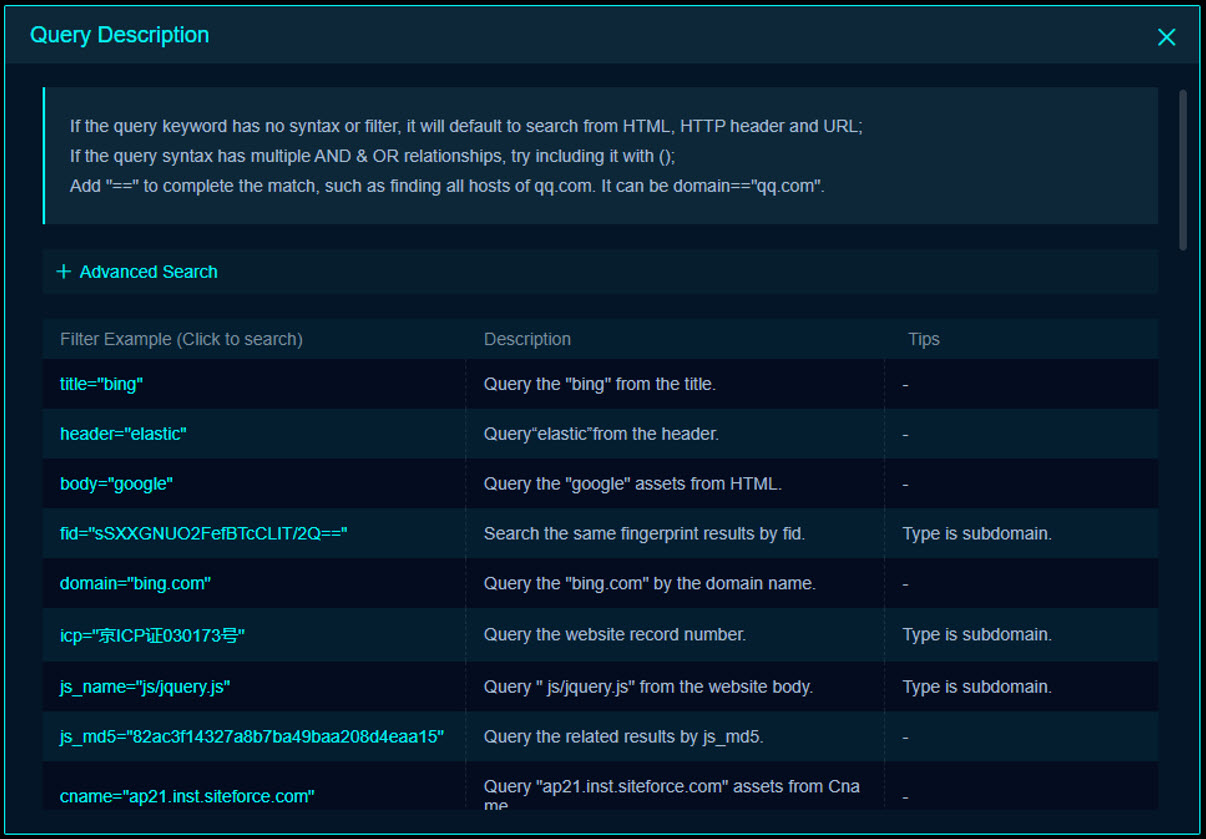

Mignonne

Mignonne fournit des informations détaillées sur chaque appareil et service, tout en mettant également en évidence des informations concernant la marque. Une fonctionnalité intéressante est la possibilité d'utiliser une syntaxe de recherche avec différents filtres, ce qui permet d'utiliser vos propres scripts et d'effectuer des recherches plus spécifiques.

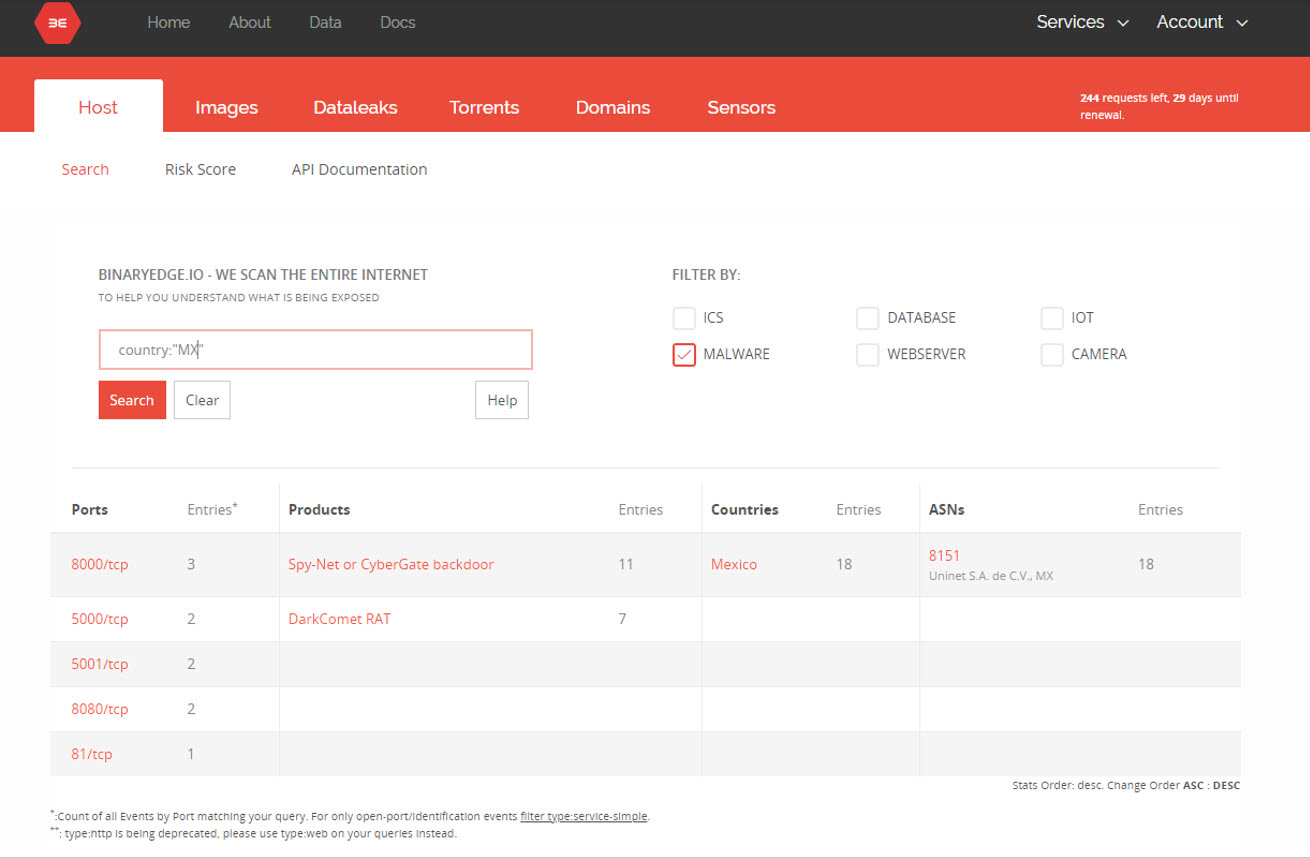

BinaireEdge

Enfin, BinaireEdge est un moteur de recherche de sécurité qui permet aux utilisateurs de recevoir des alertes en temps réel sur les changements dans leurs résultats de recherche. Comme pour Shodan ou Censys, les informations collectées par BinaryEdge incluent les ports ouverts et les services avec des vulnérabilités potentielles associées, ainsi que des données sur les postes de travail distants accessibles, les certificats SSL invalides et les partages réseau avec des configurations qui pourraient entraîner des failles de sécurité. Il est également possible de vérifier si un compte de messagerie est impliqué dans une fuite de données.

Bonus : GreyNoise

Gris est un outil de cybersécurité qui permet aux utilisateurs de surveiller et d'analyser le trafic Internet indésirable. GreyNoise utilise des algorithmes d'apprentissage automatique pour identifier et classer les activités réseau considérées comme du bruit ou pouvant être considérées comme malveillantes. La plateforme GreyNoise est constamment mise à jour pour refléter les dernières menaces et tendances en matière de cybersécurité.

Contrairement aux autres moteurs de recherche mentionnés ci-dessus, GreyNoise se concentre sur l'identification et la classification des activités réseau considérées comme du bruit, telles que l'analyse automatisée des ports, la propagation des logiciels malveillants et l'analyse des vulnérabilités. GreyNoise propose également une API qui permet aux professionnels de la cybersécurité d'intégrer les informations fournies par GreyNoise dans leurs outils et systèmes existants.

Conclusion

Ces moteurs de recherche offrent des fonctionnalités uniques et précieuses pour les professionnels de la cybersécurité et d'autres technologies qui souhaitent surveiller et protéger leurs appareils et services en ligne ; en particulier pour les entreprises qui doivent accroître leurs efforts de renseignement sur les menaces. Lorsque vous déterminez lequel de ces scanners répond le mieux à vos besoins, il est important de prendre en compte les caractéristiques et capacités spécifiques de chacun et la manière dont ils peuvent être utilisés pour répondre à vos besoins spécifiques.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoAiStream. Intelligence des données Web3. Connaissance Amplifiée. Accéder ici.

- Frapper l'avenir avec Adryenn Ashley. Accéder ici.

- Achetez et vendez des actions de sociétés PRE-IPO avec PREIPO®. Accéder ici.

- La source: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :est

- 8

- a

- A Propos

- au dessus de

- accessible

- Compte

- Avec cette connaissance vient le pouvoir de prendre

- d'activités

- activité

- ajout

- propos

- à opposer à

- Alertes

- algorithmes

- permettre

- permet

- aussi

- an

- il analyse

- et les

- Une autre

- tous

- A PART

- api

- applications

- SONT

- AS

- associé

- At

- Automatisation

- BE

- brand

- infractions

- by

- de CAMÉRAS de surveillance

- CAN

- capacités

- certificats

- Modifications

- Classer

- clair

- Sociétés

- complet

- PROBLÈMES DE PEAU

- connecté

- Considérer

- considéré

- considérant

- constant

- constamment

- pourriez

- crucial

- Cybersécurité

- données

- fuite de données

- détaillé

- dispositif

- Compatibles

- différent

- numérique

- discuter

- chacun

- efforts

- Moteur

- Moteurs

- notamment

- de plus en plus

- existant

- exposé

- Fonctionnalité

- Fonctionnalités:

- filtres

- Trouvez

- se concentre

- Pour

- De

- plus pratique

- Vous avez

- Soulignant

- Comment

- Cependant

- HTTPS

- identifier

- identifier

- if

- importance

- important

- in

- inclut

- Y compris

- Améliore

- d'information

- intégrer

- Intelligence

- intéressant

- Internet

- connecté à Internet

- développement

- impliqué

- IP

- IP dédiée

- IT

- jpg

- connu

- Nouveautés

- conduire

- fuite

- apprentissage

- comme

- Style

- click

- machine learning

- FAIT DU

- malware

- largeur maximale

- Mai..

- Découvrez

- mentionné

- Surveiller

- Stack monitoring

- PLUS

- à savoir

- Besoin

- Besoins

- réseau et

- Bruit

- nombre

- of

- code

- Offres Speciales

- on

- ONE

- en ligne

- ouvert

- d'exploitation

- le système d'exploitation

- or

- de commander

- Autre

- propre

- plateforme

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Jouez

- Populaire

- possibilité

- possible

- défaillances

- présence

- ,une équipe de professionnels qualifiés

- protéger

- fournit

- en temps réel

- recevoir

- refléter

- en ce qui concerne

- éloigné

- réputation

- Résultats

- bon

- Rôle

- roundup

- Courir

- balayage

- scripts

- Rechercher

- moteur de recherche

- Les moteurs de recherche

- recherche

- sécurisation

- sécurité

- failles de sécurité

- Serveurs

- service

- Services

- set

- Partages

- De même

- Logiciels

- quelques

- groupe de neurones

- Diffusion

- SSL

- Étapes

- tel

- fourni

- syntaxe

- combustion propre

- Système

- Prenez

- Tâche

- Technologie

- qui

- Le

- les informations

- leur

- Les

- Ces

- l'ont

- this

- ceux

- menace

- des menaces

- à

- outil

- les outils

- top

- haut 5

- circulation

- Trends

- expérience unique et authentique

- contrairement à

- indésirable

- a actualisé

- utilisé

- d'utiliser

- utilisateurs

- Précieux

- vérifier

- Voir

- vulnérabilités

- vulnérabilité

- analyse des vulnérabilités

- souhaitez

- we

- web

- WELL

- quand

- qui

- tout en

- WHO

- large

- sera

- comprenant

- Vous n'avez

- Votre

- zéphyrnet