Chaque fois que nous sommes en ligne, nous laissons derrière nous une trace de données. Alors que nos vies sont de plus en plus liées au numérique, nos empreintes numériques continuent de croître. Certaines données que nous générons, par exemple lors de publications sur les réseaux sociaux ou d’achats de produits en ligne, pourraient avoir une valeur immense pour les cybercriminels qui se cachent dans l’ombre d’Internet.

Pendant ce temps, les violations et les fuites de données restent monnaie courante tandis que les cybercriminels perfectionnent leur savoir-faire pour exploiter les trésors de données disséminés dans le paysage numérique. Plus vous utilisez de services en ligne et avec lesquels vous partagez vos informations, plus grandes sont les chances que vos données finissent entre de mauvaises mains, par exemple lorsqu'une de ces entreprises est compromis par des pirates. Comme chacun de nous est potentiellement confronté à toute une série de menaces fraude financière à campagnes d'extorsion, l’importance de protéger nos informations personnelles ne peut être surestimée.

Comprendre la valeur des données personnelles

Tout d’abord, de quoi parle-t-on exactement lorsque l’on parle de données personnelles ? En termes simples, cela englobe toutes les informations – telles que les noms, les dates de naissance, les numéros de sécurité sociale, les adresses personnelles, les numéros de téléphone, les adresses e-mail, les données de santé, les détails financiers, les photos, les informations biométriques, les données de localisation et même les adresses IP – qui peuvent être utilisé, seul ou en combinaison avec d’autres informations, pour identifier une personne spécifique.

Cela étant dit, qu’est-ce qui pousse exactement les criminels à cibler sans relâche nos informations personnelles ?

1. Fraude financière

La fraude financière est une menace très répandue à l’ère numérique. Les données personnelles servent de passerelle vers vos actifs financiers, ce qui en fait une cible privilégiée pour les cybercriminels, toujours déterminés à gagner un joli centime. Si la protection des informations de carte bancaire relève du bon sens, il est tout aussi crucial d'étendre cette vigilance à toute autre information permettant de nous identifier – et d'être proactif dans la protection de tout type d'informations personnelles afin d'empêcher tout accès non autorisé à nos comptes bancaires.

Au-delà des informations financières, les cybercriminels pourraient exploiter une multitude de données personnelles, notamment les noms, adresses, numéros de sécurité sociale et même nos habitudes d'achat en ligne, pour concevoir des stratagèmes frauduleux. En rassemblant des fragments de vos informations personnelles, les attaquants peuvent usurper votre identité, falsifier vos comptes et effectuer des transactions non autorisées, souvent avec des conséquences considérables.

2. Usurpation d'identité

Votre identité donne à des vauriens la possibilité de se livrer à des activités frauduleuses sous votre nom, ce qui non seulement met en péril votre bien-être financier, mais ternit également, en fin de compte, votre réputation, votre crédibilité et votre bien-être général. Les cybercriminels utilisant des identités volées peuvent perpétrer un large éventail d’activités frauduleuses « au nom » de victimes sans méfiance, mettant ainsi en péril leur stabilité financière et leur intégrité personnelle.

Plus les escrocs acquièrent de données, plus leur arsenal pour toutes sortes d'actions malveillantes est important, notamment en trompant vos contacts avec des campagnes frauduleuses, peut-être aidées par imposteur de profils de réseaux sociaux, jusqu'à commettre diverses formes de fraude, notamment la fraude fiscale, la fraude aux assurances et les achats en ligne.

3. Ransomware et extorsion

La menace des ransomwares occupe depuis des années une place importante dans le paysage numérique. L'impact psychologique d'être soudainement exclu de vos appareils et de vos données est profond, en particulier s'il s'agit de documents personnels, de données professionnelles sensibles et de souvenirs irremplaçables.

Face à des circonstances aussi désastreuses, de nombreuses victimes se sentent obligées de céder aux exigences des agresseurs et finissent par se retrouver payer de lourdes rançons dans l’espoir qu’ils reprennent le contrôle de leurs actifs numériques. Cette réalité souligne l’importance de mesures de cybersécurité robustes et de défenses proactives contre la menace en constante évolution des attaques de ransomwares.

4. Vente sur le dark web

Les données personnelles sont devenues une denrée lucrative, à la fois dans les bas-fonds miteux d’Internet, le dark web, et dans les recoins les plus sombres du grand public. plateformes de médias sociaux telles que Telegram. Tout, depuis les identifiants de connexion volés, les détails de la carte de sécurité sociale jusqu'à données personnelles des bébés is à gagner – aucune information n’est trop sacrée pour être exploitée par les cybercriminels.

Ce marché clandestin prospère en tant que plaque tournante où les transactions de données illicites abondent, permettant aux cybercriminels de capitaliser sur les informations volées pour d'autres activités néfastes ou de les colporter à des acteurs malveillants. En perpétuant ce cycle d’exploitation, les cybercriminels non seulement profitent, mais contribuent également à l’économie souterraine florissante du dark web.

5. Vol de compte

Le vol de compte constitue une voie directe permettant aux criminels d'infiltrer diverses facettes de votre présence en ligne, notamment les sites de réseaux sociaux, les services de messagerie et d'autres plateformes. Une fois à l’intérieur, ils exploitent cet accès pour perpétrer des activités frauduleuses, propager des logiciels malveillants ou compromettre votre identité. Que ce soit à cause d'un violation de données dans une entreprise, compte ou service qui a stocké nos données ou grâce aux informations que nous partageons volontairement en ligne, les attaquants peuvent cracker nos mots de passe, souvent simplement en utilisant des combinaisons de prénoms, noms de famille, dates de naissance ou autres données obtenues.

Pour atténuer ces risques, il est impératif de renforcer vos défenses avec des mesures de sécurité robustes, telles que l'utilisation de mots de passe ou de phrases secrètes fortes et uniques et la mise en œuvre d'une authentification à deux facteurs. Ces mesures proactives constituent des garanties cruciales contre les risques de vol de compte et aident à protéger vos actifs numériques contre les menaces.

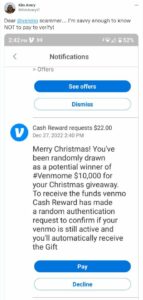

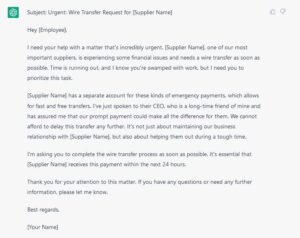

6. Messages de (lancement) phishing

Le phishing, en particulier le spearphishing, peut exploiter les données personnelles pour créer des messages convaincants destinés à des individus ou des organisations spécifiques. Les cybercriminels peuvent rechercher méticuleusement leurs cibles pour recueillir des informations telles que leurs noms, titres de poste, affiliations à des entreprises et même intérêts ou activités personnels. Avec ces données en main, les attaquants peuvent adapter leurs stratagèmes pour qu'ils paraissent légitimes et pertinents, augmentant ainsi les chances de succès.

Par exemple, un fraudeur connaissant vos achats en ligne pourrait rédiger un e-mail convaincant se faisant passer pour un reçu ou une offre promotionnelle d'un détaillant familier. Dans d’autres scénarios, ils peuvent se faire passer pour un collègue ou un supérieur au sein de votre organisation, en utilisant des connaissances privilégiées glanées à partir d’informations accessibles au public pour renforcer la crédibilité de leur message.

7. Espionnage d'entreprise

Les données personnelles n’intéressent pas seulement les cybercriminels « ordinaires » ; les entreprises rivales, les gouvernements et d’autres groupes recherchent également ces informations sensibles. Dans le domaine de l’espionnage industriel, les données personnelles sont convoitées car elles peuvent conférer des avantages stratégiques et faciliter des attaques ciblées. Données volées aux salariés peut devenir des outils pour des attaques ciblées dont les ramifications peuvent aller bien au-delà de la vie privée.

De l'espionnage industriel visant à obtenir des informations sur les opérations des concurrents aux campagnes parrainées par l'État ciblant les infrastructures critiques et les systèmes gouvernementaux sensibles, les enjeux sont élevés dans le domaine de l'espionnage industriel.

7 conseils pour se protéger

Il existe quelques mesures simples qui réduiront considérablement le risque que vos données se retrouvent dans la ligne de mire des cybercriminels.

- Méfiez-vous des e-mails, messages ou demandes d'informations personnelles non sollicités et évitez de cliquer sur des liens suspects ou de télécharger des pièces jointes à partir de sources inconnues.

- Soyez prudent lorsqu'il s'agit de partager des informations en ligne.

- Utilisez mots de passe forts et uniques pour chacun de vos comptes.

- Activer authentification à deux facteurs sur chaque compte offrant cette option.

- Surveillez régulièrement vos comptes bancaires, rapports de solvabilité et autres comptes financiers pour détecter toute activité non autorisée. Signalez toute transaction suspecte ou signes d'usurpation d'identité immédiatement.

- Surveiller alertes de violation de mot de passe et prendre des mesures immédiates après avoir reçu une telle notification.

- Installez un logiciel de sécurité réputé sur tous vos appareils.

"Je n'ai rien de valeur pour les hackers", "Pourquoi est-ce que quelqu'un s'en soucierait ?" ou « Je n'ai rien à cacher » – des déclarations comme celles-ci reflètent des idées fausses courantes concernant l'importance des données personnelles et de la cybersécurité. Nous espérons que le récapitulatif ci-dessus a permis d’illustrer à quel point des informations, même apparemment inoffensives, peuvent être précieuses pour des acteurs malveillants.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.welivesecurity.com/en/privacy/7-reasons-why-cybercriminals-want-your-personal-data/

- :possède

- :est

- :ne pas

- :où

- $UP

- 7

- a

- capacité

- Qui sommes-nous

- au dessus de

- accès

- Compte

- hybrides

- acquérir

- à travers

- Action

- actes

- activités

- activité

- acteurs

- adresses

- avantages

- affiliations

- Après

- à opposer à

- âge

- Destinée

- Tous

- Permettre

- aussi

- an

- ainsi que les

- tous

- quoi que ce soit d'artificiel

- apparaître

- SONT

- armé

- Arsenal

- AS

- Outils

- At

- Attaques

- Authentification

- disponibles

- éviter

- Banque

- comptes bancaires

- BE

- devenez

- de bœuf

- nom

- derrière

- va

- Au-delà

- Biométrique

- naissance

- tous les deux

- violation

- infractions

- la performance des entreprises

- mais

- by

- Campagnes

- CAN

- ne peut pas

- capitaliser

- carte

- les soins

- Chance

- conditions

- collègue

- combinaison

- комбинации

- vient

- commettre

- marchandise

- Commun

- Bon sens

- Sociétés

- Société

- contraint

- concurrents

- compromis

- Conduire

- Conséquences

- Contacts

- continuer

- contribuer

- des bactéries

- Entreprises

- pourriez

- convoité par

- élaborer

- Lettres de créance

- Crédibilité

- crédit

- Criminels

- critique

- Infrastructure critique

- ligne de mire

- crucial

- les cybercriminels

- Cybersécurité

- cycle

- Foncé

- Places de marché

- données

- Infractions aux données

- Dates

- défenses

- demandes

- détails

- Compatibles

- concevoir

- numérique

- l'ère numérique

- Actifs numériques

- la technologie numérique

- terrible

- plusieurs

- do

- INSTITUTIONNELS

- Don

- téléchargement

- les lecteurs

- deux

- chacun

- économie

- non plus

- emails

- englobe

- fin

- fin

- se termine

- s'engager

- de renforcer

- également

- notamment

- espionnage

- Pourtant, la

- JAMAIS

- Chaque

- peut

- exactement

- exemple

- Exploiter

- exploitation

- étendre

- œil

- visages

- facettes

- faciliter

- familier

- d'une grande portée

- ressentir

- few

- la traduction de documents financiers

- stabilité financière

- bien-être financier

- Prénom

- florissant

- Pour

- document

- fraude

- frauduleux

- de

- plus

- gagner

- porte

- recueillir

- générer

- Donner

- donne

- Go

- Gouvernement

- Gouvernements

- plus grand

- Groupes

- Croître

- habitudes

- main

- Mains

- Vous avez

- Santé

- lourd

- vous aider

- a aidé

- Haute

- appuyez en continu

- Accueil

- d'espérance

- Comment

- HTTPS

- Moyeu

- identifie

- identifier

- identités

- Identite

- if

- illicite

- illustrer

- Immédiat

- immédiatement

- immense

- Impact

- impératif

- imiter

- la mise en œuvre

- importance

- in

- Dans d'autres

- Y compris

- croissant

- de plus en plus

- individus

- industriel

- d'information

- Infrastructure

- à l'intérieur

- Insider

- idées.

- instance

- Assurance

- intégrité

- intention

- intérêt

- intérêts

- Internet

- entrelacé

- développement

- implique

- IP

- adresses IP

- IT

- SES

- Emploi

- titres de poste

- jpeg

- juste

- Genre

- spécialisées

- connu

- paysage d'été

- gros

- plus importantes

- Nom de famille

- Fuites

- Laisser

- légitime

- Levier

- comme

- probabilité

- Gauche

- Vit

- emplacement

- fermé

- vous connecter

- baisser

- lucratif

- Courant dominant

- Fabrication

- malveillant

- malware

- de nombreuses

- marché

- les mesures

- Médias

- Souvenirs

- message

- messages

- méticuleusement

- pourrait

- idées fausses

- Réduire les

- Surveiller

- PLUS

- (en fait, presque toutes)

- prénom

- noms

- aucune

- rien

- déclaration

- numéros

- obtenu

- of

- code

- Offres Speciales

- souvent

- on

- une fois

- ONE

- en ligne

- achats en ligne

- le commerce en ligne

- uniquement

- Opérations

- Option

- or

- de commander

- organisation

- organisations

- Autre

- nos

- ande

- plus de

- global

- exagéré

- propre

- particulièrement

- Mot de Passe

- mots de passe

- chemin

- être

- perpétuer

- personne

- personnel

- données à caractère personnel

- Téléphone

- Photos

- pièces

- placement

- Plateformes

- Platon

- Intelligence des données Platon

- PlatonDonnées

- pléthore

- posant

- défaillances

- l'éventualité

- présence

- assez

- empêcher

- Prime

- la confidentialité

- Cybersécurité

- Produits

- Profit

- profond

- promotionnel

- protéger

- L'utilisation de sélénite dans un espace est un excellent moyen de neutraliser l'énergie instable ou négative.

- psychologique

- publiquement

- achats

- achat

- mettre

- ramifications

- gamme

- Ransom

- ransomware

- Attaques de ransomware

- Réalité

- royaume

- Les raisons

- recevoir

- refléter

- reconquérir

- en ce qui concerne

- implacablement

- pertinent

- rester

- rapport

- Rapports

- honorable

- réputation

- demandes

- un article

- détaillant

- Analyse

- risques

- Rival

- robuste

- la sauvegarde

- garanties

- épars

- scénarios

- Schémas

- sécurité

- Mesures de sécurité

- Chercher

- apparemment

- sens

- sensible

- besoin

- sert

- service

- Services

- Partager

- Shopping

- étapes

- simplement

- Sites

- So

- Réseaux sociaux

- réseaux sociaux

- Logiciels

- quelques

- Sources

- groupe de neurones

- propagation

- Stabilité

- enjeux

- déclarations

- Étapes

- volé

- stockée

- Stratégique

- STRONG

- succès

- tel

- haut

- soupçonneux

- Système

- tailleur

- Prenez

- discutons-en

- Target

- des campagnes marketing ciblées,

- ciblage

- objectifs

- impôt

- Technologie

- Merci

- qui

- Les

- les informations

- vol

- leur

- Ces

- l'ont

- des choses

- this

- ceux

- menace

- des menaces

- prospère

- conseils

- titres

- à

- ensemble

- trop

- trail

- Transactions

- En fin de compte

- non autorisé

- sous

- soulignés

- inconnu

- expérience unique et authentique

- Non sollicité

- sans méfiance

- us

- utilisé

- d'utiliser

- en utilisant

- Précieux

- Plus-value

- variété

- divers

- énormément

- victimes

- vigilance

- souhaitez

- Façon..

- we

- web

- Quoi

- Qu’est ce qu'

- quand

- que

- qui

- tout en

- WHO

- dont

- why

- large

- Large gamme

- maniant

- sera

- volontiers

- comprenant

- dans les

- pourra

- faux

- mauvaises mains

- années

- Vous n'avez

- Votre

- zéphyrnet