Votre haut-parleur intelligent est conçu pour écouter, mais pourrait-il également être à l'écoute ?

Depuis qu'Amazon a été critiqué pour pouvoir potentiellement écouter les gens via ses haut-parleurs intelligents Echo, et même transcrire ce qu'ils disaient, j'ai été intrigué par l'idée de la façon dont l'IoT pourrait être utilisé pour nous espionner, à l'insu du victimes. Les grandes entreprises technologiques derrière Alexa et d'autres appareils similaires ont depuis pris des mesures pour les rendre plus axés sur la confidentialité, mais j'ai récemment démontré une fonctionnalité que vous devriez connaître.

Allons droit au but.

Problème avec un ex

Un ami m'a récemment demandé d'aider vérifier si elle a été piratée, car elle ne pouvait pas déterminer comment son ex-partenaire connaissait des informations spécifiques sur sa vie et même des conversations privées qu'elle avait eues.

Je l'ai fait en premier vérifié son téléphone et ordinateur portable en exécutant le logiciel de sécurité d'ESET, et n'a pu voir aucun logiciel malveillant ou quoi que ce soit de fâcheux. Elle a mentionné que c'était si ses conversations étaient écoutées et a mentionné qu'une partie de ce qu'elle n'avait dit qu'aux autres avait été retransmise textuellement.

C'est à ce moment que j'ai vérifié les bugs d'écoute. Je n'ai rien découvert qui ne devrait pas être là. Cependant, j'étais intéressé par le haut-parleur intelligent Amazon Echo Dot de la famille et j'ai demandé qui pouvait y avoir accès. Elle m'a dit que son ex-partenaire avait configuré l'appareil deux ans auparavant, lorsqu'ils étaient ensemble, et qu'ils avaient tous les deux accès à l'enceinte via un compte partagé, mais qu'elle seule l'utilisait maintenant.

Comme elle n'avait pas changé son mot de passe Amazon - ou tout autre mot de passe de compte - depuis sa rupture avec son partenaire, c'était un bon endroit pour commencer à enquêter. Je me demandais si l'appareil pouvait être utilisé pour écouter à distance via l'application par toute personne ayant accès au compte, ce qui leur aurait permis d'écouter ses conversations. Je me suis souvenu que j'avais entendu dire que c'était possible, mais je voulais tester moi-même qu'un appareil Alexa pouvait être utilisé comme appareil d'écoute secret.

J'ai donc acheté un Amazon Echo Dot et pour faire court, mon intuition ne m'a pas fait défaut.

Le problème des privilèges

Certains appareils intelligents peuvent être sortis de la boîte et immédiatement branchés et utilisés avec les paramètres par défaut – et donc généralement non sécurisés. De toute évidence, je n'ai jamais été un grand fan des paramètres de confidentialité et de sécurité par défaut sur la majorité des appareils intelligents (ou presque tous les autres), même après qu'Amazon et un certain nombre d'autres géants de la technologie aient été contraints d'améliorer leurs paramètres afin de mieux protéger les utilisateurs contre pratiques intrusives de fabricants ou de tiers.

Maintenant, les gens ne réalisent normalement pas à quel point les appareils eux-mêmes pourraient facilement être utilisés comme outils d'espionnage par n'importe qui (plus précisément, l'administrateur de l'appareil) avec une intention illicite. (Évidemment, ce n'est pas une faille de sécurité si un administrateur peut l'activer via une case à cocher - prenez note de Loi n ° 6 dans les dix lois immuables de la sécurité de Microsoft: "Un ordinateur est aussi sûr que l'administrateur est digne de confiance".)

Donc, j'ai configuré mon Echo Dot avec un mot de passe unique et fort et activé authentification à deux facteurs à l'aide d'une application d'authentification et je l'ai connectée à mon téléphone. J'ai également pu le connecter facilement à mon iPad et j'étais relativement satisfait de la sécurité,

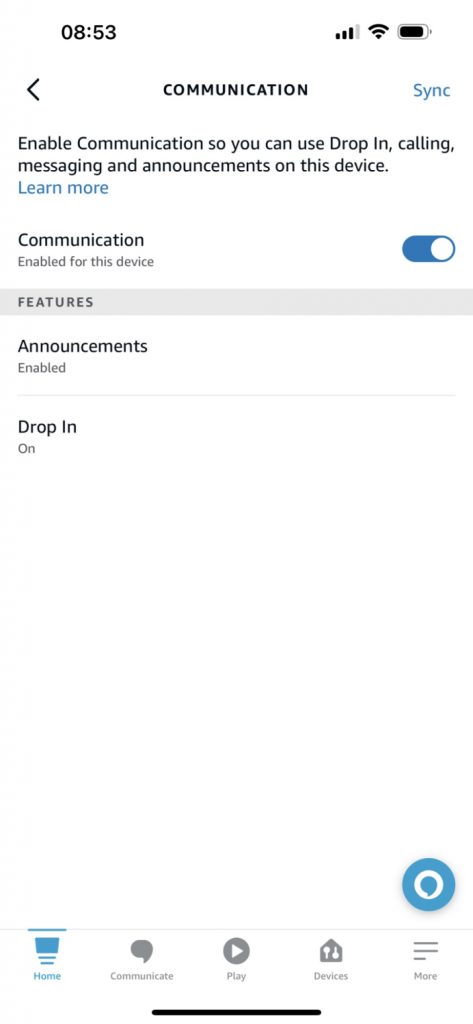

Je suis ensuite allé dans "Appareils" dans l'application et j'ai sélectionné mon "Echo Dot" et "Paramètres", puis j'ai activé "Communication". J'ai ensuite appuyé sur la fonction "Drop In" pour l'activer. Ensuite, de retour dans l'onglet "Communiquer", tout ce que j'avais à faire était de sélectionner "Drop In" et de sélectionner mon Echo Dot et j'ai pu écouter la pièce dans laquelle il se trouvait. Simple comme bonjour. J'ai même déconnecté mon Wi-Fi domestique et je me suis connecté via 4G pour prouver que je pouvais facilement le faire à partir d'un autre endroit distant également.

Lorsque vous entrez et écoutez une pièce, l'anneau lumineux de l'appareil affiche une lumière verte tournante et émet également un petit son de sonnerie pour que les personnes présentes dans la pièce soient conscientes de l'entrée. Je n'ai pas pu entrer avec cette lumière et ce son éteints, mais une victime sans méfiance pourrait ne pas l'entendre ou simplement ne rien y penser. Après tout, ces appareils ont tendance à émettre beaucoup de sons et semblent toujours avoir des anneaux lumineux colorés pour certaines raisons.

J'ai également décidé de vérifier les journaux de l'appareil via mon application, mais malheureusement, il n'y avait aucun journal ou quoi que ce soit suggérant que j'étais « tombé », ce qui rend les preuves médico-légales plus difficiles dans une telle situation. Les journaux des appareils Echo Dot sont appelés "Activité", mais il n'y a aucun moyen d'enregistrer l'utilisation de la fonction Drop In.

L'espion dans votre haut-parleur intelligent

Revenons à mon ami maintenant. Quand je lui ai demandé s'il y avait une chance que son Echo Dot ait pu être utilisé pour écouter, il semblait qu'elle avait vécu un moment d'ampoule. Elle a noté que son Alexa avait souvent des anneaux colorés qui tournaient et elle a supposé que les sons étaient liés à son soi-disant «déluge d'achats Amazon» et à d'autres notifications.

Elle a affirmé qu'elle pensait simplement que son Alexa écoutait des mots clés, plutôt que de permettre à quiconque disposant de son mot de passe de l'écouter. Elle s'est immédiatement sentie mal à l'aise, a changé son mot de passe et a fait de son téléphone le seul appareil pouvant être couplé avec son Echo Dot.

Son appareil n'a émis aucun son étrange ni ne s'est allumé involontairement depuis, et elle dit qu'elle se sent maintenant beaucoup plus en sécurité.

Votre maison est sous écoute ?

Il existe de nombreux appareils d'écoute sur le marché, mais ceux qui se cachent à la vue de tous (et qui ne sont normalement pas considérés comme des « bugs d'écoute ») sont souvent les plus couramment utilisés. Il va sans dire que nous devons être conscients de leurs capacités s'ils veulent occupent une place importante dans nos maisons.

Par conséquent, il est essentiel que les gens suivent quelques conseils lorsqu'ils utilisent une technologie intelligente pour rester en sécurité :

- Toujours utiliser mots de passe forts et uniques

- Activer authentification à deux facteurs

- Vérifiez les paramètres de l'appareil

- Connectez-vous uniquement aux appareils auxquels vous avez accès

- Effectuez une maintenance approfondie des comptes - configurez les autorisations des utilisateurs et désactivez ou supprimez les comptes s'ils ne sont pas nécessaires

- Modifiez le mot de passe si vous pensez que quelqu'un a accès au compte alors qu'il ne devrait pas

- Éteignez l'appareil ou désactivez le mode d'écoute lorsque vous avez des conversations sensibles

Les iPhones comme appareils d'écoute

Enfin, mis à part les appareils peut-être plus évidents comme les haut-parleurs intelligents, saviez-vous que les AirPod d'Apple peuvent également être utilisés comme appareils d'écoute ? Peu de gens semblent être conscients que tout ce que quelqu'un a à faire est d'activer une fonction d'accessibilité appelée Live Listen sur leur iPhone et avec des AirPod dans leurs oreilles, ils peuvent utiliser le téléphone, laissé dans n'importe quelle pièce, comme appareil d'écoute. Qui soupçonnerait qu'un téléphone apparemment "oublié" était en fait un "bug" délibérément planté ?

Reste en sécurité!

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://www.welivesecurity.com/2023/02/09/alexa-who-else-is-listening/

- 1

- a

- Capable

- Qui sommes-nous

- accès

- accessibilité

- Compte

- hybrides

- actually

- admin

- Après

- Alexa

- Tous

- Permettre

- toujours

- Amazon

- ainsi que les

- Une autre

- chacun.e

- appli

- Apple

- assumé

- RETOUR

- car

- derrière

- va

- Améliorée

- Big

- grande technologie

- acheté

- Box

- bogues

- appelé

- capacités

- Canaux centraux

- Chance

- chasse

- vérifier

- revendiqué

- communément

- Sociétés

- ordinateur

- NOUS CONTACTER

- connecté

- conversations

- pourriez

- Cut/Taille

- décidé

- Réglage par défaut

- démontré

- un

- dispositif

- Compatibles

- DID

- difficile

- découvrez

- affiche

- Ne pas

- DOT

- Goutte

- même

- echo

- permettre

- activé

- Pourtant, la

- preuve

- expérimenté

- FAIL

- ventilateur

- Fonctionnalité

- few

- Incendie

- Prénom

- concentré

- suivre

- Légal

- Ami

- de

- Goes

- aller

- Bien

- Vert

- feu vert

- heureux vous

- ayant

- entendu

- fortement

- vous aider

- Accueil

- Comment

- Cependant

- HTTPS

- majeur

- idée

- illicite

- immédiatement

- immuable

- améliorer

- in

- d'information

- intention

- intéressé

- IOT

- iPad

- iPhone

- IT

- Savoir

- portatif

- Lois

- VIE

- lumière

- Écoute

- le travail

- emplacement

- Location

- LES PLANTES

- facile

- Majorité

- a prendre une

- FAIT DU

- Fabrication

- malware

- Fabricants

- Marché

- largeur maximale

- mentionné

- pourrait

- Mode

- moment

- PLUS

- (en fait, presque toutes)

- normalement

- noté

- Notifications

- nombre

- évident

- de commander

- Autre

- Autres

- propre

- les parties

- les partenaires

- Mot de Passe

- mots de passe

- Personnes

- être

- autorisations

- Téléphone

- Place

- Plaine

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Branché

- possible

- l'éventualité

- pratiques

- précisément

- précédent

- la confidentialité

- Confidentialité et sécurité

- Privé

- protéger

- Prouver

- réaliser

- Les raisons

- récemment

- record

- relativement

- rester

- éloigné

- supprimez

- résultat

- Bagues

- Salle

- pour le running

- des

- plus sûre

- Saïd

- dit

- sécurisé

- sécurité

- faille de sécurité

- semblait

- choisi

- sensible

- set

- Paramétres

- commun

- Shorts

- devrait

- Vue

- similaires

- simplement

- depuis

- situation

- petit

- smart

- Fouiner

- Logiciels

- quelques

- Quelqu'un

- Son

- Speaker

- haut-parleurs

- groupe de neurones

- espionnage

- Commencer

- Étapes

- Histoire

- STRONG

- tel

- Prenez

- Taraudé

- technologie

- entreprises technologiques

- Technologie

- Dix

- tester

- Les

- leur

- se

- Là.

- donc

- Troisièmement

- des tiers

- pensée

- Avec

- conseils

- à

- ensemble

- trop

- les outils

- vers

- TOUR

- Tourné

- sous

- expérience unique et authentique

- us

- utilisé

- Utilisateur

- utilisateurs

- d'habitude

- via

- Victime

- victimes

- vital

- vulnérabilité

- voulu

- Quoi

- qui

- WHO

- Wi-fi

- large

- sans

- activités principales

- faire des exercices

- pourra

- années

- Vous n'avez

- Votre

- zéphyrnet