Escroqueries

Voici comment les cybercriminels ciblent les crypto-monnaies et comment vous pouvez protéger votre bitcoin ou autre crypto.

15 avril 2024

•

,

6 minute. lis

Bitcoin est en larmes. La plus grande monnaie numérique au monde en termes de capitalisation boursière a dépassé sa précédente valeur record de près de 69,000 XNUMX dollars début mars. La neige vaut une estimation 1.3 billion de dollars. Pourtant, la valeur fluctuante des cryptomonnaies ne correspond pas nécessairement au niveau d’activité cybercriminelle que l’on peut observer. En fait, les crypto-menaces ont prospéré pendant des années.

À l’heure actuelle, le monde de la cryptographie se prépare à une réduction de moitié du bitcoin prévue plus tard ce mois-ci. Ces événements attirent non seulement l’attention des médias et l’intérêt du public pour les crypto-monnaies, mais attirent également des acteurs malveillants cherchant à exploiter le battage médiatique qui les entoure pour lancer des escroqueries par phishing ou des programmes d’investissement frauduleux ciblant des individus sans méfiance.

Voyons ce que vous devez savoir et faire pour assurer la sécurité de votre monnaie numérique.

Le risque lié aux crypto-monnaies prend diverses formes

Posséder des cryptomonnaies peut être attrayant pour beaucoup, en raison de son (pseudo)anonymat, de ses faibles coûts de transaction et en tant qu'option d'investissement alternative. Mais l’espace cryptographique est aussi en quelque sorte un Far West non réglementé. Les acteurs malveillants sont prêts à exploiter sans pitié tous les utilisateurs manquant de connaissances numériques, via des escroqueries et des logiciels malveillants sophistiqués. Dans certains cas, ils peuvent vous contourner complètement et s’en prendre aux bourses de crypto-monnaie et à d’autres tiers.

Nous pouvons diviser les principales menaces en trois types : les logiciels malveillants, les escroqueries et les violations de tiers.

1. Logiciels malveillants et applications malveillantes

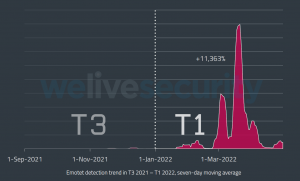

Les détections de logiciels malveillants spécifiquement conçus pour voler des cryptomonnaies dans les portefeuilles des utilisateurs (cryptostealers) ont bondi de 68 % entre le premier et le deuxième semestre 1, selon le rapport. dernier rapport ESET sur les menaces. L'un des plus populaires est Lumma Stealer, alias LummaC2 Stealer, qui cible les portefeuilles numériques, les informations d'identification des utilisateurs et même les extensions de navigateur à authentification à deux facteurs (2FA). Il exfiltre également les informations des machines compromises. Les détections de ce cryptostealer particulier – fourni en tant que service aux cybercriminels – ont triplé entre le premier et le deuxième semestre 1.

D’autres menaces de logiciels malveillants de vol de crypto incluent :

- Draineurs de crypto : un type de malware conçu pour identifier la valeur des actifs dans votre (vos) portefeuille(s), utiliser des contrats intelligents malveillants pour siphonner rapidement les fonds, puis utiliser des mélangeurs ou des transferts multiples pour masquer ses traces. Une variante, MS Drainer, a volé un estimé à 59 millions de dollars sur une période de neuf mois

- Les voleurs d'informations courants comme RedLine Stealer, Agent Tesla et Racoon Stealer ont tous des capacités de vol de cryptomonnaie.

- Les chevaux de Troie ClipBanker – un autre type de voleur d'informations général – exfiltrent également les adresses des comptes de portefeuille de crypto-monnaie.

- Les logiciels malveillants voleurs de cryptomonnaies se trouvent souvent cachés dans de fausses applications. Récemment, par exemple, Les chercheurs d'ESET ont découvert des dizaines de variantes du malware ClipBanker dans les applications trojanisées WhatsApp et Telegram conçues pour récupérer les adresses de portefeuille crypto envoyées par les utilisateurs dans leurs messages de discussion

- Des malwares botnets comme Amadey, DanaBot et LaplasBanker peut également contenir des fonctionnalités permettant de voler des informations sur le portefeuille cryptographique.

2. Escroqueries et ingénierie sociale

Parfois, les méchants renoncent complètement aux logiciels malveillants et/ou les combinent avec des attaques soigneusement conçues pour capitaliser sur notre crédulité. Méfiez-vous des points communs suivants escroqueries ciblant la cryptomonnaie:

- Techniques d'hameçonnage sont fréquemment utilisés pour inciter les victimes à cliquer sur des liens malveillants conçu pour voler des informations/des fonds de portefeuille cryptographique. Dans le cas des draineurs de crypto, le premier contact est souvent des publicités sur des comptes de réseaux sociaux falsifiés, truqués pour ressembler à des comptes légitimes de haut niveau. Les utilisateurs sont ensuite dirigés vers un site Web de phishing usurpé pour ressembler à une véritable plateforme de distribution de jetons, puis invités à connecter leur portefeuille au site. La victime se verra alors présenter une transaction (malveillante) à signer, ce qui videra automatiquement son portefeuille de fonds. Victimes perdu 47 millions de dollars en février de ce genre d'arnaque.

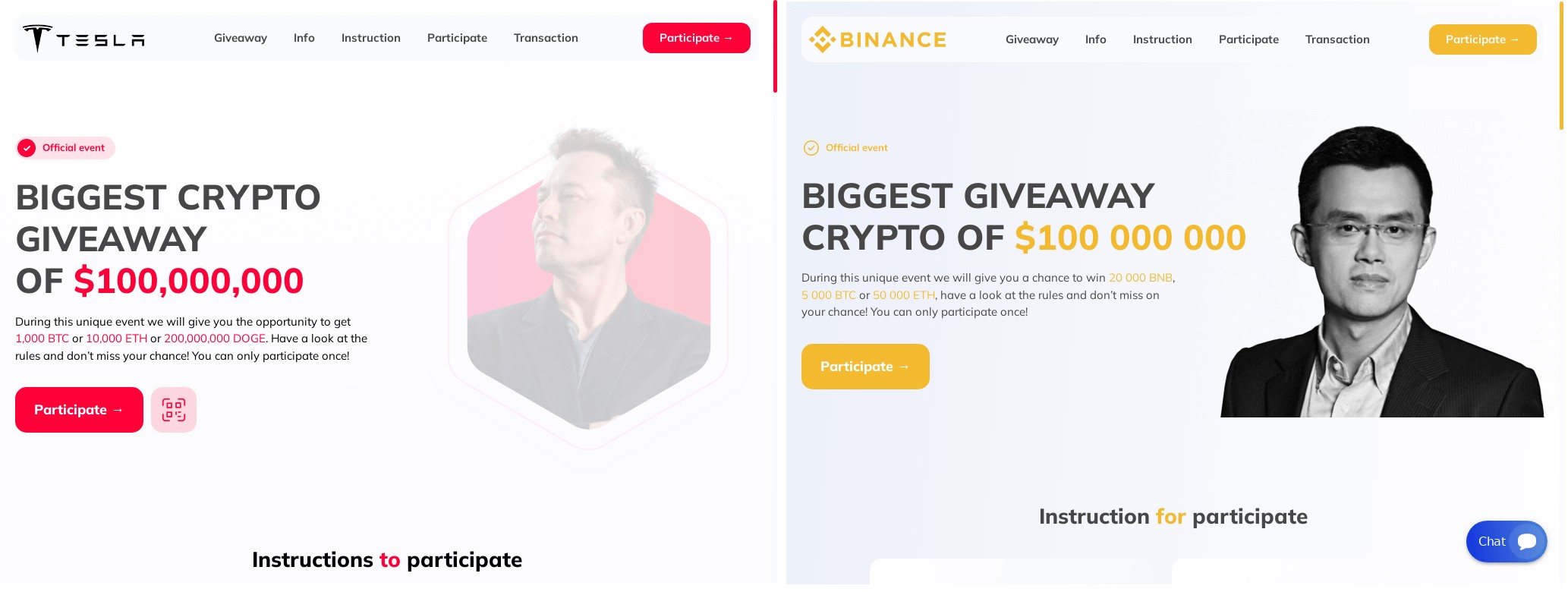

- Usurpation d'identité de célébrité est une astuce courante pour les escrocs. Ils créeront un faux compte sur les réseaux sociaux et se faire passer pour des personnalités populaires comme Elon Musk pour lancer de faux cadeaux cryptographiques ou faire connaître de fausses opportunités d’investissement. Ces comptes contiendront des liens malveillants et/ou demanderont directement des dépôts cryptographiques aux victimes.

- Fraude romantique a fait des escrocs plus de 652 millions de dollars l'année dernière, selon le FBI. Fraudeurs établir une relation avec leurs victimes sur des sites de rencontres, puis inventez une histoire en leur demandant des fonds – éventuellement via une crypto difficile à retracer.

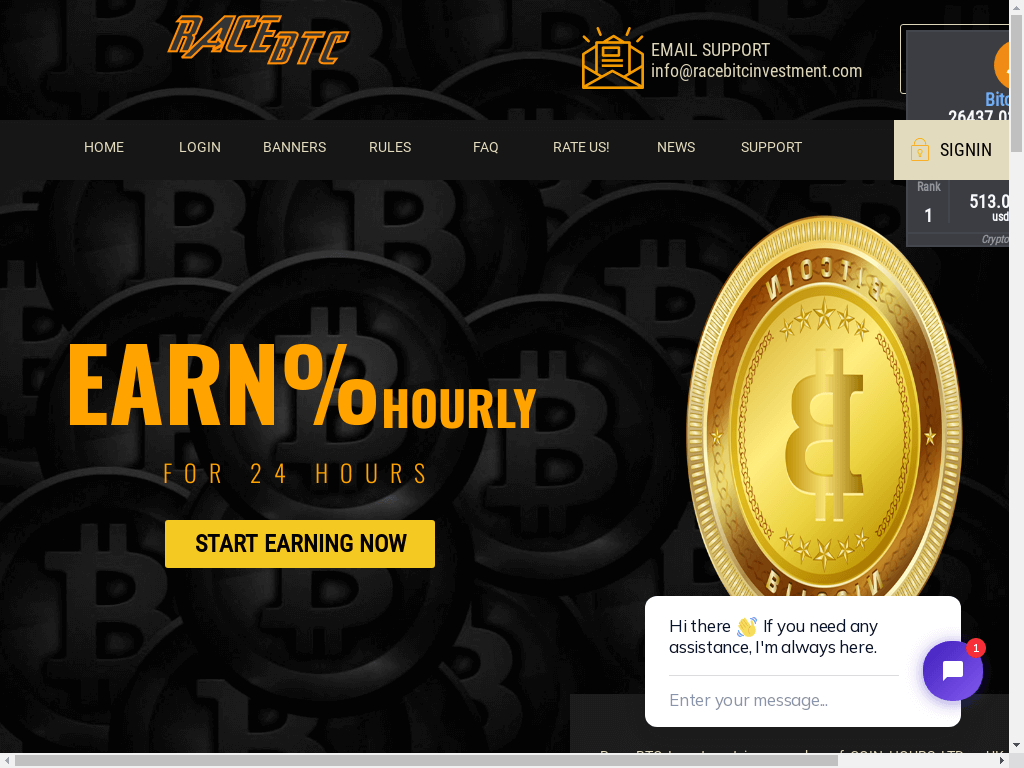

- Arnaques à l'investissement sont le type de cybercriminalité le plus lucratif de tous, rapportant aux méchants plus de 4.5 milliards de dollars en 2023, selon le FBI. Les courriels non sollicités ou les publicités sur les réseaux sociaux attirent les victimes en leur promettant gros retours sur leurs investissements cryptographiques. Ils renvoient généralement à une application ou à un site Web d’investissement d’apparence légitime. Cependant, tout cela est faux et votre argent ne sera jamais investi.

- Dépeçage de porc est une combinaison de romance et de fraude à l'investissement. Les victimes sont attirées par un faux sentiment de sécurité par les escrocs qu’elles rencontrent sur les sites de rencontres, qui tentent ensuite de les persuader d’investir dans des systèmes de cryptographie fictifs. Certains peuvent même prétendre que l'utilisateur gagne de l'argent grâce à son « investissement » – jusqu'à ce qu'il essaie de retirer des fonds. Le Le ministère américain de la Justice saisi plus de 112 millions de dollars provenant d’opérateurs de boucherie porcine d’un seul coup l’année dernière.

- Pompage et vidage Les stratagèmes fonctionnent lorsque des escrocs investissent dans un jeton/une action, puis en font la promotion massive afin de faire monter le prix, avant de le vendre avec profit et de laisser les véritables investisseurs avec des actifs presque sans valeur. Ce type de manipulateurs de marché a peut-être fait plus de 240 millions de dollars l’année dernière en gonflant artificiellement la valeur des jetons Ethereum.

3. Piratages tiers

Vous pensez que votre crypto est en sécurité dans un échange ou une autre organisation tierce légitime ? Détrompez-vous. Les groupes de cybercriminalité et même les États-nations ciblent ces entités avec une fréquence et un succès croissants. Les pirates nord-coréens sont estimé par l'ONU avoir volé au moins 3 milliards de dollars en crypto depuis 2017, dont 750 millions de dollars l’année dernière seulement. Le manque de surveillance réglementaire signifie qu'il est difficile de demander des comptes aux échanges cryptographiques en cas de violation grave, tandis que la nature décentralisée de la monnaie numérique rend difficile la récupération des fonds.

Il n'y a pas que les échanges qui pourraient être ciblés. Identifiants volés à la société de gestion de mots de passe LastPass en 2022 peut avoir été utilisé pour voler jusqu'à 35 millions de dollars à des clients soucieux de leur sécurité.

Défense cryptographique 101

Heureusement, les règles de sécurité des meilleures pratiques s’appliquent toujours dans le monde de la cryptographie. Tenez compte des éléments suivants pour garder vos actifs virtuels sous clé.

- Téléchargez uniquement des applications depuis les magasins d'applications officiels et ne téléchargez jamais de logiciel piraté

- Assurez-vous que votre appareil est chargé d'un logiciel anti-malware provenant d'un fournisseur de confiance

- Utilisez un gestionnaire de mots de passe pour les mots de passe longs et uniques sur tous les comptes

- Utilisez 2FA pour votre portefeuille et votre appareil

- Soyez sceptique : ne cliquez pas sur les liens contenus dans les pièces jointes non sollicitées ou sur les publicités/publications sur les réseaux sociaux, même s'ils semblent provenir de sources légitimes.

- Stockez votre crypto dans un « portefeuille froid » (c'est-à-dire non connecté à Internet) tel que Trezor, car cela le protégera des menaces en ligne.

- Faites toujours vos recherches avant de faire des investissements cryptographiques

- Gardez toujours les appareils et les logiciels à jour

- Évitez de vous connecter au Wi-Fi public sans réseau privé virtuel (VPN)

- N'envoyez jamais de crypto à des inconnus, même si vous les avez « rencontrés » en ligne

- Avant de choisir un échange, faites des recherches pour vérifier leurs informations de sécurité

- Séparez votre trading de crypto de vos appareils et comptes personnels et professionnels. Cela signifie utiliser une adresse e-mail dédiée pour votre portefeuille

- Ne vous vantez pas en ligne de la taille de votre portefeuille/portefeuille crypto

De toute évidence, les cybercriminels ont remarqué la fascination généralisée pour les crypto-monnaies et leur ascension fulgurante. Après tout, ils ont tendance à se tourner vers les opportunités qui impliquent des gains financiers importants. Par conséquent, il est essentiel que vous restiez vigilant et preniez d’autres précautions pour vous assurer que votre crypto reste hors des griffes des cybercriminels.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.welivesecurity.com/en/scams/bitcoin-scams-hacks-heists-protect-yourself/

- :est

- :ne pas

- :où

- $UP

- 000

- 1

- 2017

- 2022

- 2023

- 2FA

- 33

- a

- Qui sommes-nous

- Selon

- Compte

- responsable

- hybrides

- activité

- acteurs

- propos

- adresses

- annonces

- Après

- encore

- Agent

- aka

- Tous

- seul

- aussi

- alternative

- tout à fait

- an

- ainsi que le

- Une autre

- tous

- appli

- apparaître

- Appliquer

- applications

- avr

- SONT

- AS

- demandant

- Outils

- At

- Attaques

- précaution

- attirer

- attrayant

- Authentification

- automatiquement

- éviter

- Mal

- BE

- était

- before

- LES MEILLEURS

- jusqu'à XNUMX fois

- Bitcoin

- Bitcoin réduire de moitié

- Escroqueries Bitcoin

- violation

- infractions

- navigateur

- mais

- by

- contourner

- CAN

- casquette

- capitaliser

- prudemment

- maisons

- cas

- Catégories

- chainalise

- difficile

- le chat

- vérifier

- choose

- cliquez

- CO

- combiner

- Commun

- Compromise

- NOUS CONTACTER

- connecté

- Considérer

- contact

- contiennent

- contrats

- Costs

- pourriez

- Fabriqué

- engendrent

- Lettres de créance

- crucial

- Crypto

- Échanges crypto

- crypto space

- crypto-trading

- Portefeuille crypto

- cryptocurrencies

- crypto-monnaie

- Portefeuille Crypto-monnaie

- Crypto-vol

- Devise

- Clients

- la cybercriminalité

- les cybercriminels

- Rencontres

- Décentralisé

- dévoué

- Défense

- livré

- Département

- département de la Justice

- Cautions

- un

- dispositif

- Compatibles

- difficile

- numérique

- monnaie numérique

- portefeuilles numériques

- dirigé

- distribution

- diviser

- do

- Ne fait pas

- Ne pas

- download

- des dizaines

- vidanger

- motivation

- deux

- "Early Bird"

- emails

- entités

- Ethereum

- Jetons Ethereum

- Pourtant, la

- événement

- événements

- exemple

- exemples

- échange

- Échanges

- Exploiter

- extensions

- fait

- faux

- fausses applications

- non

- FBI

- Février

- Figure

- la traduction de documents financiers

- Ferme

- Prénom

- premier contact

- Abonnement

- Pour

- trouvé

- fraude

- fraudeurs

- frauduleux

- La fréquence

- fréquemment

- De

- fonds

- Gains

- jeu

- Général

- véritable

- cadeaux

- Go

- Groupes

- les pirates

- hacks

- Réduire de moitié

- Vous avez

- fortement

- caché

- Cacher

- haut profil

- le plus rentable

- appuyez en continu

- Comment

- How To

- Cependant

- HTTPS

- Hype

- identifier

- if

- image

- in

- comprendre

- Y compris

- croissant

- individus

- gonfler

- d'information

- intérêt

- Internet

- développement

- Investir

- investi

- un investissement

- opportunités d'investissement

- Investisseurs

- impliqué

- IT

- SES

- lui-même

- jpeg

- jpg

- juste

- Justice

- XNUMX éléments à

- ACTIVITES

- Genre

- Savoir

- Coréen

- Peindre

- manque

- le plus grand

- Nom de famille

- L'année dernière

- LastPass

- plus tard

- lancer

- au

- départ

- légitime

- Niveau

- comme

- LINK

- Gauche

- bloquer

- enregistrement

- Location

- Style

- ressembler

- Faible

- Les machines

- Entrée

- a prendre une

- FAIT DU

- Fabrication

- malveillant

- malware

- manager

- de nombreuses

- Mars

- Marché

- Capitalisation boursière

- largeur maximale

- Mai..

- veux dire

- Médias

- Découvrez

- pourrait

- m.

- MÉLANGEURS

- de l'argent

- Mois

- (en fait, presque toutes)

- Le Plus Populaire

- MS

- beaucoup

- plusieurs

- nation

- Nature

- presque

- nécessairement

- Besoin

- n'allons jamais

- Nord

- pirates nord-coréens

- Remarquer..

- maintenant

- observer

- of

- de rabais

- officiel

- souvent

- on

- ONE

- en ligne

- uniquement

- opérateurs

- Opportunités

- Option

- or

- de commander

- organisation

- Autre

- nos

- ande

- carrément

- plus de

- Surveillance

- particulier

- les parties

- passé

- Mot de Passe

- Password Manager

- mots de passe

- personnel

- PHIL

- phishing

- Les escroqueries par phishing

- site de phishing

- Dépeçage de porc

- plateforme

- Platon

- Intelligence des données Platon

- PlatonDonnées

- jouer pour gagner

- Populaire

- peut-être

- pratique

- présenté

- précédent

- prix

- Privé

- Profit

- PROMETTONS

- promouvoir

- public

- vite.

- raton laveur

- solutions

- récemment

- record

- récupération

- régulateurs

- surveillance réglementaire

- rapport

- nécessaire

- un article

- chercheurs

- Retours

- Augmenter

- Analyse

- romance

- s

- des

- savvy

- Arnaque

- Les escrocs

- les escroqueries

- Schémas

- sécurité

- recherche

- Disponible

- envoyer

- sens

- envoyé

- grave

- service

- net

- signer

- significative

- depuis

- site

- Sites

- Taille

- sceptique

- smart

- Contrats intelligents

- Réseaux sociaux

- réseaux sociaux

- Logiciels

- quelques

- quelque chose

- sophistiqué

- Identifier

- Space

- spécifiquement

- échelonnement

- États

- rester

- reste

- voler

- Encore

- a volé

- volé

- STORES

- Histoire

- succès

- tel

- sûr

- Surged

- Alentours

- Prenez

- tâches

- Target

- des campagnes marketing ciblées,

- ciblage

- objectifs

- Telegram

- Avoir tendance

- Tesla

- qui

- Les

- le monde

- leur

- Les

- puis

- donc

- Ces

- l'ont

- penser

- Troisièmement

- des tiers

- des tiers.

- this

- menace

- acteurs de la menace

- Rapport de menace

- des menaces

- trois

- à

- jeton

- Tokens

- vers

- vos titres

- Commerce

- transaction

- coûts de transaction

- transferts

- fort

- astuce

- Billion

- confiance

- Essai

- type

- types

- sous

- expérience unique et authentique

- non réglementée

- Non sollicité

- sans méfiance

- jusqu'à

- utilisé

- d'utiliser

- Utilisateur

- utilisateurs

- en utilisant

- d'habitude

- Plus-value

- Variante

- divers

- via

- Victime

- victimes

- Vidéo

- jeu vidéo

- Salle de conférence virtuelle

- actifs virtuels

- VPN

- Wallet

- Portefeuilles

- Montres

- we

- Site Web

- Ouest

- Quoi

- quand

- qui

- tout en

- WHO

- Wi-fi

- répandu

- largeur

- Sauvage

- Wild West

- sera

- comprenant

- renoncer

- sans

- activités principales

- world

- monde

- an

- années

- encore

- Vous n'avez

- Votre

- zéphyrnet