Détection et réponse gérées (MDR) est apparu comme une solution cruciale pour les organisations qui cherchent à renforcer leurs mesures de sécurité. MDR permet aux entreprises d'externaliser la gestion des produits de détection et de réponse aux terminaux (EDR) déployés sur leurs domaines réseau. Avec des capacités de chasse aux menaces en temps réel, les services MDR détectent et atténuent les activités malveillantes sur les terminaux individuels tout en alertant rapidement le centre des opérations de sécurité (SOC) du fournisseur de services pour une enquête plus approfondie. En s'appuyant sur l'expertise de spécialistes de la sécurité, les services MDR soulagent les organisations des complexités et de la criticité associées aux opérations de sécurité.

Types de solutions MDR

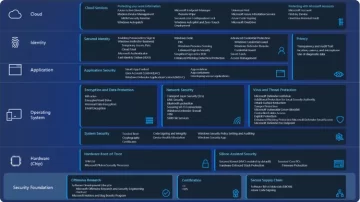

Les services MDR se présentent sous diverses formes, adaptées à l'environnement technologique et aux exigences de risque d'une organisation. Ceux-ci inclus:

- Piles de sécurité à emporter (hybride) sont des solutions MDR qui s'intègrent aux produits de sécurité existants déployés dans un environnement.

- Piles MDR complètes fournies par le fournisseur sont des plates-formes MDR autonomes qui fonctionnent de manière indépendante.

- Solutions cloud MDR sont des services MDR fournis via une plate-forme cloud mutualisée gérée de manière centralisée offrant la gestion des journaux, l'orchestration, l'analyse en temps réel et un tableau de bord d'interface utilisateur (UI).

- Détection et réponse étendues gérées (XDR géré) sont des solutions MDR qui vont au-delà de la détection des terminaux pour inclure la protection des e-mails, des services cloud, du DNS, de l'Internet des objets (IoT) et des dispositifs médicaux, ainsi que des systèmes de contrôle industriel (ICS) et des réseaux de contrôle de supervision et d'acquisition de données (SCADA).

- Solutions MDR personnalisées sont des offres MDR sur mesure conçues pour répondre aux besoins uniques d'une organisation.

Une solution MDR efficace comprend les agents EDR suivants :

- Agents de poste de travail

- Agents de serveur

- Agents de surveillance de la sécurité du réseau

- Agents de serveur de messagerie

- Agents de serveur DNS

- Agents IoT ou dispositifs médicaux

- Agents de sécurité ICS ou SCADA

4 considérations clés pour évaluer les solutions MDR

Pour évaluer la qualité d'une solution MDR, il est essentiel d'évaluer séparément les produits EDR et les services de cybersécurité associés. Tenez compte des facteurs suivants :

- Détection et réponse aux logiciels malveillants: Une solution MDR efficace doit détecter et répondre rapidement à un large éventail de menaces, en minimisant le temps d'attente des logiciels malveillants et en les empêchant d'affecter le système affecté.

- Capacités de détection des menaces : La capacité à détecter les menaces connues et inconnues, associée à l'utilisation des dernières informations sur les menaces, est cruciale pour l'efficacité d'une solution MDR. Les solutions XDR gérées qui offrent des fonctionnalités étendues doivent corréler efficacement la télémétrie de sécurité et orchestrer une réponse complète en temps réel sur l'ensemble du réseau.

- Engagement de service : Évaluez l'engagement du fournisseur MDR à fournir des services, y compris la disponibilité de l'assistance XNUMX heures sur XNUMX et l'exhaustivité de son accord de niveau de service (SLA). En outre, tenez compte de la réputation, de l'évolutivité et de la capacité du fournisseur à tirer parti des renseignements mondiaux sur les cybermenaces.

- Personnalisation et correction : Évaluez si le fournisseur MDR propose des produits sur mesure et des services complets de correction et d'atténuation des menaces pour répondre à votre environnement unique.

Pour des informations plus complètes sur le coût de construction par rapport à l'achat d'une solution MDR et plus encore, BlackBerry's Guide d'achat MDR fournit un outil utile pour vous aider tout au long de ce voyage.

Sélection du bon fournisseur MDR

Le choix du fournisseur MDR approprié nécessite une analyse complète des exigences de risque et des technologies opérationnelles de l'organisation. Les décideurs doivent avoir une compréhension claire des actifs critiques de leur réseau, des données sensibles, des technologies employées et du paysage des menaces pertinentes. Cette connaissance permet aux organisations d'évaluer chaque fournisseur MDR en fonction de leurs offres de produits et de services.

Pour mieux comprendre les performances de diverses solutions de sécurité des terminaux, des rapports de recherche indépendants tels que le MITRE Enginuity Évaluations ATT&CK publier des critères de performance. Ces évaluations offrent des informations précieuses sur les performances des produits des fournisseurs face aux attaques simulées, ce qui facilite la comparaison des différentes solutions.

Renforcez votre posture de sécurité avec MDR

Le MDR est devenu une solution de sécurité indispensable, permettant aux organisations de détecter, répondre et atténuer de manière proactive les menaces sur leur infrastructure réseau. En sélectionnant avec soin le bon fournisseur et la bonne solution MDR, les organisations peuvent renforcer leur posture de sécurité et protéger leurs actifs critiques contre les cybermenaces en constante évolution.

Les entreprises de toutes tailles doivent désormais faire face à un nombre croissant d'appareils, chacun représentant un nouvel ajout à leurs surfaces d'attaque. Et ils doivent le faire en équilibrant les écarts de compétences et les pénuries de ressources, tout en espérant ne pas se retrouver dans la ligne de mire d'un adversaire. C'est déjà assez difficile pour les grandes entreprises, mais pour les petites et moyennes entreprises, c'est presque impossible. Les entreprises doivent s'associer à des fournisseurs de cybersécurité qui fournissent les savoir-faire, accompagnementet une protection des terminaux ils doivent faire face à un paysage de menaces moderne.

À propos de l’auteur

Matt Schneiderman est rédacteur et éditeur Web de BlackBerry, où il recherche et publie des articles sur la cybersécurité et les logiciels malveillants.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Automobile / VE, Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- GraphiquePrime. Élevez votre jeu de trading avec ChartPrime. Accéder ici.

- Décalages de bloc. Modernisation de la propriété des compensations environnementales. Accéder ici.

- La source: https://www.darkreading.com/threat-intelligence/how-to-choose-a-managed-detections-and-response-mdr-solution

- :possède

- :est

- :où

- $UP

- 7

- a

- capacité

- A Propos

- acquisition

- à travers

- d'activités

- ajout

- En outre

- propos

- à opposer à

- agents

- contrat

- Tous

- permet

- an

- selon une analyse de l’Université de Princeton

- analytique

- ainsi que le

- approprié

- sur notre blog

- AS

- Evaluer

- Outils

- associé

- attaquer

- Attaques

- disponibilité

- équilibrage

- basé

- devenez

- repères

- Au-delà

- traversin

- tous les deux

- Développement

- entreprises

- mais

- acheteurs

- Achat

- by

- CAN

- capacités

- prudemment

- Canaux centraux

- difficile

- Selectionnez

- clair

- le cloud

- cloud Platform

- services de cloud computing

- comment

- engagement

- Comparaison

- complexités

- complet

- Considérer

- considérations

- des bactéries

- Prix

- accouplé

- critique

- criticité

- ligne de mire

- crucial

- cyber

- Cybersécurité

- tableau de bord

- données

- décideurs

- livré

- livrer

- déployé

- un

- détecter

- Détection

- dispositif

- Compatibles

- différent

- dns

- do

- domaines

- Don

- chacun

- éditeur

- Efficace

- efficacité

- efficacement

- émergé

- employés

- l'autonomisation des

- permet

- fin

- Endpoint

- Endpoint Security

- assez

- Environment

- essential

- évaluer

- évaluer

- évaluations

- existant

- nous a permis de concevoir

- étendre

- facteurs

- Abonnement

- Pour

- document

- De

- plus

- Gain

- lacunes

- Global

- Croissance

- Vous avez

- he

- vous aider

- en espérant

- Comment

- How To

- HTTPS

- Hybride

- impactant

- impossible

- in

- comprendre

- inclut

- Y compris

- indépendant

- indépendamment

- individuel

- industriel

- d'information

- Infrastructure

- idées.

- intégrer

- Intelligence

- Interfaces

- Internet

- Internet des objets

- développement

- enquête

- IOT

- IT

- SES

- chemin

- jpg

- ACTIVITES

- spécialisées

- connu

- paysage d'été

- plus importantes

- Nouveautés

- Levier

- en tirant parti

- comme

- enregistrer

- recherchez-

- malware

- gérés

- gestion

- largeur maximale

- MDR

- les mesures

- médical

- dispositif médical

- Découvrez

- réduisant au minimum

- Réduire les

- atténuation

- Villas Modernes

- Stack monitoring

- PLUS

- must

- Besoin

- réseau et

- réseaux

- Nouveauté

- maintenant

- nombre

- of

- code

- Offrandes

- Offres Speciales

- on

- ONE

- fonctionner

- opérationnel

- Opérations

- or

- orchestration

- organisation

- organisations

- externaliser

- les partenaires

- Effectuer

- performant

- plateforme

- Plateformes

- Platon

- Intelligence des données Platon

- PlatonDonnées

- prévention

- Produit

- Produits

- protection

- fournir

- de voiture.

- fournisseurs

- fournit

- aportando

- publier

- Publie

- qualité

- gamme

- en temps réel

- pertinent

- Rapports

- représentation

- réputation

- Exigences

- a besoin

- un article

- recherches

- ressource

- Réagir

- réponse

- bon

- Analyse

- s

- Évolutivité

- sécurité

- Mesures de sécurité

- la sélection

- sensible

- service

- Prestataire de services

- Services

- les pénuries

- devrait

- tailles

- compétence

- petit

- So

- sur mesure

- Solutions

- spécialistes

- Sponsorisé

- Combos

- autonome

- Support

- rapidement

- combustion propre

- Système

- Les technologies

- Technologie

- qui

- La

- leur

- Ces

- l'ont

- des choses

- this

- menace

- des menaces

- Avec

- fiable

- à

- outil

- Les sujets

- ui

- compréhension

- expérience unique et authentique

- inconnu

- Utilisateur

- Interface utilisateur

- Utilisant

- Précieux

- divers

- fournisseurs

- Versus

- web

- que

- tout en

- large

- Large gamme

- comprenant

- dans les

- écrivain

- XDR

- Vous n'avez

- Votre

- zéphyrnet