John Ayers et Mike Wyatt expliquent comment l'intelligence artificielle a déjà été utilisée comme arme contre les entreprises et les consommateurs. Ils examinent comment les clients peuvent déployer l'IA en toute sécurité tout en se protégeant contre les implémentations les plus malveillantes de l'IA. Et ils donnent des conseils à ceux qui envisagent des utilisations offensives de l’IA dans le cadre de leur stratégie de réponse. Ils discutent également de l'efficacité du Zero Trust pour la gestion des identités et des accès (IAM), ainsi que de ce qui complète le Zero Trust dans les applications IAM.

À propos des conférenciers: John est un consultant senior en sécurité avec plus de 20 ans d'expérience dans les services gérés de cybersécurité, le conseil, la gestion de cabinet, la gestion de produits et l'aide au marketing/vente. Ses points forts comprennent la gestion d'entreprise, la gestion de cabinet et la stratégie de services de cybersécurité. Il est l'auteur de plusieurs articles, livres blancs et blogs sur la sécurité informatique. Tout au long de sa carrière, il a contribué à créer et à lancer des produits, des services et des améliorations de processus innovants pour combler les lacunes en matière de service et générer des bénéfices dépassant de loin les normes de l'industrie.

Mike est un responsable expérimenté en cybersécurité qui conseille, pratique et dirige activement des équipes de sécurité dans presque tous les domaines. Il a fait ses preuves en matière de conseil et de défense d'organisations de toutes tailles dans de nombreux secteurs verticaux, y compris le Fortune 100, et apporte une richesse de connaissances de première ligne. Avant de travailler chez CYDERES, Mike a joué un rôle déterminant dans la création et la direction de capacités de sécurité interfonctionnelles chez RiskIQ et Koch Industries. Il a obtenu de nombreuses certifications reconnues, est titulaire d'une maîtrise ès sciences en sécurité et assurance de l'information, a effectué des travaux de troisième cycle en leadership organisationnel et a récemment obtenu un certificat de RSSI exécutif de l'Université Carnegie Mellon. En tant que voyageur passionné, Mike reste branché et contribue à diverses communautés de cybersécurité partout dans le monde en promouvant des stratégies offensives et défensives ainsi qu'en apprenant des autres pour rester au courant des techniques et solutions innovantes et de pointe.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Automobile / VE, Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- GraphiquePrime. Élevez votre jeu de trading avec ChartPrime. Accéder ici.

- Décalages de bloc. Modernisation de la propriété des compensations environnementales. Accéder ici.

- La source: https://www.darkreading.com/cloud/cyderes-dives-in-on-working-safely-with-ai-and-upping-your-iam-game

- :possède

- :est

- $UP

- 10

- 100

- a

- accès

- à travers

- activement

- conseils

- à opposer à

- AI

- Tous

- déjà

- aussi

- an

- ainsi que

- applications

- sur notre blog

- artificiel

- intelligence artificielle

- AS

- assurance

- At

- auteur

- était

- blogue

- violation

- Apportez le

- Développement

- la performance des entreprises

- entreprises

- CAN

- capacités

- Carrière

- Carnegie Mellon

- certificat

- certifications

- CISO

- Fermer

- Communautés

- Complété

- considérant

- consultant

- consulting

- Les consommateurs

- contribue

- engendrent

- Clients

- En investissant dans une technologie de pointe, les restaurants peuvent non seulement rester compétitifs dans un marché en constante évolution, mais aussi améliorer significativement l'expérience de leurs clients.

- cyber

- la cyber-sécurité

- Cybersécurité

- Tous les jours

- données

- violation de données

- Défendre

- défensive

- livrer

- livré

- déployer

- discuter

- domaine

- Notre expertise

- efficacité

- économies émergentes.

- activation

- Chaque

- dépassement

- exécutif

- d'experience

- expérimenté

- loin

- Pour

- fortune

- De

- jeu

- lacunes

- Vous avez

- he

- a aidé

- sa

- détient

- Comment

- HTTPS

- Identite

- implémentations

- améliorations

- in

- comprendre

- Y compris

- secteurs

- industrie

- d'information

- sécurité de l'information

- technologie innovante

- instrumental

- Intelligence

- IT

- sécurité informatique

- John

- jpg

- Koch

- Nouveautés

- lancer

- Leadership

- conduisant

- Conduit

- apprentissage

- Style

- gérés

- gestion

- de nombreuses

- maître

- Mellon

- micro

- PLUS

- (en fait, presque toutes)

- MPL

- normes

- obtenu

- of

- offensive

- on

- or

- organisationnel

- organisations

- Autres

- plus de

- papiers

- partie

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Branché

- pratique

- pratiques

- Avant

- processus

- Produit

- gestion des produits

- Produits

- bénéfices

- la promotion de

- L'utilisation de sélénite dans un espace est un excellent moyen de neutraliser l'énergie instable ou négative.

- proven

- récemment

- reconnu

- record

- rester

- reste

- réponse

- bon

- en toute sécurité

- Sciences

- sécurité

- supérieur

- service

- Services

- plusieurs

- tailles

- Solutions

- haut-parleurs

- les stratégies

- de Marketing

- forces

- inscrire

- équipes

- techniques

- qui

- La

- le monde

- leur

- se

- l'ont

- ceux

- des menaces

- tout au long de

- à

- suivre

- bilan

- voyageur

- Trends

- La confiance

- compréhension

- université

- Usages

- divers

- verticales

- vétéran

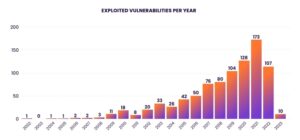

- vulnérabilités

- était

- Richesse

- hebdomadaire

- peser

- WELL

- Quoi

- tout en

- blanc

- comprenant

- activités principales

- de travail

- world

- années

- Votre

- zéphyrnet

- zéro

- confiance zéro