Les menaces internes persistantes, l'utilisation abusive et abusive de l'infrastructure cloud et la sophistication des cyberattaques favorisent un cyberenvironnement plus risqué pour les organisations du monde entier.

Chez Securonix, une société spécialisée dans les solutions de renseignement de sécurité, de nouvelles vulnérabilités sont identifiées à un rythme presque doublé par rapport à l'année dernière, tandis que le nombre de menaces observées au cours des 12 derniers mois a grimpé de 482 % par rapport à la même période l'année précédente, le société a déclaré dans un nouveau rapport.

Les Rapport sur les menaces 2022, publié le 16 novembre 2022, partage les principales tendances observées par la société de cybersécurité au cours de l'année écoulée, soulignant la forte augmentation du nombre de menaces observées dans le monde, l'émergence de nouveaux risques pour la sécurité du cloud et la montée des attaques de ransomwares.

Au cours de l'année écoulée, Securonix affirme avoir observé 867 menaces et 35,776 482 indicateurs de compromission (IOC), des chiffres qui représentent une augmentation de 380 % et 582 % d'une année sur l'autre (YoY), respectivement. Au total, 218 menaces ont été détectées, analysées et signalées au cours de la période, en hausse de 2021 % par rapport à XNUMX.

Menaces internes

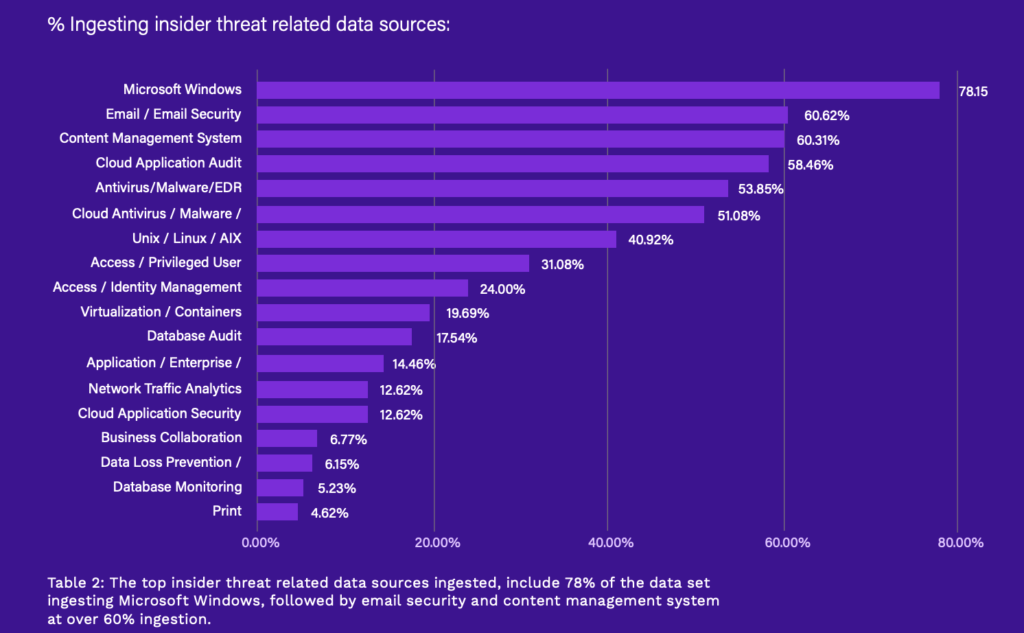

Parmi les principales tendances enregistrées, Securonix indique que la menace interne, un risque de sécurité qui provient de l'intérieur de l'organisation ciblée, continue d'être endémique cette année.

Les données révèlent que les initiés tirent désormais parti des applications cloud pour voler des données d'entreprise en utilisant des e-mails personnels et des plates-formes de partage. Les e-mails (68 %) et les produits de gestion de contenu (68 %) se sont en fait révélés être les principaux canaux de sortie permettant aux initiés d'exfiltrer des données, selon la recherche, un changement par rapport aux méthodes traditionnelles telles que l'USB.

Selon le rapport, tirer parti des applications cloud et des services de collaboration d'entreprise plutôt que des canaux traditionnels a élargi la surface d'attaque et créé davantage d'opportunités de vol de données d'entreprise.

source : Securonix

En écho au rapport Securonix, une nouvelle étude de Kroll, éditeur de solutions de risque et de conseil financier, trouvé cette menace interne a atteint son niveau trimestriel le plus élevé à ce jour au troisième trimestre 3, représentant près de 2022 % de tous les incidents de menace d'accès non autorisé que l'entreprise a observés au cours de cette période.

Le risque de menace interne est plus élevé lors d'un processus de licenciement d'employé où un employé mécontent peut chercher à voler des données ou des secrets d'entreprise pour saper publiquement une organisation, indique le rapport. D'autres employés, quant à eux, peuvent chercher à déplacer des données critiques qu'ils peuvent exploiter dans leurs nouvelles organisations.

Mauvaise utilisation et abus de l'infrastructure cloud

Alors que les organisations continuent de migrer vers le cloud, d'investir dans des outils de collaboration et de s'efforcer d'établir un équilibre entre la facilité d'utilisation du cloud et les contrôles de sécurité nécessaires, l'utilisation abusive et abusive de l'infrastructure cloud restera des zones à haut risque, indique le rapport Securonix.

La recherche a révélé que les acteurs de la menace et les attaquants parrainés par les États tirent désormais parti d'une plus grande surface d'attaque rendue possible par le cloud, tirant parti des services d'infrastructure publique pour échapper aux défenses et aux listes blanches connues, et pour mettre en place des réseaux d'attaque sur les principales plates-formes cloud avec une relative facilité. .

Cette année, les tensions géopolitiques ont fortement influencé les cyberopérations. Plusieurs attaques ont été observés contre des entités ukrainiennes par des groupes soutenus par l'État. Les acteurs de la menace ont également ciblé 128 organisations gouvernementales dans 42 pays qui soutiennent l'Ukraine, selon l'Agence de l'Union européenne pour la cybersécurité (ENISA).

Les résultats de la recherche Securonix sont cohérents avec ceux de la société de cybersécurité Check Point. Dans son Rapport 2022 sur la sécurité du cloud, un rapport mondial basé sur une enquête auprès de 775 professionnels de la cybersécurité, Check Point a révélé que 27 % des organisations interrogées ont indiqué avoir subi un incident de sécurité dans leur infrastructure de cloud public au cours des 12 derniers mois, en hausse de dix points par rapport à l'année précédente.

Les acteurs malveillants ciblent les services cloud pour différentes raisons. Ils peuvent vouloir exploiter les vulnérabilités de ces infrastructures pour exfiltrer des données du réseau de l'organisation de la victime à des fins lucratives ou à d'autres fins illicites. Ils peut aussi chercher pour abuser des services cloud comme Microsoft Azure et Amazon Web Services pour distribuer des logiciels malveillants.

Attaques de ransomware

Une autre grande tendance observée par Securonix au cours de l'année écoulée est l'augmentation des attaques de ransomwares.

Selon le rapport, les cybercriminels cherchent à capitaliser sur la plus grande surface d'attaque permise par le cloud computing et les actifs de plus grande valeur disponibles dans les environnements de travail hybrides, et se tournent maintenant vers l'attaque des points d'entrée clés sur les réseaux qui s'appuient sur les services cloud.

L'étude Securonix a révélé que la compromission des informations d'identification des utilisateurs et les attaques de phishing sont désormais les principaux vecteurs permettant aux cybercriminels d'exécuter des attaques de ransomware, des résultats qui corroborent les tendances observées par d'autres entreprises.

Fournisseur de sécurité de messagerie Proofpoint libéré son rapport annuel sur le phishing et les ransomwares plus tôt cette année, partageant les résultats d'une enquête auprès de 600 professionnels de la sécurité et 3,500 83 travailleurs en Asie-Pacifique, en Europe et au Royaume-Uni. Selon l'étude, 2021 % des organisations interrogées ont indiqué avoir subi une attaque de phishing par e-mail réussie en 26, en hausse de 2020 points par rapport à XNUMX.

68 % des personnes interrogées ont déclaré avoir été infectées par un ransomware l'année dernière, en hausse de deux points par rapport à 2020. Parmi les personnes infectées par un ransomware, 58 % ont accepté de payer une rançon, soit une augmentation de 24 points par rapport à 2020.

Crédit d'image en vedette: freepik

- fourmi financière

- blockchain

- conférence blockchain fintech

- carillon fintech

- coinbase

- cognitif

- crypto conférence fintech

- Cybersécurité

- FinTech

- application fintech

- innovation fintech

- Fintechnews Singapour

- OpenSea

- PayPal

- technologie payante

- voie de paiement

- Platon

- platon ai

- Intelligence des données Platon

- PlatonDonnées

- jeu de platogamie

- rasoir

- Revolut

- Ripple

- sécurité

- fintech carré

- bande

- fintech tencent

- photocopieuse

- zéphyrnet