Un jour d'été d'août 2008, Adam Back a reçu un e-mail de Satoshi Nakamoto.

C'était la première fois que Nakamoto contactait quelqu'un au sujet d'un nouveau projet que le programmeur ou groupe de programmeurs pseudonyme appelait Bitcoin. L’e-mail décrivait un modèle de ce qu’un groupe de défenseurs de la vie privée connu sous le nom de cypherpunks considérait comme le Saint Graal : l’argent numérique décentralisé.

Au milieu des années 2000, les cryptographes avaient essayé pendant des décennies de créer une forme numérique de papier-monnaie avec tous ses actifs au porteur et ses garanties de confidentialité. Avec les progrès de la cryptographie à clé publique dans les années 1970 et les signatures aveugles dans les années 1980, le "e-cash" est devenu moins un rêve de science-fiction lu dans des livres comme "Chute de neigeouCryptonomicon” et plus d'une réalité possible.

La résistance à la censure était un objectif clé de l'argent numérique, qui visait à être de l'argent hors de portée des gouvernements et des entreprises. Mais les premiers projets souffraient d'un défaut apparemment incontournable : la centralisation. Peu importe la quantité de mathématiques de pointe introduites dans ces systèmes, ils s'appuyaient toujours sur des administrateurs qui pouvaient bloquer certains paiements ou gonfler la masse monétaire.

D'autres avances «cash» ont eu lieu à la fin des années 1990 et au début des années 2000, chacune faisant un pas en avant critique. Mais avant 2008, une énigme informatique frustrante a empêché la création d'un système monétaire décentralisé : le problème des généraux byzantins.

Imaginez que vous êtes un commandant militaire essayant d'envahir Byzance il y a des centaines d'années pendant l'Empire ottoman. Votre armée compte une douzaine de généraux, tous postés à différents endroits. Comment coordonnez-vous une attaque surprise sur la ville à un certain moment ? Et si des espions traversaient vos rangs et disaient à certains de vos généraux d'attaquer plus tôt ou d'attendre ? Tout le plan pourrait mal tourner.

La métaphore se traduit en informatique : comment des individus qui ne sont pas physiquement les uns avec les autres peuvent-ils parvenir à un consensus sans un coordinateur central ?

Pendant des décennies, cela a été un obstacle majeur pour l'argent numérique décentralisé. Si deux parties ne pouvaient pas s'entendre précisément sur l'état d'un grand livre économique, les utilisateurs ne pouvaient pas savoir quelles transactions étaient valides et le système ne pouvait pas empêcher les doubles dépenses. Par conséquent, tous les prototypes ecash avaient besoin d'un administrateur.

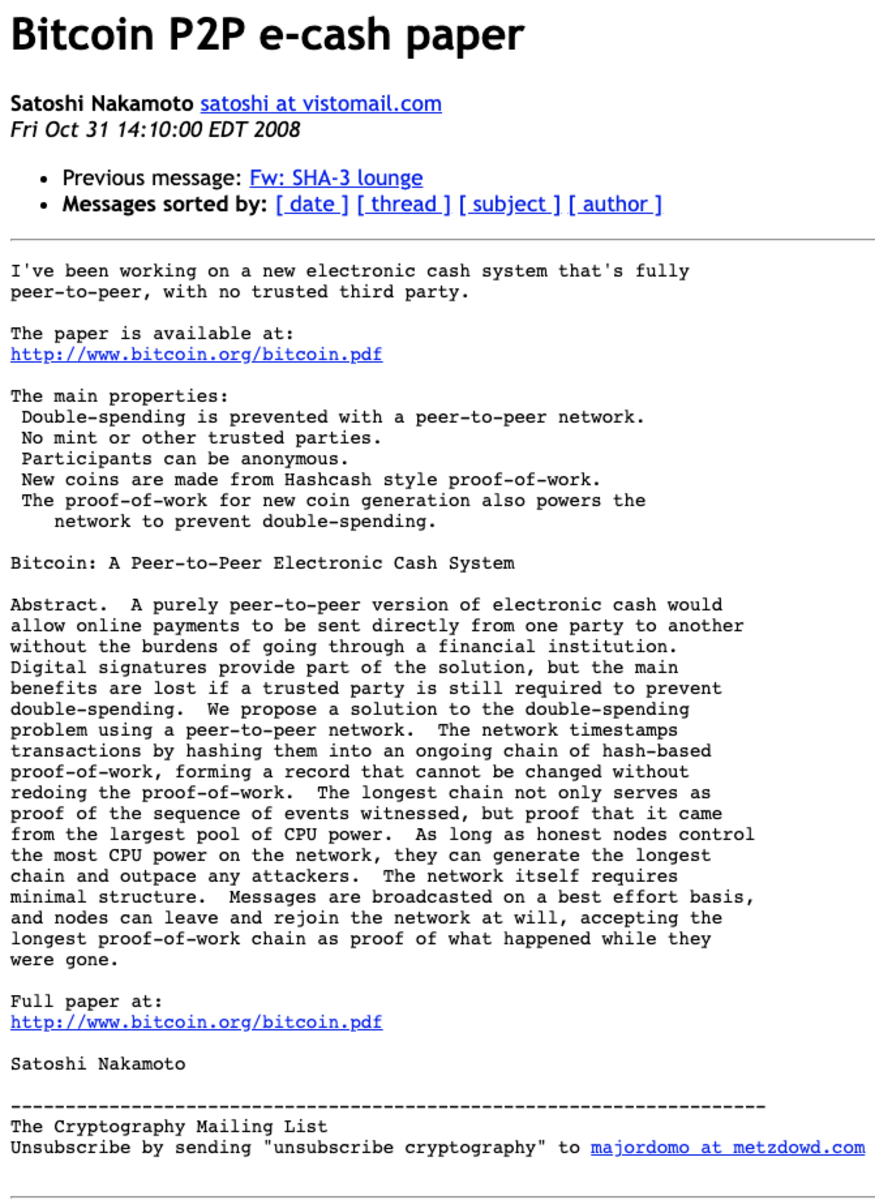

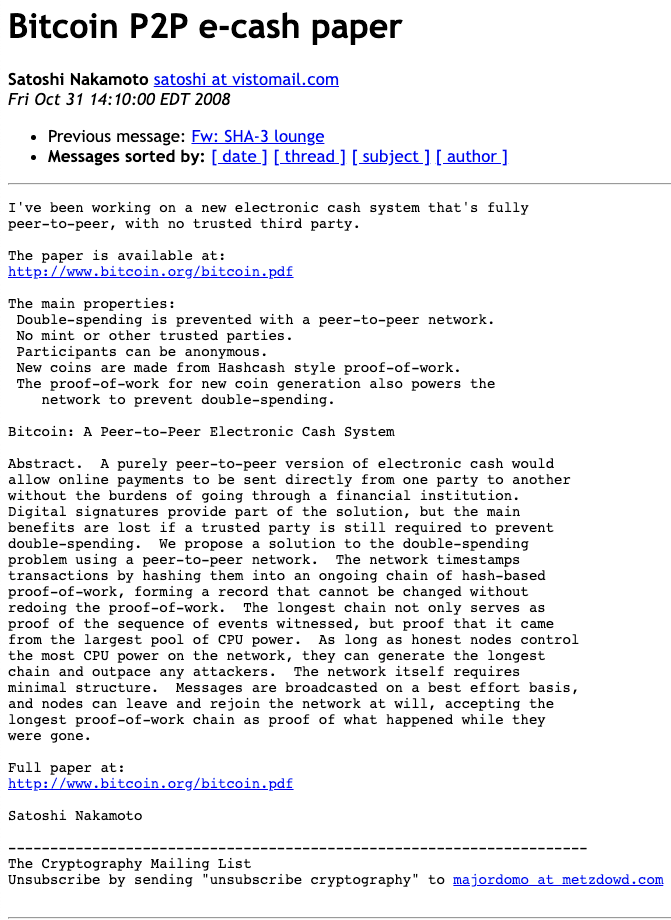

La solution magique est venue sous la forme d'un message mystérieux sur une liste de diffusion obscure le vendredi 31 octobre 2008, lorsque Nakamoto a partagé un papier blanc, ou note conceptuelle, pour Bitcoin. La ligne d'objet était "Bitcoin P2P e-cash paper" et l'auteur écrit, "Je travaille sur un nouveau système de paiement électronique entièrement peer-to-peer, sans tiers de confiance."

E-mail de Satoshi Nakamoto annonçant Bitcoin. Identifier.

Pour résoudre le problème des généraux byzantins et émettre de l'argent numérique sans coordinateur central, Nakamoto a proposé de garder le grand livre économique entre les mains de milliers d'individus à travers le monde. Chaque participant détiendra une copie indépendante, historique et continuellement mise à jour de toutes les transactions que Nakamoto appelait à l'origine une chaîne de temps. Si un participant essayait de tricher et de « doubler les dépenses », tous les autres le sauraient et rejetteraient cette transaction.

Après avoir soulevé des sourcils et des objections avec le livre blanc, Nakamoto a intégré quelques derniers commentaires et, quelques mois plus tard, le 9 janvier 2009, a lancé la première version du logiciel Bitcoin.

Aujourd’hui, chaque Bitcoin vaut plus de 55,000 1 $. La monnaie affiche un total de transactions quotidiennes supérieur au PIB quotidien de la plupart des pays et une capitalisation boursière totale de plus de 100 XNUMX milliards de dollars. La création de Nakamoto est utilisée par plus de XNUMX millions de personnes dans presque tous les pays du monde et a été adoptée par les politiciens de Wall Street, de la Silicon Valley, de Washington DC et même des États-nations.

Mais au début, Nakamoto avait besoin d'aide, et la première personne à qui ils ont demandé de l'aide a été Adam Back.

I. La naissance des Cypherpunks

Back était l'un des cypherpunks, des étudiants en informatique et en systèmes distribués dans les années 1980 et 1990 qui voulaient préserver les droits de l'homme comme le droit d'association et le droit de communiquer en privé dans le domaine numérique. Ces militants savaient que des technologies comme Internet finiraient par donner un pouvoir énorme aux gouvernements et pensaient que la cryptographie pouvait être la meilleure défense de l'individu.

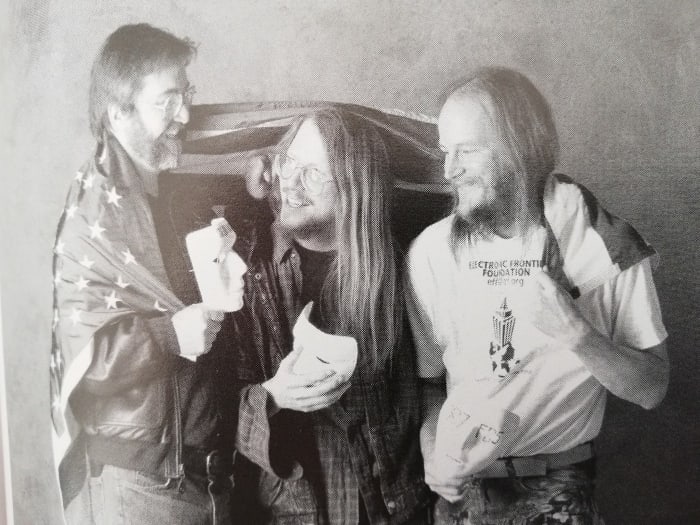

Les cypherpunks originaux : Tim May, Eric Hughes et John Gilmore. Identifier.

Au début des années 1990, les États ont réalisé qu'ils étaient assis sur un trésor sans cesse croissant de données personnelles de leurs citoyens. Les informations étaient souvent collectées pour des raisons anodines. Par exemple, votre fournisseur d'accès Internet (FAI) peut collecter une adresse postale et un numéro de téléphone à des fins de facturation, mais transmettre ensuite ces informations d'identification avec votre activité Web aux forces de l'ordre sans mandat.

La collecte et l'analyse de ce type de données ont engendré l'ère de la surveillance numérique et des écoutes clandestines, qui, deux décennies plus tard, ont conduit à la guerre complexe et hautement inconstitutionnelle contre les programmes terroristes qui seraient finalement divulgués au public par le lanceur d'alerte de la NSA, Edward Snowden. .

Dans son 1983 livre "La montée de l'État informatique" le journaliste David Burnham a averti que l'automatisation informatisée pourrait conduire à un niveau de surveillance sans précédent. Il a fait valoir qu'en réponse, les citoyens devraient exiger des protections juridiques. Les cypherpunks, d'autre part, pensaient que la réponse n'était pas de faire pression sur le gouvernement pour créer une meilleure politique, mais plutôt d'inventer et d'utiliser une technologie que le gouvernement ne pouvait pas arrêter.

Les cypherpunks ont exploité la cryptographie pour déclencher un changement social. Le idée était d'une simplicité trompeuse : les dissidents politiques du monde entier pouvaient se rassembler en ligne et travailler ensemble sous un pseudonyme et librement pour défier le pouvoir de l'État. Leur appel aux armes était : « Les Cypherpunks écrivent du code.

Autrefois le domaine exclusif des militaires et des agences d'espionnage, la cryptographie a été introduite dans le monde public dans les années 1970 grâce à des universitaires comme Ralph Merkle, Whitfield Diffie et Martin Hellman. À l'Université de Stanford en mai 1975, ce trio a eu un moment eureka. Ils ont compris comment deux personnes pouvaient échanger des messages privés en ligne sans avoir besoin de faire confiance à un tiers.

Un an plus tard, Diffie et Hellman publié "New Directions In Cryptography", un ouvrage fondateur qui a présenté ce système de messagerie privé qui deviendrait la clé pour vaincre la surveillance. L'article décrivait comment les citoyens pouvaient crypter et envoyer des messages numériques sans craindre d'espionner les gouvernements ou les entreprises pour en découvrir le contenu :

« Dans un cryptosystème à clé publique, le chiffrement et le déchiffrement sont régis par des clés distinctes, E et D, de sorte que le calcul de D à partir de E est irréalisable sur le plan informatique (par exemple, il nécessite 10100 des instructions). La clé de chiffrement E peut être divulguée [dans un répertoire] sans compromettre la clé de déchiffrement D. Cela permet à tout utilisateur du système d'envoyer un message à tout autre utilisateur chiffré de telle sorte que seul le destinataire prévu puisse le déchiffrer. ”

En termes simples, Alice peut avoir une clé publique qu'elle publie en ligne. Si Bob veut envoyer un message privé à Alice, il peut rechercher sa clé publique et l'utiliser pour chiffrer le message. Elle seule peut déchiffrer la note et lire le texte à l'intérieur. Si un tiers, Carol, n'a pas la clé privée (pensez : mot de passe) pour le message, elle ne peut pas lire le contenu. Cette simple innovation a changé tout l'équilibre du pouvoir d'information des individus par rapport aux gouvernements.

Lorsque l'article de Diffie et Hellman a été publié, le gouvernement américain, par l'intermédiaire de la NSA, a tenté d'empêcher la diffusion de ses idées, en écrivant même une lettre à une conférence sur la cryptographie à l'époque, avertissant les participants que leur participation pourrait être illégale. Mais après que les militants ont imprimé des copies papier du journal et les ont distribuées dans tout le pays, les fédéraux ont reculé.

En 1977, Diffie, Hellman et Merkle ont déposé le brevet américain numéro 4200770 pour la "cryptographie à clé publique", une invention qui a jeté les bases d'outils de messagerie et de messagerie tels que Pretty Good Privacy (PGP) et la populaire application mobile Signal d'aujourd'hui.

C'était la fin du contrôle gouvernemental de la cryptographie et le début de la révolution cypherpunk.

II. La liste

Le mot « cypherpunk » n'est apparu dans l'Oxford English Dictionary qu'en 2006, mais la communauté a commencé à se rassembler bien plus tôt.

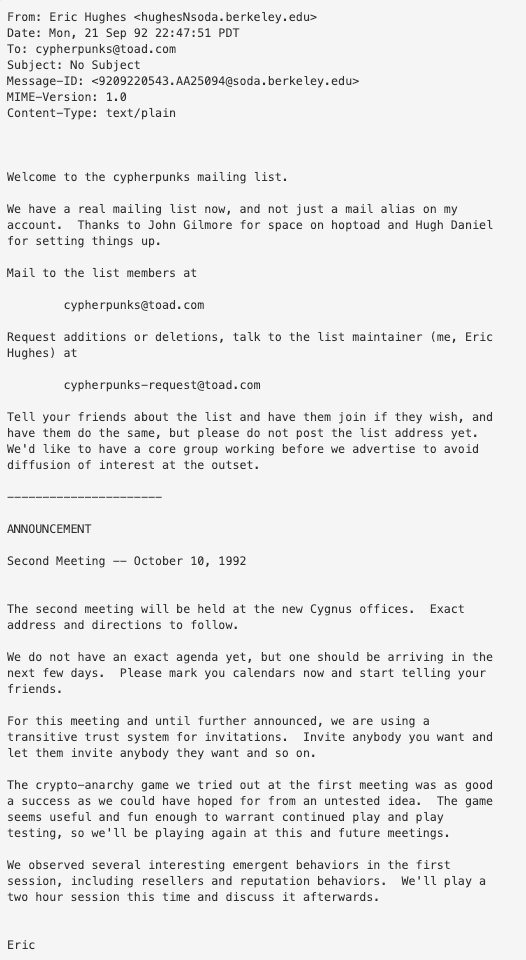

En 1992, un an après la sortie publique du World Wide Web, le premier employé de Sun Microsystems, John Gilmore, le militant de la vie privée Eric Hughes et l'ancien ingénieur d'Intel Timothy May ont commencé à se rencontrer à San Francisco pour discuter de la façon dont la cryptographie pourrait être utilisée pour préserver la liberté. . Cette même année, ils lancent le Liste de diffusion Cypherpunks (ou « La Liste » en abrégé), où les idées derrière Bitcoin ont été développées et finalement publiées par Nakamoto 16 ans plus tard.

Courriel d'Eric Hughes annonçant The List. Identifier.

Sur "The List", des cypherpunks comme May ont écrit sur la façon dont les monarchies de la fin du Moyen Âge ont été perturbées par l'invention de l'imprimerie, qui a démocratisé l'accès à l'information. Ils ont débattu de la manière dont la création de l'internet ouvert et de la cryptographie pourrait démocratiser la technologie de la confidentialité et perturber la tendance apparemment inévitable vers un état de surveillance mondial.

Comme beaucoup de cypherpunks, Back a fait ses études universitaires en informatique. Mais, par hasard, il a d'abord étudié l'économie entre 16 et 18 ans, puis a ajouté un doctorat. dans les systèmes distribués. Si quelqu’un était suffisamment formé pour devenir un jour un scientifique Bitcoin, c’était bien Back.

Alors qu'il étudiait l'informatique à Londres au début des années 1990, il a appris qu'un de ses amis travaillait à accélérer les ordinateurs pour exécuter des techniques de cryptage plus rapides. Grâce à son ami, Back a découvert le cryptage à clé publique inventé 15 ans plus tôt par Diffie et Hellman.

Back pensait qu'il s'agissait d'un changement historique dans la relation entre les gouvernements et les individus. Désormais, les citoyens pouvaient communiquer par voie électronique d'une manière qu'aucun gouvernement ne pourrait décrypter. Il a décidé d'en savoir plus et sa curiosité l'a finalement conduit à The List.

Au milieu des années 1990, Back était un participant passionné de The List, qui, à son apogée, était peuplé de dizaines de nouveaux messages chaque jour. Selon le propre compte de Back, il était parfois le contributeur le plus actif, accro aux conversations de pointe de l'époque.

Back a été frappé par la façon dont les cypherpunks voulaient changer la société en utilisant le code pour créer pacifiquement des systèmes qui ne pouvaient pas être arrêtés. En 1993, Hughes écrivit le roman fondateur du mouvement court essai, "Le Manifeste d'un Cypherpunk":

« La vie privée est nécessaire pour une société ouverte à l’ère électronique. La vie privée n’est pas le secret. Une affaire privée est quelque chose que l’on ne veut pas que le monde entier sache, mais une affaire secrète est quelque chose que l’on ne veut pas que quiconque sache. La vie privée est le pouvoir de se révéler sélectivement au monde…

« …Nous ne pouvons pas nous attendre à ce que les gouvernements, les entreprises ou d’autres grandes organisations anonymes nous accordent la vie privée par bienfaisance. Nous devons défendre notre propre vie privée si nous espérons en avoir. Nous devons nous rassembler et créer des systèmes permettant d’effectuer des transactions anonymes. Les gens défendent leur vie privée depuis des siècles à coups de chuchotements, d’obscurité, d’enveloppes, de portes fermées, de poignées de main secrètes et de coursiers. Les technologies du passé ne permettaient pas une forte confidentialité, contrairement aux technologies électroniques.

«Nous, les Cypherpunks, nous consacrons à la construction de systèmes anonymes. Nous défendons notre vie privée avec la cryptographie, avec des systèmes de transfert de courrier anonymes, avec des signatures numériques et avec de la monnaie électronique.

« Les Cryptopunks écrivent du code. Nous savons que quelqu'un doit écrire un logiciel pour défendre la vie privée, et puisque nous ne pouvons pas obtenir la vie privée à moins que nous ne le fassions tous, nous allons l'écrire… Notre code est gratuit pour tous, dans le monde entier. Peu nous importe que vous n'approuviez pas le logiciel que nous écrivons. Nous savons que les logiciels ne peuvent pas être détruits et qu'un système largement dispersé ne peut pas être arrêté.

Ce genre de pensée, pensa Back, était ce qui changeait réellement la société. Bien sûr, on pourrait faire pression ou voter, mais la société change alors lentement, en retard sur la politique gouvernementale.

L'autre voie, la stratégie préférée de Back, était un changement audacieux et sans permission en inventant de nouvelles technologies. S'il voulait du changement, pensa-t-il, il n'avait qu'à y arriver.

III. La guerre des cryptos

Les premiers ennemis des cypherpunks étaient les gouvernements qui essayaient d'empêcher les citoyens d'utiliser le cryptage. Back et ses amis pensaient que la vie privée était un droit humain. D'un autre côté, les États-nations étaient pétrifiés à l'idée que les citoyens créent un code leur permettant d'échapper à la surveillance et au contrôle.

Les autorités ont doublé les anciennes normes militaires – qui classaient la cryptographie aux côtés des avions de chasse et des porte-avions comme des munitions – et ont tenté d'interdire l'exportation de logiciels de cryptage pour tuer son utilisation dans le monde. L'objectif était de dissuader les gens d'utiliser les technologies de confidentialité. Le conflit est devenu connu sous le nom de "Crypto Wars", et Back était un soldat de première ligne.

Back savait que les effets d'ensemble d'une telle interdiction entraîneraient le déplacement de nombreux emplois américains à l'étranger et obligeraient de grandes quantités d'informations sensibles à rester non cryptées. Mais l'administration Clinton ne regardait pas vers l'avant, juste vers ce qui était directement devant elle. Et sa plus grande cible était un informaticien du nom de Phil Zimmerman, qui avait lancé en 1991 le premier système de messagerie secrète au niveau du consommateur, appelé assez bonne intimité, ou "PGP" en abrégé.

Au milieu des 1990, WIRED couvert les cypherpunks dans un profil détaillé:

PGP était un moyen facile pour deux personnes de communiquer en privé en utilisant des PC et le nouveau World Wide Web. Il a promis de démocratiser le cryptage pour des millions de personnes et de mettre fin au contrôle de l'État sur la messagerie privée depuis des décennies.

Cependant, en tant que visage du projet, Zimmerman a été attaqué par des entreprises et des gouvernements. En 1977, trois scientifiques du Massachusetts Institute of Technology (MIT), nommés Rivest, Shamir et Adelman, ont mis en œuvre les idées de Diffie et Hellman dans un algorithme appelé RSA. Le MIT a ensuite délivré une licence pour le brevet à un homme d'affaires nommé Jim Bidzos et à sa société, RSA Data Security.

Les cypherpunks étaient mal à l'aise avec une boîte à outils aussi vitale contrôlée par une seule entité, ayant un point de défaillance unique, mais tout au long des années 1980, les licences et la peur d'être poursuivis les avaient largement empêchés de publier de nouveaux programmes basés sur le code.

Dans un premier temps, Zimmerman a demandé à Bidzos une licence gratuite pour le logiciel, mais celle-ci lui a été refusée. En guise de défi, Zimmerman a publié PGP en tant que « logiciel gratuit de guérilla », le diffusant via des disquettes et des forums de discussion Internet. Un jeune cypherpunk du nom de Hal Finney – qui jouera plus tard un rôle majeur dans l’histoire du Bitcoin – a rejoint Zimmerman, contribuant ainsi à faire avancer le projet. Un 1994 WIRED fonctionnalité a salué la sortie effrontée de PGP par Zimmerman en tant que "frappe préventive contre un avenir aussi orwellien."

Bidzos a qualifié Zimmerman de voleur et a monté une campagne pour arrêter la propagation de PGP. Zimmerman a finalement utilisé une faille pour publier une nouvelle version de PGP, qui s'appuyait sur le code que Bidzos avait publié gratuitement, désamorçant la menace de l'entreprise.

Mais le gouvernement fédéral a finalement décidé d'enquêter sur Zimmerman pour avoir exporté des "munitions" en vertu de la loi sur le contrôle des exportations d'armements. En défense, Zimmerman a fait valoir qu'il ne faisait que promulguer ses droits à la liberté d'expression du premier amendement en partageant du code open source.

À l'époque, l'administration Clinton soutenait que les Américains n'avaient pas le droit de chiffrer. Ils ont fait pression pour que la législation oblige les entreprises à installer des portes dérobées ("puces clipper") dans leur équipement afin que l'État puisse avoir une clé squelette pour tout message crypté par ces puces. Dirigés par des responsables de la Maison Blanche et des membres du Congrès comme Joe Biden, ils ont fait valoir que la cryptographie donnerait du pouvoir aux criminels, aux pédophiles et aux terroristes.

Les cypherpunks se sont rassemblés pour soutenir Zimmerman, qui est devenu une cause célèbre. Ils ont fait valoir que les lois anti-cryptage étaient incompatibles avec les traditions américaines de liberté d'expression. Les militants ont commencé à imprimer le code source de PGP dans des livres et à les envoyer à l'étranger. Grâce à la publication du code sous forme imprimée, Zimmerman et d'autres ont émis l'hypothèse qu'ils pouvaient légalement contourner les restrictions anti-munitions. Les destinataires scannaient le code, le reconstituaient et l'exécutaient, tout cela pour prouver le point : vous ne pouvez pas nous arrêter.

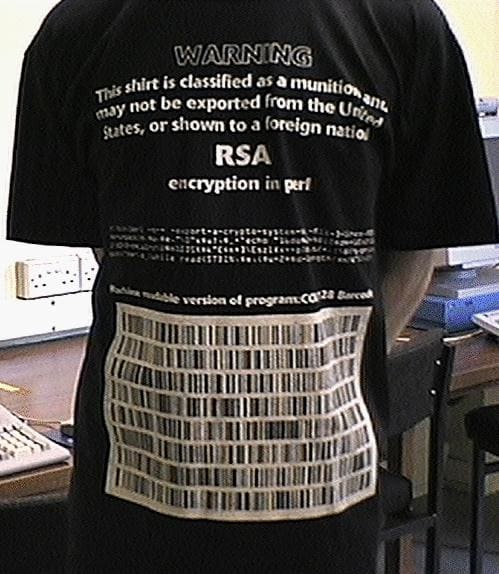

Back a écrit de courts morceaux de code source que n'importe quel programmeur pourrait transformer en une boîte à outils de confidentialité entièrement fonctionnelle. Certains militants ont tatoué des extraits de ce code sur leur corps. Back célèbre a commencé à vendre t-shirts avec le code sur le devant et un morceau de la Déclaration des droits des États-Unis avec « VOID » estampillé dessus au dos.

Le t-shirt "crypto" d'Adam Back. Identifier.

Les militants ont finalement envoyé un livre contenant le code controversé au Bureau de contrôle des munitions du gouvernement américain, demandant s'il pouvait le partager à l'étranger. Ils n'ont jamais eu de réponse. Les cypherpunks ont deviné que la Maison Blanche n'interdirait jamais les livres, et au final, ils avaient raison.

En 1996, le ministère américain de la Justice a abandonné ses charges contre Zimmerman. La pression pour forcer les entreprises à utiliser des « puces clipper » s'est apaisée. Les juges fédéraux ont fait valoir que le cryptage était un droit protégé par le premier amendement. Les normes anti-cryptographie ont été renversées et la messagerie cryptée est devenue un élément central du Web ouvert et du commerce électronique. PGP est devenu "le logiciel de cryptage d'e-mails le plus utilisé au monde."

Aujourd'hui, des entreprises et des applications allant d'Amazon à WhatsApp et Facebook s'appuient sur le cryptage pour sécuriser les paiements et les messages. Des milliards de personnes en bénéficient. Le code a changé le monde.

Back se déprécie et dit qu'il est difficile de dire si son activisme en particulier a fait une différence. Mais certainement, le combat que les cypherpunks ont monté a été l'une des principales raisons pour lesquelles le gouvernement américain a perdu les Crypto Wars. Les autorités ont essayé d'arrêter le code et ont échoué.

Cette prise de conscience occuperait une place importante dans l'esprit de Back 15 ans plus tard, à l'été 2008, alors qu'il travaillait sur ce premier e-mail de Nakamoto.

IV. De DigiCash à Bit Gold

Comme l'a dit l'historien de l'informatique Stephen Levy en 1993, l'outil de cryptographie ultime serait "argent numérique anonyme." En effet, après avoir remporté le combat pour les communications privées, le prochain défi pour les cypherpunks était de créer de l'argent numérique.

Certains cypherpunks étaient des crypto-anarchistes – profondément sceptiques à l'égard de l'État démocratique moderne. D'autres pensaient qu'il était possible de réformer les démocraties pour préserver les droits individuels. Peu importe de quel côté ils ont pris, beaucoup considéraient l'argent numérique comme le Saint Graal du mouvement cypherpunk.

Dans les années 1980 et 1990, des pas importants ont été franchis dans la bonne direction, tant sur le plan culturel que technique, vers l'argent numérique. D'un point de vue culturel, des auteurs de science-fiction comme Neal Stephenson ont capturé l'imagination des informaticiens du monde entier avec des représentations de sociétés futures - où l'argent avait disparu - et différents types de dollars électroniques numériques étaient la monnaie du jour. À une époque où les cartes de crédit et les paiements numériques étaient déjà à la hausse, il y avait une nostalgie pour la confidentialité impliquée dans le paiement en espèces, où le commerçant ne connaît, ne stocke ni ne vend aucune information sur le client.

Sur le plan technique, un chercheur en cryptographie de l'Université de Californie à Berkeley nommé David Chaum a pris l'idée puissante du cryptage à clé publique et a commencé à l'appliquer à l'argent.

L'inventeur de l'eCash, David Chaum. Identifier.

Au début des années 1980, Chaum a inventé les signatures aveugles, une innovation clé dans l'évolution de la capacité de prouver la propriété d'une donnée sans révéler sa provenance. En 1985, il publié "Security Without Identification: Transaction Systems To Make Big Brother Obsolete", un article prémonitoire qui a exploré comment la croissance de l'État de surveillance pourrait être ralentie par des paiements numériques privés.

Quelques années plus tard, en 1989, Chaum et ses amis ont déménagé à Amsterdam, appliqué la théorie à la pratique et lancé DigiCash. La société visait à permettre aux utilisateurs de convertir des euros et des dollars en jetons de trésorerie numériques. Les crédits bancaires pourraient être transformés en "eCash" et envoyés à des amis en dehors du système bancaire. Ils pourraient stocker la nouvelle devise sur leur PC, par exemple, ou les encaisser. Le cryptage fort du logiciel a rendu impossible pour les autorités de retracer le flux d'argent.

Dans un 1994 profil de DigiCash à son apogée, Chaum a déclaré que l'objectif était de "catapulter notre système monétaire dans le 21e siècle... dans le processus, brisant les prédictions orwelliennes d'une dystopie Big Brother, les remplaçant par un monde dans lequel la facilité des transactions électroniques est combinée avec l'élégant anonymat du paiement en espèces.

Back a déclaré que les cypherpunks comme lui étaient initialement enthousiasmés par eCash. Cela empêchait les observateurs extérieurs de savoir qui avait envoyé combien à qui. Et les jetons ressemblaient à de l'argent liquide dans la mesure où ils étaient des instruments au porteur contrôlés par les utilisateurs.

La philosophie personnelle de Chaum a également résonné chez les cypherpunks. En 1992, il écrit que l'humanité était à un point de décision, où « dans une direction se trouvent un examen et un contrôle sans précédent de la vie des gens ; dans l'autre, garantir la parité entre les individus et les organisations. La forme de la société au siècle prochain », écrit-il, « peut dépendre de l'approche qui prédomine ».

DigiCash, cependant, n'a pas réussi à obtenir le financement adéquat et, plus tard cette décennie, a fait faillite. Pour Back et d'autres, ce fut une grande leçon : l'argent numérique devait être décentralisé, sans un seul point de défaillance.

Back avait personnellement fait de grands efforts pour préserver la vie privée dans la société. Il a déjà dirigé un service « mixmaster » pour aider les gens à garder leurs communications privées. Il acceptait les e-mails entrants et les transmettait d'une manière qui n'était pas traçable. Pour qu'il soit difficile de comprendre qu'il gérait le service, Back a loué un serveur à un ami en Suisse. Pour le payer depuis Londres, il enverrait de l'argent physique. Finalement, la police fédérale suisse s'est présentée au bureau de son ami. Le lendemain, Back a éteint sa table de mixage. Mais le rêve de l'argent numérique continuait de brûler dans son esprit.

La monnaie numérique centralisée pourrait échouer sur le plan opérationnel, tomber sous le coup de la réglementation ou faire faillite, à la DigiCash. Mais sa plus grande vulnérabilité est l'émission monétaire dictée par un tiers de confiance.

On Mars 28, 1997, après des années de réflexion et d'expérimentation, Back invente et annonce Hashcash, un concept anti-spam cité plus tard dans le livre blanc de Nakamoto et qui s’avérerait fondamental pour l’exploitation minière de Bitcoin. Le Hashcash permettrait à terme de permettre une « preuve de travail » financière : une monnaie qui nécessitait une dépense d'énergie pour produire de nouvelles unités monétaires, rendant ainsi l'argent plus dur et plus juste.

Historiquement, les gouvernements ont souvent abusé de leur monopole sur l'émission de monnaie. Des exemples tragiques incluent la Rome antique, l'Allemagne de Weimar, la Hongrie soviétique, les Balkans dans les années 1990, le Zimbabwe de Mugabe et les 1.3 milliard de personnes vivant aujourd'hui sous une inflation à deux, trois ou quatre chiffres partout, du Soudan au Venezuela.

Dans ce contexte, le cypherpunk Robert Hettinga écrit en 1998, une monnaie numérique correctement décentralisée signifierait que l'économie n'aurait plus à être "la servante de la politique". Plus besoin de gagner d'énormes sommes d'argent en un clic.

L’une des vulnérabilités de Hashcash était que si quelqu’un essayait de concevoir une monnaie avec son mécanisme anti-spam, les utilisateurs disposant d’ordinateurs plus rapides pourraient toujours provoquer une hyperinflation. Une décennie plus tard, Nakamoto résoudrait ce problème avec une innovation clé dans Bitcoin appelée « algorithme de difficulté », où le réseau réinitialisait la difficulté de frapper des pièces toutes les deux semaines en fonction de la quantité totale d'énergie dépensée par les utilisateurs sur le réseau.

En 1998, l'ingénieur en informatique Wei Dai a publié son argent b concept. B-money était « un système de paiement électronique anonyme et distribué » et proposait un « schéma permettant à un groupe de pseudonymes numériques introuvables de se payer mutuellement avec de l'argent et d'appliquer des contrats entre eux sans aide extérieure ».

Dai s'est inspiré du travail de Back avec Hashcash, incorporant une preuve de travail dans les conceptions de b-money. Alors que le système était limité et s'est avéré peu pratique, Dai a laissé une série d'écrits qui faisaient écho à Hughes, Back et d'autres.

En février 1995, Dai a envoyé un courriel à The List, plaidant pour la technologie, et non pour la réglementation, en tant que sauveur de nos futurs droits numériques :

« Il n’y a jamais eu de gouvernement qui n’ait, tôt ou tard, tenté de réduire la liberté de ses sujets et d’exercer davantage de contrôle sur eux, et il n’y en aura probablement jamais. Par conséquent, au lieu d’essayer de convaincre notre gouvernement actuel de ne pas essayer, nous développerons la technologie… qui rendra impossible la réussite du gouvernement.

« Les efforts pour influencer le gouvernement (par exemple, le lobbying et la propagande) ne sont importants que dans la mesure où ils retardent sa tentative de répression suffisamment longtemps pour que la technologie mûrisse et soit largement utilisée.

"Mais même si vous ne croyez pas que ce qui précède est vrai, pensez-y de cette façon : si vous avez un certain temps à consacrer à faire avancer la cause d'une plus grande vie privée (ou liberté, ou cryptoanarchie, ou autre), pouvez-vous faire mieux en utilisant le temps pour se renseigner sur la cryptographie et développer les outils pour protéger la vie privée, ou en convainquant votre gouvernement de ne pas envahir votre vie privée ? »

Cette même année, en 1998, un cryptographe américain du nom de Nick Szabo proposa peu d'or. S'appuyant sur les idées d'autres cypherpunks, Szabo a proposé une structure financière parallèle dont le jeton aurait sa propre proposition de valeur, distincte du dollar ou de l'euro. Ayant travaillé chez DigiCash, et vu les vulnérabilités d'une monnaie centralisée, il a pensé que l'or était un atout intéressant à essayer de reproduire dans l'espace numérique.

Le bit d'or était important car il reliait finalement les idées de réforme monétaire et d'argent dur au mouvement cypherpunk. Il a essayé de rendre numérique la caractéristique de « coût démontrable » de l'or. Un collier en or, par exemple, prouve que le propriétaire a dépensé beaucoup de temps, d'énergie et de ressources pour extraire cet or du sol et en faire des bijoux, ou a payé beaucoup d'argent pour l'acheter. Szabo voulait mettre en ligne des coûts démontrables. Le bit gold n'a jamais été implémenté, mais il a continué à inspirer les cypherpunks.

Les années suivantes ont vu l'essor du commerce électronique, la bulle Internet, puis l'émergence des méga-sociétés Internet d'aujourd'hui. C'était une période chargée et explosive en ligne. Mais il n'y a pas eu d'autre avancée majeure dans l'argent numérique pendant cinq ans. Cela souligne le fait que premièrement, il n'y avait pas beaucoup de personnes travaillant sur cette idée, et deuxièmement, faire en sorte que tout fonctionne était extraordinairement difficile.

En 2004, Finney, ancien contributeur de PGP, a finalement annoncé preuve de travail réutilisable, ou « RPOW » en abrégé. Il s’agissait de la prochaine innovation majeure sur la voie du Bitcoin.

RPOW a pris l'idée de bit gold et a ajouté un réseau de serveurs open source pour vérifier les transactions. On pourrait joindre un peu d'or à un e-mail, par exemple, et le destinataire acquerrait un actif au porteur avec un coût démontrable.

Alors que Finney a lancé RPOW de manière centralisée sur son propre serveur, il envisageait à terme de décentraliser l'architecture. Ce sont toutes des étapes clés vers la fondation de Bitcoin, mais quelques pièces supplémentaires du puzzle devaient encore se mettre en place.

V. Exécution de Bitcoin

En 1999, Back a terminé son doctorat. dans les systèmes distribués et a commencé à travailler au Canada pour une entreprise appelée Credentica. Là, il a contribué à la création du Freedom Network, un outil permettant aux individus de naviguer sur le Web en privé. Back et ses collègues ont utilisé ce que l’on appelle des « preuves à connaissance nulle » (basées sur les signatures aveugles de Chaum) pour chiffrer les communications sur ce réseau et ont vendu l’accès au service.

Il s’avère que Back était également en avance sur son temps sur cette innovation clé. En 2002, des informaticiens ont amélioré le modèle de Credentica en adoptant un projet de navigation Web privé du gouvernement américain appelé « routage en oignon » open source. Ils l'ont appelé le réseau Tor et il a inspiré l'ère des réseaux privés virtuels (VPN). Il reste aujourd’hui la référence en matière de navigation Web privée.

Au début et au milieu des années 2000, Back a terminé son travail chez Credentica, a été recruté par Microsoft pour un court séjour en tant que chercheur en cybersécurité, puis a rejoint une nouvelle startup fabriquant des logiciels de collaboration cryptés peer-to-peer. Pendant tout ce temps, Back a gardé l’idée de l’argent numérique dans un coin de son esprit.

Lorsque l'e-mail de Nakamoto est arrivé en août 2008, Back était intrigué. Il l'a lu attentivement et a répondu, suggérant que Nakamoto se penche sur quelques autres systèmes de monnaie numérique, y compris le b-money de Dai.

Le 31 octobre 2008, Nakamoto a publié le Bitcoin papier blanc sur la liste. La première phrase promettait le rêve que tant de personnes avaient poursuivi : "une version purement peer-to-peer de la monnaie électronique permettrait d'envoyer des paiements en ligne directement d'une partie à une autre sans passer par une institution financière". Le Hashcash de Back, le b-money de Dai et les recherches antérieures en cryptographie ont tous été cités.

En tant qu'historien de l'argent numérique, Aaron van Wirdum écrit, « dans Bitcoin, Hashcash a fait d’une pierre deux coups. Il a résolu le problème de la double dépense de manière décentralisée, tout en fournissant une astuce pour mettre de nouvelles pièces en circulation sans émetteur centralisé. Il a noté que Back’s Hashcash n’était pas le premier système d’argent liquide, mais un Décentralisé le système de paiement électronique « aurait peut-être été impossible sans lui ».

Le 9 janvier 2009, Nakamoto a lancé la première version du logiciel Bitcoin. Finney a été l'un des premiers à télécharger le programme et à l'expérimenter, car il était ravi que quelqu'un ait continué son travail depuis RPOW.

Le 10 janvier, Finney a posté le célèbre Tweet: "Exécuter Bitcoin." La révolution pacifique avait commencé.

Le tweet « Running Bitcoin » de Hal Finney. Identifier.

VI. Le bloc Genèse

En février 2009, Nakamoto a résumé les idées derrière Bitcoin dans une communauté technologique peer-to-peer. forum:

« Avant le cryptage fort, les utilisateurs devaient compter sur la protection par mot de passe pour garder leurs informations privées. La confidentialité peut toujours être annulée par l'administrateur sur la base de son jugement en évaluant le principe de confidentialité par rapport à d'autres préoccupations, ou à la demande de ses supérieurs. Ensuite, un cryptage fort est devenu disponible pour les masses et la confiance n'était plus nécessaire. Les données pouvaient être sécurisées d'une manière physiquement impossible pour les autres, quelle que soit la raison, quelle que soit la qualité de l'excuse, quoi qu'il arrive.

« Il est temps que nous ayons la même chose pour l'argent. Avec une monnaie électronique basée sur une preuve cryptographique, sans avoir besoin de faire confiance à un intermédiaire tiers, l'argent peut être sécurisé et les transactions sans effort. L'un des éléments fondamentaux d'un tel système est la signature numérique. Une pièce numérique contient la clé publique de son propriétaire. Pour le transférer, le propriétaire signe la pièce avec la clé publique du prochain propriétaire. N'importe qui peut vérifier les signatures pour vérifier la chaîne de propriété. Cela fonctionne bien pour sécuriser la propriété, mais laisse un gros problème non résolu : les doubles dépenses. Tout propriétaire pourrait essayer de re-dépenser une pièce déjà dépensée en la signant à un autre propriétaire. La solution habituelle consiste pour une entreprise de confiance avec une base de données centrale à vérifier les doubles dépenses, mais cela revient simplement au modèle de confiance. Dans sa position centrale, l’entreprise peut passer outre les utilisateurs…

« La solution de Bitcoin consiste à utiliser un réseau peer-to-peer pour vérifier les doubles dépenses… Le résultat est un système distribué sans point de défaillance unique. Les utilisateurs détiennent les clés cryptographiques de leur propre argent et effectuent des transactions entre eux, avec l’aide du réseau P2P pour vérifier les doubles dépenses.

Nakamoto s'était tenu sur les épaules de Diffie, Chaum, Back, Dai, Szabo et Finney et avait forgé de l'argent numérique décentralisé.

La clé, rétrospectivement, était de combiner la capacité d'effectuer des transactions privées en dehors du système bancaire avec la capacité de détenir un actif qui ne pouvait pas être dégradé par l'ingérence politique.

Cette dernière caractéristique n'était pas une priorité pour les cypherpunks avant la fin des années 1990. Szabo l'avait certainement visé avec peu d'or, et d'autres inspirés par des économistes autrichiens comme Fredrich Hayek et Murray Rothbard avaient longtemps discuté de retirer la création de l'argent des mains du gouvernement. Pourtant, en général, les cypherpunks avaient donné la priorité à la confidentialité par rapport à la politique monétaire dans les premières visions de l'argent numérique.

L’ambivalence des défenseurs de la vie privée à l’égard de la politique monétaire est encore évidente aujourd’hui. De nombreux groupes de défense des libertés civiles de gauche qui ont protégé les droits numériques américains au cours des deux dernières décennies ont soit ignoré, soit été carrément hostiles au Bitcoin. La limite de 21 millions de pièces, la rareté et les qualités « d’argent dur » se sont avérées fondamentales pour garantir la confidentialité grâce à l’argent numérique. Pourtant, les groupes de défense des droits numériques n’ont généralement pas reconnu ni célébré le rôle que la preuve de travail et une politique monétaire immuable peuvent jouer dans la protection des droits humains.

Pour souligner l’importance primordiale de la rareté et de l’émission monétaire prévisible dans la création d’argent numérique, Nakamoto a lancé Bitcoin non pas après un scandale de surveillance gouvernementale, mais à la suite de la crise financière mondiale et des expériences d’impression monétaire qui ont suivi en 2007 et 2008.

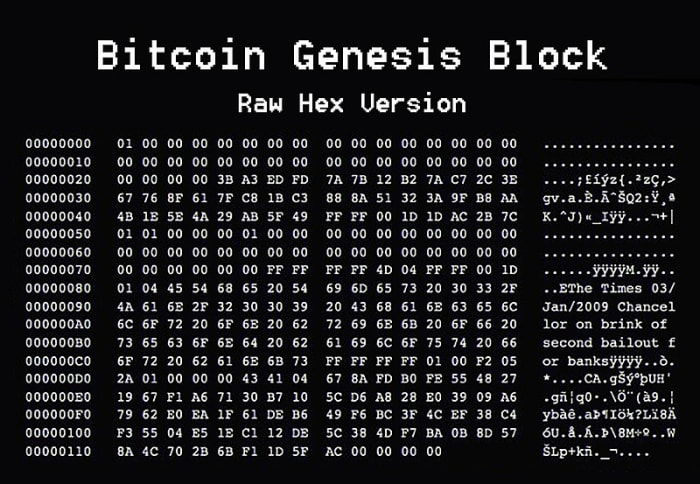

Le premier enregistrement de la blockchain de Bitcoin est connu sous le nom de Genesis Block et constitue un cri de ralliement politique. Juste là, dans le code, se trouve un message qui mérite réflexion : "The Times / 03 janvier / 2009 Le chancelier est au bord d'un deuxième plan de sauvetage pour les banques."

Bitcoin Genesis Block : le chancelier est sur le point d’effectuer un deuxième plan de sauvetage des banques. Identifier.

Le message fait référence à un titre in The Times de Londres, décrivant comment le gouvernement britannique était en train de renflouer un secteur privé défaillant en augmentant les deux côtés de son bilan. Cela faisait partie d'un mouvement mondial plus large où les banques centrales ont créé des liquidités pour les banques commerciales à partir de rien et ont en retour acquis des actifs allant des titres adossés à des hypothèques à la dette d'entreprise et souveraine. Au Royaume-Uni, la Banque d'Angleterre imprimait plus d'argent pour tenter de sauver l'économie.

La déclaration de Genesis de Nakamoto était un défi à l'aléa moral créé par la Banque d'Angleterre, qui fonctionnait comme un prêteur de dernier recours pour les entreprises britanniques qui avaient suivi des politiques imprudentes et risquaient maintenant de faire faillite.

Le Londonien moyen serait celui qui paierait le prix d’une récession, tandis que l’élite de Canary Wharf trouverait des moyens de protéger sa richesse. Aucun banquier britannique n’ira en prison pendant la Grande Crise financière, mais des millions de citoyens britanniques des classes populaires et moyennes en souffriront. Bitcoin était plus qu’un simple argent numérique, c’était une alternative aux banques centrales.

Nakamoto n'avait pas une haute opinion du modèle des bureaucrates qui s'endettent pour sauver des économies de plus en plus financiarisées. Comme ils l'ont écrit:

«Le problème fondamental de la monnaie conventionnelle est toute la confiance nécessaire pour la faire fonctionner. On doit faire confiance à la banque centrale pour ne pas avilir la monnaie, mais l'histoire des monnaies fiduciaires est pleine de violations de cette confiance. Il faut faire confiance aux banques pour détenir notre argent et le transférer par voie électronique, mais elles le prêtent par vagues de bulles de crédit avec à peine une fraction en réserve. »

Nakamoto a lancé le réseau Bitcoin en tant que concurrent des banques centrales, offrant l'automatisation de la politique monétaire et éliminant les coulisses enfumées où de petites poignées d'élites prendraient des décisions concernant l'argent public pour tout le monde.

VII. Une merveille d'ingénierie

Au départ, Back a été impressionné par Bitcoin. Il a lu un rapport technique sur le terrain publié par Finney début 2009 et a réalisé que Nakamoto avait résolu bon nombre des problèmes qui empêchaient auparavant la création d'une monnaie numérique efficace. Ce qui a peut-être le plus impressionné Back et rendu le projet Bitcoin plus fort que tout ce qu'il avait jamais vu, c'est qu'à un moment donné, début 2011, Nakamoto a disparu pour toujours.

En 2009 et 2010, Nakamoto a publié des mises à jour, discuté des ajustements et des améliorations du Bitcoin et partagé ses réflexions sur l'avenir du réseau, principalement sur un forum en ligne appelé Bitcointalk. Puis, un jour, ils ont disparu et n'ont plus jamais été définitivement entendus depuis.

À l’époque, Bitcoin était encore un projet naissant et Nakamoto était peut-être encore un point central d’échec. Fin 2010, ils agissaient toujours en dictateur bienveillant. Mais en se retirant – et en renonçant à une vie de gloire, de fortune et de récompenses – ils ont empêché les gouvernements de nuire au réseau en arrêtant ou en manipulant son créateur.

Avant de partir, Nakamoto écrit:

"Beaucoup de gens rejettent automatiquement la monnaie électronique comme une cause perdue à cause de toutes les entreprises qui ont échoué depuis les années 1990. J'espère qu'il est évident que c'est uniquement la nature centralisée de ces systèmes qui les a condamnés. Je pense que c'est la première fois que nous essayons un système décentralisé, non basé sur la confiance.

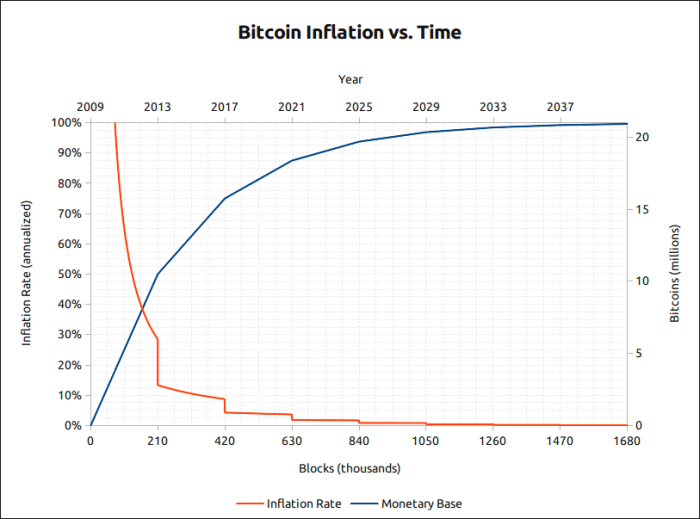

Retour d'accord. Au-delà d'être frappé par la façon dont Nakamoto a révélé Bitcoin puis a disparu, il a été particulièrement intrigué par la politique monétaire de Bitcoin, qui était programmée pour émettre une quantité de plus en plus petite de pièces chaque année jusqu'aux années 2130, date à laquelle le dernier bitcoin serait libéré et pas plus. des bitcoins seraient émis. Le nombre total de pièces a été gravé dans le marbre à un peu moins de 21 millions.

Tous les quatre ans, le nouveau Bitcoin fourni aux mineurs gagnants dans le cadre de la récompense globale serait réduit de moitié, lors d'un événement désormais célébré sous le nom de « réduction de moitié ».

L’émission prévisible de Bitcoin. Identifier.

Lorsque Nakamoto exploitait du bitcoin début 2009, la subvention était de 50 bitcoins. La subvention est tombée à 25 en 2012, 12.5 en 2016 et 6.25 en avril 2020. Fin 2021, près de 19 millions de bitcoins avaient été extraits et, d'ici 2035, 99% de tous les bitcoins seront distribués.

Le reste sera distribué au cours du siècle suivant, comme une incitation persistante pour les mineurs, qui au fil du temps doivent passer à tirer profit des frais de transaction au lieu de la subvention toujours plus réduite.

Même en 2009, Nakamoto, Finney et d’autres ont émis l’hypothèse que la politique monétaire unique « plafonnée » de Bitcoin, avec une limite de 21 millions de pièces au total, pourrait rendre la monnaie extrêmement précieuse si elle décollait un jour.

Outre la politique monétaire innovante, Back considère que ce que l’on appelle « l’algorithme de difficulté » constitue également une avancée scientifique importante. Cette astuce répondait à une préoccupation que Back avait initialement eue concernant Hashcash, selon laquelle les utilisateurs dotés d'ordinateurs plus rapides pourraient surcharger le système. Dans Bitcoin, Nakamoto a empêché que cela ne se produise en programmant le réseau pour réinitialiser la difficulté requise pour réussir à extraire un bloc toutes les deux semaines, en fonction de la durée d'extraction des deux dernières semaines.

Si le marché s'effondrait ou si un événement catastrophique se produisait (par exemple, lorsque le Parti communiste chinois a mis hors ligne la moitié des mineurs de Bitcoin dans le monde en mai 2021), et que la quantité totale d'énergie mondiale dépensée pour extraire du Bitcoin (le « taux de hachage ») diminuait , il faudrait plus de temps que la normale pour extraire des blocs.

Cependant, avec l’algorithme de difficulté, le réseau compenserait rapidement et faciliterait le minage. À l’inverse, si le taux de hachage global augmentait, peut-être si un équipement plus efficace était inventé et que les mineurs trouvaient les blocs trop rapidement, l’algorithme de difficulté compenserait rapidement. Cette fonctionnalité apparemment simple a donné à Bitcoin la résilience et l’a aidé à survivre aux énormes perturbations minières saisonnières, aux chutes précipitées des prix et aux menaces réglementaires. Aujourd’hui, l’infrastructure minière de Bitcoin est plus décentralisée que jamais.

Ces innovations ont amené Back à penser que Bitcoin pourrait potentiellement réussir là où d’autres tentatives de monnaie numérique avaient échoué. Cependant, un problème flagrant subsistait : Bitcoin n’était pas très privé.

VIII. Le problème de confidentialité de Bitcoin

Pour les cypherpunks, la confidentialité était un objectif clé. Les itérations précédentes d'e-cash, comme celle produite par DigiCash, avaient même fait le compromis d'assurer la confidentialité en sacrifiant la décentralisation. Il pouvait y avoir une immense confidentialité dans ces systèmes, mais les utilisateurs devaient faire confiance à la Monnaie et risquaient la censure et la dévaluation.

En créant une alternative à la Monnaie, Nakamoto a été contraint de s'appuyer sur un système de grand livre ouvert, où n'importe qui pouvait voir publiquement toutes les transactions. C'était le seul moyen d'assurer la vérifiabilité, mais cela sacrifiait la confidentialité. Back dit qu'il pense toujours que c'était la bonne décision d'ingénierie.

Il y avait eu plus de travail dans le domaine des monnaies numériques privées depuis DigiCash. En 1999, des chercheurs en sécurité ont publié un papier appelé "Auditable Anonymous Electronic Cash", autour de l'idée d'utiliser des preuves à connaissance nulle. Plus d'une décennie plus tard, le "Zerocoin" papier a été publié comme une optimisation de ce concept. Mais pour essayer d'atteindre une confidentialité parfaite, ces systèmes ont fait des compromis.

Les calculs requis pour ces transactions anonymes étaient si compliqués qu'ils rendaient chaque transaction très importante et chacune prenait beaucoup de temps. L’une des raisons pour lesquelles Bitcoin fonctionne si bien aujourd’hui est que la transaction moyenne ne représente que quelques centaines d’octets. N’importe qui peut exécuter à moindre coût un nœud complet chez lui et suivre l’historique de Bitcoin et les transactions entrantes, gardant ainsi le pouvoir sur le système entre les mains des utilisateurs. Le système ne repose pas sur quelques supercalculateurs. Au lieu de cela, les ordinateurs ordinaires peuvent stocker la blockchain Bitcoin et transmettre des données de transaction à faible coût, car l'utilisation des données est réduite au minimum.

Si Nakamoto avait utilisé un modèle de type Zerocoin, chaque transaction aurait représenté plus de 100 kilo-octets, le grand livre serait devenu énorme et seule une poignée de personnes disposant d'un équipement de centre de données spécialisé aurait pu gérer un nœud complet, introduisant ainsi une possibilité de collusion. la censure, ou même un petit groupe de personnes décidant d'augmenter la masse monétaire au-delà de 21 millions. Comme l’affirme le mantra de la communauté Bitcoin, « ne faites pas confiance, vérifiez ».

Back a déclaré qu'il était, rétrospectivement, heureux de ne pas avoir mentionné l'article de 1999 à Nakamoto dans ses e-mails. La création d'argent numérique décentralisé était la partie la plus cruciale : la confidentialité, pensait-il, pourrait être programmée plus tard.

En 2013, Back a décidé que Bitcoin avait démontré suffisamment de stabilité pour constituer la base de l’argent numérique. Il s'est rendu compte qu'il pouvait utiliser une partie de son expérience en cryptographie appliquée et contribuer à la rendre plus privée. À cette époque, Back a commencé à passer 12 heures par jour à lire sur Bitcoin. Il a dit qu’il avait perdu la notion du temps, qu’il mangeait à peine et dormait à peine. Il était obsédé.

Cette année-là, Back a suggéré quelques idées clés à la communauté des développeurs Bitcoin sur des canaux comme IRC et Bitcointalk. L’une consistait à changer le type de signature numérique utilisée par Bitcoin, passant d’ECDSA à Schnorr. Nakamoto n'a pas utilisé Schnorr dans la conception originale, malgré le fait qu'il offrait une meilleure flexibilité et une meilleure confidentialité aux utilisateurs, car il disposait d'un brevet. Mais ce brevet était expiré.

Aujourd'hui, la suggestion de Back est mise en œuvre, car les signatures Schnorr seront ajoutées au réseau Bitcoin le mois prochain dans le cadre du Racine pivotante améliorer. Une fois que Taproot est activé et utilisé à grande échelle, la plupart des types de portefeuilles et de transactions se ressembleront pour les observateurs (y compris les gouvernements), ce qui aidera à combattre la machine de surveillance.

IV. Transactions confidentielles

La plus grande vision de Back pour Bitcoin était ce qu’on appelle les transactions confidentielles. Actuellement, un utilisateur expose la quantité de bitcoins qu’il envoie à chaque transaction. Cela permet l’auditabilité du système – toute personne à la maison exécutant le logiciel Bitcoin peut s’assurer qu’il n’y a qu’un certain nombre de pièces – mais cela permet également d’effectuer une surveillance sur la blockchain.

Si un gouvernement peut associer une adresse Bitcoin à une identité réelle, il peut suivre les fonds. Les transactions confidentielles (CT) masqueraient le montant de la transaction, rendant la surveillance beaucoup plus difficile, voire impossible, lorsqu'elles sont utilisées conjointement avec les techniques CoinJoin.

En 2013, Back a parlé à une poignée de développeurs principaux – les « Bitcoin Wizards », comme il les appelle – et a réalisé qu'il serait extrêmement difficile de mettre en œuvre CT, car la communauté a naturellement donné la priorité à la sécurité et à l'audibilité plutôt qu'à la confidentialité.

Back s'est également rendu compte que Bitcoin n'était pas très modulaire - ce qui signifie qu'on ne pouvait pas expérimenter le CT à l'intérieur du système - il a donc contribué à l'idée d'un nouveau type de banc d'essai expérimental pour la technologie Bitcoin, afin de pouvoir tester des idées comme CT sans nuire au réseau.

Back s’est vite rendu compte que cela représenterait beaucoup de travail. Il devra créer des bibliothèques de logiciels, intégrer des portefeuilles, assurer la compatibilité avec les échanges et créer une interface conviviale. Back a convaincu un capital-risqueur de la Silicon Valley de lui donner 500,000 XNUMX $ pour tenter de créer une entreprise capable de réaliser tout cela.

Avec un financement de démarrage en main, Back s'est associé au célèbre développeur Bitcoin Core Greg Maxwell et à l'investisseur Austin Hill et a lancé Blockstream, qui est aujourd’hui l’une des plus grandes sociétés Bitcoin au monde. Back reste PDG et poursuit des projets comme Blockstream Satellite, qui permet aux utilisateurs de Bitcoin du monde entier d'utiliser le réseau sans avoir besoin d'un accès Internet.

En 2015, Back et Maxwell ont publié une version du « testnet » Bitcoin qu’ils avaient imaginé et l’ont appelé Elements. Ils ont ensuite activé CT sur cette sidechain – désormais appelée Liquide — où aujourd'hui des centaines de millions de dollars sont réglés en privé.

Les utilisateurs de Bitcoin ont combattu ce que l’on appelle le «Guerre de taille de bloc» contre les grands mineurs et les grandes entreprises entre 2015 et 2017 pour maintenir la taille de bloc raisonnablement limitée (elle a augmenté jusqu'à un nouveau maximum théorique de 4 mégaoctets) et garder le pouvoir entre les mains des individus, de sorte que tout plan visant à augmenter considérablement la taille des blocs dans le l'avenir pourrait se heurter à une forte résistance.

Back pense toujours qu'il est possible d'optimiser le code et d'obtenir des transactions CT suffisamment petites pour être implémentées dans Bitcoin. Il faudra encore plusieurs années avant qu'il soit ajouté, au mieux, mais Back continue sa quête.

Pour l’instant, les utilisateurs de Bitcoin peuvent améliorer leur confidentialité grâce à des techniques telles que CoinJoin, CoinSwap et en utilisant une technologie de deuxième couche comme Lightning Network ou des chaînes latérales comme Mercury ou Liquid.

En particulier, Lightning - un autre domaine dans lequel l'équipe de Back chez Blockstream investit massivement en travaillant sur c-foudre – aide les utilisateurs à dépenser des bitcoins à moindre coût, rapidement et en privé. Grâce à des innovations comme celle-ci, Bitcoin sert de technologie d’épargne résistante à la censure et à l’avilissement pour des dizaines de millions de personnes dans le monde, et devient de plus en plus convivial pour les transactions quotidiennes.

Dans un avenir proche, Bitcoin pourrait très bien concrétiser la vision cypherpunk de l’argent numérique téléportable, avec tous les aspects de confidentialité de l’argent liquide et toute la capacité de réserve de valeur de l’or. Cela pourrait s’avérer l’une des missions les plus importantes du siècle à venir, alors que les gouvernements expérimentent et commencent à introduire les monnaies numériques des banques centrales (CBDC).

Les CBDC visent à remplacer le papier-monnaie par des crédits électroniques qui peuvent être facilement surveillés, confisqués, taxés automatiquement et dégradés via des taux d'intérêt négatifs. Ils ouvrent la voie à l'ingénierie sociale, identifient la censure et la déplateforme, et les dates d'expiration de l'argent.

Mais si la vision de l’argent numérique du Bitcoin peut être pleinement réalisée, alors dans le projet de Nakamoto, des mots, "nous pouvons gagner une bataille majeure dans la course aux armements et gagner un nouveau territoire de liberté pendant plusieurs années".

C'est le rêve cypherpunk, et Adam Back se concentre sur sa réalisation.

Ceci est un article invité par Alex Gladstein. Les opinions exprimées sont entièrement les leurs et ne reflètent pas nécessairement celles de BTC Inc ou Magazine Bitcoin.

Source : https://bitcoinmagazine.com/culture/bitcoin-adam-back-and-digital-cash

- "

- 000

- 100

- 1998

- 2016

- 2020

- 9

- accès

- Compte

- infection

- Activisme

- Adam Back

- admin

- plaidoyer

- alex

- algorithme

- Tous

- toutes transactions

- Permettre

- Amazon

- Américaine

- Américains

- amsterdam

- selon une analyse de l’Université de Princeton

- annoncé

- l'anonymat

- appli

- applications

- Avril

- architecture

- Réservé

- autour

- atout

- Outils

- Août

- auteurs

- Automation

- Backdoors

- sauvetage

- Interdire

- Banque

- Banque d'Angleterre

- Services bancaires

- faillite

- Banks

- Bataille

- Berkeley

- LES MEILLEURS

- biden

- Grande image

- Le plus grand

- Projet de loi

- facturation

- Milliards

- Bit

- Bitcoin

- noyau Bitcoin

- Bitcoin mining

- Bitcointalk

- blockchain

- Blockstream

- Livres

- infractions

- Britannique

- BTC

- BTC Inc

- bulle

- construire

- Développement

- acheter

- Californie

- Appelez-nous

- Campagne

- Canada

- capitalisation

- les soins

- Argent liquide

- Causes

- CBDC

- Censure

- Banque centrale

- monnaies numériques de la banque centrale

- Banques centrales

- CEO

- challenge

- Change

- Voies

- des charges

- chinois

- le Parti Communiste Chinois

- chips

- Ville

- fonds à capital fermé

- code

- Coin

- Coinjoin

- Pièces de monnaie

- collaboration

- Université

- Venir

- commercial

- Communications

- Communautés

- Sociétés

- Société

- Informatique

- ordinateurs

- informatique

- Congrès

- conflit

- Consensus

- contenu

- continue

- contrats

- conversations

- Corporations

- Couples

- La création

- créateur

- crédit

- Cartes de crédit

- Crédits

- Criminels

- crise

- Crypto

- cryptographe

- de la cryptographie

- devises

- Devise

- Courant

- Cybersécurité

- cypherpunks

- DAI

- données

- la sécurité des données

- Base de données

- Dates

- journée

- Dette

- La décentralisation

- Décentralisé

- Défense

- retarder

- Demande

- département de la Justice

- Conception

- détruit

- développer

- Développeur

- mobiles

- DID

- numérique

- devises numériques

- monnaie numérique

- or numérique

- Argent numérique

- Paiements numériques

- droits numériques

- Perturber

- Dollar

- dollars

- douzaine

- chuté

- e-commerce

- "Early Bird"

- Économique

- Économie

- économie

- Éducation

- Efficace

- vous accompagner

- chiffrement

- énergie

- ingénieur

- ENGINEERING

- de l'Angleterre

- Anglais

- l'équipements

- euro

- euros

- événement

- évolution

- Échanges

- Exclusive

- d'experience

- expérience

- Visage

- Échec

- Mode

- Fonctionnalité

- National

- Gouvernement fédéral

- Frais

- Fiat

- Fiction

- Figure

- finalement

- la traduction de documents financiers

- crise financière

- Prénom

- première fois

- défaut

- Flexibilité

- flux

- suivre

- formulaire

- Avant

- Fondation

- Francisco

- gratuitement ici

- spirituelle

- Vendredi

- Remplir

- plein

- Noeud complet

- financement

- fonds

- avenir

- PIB

- Genèse

- Allemagne

- Don

- Global

- Or

- Bien

- Gouvernement

- Gouvernements

- l'

- Réservation de groupe

- Croissance

- GUEST

- Invité Message

- hachage

- taux de hachage

- Hashcash

- Cacher

- Histoire

- appuyez en continu

- Accueil

- Villa

- Comment

- HTTPS

- majeur

- droits de l'homme

- Des centaines

- hyperinflation

- idée

- Identification

- Identite

- Illégal

- Y compris

- Améliore

- inflation

- influencer

- d'information

- Infrastructure

- Innovation

- Institution

- Intel

- intérêt

- Taux d'intérêt

- Internet

- enquêter

- investor

- impliqué

- IT

- Emplois

- Joe Biden

- journaliste

- Justice

- en gardant

- ACTIVITES

- clés

- gros

- Droit applicable et juridiction compétente

- application de la loi

- Lois

- conduire

- APPRENTISSAGE

- savant

- LED

- Ledger

- Légal

- Législation

- Niveau

- Licence

- Licence

- foudre

- Réseau Lightning

- limité

- Gamme

- Liquide

- Liste

- London

- Location

- majeur

- Fabrication

- Mantra

- Marché

- Capitalisation boursière

- Massachusetts

- Massachusetts Institute of Technology

- math

- moyenne

- Commerçant

- messagerie

- Microsoft

- Militaire

- million

- mineurs

- Mines

- MIT

- Breeze Mobile

- Application Mobile

- modèle

- application

- de l'argent

- mois

- Bougez

- Près

- taux d'intérêt négatifs

- réseau et

- réseaux

- offrant

- en ligne

- Paiements en ligne

- ouvert

- open source

- code open-source

- Avis

- organisations

- Autre

- propriétaire

- Oxford

- p2p

- Papier

- Mot de Passe

- brevet

- Payer

- Paiement

- Paiements

- PC

- PC

- Personnes

- données à caractère personnel

- objectifs

- philosophie

- Physique

- image

- Police

- politiques

- politique

- politique

- Populaire

- Poteaux

- power

- Prédictions

- Press

- la parfaite pression

- prix

- prison

- la confidentialité

- Privé

- Clé privée

- Produit

- Profit

- Programme

- Programmation

- Programmes

- Projet

- projets

- preuve

- protéger

- protection

- Prouve

- public

- Clé publique

- Édition

- quête

- Race

- Tarifs

- en cours

- Réalité

- Les raisons

- récession

- réduire

- Règlement

- régulateurs

- rapport

- un article

- Resources

- réponse

- Analyse

- ROBERT

- Chambres

- rsa

- Courir

- pour le running

- San

- San Francisco

- Satoshi

- Satoshi Nakamoto

- Escaliers intérieurs

- balayage

- Sciences

- scientifiques

- titres

- sécurité

- seed

- Financement de démarrage

- vendre

- Série

- set

- Partager

- commun

- décalage

- Shorts

- chaîne latérale

- Signes

- Silicon Valley

- étapes

- Taille

- petit

- So

- Réseaux sociaux

- Ingénierie sociale

- Société

- Logiciels

- vendu

- RÉSOUDRE

- Space

- passer

- Dépenses

- des espions

- propagation

- Stabilité

- Normes

- j'ai commencé

- Commencez

- Région

- Déclaration

- États

- Boutique

- de Marketing

- rue

- subvention

- Soudan

- poursuivi

- été

- la quantité

- Support

- surprise

- surveillance

- environnement

- Suisse

- combustion propre

- Système

- Target

- technologie

- Technique

- Les technologies

- Technologie

- tester

- le monde

- En pensant

- des menaces

- fiable

- jeton

- Tokens

- top

- Tor

- suivre

- commerce

- transaction

- Transactions

- La confiance

- Tweet

- Royaume-Uni

- nous

- Ministère de la Justice des États-Unis

- Gouvernement des États-Unis

- université

- Université de la Californie

- Actualités

- us

- utilisateurs

- Plus-value

- Venezuela

- entreprise

- Versus

- Voir

- vision

- Vote

- VPN

- vulnérabilités

- vulnérabilité

- Wall Street

- Portefeuilles

- guerre

- vagues

- Richesse

- web

- Qu’est ce qu'

- maison Blanche

- papier blanc

- WHO

- gagner

- Outils de gestion

- activités principales

- vos contrats

- world

- partout dans le monde

- vaut

- écriture

- an

- années

- preuves sans connaissance

- Zimbabwe