C’est un monde de chien mangeur de chien pour les escrocs crypto.

De nouveaux rapports viennent de révélé comment un individu a identifié des fraudeurs cryptographiques afin de leur voler leurs fonds mal acquis.

Les fraudeurs crypto utilisent souvent des techniques d’ingénierie sociale pour interagir avec leurs victimes et les convaincre de se séparer de leur argent durement gagné. Les fraudeurs le font soit en envoyant des fonds directement aux fraudeurs, soit en fournissant les autorisations nécessaires pour accéder aux portefeuilles.

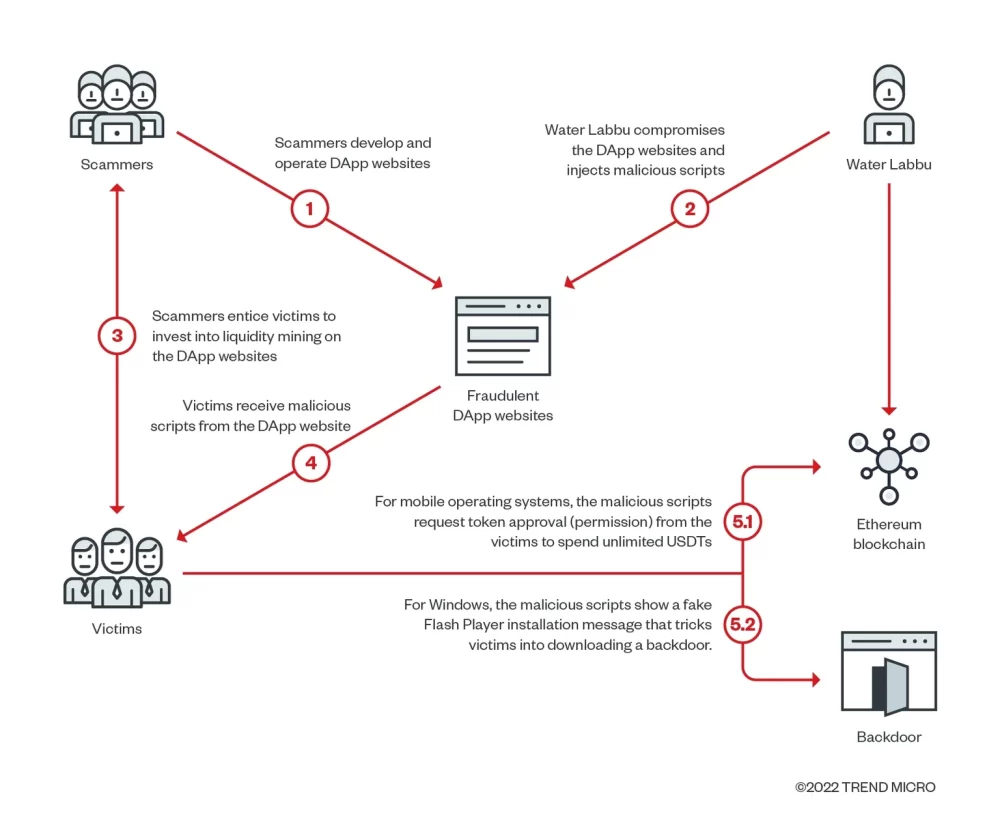

Water Labbu, le nom de l'individu qui a volé les escrocs, aurait utilisé une méthode similaire pour voler des crypto-monnaies, obtenant des autorisations d'accès aux portefeuilles de leurs victimes. Cependant, ils n’ont eu recours à aucune forme d’ingénierie sociale, laissant le sale boulot aux fraudeurs d’origine.

Au lieu de créer ses propres sites Web frauduleux, Water Labbu a compromis les sites Web d'autres fraudeurs qui se faisaient passer pour des applications décentralisées légitimes (dApps) et y a injecté du code JavaScript malveillant.

Caché dans l'ombre, Water Labbu a patiemment attendu que des victimes de grande valeur connectent leur portefeuille à une dApp frauduleuse, avant d'injecter une charge utile JavaScript dans ce site Web pour voler les fonds.

Rien n’a changé pour les premières victimes du fraudeur : elles ont quand même été volées. La seule différence est que Water Labbu a commencé à arracher la crypto aux fraudeurs, détournant les fonds vers leurs propres portefeuilles.

"La demande est déguisée pour donner l'impression qu'elle a été envoyée à partir d'un site Web compromis et demande l'autorisation de transférer un montant presque illimité de dollars américains. Tether du portefeuille de la cible », lit-on dans le rapport de Trend Micro. rapport.

Water Labbu s'en sort avec plus de 300,000 XNUMX $

Dans un cas identifié, le script malveillant a réussi à drainer USDT à partir de deux adresses, en les échangeant sur le Uniswap échange - d'abord vers le USDC stablecoin puis à Ethereum (ETH) – avant d’envoyer les fonds ETH au Tornado Cash mixer.

Le rapport note également que Water Labbu utilisait différentes méthodes pour différents systèmes d'exploitation. Par exemple, si la victime chargeait le script depuis un ordinateur exécutant Windows, celle-ci renvoyait un autre script affichant un faux message de mise à jour Flash demandant à la victime de télécharger un fichier exécutable malveillant.

Trend Micro a déclaré que Water Labbu avait compromis au moins 45 sites Web frauduleux, la plupart suivant la soi-disant « engagement de liquidité minière sans perte » modèle, les dangers dont les forces de l'ordre alerté environ plus tôt cette année.

Selon les analystes de sécurité, le bénéfice réalisé par Water Labbu est estimé à au moins 316,728 XNUMX dollars, sur la base des enregistrements de transactions de neuf victimes identifiées.

Restez au courant des actualités cryptographiques, recevez des mises à jour quotidiennes dans votre boîte de réception.

- Bitcoin

- blockchain

- conformité de la blockchain

- conférence blockchain

- la performance des entreprises

- coinbase

- cognitif

- Consensus

- conférence cryptographique

- extraction de crypto

- crypto-monnaie

- Décentralisé

- Décrypter

- DeFi

- Actifs numériques

- Ethereum

- machine learning

- jeton non fongible

- Platon

- platon ai

- Intelligence des données Platon

- Platoblockchain

- PlatonDonnées

- jeu de platogamie

- Polygone

- la preuve de la participation

- W3

- zéphyrnet

Plus de Décrypter

Une autre prise en charge des signaux d'échange cryptographique pour le hard fork Ethereum dirigé par Miner

Le responsable de l'ingénierie cryptographique de Twitter démissionne alors que le nombre d'employés diminue

JUP en hausse de plus de 70 % alors que Solana reste stable pour Jupiter Airdrop – Décrypter

MicroStrategy et Michael Saylor poursuivis pour fraude fiscale par le procureur général de DC

L'ex-OpenSea Exec soutient que les NFT ne sont pas des titres pour rejeter les frais de délit d'initié

Satoshi Lore se développe à mesure que de plus en plus d'e-mails d'inventeurs Bitcoin émergent - Décrypter

Bitcoin Miners verrouille la mise à niveau de la racine pivotante axée sur la confidentialité

Elizabeth Warren s'attaque aux audits cryptographiques «ombragés» dans une lettre au Conseil de surveillance comptable

Les mélangeurs Bitcoin sont plus occupés que jamais en 2022 : Analyse de la chaîne

L'homme de main de la "Cryptoqueen" accusé d'être extradé vers les États-Unis

'WAGMI' est mort: Pplpleasr, UnicornDAO, le président du TIME pèsent sur les NFT