Parmi les centaines de techniques MITRE ATT&CK documentées, deux dominent le domaine : les interpréteurs de commandes et de scripts (T1059) et le phishing (T1566).

Dans un rapport publié le 10 avril, D3 Security a analysé plus de 75,000 XNUMX incidents de cybersécurité récents. Son objectif était de déterminer quelles méthodes d’attaque étaient les plus courantes.

Les résultats dressent un tableau sombre : ces deux techniques ont dépassé toutes les autres de plusieurs ordres de grandeur, la meilleure technique dépassant la deuxième d'un facteur trois.

Pour les défenseurs qui cherchent à accorder une attention et des ressources limitées, voici quelques-unes des techniques ATT&CK les plus courantes et comment se défendre contre elles.

Exécution : interpréteur de commandes et de scripts (utilisé dans 52.22 % des attaques)

Qu'est-ce que c'est: Les attaquants écrivent des scripts dans langages populaires comme PowerShell et Python pour deux objectifs principaux. Le plus souvent, ils sont utilisés pour automatiser des tâches malveillantes telles que la collecte de données ou le téléchargement et l'extraction d'une charge utile. Ils sont également utiles pour échapper à la détection, en contournant les solutions antivirus, la détection et la réponse étendues (XDR), etc.

Le fait que ces scripts soient de loin n°1 sur cette liste est particulièrement surprenant pour Adrianna Chen, vice-présidente des produits et services de D3. "Étant donné que Command and Scripting Interpreter (T1059) relève de la tactique d'exécution, il se trouve au milieu de la chaîne de destruction MITRE ATT&CK", dit-elle. « Il est donc juste de supposer que d'autres techniques issues de tactiques antérieures n'ont déjà pas été détectées au moment où elles sont détectées par l'outil EDR. Étant donné que cette technique était si importante dans notre ensemble de données, elle souligne l’importance de disposer de processus permettant de remonter à l’origine d’un incident.

Comment s'en défendre : Les scripts malveillants étant divers et multiformes, leur traitement nécessite un plan de réponse aux incidents approfondi qui combine la détection des comportements potentiellement malveillants avec une surveillance stricte des privilèges et des politiques d'exécution des scripts.

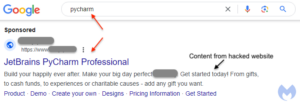

Accès initial : phishing (15.44 %)

Qu'est-ce que c'est: Le phishing et sa sous-catégorie, le spear phishing (T1566.001-004), constituent les première et troisième méthodes les plus courantes utilisées par les attaquants pour accéder aux systèmes et réseaux ciblés. En utilisant le premier dans le cadre de campagnes générales et le second lorsqu’il s’agit de cibler des individus ou des organisations spécifiques, l’objectif est de contraindre les victimes à divulguer des informations cruciales qui leur permettront d’accéder à des comptes et des appareils sensibles.

Comment s'en défendre : Même les plus intelligents et les plus instruits parmi nous, nous tombons dans le piège d’une ingénierie sociale sophistiquée. Des campagnes fréquentes d’éducation et de sensibilisation peuvent contribuer dans une certaine mesure à protéger les employés d’eux-mêmes et des entreprises sur lesquelles ils ouvrent une fenêtre.

Accès initial : comptes valides (3.47 %)

Qu'est-ce que c'est: Souvent, un phishing réussi permet aux attaquants d’accéder à des comptes légitimes. Ces comptes fournissent les clés de portes autrement verrouillées et couvrent leurs divers méfaits.

Comment s'en défendre : Lorsque les employés cliquent inévitablement sur ce PDF ou cette URL malveillante, authentification multifacteur robuste (MFA) peut, à tout le moins, servir de cerceaux supplémentaires pour les attaquants. Les outils de détection d'anomalies peuvent également être utiles si, par exemple, un utilisateur inconnu se connecte à partir d'une adresse IP lointaine ou fait simplement quelque chose qu'il n'est pas censé faire.

Accès aux informations d'identification : Brute Force (2.05 %)

Qu'est-ce que c'est: Autre option plus populaire, les attaques par force brute sont restées monnaie courante grâce à l’omniprésence de mots de passe faibles, réutilisés et inchangés. Ici, les attaquants utilisent des scripts qui s'exécutent automatiquement via des combinaisons de nom d'utilisateur et de mot de passe, comme dans une attaque par dictionnaire — pour accéder aux comptes souhaités.

Comment s'en défendre : Aucun élément de cette liste n’est aussi facilement et totalement évitable que les attaques par force brute. L’utilisation de mots de passe suffisamment forts résout le problème en soi, point final. D'autres petits mécanismes, comme le verrouillage d'un utilisateur après des tentatives de connexion répétées, font également l'affaire.

Persistance : manipulation de compte (1.34 %)

Qu'est-ce que c'est: Une fois qu'un attaquant a utilisé le phishing, la force brute ou tout autre moyen pour accéder à un compte privilégié, il peut alors exploiter ce compte pour consolider sa position dans un système ciblé. Par exemple, ils peuvent modifier les informations d'identification du compte pour verrouiller son propriétaire d'origine, ou éventuellement ajuster les autorisations afin d'accéder à des ressources encore plus privilégiées que celles dont ils disposent déjà.

Comment s'en défendre : Pour atténuer les dommages causés par une compromission de compte, D3 recommande aux organisations de mettre en œuvre des restrictions strictes pour l'accès aux ressources sensibles et de suivre les principe de l'accès le moins privilégié: n'accorder que le niveau minimum d'accès nécessaire à tout utilisateur pour effectuer son travail.

En outre, il propose un certain nombre de recommandations qui peuvent s’appliquer à cette technique et à d’autres techniques MITRE, notamment :

-

Maintenir la vigilance grâce à une surveillance continue des journaux pour détecter et répondre à toute activité suspecte sur le compte

-

Opérer en supposant que le réseau a déjà été compromis et adopter des mesures proactives pour atténuer les dommages potentiels

-

Rationaliser les efforts de réponse en automatisant les contre-mesures lors de la détection de failles de sécurité confirmées, garantissant ainsi une atténuation rapide et efficace

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.darkreading.com/cyberattacks-data-breaches/top-mitre-attack-techniques-how-to-defend-against

- :possède

- :est

- 000

- 1

- 15%

- 7

- 75

- 8

- 9

- a

- accès

- accès

- Compte

- hybrides

- Agis

- propos

- régler

- L'adoption d'

- Après

- à opposer à

- Visée

- Tous

- allouer

- permettre

- permet

- déjà

- aussi

- parmi

- parmi nous

- an

- analysé

- et de

- Détection d'une anomalie

- antivirus

- tous

- Appliquer

- Avril

- SONT

- aren

- autour

- AS

- assumer

- hypothèse

- attaquer

- attaquant

- Attaques

- Tentatives

- précaution

- Authentification

- automatiser

- automatiquement

- automatiser

- et

- RETOUR

- était

- comportements

- infractions

- la force brute

- by

- Campagnes

- CAN

- ciment

- chaîne

- Change

- chen

- Réseautage et Mentorat

- cliquez

- комбинации

- moissonneuses-batteuses

- commander

- Commun

- communément

- Sociétés

- compromis

- Compromise

- CONFIRMÉ

- connecte

- continu

- couverture

- CRÉDENTIEL

- Lettres de créance

- crucial

- Cybersécurité

- des dommages

- données

- ensemble de données

- jours

- traitement

- défenseurs

- voulu

- détecter

- détecté

- Détection

- Déterminer

- Compatibles

- plusieurs

- do

- Dominer

- portes

- téléchargement

- Plus tôt

- même

- Éducation

- Efficace

- efforts

- d'autre

- employés

- ENGINEERING

- assez

- assurer

- Pourtant, la

- exemple

- exécution

- attendu

- prolongé

- supplémentaire

- facteur

- juste

- Automne

- Chutes

- loin

- champ

- Prénom

- correctifs

- suivre

- Pour

- Force

- fréquent

- De

- plein

- Gain

- Général

- donné

- Go

- objectif

- disparu

- octroi

- Récoltes

- Vous avez

- ayant

- aider

- ici

- ici

- sa

- Comment

- How To

- http

- HTTPS

- Des centaines

- ICON

- if

- Mettre en oeuvre

- importance

- in

- incident

- réponse à l'incident

- Y compris

- individus

- inévitablement

- d'information

- initiale

- développement

- IP

- IP dédiée

- IT

- SES

- Emploi

- jpeg

- saut

- juste

- clés

- Tuer

- Langues

- au

- légitime

- Niveau

- Levier

- comme

- limité

- Liste

- peu

- bloquer

- fermé

- verrouillage

- vous connecter

- recherchez-

- malveillant

- Manipulation

- veux dire

- les mesures

- mécanismes

- méthodes

- MFA

- Milieu

- minimum

- Réduire les

- Stack monitoring

- PLUS

- (en fait, presque toutes)

- multiforme

- authentification multifactorielle

- nécessaire

- réseau et

- réseaux

- aucune

- rien

- nombre

- of

- Offres Speciales

- on

- ONE

- Option

- or

- de commander

- passer commande

- organisations

- origine

- original

- Autre

- Autres

- autrement

- nos

- ande

- plus de

- propre

- propriétaire

- Mot de Passe

- mots de passe

- Effectuer

- autorisations

- persistance

- phishing

- image

- plan

- Platon

- Intelligence des données Platon

- PlatonDonnées

- politiques

- Populaire

- position

- peut-être

- défaillances

- l'éventualité

- président

- primaire

- privilégié

- privilèges

- Cybersécurité

- Problème

- les process

- Produit

- important

- L'utilisation de sélénite dans un espace est un excellent moyen de neutraliser l'énergie instable ou négative.

- fournir

- publié

- des fins

- Python

- RE

- récent

- recommandations

- recommande

- répété

- a besoin

- Resources

- Réagir

- réponse

- restrictions

- Résultats

- Courir

- s

- dit

- scénario

- scripts

- Deuxièmement

- sécurité

- failles de sécurité

- sensible

- service

- set

- elle

- simplement

- depuis

- le plus intelligent

- So

- Réseaux sociaux

- Ingénierie sociale

- Solutions

- quelques

- quelque chose

- sophistiqué

- groupe de neurones

- Étape

- rigide

- Arrêter

- étrange

- Strict

- strict

- STRONG

- réussi

- tel

- surprenant

- soupçonneux

- SWIFT

- combustion propre

- Système

- tactique

- des campagnes marketing ciblées,

- tâches

- technique

- techniques

- que

- Merci

- qui

- La

- leur

- Les

- se

- puis

- Ces

- l'ont

- Troisièmement

- this

- approfondi

- ceux

- trois

- Avec

- fiable

- à

- outil

- les outils

- top

- vers

- Tracer

- astuce

- deux

- inchangé

- sous

- soulignés

- sur

- URL

- us

- utilisé

- d'utiliser

- incontournable

- Utilisateur

- en utilisant

- Info de contact.

- divers

- vice

- Vice-président

- victimes

- vigilance

- était

- Montres

- façons

- faible

- ont été

- quand

- qui

- entièrement

- sera

- fenêtre

- comprenant

- écrire

- XDR

- zéphyrnet