Escroqueries

Quels sont les signes révélateurs les plus courants indiquant que la personne derrière l'écran ou à l'autre bout du fil n'est pas celle qu'elle prétend être ?

18 avril 2024

•

,

5 minute. lis

Notre monde devient de plus en plus impersonnel à mesure qu’il devient plus centré sur le numérique. Et comme nous ne pouvons pas voir la personne ou l'organisation à l'autre bout d'un e-mail, d'un message sur les réseaux sociaux ou d'un SMS, il est plus facile pour les fraudeurs de prétendre être quelque chose ou quelqu'un qu'ils ne sont pas. Il s’agit d’une fraude par usurpation d’identité, qui devient rapidement l’une des sources de revenus les plus élevées pour les cybercriminels. Selon la FTC, les escrocs se faisant passer pour des entreprises et des gouvernements ont gagné 1.1 milliard de dollars grâce à leurs victimes en 2023.

La fraude par usurpation d’identité peut prendre de nombreuses formes, mais si vous êtes attentif aux signes révélateurs d’une arnaque, vos informations personnelles et votre argent durement gagné resteront sous clé.

À quoi ressemble la fraude par usurpation d’identité ?

Comme la plupart des fraudes, les escroqueries par usurpation d’identité sont conçues pour vous amener à envoyer de l’argent aux méchants ou des informations personnelles/financières qu’ils peuvent soit vendre sur le dark web, soit utiliser eux-mêmes pour commettre une fraude d’identité. Le phishing est peut-être le type de fraude par usurpation d'identité le plus évident : un escroc vous contacte en se faisant passer pour une entité de confiance et vous demande de l'argent ou des informations.

Mais il existe d'autres variétés. Faux comptes de médias sociaux constituent un défi croissant ; utilisé pour diffuser des liens frauduleux et des offres trop belles pour être vraies. Et de fausses applications mobiles peuvent usurper l’identité d’applications légitimes pour récolter des informations personnelles, inonder votre écran de publicités ou vous inscrire à des services payants.

Les escroqueries par usurpation d’identité évoluent également. Selon la FTC, ils brouillent de plus en plus les canaux et les techniques, de sorte qu’« un faux employé d’Amazon pourrait vous transférer vers une fausse banque ou même vers un faux employé du FBI ou de la FTC pour obtenir une fausse aide ».

Comment repérer les fraudeurs

Contrairement à la croyance populaire, les personnes âgées ne sont pas les seules à être exposées aux escroqueries par usurpation d’identité. Recherche au Royaume-Uni ont constaté que les personnes de moins de 35 ans sont plus susceptibles d'avoir été ciblées et tombées dans le piège de ce type de fraude. Dans cet esprit, soyez attentif à ces signes avant-coureurs :

- Demandes d'argent : Un message par e-mail, SMS ou DM provenant d'une personne prétendant être un membre de la famille proche ou un contact. Ils demanderont une aide financière urgente pour une raison quelconque, comme s'ils sont bloqués à l'étranger ou s'ils ont besoin d'une aide médicale. Les fraudeurs peuvent détourner des comptes de réseaux sociaux et de messagerie légitimes pour donner l'impression que c'est réellement votre ami/membre de votre famille qui vous contacte.

- Accès à distance: In fraude au support technique, un responsable d'une entreprise technologique, d'une entreprise de télécommunications ou d'une autre organisation apparemment légitime a besoin d'accéder à votre ordinateur pour une raison inventée, par exemple s'il est compromis par un logiciel malveillant.

- Accès à votre compte : A officier de police ou un représentant du gouvernement vous contacte à l'improviste en prétendant que l'argent sur votre compte doit être analysé dans le cadre d'une enquête sur le blanchiment d'argent, le trafic de drogue ou tout autre crime grave. Ils proposent de « le garder en sécurité » en le déplaçant ailleurs.

- Pression: La personne à l’autre bout du fil, au téléphone, par courrier électronique, par SMS ou sur les réseaux sociaux, vous fait pression pour que vous agissez immédiatement. Ils essaieront de vous inciter à prendre une décision sans réfléchir, par exemple en envoyant de l'argent à un ami en danger ou en effectuant un transfert d'urgence à un représentant du gouvernement. Il s'agit d'une technique d'ingénierie sociale classique – parfois même menée en personne ou avec une tournure potentiellement effrayante grâce aux outils d'IA qui peuvent être cooptés pour commettre des actes malveillants. escroqueries aux enlèvements virtuels.

- Faux coursiers récupérant de l’argent : Un fonctionnaire vous propose d'envoyer un coursier à votre domicile pour récupérer de l'argent liquide, des cartes, des objets de valeur ou des codes PIN sous toutes sortes de faux prétextes, comme aider votre proche à se sortir d'une situation difficile ou résoudre un paiement douteux sur votre carte bancaire. .

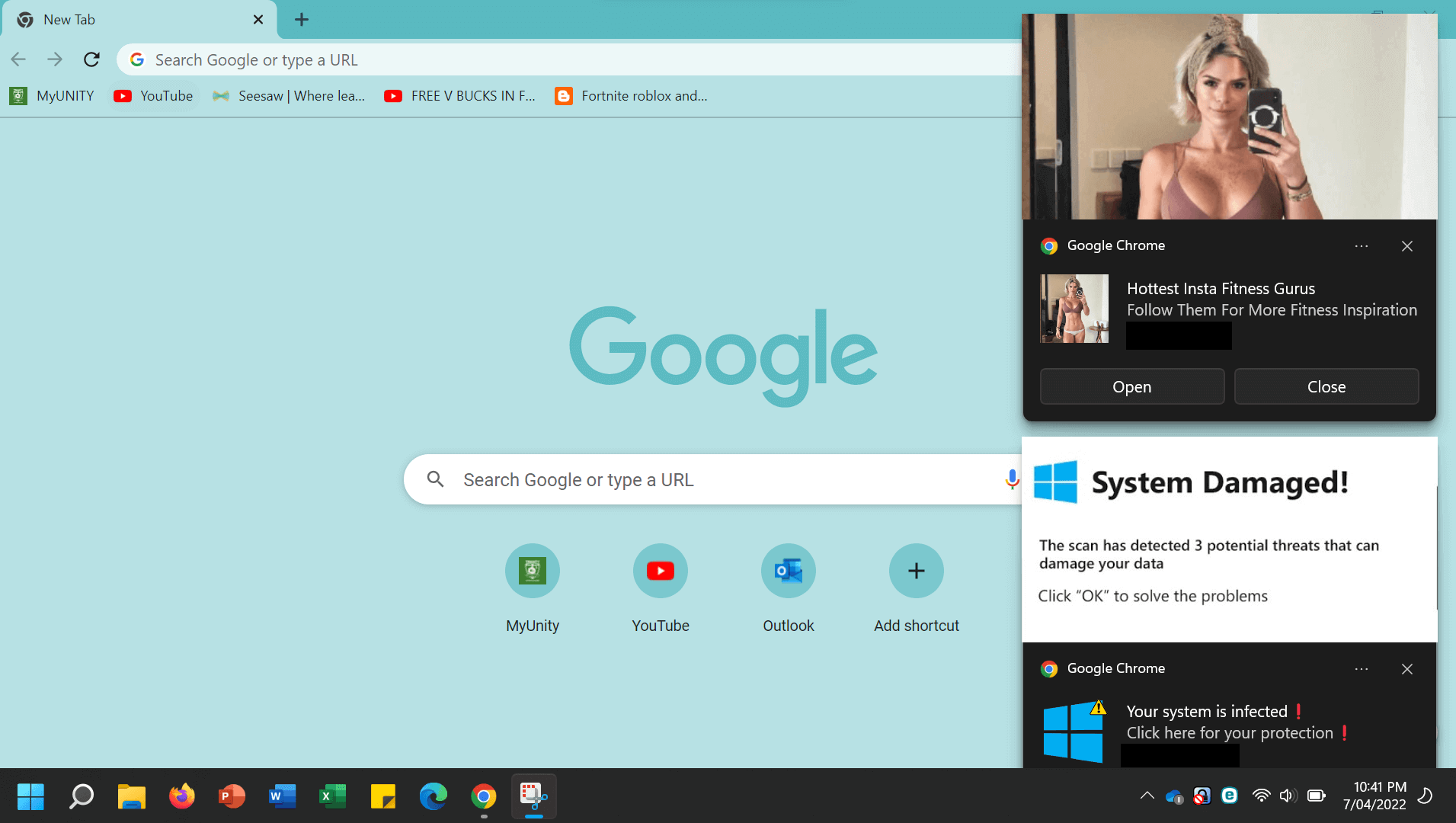

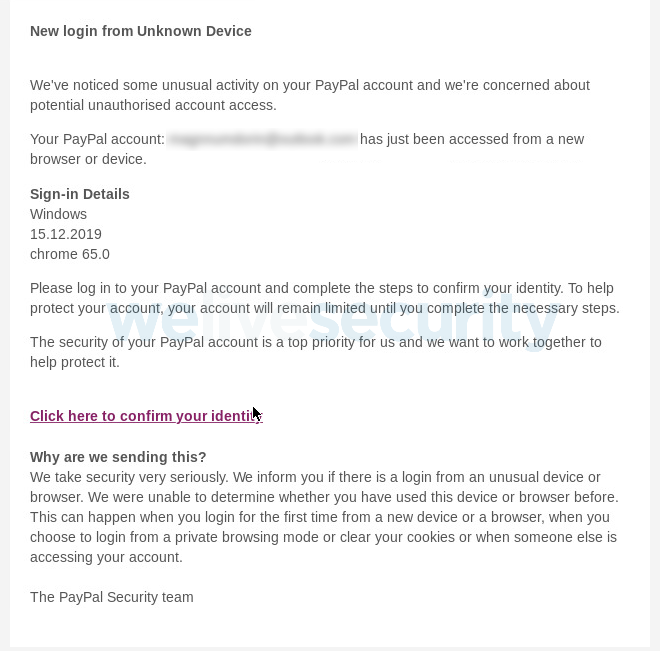

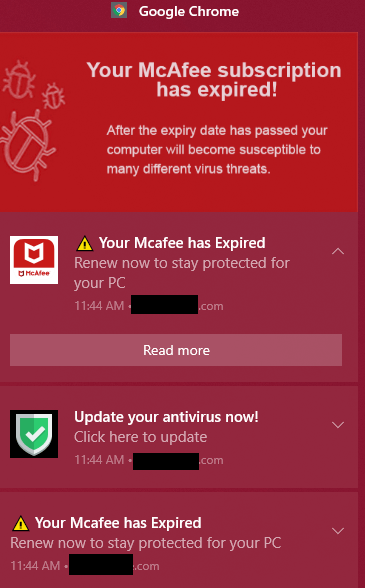

- Alertes de sécurité du compte : Ces fausses notifications nécessitent souvent que vous « confirmiez » d'abord vos informations – une autre façon pour les fraudeurs de mettre la main sur vos informations personnelles et financières.

- Messages inhabituels : Les e-mails de phishing contiennent souvent des incohérences qui les caractérisent comme une usurpation d'identité. Les fraudeurs tenteront d’usurper le nom d’affichage pour usurper l’identité de l’expéditeur. Mais en survolant le nom, vous pouvez voir l’adresse e-mail masquée en dessous, qui peut ne pas avoir l’air officielle. Sachez cependant que les fraudeurs peuvent également détourner des comptes de messagerie légitimes et utiliser l'usurpation d'identité de l'appelant pour rendre plus difficile la distinction entre le vrai et le faux.

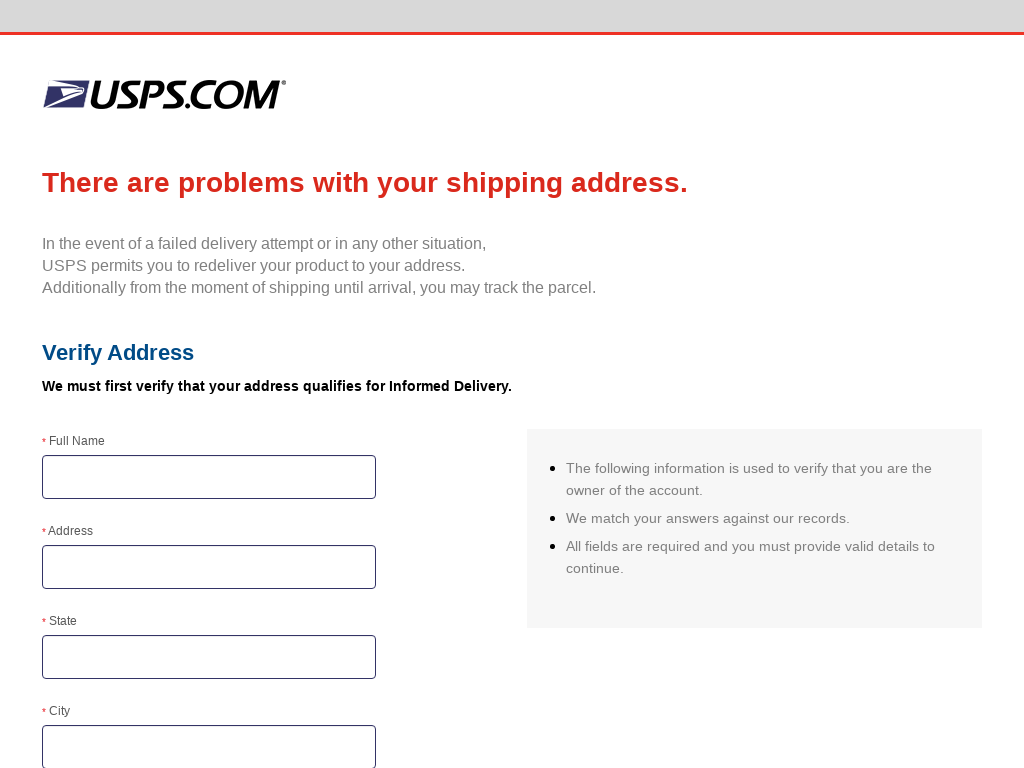

- Problèmes de fausse livraison : Les entreprises postales/logistiques d'apparence légitime exigent que vous payiez une somme modique ou que vous fournissiez vos coordonnées bancaires pour permettre la livraison en toute sécurité de votre colis inexistant. Dans d'autres scénarios, les fraudeurs se faire passer pour un service de livraison bien connu et vous alerte des « problèmes » avec votre colis.

- Cartes cadeaux: Il vous est demandé de payer des amendes ou des frais ponctuels en achetant des articles de grande valeur ou des cartes cadeaux. L'escroc souhaite que vous fassiez cela plutôt qu'un virement bancaire, car c'est beaucoup plus difficile à retracer.

- Faux renouvellements d'abonnement : Ceux-ci peuvent vous obliger à connecter l’escroc à votre ordinateur pour renouveler votre abonnement ou procéder à un remboursement inexistant.

- Cadeaux ou réductions fictifs : Ceux-ci vous obligent à payer une petite « taxe » pour pouvoir les réclamer. Inutile de dire qu’il n’y a aucune récompense ni réduction car il s’agit simplement d’une variante de la fraude sur les frais d’avance.

- Langage inhabituel : Un autre signe révélateur de tentatives de phishing pourrait être une grammaire et une orthographe médiocres ou un langage imprécis dans les messages – bien qu'il s'agisse de fraudeurs. utiliser l'IA générative pour créer leurs faux messages, cela devient de moins en moins courant.

Reste attentif

N’oubliez pas que les escroqueries par usurpation d’identité évoluent constamment et que la liste ci-dessus n’est donc certainement pas exhaustive. La prochaine évolution de ces escroqueries se produira grâce aux deepfakes alimentés par l’IA, qui peuvent imiter la voix ou même l’apparence d’une personne de confiance. Ce sont déjà des employés de bureau trompés à effectuer des transferts de fonds d'entreprise importants à des comptes sous le contrôle de cybercriminels. Et la technologie est utilisée pour se faire passer pour des personnes de confiance sur les réseaux sociaux afin d'inciter les abonnés à faire des investissements irréfléchis. À mesure que les deepfakes deviennent moins chers et plus accessibles, ils pourraient également être utilisés dans des fraudes à plus petite échelle.

Dans toute fraude par usurpation d’identité, la clé est la suivante : soyez sceptique, ralentissez et vérifiez de manière indépendante qu’ils sont bien ceux qu’ils prétendent être. Pour ce faire, contactez directement l'organisation ou l'individu. Ne répondez pas à un e-mail ou à un numéro de téléphone indiqué dans le message initial. Et ne donnez jamais d’argent ou d’informations personnelles à moins d’avoir confirmé que le contact est légitime.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.welivesecurity.com/en/scams/many-faces-impersonation-fraud-spot-imposter-too-late/

- :est

- :ne pas

- $UP

- 1

- 2023

- 35%

- a

- au dessus de

- accès

- accessible

- Selon

- Compte

- hybrides

- Agis

- propos

- annonces

- avancer

- AI

- Alimenté par l'IA

- Alerte

- Alertes

- Tous

- déjà

- aussi

- Bien que

- Amazon

- an

- analysé

- ainsi que le

- Une autre

- tous

- apparence

- applications

- avr

- SONT

- AS

- Assistance

- At

- Tentatives

- conscients

- Mal

- Banque

- virement

- BE

- car

- devenez

- devient

- devenir

- était

- before

- derrière

- va

- philosophie

- Milliards

- Bleu

- tache

- entreprises

- mais

- Achat

- by

- demandeur

- Identification de l'appelant

- CAN

- carte

- Cartes

- Argent liquide

- Catégories

- Assurément

- challenge

- Développement

- Voies

- moins chère

- réclamer

- réclame

- classiques

- Fermer

- comment

- Venir

- commettre

- Commun

- Société

- Compromise

- ordinateur

- menée

- CONFIRMÉ

- NOUS CONTACTER

- constamment

- contact

- Contacts

- contiennent

- des bactéries

- Entreprises

- pourriez

- engendrent

- Criminalité

- les cybercriminels

- DANGER

- Foncé

- Places de marché

- décision

- deepfakes

- page de livraison.

- Demande

- un

- détails

- difficile

- directement

- La remise

- remises

- Commande

- DM

- do

- Ne pas

- down

- drogue

- deux

- plus facilement

- non plus

- Personnes âgées

- ailleurs

- emails

- Employés

- permettre

- fin

- ENGINEERING

- entité

- Pourtant, la

- évolution

- évolution

- exemple

- complet

- Yeux

- visages

- faux

- Déchu

- famille

- loin

- RAPIDE

- FBI

- frais

- Frais

- Figure

- la traduction de documents financiers

- l'information financière

- extrémités

- entreprises

- Prénom

- saveur

- inondation

- Abonnés

- Pour

- document

- trouvé

- fraude

- fraudeurs

- Ami

- De

- FTC

- fund

- génératif

- IA générative

- obtenez

- cadeau

- Les cartes-cadeaux

- cadeau

- cadeaux

- Gouvernement

- Gouvernements

- grammaire

- Croissance

- main

- Plus fort

- récolte

- Vous avez

- vous aider

- aider

- le plus élevé

- détourner

- appuyez en continu

- Accueil

- Cependant

- HTTPS

- ID

- Identite

- if

- image

- immédiatement

- impersonnel

- imiter

- in

- Dans d'autres

- incohérences

- de plus en plus

- indépendamment

- individuel

- info

- d'information

- initiale

- développement

- enquête

- Investissements

- vous aider à faire face aux problèmes qui vous perturbent

- IT

- articles

- jpeg

- jpg

- juste

- ACTIVITES

- langue

- En retard

- Blanchiment

- légitime

- moins

- comme

- Probable

- Gamme

- Gauche

- Liste

- Listé

- bloquer

- Style

- ressembler

- LES PLANTES

- a prendre une

- Fabrication

- malware

- de nombreuses

- marque

- largeur maximale

- Mai..

- Médias

- médical

- membre

- seulement

- message

- messages

- pourrait

- m.

- l'esprit

- Breeze Mobile

- application mobile

- de l'argent

- Blanchiment d'argent

- PLUS

- (en fait, presque toutes)

- en mouvement

- prénom

- nécessaire

- Inutile

- Besoins

- n'allons jamais

- next

- aucune

- déclaration

- Notifications

- nombre

- évident

- of

- code

- Offres Speciales

- Bureaux

- officiel

- souvent

- on

- ONE

- or

- de commander

- organisation

- Autre

- ande

- plus de

- à l'étranger

- paquet

- Panique

- partie

- Payer

- Paiement

- Personnes

- être

- personne

- personnel

- PHIL

- phishing

- Téléphone

- en particulier pendant la préparation

- broches

- Platon

- Intelligence des données Platon

- PlatonDonnées

- pauvres

- Populaire

- l'éventualité

- pressions

- d'ouvrabilité

- processus

- éruption

- plutôt

- atteindre

- réal

- vraiment

- raison

- rembourser

- relatif

- rester

- répondre

- nécessaire

- demandant

- exigent

- a besoin

- résoudre

- Récompenser

- Analyse

- des

- dire

- Escaliers intérieurs

- Arnaque

- escroc

- Les escrocs

- les escroqueries

- scénarios

- pour écran

- sécurité

- sur le lien

- sembler

- vendre

- envoyer

- expéditeur

- envoi

- grave

- Services

- signer

- Signes

- sceptique

- lent

- petit

- faibles

- So

- Réseaux sociaux

- Ingénierie sociale

- réseaux sociaux

- quelques

- Quelqu'un

- quelque chose

- parfois

- orthographe

- Spot

- propagation

- abonnement

- tel

- Support

- Prenez

- des campagnes marketing ciblées,

- technologie

- Entreprise technologique

- technique

- techniques

- Technologie

- Telco

- dire

- texte

- que

- Merci

- qui

- Les

- La ligne

- leur

- Les

- se

- Là.

- Ces

- l'ont

- En pensant

- this

- Titre

- à

- trop

- les outils

- Tracer

- transférer

- Transfert

- astuce

- difficulté

- confiance

- Essai

- torsion

- type

- sous

- dessous

- à moins que

- urgent

- utilisé

- d'utiliser

- Précieux

- vérifier

- victimes

- Voix

- veut

- avertissement

- Façon..

- we

- web

- bien connu

- qui

- WHO

- largeur

- sera

- comprenant

- sans

- ouvriers

- world

- Vous n'avez

- Votre

- zéphyrnet