La lutte contre la fraude à l’ère moderne nécessite plus qu’un simple processus de connexion sécurisé.

Accélérées par la pandémie mondiale de 2020, les organisations du monde entier ont modifié leurs modèles commerciaux pour les orienter davantage vers le numérique. Les employés peuvent travailler à distance dans le confort de leur foyer, tandis que les clients ont un meilleur accès à la plateforme, aux produits et aux services d'une entreprise depuis n'importe où dans le monde.

Pourtant, à mesure que les technologies commerciales et financières deviennent plus avancées, la cybercriminalité évolue parallèlement.

La

Federal Trade Commission (FTC) rapporte que les consommateurs ont perdu près de 8.8 milliards de dollars à cause de la fraude en 2022, soit une hausse de 30 % par rapport à l’année précédente. La fraude par imposteur s'est imposée comme l'un des principaux coupables, avec une perte de 2.6 milliards de dollars signalée à cause de la fraude par imposteur en 2022, soulignant la nécessité de mesures d'authentification des utilisateurs plus strictes.

Qu'une organisation protège ses données privées contre les acteurs externes malveillants ou surveille ses opérations internes pour garantir une diligence raisonnable, il est clair qu'une approche plus avancée en matière de cybersécurité est nécessaire – et c'est exactement ce que vise l'approche Zero Trust.

VPN vs Zero Trust : 3 différences clés

Un client VPN est une approche de cybersécurité qui exploite un logiciel pour établir une connexion sécurisée entre les utilisateurs autorisés et les systèmes internes d'une organisation. Bien que les clients VPN constituent depuis longtemps la norme en matière de cybersécurité interne, leurs limites deviennent de plus en plus évidentes à la suite des pics de cybercriminalité au sein du secteur financier.

Pour remédier à ces limites, les experts en technologie ont commencé à plaider en faveur de l’approche Zero Trust, une stratégie de cybersécurité sans VPN qui met l’accent sur la complexité de l’authentification des utilisateurs à l’ère numérique.

Alors que la plupart des entreprises s'appuient encore aujourd'hui sur des clients VPN pour leurs besoins en matière de cybersécurité, il devient de plus en plus clair qu'une approche de confiance zéro est la meilleure pratique pour protéger les systèmes d'entreprise contre les acteurs malveillants et, par conséquent, assurer la sécurité des données internes et externes.

En examinant de près les différences entre les clients VPN et l’approche Zero Trust, nous pouvons identifier trois différences clés qui distinguent les frameworks Zero Trust :

1. Processus d'authentification

Le processus client VPN implique l'installation d'un client VPN sur les ordinateurs de l'entreprise et les appareils personnels. Pour accéder au client VPN après l'installation, les utilisateurs doivent saisir un nom d'utilisateur et un mot de passe fournis par l'entreprise elle-même. Il s'agit du principal processus d'authentification des utilisateurs utilisé dans les clients VPN, ce qui signifie que l'essentiel de la protection en matière de cybersécurité s'effectue au sein du portail de connexion.

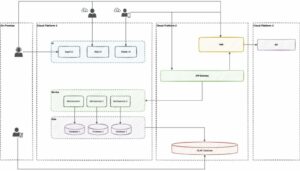

En comparaison, un cadre de confiance zéro ne s'appuie pas sur un client VPN mais remet en question l'identité des utilisateurs à plusieurs points du système. En plus de saisir les informations de connexion correctes pour accéder à un système, les utilisateurs doivent également effacer diverses autres mesures d'authentification, telles que l'authentification de l'appareil.

Par exemple, disons qu'un employé travaille à distance depuis son bureau à domicile et passe un jour à un ordinateur portable pour travailler. Le cadre de confiance zéro signalerait cet ordinateur portable comme un appareil inconnu et demanderait une authentification supplémentaire à l'utilisateur.

Une approche de confiance zéro utilise également des procédures de surveillance continue qui peuvent accéder aux activités des utilisateurs en cas de comportement suspect une fois l'authentification initiale terminée.

2. Gestion centrale

Avec un client VPN, l'accès aux différents réseaux nécessite plusieurs installations différentes selon l'application utilisée. Par exemple, si une organisation travaille avec deux fournisseurs distincts, des installations client VPN distinctes sont nécessaires pour connecter ces fournisseurs aux systèmes internes.

Le processus Zero Trust fonctionne de manière très différente.

Dans un cadre de confiance zéro, une organisation utilise des capacités de gestion centrale qui impliquent l'utilisation d'un proxy agissant comme intermédiaire dans le processus. Même si un utilisateur arrive vers une destination distante via un client VPN, le processus zéro confiance nécessite que l'utilisateur passe d'abord par le proxy et vérifie son identité.

Cela simplifie non seulement le processus d'authentification des utilisateurs provenant de plusieurs emplacements et applications différents, mais garantit également que les administrateurs de l'entreprise peuvent maintenir une vue d'ensemble complète et centralisée de chaque utilisateur accédant aux systèmes internes.

3. Paramètres d'accès et de surveillance

Le principal paramètre de cybersécurité d'un client VPN est la saisie des informations de connexion pour vérifier un utilisateur. Au-delà de cela, toute authentification et surveillance supplémentaire des utilisateurs doit généralement être effectuée par d'autres outils et logiciels, créant ainsi un système fragmenté et vulnérable.

Parallèlement, la confiance zéro aborde de nombreux facteurs de cybersécurité au-delà de l’authentification initiale de l’utilisateur.

Nous avons déjà expliqué comment le modèle Zero Trust permet aux organisations de surveiller et de signaler les tentatives d'accès provenant d'appareils inconnus. En plus de ces capacités de surveillance des appareils, le cadre Zero Trust nécessite également une surveillance continue des activités de données, des applications et de tous les autres composants du système.

En fin de compte, une approche de confiance zéro garantit que les freins et contrepoids appropriés sont en place pour vérifier avec la plus grande certitude qu'un utilisateur est bien celui qu'il prétend être. Il offre aux entreprises la possibilité de définir des paramètres de surveillance et de signalement spécifiques qui identifient les comportements et les utilisateurs suspects à tous les points du système.

La relation entre Zero Trust et la conformité SOC 2

De nombreux experts en informatique et en conformité du secteur connaissent bien sûr déjà les avantages d'une approche Zero Trust en matière de cybersécurité, mais dans le contexte d'attentes de conformité plus strictes de la part des régulateurs, une familiarisation accrue avec les cadres de cybersécurité avancés tels que l'approche Zero Trust est également vitale pour les gestionnaires de fonds. et les conseils d’administration de fonds qui ont désormais également des responsabilités de surveillance de la cybersécurité.

Par exemple,

Certification SOC 2 vise à aborder certains des aspects les plus complexes de la gestion des données clients et internes sensibles à l’aide de solutions logicielles. Bien qu’un cadre de confiance zéro ne soit pas une exigence pour la conformité SOC 2, les deux cadres sont incroyablement cohérents l’un avec l’autre.

Les exigences techniques de SOC 2 aident à établir un environnement commercial numérique qui peut facilement adopter l'approche Zero Trust, en se concentrant sur cinq principes clés :

-

Confidentialité: SOC 2 exige que les organisations mettent en place des contrôles d'accès appropriés pour protéger les données des utilisateurs non autorisés, y compris ceux qui auraient pu y accéder via des informations d'identification volées ou d'autres moyens frauduleux. Cela nécessite pratiquement la pratique interne consistant à vérifier chaque utilisateur accédant à un système, en retenant la confiance jusqu'à ce que cet utilisateur ait été correctement authentifié. L’approche Zero Trust souligne également la nécessité de cette même pratique, encourageant un état d’esprit de non-confiance jusqu’à ce qu’elle soit prouvée digne de confiance.

-

Sécurité: Le cadre Zero Trust affirme que tous les utilisateurs doivent être soigneusement authentifiés avant de pouvoir accéder aux systèmes de l'entreprise – et la conformité SOC 2 l'exige. Les deux approches de la cybersécurité reconnaissent que même si une entreprise peut faire confiance à ses employés, il existe de nombreux criminels talentueux qui peuvent se faire passer pour des utilisateurs de confiance de manière incroyablement convaincante. Par conséquent, des processus clés tels que l’authentification multifacteur et la détection des anomalies sont cruciaux pour maintenir un niveau élevé de sécurité et un accès limité aux données sensibles.

-

Intégrité du traitement: SOC 2 oblige les organisations à examiner attentivement la manière dont leurs systèmes et leurs utilisateurs traitent les données. Pour respecter la conformité SOC 2, les organisations doivent mettre en œuvre la bonne combinaison de contrôles de surveillance des processus pour vérifier les processus de données, y compris tout, du stockage et de la livraison des données à la modification des données. Dans l'approche Zero Trust, un élément crucial du cadre consiste à établir des processus de surveillance continus qui vérifient l'identité des utilisateurs et surveillent leurs comportements, y compris la gestion des données, à tous les points du système d'entreprise.

-

Disponibilité: L'intégrité du traitement évoquée ci-dessus va de pair avec le principe de disponibilité, c'est-à-dire la nécessité de fournir un système à partir duquel les clients et les employés peuvent accéder à tout moment à divers services et fonctions. Grâce à la surveillance continue et approfondie impliquée à la fois dans le cadre Zero Trust et dans la conformité SOC 2, les organisations peuvent maintenir leurs systèmes opérationnels tout en gardant une surveillance claire des menaces de sécurité et de l'activité des utilisateurs.

-

Confidentialité: Assurer la sécurité des données confidentielles est primordial à l’ère du commerce numérique et de l’augmentation de la cybercriminalité. SOC 2 impose des exigences strictes pour maintenir des contrôles d'accès qui protègent les données confidentielles des mauvais acteurs, même si ces mauvais acteurs parviennent à contourner les processus d'authentification initiale des utilisateurs. L'approche Zero Trust permet de résoudre ce problème en mettant en œuvre des paramètres spécifiques qui définissent qui peut accéder aux données, quand et comment, tout en maintenant un processus de surveillance continu qui peut signaler les comportements suspects ou les tentatives d'accès.

En ce qui concerne ce que la relation entre SOC 2 et Zero Trust signifie pour les entreprises, trouver des partenaires détenant un certificat SOC 2 peut être la clé pour migrer efficacement vers un cadre Zero Trust.

L’ère de l’approche Zero Trust est arrivée

Les organisations modernes doivent réévaluer leur approche actuelle de la cybersécurité. Les pirates informatiques ne cessent de devenir plus intelligents, et les systèmes d’entreprise doivent non seulement correspondre, mais même surpasser, leur sophistication technique.

L'approche Zero Trust est plus qu'un simple cadre de cybersécurité : elle représente l'avenir de la sécurité numérique et aide les organisations à établir une stratégie de sécurité plus robuste, plus complète et plus renforcée.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Automobile / VE, Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- Décalages de bloc. Modernisation de la propriété des compensations environnementales. Accéder ici.

- La source: https://www.finextra.com/blogposting/24628/modern-organizations-need-a-zero-trust-approach-to-security-heres-why?utm_medium=rssfinextra&utm_source=finextrablogs

- :possède

- :est

- :ne pas

- $UP

- 16

- 2020

- 2022

- 7

- 8

- a

- capacité

- au dessus de

- accès

- accès

- atteindre

- intérim

- d'activités

- activité

- acteurs

- ajout

- Supplémentaire

- propos

- adresses

- adéquatement

- administrateurs

- Avancée

- avocat

- Après

- à opposer à

- âge

- vise

- aka

- même

- Tous

- le long de

- aux côtés de

- déjà

- aussi

- Bien que

- an

- et de

- Détection d'une anomalie

- tous

- de n'importe où

- A PART

- apparent

- Application

- applications

- une approche

- approches

- SONT

- autour

- en arrivant

- AS

- aspects

- At

- Tentatives

- authentifié

- Authentification

- autorisé

- disponibilité

- Mal

- soldes

- BE

- devenez

- devenir

- était

- before

- humain

- comportements

- va

- avantages.

- LES MEILLEURS

- jusqu'à XNUMX fois

- Au-delà

- Milliards

- tous les deux

- la performance des entreprises

- modèles d'affaires

- entreprises

- mais

- by

- CAN

- capacités

- réalisée

- central

- centralisée

- certitude

- certificat

- Contrôles

- clair

- client

- CLIENTS

- étroitement

- cohésif

- confort

- Venir

- Sociétés

- Société

- De l'entreprise

- Comparaison

- Complété

- complexe

- complexité

- conformité

- composant

- composants électriques

- complet

- ordinateurs

- NOUS CONTACTER

- connexion

- Les consommateurs

- contrôles

- correct

- Cours

- La création

- Lettres de créance

- Criminels

- crucial

- Courant

- des clients

- Clients

- la cybercriminalité

- Cybersécurité

- données

- gestion des données

- stockage de données

- journée

- Vous permet de définir

- page de livraison.

- Selon

- destination

- Détection

- dispositif

- Compatibles

- différences

- différent

- numérique

- numériquement

- diligence

- discuté

- deux

- chacun

- même

- efficacement

- embrasser

- souligne

- mettant l'accent

- Employés

- employés

- permet

- encourageant

- assurer

- Assure

- Entrer

- entrant

- entrée

- Environment

- Ère

- établir

- établissement

- Pourtant, la

- Chaque

- peut

- évolution

- exactement

- Examiner

- exemple

- exister

- attentes

- de santé

- externe

- facteurs

- familier

- Familiarité

- National

- la traduction de documents financiers

- technologie financière

- trouver

- Finextra

- Prénom

- mettant l'accent

- Pour

- fragmenté

- Framework

- cadres

- fraude

- frauduleux

- De

- FTC

- fonctions

- fund

- gestionnaires de fonds

- plus

- avenir

- gagné

- obtention

- donné

- Global

- pandémie mondiale

- globe

- Goes

- plus grand

- les pirates

- Dur

- Vous avez

- aider

- aide

- Haute

- appuyez en continu

- Accueil

- Homes

- Comment

- HTTPS

- identifier

- Identite

- if

- Mettre en oeuvre

- la mise en œuvre

- in

- en profondeur

- Y compris

- croissant

- de plus en plus

- incroyablement

- industrie

- initiale

- installation

- instance

- plutôt ;

- intégrité

- interne

- impliquer

- impliqué

- IT

- SES

- lui-même

- jpg

- juste

- XNUMX éléments à

- en gardant

- ACTIVITES

- portatif

- Niveau

- les leviers

- comme

- limites

- limité

- accès limité

- emplacements

- vous connecter

- Location

- Style

- perdu

- Entrée

- maintenir

- Maintenir

- gérer

- gestion

- Gestionnaires

- les gérer

- de nombreuses

- Match

- Mai..

- sens

- veux dire

- les mesures

- Découvrez

- migrer

- Mindset

- mélanger

- numériques jumeaux (digital twin models)

- Villas Modernes

- Surveiller

- Stack monitoring

- PLUS

- (en fait, presque toutes)

- plusieurs

- must

- presque

- nécessaire

- nécessite

- Besoin

- nécessaire

- Besoins

- réseaux

- aucune

- maintenant

- of

- Bureaux

- on

- ONE

- en cours

- uniquement

- Opérations

- or

- organisation

- organisations

- Autre

- ande

- Surveillance

- vue d'ensemble

- pandémie

- paramètre

- paramètres

- PARAMOUNT

- partenaires,

- Mot de Passe

- personnel

- Place

- plateforme

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Beaucoup

- des notes bonus

- Portail

- poser

- pratiquement

- pratique

- primaire

- principe

- principes

- Avant

- Privé

- procédures

- processus

- surveillance des processus

- les process

- traitement

- Produits

- correct

- protéger

- L'utilisation de sélénite dans un espace est un excellent moyen de neutraliser l'énergie instable ou négative.

- protection

- proven

- fournir

- à condition de

- fournit

- procuration

- fréquemment posées

- reconnaître

- Régulateurs

- relation amoureuse

- compter

- éloigné

- Signalé

- Rapports

- représente

- exigence

- Exigences

- a besoin

- résultat

- bon

- robuste

- pour le running

- la sauvegarde

- même

- dire

- sécurisé

- sécurité

- Les menaces de sécurité

- sensible

- séparé

- Services

- set

- plusieurs

- décalé

- unique

- plus intelligents

- Logiciels

- Solutions

- quelques

- groupe de neurones

- pointes

- Standard

- j'ai commencé

- Encore

- volé

- storage

- de Marketing

- Strict

- plus strict

- plus efficacement

- tel

- surpasser

- soupçonneux

- combustion propre

- Système

- Prenez

- prend

- talentueux

- Technique

- Technologie

- conditions

- que

- qui

- La

- El futuro

- le monde

- leur

- ainsi

- Ces

- l'ont

- this

- complètement

- ceux

- bien que?

- des menaces

- trois

- Avec

- fois

- à

- aujourd'hui

- les outils

- top

- commerce

- La confiance

- Cadre de CONFIANCE

- confiance

- digne de confiance

- deux

- typiquement

- inconnu

- jusqu'à

- utilisé

- d'utiliser

- Utilisateur

- utilisateurs

- Usages

- en utilisant

- variété

- divers

- fournisseurs

- vérifier

- vérifier

- via

- vital

- VPN

- vs

- Vulnérable

- Réveiller

- façons

- we

- Quoi

- quand

- qui

- tout en

- WHO

- why

- comprenant

- dans les

- activités principales

- vos contrats

- world

- pourra

- an

- zéphyrnet

- zéro

- confiance zéro