L'objectif de Ledger a toujours été d'offrir une sécurité et une convivialité sans compromis à quiconque explore le monde des actifs numériques. De toutes les solutions d'auto-conservation pour garder vos clés privées en sécurité et accessibles, nos dispositifs matériels sont inégalés.

Lorsque vous utilisez un appareil Ledger, vous avez la garantie que personne ne peut interagir avec vos clés privées sans votre consentement. Jamais. Toute interaction avec les secrets détenus par votre appareil nécessitera toujours une action manuelle de votre part : c'est le principe de base de la sécurité de votre portefeuille matériel.

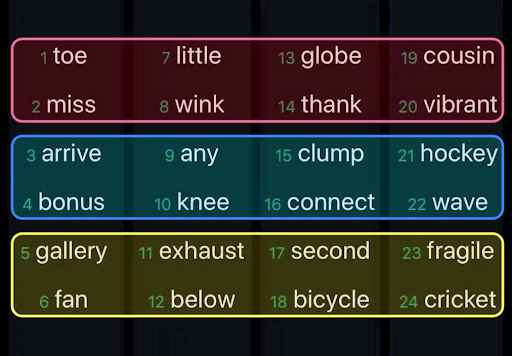

Mais la sécurité technique pure n'est qu'une partie de l'équation, et l'expérience utilisateur en crypto a beaucoup à faire. La première question que chaque nouveau venu pose lorsqu'il emprunte le chemin de l'auto-garde et génère sa phrase secrète de récupération est : "Qu'est-ce que je fais avec ces 24 mots ?".

Alors que certaines personnes peuvent mémoriser leur phrase secrète de récupération, je n'ai pas ce genre de relation de confiance avec mon cerveau. Les conseils standards jusqu'à présent a été de les écrire sur un morceau de papier ou dans un magasin de métaux, et de le conserver dans un endroit sûr. Ces options ne sont pas idéales et compliquent l'augmentation de l'adoption de la cryptographie.

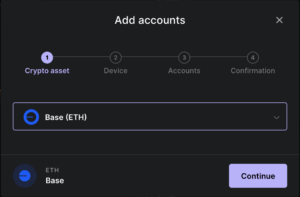

Afin de rendre l'auto-garde plus facilement accessible, Ledger a apporté une nouvelle réponse : Récupération du grand livre.

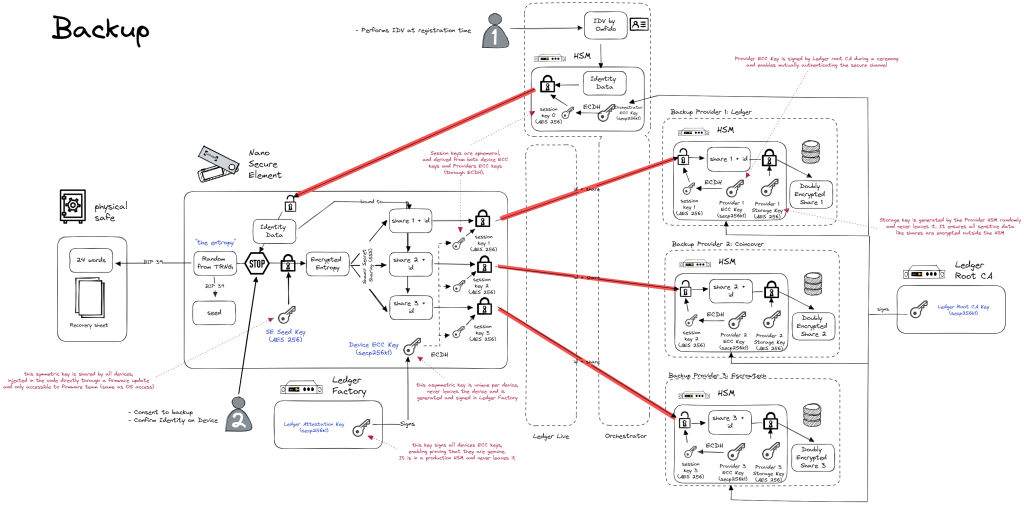

En bref, Ledger Recover est une solution d'auto-conservation pour sauvegarder en toute sécurité votre phrase de récupération secrète sur le cloud, vous permettant - et seulement vous - de la restaurer sur votre périphérique matériel à l'avenir.

En lisant ceci, vos sens crypto-spidey devraient vous picoter : la sauvegarde Cloud et Secret Recovery Phrase ne vont généralement pas bien ensemble. Mais la réalité est qu'une sauvegarde dans le cloud peut être une solution parfaite, tant qu'elle est bien conçue et entièrement sécurisée.

Il existe plusieurs raisons pour lesquelles d'autres solutions de sauvegarde dans le cloud ont une mauvaise réputation : la phrase de récupération secrète est à un moment donné non chiffrée (que ce soit sur votre ordinateur, votre navigateur ou votre serveur), la sauvegarde est généralement détenue par une seule entité et il est trop facile de y accéder.

Lors de la conception de Ledger Recover, nous avons soigneusement examiné ces objections (et bien d'autres) et avons réussi à créer la solution la plus sécurisée pour les utilisateurs de cryptographie à la recherche d'un système personnel plus simple mais robuste. OpSec.

Pour comprendre sa conception plutôt complexe, reconstruisons-le ensemble à partir de zéro au cours de quelques articles de blog. Notre point de départ sera cette idée simple :

J'ai une phrase de récupération secrète sur un portefeuille matériel à l'épreuve des balles et je souhaite la sauvegarder en ligne, sans compromettre la sécurité ou le contrôle.

Voyons d'abord comment vous pourriez le faire vous-même, en évitant d'écrire votre phrase secrète de récupération sur un morceau de papier. Ensuite, nous approfondirons un peu la façon dont Ledger Recover fait la même chose, voire mieux, en ligne.

Dans cet article de blog et dans diverses publications du Ledger, nous mentionnons souvent la « phrase de récupération secrète », la « graine » et « l'entropie », de manière quelque peu interchangeable.

Sans être strictement équivalents, ces trois concepts sont étroitement liés et leur usage dépend du contexte technique.

Vous voulez en savoir plus à ce sujet ? Ledger Academy a ce qu'il vous faut !

Diviser la phrase secrète de récupération : un moyen clé de garder le contrôle

La première chose que vous voulez éviter est de donner l'intégralité de votre phrase secrète de récupération à une seule entité, aussi sûre ou fiable soit-elle. Encore une fois, l'auto-garde est essentielle pour une gestion efficace des fonds, il n'est donc jamais acceptable de donner l'intégralité de votre phrase secrète de récupération à qui que ce soit.

Toute faiblesse du système, qu'elle soit humaine ou machine, compromettrait tous vos fonds ou vous ferait perdre votre phrase de récupération secrète sauvegardée. C'est pourquoi les sauvegardes cloud ont une si mauvaise réputation dans Web3, et pourquoi tout système de sauvegarde cloud standard n'est pas adapté à la gestion des phrases de récupération secrètes.

La façon classique d'éviter cette perte de contrôle est de répartir le risque en divisant votre phrase secrète de récupération en plusieurs parties, également appelées part or débris. Chaque partage n'est qu'une partie de votre secret, ils devront donc être combinés pour obtenir la phrase de récupération secrète originale. Individuellement, ils sont inutiles. Par conséquent, ces actions peuvent être données séparément à différentes personnes de sorte qu'aucune entité ne puisse recombiner la phrase secrète de récupération.

Si vous avez besoin de récupérer votre phrase secrète de récupération - peut-être parce que vous avez perdu votre périphérique matériel et que vous devez en initialiser un nouveau - vous demanderez à chaque "ami de sauvegarde" sa part.

Maintenant, quelle est la meilleure façon de diviser votre phrase secrète de récupération ?

Une option consiste à écrire vos 24 mots sur un morceau de papier, puis à le couper en trois parties, par exemple, qui sont chacune données à différentes personnes pour qu'elles les tiennent en toute sécurité. Dans cette configuration, vos trois amis devraient s'entendre pour voler votre crypto durement gagné.

Ce type de séparation naïve est facile à réaliser, mais loin d'être idéal. Bien qu'il ne soumette pas facilement le contrôle de vos fonds, chaque partage révèle une grande partie de votre phrase secrète de récupération, ce qui réduit considérablement la difficulté de deviner le reste. La situation est encore pire si deux de vos amis de sauvegarde s'entendent parce qu'ils ont suffisamment d'informations pour effectuer une attaque par force brute pour trouver la partie restante. Enfin, si même un seul de vos amis a véritablement perdu sa part, alors la seule façon pour vous de la récupérer est de la forcer vous-même.

Il y a aussi une question sur la façon dont la séparation est faite : vous ne voulez pas que quelqu'un vous écoute pendant que vous traitez votre secret le plus précieux. Cela doit être fait dans un environnement sûr et sécurisé.

Comment Ledger Recover le fait : Shamir Secret Sharing

Heureusement, dans le cas des secrets numériques, la cryptographie a un meilleur moyen de fractionnement que la méthode ci-dessus sous la forme du Schéma de partage secret de Shamir (abrégé SSS plus tard).

L'utilisation de SSS pour diviser votre phrase de récupération secrète garantit que chaque partage ne fournit aucune information supplémentaire sur le reste de la phrase de récupération secrète. En d'autres termes, la difficulté de deviner l'intégralité de la phrase secrète de récupération reste la même, que vous ayez ou non une connaissance préalable de l'une des actions.

En plus de cela, SSS prend facilement en charge m-of-n configurations, ce qui signifie que vous pouvez générer n actions à distribuer mais seulement besoin m partages pour reconstruire votre phrase secrète de récupération. En d'autres termes, vous pouvez vous permettre de perdre certaines parties de votre sauvegarde sans affecter ses capacités de restauration. Cette redondance supplémentaire est très importante pour créer un système résilient.

Dans Ledger Recover, nous avons choisi d'utiliser un 2-of-3 schème. Cela signifie qu'au moins deux partages sont nécessaires pour reconstruire la phrase de récupération secrète d'origine. De cette façon, aucun fournisseur de sauvegarde unique n'a le contrôle de votre secret, mais la sauvegarde résiste à la perte d'un fournisseur.

Les trois fournisseurs de sauvegarde initiaux sont :

- Couverture de monnaie, une société basée au Royaume-Uni,

- EscrowTec, une société basée aux États-Unis,

- Et nous, Ledger, basé en France.

À l'avenir, nous avons également l'intention d'avoir plus de fournisseurs de sauvegarde parmi lesquels choisir. Cela permettra aux utilisateurs de créer la meilleure configuration pour eux-mêmes.

Vous pouvez trouver une excellente introduction à SSS ici, mais laissez-nous vous donner une idée de la façon dont cela fonctionne pour un simple 2-of-n régime.

Grâce à nos cours de mathématiques au primaire, nous savons qu'une seule droite passe par deux points distincts, mais qu'un nombre infini de droites passent par un seul point.

Nous allons l'utiliser pour générer les partages de votre secret :

- Disons que le secret est la valeur

s - Nous choisissons alors un aléatoire droite qui passe par le point

(0,s) - Nous pouvons définir la

nactions comme les points de la ligne aléatoire aux indices{x=1, x=2, x=3, …, x=n}

Maintenant, si vous avez deux parts, vous pouvez facilement reconstituer la seule ligne droite qui les traverse. Vous aurez récupéré votre secret initial en coupant cette ligne avec l'axe des ordonnées (x=0).

Mais si vous n'avez qu'un unique partager, un nombre infini de lignes droites la traversent, donc le secret peut être n'importe quel nombre, et deviner la bonne ligne est aussi difficile que de deviner le secret en premier lieu !

Dans cet article de blog et dans diverses publications du Ledger, nous mentionnons souvent la « phrase de récupération secrète », la « graine » et « l'entropie », de manière quelque peu interchangeable.

Sans être strictement équivalents, ces trois concepts sont étroitement liés et leur usage dépend du contexte technique.

Vous voulez en savoir plus à ce sujet ? Ledger Academy a ce qu'il vous faut !

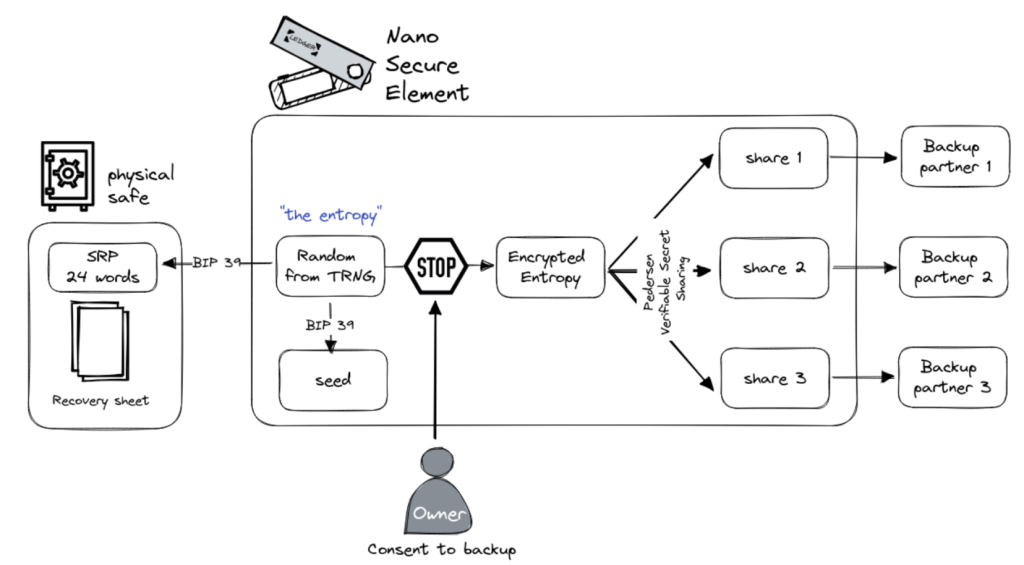

Comme mentionné précédemment, ce processus cryptographique doit être effectué dans un environnement protégé afin qu'aucune partie du secret ne soit jamais révélée aux attaquants potentiels. Lors de l'utilisation de portefeuilles matériels Ledger, le calcul du partage est entièrement effectué à l'intérieur de l'élément sécurisé, sous le contrôle strict du code PIN de l'utilisateur. Cela garantit qu'aucun logiciel ou machine externe ne pourra jamais accéder à la phrase de récupération secrète pendant le processus de sauvegarde. Plus d'informations à ce sujet dans les prochains articles de blog de la série !

Bon, revenons un peu en arrière

Nous avons appris que lors de la conception d'une sauvegarde, il est recommandé de diviser votre secret en plusieurs partages et de les distribuer à différents fournisseurs de sauvegarde (amis, entités de confiance, etc.). Ceci est compatible avec l'auto-garde, car vous restez la seule personne capable de récupérer l'intégralité de la phrase de départ sans dépendre de l'approbation d'un tiers pour utiliser vos fonds. Cependant, le schéma fractionné ne peut pas être laissé au hasard, car il peut réduire considérablement votre sécurité globale s'il est mal choisi.

Merci à un 2-of-3 configuration à l'aide du schéma Pedersen Verifiable Secret Sharing, nous avons rendu Ledger Recover plus résistant aux défaillances du fournisseur de sauvegarde. En effectuant la répartition du partage entièrement à l'intérieur de l'élément sécurisé de votre portefeuille matériel, la phrase de récupération secrète de l'utilisateur n'est pas vulnérable aux parties malveillantes. De plus, nous pouvons vérifier en toute sécurité que les sauvegardes sont correctement générées, ce qui est crucial si nous voulons les restaurer à l'avenir !

Il est maintenant temps pour Partie 2 pour s'adresser au prochain éléphant dans la salle : comment générer et distribuer en toute sécurité les partages sur un réseau ouvert, sans compromettre votre phrase de récupération secrète ?

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Automobile / VE, Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- Décalages de bloc. Modernisation de la propriété des compensations environnementales. Accéder ici.

- La source: https://www.ledger.com/blog/part-1-genesis-of-ledger-recover-self-custody-without-compromise

- :possède

- :est

- :ne pas

- $UP

- 1

- 14

- 24

- a

- Capable

- A Propos

- au dessus de

- Académie

- acceptable

- accès

- accessible

- Action

- ajoutée

- ajout

- propos

- encore

- Tous

- permettre

- Permettre

- aussi

- toujours

- an

- ainsi que

- répondre

- tous

- chacun.e

- approbation

- SONT

- AS

- Outils

- At

- attaquer

- éviter

- et

- RETOUR

- sauvegarde

- sauvegardes

- Mal

- basé

- BE

- car

- était

- before

- derrière

- va

- LES MEILLEURS

- Améliorée

- Big

- Bit

- Blog

- Blogue

- Cerveau

- Apporté

- navigateur

- construire

- Développement

- pare-balles

- mais

- by

- appelé

- CAN

- ne peut pas

- capacités

- prudemment

- maisons

- Chance

- Selectionnez

- choisi

- classiques

- le cloud

- code

- Couverture de monnaie

- combiné

- Société

- compatible

- complexe

- compromis

- compromettre

- calcul

- ordinateur

- concepts

- consentement

- considéré

- contexte

- des bactéries

- Core

- pourriez

- Cours

- cours

- engendrent

- critique

- crucial

- Crypto

- utilisateurs de crypto

- cryptographique

- de la cryptographie

- Garde

- Cut/Taille

- profond

- Vous permet de définir

- livrer

- Selon

- dépend

- Conception

- conception

- dispositif

- Compatibles

- différent

- difficile

- Difficulté

- DIG

- numérique

- Actifs numériques

- distinct

- distribuer

- distribué

- do

- fait

- Ne pas

- down

- drastiquement

- pendant

- chacun

- même

- Easy

- Efficace

- élément

- fin

- assez

- Assure

- Tout

- entièrement

- entités

- entité

- Environment

- Équivalent

- etc

- Pourtant, la

- JAMAIS

- Chaque

- exemple

- excellent

- d'experience

- Explorer

- externe

- supplémentaire

- loin

- ressentir

- few

- finalement

- Trouvez

- Prénom

- flux

- Pour

- formulaire

- Avant

- France

- amis

- De

- fund

- fonds

- avenir

- générer

- généré

- générateur

- génération

- Genèse

- gif

- Donner

- donné

- Don

- Go

- Goes

- aller

- Bien

- garantie

- garantit

- Maniabilité

- Plus fort

- Matériel

- périphérique matériel

- périphériques matériels

- Portefeuille de matériel

- Portefeuilles de quincaillerie

- Vous avez

- ayant

- fortement

- Tenue

- appuyez en continu

- Comment

- Cependant

- HTTPS

- humain

- i

- idée

- idéal

- if

- impactant

- important

- amélioration

- in

- Dans d'autres

- à tort

- Améliore

- Indices

- Individuellement

- Infini

- d'information

- initiale

- à l'intérieur

- l'intention

- interagir

- l'interaction

- développement

- Introduction

- IT

- SES

- XNUMX éléments à

- ACTIVITES

- clés

- Genre

- Savoir

- spécialisées

- plus tard

- APPRENTISSAGE

- savant

- au

- Ledger

- à gauche

- laisser

- comme

- Gamme

- lignes

- lié

- peu

- un peu plus profond

- emplacement

- Location

- Style

- recherchez-

- perdre

- perte

- perdu

- click

- LES PLANTES

- a prendre une

- gestion

- Manuel

- math

- largeur maximale

- Mai..

- peut être

- veux dire

- mentionné

- Métal

- méthode

- pourrait

- PLUS

- (en fait, presque toutes)

- en mouvement

- beaucoup

- plusieurs

- must

- my

- Besoin

- Besoins

- réseau et

- n'allons jamais

- Nouveauté

- nouveau venu

- next

- nist

- aucune

- nombre

- objectif

- obtenir

- of

- souvent

- on

- une fois

- ONE

- en ligne

- uniquement

- ouvert

- réseau ouvert

- Option

- Options

- or

- de commander

- original

- Autre

- nos

- plus de

- global

- Papier

- partie

- les parties

- les pièces

- chemin

- Personnes

- parfaite

- Effectuer

- effectuer

- personne

- personnel

- les expressions clés

- en particulier pendant la préparation

- pièce

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Point

- des notes bonus

- Post

- Poteaux

- défaillances

- pratique

- principe

- Avant

- Privé

- Clés privées

- processus

- protégé

- de voiture.

- fournisseurs

- fournit

- publications

- question

- aléatoire

- plutôt

- Réalité

- Les raisons

- Récupérer

- récupération

- réduire

- réduit

- relation amoureuse

- rester

- restant

- reste

- réputation

- exigent

- conditions

- résilient

- REST

- restaurer

- restauration

- Révélé

- Révèle

- bon

- Analyse

- robuste

- Salle

- s

- des

- en toute sécurité

- même

- dire

- programme

- L'école

- gratter

- Deuxièmement

- secret

- sécurisé

- en toute sécurité

- sécurité

- seed

- expression de graine

- AUTO

- Auto-garde

- installation

- plusieurs

- Partager

- Partages

- partage

- Shorts

- devrait

- étapes

- plus simple

- unique

- situation

- So

- jusqu'à présent

- Logiciels

- sur mesure

- Solutions

- quelques

- quelque peu

- scission

- Standard

- Commencez

- droit

- Strict

- soumettre

- tel

- Les soutiens

- combustion propre

- Prenez

- Technique

- que

- qui

- La

- El futuro

- au Royaume-Uni

- le monde

- leur

- Les

- se

- puis

- donc

- Ces

- l'ont

- chose

- des tiers.

- this

- trois

- Avec

- fermement

- fiable

- à

- ensemble

- trop

- top

- confiance

- confiant

- deux

- Uk

- sous

- comprendre

- us

- convivialité

- Utilisation

- utilisé

- Utilisateur

- Expérience utilisateur

- utilisateurs

- en utilisant

- d'habitude

- Précieux

- Plus-value

- divers

- vérifiable

- vérifier

- très

- Vulnérable

- Wallet

- Portefeuilles

- souhaitez

- Façon..

- we

- faiblesse

- Web3

- WELL

- quand

- que

- qui

- tout en

- why

- Wikipédia

- sera

- comprenant

- sans

- des mots

- vos contrats

- world

- pire

- pourra

- écrire

- code écrit

- encore

- Vous n'avez

- Votre

- vous-même

- Youtube

- zéphyrnet