DONNÉES SUPPRIMÉES QUI NE DISPARAISSENT PAS

Le téléphone portable bogues que Google a gardé le silence, juste au cas où. Le mystérieux maisons de téléchargements de vidéos ATM. Quand données expurgées ressorts retour à la vie.

Pas de lecteur audio ci-dessous ? Écouter directement sur Soundcloud.

Avec Paul Ducklin et Chester Wisniewski. Musique d'intro et d'outro par Edith Mud.

Vous pouvez nous écouter sur Soundcloud, Podcasts Apple, Podcasts Google, Spotify, piqueur et partout où l'on trouve de bons podcasts. Ou déposez simplement le URL de notre flux RSS dans votre podcatcher préféré.

LIRE LA TRANSCRIPTION

[MODÈME MUSICAL]

CANARD. Bonjour tout le monde.

Bienvenue à nouveau sur le podcast Naked Security.

Doug est encore absent cette semaine, donc c'est encore moi, Duck, et mon bon ami Chester Wisniewski.

Bonjour Chet.

CHET. Hé, canard !

CANARD. Tu as dit que tu reviendrais, et tu es de retour !

Rien de fâcheux, ou aucune catastrophe majeure de logiciels malveillants, ne vous a empêché de passer.

Alors commençons tout de suite avec l'histoire d'ouverture de cette semaine, qui est intéressante, et d'une manière complexe à expliquer…

…parce que le diable est dans les détails, et les détails sont difficiles à trouver.

Et je vais juste lire le titre de Naked Security : Des bugs dangereux de 0 jour sur les téléphones Android révélés - corrigez-les ou contournez-les maintenant.

Cela a à voir avec une chose appelée "la bande de base".

CHET. Eh bien, ces puces de bande de base de votre téléphone mobile exécutent en fait leur propre petit système d'exploitation…

… pour votre modem 5G, pour qu'il communique avec les tours cellulaires, peut-être le récepteur GPS, pour recevoir vos informations de localisation.

CANARD. Ma compréhension est que la bande de base n'inclut même pas le Wi-Fi et le Bluetooth.

Celles-ci sont gérées par différentes parties du système sur puce [SoC] car il existe des réglementations beaucoup plus strictes concernant les transmissions radio et la disponibilité des téléphones et des éléments pour le réseau mobile que pour des éléments tels que le Wi-Fi et le Bluetooth.

CHET. Oui, la réglementation est assez stricte, probablement pour des raisons de sécurité, n'est-ce pas ?

Le GSM est une spécification de l'Institut européen des normes de télécommunications, et je suppose qu'ils les testent très strictement pour être à la bonne fréquence précise, à la bonne quantité de puissance précise, et qu'ils ne sont pas conçus de telle manière qu'il pourrait se connecter et dénier le service du réseau, ou interférer avec la capacité de passer des appels d'urgence, ou tout ce genre de choses.

Ce n'est donc pas comme une puce de base dont 20 entreprises différentes en Chine produisent des versions à 30 cents.

Il n'y a que (pour autant que je sache) deux fabricants qui en fabriquent : Samsung et Qualcomm.

Il est donc très difficile de les fabriquer.

Je veux dire, Intel a essayé de se lancer dans le secteur des modems à bande de base il y a quelques années, a dépensé des milliards de dollars, puis a fini par partir parce qu'ils ne pouvaient pas le faire.

CANARD. Donc, la bande de base, appelons-la une puce, même si elle fait partie d'une plus grande puce, que j'ai décrite dans l'article comme un système sur puce… vous pouvez en quelque sorte la considérer comme un "circuit intégré intégré".

C'est comme une très, très petite carte mère, dans un seul paquet de puces.

Et puis il y a cette partie qui est, si vous voulez, une puce dans une puce.

L'idée est qu'il est censé fonctionner indépendamment, disons, d'Android ou d'iOS si vous avez un iPhone.

Cela signifie que si vous avez un bogue dans votre micrologiciel de bande de base accessible depuis Internet, un escroc pourrait être en mesure d'interférer avec la partie communications du réseau mobile de votre téléphone, même s'il ne peut pas aller plus loin et prendre le contrôle d'Android. ou vos applications.

Et j'imagine que s'ils font partie de votre entreprise de réseau, cela signifie qu'ils peuvent probablement espionner vos données, espionner vos appels, gâcher vos appels, peut-être bloquer vos appels, peut-être lire tous vos SMS.

Donc, avoir un bogue dans la partie modem bande de base de votre puce…

… Non seulement il est indépendant de tout bogue dans Android, mais il ne va même pas nécessairement avec le modèle de téléphone que vous avez acheté, n'est-ce pas ?

Parce que cela peut dépendre de la version de la puce qui vient d'être installée dans cet appareil, du marché sur lequel il a été vendu ou de l'usine dans laquelle il a été fabriqué.

CHET. Oui, absolument.

Je veux dire, il y a certainement eu beaucoup de téléphones dans le passé où, en fonction de tous ces facteurs que vous venez de mentionner, vous obtiendriez exactement les mêmes appareils avec différents modems.

Peut-être qu'aux États-Unis… ils utilisent une fréquence différente pour la 5G que nous utilisons ici au Canada, ce qui vous aurait peut-être facilité à obtenir une marque de puce plutôt qu'une autre marque de puce.

Mais lorsque vous l'achetez au magasin, ce n'est toujours qu'un "Pixel 7", ou un "Samsung S21", ou quel que soit son nom sur la boîte.

Vous ne savez pas vraiment ce qu'il y a dedans.

Il n'y a aucun moyen pour vous, à l'avance, d'aller, "Oh, j'achète seulement un téléphone qui a une version Qualcomm Snapdragon de la puce du modem."

Je veux dire, ce n'est pas quelque chose que vous pouvez vraiment faire...

CANARD. Google est parti à la recherche de bugs dans cette partie "bande de base" des appareils.

Vraisemblablement, ils ont choisi le composant de la puce du modem Samsung Exynos parce que c'est justement celui qu'ils utilisent dans leurs derniers et meilleurs téléphones Pixel… dans les Pixel 6 et Pixel 7.

Mais il couvre également toute une série d'autres appareils : de Samsung, Vivo et même certaines voitures.

Et il semble qu'ils soient tombés sur 18 vulnérabilités.

Mais quatre d'entre eux, ont-ils décidé, étaient si graves que même si 90 jours se sont maintenant écoulés depuis qu'ils les ont trouvés et les ont révélés, et donc ils sont dans une position où ils devraient normalement "laisser tomber un jour 0" s'il y avait 't un correctif disponible, ils ont décidé de supprimer cela.

Ils ont en fait outrepassé leur propre politique de drop-an-0-day.

CHET. Et, par miracle, cela a un impact sur l'un de leurs appareils.

Quelle coïncidence, Canard…

CANARD. Ma compréhension est que la série Pixel 6 et la série Pixel 7 ont ce micrologiciel bogué.

Et bien que Google ait fièrement déclaré : "Oh, nous avons mis au point des correctifs pour les appareils Pixel concernés"…

… au moment où ils ont annoncé cela, à la fin des 90 jours, bien qu'ils *aient* des correctifs pour les Pixel 6es, ils ne les ont pas encore rendus *disponibles*, n'est-ce pas ?

Donc, bien que ce soit normalement le 6 (ou le 5) mars lorsque leurs mises à jour mensuelles sortent, ils n'ont en quelque sorte pas réussi à obtenir des mises à jour pour la série Pixel 6 jusqu'au 20 ?

CHET. Eh bien, j'ai un Pixel 5, Duck, qui n'est pas affecté, et pourtant je n'ai pas non plus reçu mes mises à jour avant le 20.

Il semble donc avoir gommé les travaux à Mountain View, au point que tout – même s'il était réparé – restait simplement garé sur l'étagère.

CANARD. Dans ce cas, il semble que ce soit ce qu'ils ont appelé "l'exécution de code à distance Internet vers la bande de base".

En d'autres termes, quelqu'un qui a accès à Internet pourrait d'une manière ou d'une autre cingler sur votre téléphone, et sans réellement compromettre la partie Android, ou vous inciter à télécharger une application malveillante, il pourrait implanter une sorte de logiciel malveillant sur votre téléphone, et vous auriez presque aucun moyen de savoir.

Alors, que faire, Chester ?

CHET. Eh bien, bien sûr, la réponse est : Patch !

Bien sûr, il y a très peu de choses à part cela, mais il peut y avoir des paramètres dans votre appareil.

Il semble que le plus inquiétant des 18 bogues découverts concerne ce que l'on appelle Voice over LTE, ou Voice over Wi-Fi.

Si vous pensez à la façon dont votre téléphone communique, il utilisait généralement (auparavant) une manière complètement différente d'envoyer votre voix, compressée sur le réseau sans fil pour un appel téléphonique, que pour, disons, vous envoyer un message texte ou vous permettant d'accéder aux données.

Et le bogue semble être dans la manière plus moderne de faire les choses, qui consiste simplement à tout traiter comme des données.

Vos appels téléphoniques vocaux sont mis en paquets dans des paquets IP - Voix sur IP, si vous voulez, en utilisant la partie * données * du réseau, et non la partie voix désignée du réseau.

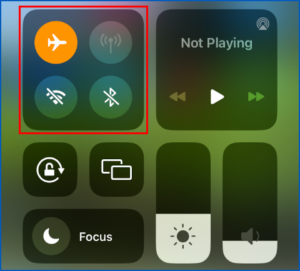

Donc, si votre téléphone a une option qui dit "Activer les appels Wi-Fi" ou "Utiliser VoLTE" (qui est Voice over LTE), vous pourrez peut-être désactiver ces éléments si vous n'avez pas encore reçu de correctif de votre fabricant.

CANARD. C'est délicat, mais certainement une question de "regarder cet espace".

Alors, passons au histoire suivante, Chester.

[RIRES] Cela implique votre sujet préféré, qui est, bien sûr, la crypto-monnaie.

Il s'agit d'une entreprise qui fabrique des guichets automatiques Bitcoin gérés par un serveur qui permet aux clients de gérer tout un réseau de guichets automatiques à partir d'une seule chose, appelée CAS (serveur Core ATM).

Et ils avaient un bogue qui me rappelle ces vieux bogues dont nous avions l'habitude de parler à l'époque du Chet Chat, où vous avez un plugin de téléchargement qui vous permet de télécharger des vidéos ou des images…

… mais ne vérifie pas que ce qui a été téléchargé était vraiment une image, *et* la laisse à un endroit où l'attaquant peut inciter le système à l'exécuter.

Qui savait, Chester, que les guichets automatiques de crypto-monnaie avaient besoin de fonctionnalités de téléchargement de vidéo ?

CHET. Je pensais plus dans le sens de "Qui, dans son bon sens, pense que vous voulez un environnement d'exécution Java sur un guichet automatique?"

J'ai donc une question, canard.

J'essaye d'imaginer ça dans ma tête...

J'étais chez Black Hat, ça devait être il y a dix ans ou plus, et Barnaby Jack a jackpoté un guichet automatique, et des billets de 20 $ ont commencé à voler hors de la cassette.

Et j'essaie d'imaginer ce qui se passe lorsque je fais une porte dérobée à un guichet automatique Bitcoin.

Qu'est-ce qui sort?

Pouvons-nous en jackpoter un au DEF CON cette année ?

Et que verrais-je ?

CANARD. Je pense que ce que vous pourriez voir, ce sont des transactions Bitcoin que le propriétaire légal des Bitcoins, ou quelle que soit la crypto-monnaie, n'a pas approuvé.

Et, apparemment, les clés privées que les gens ont téléchargées.

Parce que, bien sûr, si vous voulez un scénario de "portefeuille chaud" où vos crypto-monnaies peuvent être échangées à la volée, à tout moment, par quelqu'un d'autre en votre nom dans leur réseau financier décentralisé...

…alors soit vous devez leur donner votre crypto-monnaie (la transférer dans leur portefeuille pour qu'elle leur appartienne), et espérer qu'ils vous la rendront.

Ou vous devez leur donner votre clé privée, afin qu'ils puissent agir en votre nom si nécessaire.

CHET. Toute transaction qui, pour être fonctionnelle, nécessite que je rende une clé privée signifie que la clé privée n'est plus privée, et cela doit s'arrêter là !

CANARD. [RIRES] Oui, c'est une chose plutôt étrange.

Comme vous le dites, quand il s'agit de clés privées, l'indice est dans le nom, n'est-ce pas ?

CHET. Nous n'avons certainement pas assez de temps pour passer en revue toutes les raisons pour lesquelles la crypto-monnaie est une mauvaise idée, mais juste au cas où vous en auriez besoin d'une autre, nous ajouterons celle-ci à la liste.

CANARD. Oui, et nous avons quelques conseils.

Je ne passerai pas en revue les conseils que nous avons, mais nous avons un "Que faire?», comme d'habitude, dans l'article sur Naked Security.

Nous avons quelques conseils pour les personnes qui utilisent les produits de cette société en particulier, mais aussi des conseils généraux pour les programmeurs qui estiment qu'ils ont besoin de créer une sorte de service en ligne permettant les téléchargements.

Il y a des leçons que nous aurions dû apprendre il y a 20 ans, que nous n'avions pas apprises il y a dix ans, et apparemment certains d'entre nous n'ont toujours pas appris en 2023…

… à propos de la prudence dont vous avez besoin lorsque vous laissez des personnes non fiables vous donner du contenu que vous transformez plus tard comme par magie en quelque chose de fiable.

Donc, en parlant de faire confiance aux applications sur votre appareil, Chester, passons au dernier sujet de la semaine, qui s'avère être une double histoire.

j'ai dû écrire deux séparé sur notre blog sur deux jours consécutifs sur Naked Security !

Il y a eu un bogue trouvé par des chercheurs très excitants, qui l'ont surnommé « aCropalypse », parce que les bogues méritent des noms impressionnants quand ils sont excitants.

Et ils ont trouvé ce bogue dans l'application sur Google Pixel Phones qui vous permet de prendre une capture d'écran ou une photo que vous avez capturée et de la recadrer ou d'en effacer des parties.

Le problème est que le fichier recadré serait envoyé * avec les données qui se trouvaient à la fin du fichier d'origine, et non supprimées *.

Les téléphones Google Pixel avaient un sérieux bug de fuite de données - voici ce qu'il faut faire !

Ainsi, les nouvelles données ont été écrites sur l'ancien fichier, mais l'ancien fichier n'a pas été coupé au nouveau point final.

Une fois qu'il est devenu évident que ce bogue s'est produit, les gens se sont dit : « Hé, voyons s'il y a d'autres endroits où les programmeurs ont fait une erreur similaire.

Et, ô surprise, au moins Windows 11 Outil Capture s'avère avoir exactement le même bug...

… bien que pour une raison complètement différente, car celui sur Pixel Phones, je crois, est écrit en Java, et celui sur Windows, je suppose, est écrit en C++.

Si vous Save le fichier, au lieu de Save As dans un nouveau fichier, il écrase l'ancien fichier mais ne supprime pas les données restantes.

Et ça, Chester ?

Windows 11 également vulnérable à la fuite de données d'image "aCropalypse"

CHET. [IRONIQUE] Eh bien, comme vous le savez, nous aimons toujours avoir des solutions de contournement.

Je suppose que la solution de contournement ne consiste qu'à recadrer les 49 premiers % d'une image.

CANARD. Oh, tu veux dire recadrer par le haut ?

CHET. Oui.

CANARD. D'accord… alors vous obtenez le bas de l'ancienne image en haut de la nouvelle image, et vous obtenez le bas de l'ancienne image ?

CHET. Cependant, si vous supprimez une signature au bas du document, assurez-vous de la retourner d'abord.

CANARD. [RIRES] Eh bien, il existe d'autres solutions de contournement, n'est-ce pas ?

Autrement dit, si vous utilisez une application qui a un Save As option, où vous créez un nouveau fichier, il n'y a évidemment aucun contenu à écraser qui pourrait rester.

CHET. Oui.

Encore une fois, je soupçonne que ces bogues seront corrigés, et la plupart des gens doivent simplement s'assurer qu'ils restent au courant du Patch Tuesday, ou du Google Patch Day, comme nous en avons discuté plus tôt… quel que soit le jour où il finit par être, parce que vous ne sait jamais vraiment.

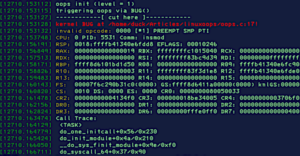

CANARD. Le vrai problème semble vraiment être (et j'ai mis quelques vidages hexadécimaux dans l'article Naked Security) que la façon dont les fichiers PNG fonctionnent est qu'ils contiennent presque comme une charge d'opcodes ou de petits blocs internes.

Et il y a des blocs qui disent : IDAT… ce sont donc des données qui se trouvent dans le fichier.

Et puis finalement il y en a un qui dit IEND, ce qui signifie "C'est la fin de l'image".

Donc, le problème est que si vous recadrez un fichier et qu'il laisse 99 % des anciennes données dedans, lorsque vous allez le voir avec quelque chose comme l'Explorateur de fichiers, ou n'importe quel programme de visualisation d'images, * vous verrez le fichier recadré *, parce que la bibliothèque PNG qui charge les données atteindra ce premier IEND tag et aller, "OK, je peux arrêter maintenant."

Et je suppose que c'est probablement pourquoi le bogue n'a jamais été trouvé.

CHET. Habituellement, lorsque vous effectuez des vérifications de comparaison par programme, vous travaillez souvent avec des hachages, ce qui serait différent, n'est-ce pas ?

Donc, vous deviez spécifiquement regarder la *taille*, pas même que le hachage ait changé, n'est-ce pas ?

CANARD. Si vous êtes un programmeur, en fait, ce genre de bogue, où vous écrasez un fichier sur place sur le disque, mais oubliez, ou négligez, d'ouvrir le fichier dans le mode où il sera coupé là où les nouvelles données prend fin…

… c'est un bogue qui pourrait en fait affecter un très grand nombre de programmes.

Et tout format de données qui a un "c'est la fin de la balise d'image" à l'intérieur du fichier pourrait facilement être vulnérable à cela.

CHET. Je soupçonne qu'il pourrait y avoir beaucoup de discussions en août à Las Vegas pour en discuter dans d'autres applications.

CANARD. Donc, tout dépend de la façon dont le fichier a été ouvert.

Si vous êtes un programmeur, allez chercher le mode ouvert O_TRUNC, ce qui signifie que lorsque vous ouvrez un fichier en écriture et qu'il existe déjà, vous souhaitez tronquer le fichier et non l'écraser.

Parfois, vous voulez faire cela… par exemple, si vous corrigez un en-tête de fichier EXE pour ajouter la somme de contrôle correcte, vous ne voulez évidemment pas tronquer le fichier à ce stade.

Mais dans ce cas, en particulier lorsque vous recadrez une image * spécifiquement pour vous débarrasser des parties douteuses * [RIRES], vous ne voulez certainement pas qu'il reste quoi que ce soit qui ne soit pas censé être là.

CHET. Oui, ce sont tous de bons points, Duck, et je pense que l'essentiel est, pour l'instant…

… nous savons que vous devez patcher Windows 11, et vous devez patcher votre appareil Android, du moins s'il utilise l'éditeur d'images de Google, qui n'est probablement à peu près que les téléphones Pixel.

Mais nous allons probablement voir plus de ce genre de choses, n'est-ce pas?

Alors restez au top de *tous* vos patchs !

Je veux dire, vous ne devriez pas attendre le podcast Naked Security et vous dire : « Oh, je dois aller appliquer le correctif Android parce que Duck l'a dit.

Nous devons prendre l'habitude de simplement les consommer lorsqu'ils sortent, car ce ne sont pas les seules applications qui font ces erreurs ; ce n'est pas le seul bogue de Firefox qui entraînera une fuite de mémoire ; ces choses arrivent tout le temps.

Et rester à jour est important en général, pas seulement lorsque vous entendez parler d'un bogue critique.

CANARD. C'est un peu comme le « problème du ransomware », n'est-ce pas ?

Ce qui est vraiment le "problème général d'adversaire actif/malware".

Se concentrer sur une infime partie de celui-ci, juste le rançongiciel, ne suffit pas.

Vous avez besoin d'une défense en largeur ainsi que d'une défense en profondeur.

Et quand il s'agit de patcher, comme vous le dites, si vous avez toujours besoin d'une excuse digne d'intérêt, ou d'un bogue avec un nom fantaisiste pour vous faire passer la ligne, vous faites en quelque sorte partie du problème, pas de la solution, n'est-ce pas ? n'est-ce pas?

CHET. Oui, justement !

[RIRES] Peut-être que si ce concept est ce qu'il faut, alors nous devrions juste avoir un Bug avec un nom impressionnant outil générateur, que nous pourrions mettre quelque part sur le site Web de Sophos, puis chaque fois que quelqu'un trouve un bogue, il pourrait lui donner un nom…

… si c'est ce qu'il faut pour motiver les gens à y parvenir.

CANARD. Ah, vous voulez dire… même si ce n'est pas un bug très dangereux, et qu'il a un score CVSS de -12, vous lui donnez juste des noms incroyables !

Et il y en a eu d'excellents dans le passé, n'est-ce pas ?

Nous avons eu Embouteillage, Heartbleed... Lyre d'Orphée, si vous vous en souvenez.

Ce bogue n'avait pas seulement un site Web et un logo, il avait un thème !

Et ça?

Faille de sécurité Windows - l'attaque "Orpheus' Lyre" expliquée

CHET. [RIRES] J'ai l'impression que nous entrons dans une page MySpace, ou quelque chose comme ça.

CANARD. Bien sûr, lorsque vous créez la mélodie du thème, puis que vous la recadrez en 7 secondes, vous devez faire attention à ne pas laisser de données audio indésirables dans le fichier en raison du bogue aCropalypse. [DES RIRES]

Excellent.

Merci beaucoup, Chester, d'avoir remplacé Doug pendant son absence et d'avoir partagé vos idées avec nous.

Comme toujours, il ne nous reste plus qu'à dire…

CHET. Jusqu'à la prochaine fois, restez en sécurité!

[MODÈME MUSICAL]

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://nakedsecurity.sophos.com/2023/03/23/s3-ep127-when-you-chop-someone-out-of-a-photo-but-there-they-are-anyway/

- :est

- $UP

- 11

- 20 ans

- 5G

- 7

- a

- capacité

- Capable

- A Propos

- absolument

- accès

- à travers

- Agis

- infection

- actually

- conseils

- affecter

- devant

- Tous

- Permettre

- permet

- déjà

- Bien que

- toujours

- incroyable

- parmi

- montant

- et de

- android

- annoncé

- Une autre

- répondre

- de n'importe où

- appli

- Apple

- applications

- Appliquer

- approuver

- applications

- SONT

- autour

- article

- AS

- At

- ATM

- Guichets automatiques

- attaquer

- acoustique

- Août

- auteur

- disponibilité

- disponibles

- RETOUR

- détourné

- Mal

- BE

- car

- derrière

- va

- CROYONS

- ci-dessous

- plus gros

- milliards

- Billets

- Bit

- Bitcoin

- Bitcoin ATM

- Guichets automatiques Bitcoin

- transactions bitcoin

- Bitcoins

- Noir

- Black Hat

- Block

- Blocs

- Bluetooth

- Bas et Leggings

- acheté

- brand

- largeur

- Punaise

- bogues

- construire

- la performance des entreprises

- acheter

- Achat

- by

- C + +

- Appelez-nous

- appelé

- Appels

- CAN

- Canada

- prudent

- voitures

- maisons

- Argent liquide

- Assurément

- Contrôles

- Chester Wisniewski

- Chine

- puce

- chips

- code

- coïncidence

- comment

- Venir

- marchandise

- communicant

- Communications

- Sociétés

- Société

- De l'entreprise

- Comparaison

- complètement

- complexe

- composant

- compromettre

- concept

- NOUS CONTACTER

- consécutif

- contiennent

- contenu

- Core

- pourriez

- Cours

- Housses

- engendrent

- critique

- récolte

- crypto-monnaie

- Clients

- dangereux

- données

- fuite de données

- Date

- journée

- jours

- décentralisé

- Finance décentralisée

- décidé

- la défense

- certainement, vraiment, définitivement

- Selon

- profondeur

- décrit

- mériter

- désigné

- un

- détails

- dispositif

- Compatibles

- DID

- différent

- découvert

- discuté

- discuter

- document

- Ne fait pas

- faire

- dollars

- Ne pas

- double

- down

- Goutte

- doublé

- même

- éditeur

- non plus

- urgence climatique.

- se termine

- assez

- Environment

- essentiellement

- du

- Pourtant, la

- faire une éventuelle

- peut

- exactement

- exemple

- passionnant

- exécution

- existe

- explorateur

- facilité

- facteurs

- PERSONNEL

- Fonctionnalités:

- few

- figuré

- Déposez votre dernière attestation

- Fichiers

- finale

- finance

- Trouvez

- trouve

- Firefox

- Prénom

- Fixer

- fixé

- vol

- Pour

- le format

- trouvé

- La fréquence

- Ami

- De

- fonctionnel

- plus

- Général

- générateur

- obtenez

- obtention

- Donner

- Go

- aller

- Bien

- gps

- l'

- plus

- piraté

- arrivé

- EN COURS

- arrive

- Dur

- hachage

- chapeau

- Vous avez

- ayant

- à tête

- entendre

- ici

- HEX

- Trou

- d'espérance

- Comment

- Cependant

- HTTPS

- i

- MAUVAIS

- idée

- image

- Impact

- Impacts

- important

- impressionnant

- in

- Dans d'autres

- comprendre

- indépendant

- indépendamment

- d'information

- idées.

- Installé

- plutôt ;

- Institut

- des services

- Intel

- intéressant

- interférer

- interne

- Internet

- accès Internet

- iOS

- IP

- iPhone

- IT

- jack

- Cagnotte

- Java

- jpg

- ACTIVITES

- clés

- coup de pied

- Genre

- Savoir

- connaissance

- LAS

- Las Vegas

- Nouveautés

- fuite

- savant

- départ

- Légal

- Cours

- Allons-y

- location

- Bibliothèque

- comme

- Gamme

- lignes

- Liste

- peu

- charge

- chargement

- emplacement

- logo

- plus long

- Style

- recherchez-

- Lot

- LES PLANTES

- majeur

- a prendre une

- FAIT DU

- Fabrication

- malware

- gérer

- gérés

- Fabricants

- Fabricants

- Mars

- Marché

- veux dire

- Mémoire

- mentionné

- message

- pourrait

- l'esprit

- erreur

- erreurs

- Breeze Mobile

- téléphone mobile

- Mode

- modèle

- Villas Modernes

- mensuel

- PLUS

- (en fait, presque toutes)

- Montagne

- Bougez

- Musique

- musical

- mystérieux

- Sécurité nue

- Podcast de sécurité nu

- prénom

- noms

- nécessairement

- nécessaire

- Besoin

- réseau et

- Nouveauté

- next

- normalement

- évident

- of

- Vieux

- on

- ONE

- en ligne

- ouvert

- ouvert

- ouverture

- d'exploitation

- Option

- original

- Autre

- propre

- propriétaire

- paquet

- paquets

- page

- partie

- particulier

- particulièrement

- les pièces

- passé

- passé

- Pièce

- Patch Tuesday

- Patches

- patcher

- paul

- Personnes

- Téléphone

- appels téléphoniques

- téléphones

- choisi

- image

- ping

- pixel

- Place

- Des endroits

- Platon

- Intelligence des données Platon

- PlatonDonnées

- joueur

- plug-in

- Podcast

- Podcasts

- Point

- des notes bonus

- politique

- position

- Poteaux

- power

- précis

- précisément

- assez

- Privé

- Clé privée

- Clés privées

- Probablement

- Problème

- Produits

- Programme

- Programmeur

- Programmeurs

- Programmes

- fièrement

- pompage

- mettre

- Qualcomm

- qualcomm snapdragon

- question

- Radio

- ransomware

- plutôt

- nous joindre

- Lire

- réal

- raison

- Les raisons

- reçu

- recevoir

- Règlement

- règlements

- reste

- rappeler

- éloigné

- Supprimé

- a besoin

- un article

- chercheurs

- résultat

- Révélé

- Débarrasser

- rss

- Courir

- Sécurité

- Saïd

- même

- Samsung

- dit

- scénario

- But

- Section

- sécurité

- semble

- envoi

- séparé

- Série

- grave

- service

- Paramétres

- sévère

- partage

- Étagère

- Boutique

- devrait

- similaires

- depuis

- Muflier

- Fouiner

- So

- vendu

- sur mesure

- quelques

- Quelqu'un

- quelque chose

- quelque part

- parler

- spécifiquement

- spécification

- dépensé

- Spotify

- Normes

- j'ai commencé

- rester

- Encore

- Arrêter

- Histoire

- droit

- plus strict

- tel

- supposé

- combustion propre

- TAG

- Prenez

- prend

- discutons-en

- parlant

- Talks

- monde de télécommunications

- Dix

- tester

- qui

- La

- La ligne

- leur

- Les

- thème

- Là.

- donc

- Ces

- chose

- des choses

- En pensant

- Pense

- cette semaine

- cette année

- Avec

- fiable

- conseils

- Titre

- à

- outil

- top

- sujet

- échangés

- Traînant

- transaction

- Transactions

- transférer

- traiter

- confiance

- Mardi

- TOUR

- typiquement

- compréhension

- Uni

- indésirable

- Actualités

- téléchargé

- Upside

- URL

- us

- utilisé

- d'habitude

- VEGAS

- vérifier

- version

- Vidéo

- Vidéos

- Voir

- Voix

- vulnérabilités

- Vulnérable

- attendez

- Wallet

- Façon..

- Site Web

- semaine

- WELL

- Quoi

- qui

- tout en

- WHO

- la totalité

- Wi-fi

- sera

- fenêtres

- fenêtres 11

- sans fil

- comprenant

- sans

- des mots

- activités principales

- de travail

- vos contrats

- pourra

- écrire

- écriture

- code écrit

- an

- années

- Vous n'avez

- Votre

- zéphyrnet

![S3 Ep116 : La goutte qui fait déborder le vase pour LastPass ? La crypto est-elle condamnée ? [Audio + Texte] S3 Ep116 : La goutte qui fait déborder le vase pour LastPass ? La crypto est-elle condamnée ? [Audio + Texte]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep116-last-straw-for-lastpass-is-crypto-doomed-audio-text-360x220.jpg)