Fast Company, la publication d'actualités économiques, a mis son site Web hors ligne après que des cyberattaquants ont compromis son système de gestion de contenu (CMS). Ils ont utilisé cet accès pour envoyer deux notifications push obscènes et racistes à ses abonnés Apple News.

L'incident fait suite à une attaque de défiguration similaire sur la page d'accueil de FastCompany.com dimanche, où les attaquants ont publié un langage similaire. Le média a remplacé son site Web par une déclaration dans la nuit de mardi, qui reste en vigueur au moment de la publication.

"Les messages sont ignobles et ne correspondent pas au contenu et à la philosophie de Fast Company", a déclaré la société. dit dans l'avis. "Fast Company regrette qu'un langage aussi odieux soit apparu sur nos plateformes et dans Apple News, et nous nous excusons auprès de tous ceux qui l'ont vu avant qu'il ne soit supprimé."

L'entreprise enquête sur la situation et s'efforce de nettoyer le site, a-t-elle indiqué. Bien qu'aucun détail sur l'attaque ne soit encore disponible, James McQuiggan, défenseur de la sensibilisation à la sécurité chez KnowBe4, a noté que l'objectif était clairement un assassinat de marque, avec peut-être un côté flexion.

"Bien que les cybercriminels recherchent toujours l'argent, ils aiment de temps en temps démontrer leur audace en montrant qu'ils ont accès à des systèmes sensibles ou visibles publiquement en publiant quelque chose en dehors de la portée normale des informations partagées", a-t-il déclaré dans un communiqué envoyé par courrier électronique. .

Souligner la nécessité d'une meilleure sécurité

Christopher Budd, responsable principal de la recherche sur les menaces chez Sophos, explique à Dark Reading qu'il ne s'agit là que du dernier exemple d'attaque contre l'infrastructure des relations publiques et des informations visant à fournir de fausses informations, un autre exemple récent étant un faux communiqué de presse affirmant que Walmart devait commencer à accepter le Bitcoin.

L’attaque « met en évidence la fragilité des infrastructures de relations publiques et d’information, et montre comment des attaques comme celles-ci pourraient potentiellement être menées à des fins plus malveillantes et entraîner des conséquences plus désastreuses », dit-il. « En fin de compte, cette attaque montre à quel point les chaînes d’information constituent une infrastructure d’information critique et que cette infrastructure doit être sécurisée d’une manière qui correspond à sa criticité. »

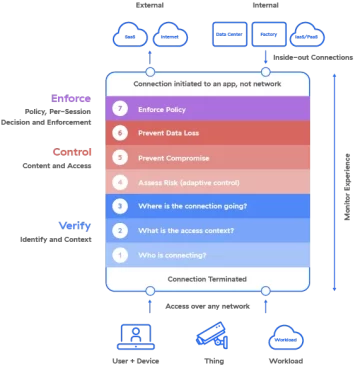

Plus largement, Jason Kent, hacker en résidence chez Cequence Security, soupçonne un attaque par bourrage d'informations d'identification pourrait être en jeu, indiquant que « les informations d’identification n’étaient pas terriblement sophistiquées et n’étaient pas soutenues par des exigences d’authentification multifactorielle ou de VPN », dit-il.

« Les attaques de type credential stuffing comptent parmi les attaques les plus répandues que nous constatons quotidiennement », ajoute-t-il. « Les attaquants tentent de deviner les mots de passe de comptes valides, et s’ils réussissent, l’attaquant utilisera toutes les autorisations de ces informations d’identification. Les accès privilégiés doivent être étroitement surveillés, car une fois que l’attaquant les possède, il fera toutes sortes de dégâts.

- blockchain

- portefeuilles de crypto-monnaie

- cryptoexchange

- la cyber-sécurité

- les cybercriminels

- Cybersécurité

- Lecture sombre

- département de la Sécurité intérieure

- portefeuilles numériques

- pare-feu

- Kaspersky

- malware

- Mcafee

- NexBLOC

- Platon

- platon ai

- Intelligence des données Platon

- Jeu de Platon

- PlatonDonnées

- jeu de platogamie

- VPN

- la sécurité d'un site web