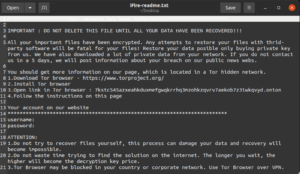

Un nouvel exploit de preuve de concept (PoC) pour une vulnérabilité de sécurité critique dans Apache ActiveMQ facilite plus que jamais l'exécution de code à distance (RCE) sur les serveurs exécutant le courtier de messages open source, en évitant ainsi toute notification.

Le bug de gravité maximale (CVE-2023-46604, score CVSS de 10) permet à des acteurs malveillants non authentifiés d'exécuter des commandes shell arbitraires, et il a été corrigé par Apache à la fin du mois dernier. Néanmoins, des milliers d’organisations restent vulnérables, une situation que le Gang de rançongiciels HelloKitty et d'autres en ont pleinement profité.

Alors que les attaques reposaient jusqu'à présent sur un PoC public publié peu de temps après la divulgation de la faille, les chercheurs de VulnCheck ont déclaré cette semaine avoir conçu un exploit plus élégant, qui réduit le bruit des intrus en lançant des attaques depuis la mémoire.

"Cela signifie que les auteurs de la menace auraient pu éviter de déposer leurs outils sur le disque", selon Article de VulnCheck détaillant le nouvel exploit ActiveMQ. « Ils auraient pu simplement écrire leur chiffreur dans Nashorn (ou charger une classe/JAR en mémoire) et rester résidents en mémoire, évitant peut-être la détection par… les équipes EDR gérées [de détection et de réponse des points finaux] ».

Nouvel exploit ActiveMQ : activer un harceleur silencieux

Même si les attaquants devraient supprimer tous les messages de journal incriminants dans activemq.log pour brouiller complètement leurs traces, le PoC VulnCheck constitue toujours une amélioration significative lorsqu'il s'agit de rendre plus furtives les attaques contre la vulnérabilité, selon Matt Kiely, chercheur principal en sécurité chez Chasseresse.

« La preuve de concept de VulnCheck constitue une évolution marquée par rapport aux précédents PoC publics, qui reposaient généralement sur l'utilisation du shell du système exploité pour exécuter du code », dit-il, ajoutant que l'équipe Huntress a confirmé que la nouvelle technique fonctionne effectivement comme annoncé. .

De plus, « cette attaque spécifique est triviale à exploiter si un attaquant peut accéder à l'instance vulnérable d'ActiveMQ », dit-il, ajoutant que d'autres évolutions et améliorations dans le développement des exploits sont sûres à venir.

Ainsi, les administrateurs devrait être patché CVE-2023-46604 immédiatement, ou en supprimant les serveurs d'Internet. Il est également important d'être conscient que le risque d'une attaque s'étend bien au-delà du ransomware, ajoute Kiely.

« Les résultats potentiels de l'exploitation [incluent] des techniques telles que la suppression de l'accès aux comptes, la destruction des données, la dégradation, le détournement de ressources et bien d'autres », explique-t-il. « Les attaquants peuvent même choisir de ne rien faire du tout et simplement attendre qu'un serveur exploité organise de nouvelles attaques » – ce que, il convient de noter, le PoC silencieux de VulnCheck peut plus facilement permettre.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.darkreading.com/application-security/dangerous-apache-activemq-exploit-edr-bypass

- :est

- 10

- 7

- a

- accès

- Selon

- Compte

- atteindre

- acteurs

- ajoutant

- Ajoute

- Avantage

- Affaires

- Après

- à opposer à

- Tous

- permet

- aussi

- an

- et de

- tous

- Apache

- SONT

- AS

- At

- attaquer

- Attaques

- évité

- en évitant

- conscients

- BE

- Au-delà

- courtier

- Punaise

- by

- CAN

- code

- comment

- vient

- concept

- CONFIRMÉ

- pourriez

- couverture

- critique

- coupes

- dangereux

- données

- Detailing

- Détection

- Développement

- divulgation

- do

- faire

- down

- Goutte

- plus facilement

- même

- permettre

- permettant

- Endpoint

- conçu

- Pourtant, la

- JAMAIS

- évolution

- évolutions

- exécuter

- exécution

- Explique

- Exploiter

- exploitation

- Exploités

- loin

- défaut

- Pour

- fraiche entreprise

- De

- plein

- d’étiquettes électroniques entièrement

- plus

- généralement

- Vous avez

- he

- HTTPS

- if

- immédiatement

- important

- amélioration

- améliorations

- in

- comprendre

- en effet

- instance

- Internet

- développement

- IT

- jpg

- juste

- Nom

- En retard

- lancement

- comme

- enregistrer

- Fabrication

- gérés

- de nombreuses

- marqué

- mat

- Mai..

- veux dire

- Mémoire

- message

- messages

- Mois

- PLUS

- Besoin

- Nouveauté

- Bruit

- noté

- rien

- Remarquer..

- of

- on

- ONE

- ouvert

- open source

- or

- organisations

- Autres

- être

- Platon

- Intelligence des données Platon

- PlatonDonnées

- PoC

- Post

- défaillances

- précédent

- Directeur

- preuve

- preuve de concept

- public

- ransomware

- libéré

- rester

- resté

- éloigné

- enlèvement

- enlever

- chercheur

- chercheurs

- ressource

- réponse

- Résultats

- Analyse

- Courir

- pour le running

- s

- Saïd

- dit

- But

- sécurité

- faille de sécurité

- serveur

- Serveurs

- coquillage

- Peu de temps

- devrait

- significative

- simplement

- So

- jusqu'à présent

- quelque chose

- Identifier

- groupe de neurones

- Étape

- Région

- furtif

- Encore

- sûr

- combustion propre

- tâches

- équipe

- équipes

- technique

- techniques

- que

- qui

- La

- leur

- l'ont

- this

- cette semaine

- milliers

- menace

- acteurs de la menace

- à

- les outils

- en utilisant

- Ve

- vulnérabilité

- Vulnérable

- attendez

- était

- semaine

- WELL

- quand

- qui

- tout en

- vos contrats

- pourra

- code écrit

- zéphyrnet