Comment construire un réseau domestique qui empêche votre FAI de voir vos données, isole les ASIC et vous permet d'exploiter du Bitcoin sans autorisation.

Un guide axé sur la confidentialité sur la création d'un réseau domestique sécurisé avec un pare-feu pfSense, expliquant comment configurer des réseaux domestiques dédiés pour séparer la navigation Web WiFi de votre famille de votre trafic minier Bitcoin ; comment configurer un VPN avec WireGuard ; et comment envoyer tout votre trafic Internet via les tunnels VPN Mullvad avec équilibrage de charge automatique pour basculer entre les tunnels pendant les périodes de latence élevée ; ainsi que comment configurer un bloqueur de publicité au niveau du pare-feu.

Chaque mineur domestique de Bitcoin aura besoin d’un réseau domestique. Construire un réseau sécurisé et privé à partir duquel exploiter est un élément essentiel du maintien d’une opération sans autorisation. En suivant ce guide, vous verrez comment créer un réseau minier domestique robuste et personnalisable qui présente les avantages suivants et bien plus encore :

- Tunneling de réseau privé virtuel (VPN) pour sécuriser et chiffrer votre trafic Internet

- Confidentialité améliorée contre les regards indiscrets de votre fournisseur d'accès Internet (FAI)

- Atténuation du risque potentiel de journalisation des adresses IP de votre pool de minage

- Configuration d'un pare-feu pfSense

- Création de réseaux domestiques séquestrés pour garder vos ASIC séparés de votre réseau WiFi invité, etc.

- Mise en place d'un point d'accès au réseau WiFi maillé

- Configuration d'un bloqueur de publicité au niveau du pare-feu.

Dans ce guide, vous verrez des logiciels gratuits et open source tels que pfSense ainsi que WireGuard, ainsi que certains logiciels open source payants comme Mullvad VPN.

Cette tâche a commencé pour moi lorsque ma femme et moi avons décidé de vendre notre maison en ville et de déménager à la campagne. J'avais l'idée de créer une nouvelle infrastructure minière à partir de zéro et je voulais profiter de cette opportunité pour construire le réseau domestique ultime dont j'ai toujours rêvé : un réseau domestique qui empêchait mon FAI de voir mes données et où elles allaient, un réseau domestique qui empêchait mon FAI de voir mes données et où elles allaient, un réseau domestique qui isolé mes ASIC des autres appareils connectés au réseau, un réseau domestique qui ne me suivait pas constamment et ne vendait pas mes informations de navigation aux annonceurs.

C'est alors que j'ai commencé à regarder de près un blog récents sur le sujet de k3tan. Dans son article pfSense, k3tan a présenté de nombreux attributs d'un réseau domestique que je voulais construire moi-même et a souligné plusieurs ressources supplémentaires qui m'ont fait penser que je pourrais le faire moi-même si j'essayais vraiment.

Je n'avais aucune expérience en réseau avant de me lancer dans ce domaine et bien qu'il y ait beaucoup d'étapes, il est vraiment très facile d'utiliser des outils gratuits et open source pour commencer à faire des pas de géant dans la protection de votre vie privée.

J'ai contacté k3tan et ils m'ont soutenu dans mes efforts et m'ont aidé à surmonter certains obstacles que j'ai rencontrés - j'apprécie vraiment cela et je veux dire merci, k3tan.

Au total, pour ce guide, j'ai dépensé 360 $ pour construire mon réseau domestique. 160 $ sur une carte réseau et 200 $ sur un kit WiFi maillé (ce qui, honnêtement, aurait pu être fait avec un routeur à 40 $ mais YOLO !).

Certaines limitations dont vous devez être conscient : je n'avais littéralement aucune expérience en matière de réseautage avant ce guide. Il est très possible que j'ai commis une erreur imprévue. Je vous recommande fortement de l'utiliser comme guide, mais également d'intégrer vos propres recherches et diligence raisonnable dans la configuration de votre propre réseau domestique. Les VPN sont un excellent outil pour protéger votre vie privée, mais ils ne constituent pas une solution miracle. Il existe plusieurs autres façons de divulguer des données et de diminuer votre confidentialité. La bonne nouvelle est qu’il est facile de commencer à prendre des mesures pour développer de bonnes pratiques axées sur la confidentialité.

Je recommande la lecture this guide de Mullvad, écoutant this podcast de SethForConfidentialité, et consulter des ressources supplémentaires à partir de Technologie.

Allons droit au but et configurons votre réseau minier domestique de manière à rendre votre famille heureuse et à maintenir vos ASIC sécurisés et privés.

Construire un pare-feu pfSense à partir d'un vieil ordinateur de bureau

En 10 étapes ci-dessous, je vais vous montrer comment j'ai utilisé un ancien ordinateur de bureau pour créer un pare-feu pfSense et comment j'ai configuré mon réseau domestique.

Si vous choisissez cette option au lieu de créer la vôtre, vous pouvez passer à étape quatre ci-dessous.

Première étape : comment installer la nouvelle carte réseau

Tout d'abord, vous aurez besoin d'un vieil ordinateur de bureau. J'ai utilisé un Dell Optiplex 9020 Small Form Factor (SFF). Il s'agit d'un matériel puissant pour un pare-feu ; il dispose d'un processeur Intel i7-4790 3.6 GHz, de 16 Go de RAM et d'un disque dur de 250 Go.

Par défaut, cet ordinateur ne dispose que d'un seul port Ethernet RJ45. Cependant, si celui-ci doit servir de pare-feu, il lui faudra au moins deux ports Ethernet. Pour y parvenir, j'ai acheté une carte réseau Intel i350 équipée de quatre ports Ethernet. La carte réseau i350 est conçue pour être utilisée dans l’emplacement PCIe à quatre voies de la carte mère de l’ordinateur de bureau.

Pour ce châssis SFF, j'ai dû échanger le support métallique de taille plein cadre avec le support plus petit inclus sur la carte réseau. Ensuite, ouvrez simplement le châssis et ouvrez la pince externe couvrant les emplacements PCI vides. Avec un tournevis, vous pouvez retirer l'insert de support métallique vierge devant l'emplacement PCI à quatre voies et insérer la carte réseau. Ensuite, fermez la pince et remettez le capot latéral du châssis en place.

Une fois installé, il est important de noter quel port Ethernet est destiné au réseau étendu (WAN) et quels ports sont destinés au réseau local (LAN). Le WAN est ce qui fait face au grand Internet public ouvert et le LAN est ce qui fait face à votre réseau domestique local.

Une fois installé, vous pouvez mettre votre ordinateur de bureau sur le côté pour le moment. Vous voudrez utiliser votre ordinateur connecté au réseau pour télécharger et vérifier l'image pfSense et la flasher sur une clé USB.

Deuxième étape : Comment télécharger et vérifier le fichier image pfSense et le flasher sur une clé USB

Tout d'abord, naviguez jusqu'à ceci Page de téléchargement de pfSense et une fois sur place :

- Sélectionnez l'architecture « AMD64 »

- Puis « Installateur USB Memstick »

- Puis console « VGA »

- Sélectionnez ensuite le miroir le plus proche de votre situation géographique, comme illustré dans la capture d'écran ci-dessous, et cliquez sur « Télécharger »

Ensuite, vous pouvez calculer la somme de contrôle SHA-256 sur le fichier compressé que vous avez téléchargé et la comparer à la somme de contrôle affichée sur la page de téléchargement de pfSense.

J'aime utiliser un éditeur hexadécimal gratuit appelé Hxp pour calculer les sommes de contrôle. Ouvrez simplement le fichier qui vous intéresse, accédez à « Outils » puis « Sommes de contrôle » et sélectionnez « SHA256 » dans le menu. Si les valeurs de hachage ne correspondent pas, n'exécutez pas le fichier exécutable.

Le moyen le plus simple que j'ai trouvé pour flasher un fichier image sur une clé USB est d'utiliser un programme appelé BalenaEtcher.

Une fois installé, lancez l'application, cliquez sur « Flash à partir du fichier », puis accédez au dossier où se trouve le fichier image pfSense compressé.

Ensuite, sélectionnez votre clé USB vierge, puis cliquez sur « Flash ». BalenaEtcher commencera le processus de flashage et décompressera automatiquement le fichier image pfSense. Ce processus prendra quelques minutes.

Une fois le clignotement terminé, vous devriez obtenir une coche verte indiquant que tout est vérifié. Si vous obtenez une erreur de balenaEtcher, vous devrez peut-être essayer de flasher sur une autre clé USB.

Vous pouvez maintenant éjecter en toute sécurité la clé USB flashée de votre ordinateur et vous êtes prêt à flasher l'autre ordinateur de bureau.

Troisième étape : comment flasher le bureau et installer pfSense

Connectez un clavier, un moniteur, un câble d'alimentation et la clé USB flashée à votre ordinateur de bureau sur lequel vous avez installé la carte réseau. Le moniteur doit être connecté via des connexions VGA – les connexions DisplayPort ne fonctionneront pas d'après mon expérience. Ne connectez pas encore les câbles Ethernet.

Une fois que tout est connecté, allumez votre bureau. Certains ordinateurs détecteront automatiquement qu'une clé USB amorçable est insérée et vous demanderont à partir de quel lecteur vous souhaitez démarrer. Dans mon cas, l'ordinateur a simplement démarré par défaut à partir du lecteur « C : » et a lancé Windows automatiquement. Si cela vous arrive, éteignez l'ordinateur, puis maintenez la touche « F12 » enfoncée sur le clavier et rallumez-le. Cela lancera le BIOS, où vous pourrez indiquer à l'ordinateur à partir duquel vous souhaitez démarrer.

Par exemple, voici mon environnement BIOS où j'ai pu sélectionner le lecteur USB SanDisk sur lequel j'avais flashé l'image pfSense. Après avoir sélectionné cette option, un script s'exécutera brièvement puis le programme d'installation de pfSense se lancera :

Tout d’abord, acceptez les termes et conditions. Sélectionnez ensuite « Installer pfSense », puis choisissez le clavier qui vous convient. Si vous parlez anglais et vivez aux États-Unis, vous souhaiterez probablement simplement utiliser la valeur par défaut.

Ensuite, j'ai simplement choisi l'option « Auto ZettaByte File System » (ZFS) car j'utilise une plate-forme matérielle bien supérieure aux spécifications d'un pare-feu domestique. L'option ZFS a plus de fonctionnalités et est plus fiable que l'option Unix File System (UFS), mais ZFS peut être plus gourmand en mémoire, ce qui ne me préoccupe pas vraiment étant donné que j'ai 16 Go de RAM sur ce bureau.

Ensuite, vous aurez quelques options de partitionnement et de redondance, que j'ai gardées aussi simples que possible, par exemple, pas de redondance et les options de configuration par défaut. Ensuite, sélectionnez « Installer ».

Ensuite, vous verrez quelques confirmations que l'installation de pfSense a réussi. Une invite vous demandera si vous souhaitez effectuer manuellement les modifications finales, ce que je n'ai pas fait. Ensuite, il vous demandera si vous souhaitez redémarrer, sélectionnez oui. Retirez immédiatement la clé USB à ce moment-là avant que le redémarrage ne reprenne, sinon il vous déposera à nouveau au début de l'assistant d'installation. Vous devriez vous retrouver dans le menu principal du terminal une fois le redémarrage terminé.

Vous êtes maintenant prêt à connecter votre nouveau pare-feu à votre réseau domestique.

Quatrième étape : comment connecter le pfSense à un réseau domestique

Les étapes suivantes seront toutes effectuées sur le clavier et le moniteur connectés à votre nouveau pare-feu :

- Tout d'abord, éteignez votre routeur fourni par votre FAI, éteignez votre modem et débranchez les câbles Ethernet de votre modem et de votre routeur.

- Ensuite, allumez votre nouveau pare-feu et laissez pfSense se charger. Ensuite, allumez votre modem et attendez qu'il se connecte à Internet.

- Dans le menu pfSense, sélectionnez la première option, « Attribuer des interfaces ». Il vous demandera si vous souhaitez configurer des VLAN maintenant, entrez « n » pour non. Ensuite, il vous demandera d'entrer le nom de l'interface WAN, entrez « a » pour la détection automatique.

- Connectez un câble Ethernet de la sortie de votre modem à l'interface de votre nouvelle carte réseau pare-feu. N'oubliez pas que le port situé à l'extrême droite si les languettes de dégagement RJ45 sont orientées vers le haut est votre port WAN, ou le côté le plus à gauche si les languettes de dégagement RJ45 sont orientées vers le bas.

- Une fois connecté, appuyez sur « Entrée ». Il doit détecter la liaison sur le port d'interface igb0. S'il s'agit d'igb3, basculez le câble Ethernet du côté opposé et réessayez.

- Ensuite, il vous demandera d'entrer le nom de l'interface LAN, entrez « a » pour la détection automatique. Connectez un câble Ethernet du prochain port disponible de la nouvelle carte réseau pare-feu à votre commutateur Ethernet ou autre point d'accès. Gardez à l’esprit que si vous avez l’intention d’exécuter un réseau local virtuel (VLAN), vous devrez utiliser un commutateur géré.

- Une fois connecté, appuyez sur Entrée. Il devrait détecter la liaison sur le port d'interface igb1.

- Ensuite, appuyez à nouveau sur Entrée pour « rien », car aucune autre connexion réseau n’est configurée pour le moment.

- Ensuite il vous informera que les interfaces seront attribuées comme suit : WAN = igb0 et LAN = igb1.

- Entrez «y» pour oui et pfSense écrira la configuration et vous ramènera au menu principal avec vos adresses WAN IP v4 et IP v6 affichées en haut.

Juste pour illustrer un exemple de configuration de chemin de signal, vous pouvez faire une configuration comme celle-ci :

À ce stade, vous devriez pouvoir saisir « 192.168.1.1 » dans votre navigateur Web sur votre bureau habituel et lancer l'interface Web pfSense. Il s'agit d'un certificat auto-signé, alors acceptez le risque lorsque vous y êtes invité et continuez. Les identifiants de connexion sont admin/pfsense.

Vous pouvez maintenant déconnecter le clavier et le moniteur de votre nouveau pare-feu. Le reste des étapes sera effectué via l'interface Web sur votre bureau habituel.

Cinquième étape : comment configurer les paramètres de base de pfSense

Dans cette étape, vous verrez comment configurer les paramètres de base tels que l'assistant de configuration, modifier le port TCP, activer Secure Shell SSH et configurer l'épinglage par défaut. La grande majorité des informations présentées ici et à l'étape six ci-dessous proviennent du visionnage de ce Vidéo de Tom Lawrence sur pfSense - Je recommande fortement de regarder cette vidéo, elle est longue mais regorge d'informations précieuses et contient beaucoup plus de détails que ce que je présente dans ce guide.

Tout d'abord, cliquez sur la boîte de dialogue d'avertissement rouge en haut de la page pour modifier le mot de passe utilisé pour vous connecter à votre nouveau pare-feu. Personnellement, je recommande des mots de passe à usage unique à haute entropie avec un gestionnaire de mots de passe. Ensuite, déconnectez-vous et reconnectez-vous pour tester vos modifications.

Une fois reconnecté, ouvrez l'« Assistant de configuration » depuis l'onglet « Système » :

Ensuite, l'assistant vous guidera à travers neuf étapes de base pour configurer votre nouveau pare-feu pfSense.

Cliquez sur « Suivant » lors de la première étape.

Ensuite, lors de la deuxième étape, vous pouvez configurer le nom d'hôte, le domaine et les serveurs DNS primaires/secondaires. Vous pouvez laisser « Nom d'hôte » et « Domaine » par défaut ou les définir comme vous le souhaitez. J'ai choisi « 100.64.0.3 » comme serveur DNS principal pour accéder à Internet et j'ai décoché la case « Remplacer DNS » pour éviter que DHCP ne remplace les serveurs DNS. Je vais expliquer pourquoi j'ai utilisé « 100.64.0.3 » à l'étape 10 de ce guide.

Ensuite, vous pouvez définir votre fuseau horaire à l'étape XNUMX :

À la quatrième étape, vous pouvez sélectionner « DHCP » pour l'interface WAN et laisser tous les autres champs par défaut. Si vous souhaitez usurper votre adresse MAC, vous pouvez le faire lors de cette étape. Pour les deux derniers champs, assurez-vous que les cases « Bloquer les réseaux privés RFC1918 » et « Bloquer les réseaux bogon » sont cochées, cela ajoutera automatiquement les règles appropriées à votre pare-feu.

À la cinquième étape, vous pouvez modifier l’adresse IP de votre pare-feu. La plupart des réseaux locaux domestiques utiliseront 192.168.0.1 ou 192.168.1.1 pour accéder au routeur ou au pare-feu. La raison pour laquelle vous souhaiterez peut-être changer cela en une adresse IP locale autre que celle par défaut est que si vous êtes sur le réseau de quelqu'un d'autre et que vous essayez de revenir au VPN sur votre réseau domestique, vous risquez de rencontrer un problème où vous avez la même adresse. aux deux extrémités et le système ne saura pas si vous essayez de vous connecter à l'adresse locale ou distante. Par exemple, j'ai changé mon adresse IP locale en « 192.168.69.1 ».

À l'étape six, vous pouvez définir votre mot de passe administrateur. J'étais un peu confus de voir cette étape insérée ici puisque j'avais changé le mot de passe administrateur au début, donc j'ai juste utilisé mon même mot de passe à haute entropie d'avant, en supposant qu'il demandait le même mot de passe qui sera utilisé pour se connecter à le routeur.

Ensuite, à la septième étape, vous pouvez cliquer sur le bouton « Recharger ». Pendant le rechargement, débranchez le câble d’alimentation de votre switch. Étant donné que l'adresse IP locale du routeur a été modifiée en « 192.168.69.1 » (ou ce que vous avez choisi), tous les appareils du réseau verront désormais leurs adresses IP mises à jour selon cette plage IP.

Ainsi, si vous avez PuTTY ou d'autres sessions SSH configurées sur votre nœud Raspberry Pi par exemple, vous devrez maintenant mettre à jour ces configurations de connexion. Débrancher l'alimentation du commutateur et la rebrancher après le redémarrage du routeur permet de réaffecter tous vos appareils.

Pour connaître les adresses IP des appareils de votre réseau local, vous pouvez accéder à l'onglet « Statut » et sélectionner « Baux DHCP » pour voir tout ce qui est répertorié :

Après le rechargement à l'étape sept, l'assistant a simplement sauté les étapes huit et neuf. Je ne suis donc pas sûr de ce qui se passe au cours de ces étapes, mais nous passerons à autre chose et réglerons les problèmes si nécessaire.

Quelques autres paramètres de base à noter se trouvent sous « Système > Avancé > Accès administrateur ». Ici, j'ai mis à jour le port TCP en « 10443 » car j'exécute certains services qui accéderont aux mêmes ports par défaut comme 80 ou 443 et je souhaite minimiser la congestion.

De plus, j'ai activé SSH. Ensuite, vous pouvez choisir comment SSH est sécurisé, soit avec un mot de passe, soit avec des clés, soit avec les deux, soit avec des clés uniquement. Lors de l'enregistrement, donnez à l'interface une minute pour se mettre à jour vers le nouveau port. Vous devrez peut-être recharger la page en utilisant l'adresse IP locale et le nouveau port, par exemple « 192.168.69.1:10443 ». Assurez-vous d'enregistrer vos modifications au bas de la page.

Le dernier paramètre de base que je vais aborder ici est l'épingle à cheveux, ce qui signifie que, par exemple, vous pouvez configurer votre réseau de manière à pouvoir ouvrir un port vers un système de caméra de sécurité avec une adresse IP publique. Cette adresse IP publique peut également être utilisée à l'intérieur de votre réseau, ce qui est pratique si vous êtes chez vous en train d'accéder au système de caméra depuis votre téléphone mobile sur votre réseau local. Vous n'avez alors pas besoin de modifier manuellement l'endroit où il se connecte, car l'épingle à cheveux verra que vous essayez simplement d'accéder à une adresse IP locale et qu'il vous reviendra par défaut avec ce paramètre activé.

- Sous l'onglet "Système", accédez à "Avancé> Pare-feu et NAT".

- Faites défiler jusqu'à la section « Traducteur d'adresses réseau »

- Dans le menu déroulant « Mode de réflexion NAT », sélectionnez « Pure NAT »

- Cliquez sur « Enregistrer » en bas de la page et sur « Appliquer les modifications » en haut de la page.

Voilà pour les réglages de base. La bonne nouvelle est que pfSense est plutôt sécurisé dans son installation par défaut, vous n’avez donc pas grand-chose à modifier pour disposer d’une bonne base de base. Généralement, la position des développeurs de pfSense est que s'il existe un moyen plus sécurisé de déployer pfSense, ils en feront simplement le paramètre par défaut.

Une autre chose à noter est que par défaut, pfSense active le mappage de traduction d'adresses réseau (NAT) WAN IPv6. J'ai choisi de désactiver cette option, je n'ouvre donc pas de passerelle IPv6 vers un Internet grand ouvert.

Vous pouvez le faire en allant dans « Interfaces>Affectations » puis en cliquant sur le lien hypertexte « WAN » sur la première affectation. Cela ouvrira la page de configuration, puis assurez-vous simplement que le « Type de configuration IPv6 » est défini sur « Aucun ». Enregistrez ensuite et appliquez ces modifications.

Ensuite, vous pouvez accéder à « Pare-feu>NAT » et faire défiler jusqu'à l'interface « WAN » avec une source IPv6 et la supprimer.

Sixième étape : comment configurer les paramètres avancés de pfSense

Dans cette section, je passerai en revue certaines fonctionnalités avancées qui pourraient vous intéresser pour votre réseau domestique. Ici, vous verrez comment configurer des réseaux séparés à partir de votre routeur pfSense afin que, par exemple, les invités puissent accéder à l'Internet grand ouvert à partir d'un point d'accès WiFi de votre maison mais qu'ils ne puissent pas accéder à vos ASIC à partir de ce réseau.

Si vous avez utilisé la carte réseau i350 comme moi, vous disposez de quatre ports Ethernet, et si vous avez utilisé un Dell Optiplex comme moi, vous disposez également d'un cinquième port Ethernet sur la carte mère. Ce qui signifie que j'ai cinq interfaces que je peux configurer, dont quatre peuvent être des réseaux locaux secondaires.

Ce que je vais faire ici, c'est garder mon bureau de travail et mon bureau Bitcoin dédié sur un seul réseau (LANwork). Ensuite, je configurerai un réseau local secondaire sur lequel se trouvera le point d’accès WiFi de ma maison (LANhome). De cette façon, je peux séparer totalement le trafic de la navigation Web de ma famille de mon travail et de mes activités liées au Bitcoin.

Ensuite, je mettrai en place un autre LAN qui sera dédié à mes ASIC (LANminers), distinct des deux autres réseaux. Enfin, je vais créer un réseau de test (LANtest) que j'utiliserai pour intégrer de nouveaux ASIC et m'assurer qu'il n'y a pas de firmware malveillant dessus avant d'y exposer mes autres ASIC. Vous pouvez également ajouter un réseau de caméras de sécurité sur l'une des interfaces, les possibilités sont infinies.

Si vous accédez à l'onglet « Interfaces », puis « Affectations d'interfaces », vous verrez tous les ports RJ45 de votre carte réseau disponibles. Ils doivent être étiquetés « igb0 », « igb1 », « igb2 », etc. Maintenant, ajoutez simplement celui qui vous intéresse en le sélectionnant dans le menu déroulant et en cliquant sur la case verte « Ajouter ».

Ensuite, cliquez sur le lien hypertexte sur le côté gauche de l'interface que vous venez d'ajouter pour ouvrir la page « Configuration générale » de cette interface.

- Cliquez sur la case « Activer l'interface »

- Ensuite, remplacez la « Description » par quelque chose qui aide à identifier sa fonction, comme « LANhome », par exemple.

- Ensuite, définissez le type « Configuration IPv4 » sur « IPv4 statique » et attribuez une nouvelle plage IP. J'ai utilisé « 192.168.69.1/24 » pour mon premier réseau local, donc pour celui-ci, j'utiliserai la prochaine plage IP séquentielle, « 192.168.70.1/24 ».

Vous pouvez laisser tous les autres paramètres par défaut, cliquer sur « Enregistrer » en bas de la page, puis sur « Appliquer les modifications » en haut de la page.

Vous devez maintenant configurer des règles de pare-feu pour ce nouveau réseau local. Accédez à l'onglet « Pare-feu », puis « Règles ». Cliquez sur votre réseau nouvellement ajouté, « LANhome », par exemple. Ensuite, cliquez sur la case verte avec la flèche vers le haut et le mot « Ajouter ».

Sur la page suivante :

- Assurez-vous que « Action » est réglé sur « Réussir ».

- L'« Interface » est définie sur « LANhome » (ou quel que soit le nom de votre réseau local secondaire)

- Assurez-vous de définir le « Protocole » sur « Any », sinon ce réseau limitera le type de trafic qui peut y être transmis.

- Ensuite, vous pouvez ajouter une courte note pour indiquer à quoi sert cette règle, par exemple « Autoriser tout le trafic ».

- Ensuite, tous les autres paramètres peuvent rester par défaut et cliquer sur « Enregistrer » en bas de la page et « Appliquer les modifications » en haut de la page.

Avant de pouvoir tester votre nouveau réseau, vous devez y avoir configuré une adresse IP :

- Accédez à « Services », puis « Serveur DHCP »

- Cliquez ensuite sur l'onglet de votre nouveau LAN

- Cliquez sur la case « Activer », puis ajoutez votre plage d'adresses IP dans les deux cases « Plage ». Par exemple, j'ai utilisé la plage allant de « 192.168.70.1 à 192.168.70.254 ». Ensuite, cliquez sur « Enregistrer » en bas de la page et « Appliquer les modifications » en haut de la page.

Vous pouvez maintenant tester votre nouveau réseau en connectant physiquement un ordinateur au port RJ45 correspondant sur la carte réseau, puis essayer d'accéder à Internet. Si tout a fonctionné, vous devriez pouvoir naviguer sur le Web largement ouvert.

Cependant, vous remarquerez peut-être que si vous êtes sur votre réseau local secondaire et que vous essayez de vous connecter à votre pare-feu, vous pourrez le faire en utilisant l'adresse IP « 192.168.70.1 ». Personnellement, je souhaite uniquement que mon pare-feu soit accessible depuis mon réseau « LANwork ». Je ne veux pas que ma femme, mes enfants ou mes invités puissent se connecter au pare-feu à partir de leur réseau « LANhome » désigné. Même si j'ai un mot de passe à haute entropie pour accéder au pare-feu, je vais quand même configurer les autres réseaux locaux pour qu'ils ne puissent pas communiquer avec le routeur.

Une de mes préoccupations, que ce type de configuration contribuera à atténuer, est que si je branche un ASIC sur mon réseau avec un micrologiciel malveillant installé dessus, je peux garder cet appareil isolé et empêcher ce problème de sécurité d'affecter d'autres appareils et informations. que je possède, c'est pourquoi l'un des réseaux locaux que je mets en place s'appelle «LANtest», qui sera dédié à garder les nouveaux ASIC totalement isolés afin que je puisse les tester en toute sécurité sans permettre qu'une attaque potentielle ne se produise sur mes autres ASIC ou d'autres appareils sur les réseaux de ma maison.

Pour configurer une règle afin que le port 10443 ne soit pas accessible depuis vos autres réseaux LAN, accédez à « Pare-feu> Règles », puis sélectionnez l'onglet de votre réseau d'intérêt correspondant. Cliquez sur la case verte avec la flèche vers le haut et le mot « Ajouter » dedans.

- Assurez-vous que « Action » est défini sur « Bloquer »

- Ensuite, dans la section « Destination », définissez la « Destination » sur « Ce pare-feu (auto-) », puis la « Plage de ports de destination » sur « 10443 » en utilisant les cases « Personnalisé » pour les champs « De » et « À ».

- Vous pouvez ajouter une description pour vous aider à vous rappeler à quoi sert cette règle. Cliquez ensuite sur « Enregistrer » en bas de la page puis sur « Appliquer les modifications » en haut de la page.

Avoir un mot de passe à haute entropie pour se connecter au routeur et verrouiller le port est un bon début, mais vous pouvez séquestrer davantage vos réseaux LAN et vous assurer que les périphériques d'un réseau ne peuvent accéder à aucun des autres réseaux en configurant un alias pour votre réseau local principal.

Accédez à « Pare-feu > Alias », puis sous l’onglet « IP », cliquez sur le bouton « Ajouter ».

- Ensuite, j'ai nommé cet alias « SequesterNetworks0 »

- J'ai entré une description pour me rappeler quelle est sa fonction

- Puisque je vais ajouter une règle de pare-feu à mon réseau « LANhome » faisant référence à cet alias, j'ai ajouté les autres LAN à la liste « Réseau ». De cette façon, « LANhome » ne peut pas communiquer avec « LANwork », « LANminers » ou « LANtest ».

- Cliquez sur « Enregistrer » en bas de la page puis sur « Appliquer les modifications » en haut de la page

Je peux désormais ajouter des alias supplémentaires qui seront référencés dans les règles de pare-feu sur les autres réseaux locaux pour empêcher les « LANminers » de communiquer avec « LANwork », « LANhome » et « LANtest » — ainsi de suite jusqu'à ce que tous mes réseaux soient séquestrés. de manière à ce que seul mon pare-feu puisse voir ce qui est connecté sur les autres réseaux.

Une fois l'alias créé, une nouvelle règle de pare-feu peut être appliquée en référençant cet alias sur le LAN secondaire.

- Accédez à « Pare-feu > Règles », sélectionnez le réseau local auquel vous souhaitez appliquer la règle, par exemple « LANhome ».

- Ensuite, pour « Action », réglez-le sur « Bloquer ». Pour « Protocole », réglez-le sur « Any ».

- Pour « Destination », réglez-le sur « Hôte unique ou alias »

- Entrez ensuite votre pseudonyme

- Cliquez sur « Enregistrer » en bas de la page puis sur « Appliquer les modifications » en haut de la page.

Une fois que j'ai créé les alias et défini les règles de pare-feu, j'ai ensuite pu connecter mon ordinateur portable à chaque port d'interface RJ45 de la carte réseau et tenter d'envoyer une requête ping à chacun des autres réseaux. Je pouvais accéder à l'Internet grand ouvert depuis chaque réseau local, mais je n'étais en mesure de communiquer avec aucun des autres réseaux locaux ni avec le pare-feu. Maintenant, je sais qu'aucun appareil sur aucun de mes réseaux locaux n'aura accès aux appareils sur aucun de mes autres réseaux locaux. Ce n'est qu'à partir de mon réseau principal « LANwork » que je peux voir ce qui est connecté sur tous les autres réseaux locaux.

Cela prend en charge les fonctionnalités avancées que je voulais partager avec vous. Vous devriez maintenant avoir configuré des règles de pare-feu et séquestré plusieurs réseaux. Nous aborderons ensuite la configuration d'un point d'accès WiFi sur l'un des réseaux locaux secondaires.

Septième étape : comment installer et configurer un point d'accès Wi-Fi

Dans cette section, je vais vous montrer comment j'ai configuré le WiFi maillé de ma maison à l'aide du réseau secondaire « LANhome ». Les points clés à garder à l'esprit ici sont que j'en ai fait un réseau local dédié spécifiquement pour un point d'accès WiFi auquel ma famille et mes invités peuvent se connecter sans leur donner accès à mon pare-feu pfSense ou à tout autre réseau local. Mais ils ont toujours un accès illimité au grand Web. J'ajouterai un tunnel VPN pour ce LAN plus loin dans ce guide.

Pour m'assurer que je fournissais un signal Wi-Fi adéquat à toute la maison, j'ai décidé d'opter pour un NetGear Nighthawk AX1800 trousse.

A l'intérieur de ce kit se trouvent un routeur WiFi et un répéteur satellite. L'idée de base est que le routeur WiFi se connecte au pare-feu pfSense directement avec un câble Ethernet sur le port igb2 « LANhome ». Ensuite, le routeur WiFi diffuse le signal vers le satellite répéteur situé dans une autre zone de la maison. Ainsi, je peux étendre la couverture du signal WiFi sur une zone plus large.

Pour ce faire, j'ai simplement suivi ces étapes:

- 1. Branchez le routeur WiFi dans le pare-feu pfSense sur le port igb2 « LANhome » à l'aide d'un câble Ethernet sur le port « Internet » à l'arrière du routeur WiFi.

- 2. Branchez un ordinateur portable sur le port « Ethernet » à l'arrière du routeur WiFi avec un câble Ethernet.

- 3. Branchez le routeur WiFi sur secteur à l'aide de l'adaptateur secteur fourni.

- 4. Attendez que le voyant devienne bleu fixe à l'avant du routeur WiFi.

- 5. Ouvrez un navigateur Web sur l'ordinateur portable et saisissez l'adresse IP du routeur WiFi. J'ai trouvé l'adresse IP à côté de l'appareil « MR60 » dans mon tableau de bord pfSense sous « Statut > Baux DHCP ».

- 6. Immédiatement, j'ai été invité à modifier le mot de passe. Encore une fois, j’ai utilisé un mot de passe aléatoire à haute entropie accompagné d’un gestionnaire de mots de passe. Je ne veux pas que ma famille ou mes invités puissent accéder aux paramètres administratifs de ce point d'accès WiFi, il est donc recommandé de placer un mot de passe fort ici. Vous pouvez également être invité à mettre à jour le micrologiciel, ce qui entraînera un redémarrage.

- 7. Ensuite, vous pouvez vous reconnecter avec votre nouveau mot de passe administrateur, modifier le nom du réseau par défaut comme vous le souhaitez et ajouter un mot de passe WiFi pour accéder au réseau WiFi ; c'est le mot de passe partagé avec la famille et les invités, donc celui-ci est assez facile à retenir et à partager. Même si un acteur malveillant déchiffre le mot de passe et accède au réseau WiFi, celui-ci est totalement isolé de tout le reste et le routeur WiFi lui-même possède un mot de passe à haute entropie.

- 8. Ensuite, accédez à « Avancé > AP sans fil » et activez « Mode AP ». « AP » signifie point d'accès. Ensuite, appliquez les modifications.

- 9. Le routeur redémarrera à nouveau. À ce stade, l'adresse IP locale sera mise à jour, ce changement peut être surveillé dans la page d'état « Baux DHCP ». Désormais, l'ordinateur portable peut être débranché du routeur WiFi et le routeur WiFi peut être connecté à partir de la même machine que celle sur laquelle l'interface pfSense est exécutée.

- 10. Une fois connecté à nouveau, cliquez sur « Ajouter un appareil » et vous serez invité à mettre en place le répéteur satellite et à le connecter à l'alimentation. Suivez ensuite les instructions sur l'interface pour synchroniser le satellite.

Désormais, ma famille, mes invités et moi pouvons naviguer sur le Web à grande échelle depuis nos appareils via WiFi sans interruption dans toute la maison et je n'ai plus à me soucier de l'accès de quiconque à mon réseau de travail sensible, à mon réseau ASIC ou à mon test. réseau.

Nous aborderons ensuite l’ajout de tunnels VPN aux réseaux que nous avons créés jusqu’à présent.

Huitième étape : comment installer et configurer le package WireGuard avec Mullvad

WireGuard est un protocole logiciel VPN qui peut être installé sur votre pare-feu pfSense, vous pouvez alors utiliser ce protocole pour définir comment vous construisez vos tunnels avec votre fournisseur VPN.

Les VPN créent un tunnel sécurisé et crypté entre votre ordinateur et le serveur de votre fournisseur VPN. Cela empêche votre FAI de voir vos données ou leur destination finale. Il existe plusieurs types de protocoles VPN, tels que OpenVPN, IKEv2 / IPSec, L2TP / IPSec ainsi que WireGuard, mais ils ont tous essentiellement le même objectif de définir les instructions pour créer un tunnel sécurisé pour chiffrer vos données à envoyer sur les réseaux publics.

WireGuard est un ajout récent à la gamme de protocoles VPN, il est open source et relativement « léger », avec moins de code et des vitesses plus rapides que certains autres. La partie vitesse était essentielle pour moi étant donné qu'une latence supplémentaire peut diminuer l'efficacité d'un ASIC.

Un autre avantage des VPN est que votre emplacement géographique peut être usurpé, ce qui signifie que si vous vous trouvez dans une partie du monde, vous pouvez utiliser un tunnel VPN vers le serveur d'un fournisseur VPN dans une autre partie du monde et il apparaîtra comme si votre connexion Internet le trafic provient de ce serveur. Ceci est avantageux pour les personnes vivant dans des pays faisant autorité où l’accès à certains sites Web et services est restreint.

Gardez à l’esprit que vous devez être sûr que votre fournisseur VPN n’enregistre pas votre adresse IP ou qu’il pourrait ou transmettrait ces informations aux autorités s’il était pressé. Mullvad ne collecte aucune information personnelle vous concernant, pas même une adresse e-mail. De plus, il accepte les bitcoins ou les espèces, vous pouvez donc payer le service sans risquer de lier vos coordonnées bancaires. Mullvad a également une politique de « non-journalisation », que vous pouvez lire ici.

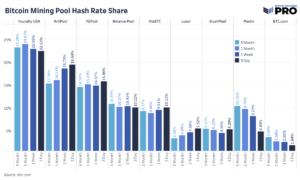

Pour mon cas d'utilisation spécifique ici, j'utiliserai un VPN pour m'assurer que mon FAI ne voit pas que j'exploite du Bitcoin et pour empêcher également mon pool de minage, Slush Pool, de voir ma véritable adresse IP - non pas parce que je fais quelque chose d'illégal ou parce que je pense que Slush Pool enregistre mon adresse IP, mais simplement parce que nous traversons une période tumultueuse avec un environnement politique en évolution rapide et que les choses que je fais légalement aujourd'hui pourraient très bien être hors-la-loi demain.

Ou, si une législation était adoptée rendant illégal pour une personne d'exploiter un mineur de Bitcoin aux États-Unis sans licence de transmetteur d'argent, par exemple, je pourrais alors usurper ma position de sorte que si la main de Slush Pool était forcée de bloquer les adresses IP entrantes, depuis les États-Unis, je pourrais continuer à miner car il semblerait que mon taux de hachage provienne de l'extérieur des États-Unis.

Considérant que la blockchain est éternelle et que l'avenir est incertain, je pense qu'il vaut la peine de prendre le temps de comprendre comment protéger ma vie privée. En prenant des mesures aujourd'hui pour accroître ma vie privée et ma sécurité, je peux m'assurer que ma liberté et ma poursuite du bonheur sont protégées.

La grande majorité des informations présentées dans cette section proviennent du visionnage de vidéos de Christian McDonald sur YouTube. Retrouvez toutes ses vidéos WireGuard & Mullvad VPN ici.

Je tiens à souligner spécifiquement cette vidéo de son utilisation du package WireGuard dans pfSense pour configurer Mullvad de manière à disposer de plusieurs tunnels permettant d'équilibrer la charge de votre trafic de manière transparente :

Mullvad est un abonnement VPN payant, les frais sont de 5 € par mois. Cependant, Mullvad accepte le Bitcoin et ne nécessite aucune information d'identification. Avant de vous montrer comment configurer votre abonnement Mullvad, nous allons installer le package WireGuard sur votre pare-feu pfSense. Ensuite, nous créerons un compte Mullvad et générerons les fichiers de configuration. Ensuite, nous pouvons configurer plusieurs tunnels et effectuer des configurations sophistiquées dans pfSense.

Dans pfSense, accédez à « Système > Gestionnaire de packages > Packages disponibles », puis faites défiler jusqu'au lien WireGuard et cliquez sur « Installer ». Sur la page suivante, cliquez sur « Confirmer ». Le programme d'installation s'exécutera et vous informera lorsqu'il sera terminé avec succès.

Maintenant, vous pouvez accéder à « VPN>WireGuard » et voir que le package a été installé mais que rien n'est encore configuré. Maintenant que WireGuard est prêt sur le pare-feu, nous allons travailler sur l'installation du client VPN.

Accédez à https://mullvad.net/en/ et cliquez sur « Générer un compte ».

Mullvad ne collecte aucune information vous concernant, telle que votre nom, votre numéro de téléphone, votre adresse e-mail, etc. Mullvad génère un numéro de compte unique et c'est la seule information d'identification que vous obtenez concernant votre compte, alors écrivez-la et sécurisez-la.

Ensuite, sélectionnez votre mode de paiement. Vous bénéficiez d'une réduction de 10 % pour l'utilisation de Bitcoin. L'abonnement fonctionne aussi longtemps que vous le souhaitez (jusqu'à 12 mois) au tarif de 5 € par mois. Ainsi, un abonnement d’un an par exemple coûterait 60 €, soit environ 0.001 BTC au tarif actuel (en novembre 2021). Un code QR d’adresse Bitcoin vous sera présenté pour envoyer votre paiement.

Vérifiez la mempool pour voir quand votre transaction Bitcoin sera confirmée. Vous devrez peut-être attendre un certain temps en fonction de la congestion du réseau.

Après confirmation en chaîne, le compte Mullvad est rechargé et devrait indiquer qu'il vous reste du temps. Réfléchissez à la sélection d’un emplacement de serveur dans la longue liste de serveurs de Mullvad. Si vous envisagez d'exécuter des ASIC derrière votre VPN, je vous recommande de vous connecter à un serveur relativement proche de votre emplacement géographique réel pour essayer de réduire autant que possible toute latence.

Mullvad fonctionne avec des fichiers de configuration qui attribuent une paire de clés publique/privée unique pour chaque adresse de tunnel. L'idée de base ici est que je souhaite configurer un tunnel principal pour les ASIC, mais je souhaite également une configuration de tunnel secondaire avec un autre serveur situé dans un emplacement géographique différent, au cas où la connexion du tunnel principal serait déconnectée. De cette façon, mon trafic Internet minier basculera automatiquement vers l'autre tunnel et il n'y aura aucune interruption dans la dissimulation de mon adresse IP publique ou le cryptage de mes données de trafic. Je vais également mettre en place d'autres tunnels spécifiquement pour mon réseau WiFi et mon réseau « LANwork ».

Pour ce faire, j'aurai besoin d'autant de paires de clés que je veux de tunnels. Un abonnement Mullvad comprend jusqu'à cinq paires de clés. Aller vers https://mullvad.net/en/account/#/wireguard-config/ et sélectionnez votre plate-forme, par exemple Windows. Cliquez ensuite sur « Générer des clés » pour autant de paires de clés que vous le souhaitez, jusqu'à cinq clés. Cliquez ensuite sur « Gérer les clés » en dessous pour voir votre liste.

*Toutes les clés et informations sensibles présentées dans ce guide ont été supprimées avant la publication. Soyez prudent lorsque vous partagez ces informations avec qui que ce soit, vous voulez garder vos clés Mullvad privées.

Vous pouvez voir que j'ai généré quatre clés pour ce guide, que je détruirai une fois que j'aurai fini de les utiliser comme exemples. Chaque fichier de configuration doit être configuré avec un serveur Mullvad spécifique de votre choix.

- Sélectionnez la « Clé publique » pour laquelle vous souhaitez créer un fichier de configuration en sélectionnant le cercle sous la colonne « Utiliser » à côté de la clé publique appropriée.

- Sélectionnez le pays, la ville et le serveur que vous souhaitez configurer avec cette clé publique.

- Cliquez sur « Télécharger le fichier ».

- Enregistrez le fichier de configuration dans un endroit pratique car vous devrez l'ouvrir dans un instant.

*N'oubliez pas que pour chaque tunnel vers un nouveau serveur que vous souhaitez configurer, vous devrez utiliser une clé publique distincte. Si vous essayez d'attribuer deux tunnels à la même clé, pfSense rencontrera des problèmes avec votre VPN.

Répétez ce processus pour autant de clés que vous avez générées, en sélectionnant un serveur différent pour chaque clé unique et en générant le fichier de configuration. J'ai trouvé utile de nommer le fichier de configuration en fonction de la ville et du serveur utilisés.

Maintenant, revenez à pfSense et allez dans « VPN>WireGuard>Paramètres » et cliquez sur « Activer WireGuard » puis sur « Enregistrer ».

- Accédez à l'onglet « Tunnels » et sélectionnez « Ajouter un tunnel ».

- Ouvrez votre premier fichier de configuration Mullvad avec un éditeur de texte comme le Bloc-notes et conservez-le de côté.

- Dans WireGuard, ajoutez une « Description » pour votre tunnel qui décrit de quoi il s'agit, comme « Mullvad Atlanta US167 ».

- Copiez/collez la « PrivateKey » du fichier de configuration Mullvad et ajoutez-la à la boîte de dialogue « Interface Keys ».

- Cliquez sur « Enregistrer le tunnel », puis « Appliquer les modifications » en haut de la page.

WireGuard générera automatiquement la clé publique lorsque vous collez la clé privée et appuyez sur la touche « tabulation » de votre clavier. Vous pouvez vérifier que la clé publique a été correctement générée en la comparant à la clé du site Web Mullvad que vous avez générée précédemment.

Répétez ce processus pour autant de tunnels que vous le souhaitez. Assurez-vous d'utiliser le bon fichier de configuration Mullvad pour chacun, car ils contiennent tous des paires de clés publiques/privées, des adresses IP et des points de terminaison différents.

Chaque tunnel aura son propre homologue. Vous pouvez ajouter un « Peer » en accédant d'abord à l'onglet « Peer » à côté de l'onglet « Tunnels » sur lequel vous venez de vous trouver. Cliquez ensuite sur « Ajouter un homologue ».

- Sélectionnez le tunnel approprié dans le menu déroulant pour cet homologue.

- Ajoutez une « Description » pour votre tunnel qui décrit de quoi il s'agit, comme « Mullvad Atlanta US167 ».

- Décochez la case « Point de terminaison dynamique ».

- Copiez/collez l'adresse IP et le port « Endpoint » du fichier de configuration Mullvad dans les champs « Endpoint » de WireGuard.

- Vous pouvez donner 30 secondes au champ « Keep Alive ».

- Copiez/collez la « PublicKey » du fichier de configuration Mullvad dans le champ « Public Key » de WireGuard.

- Remplacez les « IP autorisées » par « 0.0.0.0/0 » pour IPv4. Vous pouvez également ajouter un descripteur tel que « Autoriser toutes les adresses IP » si vous le souhaitez.

- Cliquez sur « Enregistrer », puis sélectionnez « Appliquer les modifications » en haut de la page.

Répétez ce processus pour autant de pairs que vous avez de tunnels. Assurez-vous d'utiliser le bon fichier de configuration Mullvad pour chacun, car ils contiennent tous des paires de clés publiques/privées, des adresses IP et des points de terminaison différents.

À ce stade, vous devriez pouvoir accéder à l'onglet « Statut » et observer les poignées de main en cliquant sur « Afficher les pairs » dans le coin inférieur droit.

Ensuite, les interfaces doivent être attribuées pour chaque tunnel.

- Accédez à « Interfaces > Attributions des interfaces »

- Sélectionnez chaque tunnel dans le menu déroulant et ajoutez-le à votre liste.

Une fois tous vos tunnels ajoutés, cliquez sur l'hyperlien bleu à côté de chaque tunnel ajouté pour configurer l'interface.

- Cliquez sur la case « Activer l'interface »

- Entrez votre description — je viens d'utiliser le nom du serveur VPN par exemple : "Mullvad_Atlanta_US167"

- Sélectionnez « PIv4 statique »

- Tapez « 1420 » dans les cases « MTU & MSS »

- Maintenant, copiez/collez l'adresse IP de l'hôte à partir de votre fichier de configuration Mullvad dans la boîte de dialogue « Adresse IPv4 ».

- Ensuite, cliquez sur « Ajouter une nouvelle passerelle »

Après avoir cliqué sur « Ajouter une nouvelle passerelle », la boîte de dialogue contextuelle ci-dessous s'affichera. Entrez un nom pour votre nouvelle passerelle, quelque chose de simple comme le nom de votre tunnel suivi de « GW » pour « GateWay ». Ensuite, entrez la même adresse IP d'hôte à partir du fichier de configuration Mullvad. Vous pouvez également ajouter une description si vous le souhaitez, par exemple « Mullvad Atlanta US167 Gateway ». Cliquez ensuite sur « Ajouter ».

Une fois de retour sur la page de configuration de l'interface, cliquez sur « Enregistrer » en bas de page. Cliquez ensuite sur « Appliquer les modifications » en haut de la page.

Répétez ce processus pour créer une passerelle pour chaque interface de tunnel que vous avez ajoutée. Assurez-vous d'utiliser le bon fichier de configuration Mullvad pour chacun car ils contiennent tous des adresses IP hôtes différentes.

À ce stade, vous pouvez accéder à votre tableau de bord et surveiller l'état de vos passerelles. Si vous ne l'avez pas déjà fait, vous pouvez personnaliser votre tableau de bord pour surveiller plusieurs statistiques dans pfSense. Cliquez sur le signe « + » dans le coin supérieur droit de votre tableau de bord, puis une liste des moniteurs de statistiques disponibles se déroulera et vous pourrez sélectionner ceux que vous souhaitez.

Sur mon tableau de bord, par exemple, j'ai trois colonnes, commençant par « Informations système ». Dans la deuxième colonne, j'ai le résumé « Packages installés », le statut « WireGuard » et une liste de mes interfaces. Dans la troisième colonne, j'ai le statut « Passerelle » et le statut « Services ». De cette façon, je peux vérifier et surveiller rapidement l’état de toutes sortes de choses.

Ce que je tiens à souligner à propos du tableau de bord, c'est que dans la section « Passerelles », vous remarquerez que toutes les passerelles sont en ligne. Les passerelles seront en ligne tant que le tunnel sera actif, même si le côté distant ne répond pas. En effet, ils constituent l'interface locale et sont donc inutiles pour le moment, car même si le côté distant tombe en panne, ils s'afficheront toujours comme étant en ligne. Afin de permettre la surveillance de la latence afin que ces passerelles puissent fournir des statistiques utiles, je dois attribuer à ces passerelles une adresse DNS (système de noms de domaine public) à surveiller.

Vous remarquerez que tous les temps de ping du tunnel sont de zéro milliseconde. C’est parce que je n’envoie aucune donnée via ces tunnels. En cinglant un serveur DNS public, pfSense peut obtenir des mesures utiles et prendre des décisions sur le tunnel qui fournira le moins de latence ou si un serveur distant tombe en panne pour rediriger le trafic.

Vous pouvez trouver un serveur DNS public à surveiller sur this site Web ou un certain nombre d'autres listes de serveurs DNS publics. Surveillez le pourcentage de disponibilité enregistré, plus il y en a, mieux c'est. Vous souhaitez rechercher des adresses IP DNS IPv4 publiques à surveiller sur vos passerelles IPv4. Chaque passerelle aura besoin d'une adresse DNS distincte à surveiller.

Une fois que vous avez vos adresses DNS publiques, accédez à « Système > Routage > Passerelles » dans pfSense. Cliquez sur l'icône en forme de crayon à côté de votre passerelle. Vous pouvez voir que « l’adresse de la passerelle » et l’adresse « IP du moniteur » sont les mêmes sur toutes les passerelles. C'est pourquoi le temps de ping est de zéro milliseconde et c'est aussi pourquoi pfSense pensera que la passerelle est toujours active.

Entrez l'adresse IP DNS publique que vous souhaitez surveiller dans le champ « Surveiller l'IP », puis cliquez sur « Enregistrer » en bas de l'écran. Cliquez ensuite sur « Appliquer les modifications » en haut de l'écran. N'oubliez pas que les passerelles ne peuvent pas partager la même adresse de moniteur DNS. Utilisez donc un serveur DNS public différent pour chaque passerelle à surveiller.

Maintenant, si vous revenez à votre tableau de bord et regardez votre moniteur de passerelle, vous devriez voir qu'il existe des mesures de latence réelles à observer. Grâce à ces informations, vous pouvez configurer vos passerelles par ordre de priorité en fonction de celles qui ont la latence la plus faible pour votre trafic Internet. Ainsi, par exemple, si vous exploitez du Bitcoin, vous souhaiterez alors donner la priorité à vos ASIC pour passer en premier par le tunnel avec la latence la plus faible. Ensuite, si ce tunnel échoue, le pare-feu peut automatiquement les faire basculer vers la passerelle de niveau suivant avec la latence la plus faible, etc.

Tout se présente bien jusqu'à présent, les tunnels sont actifs et des données transitent par les passerelles. Ensuite, nous devons définir un mappage de traduction d'adresses réseau (NAT) sortant sur le pare-feu.

- Accédez à l'onglet « Pare-feu », puis « NATm » puis à l'onglet « Sortant ». Cela affichera une liste de tous vos mappages réseau de vos WAN vers vos LAN. Puisque nous avons défini de nouvelles interfaces, nous souhaitons ajouter ces mappages à la liste.

- Cliquez sur « Génération de règles NAT sortantes hybrides » dans la section « Mode NAT sortant ».

- Faites défiler vers le bas de la page et cliquez sur « Ajouter »

- Choisissez votre interface dans le menu déroulant

- Sélectionnez « IPv4 » pour la « Famille d'adresses »

- Sélectionnez « any » pour le « Protocole »

- Assurez-vous que « Source » est sur « Réseau », puis entrez la plage d'adresses IP locales du réseau local que vous souhaitez utiliser dans ce tunnel. Par exemple, je veux que mon « LANwork » passe par ce tunnel jusqu'à Atlanta, j'ai donc entré « 192.168.69.1/24 ».

- Ensuite, entrez une description si vous le souhaitez, telle que « NAT sortant pour LANwork vers Mullvad Atlanta US167 ».

- Ensuite, cliquez sur « Enregistrer » en bas de la page et « Appliquer les modifications » en haut de la page.

Répétez ce processus pour chacune des interfaces du tunnel. Vous remarquerez que mon réseau « LANwork » va vers le tunnel d'Atlanta, mon réseau « LANhome » va vers le tunnel de New York et j'ai un réseau « LANminers » configuré pour les tunnels de Miami et de Seattle. Vous pouvez définir un mappage pour votre réseau local minier vers vos cinq tunnels si vous le souhaitez. Vous pouvez également mapper plusieurs réseaux locaux sur le même tunnel si vous le souhaitez, il y a beaucoup de flexibilité.

Une fois les mappages en place, nous pouvons ajouter des règles de pare-feu. Accédez à « Pare-feu>LAN », puis cliquez sur « Ajouter », « LAN » étant le LAN auquel vous souhaitez ajouter une règle. Par exemple, je configure mon réseau « LANwork » dans cette capture d'écran :

- Réglez « Action » sur « Réussir »

- Définissez « Famille d'adresses » sur « IPv4 »

- Réglez « Protocole » sur « Tout »

- Cliquez ensuite sur « Affichage avancé »

- Faites défiler jusqu'à « Passerelle » et sélectionnez la passerelle que vous avez configurée pour ce réseau local.

- Cliquez sur « Enregistrer » en bas de l'écran, puis cliquez sur « Appliquer les modifications » en haut de l'écran.

Ensuite, faites la même chose avec votre prochain réseau local jusqu'à ce que tous vos réseaux locaux soient configurés avec une règle de passerelle. Voici un aperçu de mes règles de passerelle LAN, vous remarquerez que j'ai ajouté deux règles de passerelle à mon réseau « LANminers ». Dans une étape ultérieure, je vous montrerai comment configurer l'équilibrage de charge automatique entre les tunnels pour le LAN minier qui remplacera les deux règles que je viens d'ajouter à « LANminers », mais je veux m'assurer que tout est configuré et fonctionne correctement. d'abord.

Pour vérifier que tout fonctionne jusqu'à présent et que chacun de mes réseaux locaux reçoit différentes adresses IP publiques, je vais entrer "ifconfig.co" dans un navigateur Web à partir de chaque LAN. Si tout fonctionne correctement, je devrais avoir des emplacements différents pour chaque réseau local auquel je me connecte et à partir duquel j'envoie un ping :

Tout a fonctionné comme prévu, premier essai. Lorsque je suis connecté à chaque réseau local, j'ai pu désactiver la règle de pare-feu correspondante, actualiser la page et regarder mon adresse IP revenir à ma zone géographique approximative réelle.

Si vous vous souvenez, j'avais mis en place deux tunnels pour mon réseau « LANminers ». Lorsque j'ai désactivé la règle de pare-feu correspondant au tunnel de Miami et actualisé mon navigateur, celui-ci est immédiatement passé à une adresse IP à Seattle.

Ainsi, chaque réseau local envoie du trafic via un tunnel différent et tous mes tunnels fonctionnent comme prévu. Cependant, en ce qui concerne mon réseau « LANminers », je souhaite que pfSense bascule automatiquement entre les tunnels de Miami et de Seattle en fonction de la latence ou des serveurs en panne. En quelques étapes supplémentaires, je peux configurer cela pour basculer automatiquement et remplacer les deux règles de pare-feu par une nouvelle règle unique.

Accédez à « Système > Routage », puis à l'onglet « Groupes de passerelles ».

- Entrez un nom de groupe tel que « Mullvad_LB_LANMiners ». Le « LB » signifie « Load Balance ».

- Définissez toutes les autres priorités de passerelle sur « Jamais », à l'exception des deux passerelles qui vous intéressent pour vos mineurs. Dans ce cas, j'utilise mes passerelles Miami et Seattle. J'ai fixé ces priorités au « niveau 1 », ou vous pouvez utiliser vos cinq tunnels si vous le souhaitez.

- Réglez le niveau de déclenchement sur « Perte de paquets ou latence élevée »

- Ajoutez une description si vous le souhaitez, telle que « Load Balance LANminers Mullvad Tunnels »

- Cliquez sur « Enregistrer » en bas de l'écran, puis sur « Appliquer les modifications » en haut de l'écran.

Si vous accédez à « Statut > Passerelles », puis à l'onglet « Groupes de passerelles », vous devriez pouvoir voir votre nouveau groupe de passerelles en ligne. En théorie, si vous acheminez le trafic vers « Mullvad_LB_LANminers », cela devrait alors équilibrer le trafic entre les deux passerelles en fonction de la latence.

Désormais, ce groupe de passerelles peut être utilisé dans une règle de pare-feu pour acheminer ce trafic en conséquence. Accédez à « Pare-feu > Règles », puis à l'onglet « LANminers » ou quel que soit le nom de votre réseau local minier.

Allez-y et désactivez les deux règles que vous avez définies précédemment pour tester les tunnels VPN en cliquant sur le cercle barré à côté de la règle. Cliquez sur « Appliquer les modifications », puis cliquez sur « Ajouter » en bas.

- Définissez le protocole sur « Any »

- Cliquez sur « Affichage avancé »

- Faites défiler jusqu'à « Passerelle » et sélectionnez le groupe de passerelles d'équilibrage de charge que vous avez créé.

- Cliquez sur « Enregistrer » en bas de la page et cliquez sur « Appliquer les modifications » en haut de la page

Cela devrait suffire pour que vos ASIC passent automatiquement d’un tunnel VPN à un autre tunnel VPN en fonction de la latence ou des serveurs en panne. Pour tester cela, branchez un ordinateur portable sur votre port Ethernet dédié sur votre carte réseau pour votre réseau local minier. C'est "igb3" dans mon cas.

Assurez-vous que votre WiFi est désactivé. Ouvrez un navigateur Web et tapez « ifconfig.co » dans la barre d'URL. Les résultats devraient vous mettre à l’emplacement de l’un de vos tunnels VPN. Dans mon cas, c'était Miami.

Ensuite, de retour dans pfSense, accédez à « Interfaces>Affectations » et cliquez sur le lien hypertexte de cette interface de tunnel. Dans mon cas, il s'agit de l'interface « Mullvad_Miami_US155 ».

Tout en haut de cette page de configuration, décochez la case « Activer l'interface ». Ensuite, cliquez sur « Enregistrer » en bas de l’écran puis cliquez sur « Appliquer les modifications » en haut de l’écran. Cela vient de désactiver le tunnel de Miami par lequel mes LANminers envoyaient du trafic.

De retour sur l'ordinateur portable, actualisez le navigateur avec la page ifconfig.co. Il devrait maintenant mettre votre emplacement à Seattle, ou là où votre tunnel secondaire était défini. Parfois, je dois fermer complètement mon navigateur et le rouvrir pour vider le cache.

Assurez-vous de revenir à votre interface Miami et de recocher la case pour activer cette interface, puis enregistrez et appliquez. Ensuite, vous pouvez revenir à « Pare-feu > Règles », puis à votre réseau local minier et supprimer les deux règles que vous aviez désactivées.

Voilà, vous devriez être prêt à partir. Gardez à l’esprit que les règles de pare-feu fonctionnent de manière descendante. Ensuite, j'expliquerai comment empêcher le suivi des publicités.

Étape XNUMX : Comment configurer les capacités du bloqueur de publicités

Les agences de publicité sont très intéressées par vous et par le plus d'informations qu'elles peuvent obtenir sur vous. Malheureusement, lorsque vous naviguez sur Internet, il est facile de divulguer ces informations recherchées.

Ces informations sont monétisées pour cibler des publics spécifiques avec des produits et services avec une précision chirurgicale. Vous avez peut-être fait une recherche en ligne pour quelque chose, puis remarqué plus tard que des publicités apparaissant dans votre flux de médias sociaux correspondent à vos recherches récentes. Ceci est rendu possible en rassemblant autant d'informations sur vos recherches sur Internet, les sites Web que vous visitez, les images que vous regardez, ce que vous téléchargez, ce que vous écoutez, votre emplacement, le contenu de votre panier, les méthodes de paiement que vous utilisez, le l'heure et la date de toute cette activité, puis en reliant ces informations à des constantes identifiables de manière unique, telles que le navigateur Web spécifique que vous utilisez et l'appareil sur lequel vous l'utilisez.

Combinez ces informations avec votre adresse IP, votre compte FAI et votre profil de médias sociaux et vous pouvez commencer à voir comment il existe un pot de miel d'informations sur vous que vous ne voudriez peut-être pas aussi facilement mettre à la disposition des entreprises, des forces de l'ordre, des étrangers ou des pirates. Compris entre biscuits, empreintes digitales du navigateur ainsi que suivi comportemental il peut sembler que les chances sont contre vous. Mais il existe des mesures simples que vous pouvez prendre pour commencer à protéger votre vie privée dès maintenant. Il serait dommage de laisser le parfait être l'ennemi du bien et de vous empêcher de vous lancer.

Dans cette section, vous verrez comment intégrer des fonctionnalités de blocage des publicités en modifiant les paramètres du serveur DNS et du serveur DHCP dans votre pare-feu. À un niveau élevé, vous tapez un nom de site Web dans votre navigateur Web, qui est envoyé à un serveur DNS (généralement le serveur DNS de votre FAI), et ce serveur traduit le texte lisible par l'homme en une adresse IP et le renvoie à votre navigateur. afin qu'il sache quel serveur Web vous essayez d'atteindre. De plus, des publicités ciblées vous sont également envoyées de cette manière.

Je recommande de commencer cet exercice en visitant https://mullvad.net/en/.

Ensuite, cliquez sur le lien « Vérifier les fuites » pour voir où vous pourriez vous améliorer.

Si vous obtenez des fuites DNS, selon le navigateur que vous utilisez, vous pouvez trouver des instructions utiles de Mullvad ici pour renforcer votre navigateur et aider à empêcher la publicité et le suivi au niveau du navigateur. Puis réessayez.

Si vous rencontrez des problèmes pour bloquer les publicités avec votre navigateur préféré, envisagez d'utiliser un navigateur plus axé sur la confidentialité, comme Chrome non Google:

- Sélectionnez votre système d'exploitation et la dernière version

- Téléchargez le programme d'installation .exe

- Vérifiez la valeur de hachage

- Exécutez le programme d'installation, puis configurez vos paramètres de base comme le moteur de recherche par défaut

Tor est un autre navigateur que je recommanderais d'utiliser autant que possible, juste en général.

Mullvad fournit quelques serveurs de résolution DNS différents qui peuvent être trouvés dans la liste this Article de Mullvad. Pour cet exemple, j'utiliserai le serveur « 100.64.0.3 » pour le blocage du tracker publicitaire. Assurez-vous de vous référer au site Web Mullvad pour connaître les dernières adresses IP des serveurs DNS mises à jour, car celles-ci peuvent changer occasionnellement.

Dans pfSense, accédez à « Système > Général », puis faites défiler jusqu'à la section « Paramètres du serveur DNS » et tapez « 100.64.0.3 » dans le champ du serveur DNS avec votre passerelle WAN sélectionnée. Si vous avez utilisé ma recommandation depuis le début du guide, cela devrait déjà être défini mais vous devrez suivre les instructions DHCP ci-dessous.

Cliquez sur « Enregistrer » en bas de la page.

Ensuite, accédez à « Services > Serveur DHCP » et faites défiler jusqu'à « Serveurs ». Dans le champ « Serveurs DNS », saisissez « 100.64.0.3 » et cliquez sur « Enregistrer » en bas de la page. Répétez cette étape pour tous vos réseaux locaux si vous disposez de plusieurs réseaux configurés.

Vous devriez maintenant avoir un serveur DNS bloquant le suivi des publicités configuré au niveau du pare-feu pour vous aider à protéger l'ensemble de votre navigation sur Internet. Ensuite, si vous avez pris les mesures supplémentaires de configuration de votre navigateur Web ou de mise à niveau vers un navigateur Web axé sur la confidentialité, vous avez fait un grand pas en avant dans la protection de votre vie privée sur vos appareils de bureau.

Je recommande également d'envisager d'utiliser UnGoogled Chromium ou Bromite sur le mobile. Si vous êtes intéressé par d'autres mesures de confidentialité des appareils mobiles, consultez mon guide sur CalyxOS ici.

Étape 10 : Comment vérifier la latence causée par le VPN

Il est raisonnable de craindre que l'utilisation d'un VPN puisse introduire une latence dans votre trafic de minage. Le problème avec cela est que vous obtiendrez moins de récompenses.

En cas de latence, votre ASIC peut continuer à hacher un en-tête de bloc qui n'est plus valide. Plus votre ASIC passe de temps à hacher un en-tête de bloc invalide, plus le taux de hachage que vous enverrez au pool sera « périmé ». Lorsque le pool voit des hachages arriver pour un en-tête de bloc qui n'est plus valide, le pool rejette ce travail. Cela signifie que votre ASIC a simplement gaspillé de la puissance de calcul pour rien, même si cela se situe à l'échelle de quelques millisecondes. Lorsqu'un ASIC calcule des milliards de hachages chaque seconde, il peut s'accumuler rapidement.

En règle générale, il s'agit d'un ratio très faible par rapport à la quantité de travail acceptée par le pool. Mais vous pouvez commencer à voir à quel point une latence importante et continue pourrait avoir un impact sur vos récompenses minières.

De manière générale, plus deux serveurs sont proches l’un de l’autre, moins il y aura de latence. Avec un VPN, je dois envoyer mon trafic minier vers le serveur du VPN puis de là, il va vers le serveur du pool. Dans le but d'essayer d'atténuer la latence en raison de la proximité géographique, j'ai utilisé trois serveurs VPN situés entre mon emplacement et le serveur du pool. Je voulais également être conscient du risque lié à une panne Internet régionale, j'ai donc également ajouté deux serveurs VPN qui ne se trouvaient pas entre le pool et moi. Avec mon réseau « LANminers » configuré pour équilibrer la charge du trafic entre cinq tunnels différents, j'ai commencé un test de cinq jours.

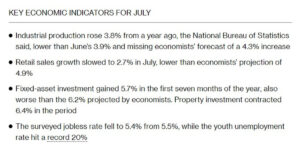

Les deux premiers jours et demi (60 heures) ont été consacrés à l'exploitation minière avec le VPN activé. Les deux jours et demi suivants ont été consacrés à l'exploitation minière avec le VPN désactivé. Voici ce que j'ai trouvé :

Au cours des 60 premières heures, mon ASIC avait 43,263 87 paquets acceptés et 0.201 paquets rejetés. Cela équivaut à 0.201%, ou en d'autres termes, XNUMX%, de mes ressources dépensées non récompensées.

Après 120 heures, mon ASIC avait 87,330 187 paquets acceptés et 60 paquets rejetés. En soustrayant les lectures initiales de 44,067 heures, il me restait 100 0.226 paquets acceptés et XNUMX paquets rejetés alors que le VPN était désactivé. Cela équivaut à XNUMX %. Étonnamment, il s'agit légèrement plus d'un taux de rejet sans les avantages de confidentialité d'un VPN pour le même laps de temps.

En conclusion, en équilibrant mon trafic minier entre cinq tunnels VPN, j'ai pu bénéficier des avantages de confidentialité d'un VPN sans réduire l'efficacité de mon opération minière. En fait, en termes de taux de rejet, mon mineur a mieux fait d'utiliser le VPN que de ne pas utiliser le VPN.

Si vous souhaitez en savoir plus sur les sujets abordés dans ce guide, consultez ces ressources supplémentaires :

Merci d'avoir lu! J'espère que cet article vous a aidé à comprendre les bases de l'utilisation d'un ancien ordinateur de bureau pour installer un réseau et flash avec pfSense pour créer un pare-feu polyvalent, comment configurer des réseaux locaux séparés, comment configurer un routeur WiFi maillé, comment créer un VPN Mullvad compte et comment utiliser WireGuard pour configurer les basculements VPN afin de minimiser la latence sur votre opération minière.

Ceci est un article invité par Econoalchemist. Les opinions exprimées sont entièrement les leurs et ne reflètent pas nécessairement celles de BTC Inc ou Magazine Bitcoin.

Source : https://bitcoinmagazine.com/guides/how-to-mine-bitcoin-privately-at-home

- "

- &

- 100

- accès

- Compte

- Action

- infection

- activités

- Ad

- Supplémentaire

- admin

- annonces

- Tous

- Permettre

- Application

- Réservé

- autour

- article

- ase

- auto

- Services bancaires

- Basics

- LES MEILLEURS

- les meilleures pratiques

- Bitcoin

- Bitcoin mining

- blockchain

- BLOG

- Box

- navigateur

- BTC

- BTC Inc

- construire

- Développement

- les soins

- Argent liquide

- causé

- certificat

- Change

- vérification

- Contrôles

- chrome

- Réseautage et Mentorat

- Ville

- plus

- code

- Colonne

- Venir

- Sociétés

- ordinateurs

- informatique

- Puissance de calcul

- configuration

- connexion

- Connexions

- continuer

- Corporations

- d'exportation

- Couples

- La création

- Lettres de créance

- tableau de bord

- données

- détruire

- mobiles

- Compatibles

- DID

- diligence

- La remise

- Commande

- dns

- Services

- Goutte

- éditeur

- efficace

- Endpoint

- se termine

- Anglais

- Environment

- Exercises

- Découvrez

- visages

- famille

- Mode

- RAPIDE

- Fonctionnalités:

- Des champs

- Figure

- finalement

- Prénom

- Flash

- Flexibilité

- suivre

- formulaire

- Avant

- Fondation

- Test d'anglais

- spirituelle

- plein

- fonction

- avenir

- Général

- GitHub

- Don

- Bien

- l'

- Vert

- Réservation de groupe

- GUEST

- Invité Message

- guide

- les pirates

- Matériel

- hachage

- taux de hachage

- Hachage

- ici

- Haute

- appuyez en continu

- ACCUEIL

- Villa

- Comment

- How To

- HTTPS

- lisible par l'homme

- Avide

- Hybride

- ICON

- idée

- identifier

- Illégal

- image

- Impact

- Améliore

- d'information

- Infrastructure

- Intel

- intérêt

- Interfaces

- Internet

- IP

- IP dédiée

- adresses IP

- IT

- en gardant

- ACTIVITES

- clés

- enfants

- portatif

- Nouveautés

- lancer

- Droit applicable et juridiction compétente

- application de la loi

- fuite

- Fuites

- apprentissage

- Législation

- Niveau

- Licence

- lumière

- LINK

- Liste

- Listé

- Écoute

- Annonces

- charge

- locales

- emplacement

- Location

- mac

- Majorité

- Fabrication

- marque

- Match

- Médias

- Mémoire

- Métal

- Métrique

- mineurs

- Mines

- miroir

- Breeze Mobile

- appareils mobiles

- téléphone mobile

- de l'argent

- mois

- Bougez

- réseau et

- de mise en réseau

- réseaux

- New York

- nouvelles

- en ligne

- ouvert

- d'exploitation

- le système d'exploitation

- Avis

- Opportunités

- Option

- Options

- de commander

- Autre

- coupure de courant

- Mot de Passe

- mots de passe

- Payer

- Paiement

- Personnes

- ping

- et la planification de votre patrimoine

- plateforme

- Podcast

- politique

- pool

- power

- représentent

- la confidentialité

- Confidentialité et sécurité

- Privé

- Clé privée

- Produits

- Profil

- Programme

- protéger

- protocole

- public

- Clé publique

- Édition

- QR code

- RAM

- gamme

- RE

- réduire

- un article

- Ressources

- REST

- Résultats

- Programme de fidélité

- Analyse

- Roulent

- Itinéraire

- Courir

- pour le running

- Sécurité

- économie

- Escaliers intérieurs

- pour écran

- Rechercher

- secondaire

- sécurité

- voit

- choisi

- vendre

- Services

- set

- mise

- Partager

- commun

- coquillage

- Shopping

- Shorts

- shutdown

- Argent

- étapes

- SIX

- petit

- Instantané

- So

- Réseaux sociaux

- réseaux sociaux

- Logiciels

- vitesse

- Commencer

- j'ai commencé

- États

- stats

- Statut

- abonnement

- réussi

- Interrupteur

- combustion propre

- parlant

- Target

- terminal

- conditions

- tester

- Essais

- Les bases

- le monde

- fiable

- les outils

- top

- Les sujets

- Tracking

- circulation

- transaction

- Traduction

- trillions

- La confiance

- nous

- Uni

- États-Unis

- Mises à jour

- usb

- Vidéo

- Vidéos

- Salle de conférence virtuelle

- VPN

- VPN

- attendez

- Montres

- web

- navigateur web

- le serveur web

- Site Web

- sites Internet

- Qu’est ce qu'

- WHO

- Wifi

- Wikipédia

- Vent

- fenêtres

- sans fil

- des mots

- Activités principales

- vos contrats

- world

- vaut

- Youtube

- zéro