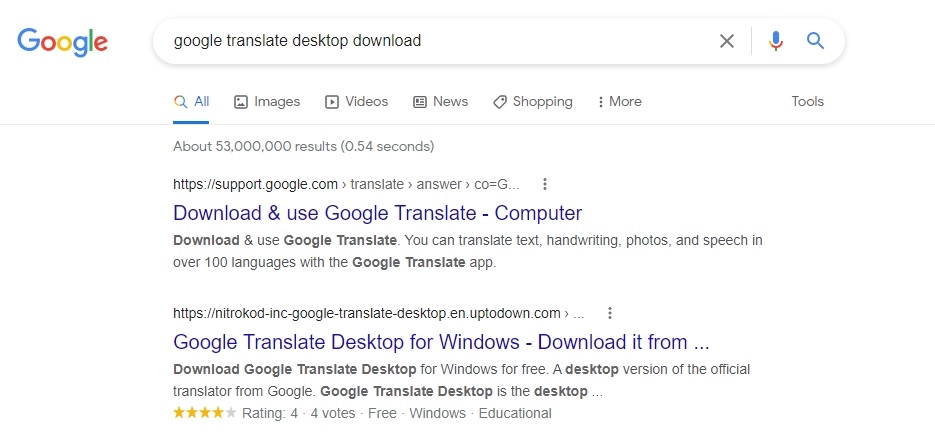

- Nitrokod est actuellement présenté en haut des résultats de recherche Google pour les applications populaires, y compris Traduire

- Le malware exploite de manière malveillante monero en utilisant les ressources informatiques des utilisateurs, faisant écho à CoinHive, autrefois prolifique

Une campagne insidieuse de logiciels malveillants ciblant les utilisateurs à la recherche d'applications Google a infecté des milliers d'ordinateurs dans le monde pour exploiter le crypto monero (XMR) axé sur la confidentialité.

Vous n'avez probablement jamais entendu parler de Nitrokod. La société israélienne de cyber-renseignement Check Point Research (CPR) est tombée sur le logiciel malveillant le mois dernier.

Dans un reportage dimanche, la société a déclaré que Nitrokod se dissimulait initialement comme un logiciel gratuit, après avoir rencontré un succès remarquable en tête des résultats de recherche Google pour "Téléchargement de bureau Google Translate".

Aussi connu sous le nom de cryptojacking, le minage de logiciels malveillants est utilisé pour infiltrer les machines des utilisateurs sans méfiance depuis au moins 2017, date à laquelle ils ont pris de l'importance parallèlement à la popularité de la cryptographie.

Le CPR avait précédemment détecté le malware de cryptojacking bien connu CoinHive, qui exploitait également XMR, en novembre de la même année. On a dit que CoinHive volait 65 % des ressources CPU totales d'un utilisateur final à leur insu. Universitaires calculé le logiciel malveillant générait 250,000 XNUMX dollars par mois à son apogée, la majeure partie allant à moins d'une douzaine d'individus.

Quant à Nitrokod, CPR pense qu'il a été déployé par une entité turcophone dans le courant de 2019. Il fonctionne en sept étapes au fur et à mesure de son cheminement pour éviter d'être détecté par les programmes antivirus typiques et les défenses du système.

"Le logiciel malveillant est facilement éliminé des logiciels trouvés dans les meilleurs résultats de recherche Google pour les applications légitimes", a écrit la société dans son rapport.

Softpedia et Uptodown se sont révélés être deux sources majeures de fausses applications. Blockworks a contacté Google pour en savoir plus sur la façon dont il filtre ces types de menaces.

Après avoir téléchargé l'application, un programme d'installation exécute un compte-gouttes retardé et se met à jour en continu à chaque redémarrage. Le cinquième jour, le compte-gouttes retardé extrait un fichier crypté.

Le fichier lance ensuite les étapes finales de Nitrokod, qui consistent à planifier des tâches, à effacer les journaux et à ajouter des exceptions aux pare-feu antivirus une fois que 15 jours se sont écoulés.

Enfin, le logiciel malveillant de crypto-minage "powermanager.exe" est déposé subrepticement sur la machine infectée et commence à générer de la crypto à l'aide du mineur de CPU open source XMRig (le même que celui utilisé par CoinHive).

"Après l'installation initiale du logiciel, les attaquants ont retardé le processus d'infection pendant des semaines et supprimé les traces de l'installation d'origine", écrit la firme dans son rapport. "Cela a permis à la campagne de fonctionner avec succès sous le radar pendant des années."

Des détails sur la façon de nettoyer les machines infectées par Nitrokod peuvent être trouvés sur le fin du rapport de menace du CPR.

Recevez chaque soir les meilleures nouvelles et informations cryptographiques de la journée dans votre boîte de réception. Abonnez-vous à la newsletter gratuite de Blockworks maintenant.

- Bitcoin

- blockchain

- conformité de la blockchain

- conférence blockchain

- Blocages

- coinbase

- cognitif

- Consensus

- conférence cryptographique

- extraction de crypto

- crypto-monnaie

- Crypto-monnaie

- Cryptojacking

- Décentralisé

- DeFi

- Actifs numériques

- Éducation

- Ethereum

- Recherche Google

- Google translate

- machine learning

- malware minier

- Monero

- jeton non fongible

- Platon

- platon ai

- Intelligence des données Platon

- Platoblockchain

- PlatonDonnées

- jeu de platogamie

- Polygone

- la preuve de la participation

- W3

- XMR

- zéphyrnet