Institut des communications et de la navigation, Centre aérospatial allemand, Oberpfaffenhofen, 82234 Weßling, Allemagne

Vous trouvez cet article intéressant ou souhaitez en discuter? Scite ou laisse un commentaire sur SciRate.

Abstract

Cet article propose et prouve la sécurité d'un protocole QKD qui utilise un hachage à deux universels au lieu d'un échantillonnage aléatoire pour estimer le nombre d'erreurs de retournement de bit et de retournement de phase. Ce protocole surpasse considérablement les protocoles QKD précédents pour les petites tailles de bloc. Plus généralement, pour le protocole QKD à double hachage universel, la différence entre le taux de clé asymptotique et fini diminue avec le nombre $n$ de qubits comme $cn^{-1}$, où $c$ dépend du paramètre de sécurité. À titre de comparaison, la même différence ne diminue pas plus vite que $c'n^{-1/3}$ pour un protocole optimisé qui utilise un échantillonnage aléatoire et a le même taux asymptotique, où $c'$ dépend du paramètre de sécurité et de l'erreur fréquence.

Résumé populaire

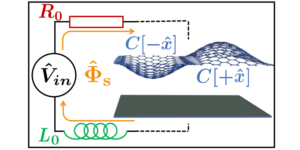

Les protocoles QKD existants et les preuves de sécurité présentent des compromis entre les paramètres : pour un nombre donné de qubits, l'amélioration de la résistance au bruit ou de la sécurité rend la taille de sortie plus petite. Ces compromis sont particulièrement sévères lorsque le nombre de qubits est petit, c'est-à-dire autour de 1000-10000. Un si petit nombre de qubits survient en pratique lorsque le canal quantique est particulièrement difficile à mettre en œuvre, par exemple lorsqu'un satellite transmet des paires de photons intriqués vers deux stations au sol.

Le présent travail pose la question : existe-t-il des protocoles QKD et des preuves de sécurité qui présentent de meilleurs compromis de paramètres, en particulier dans le cas où le nombre de qubits est petit ? Il présente un tel protocole QKD et une preuve de sécurité. Ce protocole utilise un hachage à deux universels au lieu d'un échantillonnage aléatoire pour estimer le nombre d'erreurs de retournement de bit et de retournement de phase, ce qui entraîne une amélioration spectaculaire des compromis de paramètres pour un petit nombre de qubits, mais rend également le protocole plus difficile à mettre en œuvre.

► Données BibTeX

► Références

Charles H. Bennett, David P. DiVincenzo, John A. Smolin et William K. Wootters. Intrication à états mixtes et correction d'erreur quantique. Phys. Rev. A, 54:3824–3851, novembre 1996. URL : https://link.aps.org/doi/10.1103/PhysRevA.54.3824, doi:10.1103/PhysRevA.54.3824.

https: / / doi.org/ 10.1103 / PhysRevA.54.3824

Niek J Bouman et Serge Fehr. Echantillonnage dans une population quantique, et applications. Dans Conférence annuelle de cryptologie, pages 724–741. Springer, 2010. doi:10.1007/978-3-642-14623-7_39.

https://doi.org/10.1007/978-3-642-14623-7_39

Gilles Brassard et Louis Salvail. Réconciliation secrète par la discussion publique. Dans Atelier sur la théorie et l'application des techniques cryptographiques, pages 410–423. Springer, 1993. doi:10.1007/3-540-48285-7_35.

https://doi.org/10.1007/3-540-48285-7_35

AR Calderbank, EM Rains, PW Shor et NJA Sloane. Correction d'erreur quantique et géométrie orthogonale. Phys. Rev. Lett., 78:405–408, janvier 1997. URL : https://link.aps.org/doi/10.1103/PhysRevLett.78.405, doi:10.1103/PhysRevLett.78.405.

https: / / doi.org/ 10.1103 / PhysRevLett.78.405

AR Calderbank et Peter W. Shor. De bons codes correcteurs d'erreurs quantiques existent. Phys. Rev. A, 54:1098–1105, août 1996. URL : https://link.aps.org/doi/10.1103/PhysRevA.54.1098, doi:10.1103/PhysRevA.54.1098.

https: / / doi.org/ 10.1103 / PhysRevA.54.1098

J. Lawrence Carter et Mark N. Wegman. Classes universelles de fonctions de hachage. Journal of Computer and System Sciences, 18(2):143–154, 1979. URL : https://www.sciencedirect.com/science/article/pii/0022000079900448, doi:10.1016/0022 -0000(79)90044-8.

https://doi.org/10.1016/0022-0000(79)90044-8

https://www.sciencedirect.com/science/article/pii/0022000079900448

Pierre Elias. Codage pour deux canaux bruités. Dans Colin Cherry, éditeur, Information Theory, 3rd London Symposium, Londres, Angleterre, septembre 1955. Publications scientifiques de Butterworth, 1956. URL : https://worldcat.org/en/title/562487502, doi : 10.1038/176773a0.

https: / / doi.org/ 10.1038 / 176773a0

https:///worldcat.org/fr/title/562487502

Chi-Hang Fred Fung, Xiongfeng Ma et HF Chau. Problèmes pratiques dans le post-traitement quantique de distribution de clés. Examen physique A, 81(1), janvier 2010. URL : http://dx.doi.org/10.1103/PhysRevA.81.012318, doi:10.1103/physreva.81.012318.

https: / / doi.org/ 10.1103 / PhysRevA.81.012318

Robert G. Gallager. Codes de contrôle de parité à faible densité. The MIT Press, 09 1963. doi:10.7551/mitpress/4347.001.0001.

https: / / doi.org/ 10.7551 / mitpress / 4347.001.0001

Daniel Gottesman. Classe de codes de correction d'erreurs quantiques saturant la borne de Hamming quantique. Phys. Rev. A, 54:1862–1868, septembre 1996. URL : https://link.aps.org/doi/10.1103/PhysRevA.54.1862, doi:10.1103/PhysRevA.54.1862.

https: / / doi.org/ 10.1103 / PhysRevA.54.1862

M Koashi. Preuve de sécurité simple de la distribution quantique de clés basée sur la complémentarité. New Journal of Physics, 11(4):045018, avril 2009. URL : https://dx.doi.org/10.1088/1367-2630/11/4/045018, doi:10.1088/ 1367-2630/11/4/045018.

https://doi.org/10.1088/1367-2630/11/4/045018

Charles Ci-Wen Lim, Feihu Xu, Jian-Wei Pan et Artur Ekert. Analyse de sécurité de la distribution de clé quantique avec une petite longueur de bloc et son application aux communications spatiales quantiques. Physical Review Letters, 126(10), mars 2021. URL : http://dx.doi.org/10.1103/PhysRevLett.126.100501, doi:10.1103/physrevlett.126.100501.

https: / / doi.org/ 10.1103 / PhysRevLett.126.100501

Hoi-Kwong Lo et HF Chau. Sécurité inconditionnelle de la distribution quantique des clés sur des distances arbitrairement longues. Science, 283(5410):2050–2056, mars 1999. URL : https://doi.org/10.1126/science.283.5410.2050, doi:10.1126/science.283.5410.2050.

https: / / doi.org/ 10.1126 / science.283.5410.2050

Michael A. Nielsen et Isaac L. Chuang. Calcul quantique et information quantique. Cambridge University Press, juin 2012.

https: / / doi.org/ 10.1017 / cbo9780511976667

Dimitre Ostrev. Authentification de message composable et inconditionnellement sécurisée sans aucune clé secrète. In 2019 IEEE International Symposium on Information Theory (ISIT), pages 622–626, 2019. doi:10.1109/ISIT.2019.8849510.

https: / / doi.org/ 10.1109 / ISIT.2019.8849510

S. Pirandola, UL Andersen, L. Banchi, M. Berta, D. Bunandar, R. Colbeck, D. Englund, T. Gehring, C. Lupo, C. Ottaviani, JL Pereira, M. Razavi, J. Shamsul Shaari , M. Tomamichel, VC Usenko, G. Vallone, P. Villoresi et P. Wallden. Avancées en cryptographie quantique. Adv. Opter. Photon., 12(4):1012–1236, décembre 2020. URL : http://opg.optica.org/aop/abstract.cfm?URI=aop-12-4-1012, doi:10.1364 /AOP.361502.

https: / / doi.org/ 10.1364 / AOP.361502

http:///opg.optica.org/aop/abstract.cfm?URI=aop-12-4-1012

Christophe Portman. Recyclage des clés dans l'authentification. IEEE Transactions on Information Theory, 60(7):4383–4396, 2014. doi:10.1109/TIT.2014.2317312.

https: / / doi.org/ 10.1109 / TIT.2014.2317312

Christopher Portmann et Renato Renner. Sécurité cryptographique de la distribution quantique des clés, 2014. URL : https://arxiv.org/abs/1409.3525, doi:10.48550/ARXIV.1409.3525.

https:///doi.org/10.48550/ARXIV.1409.3525

arXiv: 1409.3525

Renato Renner. Sécurité de la distribution de clé quantique. Thèse de doctorat, ETH Zurich, 2005. URL : https://arxiv.org/abs/quant-ph/0512258, doi:10.48550/ARXIV.QUANT-PH/0512258.

https:///doi.org/10.48550/ARXIV.QUANT-PH/0512258

arXiv: quant-ph / 0512258

Peter W. Shor et John Preskill. Preuve simple de la sécurité du protocole de distribution de clé quantique bb84. Phys. Rev. Lett., 85:441–444, juillet 2000. URL : https://link.aps.org/doi/10.1103/PhysRevLett.85.441, doi:10.1103/PhysRevLett.85.441.

https: / / doi.org/ 10.1103 / PhysRevLett.85.441

Andrew Steane. Interférence multiparticule et correction d'erreur quantique. Actes de la Royal Society de Londres. Série A : Mathematical, Physical and Engineering Sciences, 452(1954):2551–2577, 1996. URL : https://royalsocietypublishing.org/doi/abs/10.1098/rspa.1996.0136, doi:10.1098 /rspa.1996.0136.

https: / / doi.org/ 10.1098 / rspa.1996.0136

W. Forrest Stinespring. Fonctions positives sur les c*-algèbres. Actes de l'American Mathematical Society, 6(2):211–216, 1955. URL : http://www.jstor.org/stable/2032342, doi:10.2307/2032342.

https: / / doi.org/ 10.2307 / 2032342

http: / / www.jstor.org/ stable / 2032342

Marco Tomamichel et Anthony Leverrier. Une preuve de sécurité largement autonome et complète pour la distribution de clés quantiques. Quantum, 1:14, juillet 2017. URL : http://dx.doi.org/10.22331/q-2017-07-14-14, doi:10.22331/q-2017-07-14- 14.

https://doi.org/10.22331/q-2017-07-14-14

Marco Tomamichel, Charles Ci Wen Lim, Nicolas Gisin et Renato Renner. Analyse serrée à clé finie pour la cryptographie quantique. Nature communications, 3(1):1–6, 2012. doi:10.1038/ncomms1631.

https: / / doi.org/ 10.1038 / ncomms1631

Mark N. Wegman et J. Lawrence Carter. Nouvelles fonctions de hachage et leur utilisation dans l'authentification et l'égalité des ensembles. Journal of Computer and System Sciences, 22(3):265–279, 1981. URL : https://www.sciencedirect.com/science/article/pii/0022000081900337, doi:10.1016/0022 -0000(81)90033-7.

https://doi.org/10.1016/0022-0000(81)90033-7

https://www.sciencedirect.com/science/article/pii/0022000081900337

Juan Yin, Yu-Huai Li, Sheng-Kai Liao, Meng Yang, Yuan Cao, Liang Zhang, Ji-Gang Ren, Wen-Qi Cai, Wei-Yue Liu, Shuang-Lin Li, et al. Cryptographie quantique sécurisée basée sur l'intrication sur 1,120 582 kilomètres. Nature, 7813(501):505–2020, 10.1038. doi:41586/s020-2401-XNUMX-y.

https: / / doi.org/ 10.1038 / s41586-020-2401-y

Cité par

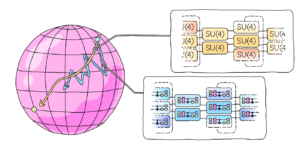

[1] Manuel B. Santos, Paulo Mateus et Chrysoula Vlachou, "Quantum Universally Composable Oblivious Linear Evaluation", arXiv: 2204.14171.

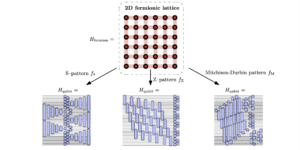

[2] Dimiter Ostrev, Davide Orsucci, Francisco Lázaro et Balazs Matuz, "Constructions de codes de produits classiques pour les codes quantiques de Calderbank-Shor-Steane", arXiv: 2209.13474.

Les citations ci-dessus proviennent de SAO / NASA ADS (dernière mise à jour réussie 2023-01-14 11:00:11). La liste peut être incomplète car tous les éditeurs ne fournissent pas de données de citation appropriées et complètes.

On Le service cité par Crossref aucune donnée sur la citation des œuvres n'a été trouvée (dernière tentative 2023-01-14 11:00:09).

Cet article est publié dans Quantum sous le Creative Commons Attribution 4.0 International (CC BY 4.0) Licence. Le droit d'auteur reste la propriété des détenteurs d'origine tels que les auteurs ou leurs institutions.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://quantum-journal.org/papers/q-2023-01-13-894/

- 1

- 10

- 11

- 1996

- 1999

- 2012

- 2014

- 2017

- 2019

- 2020

- 2021

- 7

- 9

- a

- au dessus de

- RÉSUMÉ

- accès

- avances

- Industrie aerospatiale

- affiliations

- Tous

- permet

- Américaine

- selon une analyse de l’Université de Princeton

- ainsi que

- annuel

- Anthony

- Application

- applications

- autour

- Août

- authentifié

- Authentification

- auteur

- auteurs

- basé

- Améliorée

- jusqu'à XNUMX fois

- Bit

- Block

- Bound

- Pause

- cambridge

- maisons

- Canaux centraux

- Développement

- Voies

- Charles

- Christopher

- classe

- les classes

- code

- Codage

- commentaire

- Chambre des communes

- communicant

- Communications

- Comparaison

- complet

- complètement

- calcul

- ordinateur

- Congrès

- droit d'auteur

- cryptographique

- de la cryptographie

- Daniel

- données

- David

- dépend

- différence

- difficile

- discuter

- spirituelle

- distribution

- véritable

- Dramatiquement

- éditeur

- ENGINEERING

- de l'Angleterre

- égalité

- erreur

- Erreurs

- notamment

- établir

- estimation

- ETH

- évaluation

- exemple

- exposer

- plus rapide

- Retournement

- trouvé

- Francisco

- de

- fonctions

- généralement

- Allemand

- Gilles

- donné

- Bien

- Sol

- harvard

- hachage

- Hachage

- titulaires

- HTTPS

- IEEE

- Mettre en oeuvre

- important

- amélioration

- l'amélioration de

- in

- d'information

- plutôt ;

- les établissements privés

- intéressant

- International

- vous aider à faire face aux problèmes qui vous perturbent

- IT

- Janvier

- JavaScript

- Pan Jian-Wei

- John

- Journal

- ACTIVITES

- principalement

- Nom de famille

- conduisant

- Laisser

- Longueur

- Niveau

- Li

- Licence

- Liste

- London

- Location

- Louis

- FAIT DU

- Fabrication

- Marco

- marque

- mathématique

- message

- Michael

- MIT

- Mois

- PLUS

- Nature

- Navigation

- Nouveauté

- Nicolas

- Bruit

- nombre

- numéros

- ONE

- ouvert

- optimisé

- original

- Surperforme

- paires

- Papier

- paramètre

- paramètres

- particulièrement

- Peter

- phase

- Physique

- Physique

- Platon

- Intelligence des données Platon

- PlatonDonnées

- population

- positif

- Méthode

- pratique

- représentent

- cadeaux

- Press

- précédent

- Procédures

- Produit

- preuve

- preuves

- propose

- protocole

- protocoles

- Prouve

- fournir

- public

- publications

- publié

- éditeur

- éditeurs

- Quantum

- cryptographie quantique

- correction d'erreur quantique

- informations quantiques

- qubits

- aléatoire

- Tarif

- réconciliation

- reste

- s

- Résistance

- Avis

- ROBERT

- Royal

- même

- satellite

- Sciences

- STARFLEET SCIENCES

- secret

- sécurisé

- sécurité

- Série

- de série A

- set

- Shor

- étapes

- Taille

- tailles

- petit

- faibles

- Société

- Space

- DÉSINFECTANT

- Avec succès

- tel

- convient

- Symposium

- combustion propre

- techniques

- Les

- leur

- Titre

- à

- Transactions

- inconditionnel

- sous

- Universel

- université

- a actualisé

- URL

- utilisé

- utilisateurs

- le volume

- W

- qui

- sans

- Activités principales

- vos contrats

- atelier

- an

- Yuan

- zéphyrnet

- Zurich