Récupération de Ransomware Colonial Pipeline

Le 7 juin 2021, le ministère américain de la Justice annoncé qu'ils avaient saisi 63.69 BTC de la rançon de 75 BTC que Colonial Pipeline avait payée à DarkSide. Cette récupération de rançon est la première entreprise par le groupe de travail récemment créé du DOJ Ransomware and Digital Extorsion.

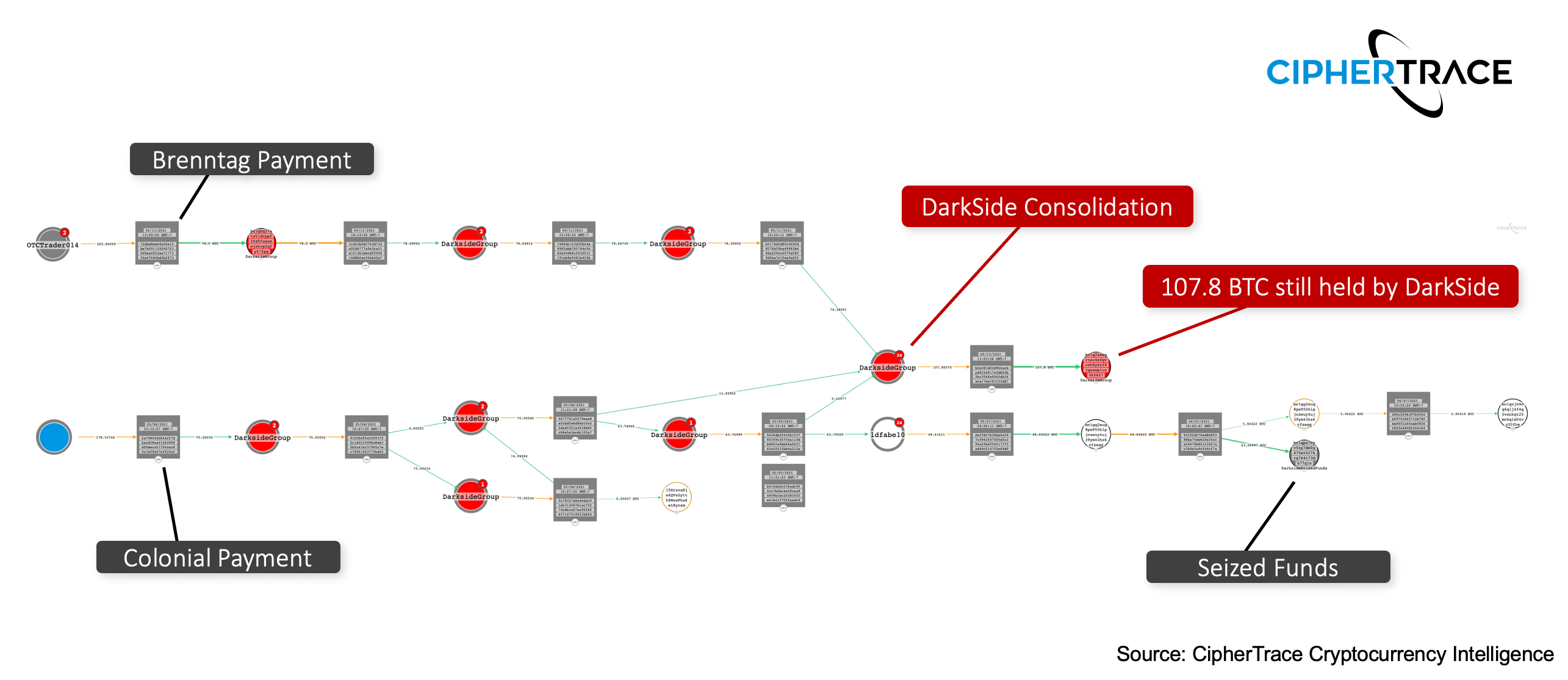

Alors que le FBI a pu récupérer environ 85 % des Bitcoin Bitcoin est une monnaie numérique (également appelée crypto-monnaie)… Plus payé à DarkSide, cela ne représente qu'environ la moitié de l'équivalent en USD initialement payé en raison de la baisse du prix du bitcoin depuis le paiement de la rançon. Les 11.3 BTC restants sont restés dans une autre adresse contrôlée par DarkSide ou DarkSide, illustrée dans le graphique ci-dessous. Sur la base d'une analyse des flux de fonds et du fonctionnement de DarkSide en tant que modèle Ransomware-as-a-Service (RaaS), les fonds non saisis pourraient être détenus par les opérateurs DarkSide tandis que les fonds saisis étaient ceux détenus par les filiales RaaS qui ont mené le piratage. . Il est de pratique courante pour les opérateurs de ransomware de prendre une réduction de 15 à 30 % de la rançon, laissant les affiliés RaaS (ceux qui mènent l'attaque) avec le reste.

Bitcoin est une monnaie numérique (également appelée crypto-monnaie)… Plus payé à DarkSide, cela ne représente qu'environ la moitié de l'équivalent en USD initialement payé en raison de la baisse du prix du bitcoin depuis le paiement de la rançon. Les 11.3 BTC restants sont restés dans une autre adresse contrôlée par DarkSide ou DarkSide, illustrée dans le graphique ci-dessous. Sur la base d'une analyse des flux de fonds et du fonctionnement de DarkSide en tant que modèle Ransomware-as-a-Service (RaaS), les fonds non saisis pourraient être détenus par les opérateurs DarkSide tandis que les fonds saisis étaient ceux détenus par les filiales RaaS qui ont mené le piratage. . Il est de pratique courante pour les opérateurs de ransomware de prendre une réduction de 15 à 30 % de la rançon, laissant les affiliés RaaS (ceux qui mènent l'attaque) avec le reste.

Les opérateurs de Darkside ont consolidé le reste des fonds du Colonial Pipeline avec plusieurs autres paiements de rançon, y compris celui de la société mondiale de distribution de produits chimiques Brenntag, qui avait été attaquée quelques jours plus tôt. Cette consolidation de 107.8 BTC de fonds DarkSide n'a pas encore été saisie par le DOJ et est en sommeil depuis le 13 mai.

Selon le Mandat de saisie DarkSide, la Cyber Crimes Squad de la division de terrain du FBI à San Francisco a utilisé l'analyse de la blockchain pour déterminer le flux des fonds de paiement de la rançon du Colonial Pipeline. Dans ce mandat, le FBI a également annoncé qu'il était en possession de la clé privée de l'adresse de crypto-monnaie liée à 63.7 BTC directement liée au paiement de la rançon du Colonial Pipeline. Ces clés privées ont probablement été obtenues à la suite de la récente saisie de serveurs DarkSide le ou vers le 13 mai, car signalés par les messages envoyés aux affiliés de l'opération DarkSide RaaS.

La saisie de crypto-monnaie Une crypto-monnaie (ou crypto-monnaie) est un actif numérique des… Plus par accès direct et physique au portefeuille n'est pas courant. Afin de saisir la crypto, les forces de l'ordre doivent avoir accès à la clé privée ou avoir accès à une personne pouvant accéder à la clé privée. C'est pourquoi la plupart des cryptos sont saisies soit via un échange, puisque les échanges détiennent les clés privées, soit après l'arrestation d'un individu qui a un portefeuille sur lui ou parmi ses effets personnels.

Une crypto-monnaie (ou crypto-monnaie) est un actif numérique des… Plus par accès direct et physique au portefeuille n'est pas courant. Afin de saisir la crypto, les forces de l'ordre doivent avoir accès à la clé privée ou avoir accès à une personne pouvant accéder à la clé privée. C'est pourquoi la plupart des cryptos sont saisies soit via un échange, puisque les échanges détiennent les clés privées, soit après l'arrestation d'un individu qui a un portefeuille sur lui ou parmi ses effets personnels.

Attaque de ransomware Colonial Pipeline

Le 7 mai 2021, le groupe de cybercriminalité basé en Russie DarkSide a attaqué le Colonial Pipeline, qui fait partie du secteur des infrastructures critiques des États-Unis. Dans le cadre du ransomware, les acteurs de DarkSide ont chiffré des appareils sur le réseau et ont volé des fichiers non chiffrés, menaçant de les rendre publics si l'entreprise ne payait pas. Selon blockchain Une blockchain - la technologie sous-jacente au bitcoin et à d'autres c… Plus analyse, le lendemain, Colonial Pipeline a payé la rançon de 75 BTC, d'une valeur de plus de 4.2 millions de dollars à l'époque. À la suite de l'attaque, la Maison Blanche a publié un décret sur l'amélioration de la cybersécurité aux États-Unis contre « les cybercampagnes malveillantes persistantes et de plus en plus sophistiquées qui menacent le secteur public, le secteur privé et, en fin de compte, la sécurité et la vie privée du peuple américain ».

Une blockchain - la technologie sous-jacente au bitcoin et à d'autres c… Plus analyse, le lendemain, Colonial Pipeline a payé la rançon de 75 BTC, d'une valeur de plus de 4.2 millions de dollars à l'époque. À la suite de l'attaque, la Maison Blanche a publié un décret sur l'amélioration de la cybersécurité aux États-Unis contre « les cybercampagnes malveillantes persistantes et de plus en plus sophistiquées qui menacent le secteur public, le secteur privé et, en fin de compte, la sécurité et la vie privée du peuple américain ».

Attaque de ransomware Brenntag

Quatre jours après l'attaque du Colonial Pipeline, la société mondiale de distribution de produits chimiques Brenntag a subi une attaque de ransomware qui a ciblé sa division nord-américaine. Le 11 mai, la société a payé 78.5 BTC, d'une valeur d'environ 4.4 millions de dollars à l'époque, aux opérateurs de ransomware. Semblable à l'attaque Colonial Pipeline, dans le cadre de cette attaque, les acteurs de DarkSide ont chiffré des appareils sur le réseau et ont volé des fichiers non chiffrés. Cependant, contrairement à Colonial Pipeline, les fonds de Brenntag n'ont pas encore été récupérés.

Qu'est-ce que le Ransomware-as-a-Service ?

DarkSide est une opération Ransomware-as-a-Service (RaaS). Dans les modèles de fonctionnement RaaS, les développeurs de logiciels malveillants s'associent à des sociétés affiliées tierces, ou des pirates, qui sont chargés d'accéder à un réseau, de chiffrer les appareils et de négocier le paiement de la rançon avec la victime. Grâce à ce modèle relativement nouveau, les ransomwares peuvent désormais être facilement utilisés par de mauvais acteurs qui n'ont pas la capacité technique de créer eux-mêmes le malware, mais qui sont plus que disposés et capables d'infiltrer une cible.

Le paiement de la rançon est ensuite réparti entre l'affilié et l'opérateur (développeur). Cette division entre les opérateurs de ransomware et l'affilié qui a causé l'infection est souvent un signe révélateur des modèles Ransomware-as-a-Service. Dans la plupart des modèles RaaS, cette répartition se situe entre 15 et 30 % pour l'opérateur et 70 à 85 % pour l'affilié.

Combattre les ransomwares : quelle est la prochaine étape ?

La croissance rapide des opérations de ransomware en tant que service comme NetWalker et Darkside est devenue une activité lucrative pour les acteurs de la menace. Ces récentes attaques contre des infrastructures critiques prouvent que les ransomwares n'ont pas seulement un impact sur les individus. C'est pourquoi, le 3 juin, le ministère de la Justice a publié un mémorandum pour tous les procureurs fédéraux annonçant que les procureurs doivent désormais signaler les incidents de ransomware de la même manière que nous signalons les menaces critiques pour notre sécurité nationale. Afin de contrer adéquatement les ransomwares, le partage d'informations est essentiel. À la mi-juin, l'opérateur RaaS REvil a annoncé qu'il avait mis à jour sa philosophie et son comportement attendu pour qu'il soit pris en compte dans le choix des victimes de ransomware, telles que l'interdiction des écoles et des hôpitaux pour les attaques. Cette méthodologie mise à jour était très probablement un effort pour abaisser le profil REvil afin de ne pas devenir une cible prioritaire pour le ministère de la Justice des États-Unis.

L'analyse de la blockchain fournit les informations essentielles sur les crypto-monnaies nécessaires pour tracer les acteurs des ransomwares. Ce n'est qu'en travaillant ensemble par l'intermédiaire de groupes comme le Ransomware Task Force que les sociétés de renseignement sur les crypto-monnaies peuvent contrer ces acteurs de la menace transnationale. Il est crucial non seulement de retracer les produits des ransomwares pour trouver et arrêter les opérateurs, mais également de renforcer les systèmes et d'éduquer le public sur la manière dont ces compromis se produisent afin d'atténuer correctement les perturbations. Les entreprises d'intervention en cas d'incident disposent de vastes bases de données sur les paiements de rançon de leurs clients ; L'identification et le suivi de ces fonds peuvent aider à créer un profil complet du groupe de ransomware.

Étant donné que les acteurs des ransomwares utilisent des chaînes de blocs publiques pour recevoir des paiements, toutes les transactions peuvent être visualisées sur la chaîne, permettant aux forces de l'ordre (ou à quiconque) de suivre le flux de fonds. L'utilisation d'un outil d'analyse de blockchain comme CipherTrace Inspector fournit des informations supplémentaires à la trace et à l'enquête, telles que l'identification du moment où les fonds ont été déposés dans un échange. Une fois que les fonds atteignent un échange centralisé, les forces de l'ordre peuvent arrêter le mouvement des fonds en demandant que l'échange gèle le compte et, si les utilisateurs devaient suivre un processus KYC, il pourrait être possible d'identifier la personne derrière l'adresse.

- 11

- 7

- accès

- Compte

- Supplémentaire

- Affiliation

- Tous

- toutes transactions

- Amérique

- Américaine

- selon une analyse de l’Université de Princeton

- analytique

- annoncé

- autour

- arrêter

- atout

- Bitcoin

- blockchain

- BTC

- Développement

- la performance des entreprises

- Les Campagnes

- causé

- la chimie

- CipherTrace

- Commun

- Société

- consolidation

- Crimes

- Crypto

- crypto-monnaie

- Devise

- cyber

- la cybercriminalité

- Cybersécurité

- bases de données

- journée

- département de la Justice

- Développeur

- mobiles

- Compatibles

- numérique

- Actif numérique

- monnaie numérique

- Perturbation

- DoJ

- Ethos

- échange

- Échanges

- exécutif

- commande exécutive

- extorsion

- FBI

- National

- Prénom

- flux

- Francisco

- Geler

- plein

- fonds

- Global

- Réservation de groupe

- Croissance

- entaille

- les pirates

- appuyez en continu

- les hôpitaux

- Villa

- Comment

- HTTPS

- identifier

- Impact

- Y compris

- d'information

- Infrastructure

- Intelligence

- enquête

- IT

- Justice

- Département de la justice

- ACTIVITES

- clés

- KYC

- Droit applicable et juridiction compétente

- application de la loi

- malware

- million

- modèle

- la sécurité nationale

- réseau et

- Nord

- Amérique du Nord

- Opérations

- de commander

- Autre

- les partenaires

- Payer

- Paiement

- Paiements

- possession

- prix

- la confidentialité

- Privé

- Clé privée

- Clés privées

- Profil

- public

- Ransom

- ransomware

- Attaque de ransomware

- Récupérer

- récupération

- rapport

- réponse

- rMal

- San

- San Francisco

- Écoles

- sécurité

- S'emparer de

- saisi

- So

- scission

- États

- a volé

- Système

- Target

- force d'intervention

- Technique

- Technologie

- acteurs de la menace

- des menaces

- fiable

- Tracking

- Transactions

- Uni

- États-Unis

- us

- USD

- utilisateurs

- Wallet

- maison Blanche

- WHO

- vaut