Validator Security : la première étape pour tirer parti du PoS

La décentralisation est au cœur des blockchains PoS. La décentralisation de la sécurité, du consensus, du stockage du registre et de la validation des transactions est ce qui garantit la sécurité du réseau et de la blockchain.

Une blockchain est aussi sécurisée que son mécanisme de création de blocs.

La preuve de participation est un mécanisme dans lequel les détenteurs de jetons de la chaîne misent leurs avoirs pour gagner la capacité de prendre des décisions sur la blockchain. Validation est le nom de ce processus de prise de décision sur la blockchain. Un validateur vérifie essentiellement les transactions et, dans certains cas, vote également sur les décisions de gouvernance de la blockchain. Par conséquent, une blockchain PoS s'appuie sur ses validateurs pour la validation et la création de nouveaux blocs ainsi que sur la sécurité opérationnelle pour maintenir la blockchain.

Un validateur est un nœud qui a misé suffisamment de participations pour gagner les droits de validation, les actifs peuvent appartenir uniquement au nœud ou être prêtés par d'autres nœuds qui ne valident pas directement. Un validateur compromis est un risque pour ses propres actifs, les actifs délégués et le réseau également. Par conséquent, assurer la sécurité du validateur est d'une importance primordiale.

Sélection appropriée de la chaîne de blocs

Le jalonnement est en effet lucratif. C'est une condition préalable pour comprendre ce qui correspond aux forces du validateur afin de tirer le meilleur parti de l'opportunité. L'évaluation d'une blockchain appropriée implique une analyse à multiples facettes.

Opportunités de contribution

Tirez parti de vos atouts

Recherchez des blockchains qui soutiennent vos points forts. Un validateur doué pour l'infrastructure ou l'op-sec devrait rechercher la blockchain là où elle est recherchée. Pour quelqu'un qui est doué pour les contrats intelligents, une blockchain qui fournit un jalonnement programmable devrait être le choix. Pour les experts en théorie des jeux et en économie, les chaînes de blocs correspondantes conviendront. Le validateur doit construire (de manière isolée) des outils pour renforcer ses points forts et les utiliser au mieux.

Explorez les options d'obtention de récompenses

Le jalonnement est la source de revenu primaire dans une blockchain PoS. Il permet au validateur de vérifier les transactions et de gagner des incitations pour le faire. Cependant, la plupart des blockchains ont également d'autres modes pour gagner des incitations. Lors de la sélection d'une blockchain en tenant compte des paradigmes d'incitation, cela peut inclure le vote pour les décisions de gouvernance de la chaîne, l'exposition d'un validateur compromis ou à double signature, la révélation des vulnérabilités du réseau ou l'amélioration du contrat intelligent.

La liste peut varier selon la blockchain et son processus de vérification.

En tant que validateur, mettez un point d'honneur à les comprendre et à en tirer parti pour augmenter les incitations.

Dynamique du réseau

Besoins financiers

Rien n'est gratuit, et l'opportunité de validation pour la blockchain PoS ne fait pas exception. Pour mettre en place un validateur, prenez en compte les coûts du matériel, de la main-d'œuvre et de la devise de la blockchain.

Un validateur a besoin de mémoire pour télécharger les registres, par conséquent, des solutions de stockage en nuage pour gérer le centre de données et des solutions logicielles pour gérer et exécuter le validateur.

Vient ensuite la main-d'œuvre, ce sont les validateurs et les membres de l'équipe qui gèrent tout incident sans précédent et restent en alerte 24x7x365. il s'agit généralement d'une équipe tournante.

Enfin, c'est le matériel, sans lequel rien ne peut être accompli. un validateur doit également vérifier les coûts du matériel local et les coûts encourus pour séparer la couche d'accès au réseau et les couches de gestion des clés (voir ci-dessous) du validateur.

Outre les coûts ci-dessus, une équipe d'experts ou de prestataires de services pour gérer les problèmes réglementaires et juridiques au fur et à mesure qu'ils surgissent est indispensable. Ils traitent également de la fiscalité et des frais de déboursement des commissions.

Plus important encore, le validateur a besoin d'actifs à miser et tout actif sur une blockchain peut être détenu soit en étant un contributeur à long terme des étapes du contrat intelligent ou du livre blanc, soit en utilisant fiat pour acheter la crypto-monnaie / jeton empilable à miser.

Une compréhension des coûts est essentielle pour évaluer la rentabilité de la participation au mécanisme de consensus d'une blockchain.

Mécanismes de coupe

Chaque réseau blockchain met en place des mécanismes pour se protéger de tout comportement malveillant. Les blockchains PoS utilisent le slashing, qui consiste à confisquer les actifs jalonnés ou même à interdire la participation au consensus, pour tout comportement susceptible d'entraver la sécurité de la blockchain.

Classé principalement en deux catégories : réduction de la disponibilité et réduction pour équivoque. Voici quelques-uns des critères de réduction les plus courants :

- Un validateur produisant deux blocs de même hauteur

- Un validateur soumet un vote de consensus invalide, c'est-à-dire qu'il vérifie cryptographiquement une transaction qui peut être illégitime ou aller à l'encontre des intérêts de la blockchain.

- Un validateur n'est pas en ligne sur le réseau pour l'époque requise.

- Un cas de double dépense par le validateur est découvert

- D'autres validateurs sur le réseau présentent des preuves d'une double signature ou d'une mauvaise sécurité du validateur. Celui-ci revient à placer une prime sur la sécurité du validateur.

- Un événement malheureux dans lequel le validateur devient la proie d'attaques massives de pirates informatiques, qui peuvent émettre des votes contradictoires ou simplement initier un démantèlement, ce qui le prive des droits du validateur.

Il existe des chaînes de blocs qui fonctionnent sur des «croyances de confiance pures» et n'utilisent pas de coupures pour maintenir l'intégrité du validateur, bien qu'il puisse y avoir d'autres sanctions ou interdiction de la chaîne de blocs pour un comportement indésirable.

Architecture du validateur

Le nœud validateur doit télécharger la blockchain et rester actif sur le réseau pendant de longues périodes. Une évaluation des exigences de haut niveau révèle qu'un validateur aurait besoin de sauvegardes pour les coupures de courant, le stockage et le réseau, et des solutions de connectivité transparentes, car rester connecté au réseau est primordial dans le monde de la blockchain. Les conseils généraux pour ne pas utiliser une machine de développement de base et plutôt utiliser des outils basés sur le cloud pour exécuter le validateur sont assez évidents sur la base du fait qu'un individu ne peut jamais être sûr que sa machine n'est pas compromise.

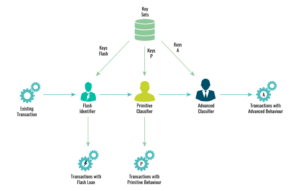

Vous trouverez ci-dessous une illustration d'un prototype d'architecture de validateur basée sur l'évolution des fournisseurs de services de validation au fil des ans. Il décrit la superposition du validateur en fonction des unités fonctionnelles qui doivent avoir des machines indépendantes et des capacités d'accès.

L'idée ici est d'isoler le validateur du réseau pour empêcher toute menace au niveau du réseau et protéger le validateur contre le déni de service ou les attaques de masse. La deuxième couche est la couche de gestion des clés ou mécanisme de génération de signature à distance, séparant la gestion des clés du validateur participant et introduisant une autre couche pour appliquer des contrôles de sécurité avant de signer toute transaction. Le blog traite plus en détail des contrôles de gestion des clés.

SLO et SLA

Les objectifs de niveau de service et les accords de niveau de service doivent se compléter pour une fonction de validation fluide.

Accords de Niveau de Service:

Ce sont les exigences qu'un validateur accepte de remplir une fois, élu pour vérifier les transactions. Outre la vérification des transactions, un validateur peut même proposer des blocs et voter pour les blocs proposés par d'autres validateurs.

Objectifs de niveau de service :

Un validateur doit être clair sur les objectifs de participation au processus de maintenance du réseau et s'assurer qu'il dispose de suffisamment de ressources, d'enjeux disponibles et de configuration. Un validateur ayant pour seul objectif de gagner plus à miser suivra un mode de fonctionnement différent de celui qui vise à rester sur le réseau pour assurer la sécurité. Alors qu'un seul validateur ne s'occuperait que de ses objectifs d'actifs personnels, un fournisseur de services doit s'assurer que les objectifs du délégant sont également pris en charge.

Au-delà de la reconnaissance des SLO et des SLA et du fait que le validateur a la capacité de gérer les deux, il est important de s'assurer qu'ils forment une union fonctionnelle en faveur de permettre au validateur de rester actif et de gagner des récompenses sur le réseau. Par exemple, si un validateur ne peut pas rester en ligne à des durées fixes prédéfinies, une blockchain avec une barre oblique pour ne pas être en direct sur le réseau va être un suicide.

Sécurité à triple tranchant

La seule règle de sécurité est de dissuader les violations en rendant les coûts/efforts d'attaque trop importants par rapport aux avantages reçus. La sécurité du validateur basée sur ce principe a trois aspects qui sont discutés ci-dessous :

Clé de sécurité :

Les clés du réseau blockchain sont ce qui le maintient en sécurité. UN key est un code généré par cryptographie qu'un validateur doit utiliser pour effectuer ses activités. La sécurité de la clé est l'objectif de toutes les activités de sécurité au niveau du validateur. Les clés cryptographiques sur un réseau blockchain sont la clé de compte et la clé de consensus. Cela dépend des règles de développement de la blockchain que les deux soient identiques ou différentes.

La clé de compte est une clé froide, utilisée très rarement lorsqu'un nœud de validation souhaite modifier les détails, le système de récompense, le calendrier des commissions ou même faire pivoter le consensus entre les membres de l'équipe. Il est conseillé de conserver cette clé hors réseau dans ce qu'on appelle un portefeuille froid. Cela le maintient en sécurité et à son tour le validateur. Ces portefeuilles matériels doivent être isolés et avoir un accès multisig.

La clé de consensus est la clé de raccourci. Il est utilisé pour voter pour les transactions, proposer ou signer les blocs et même voter pour les décisions de gouvernance de la blockchain. Cette clé sera utilisée régulièrement pour chaque transaction qui passe par le validateur. La clé de consensus est gérée et maintenue par les mécanismes de sécurité de clé.

Solutions tierces de gestion de clés :

- Applications personnalisées pour enregistrer les clés – ceux-ci ont l'inconvénient d'être peu disponibles et nécessitent une présence physique pour chaque accès. Ces types de solutions peuvent être utiles pour les touches froides, mais les touches de raccourci nécessitent des options de gestion plus fluides.

- Solutions enclavées pour gérer les clés– Ce sont des solutions matérielles conçues par les sociétés spécialisées dans les titres clés. Ceux-ci peuvent être utilisés en gardant à l'esprit que la sécurité est gérée et gérée par un tiers. Ainsi, la confiance du validateur dans la solution doit être inébranlable et le validateur doit pouvoir utiliser au maximum les installations fournies.

- La plus sécurisée est une solution de gestion de clés en plusieurs parties, où la dépendance est supprimée d'un seul fournisseur de services cloud et la clé est en partie stockée sur plusieurs portefeuilles. L'utilisation de la clé nécessite l'accès à chacun des portefeuilles. La distribution de ces portefeuilles entre les membres de l'équipe ajoute un autre niveau de sécurité humaine à cette couche.

Plusieurs gestionnaires de clés combinés à des technologies enclavées renforcent encore la sécurité des systèmes de gestion de clés. L'utilisation d'outils de gestion de clés assure un niveau de sécurité supérieur auprès d'organismes spécialisés.

Sécurité des nœuds :

La sécurité des nœuds est un processus en deux parties. Le premier est le la sécurité physique de la machine. Même si le validateur utilise des services cloud pour participer aux processus de jalonnement, pour y accéder, une sorte de système informatique/portable sera utilisé. Assurer la sécurité de celui-ci relève de la responsabilité de la personne qui y accède. La seconde est la sécurité contre tout attaquant sur le réseau ou une attaque par déni de service ciblée par des utilisateurs malveillants. Pour cela, la couche de sécurité réseau ajoutée est là pour que des sentinelles relaient la transaction sur le réseau empêchant le validateur d'entrer directement en contact avec le réseau. Les sentinelles possèdent la capacité d'échapper aux attaques de la couche réseau tandis que les attaques de la couche application doivent être traitées uniquement sur la machine du validateur.

Pour cette raison, les capacités de signature sont isolées du nœud validateur et un signataire distant est ajouté entre les deux. Le signataire distant accède à la clé après avoir effectué quelques vérifications supplémentaires. Même si le signataire distant reconnaît le validateur, il est essentiel de tester la charge utile de la demande pour s'assurer que les clés sont utilisées à des fins légitimes uniquement, car il est préférable de supposer que la sécurité du validateur pourrait être compromise. Les vérifications à effectuer sur le signataire distant incluent la vérification que la transaction est une transaction de validation uniquement. Assurez-vous que la charge de transaction est généralement uniforme.

Le signataire distant doit filtrer les possibilités de double signature en tirant parti d'un high watermark ou d'un compteur croissant de manière monotone. De plus, en cas de sinistre ou de panne, la détection de la double signature s'avère vitale. Par mesure de précaution supplémentaire, répertoriez et comprenez également toutes les dépendances et leurs dépendances.

Impact sur la main-d'œuvre :

L'étape suivante consiste à automatiser la validation processus au maximum, le préservant ainsi de toute forme d'erreur humaine. Fondamentalement restreindre l'accès à la production au strict minimum. Pour cela, il est conseillé d'utiliser un stockage en nuage ou un référentiel git contrôlé par au moins deux membres de l'équipe pour s'assurer que tout changement passe par un double regard avant d'être validé dans le système. Le fait d'avoir des signatures sécurisées par chiffrement renforce la sécurité au niveau du référentiel.

Outre la gestion des versions du code et le suivi de toutes sortes de paiements et de versements de commissions, il est essentiel de gérer et de censurer les modifications apportées au code git.

Suivez les SLO et les SLA via un système de suivi et mettez-les à jour de temps à autre pour maintenir une haute disponibilité et fonctionner efficacement sur le réseau. Une erreur ici s'avère généralement fatale pour le nœud validateur.

Testez votre installation

Émulez les échecs courants :

Commencez par provoquer des pannes de base telles que des pannes de courant ou de réseau, des attaques par déni de service et testez les vulnérabilités des signataires distants. Parallèlement à ce peering direct avec d'autres validateurs de haute sécurité fiables, il assure une meilleure sécurité du réseau. Même si le réseau lui-même présente des failles, un système de validateurs sécurisés s'appairant ensemble peut annuler toute attaque au niveau du réseau.

Soyez votre propre jumeau maléfique :

Repoussez vos limites pour tester les vulnérabilités si quelqu'un parvient à accéder à toutes les connaissances en matière de sécurité dont vous disposez. Soyez votre propre jumeau maléfique pour le validateur. Si une personne parvient à elle seule à violer le système, vous devez à nouveau vérifier votre sécurité.

Apprendre du passé :

Découvrez comment les validateurs ont été compromis auparavant, testez ces scénarios, créez plus de scénarios autour d'eux et testez la résilience des validateurs.

Tirer parti des réseaux de test

Toujours! Toujours je le répète, vous devez commencer par les testnets, avant de loger votre validateur sur le réseau principal. Cela donne une idée de la façon dont le fonctionnement réel se déroulera au quotidien et révèle si des problèmes restent sans réponse.

Post-déploiement :

Surveillance : la seule tâche inévitable sur une base régulière est de surveiller toutes les transactions, les entrées et les sorties de participations, les accès aux touches froides / chaudes doivent être surveillés avec diligence. Conservez des enregistrements de tous les types d'accès.

Configurez des alertes pour tout type d'écart par rapport au fonctionnement naturel. Assurez-vous de classer les alertes en fonction de leur urgence et d'y répondre de manière appropriée. Avoir une équipe pour gérer les problèmes critiques 24×7. Préparez des horaires de rotation sur appel avec des politiques d'escalade. Les humains ont tendance à devenir léthargiques ou à oublier les protocoles de gestion des catastrophes et à mener régulièrement des simulations d'essais de scénarios d'échec. Cela les aide à rester calmes et prêts à gérer également ces situations sous pression.

Protocoles de traitement et de signalement des accidents :

En cas d'incidents fâcheux, assurez-vous que l'atténuation des risques est effectuée conformément aux protocoles et que tout est documenté et signalé à des fins d'analyse et d'amélioration de la sécurité. Quoi, comment, quand et où l'incident doit être clairement indiqué et tester le validateur contre eux encore et encore. Utilisez ces incidents pour améliorer les pratiques à l'avenir.

Mot de la fin

Il est inévitable de repérer des vulnérabilités dans un système même après l'avoir déployé. Ce qu'il convient de noter, c'est qu'une fois opérationnel, il devient d'autant plus essentiel de garder un œil sur les données de surveillance et sur ce qui se passe dans l'espace. Un validateur doit s'assurer que tous les aspects de la diligence raisonnable sont effectués avec le plus grand soin avant de commencer, car une conception créée dans un souci de sécurité est certainement une bonne indication pour qu'un système brave les problèmes de réseau difficiles. Postez que rester vigilant pour pouvoir gérer toutes les situations fâcheuses est essentiel pour gérer tout type d'attaque.

PrimaFelicitas est une organisation centrée sur la blockchain avec une expertise dans la création de portefeuilles multisig hautement sécurisés, de solutions de gestion de clés de sécurité et de plates-formes de services de validation, et crée des solutions de sécurité de bout en bout pour les nœuds de blockchain.

Vous cherchez de l'aide ici ?

Connectez-vous avec notre expert pour

une discussion détailléen

Le poste Sécuriser un validateur dans STaaS apparaît en premier sur Prima Felicitas.

Le poste Sécuriser un validateur dans STaaS apparaît en premier sur Prima Felicitas.

- Coinsmart. Le meilleur échange Bitcoin et Crypto d'Europe.

- Platoblockchain. Intelligence métaverse Web3. Connaissance amplifiée. ACCÈS LIBRE.

- CryptoHawk. Radar Altcoins. Essai gratuit.

- Source : https://www.primafelicitas.com/Insights/securing-a-validator-in-staas/?utm_source=rss&utm_medium=rss&utm_campaign=securing-a-validator-in-staas

- 7

- a

- accès

- accidents

- Selon

- Compte

- infection

- activités

- ajoutée

- conseils

- à opposer à

- accords

- Tous

- toujours

- parmi

- selon une analyse de l’Université de Princeton

- Une autre

- A PART

- Application

- Appliquer

- de manière appropriée

- applications

- architecture

- autour

- Évaluation de risque climatique

- atout

- Outils

- pour participer

- automatiser

- disponibilité

- disponibles

- sauvegardes

- En gros

- base

- before

- va

- ci-dessous

- avantages.

- LES MEILLEURS

- jusqu'à XNUMX fois

- Block

- blockchain

- Blockchain sécurité

- blockchains

- BLOG

- braver

- violation

- infractions

- construire

- Développement

- construit

- acheter

- capacités

- les soins

- cas

- causer

- chaîne

- Change

- Contrôles

- le choix

- le cloud

- services de cloud computing

- stockage cloud

- code

- portefeuille froid

- combiné

- Venir

- commission

- engagé

- Commun

- Sociétés

- Complément

- Conduire

- connecté

- Connectivité

- Consensus

- Considérer

- contact

- contrat

- contrats

- Correspondant

- Costs

- engendrent

- créée

- création

- critères

- critique

- cryptographique

- Devise

- Tous les jours

- données

- affaire

- La décentralisation

- décisions

- Déni de service

- dépend

- déployer

- déploiement

- Conception

- un

- détaillé

- détails

- Détection

- Développeur

- Développement

- différent

- diligence

- directement

- catastrophe

- décaissements

- distribuer

- double

- download

- gagner

- Revenus

- Économie

- de manière efficace

- permet

- permettant

- end-to-end

- assurer

- essential

- essentiellement

- évaluer

- évaluation

- événement

- peut

- exemple

- expert

- nous a permis de concevoir

- de santé

- Échec

- Fiat

- Prénom

- fixé

- suivre

- formulaire

- Test d'anglais

- de

- Remplir

- fonction

- fonctionnel

- fonctionnement

- plus

- avenir

- jeu

- Général

- généralement

- génération

- Git

- objectif

- Objectifs

- aller

- Bien

- gouvernance

- les pirates

- manipuler

- Maniabilité

- Matériel

- Portefeuilles de quincaillerie

- ayant

- aider

- aide

- ici

- Haute

- augmentation

- très

- titulaires

- Holdings

- Comment

- Cependant

- HTTPS

- humain

- Les êtres humains

- idée

- Impact

- importance

- important

- améliorer

- comprendre

- passif

- Améliore

- croissant

- individuel

- Infrastructure

- intégrité

- intérêts

- Découvrez le tout nouveau

- seul

- vous aider à faire face aux problèmes qui vous perturbent

- IT

- lui-même

- XNUMX éléments à

- en gardant

- ACTIVITES

- clés

- spécialisées

- connu

- couche

- Ledger

- grands livres

- Légal

- Questions juridiques

- Niveau

- Levier

- en tirant parti

- Gamme

- Liste

- le travail

- charge

- locales

- long-term

- Style

- lucratif

- click

- Les machines

- maintenir

- facile

- faire

- Fabrication

- gérer

- gérés

- gestion

- Gestionnaires

- Membres

- Mémoire

- pourrait

- l'esprit

- Stack monitoring

- PLUS

- (en fait, presque toutes)

- multiforme

- plusieurs

- Multisig

- Nature

- Besoins

- réseau et

- Network Security

- nœuds

- objectifs

- évident

- en ligne

- opération

- Opportunités

- Options

- organisation

- organisations

- Autre

- propre

- propriété

- Papier

- participer

- participation

- fête

- paiements

- effectuer

- périodes

- personne

- personnel

- Physique

- placement

- Plateformes

- Point

- politiques

- PoS

- possibilités

- défaillances

- power

- Préparer

- présence

- représentent

- la parfaite pression

- assez

- prévention

- primaire

- principe

- d'ouvrabilité

- processus

- les process

- Vidéo

- de la rentabilité

- proposer

- proposé

- protéger

- protocoles

- Prouve

- à condition de

- de voiture.

- fournisseurs

- fournit

- des fins

- Rapide

- reçu

- reconnaît

- Articles

- Standard

- régulateurs

- rester

- restant

- éloigné

- dépôt

- nécessaire

- exigent

- conditions

- Exigences

- a besoin

- Ressources

- responsabilité

- Révèle

- Programme de fidélité

- Analyse

- risques

- Courir

- pour le running

- même

- fluide

- sécurisé

- sécurisé

- titres

- sécurité

- service

- Services

- set

- installation

- signer

- unique

- smart

- contrat intelligent

- Contrats intelligents

- So

- Logiciels

- sur mesure

- Solutions

- quelques

- Quelqu'un

- quelque chose

- Space

- spécialisation

- Spot

- étapes

- pieu

- Staking

- Commencer

- A déclaré

- rester

- storage

- Support

- combustion propre

- Système

- des campagnes marketing ciblées,

- Imposition

- équipe

- Les technologies

- tester

- Les

- La Source

- donc

- des menaces

- trois

- Avec

- fiable

- ensemble

- jeton

- les outils

- haut niveau

- suivre

- Tracking

- transaction

- Transactions

- La confiance

- sous

- comprendre

- compréhension

- union

- unités

- sans précédent

- Mises à jour

- utilisé

- utilisateurs

- utiliser

- validation

- Vérification

- vérifier

- vérifier

- vital

- Vote

- votes

- Vote

- vulnérabilités

- Wallet

- Portefeuilles

- Quoi

- Qu’est ce qu'

- tout en

- papier blanc

- WHO

- sans

- world

- vaut

- pourra

- années

- Votre